Yazan: imToken

Geçen hafta, Google Quantum AI ekibi, süper iletken mimari, belirli hata düzeltme ve donanım varsayımları altında, gelecekteki kuantum bilgisayarların mevcut kripto para ve blok zincirlerin yaygın olarak kullandığı 256-bit elliptik eğri şifreleme (ECDLP-256) kırma işlemi için 500.000'den az fiziksel kuantum biti kullanabileceğini belirten önemli bir makale yayınladı; bu da önceki tahminlere göre gerekli kuantum bit sayısını yaklaşık 20 kat azaltıyor.

Bu, Bitcoin, Ethereum ve diğer neredeyse tüm ana akım blockchain'lerin imza şemasının temelini oluşturan ECDSA'ya doğrudan işaret ediyor. Bu haberin çıkmasıyla birlikte, "kuantum bilgisayarların Bitcoin özel anahtarlarını kırabileceği" iddiası internet üzerinde hızla yayılmaya başladı.

Aslında, bu konuyu açık bir şekilde anlatmak için önce sakinleşmemiz gerekir—tehdit gerçek, ancak 'yarın cüzdanınız güvenli olmayacak' durumuna çok uzak.

Daha önemlisi, tüm sektör aslında daha önce harekete geçmişti.

Birinci: Kuantum hesaplama tam olarak neyi tehdit ediyor?

Bu soruyu anlamak için, Crypto varlıklarınızın nasıl korunduğuna temelden başlayalım.

Bilindiği üzere, Bitcoin veya Ethereum üzerinde her hesap arkasında bir anahtar çifti bulunur: özel anahtar ve genel anahtar. Özel anahtar, rastgele oluşturulan büyük bir sayıdır ve çok gizlidir; bunu bir kasa şifresi gibi düşünebilirsiniz. Genel anahtar, özel anahtardan eliptik eğri çarpma işlemiyle türetilir ve cüzdan adresiniz ise genel anahtarın bir hash fonksiyonuyla sıkıştırılmış halidir.

Bu sistemin güvenlik temeli, tam olarak bu sürecin tek yönlü olmasıdır.

Aslında, özel anahtardan genel anahtar hesaplamak kolaydır, ancak genel anahtardan özel anahtarı geriye doğru hesaplamak, geleneksel bilgisayarlar üzerinde evrenin yaşından çok daha uzun bir zaman alır; bu da «eliptik eğri diskret logaritma zorluğu» (ECDLP)’nin özüdür — ileriye doğru hesaplama kolay, geriye doğru kırma imkânsızdır.

Ancak kuantum bilgisayarları bu varsayımı bozuyor; tam sayı çarpanlara ayırma ve diskret logaritma problemlerini polinom zaman içinde çözebiliyor. Başka bir deyişle, yeterince güçlü bir kuantum bilgisayarı teorik olarak sizin genel anahtarınızdan özel anahtarınızı geri çıkarabilir.

Peki, genel anahtar ne zaman ortaya çıkacak?

Her blok zinciri işlemi gönderdiğinizde, işlem verilerini imzalamak için özel anahtarınızı kullanmalı ve doğrulama için genel anahtarınızı yayınlamalısınız; bu da bir kez işlem gönderdiğinizde genel anahtarınızın zaten zincir üzerinde açık hale geldiğini anlamına gelir.

Bu makalenin önemi, «anahtarın özel anahtarını kırma» olayını teorik olarak mümkün ancak abartılı bir durumdan, örneğin makaleye göre 256 bit ECDLP'yi kırmak için yaklaşık 500.000 fiziksel kuantum bitli hata düzeltmeli bir kuantum bilgisayarı gerektiren, kuantum donanım yolu haritasında planlanabilir bir hedefe taşımasıdır.

Nihayetinde, kuantum hesaplama blok zincirini kırıyor değil, ilk hedefi hâlâ eliptik eğri ayrık logaritma zorluğu üzerine kurulan imza sistemleridir.

Tehdit gerçek, ancak "yaklaşan" ifadesi kesinlikle doğru değil; sektörün genel tahminlerine göre en erken pencere 2030 civarı.

İkinci olarak, her blockchain hangi hazırlıkları yapıyor?

Elbette, burada birçok haberde net şekilde açıklanmayan önemli bir fark var: birçok Bitcoin adresi, başlangıçta doğrudan anahtarını blok zincirine açmaz.

P2PKH, P2WPKH gibi yaygın biçimler örneğinde, adres genellikle yalnızca genel anahtarın karma değeridir ve genel anahtar, "ilk harcama" anına kadar ortaya çıkmaz; bu da adresinizden hiç işlem yapmadıysanız, zincirde yalnızca cüzdan adresinizin olduğunu ve genel anahtarın bulunmadığını anlamına gelir.

Bu nedenle, kuantum hesaplamanın en doğrudan saldırı yüzeyi, zaten işlem yapılan adreslerin genel anahtarlarıdır. Elbette bu detay, kullanıcı düzeyinde şu anda yapılabilecek ilk şeyi doğrudan ortaya çıkarır; bunu birazdan ele alacağız.

Sektör, bu sorunu fark etmemiş değildir; aslında, post-kuantum şifreleme geçişine hazırlık, birden fazla cephede aynı anda ilerlemektedir.

Ethereum'in yaklaşımı, hesap katmanını ve imza şemalarını ayrıştırmaktır; örneğin, EIP-7702 ve Hesap Soyutlaması (AA) ilerlemesiyle Ethereum hesapları, akıllı sözleşme mantığıyla neyin geçerli bir imza olduğunu tanımlayabilir. Bu, gelecekte post-kuantum imza şemaları tanıtıldığında protokolün alt yapısını yeniden yazmak yerine yalnızca hesabın imza doğrulama modülünü değiştirmek anlamına gelir.

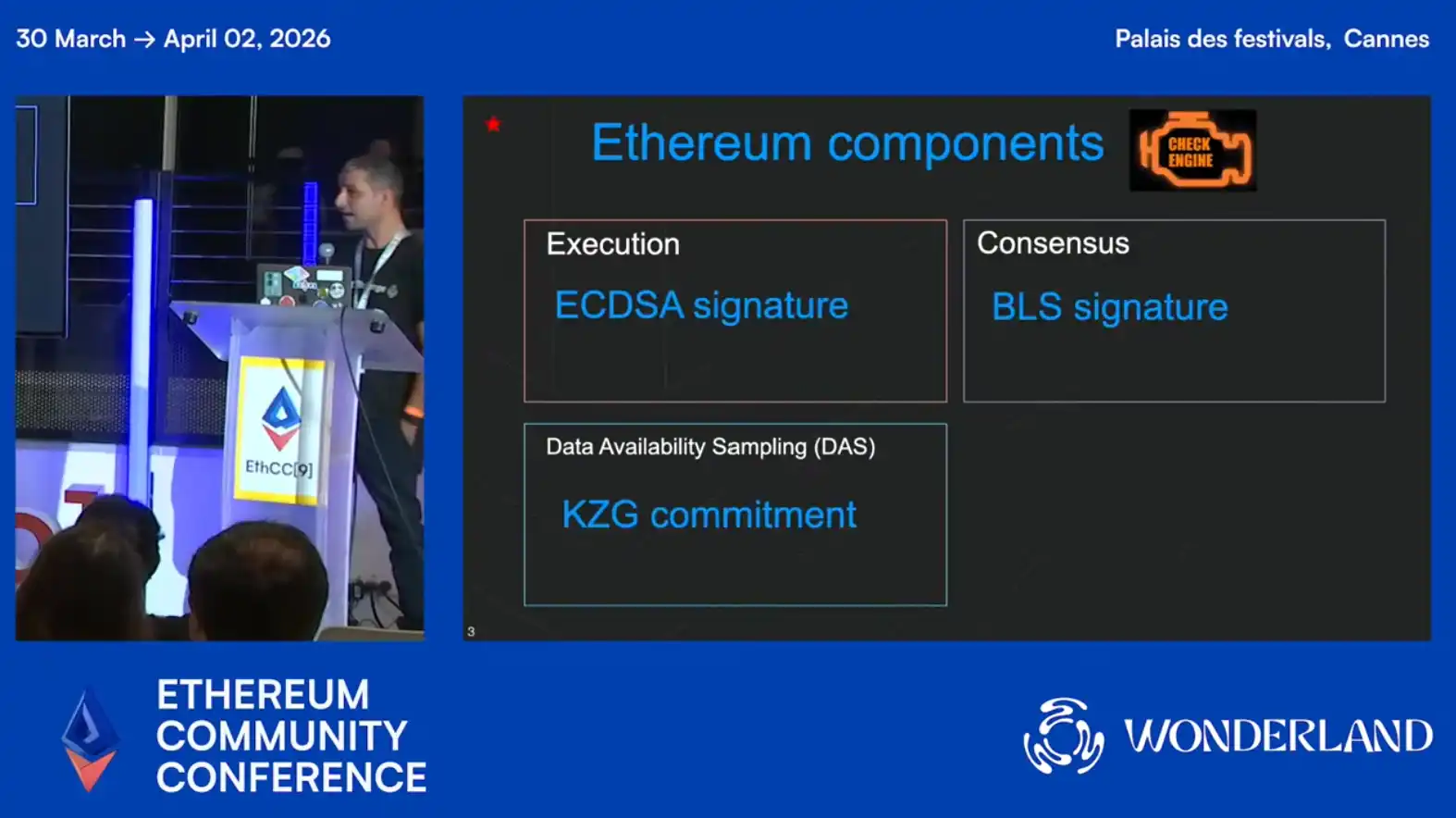

Daha da ileriye giderek, Ethereum Vakfı kriptografi araştırmacısı Antonio Sanso, EthCC9 konferansında Ethereum'un kuantum direnci konusundaki güncellemeleri paylaştı ve kuantum bilgisayarların 2030'ların ortalarında ECDSA imza algoritmasına gerçek bir tehdit oluşturabileceğini belirtti. Ethereum, kuantum direnci için şu ana kadar yaklaşık %20'sini tamamladı ve 2028 ile 2032 yılları arasında Lean Ethereum yükseltmesiyle tam kuantum direncini sağlamayı planlıyor.

Ancak şu anda karşılaşılan ana teknik zorluk, imza boyutudur; en hafif post-kuantum imza algoritması Falcon'un imza boyutu, ECDSA'nın 10 katından daha fazladır ve Lattice-tabanlı imzaları Solidity'de doğrulamanın Gas maliyeti çok yüksektir; bu nedenle araştırma ekibi iki temel teknik yol belirlemiştir:

Birinci olarak, hesap soyutlaması aracılığıyla kullanıcıların alt yapı protokolünü değiştirmeden cüzdan imza algoritmasını kuantum karşıtı çözümlere yükseltmelerini sağlar;

İkinci olarak, karmaşık hash işlemleri için LeanVM kullanılır ve sıfır bilgi kanıtı ile adres mnemonic sahipliği doğrulanır; bu da aktarım süreci sırasında varlıkların güvenliğini sağlar;

Antonio, 2026 Şubat'tan itibaren iki haftada bir ACD kuantum sonrası özel toplantıları yönetecektir; şu anda Lighthouse ve Grandine gibi onay istemcileri deneysel kuantum sonrası test ağına çıkmıştır.

Ayrıca, Bitcoin topluluğunun stili daha konservatiftir; son zamanlarda BIPs deposuna eklenen BIP360, P2MR (Merkle-Köküne Ödeme) adlı yeni bir çıktı türü önerir ve bu türün tasarım hedeflerinden biri, Taproot'teki kuantumla karşı hassas anahtar-yolu harcama özelliğini kaldırmaktır; bu da gelecekteki kuantum sonrası imza geçişleri için daha uygun bir yapı bırakmayı amaçlar.

Bir önerinin BIPs deposuna alınması, bunun topluluk fikir birliğine ulaşmış olduğu anlamına gelmez, daha da önemlisi yakında kabul edileceği anlamına da gelmez; bu nedenle, Bitcoin topluluğunun içsel olarak kuantum maruziyeti ve potansiyel çıktı türü değişiklikleri üzerine daha spesifik öneriler tartışmaya başladığı söylenebilir, bu da Bitcoin'in geleneksel yaklaşımına tamamen uygun bir durumdur: önce sorunu net bir şekilde tanımlar, ardından çok yavaş bir şekilde fikir birliğine varır.

Dikkat edilmesi gereken nokta, 2024 yılında Amerika Ulusal Standartlar ve Teknoloji Enstitüsü'nün (NIST) üç adet post-kuantum kriptografi standardını resmen yayınlamasıdır; bu da blockchain ekosisteminin hangi algoritmanın daha iyi olacağı tartışmasının sonlanmasını beklemek yerine net bir geçiş hedefine sahip olduğunu göstermektedir ve mühendislik uygulamaları aslında zaten başlamıştır.

Üç: Ortalama kullanıcılar ne yapmalı?

Kuantum bilgisayarların tehdidi yıllar sonra olacak olsa da, gelecekle ilgili şeylerin şimdi ihmal edilmesi anlamına gelmez; bazı iyi alışkanlıkları bugün edinmek neredeyse sıfır maliyetlidir.

Öncelikle adres yeniden kullanımından kaçının, bu en doğrudan ve en etkili kendi kendinizi koruma yöntemidir.

Neden, yukarıda belirtildiği gibi—eğer Bitcoin gibi UTXO zinciri kullanıcısıysanız, her işlem yaptığınızda genel anahtarınız zincir üzerinde ortaya çıkar; eğer her seferinde aynı adresi kullanırsanız, genel anahtar uzun süre açık kalır ve quantum hesaplama gücü geliştiğinde, saldırganlar genel anahtarınızdan özel anahtarınızı kolayca çıkarabilir.

Şu anda imToken gibi ana cüzdanlar, HD cüzdan işlevini varsayılan olarak sunmaktadır. İyi bir alışkanlık, her transferde yeni bir adres kullanmak ve bir adresi kalıcı bir kimlik belirleyici olarak tekrar tekrar kullanmamaktır. Ayrıca, hiç işlem gönderilmemiş adreslerde halk anahtarı asla açığa çıkmadığından, mevcut kuantum tehdidi neredeyse geçerli değildir.

İkinci olarak, cüzdanın post-kuantum yükseltme rota izlemektir.

Eğer ana olarak Ethereum gibi hesap modeli zincirlerini kullanıyorsanız, odak noktanız yeni adresler sürekli değiştirmek değil, kullandığınız cüzdanın ve bulunduğu halka zincirin gelecekte net bir taşıma yolu sunup sunmayacağıdır.

Hesap modeli zincirleri için, kuantum çağındaki daha büyük sorunlar genellikle tek seferlik maruziyet değil, aktif hesaplar, genel anahtar geçmişleri, zincir üzerindeki kimlikler ve uygulama izinlerinin uzun vadeli bağlanmasıdır; gelecekte gerçek bir geçiş penceresi açıldığında, hangi hesabın daha kolay yükseltilebilir olacaksa ve hangi cüzdanın imza mantığını daha sorunsuz bir şekilde değiştirebilecekse, o daha güvenli olur.

Son olarak, insan doğası açısından, konunun popülerliği arttıkça piyasada "kuantum güvenli" olduğunu iddia eden cüzdan ve protokollerin artacağını öngörmek mümkündür; bu nedenle "kuantum güvenli" etiketi taşıyan cüzdanları, protokolleri ve altyapı ürünlerine dikkatli olmalıyız.

Bu tür iddialar karşısında, tanıtım metninden ziyade üç daha somut soru sormak gerekir:

Kullandığı algoritma NIST'in onayladığı standart mı?

Güvenliği bağımsız bir denetimden ve yeterli doğrulama sürecinden geçti mi?

İddia edilen kuantum güvenliği, zincir seviyesinde bir geçiş mi, hesap seviyesinde bir yükseltme mi, yoksa sadece uygulama katmanı bir ambalajlama mı?

Aslında gerçek post-kuantum güvenliği, sadece bir uygulama etiketini değil, imzalama, doğrulama ve zincir içi uyumluluk kadar olan tüm yolu kapsamlı şekilde覆盖 etmelidir.

Genel olarak, kuantum hesaplamanın blok zinciri üzerindeki tehdidi gerçek bir durumdur ve Google'ın bu son beyanname önemi, tehdidi uzak bir teori yerine planlanabilir bir risk olarak ileri taşımış olmasındadır.

Ancak bu, "yarın cüzdanlar hacklenecek" anlamına gelmiyor; daha doğru bir anlayış, post-kuantum geçişinin artık sadece akademik bir konu olmadığını, gelecek yıllar boyunca protokol yükseltmelerine, cüzdan tasarımına ve kullanıcı varlık yönetimi için gerçek bir sorun haline geleceğini gösteriyor.

Son olarak

Endüstri için sonraki gerçek önem, kimin önce "kuantum geldi" diye bağıracağı değil, kimin taşıma yolunu önce net şekilde tasarlayabileceğidir.

Kullanıcılar için şu anda panik yapmak gerekmez; önce en temel risk algısını oluşturmak gerekir: hangi varlıklar önce maruz kalır, hangi işlemler maruziyeti artırır ve hangi cüzdanlar ve halk zincirleri gelecekte daha sorunsuz bir yükseltme sunma olasılığına sahiptir.

Gereken, aşırı endişelenmek değil, erken harekete geçmek.

Hep birlikte ilerleyelim.