Sıfır Saat Teknoloji'nin Aylık Güvenlik Olayları İncelemesi Başladı! Birden fazla blok zinciri güvenlik izleme platformuna göre, 2026 yılı Şubat ayında kripto para sektöründe güvenlik durumu genel olarak istikrarlıydı ancak riskler belirgindi: Bu ay güvenlik olaylarından kaynaklanan toplam kayıp yaklaşık 228 milyon ABD doları oldu; bunun 126 milyon ABD doları hacker saldırıları ve akıt sözleşmesi açıklıklarıyla ilgiliydi, 102 milyon ABD doları ise phishing dolandırıcılıkları ve Rug Pull ile ilgiliydi. Protokol haker saldırıları 18 kez gerçekleşti ve geçen aya göre kayıp %9,2 azaldı; phishing ve yetki ele geçirme dolandırıcılıkları 13 kez gerçekleşti ve ayın toplam olay sayısının %41,9'unu oluşturdu; bunların birçokında AI tarafından üretilmiş sahte sayfalar kullanılarak büyük kayıplar yaşandı ve bu da dolandırıcılık kayıplarındaki artışın temel nedeni oldu. Hacker gruplarının saldırı odakları, düşük maliyetli ve yüksek kazançlı sosyal mühendislik saldırılarına doğru devam ediyor; AI ile üretilen sayfalarla yapılan hedefli phishing yöntemleri giderek daha yaygın hale geliyor ve bireysel yatırımcılar ile küçük orta ölçekli projeler ana hedefler haline geliyor.

Hacker saldırıları yönünden

6 adet tipik güvenlik olayı

• CrossCurve çapraz köprü sözleşmesi doğrulama açığı saldırısı

Kayıp miktarı: Yaklaşık 3 milyon ABD doları

Olay Detayları: 1 Şubat - 2 Şubat tarihleri arasında, merkeziyetsiz çapraz zincir protokolü CrossCurve, ReceiverAxelar sözleşmesinin expressExecute fonksiyonunda bulunan geçiş doğrulama deliğinden yararlanarak çapraz zincir mesajlarını sahteleştiren bir siber saldırıya uğradı. Saldırgan, protokolün PortalV2 sözleşmesinden yetkisiz şekilde tokenleri kilidini açarak çalındı; bu saldırı birden fazla zinciri etkiledi ve toplam kayıp yaklaşık 3 milyon ABD doları oldu. Olayın ardından CrossCurve ekibi çapraz zincir hizmetlerini acil olarak durdurdu, güvenlik açıklarını düzeltti ve çalınan tokenleri alan 10 adresi duyurdu. 72 saat içinde para iade edenlere %10 ödül teklif etti. Şu anda durum kontrol altına alındı; çalınan bazı EYWA tokenleri, borsalar tarafından dondurulduğu için dolaşıma sokulamıyor.

• Vibe Coding Akıllı Sözleşmesi AI Kodu Açığı Saldırısı (Moonwell Protokolü)

Kayıp tutarı: Yaklaşık 1,78 milyon ABD doları

Olay Detayları: 18 Şubat'ta, DeFi protokolü Moonwell, Claude Opus 4.6 tarafından üretilen akıllı sözleşme kodunda kritik bir zafiyet bulunması nedeniyle hacklendi. Bu zafiyet, cbETH varlığının fiyatını 1,12 dolar olarak yanlış ayarladı (gerçek fiyat yaklaşık 2200 dolar). Hakerler, bu fiyat sapmasını kullanarak aşırı kredi çekerek yaklaşık 1,78 milyon dolarlık kayıp yarattı. Güvenlik araştırmacıları, olayın, Vibe Coding nedeniyle meydana gelen tarihin ilk zincir üstü güvenlik olayı olduğunu ortaya çıkardı. Olaydan sonra proje ekibi ilgili sözleşmeleri kaldırdı, zafiyet düzeltmesini başlattı ve AI tarafından üretilen kodların insan denetimi süreçlerini güçlendirdi.

YieldBloxDAO öngörücü manipülasyon saldırısı

Kayıp miktarı: Yaklaşık 10 milyon ABD doları

Olay Detayları: 21 Şubat'ta, Stellar zincirindeki kredi protokolü YieldBloxDAO, altta yatan likidite token fiyatlarını manipüle ederek orak verilerindeki anormallikleri kullanarak zararlı aşırı kredi çekimi gerçekleştiren bir siber saldırıya uğradı ve yaklaşık 10 milyon dolarlık varlık kaybına neden oldu. Olayın ardından proje ekibi protokol hizmetlerini durdurdu ve varlıkların izlenmesi ile güvenlik açıklarının onarılması için güvenlik kurumlarıyla iş birliği yaptı.

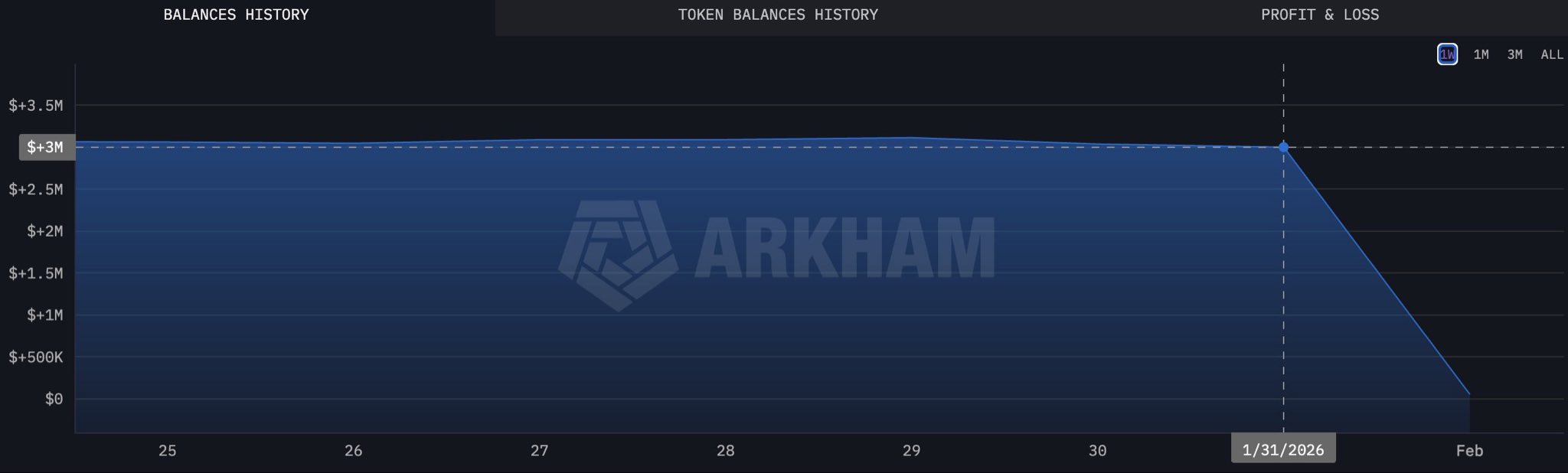

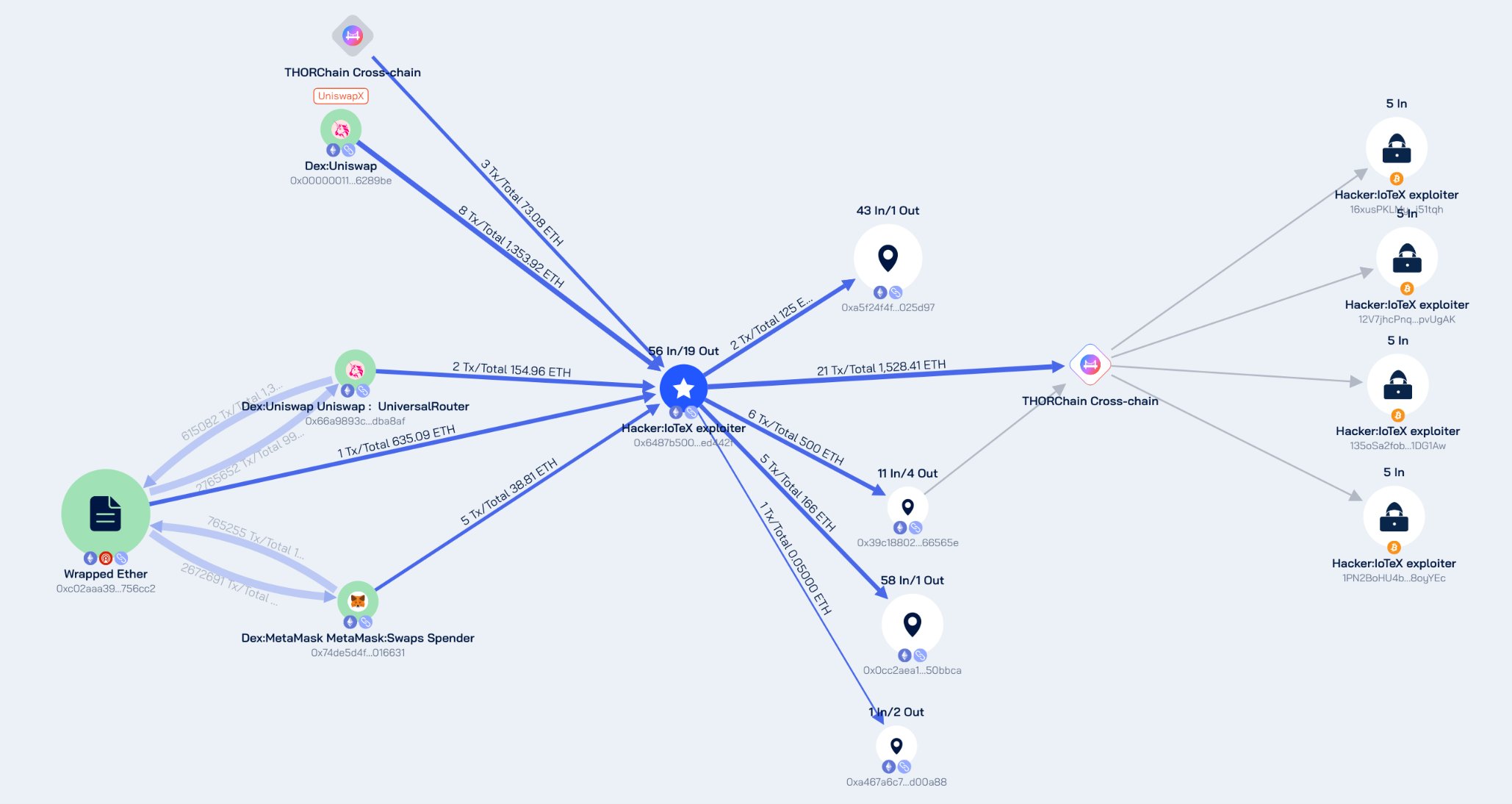

• IoTeX token kütüğü özel anahtar sızıntısı saldırısı

Kayıp miktarı: Yaklaşık 4,4 milyon ABD doları

Olay Detayları: 21 Şubat'ta, IoTeX ekosisteminin ioTube çapraz zincir köprüsü bir siber saldırıya uğradı. Saldırgan, Ethereum yan doğrulayıcı sahibinin özel anahtarını ele geçirerek çapraz zincir köprüsüne ait akıllı sözleşmeleri işgal etti ve havuzdaki çeşitli kripto varlıkları çaldı. IoTeX resmi, saldırganın gerçek zararının yaklaşık 4,4 milyon dolar olduğunu doğrulamak için birden fazla açıklama yaptı ve bu sırada oluşturulan anormal tokenlerin %99,5'i engellendi veya kalıcı olarak donduruldu. Olayın ardından proje ekibi, çapraz zincir köprüsünü ve ilgili işlem fonksiyonlarını acil olarak durdurdu, ana ağı sürümünü yükseltti, 29 kötü niyetli adresi yasakladı ve FBI ile birçok ülkenin güvenlik kurumlarıyla birlikte küresel varlık takibi gerçekleştirdi; etkilenen kullanıcıların tamamına %100 tazminat sağlayacağını taahhüt etti ve şu anda tüm hizmetler tamamen yeniden faaliyete geçti.

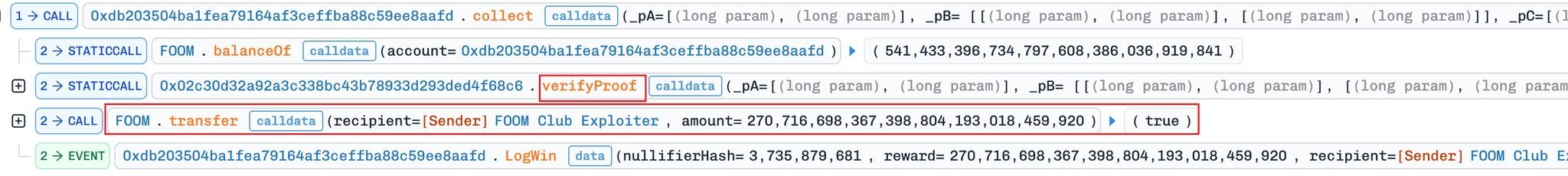

• FOOMCASH taklit saldırı olayı

Kayıp miktarı: Yaklaşık 2,26 milyon ABD doları

Olay Detayları: 26 Şubat'ta, Base ve Ethereum zincirlerindeki FOOMCASH projesi, önceki Veil Cash olayında benzer şekilde zkSNARK doğrulama anahtar yapılandırması hatası (Groth16 doğrulayıcı parametreleri yanlış ayarlandı) nedeniyle kopya saldırıya uğradı ve saldırganlar, kanıtları sahteleyerek büyük miktarda token çaldı. Base zincirinde yaklaşık 427.000 ABD doları, Ethereum zincirinde ise yaklaşık 1.833.000 ABD doları kayıp yaşandı (bazı fonların beyaz şapka kurtarıcılar tarafından kurtarıldığı sanılıyor); toplam kayıp yaklaşık 2,26 milyon ABD doları. Olayın ardından proje ekibi, ilgili hizmetleri acil olarak durdurdu ve soruşturma başlattı.

Seneca DeFi protokolü için herhangi bir çağrı açıklığı saldırısı

Kayıp miktarı: Yaklaşık 6,5 milyon ABD doları

Olay Detayları: 28 Şubat'ta, DeFi protokolü Seneca, rastgele çağrı açığı nedeniyle bir siber saldırıya uğradı ve ilk tahminlere göre 1.900 ETH'nin kaybedildiği tespit edildi, bu da yaklaşık 6,5 milyon ABD dolarına denk geliyor. Saldırıdan sonra, SenecaUSD olarak işaretlenmiş saldırgan adresi, 1.537 ETH'yi (yaklaşık 5,3 milyon ABD doları) Seneca'nın dağıtıcı adresine iade etti; kalan 300 ETH (yaklaşık 1,04 milyon ABD doları) yeni bir adrese aktarıldı. Şu anda proje ekibi, güvenlik açıklarını düzeltme ve varlıkları denetleme çalışmalarını yürütüyor.

Rug Pull / Balıkçılık dolandırıcılığı

8 adet tipik güvenlik olayı

(1) 10 Şubat'ta, 0x6825 ile başlayan adresin sahibi, BSC üzerinde zararlı bir "increaseAllowance" işlemi imzalayarak 118.785 dolarlık BUSD kaybına uğradı. Çoğu kişi yetki imzalarını ve onay taleplerini dikkatle inceler, ancak "increaseAllowance" da aynı tuzaktır, sadece adı daha az bilinir.

(2) 17 Şubat'ta, adres zehirlenmesi/benzer alıcılar yeniden ortaya çıktı. Ethereum üzerinde, 0xce31…b89b yaklaşık 599.714 doları yanlış benzer eşleşme adresine gönderdi.

Beklenen: 0x77f6ca8E…a346

Hata: 0x77f6A6F6…A346

(3) 18 Şubat'ta, 0x308a ile başlayan adreslerdeki mağdurlar, yaklaşık 337.069 dolarlık USDT'nin dolandırıcı cüzdanına aktarılmasına neden olan zararlı USDT onayı (approve(address,uint256)) imzaladı.

(4) 18 Şubat'ta, bir kurban, kirlenmiş para transferi geçmişini kopyaladıktan sonra benzer bir adrese 157.000 dolar gönderdi.

Beklenen: 0xa7a9c35a…03F0 → Gönderilecek: 0xa7A00BD2…03F0

(5) 25 Şubat'ta, 0xb30 ile başlayan adreslerdeki mağdurlar, Ethereum üzerinde balıkçılık onayı imzaladıktan sonra 388.051 dolar kaybetti.

(6) Donanım cüzdan taklit doğrulama dolandırıcılığı

Zaman: 12 Şubat

Olay Türü: Bir hacker, popüler bir donanım cüzdanın resmi doğrulama sayfasını sahte olarak oluşturdu ve e-posta ile mesaj göndererek “Cüzdan Güvenlik Riski Uyarısı” ile kullanıcıları kandırarak, “güvenlik doğrulaması” için mnemonik kodları ve özel anahtarları girmeye zorladı. Bu şekilde birden fazla kullanıcının mnemonik kodlarını ele geçirdi ve hesaplarındaki varlıkları çaldı; toplam kayıp yaklaşık 950.000 ABD doları.

(7) Sahte DEX adresi soygunu

Zaman: 17 Şubat

Olay Türü: Hacker, kullanıcıların transfer adreslerini değiştirerek ve DEX işlem arayüzünü sahteleyerek kullanıcıları sahte adreslere transfer yapmaya teşvik etti. Kullanıcılar transferi tamamladıktan hemen sonra fonlar, birden fazla anonim adrese toplandı. Toplam kayıp yaklaşık 600.000 dolar USDT olup, 200'den fazla kurban etkilenmiştir. İzleme verilerine göre, bu saldırıda tek bir kurbanın maksimum kaybı yaklaşık 600.000 dolar olmuştur.

(8) Sahte Uniswap resmi phishing web sitesi dolandırıcılığı

Süre: 19 Şubat – 26 Şubat

Olay Türü: Hacker, Google arama reklamlarını satın alarak Uniswap resmi arayüzüyle yüksek oranda benzer bir kıyafet sitesi kurdu, sosyal medya reklamları ve özel mesajlar aracılığıyla kullanıcıları siteye yönlendirdi ve bağlantıya tıklamaya ve yetki verme işlemi tamamlamaya zorladı. AngelFerno cüzdanı temizleme aracını kullanarak kullanıcı hesaplarındaki kripto varlıkları topluca çaldı. Bazı mağdurlar, sahte alan adının gerçek URL ile görsel olarak ayırt edilemez olması nedeniyle kandırıldı. Tek bir ayda 1.000'den fazla mağdur oldu ve toplam kayıp yaklaşık 1,8 milyon ABD doları oldu.

Özet

Şubat 2026'da blok zinciri güvenliği riskleri, sözleşmeler üzerine yapılan saldırıların hâlâ yaygın olması ve dolandırıcılık yöntemlerinin sürekli incelemeye alınması özelliğini gösteriyor. Hacker saldırıları, öngörücü manipülasyonu, çapraz zincir köprüleri güvenliği, sözleşme izinleri açıkları ve kod hataları gibi alanlarda yoğunlaşıyor; açıkların yeniden kullanımı ve taklit saldırıları artmaya başlamıştır ve küçük ve orta boyutlu protokoller için tehdit düzeyi önemli ölçüde yükselmiştir.

Sahtekarlık faaliyetleri hâlâ korsan yetkilendirme, sahte web siteleri ve fon planları kaçışı temel yöntemlerini koruyor; AI tarafından taklit edilen sayfalar ve reklam ele geçirme, sahtekarlığın gizliliğini artırarak normal kullanıcıların tanımakta zorluk yaşıyor.

Sıfır Saat Teknolojisi Güvenlik Ekibi Önerisi: Bireysel kullanıcılar, yetki verirken dikkatli olmalı, resmi adresleri kontrol etmeli ve bilinmeyen bağlantılar ile yüksek riskli projelerden uzak durmalı; proje sahipleri, sözleşmelerin denetimini, özel anahtar yönetimini ve yetki izolasyonunu güçlendirmeli, öngörücü ve çapraz zincir senaryolarında güvenlikye önem vermeli; sektör düzeyinde tehdit bilgisi paylaşımını artırarak tüm zincir boyunca savunma kapasitesini yükseltmeli ve ekosistem güvenliğini birlikte korumalıdır.