Yazan: Eric, Foresight News

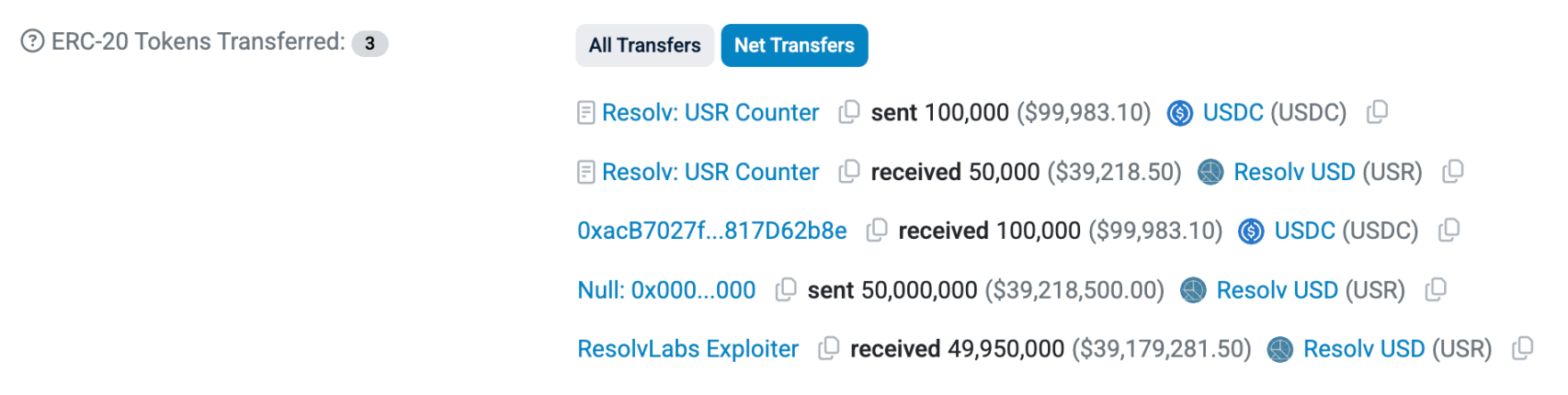

Çin zamanına göre bugün 10:21 civarında, Delta nötr stratejisiyle stabil para birimi USR çıkaran Resolv Labs, bir siber saldırıya uğradı. 0x04A2 ile başlayan adres, Resolv Labs protokolünden 100.000 USDC kullanarak 50 milyon USR yarattı.

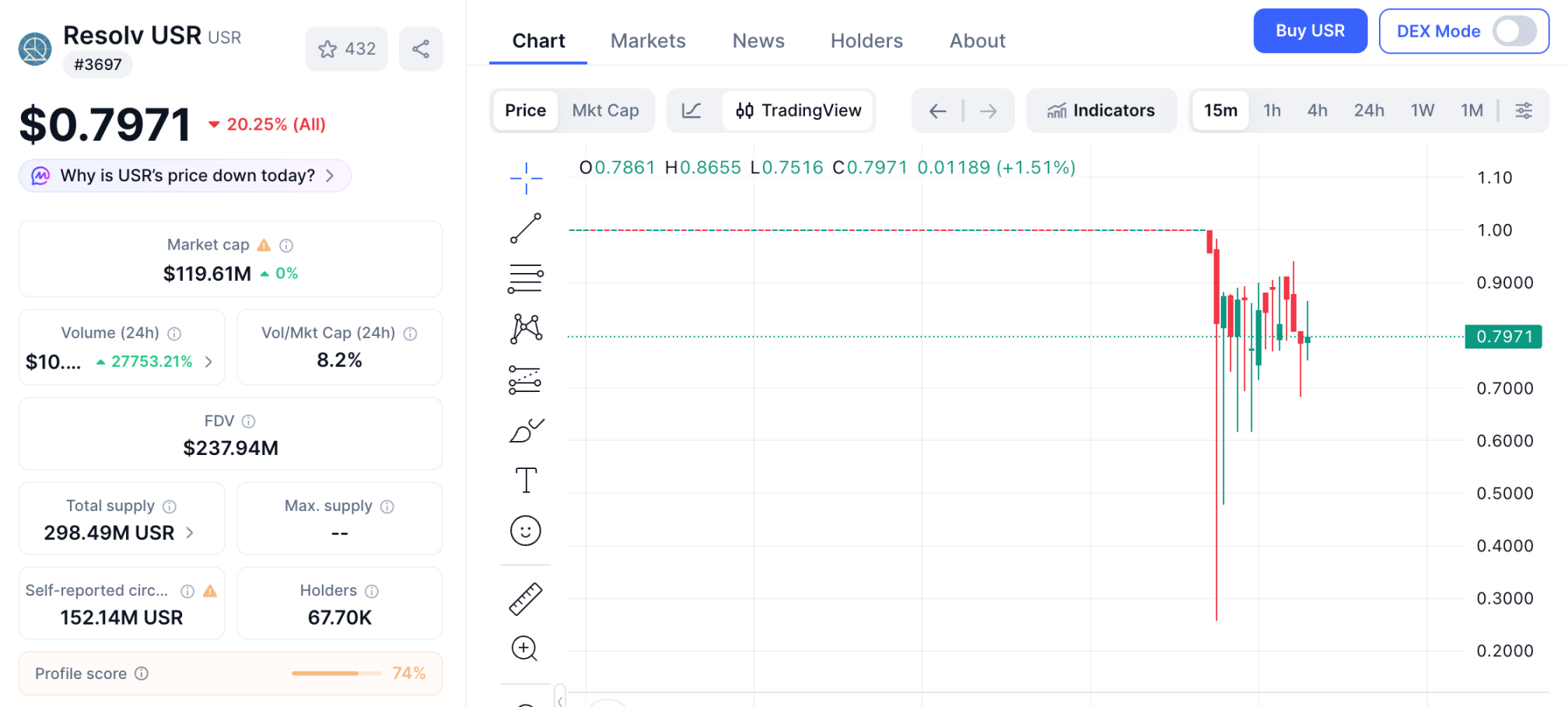

Olayın ortaya çıkmasıyla USR, 0,25 dolar civarına düşerken, yazı yazılırken 0,8 dolar civarına yükseldi. RESOLV token fiyatı kısa sürede yaklaşık %10'luk en yüksek düşüşü yaşadı.

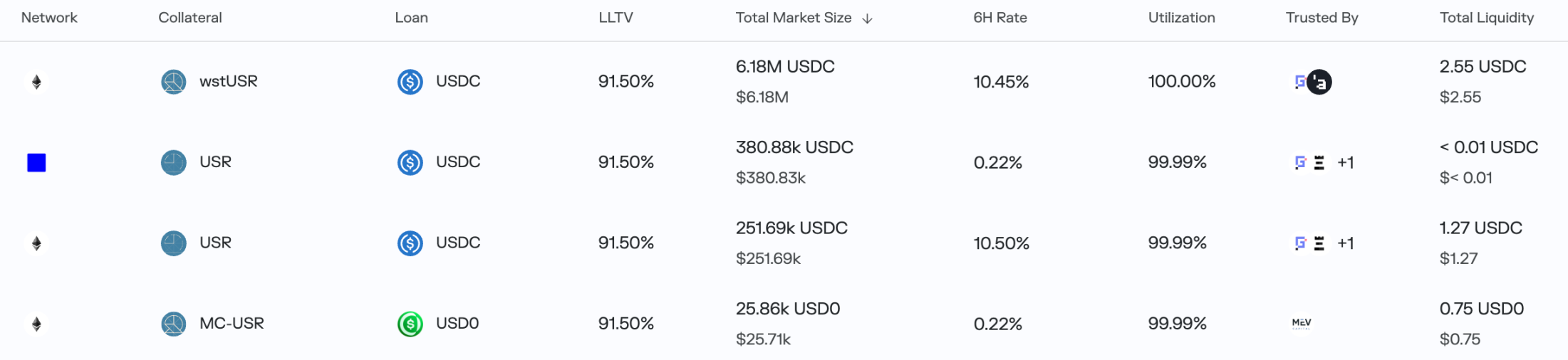

Daha sonra haker, 100.000 USDC kullanarak tekrar 30 milyon USR kazandı. USR'nin büyük ölçüde bağlantısını kaybetmesiyle arbitrajcılar hızla harekete geçti; Morpho'da USR, wstUSR vb. ile teminat verilen birçok kira pazarı neredeyse boşaltıldı ve BNB Chain'deki Lista DAO, yeni kredi taleplerini durdurdu.

Etkilenenler sadece bu kredi protokollerine sınırlı değil. Resolv Labs protokol tasarımı kapsamında, kullanıcılar daha büyük fiyat dalgalanmalarına ve daha yüksek getirilere sahip olmakla birlikte, protokolde kayıplar yaşanması durumunda tazminat sorumluluğu taşıyan RLP token'larını döndürebiliyor. Şu anda RLP token'larının dolaşımdaki miktarı yaklaşık 30 milyon adettir ve en büyük sahibi Stream Finance, 13 milyondan fazla RLP'ye sahiptir; net risk marjı yaklaşık 17 milyon ABD dolarıdır.

Evet, daha önce xUSD'nin patlaması nedeniyle etkilenen Stream Finance yeniden vurulabilir.

Makale yazım anına kadar, haker, USR'yi USDC ve USDT'ye dönüştürdü ve Ethereum alımını sürdürerek şu ana kadar 10.000'den fazla Ethereum satın aldı. 200.000 USDC ile 20 milyon doların üzerindeki varlıkları çıkartan haker, düşüş piyasasında kendi "yüz katlı coinini" buldu.

Yine bir "dikkatsizlik" nedeniyle boşluklardan faydalanıldı

11 Ekim 2023'teki büyük düşüş, Delta nötr stratejisi kullanan birçok stabil coin'in ADL (otomatik kaldıraç düşürme) nedeniyle teminat kaybı yaşamasına neden oldu. Bazı projeler, strateji yürütme varlıkları olarak alt coin'leri kullanarak daha ciddi kayıplar yaşadı ve hatta doğrudan kaçtı.

Bu kez hedef alınan Resolv Labs, benzer bir mekanizma kullanarak USR çıkarttı; proje, 2025 yılında Nisan ayında Cyber.Fund ve Maven11’in öncülük ettiği, Coinbase Ventures’in katıldığı 10 milyon dolarlık tohum sermaye finansmanını tamamlamış ve Mayıs sonunda Haziran başlarında RESOLV tokenini piyasaya sürmüştü.

Ancak Resolv Labs'ın hedef alınmasının nedeni aşırı piyasa hareketliliği değil, USR'nin çoğaltılma mekanizmasının "yeterince titiz" olmamasıdır.

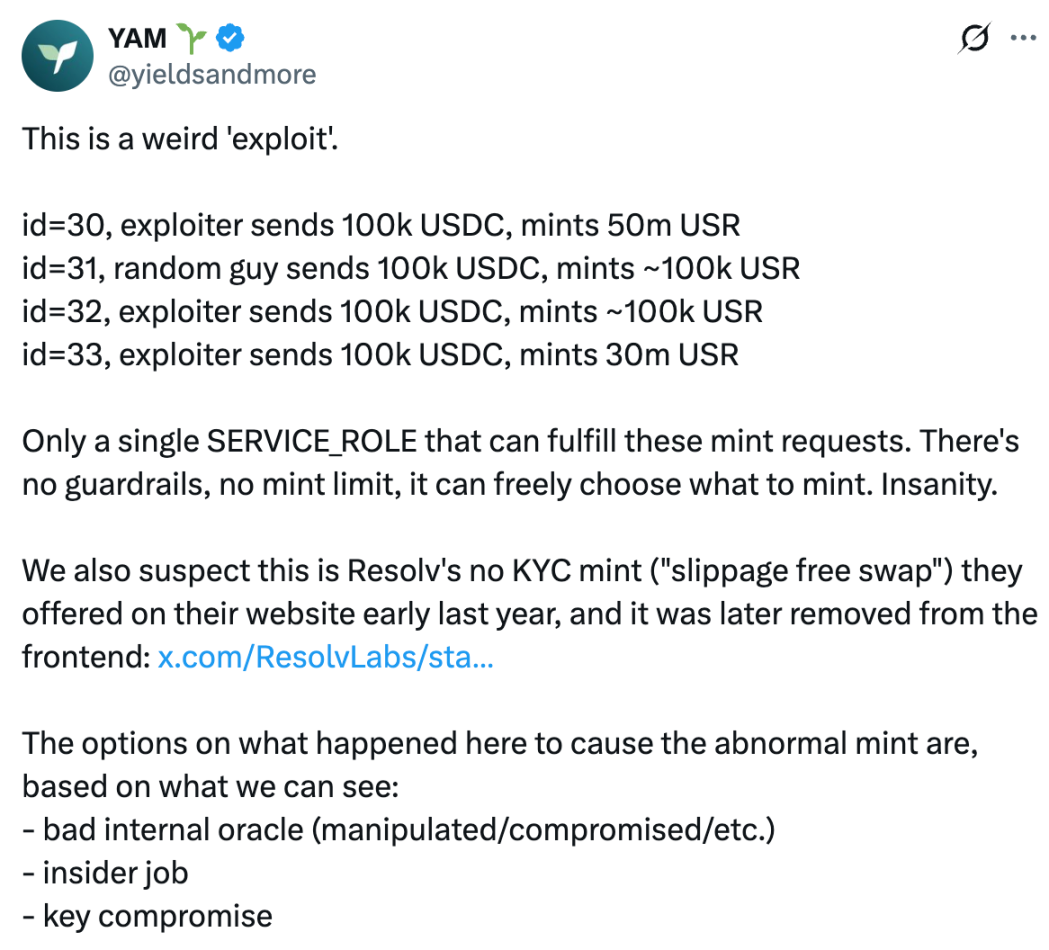

Şu ana kadar hiçbir güvenlik şirketi veya resmi kurum, bu siber saldırı nedenini analiz etmedi. DeFi topluluğu YAM, yaptığı analizler sonucunda saldırının, yaratım sözleşmesine parametre sağlayarak kullanılan SERVICE_ROLE’un hackerlar tarafından ele geçirilmesinden kaynaklandığı sonucuna vardı.

Grok analizine göre, kullanıcılar USR kazarken zincir üzerinde bir istek başlatır ve requestMint fonksiyonunu, şu parametrelerle çağırır:

_depositTokenAddress: Yatırılan token adresi;

_miktar: Yatırılan miktar;

_minMintAmount: En az beklenen USR miktarı ( kayma koruması ).

Daha sonra kullanıcı, USDC veya USDT'yi sözleşmeye yatırır, proje tarafı arka uç SERVICE_ROLE, Pyth öngörücüsünü kullanarak yatırılan varlıkların değerini kontrol eder ve ardından gerçek olarak üretilecek USR miktarını belirlemek için completeMint veya completeSwap fonksiyonunu çağırır.

Sorun, dövüşüm sözleşmesinin, _mintAmount değerini SERVICE_ROLE tarafından sağlanan olarak tamamen güvenmesi ve bu sayının Pyth tarafından çevrimdışı olarak doğrulandığını varsaymasıdır; bu nedenle herhangi bir üst sınır belirlenmemiş ve zincir üzerindeki bir oracle doğrulaması yapılmamış, doğrudan mint(_mintAmount) yürütülmüştür.

Buna göre, YAM, hacker'ın SERVICE_ROLE'ı kontrol altına aldığını şüpheliyor (bu, dahili bir orakın kontrolünü kaybetmek, iç işlerle veya anahtarların çalınması nedeniyle olabilir); bu durumda, _mintAmount doğrudan 50 milyon olarak ayarlanarak, 100.000 USDC ile 50 milyon USR kazanma saldırısı gerçekleştirildi.

Sonuç olarak, Grok, Resolv'un kullanıcıların döküm isteklerini almak için kullanılan adresi (veya sözleşmeyi) bir saldırganın kontrol altına alabileceğini hesaba katmadığını, USR döküm istekleri son USR döküm sözleşmesine gönderildiğinde maksimum döküm miktarı belirlememiş ve döküm sözleşmesinin zincir üstü bir orakla ikinci bir doğrulama yapmadan SERVICE_ROLE tarafından sağlanan tüm parametrelere doğrudan güvendiğini ortaya koymuştur.

Önlem de yeterli değil

YAM, sızıntı nedenlerini tahmin etmenin yanı sıra, projenin kriz durumuna hazırlıksız olduğunu da belirtti.

YAM, X üzerinde, Resolv Labs'in protokolü, hacker'ın ilk saldırısını tamamlamasından sonra 3 saat geçince durdurduğunu belirtti; bu sürenin yaklaşık 1 saati, çoklu imza işlemlerinin 4 imzayı toplaması için gereken gecikmeden kaynaklandı. YAM, acil durdurmanın yalnızca bir imza ile yapılmasını ve yetkilerin mümkün olduğunca takım üyelerine veya güvenilir dış operasyon personeline verilmesini önerdi; bu, zincir üzerindeki anormalliklere daha fazla dikkat çekmeyi, hızlı durdurma olasılığını artırmayı ve farklı saat dilimlerini daha iyi kapsamayı sağlar.

Protokolü durdurmak için yalnızca bir imza yeterli olmasının savunulması radikal olsa da, farklı saat dilimlerinden birden fazla imza gerektirmek acil durumlarda ciddi gecikmelere neden olabilir. Zincir üzerindeki davranışları güvenilir bir üçüncü taraf tarafından sürekli izlemek veya acil durumda protokolü durdurma yetkisine sahip izleme araçları kullanmak, bu olaydan alınan derslerdir.

DeFi protokollerine yönelik hacker saldırıları artık sadece sözleşme açıklarına sınırlı değil; Resolv Labs olayı, protokol güvenliğiyle ilgili varsayımların hiçbir bileşene güvenilmemesi gerektiğini projelere hatırlatıyor. Parametreleri içeren tüm aşamalar, projenin kendi sunucusu dahil olmak üzere en az iki kez doğrulanmalıdır.