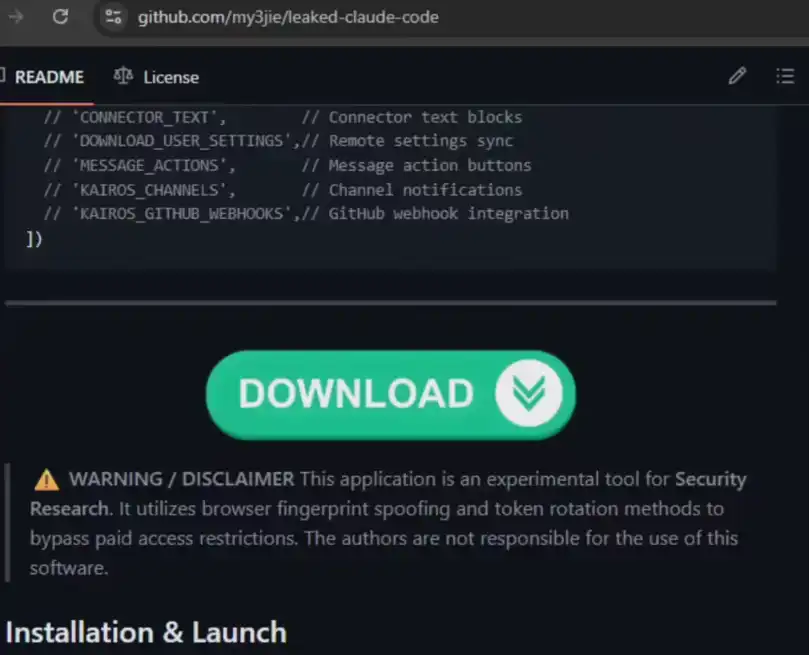

2 Nisan'da Anthropic'in insan hatası nedeniyle ortaya çıkan Claude Code kaynak kodu sızıntısı olayı hâlâ devam etmektedir. Şu anda, saldırganlar bu olayı GitHub üzerinde sahte depolar aracılığıyla Vidar adlı bilgi çalma kötü amaçlı yazılımı yaymak için kullanmaktadır.

Köpekleme yükseltmesi: "Kurumsal düzey özelliklerin kilidini açın" diye iddia ediyor

Güvenlik şirketi Zscaler'in izleme raporuna göre, idbzoomh adlı bir kullanıcı GitHub üzerinde birden fazla sahte deposu oluşturdu.

Hileli balıkçılık: Bu hacker, depo açıklamasında "kurumsal fonksiyonları açma" sağladığını iddia ederek, aceleyle yeni özellikleri denemek isteyen geliştiricileri indirmeye teşvik ediyor.

SEO optimizasyonu: Saldırganlar, etki alanını genişletmek için arama motorlarına yönelik anahtar kelime optimizasyonu yaptı ve kullanıcılar “Claude Code sızıntısı” gibi anahtar kelimeleri aradığında bu zararlı depolar genellikle ilk sıralarda yer aldı.

Virüs resmi: Vidar sızdı, veriler "taşındı"

Kullanıcı, bunu doğru olarak kabul edip yürütülebilir dosyayı indirip çalıştırdığında, sistem hızla ele geçirilecektir:

Bilgi çalma: Karanlık web'te oldukça gelişmiş olan Vidar, tarayıcı hesap şifrelerini, kripto para cüzdanlarını ve çeşitli hassas kişisel bilgileri toplamak için tasarlanmıştır.

Sürekli gizlenme: Virüs, GhostSocks proxy aracını da eş zamanlı olarak dağıtır ve daha sonraki uzaktan denetim ve veri geri iletimi için gizli bir kanal oluşturur.

Risk Uyarısı: Resmi olmayan kanallardan gelen "ücretsiz yemek"lere dikkat edin

Güvenlik araştırmacıları, bu sahte depoların zararlı sıkıştırılmış dosyalarının çok yüksek sıklıkta güncellendiğini ve temel güvenlik taramalarını kolayca atlayabildiğini belirtti. Şu ana kadar benzer iki depo tespit edildi ve bunların aynı saldırganın farklı yayılma stratejilerini test ettiğine dair tahminlerde bulunuluyor.

Sektör İncelemesi: AI Güvenliğinin "Zincirleme Tuzakları"

Anthropic kaynak kodu paketleme hatasından, hakerlerin sıcaklık kullanarak phishing saldırıları yapmasına kadar bu olay, AI çağının güvenlik risklerinin karmaşıklığını yansıtmaktadır. Geliştirici topluluğu hedef alındığında, bilinmeyen kaynaklı ikili dosyaları çalıştırmamak gibi temel dijital okuryazarlık, son savunma hattı halini korumaktadır.

Editör notu: Geliştiriciler, lütfen araçları yalnızca Anthropic'in resmi kanallarından edinin ve merak veya "kırılmış özellikler" arayışı nedeniyle hakerlerin dikkatle kurduğu tuzağa düşmeyin.