“Vibe coding aracı, büyük miktarda kişisel ve kurumsal veriyi sızdırıyor.” Son zamanlarda, İsrail merkezli bir siber güvenlik startup şirketi olan RedAccess’in araştırmacıları, “gölge AI” (shadow AI) trendini incelerken, geliştiricilerin yazılım geliştirmek için kullandığı AI araçlarının tıbbi kayıtları, finansal verileri ve Fortune 500 şirketlerinin dahili belgelerini açık ağda sızdırdığını tespit etti.

RedAccess CEO Dor Zvi, Lovable, Base44, Netlify ve Replit gibi araçlarla geliştiriciler tarafından oluşturulan yaklaşık 380.000 erişilebilir uygulama ve diğer varlığın keşfedildiğini belirtti; bunların yaklaşık 5.000'i hassas şirket bilgilerini içeriyor, ancak yaklaşık 2.000 uygulama daha detaylı inceleme sonucu gizli verileri ortaya çıkartıyor. Axios, birden fazla açığa çıkmış uygulamayı bağımsız olarak doğruladı ve WIRED de bu bulguları ayrı ayrı onayladı.

40% AI kodlama uygulamaları hassas verileri açığa çıkarıyor,

Yönetici hakları bile var

Yapay zekânın modern programcıların işlerini giderek devralmasıyla, siber güvenlik alanı daha önce uyarıda bulunmuştu: otomatik kodlama araçlarının yazılımlara büyük ölçüde istismar edilebilir açıklar kazandıracağına dair. Ancak bu vibe coding araçları, herhangi birinin yalnızca bir tıklama ile web üzerinde uygulama oluşturup barındırmasına izin verdiğinde, sorun sadece açıklarla sınırlı kalmıyor; yüksek derecede hassas kurumsal ve bireysel veriler dahil olmak üzere neredeyse tamamen hiçbir güvenlik korumasu yok.

RedAccess ekibi, Lovable, Replit, Base44 ve Netlify gibi AI yazılım geliştirme araçları kullanılarak oluşturulan binlerce vibe coding web uygulamasını inceledi ve bunların 5.000'den fazlasının neredeyse hiçbir güvenlik mekanizmasına veya kimlik doğrulamaya sahip olmadığını tespit etti. Bu tür birçok web uygulaması, birinin URL'sini elde ettiğinde doğrudan uygulamaya ve verilerine erişebiliyor. Bazıları ise sınırlarla korunmuş olsa da, bu sınırlar çok basit; örneğin, herhangi bir e-posta adresiyle kaydolmak yeterli.

Bu 5.000 AI kodlama uygulamasından herhangi biri, yalnızca bir tarayıcıda URL girerek erişilebilir durumda iken, Zvi, incelemeler sonrasında yaklaşık 2.000 tanesinin gizli verileri ortaya çıkardığını tespit etti. Zvi, uygulamaların yaklaşık %40'ının tıbbi bilgiler, finansal veriler, kurumsal sunumlar ve stratejik belgeler ile kullanıcıların sohbet robotlarıyla olan diyaloglarının ayrıntılı kayıtlarını dahil olmak üzere hassas verileri ortaya çıkardığını söyledi.

Paylaştığı web uygulaması ekran görüntülerinde (bunların bazıları doğrulanmış, hâlâ çevrimiçi ve maruz durumda), bir hastanenin iş dağıtım bilgileri (doktorların kişisel kimlik bilgileri dahil), bir şirketin ayrıntılı reklam satın alma verileri, başka bir şirketin pazar girişi stratejisi sunumu, bir perakendecinin sohbet botunun tam iletişim kayıtları (müşterilerin tam adları ve iletişim bilgileri dahil), bir denizcilik şirketinin yük kayıtları ve birçok şirketin çeşitli satış ve finansal verileri yer alıyor. Zvi, bazı durumlarda bu maruz kalan uygulamaların, sistem yöneticisi yetkilerine hatta diğer yöneticileri silmeye bile izin verebileceğini belirtti.

Zvi, RedAccess'ın açıkları olan web uygulamalarını bulmanın çok kolay olduğunu belirtti. Lovable, Replit, Base44 ve Netlify, kullanıcıların kendi alan adları yerine bu AI şirketlerinin kendi alan adları üzerinde web uygulamaları barındırmasına izin veriyor. Bu nedenle araştırmacılar, bu şirketlerin alan adlarını diğer anahtar kelimelerle birlikte Google ve Bing üzerinde basit bir arama yaparak, bu araçları kullanarak vibe coding geliştirilen binlerce uygulamayı tanımlayabiliyor.

Lovable örneğinde, Zvi, Bank of America, Costco, FedEx, Trader Joe’s ve McDonald's gibi markaları taklit eden ve bu AI kodlama aracının oluşturulup Lovable alan adında barındırıldığı büyük şirketlere ait çok sayıda korsan web sitesi tespit etti. Zvi ayrıca, Red Access'in bulduğu 5000 açık uygulamanın sadece AI kodlama aracının kendi alan adında barındırıldığını, ancak aslında binlerce uygulamanın kullanıcıların kendi satın aldıkları alan adlarında barındırılabileceğini belirtti.

Güvenlik araştırmacısı Joel Margolis, korumasız bir AI kodlama web uygulamasının gerçek verileri gerçekten ortaya çıkıp çıkmadığını doğrulamanın aslında kolay olmadığını belirtti. Önceki olarak, neredeyse hiçbir güvenlik önleminin bulunmadığı bir web sitesinde 50.000 çocuk diyaloğu ortaya çıkan bir AI sohbet oyuncağı keşfetmişti. Margolis, vibe coding uygulamalarındaki verilerin sadece yer tutucu olabileceğini veya uygulamanın kendisinin yalnızca bir kanıt (POC) olabileceğini ifade etti. Wix'in Brodie'si de Base44'e sunulan iki örneğin test siteleri gibi göründüğünü veya AI tarafından oluşturulan veriler içerdiklerini düşündüğünü belirtti.

Bununla birlikte, Margolis, AI tarafından oluşturulan web uygulamalarının veri maruziyetine neden olma sorununun gerçekten çok gerçek olduğunu düşünüyor. Zvi'nin betimlediği bu tür maruziyet durumlarıyla sık sık karşılaştığını belirtiyor. “Pazar ekibindeki biri bir website yapmak istiyor, mühendis değil ve muhtemelen güvenlik konusunda neredeyse hiç arka plan veya bilgiye sahip değil,” diyor. AI kodlama araçları, sizden ne isterseniz onu yapar, ancak güvenli bir şekilde yapmanızı istemiyorsanız, kendi başlarına bunu yapmaz.

Herkes kendi oluşturabilir

Ancak varsayılan ayarlar sorunlu.

RedAccess'in araştırma yayınından iki hafta öncesinde, Claude Opus 4.6 modelini çalıştıran Cursor, Railway adlı altyapı sağlayıcısına bir API çağrısı yaparak PocketOS'un tam üretim veritabanını ve tüm seviye yedeklerini 9 saniye içinde sildi.

Zvi, “İnsanların herhangi bir şey oluşturup, üretim ortamında doğrudan kullanabilmesi, şirket adına kullanabilmesi ve hiçbir izin almadan bunu yapabilmesi neredeyse sınırsızdır. Tüm dünyayı güvenlik eğitimiyle tanıştırmak mümkün değil diye düşünüyorum.” dedi. Ayrıca annesinin de Lovable ile vibe coding yaptığını ekledi: “Ancak annemin rol tabanlı erişim kontrolü hakkında düşünmesini sanmıyorum.”

RedAccess araştırmacıları, birçok vibe coding platformunun gizlilik ayarlarının, kullanıcıların bunu manuel olarak gizli olarak değiştirmemesi durumunda varsayılan olarak uygulamaları açık hale getirdiğini tespit etti. Bu tür uygulamaların çoğu, Google gibi arama motorları tarafından indekslenir ve internete erişimi olan herkes bunlara rastgele erişebilir.

Zvi,如今AI网页应用开发工具正在制造新一轮的数据泄露,其根源同样是用户错误与安全防护不足的叠加。但比任何具体安全漏洞更根本的问题在于,这些工具使得组织内部一类全新的人群能够创建应用,他们往往缺乏安全意识,并绕过了企业原有的软件开发流程和上线前的安全审查机制。

“Şirketteki herkes, herhangi bir geliştirme süreci veya güvenlik denetimi olmadan anında bir uygulama oluşturabilir ve bunu kimseyi bilgilendirmeden doğrudan üretim ortamında kullanabilir. Ve gerçekten de bunu yapıyorlar.” diye söyledi Zvi. “Sonuç olarak, şirketler aslında bu vibe coding uygulamaları aracılığıyla gizli verilerini sızdırıyor ve bu, tarihin en büyük olaylarından biri haline geldi; insanlar şirketlerin veya diğer hassas bilgilerini dünyanın her yerindeki herkese açıyor.”

Geçen yıl Ekim ayında, Escape.tech, 5600 adet açık vibe coding uygulamasını taradı ve bunların 2000’den fazlasında yüksek riskli açıklar, 400’den fazlasında API anahtarları ve erişim belirteçleri dahil hassas bilgilerin maruz kalması, ayrıca 175 adet kişisel veri sızıntısı olayı (tıp kayıtları ve banka hesabı bilgileri dahil) tespit etti. Escape’in tespit ettiği tüm açıklar gerçek üretim sistemlerinde bulunuyordu ve saatler içinde keşfedilebiliyordu. Bu yıl Mart ayında, şirket, Balderton’un öncülük ettiği 18 milyon dolarlık A serisi finansmanını tamamladı ve bu finansmanın temel yatırım mantıklarından biri, AI tarafından üretilen kodların yarattığı güvenlik boşluklarıydı.

Gartner, "2026 Öngörüler" raporunda, 2028 yılına kadar "vatandaş geliştiriciler" tarafından benimsenecek prompt-to-app (ipucu ile uygulama oluşturma) yönteminin, yazılım hatalarını %2500 artıracağını belirtiyor. Gartner, bu tür hataların yeni bir özelliğinin, AI tarafından üretilen kodun dilbilgisi açısından doğru olmasına rağmen, genel sistem mimarisini ve karmaşık iş kurallarını anlamaktan yoksun olması olduğunu düşünüyor. Bu "derin bağlam hatalarını" düzeltmenin maliyeti, yenilik için ayrılan bütçeyi azaltacak.

Platformların yanıtları ve itirazları

Şu anda, üç AI kodlama şirketi, RedAccess araştırmacılarının iddialarını, paylaşılan bilgilerin yetersiz olduğunu ve yanıt vermek için yeterli zaman verilmediğini savunarak çürütmektedir. Ancak Zvi, onlarca açığa çıkmış web uygulaması için, uygulamaların olası sahiplerine doğrudan bağlantı kurduklarını belirtmiştir. Her şirketin yöneticileri, bu tür raporları ciddiye aldıklarını ve bu uygulamaların açıkça erişilebilir olması, veri sızıntısı veya güvenlik açıkları olduğunu mutlaka anlamadığını ifade etmiştir. Bununla birlikte, bu şirketler RedAccess’in bulduğu web uygulamalarının gerçekten açıkça maruz kaldığını inkar etmemiştir.

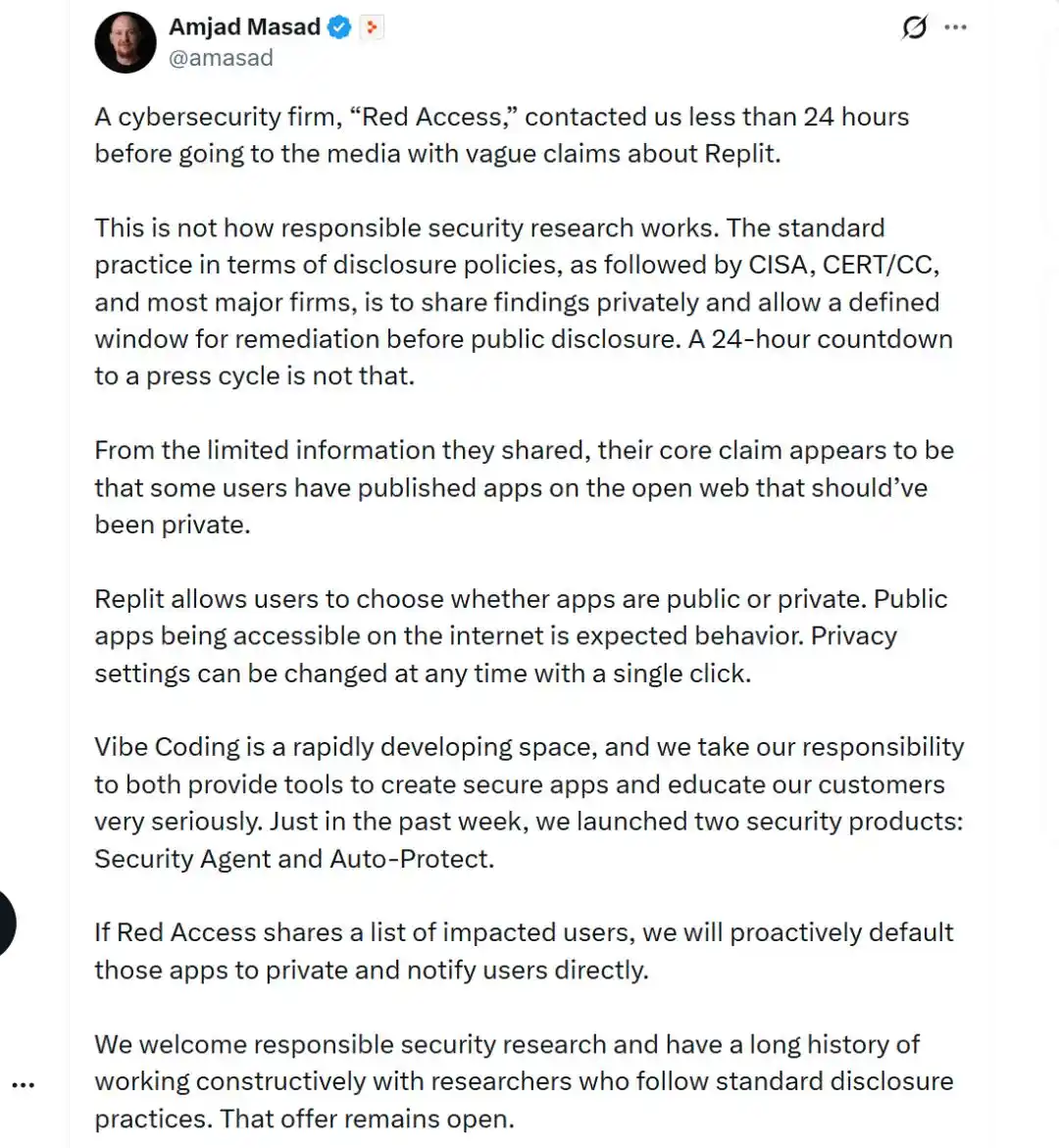

Replit'in CEO'su Amjad Masad, RedAccess'ın açıklanmadan önce sadece 24 saatlik bir yanıt süresi verdiklerini belirtti. X üzerindeki yanıtında, "Paylaşılan sınırlı bilgilere göre, RedAccess'ın temel iddiası şudur: bazı kullanıcılar gizli olması gereken uygulamaları açık internete yayınlamıştır; Replit, kullanıcıların uygulamalarının açık mı yoksa gizli mi olacağını kendi seçimleriyle belirlemesine izin verir. Açık uygulamaların internet üzerinden erişilebilir olması beklenen bir davranıştır. Gizlilik ayarları her zaman bir tıklama ile değiştirilebilir. Red Access, etkilenen kullanıcı listesini paylaşır ise, bu uygulamaları varsayılan olarak gizli hale getirecek ve kullanıcıları doğrudan bilgilendireceğiz."

Lovable'dan bir temsilci, "Lovable, veri sızıntısı ve kopya sitelerle ilgili raporları çok ciddiye alıyor ve soruşturmayı başlatmak için gerekli bilgileri aktif olarak topluyoruz. Konu şu anda hâlâ işlemde. Aynı zamanda, Lovable, geliştiricilere güvenli uygulama oluşturma araçları sunar, ancak uygulamaların nasıl yapılandırılacağı sorumluluğu tamamen oluşturana aittir." dedi.

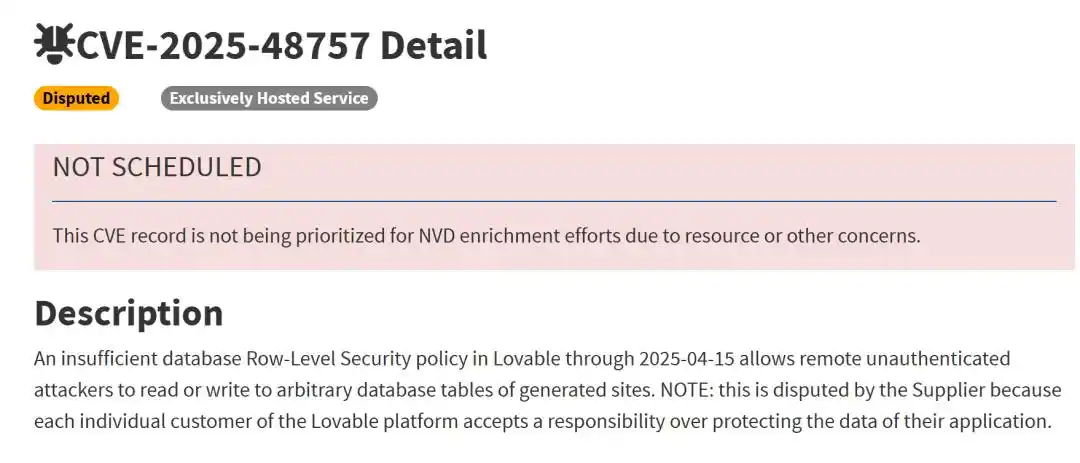

Önceden duyurulan CVE-2025-48757'de, Lovable tarafından oluşturulan Supabase projelerinde satır düzeyi güvenlik (Row-Level Security) politikalarının yetersiz veya tamamen eksik olduğu kaydedildi. Bazı sorgular erişim kontrol kontrollerini tamamen atladı ve 170'ten fazla üretim uygulamasının verileri açığa çıktı. AI, veritabanı katmanını oluşturdu ancak veri erişimini sınırlamak için gerekli güvenlik politikalarını oluşturmadı. Lovable, bu CVE sınıflandırmasına itiraz ederek uygulama verilerini korumak müşterinin kendi sorumluluğunda olduğunu belirtti.

Base44'ün ana şirketi Wix'in halkla ilişkiler sorumlusu Blake Brodie, açıklamada şunu söyledi: "Base44, kullanıcıların uygulamalarının güvenliğini yapılandırmaları için erişim kontrolleri ve görünürlük ayarları dahil olmak üzere güçlü araçlar sunar." Ayrıca, "Bu kontrolleri kapatmak, herhangi bir kullanıcının yapabileceği kasıtlı ve basit bir işlemdir. Uygulama açıkça erişilebilirse, bu bir platform açıklığı değil, kullanıcının yapılandırma seçimidir."

Brodie, "gerçek kullanıcı verilerini içermiş gibi görünen uygulamaların sahteciliğinin çok kolay olduğunu" da belirtti ve "bize doğrulanmış herhangi bir vaka sunulmadan bu iddiaların doğruluğunu değerlendiremeyiz." Buna karşılık RedAccess, ilgili örnekleri Base44'e sunduklarını belirtti. RedAccess, Base44 kullanıcılarının uygulamalarında açığa çıkan sorunlar konusunda araştırmacıları teşvik ettiklerini ve ardından bu uygulamaların güçlendirildiğini veya kaldırıldığını gösteren birkaç anonim iletişim kaydını paylaştı.

Wiz Research, geçen yıl Temmuz ayında Base44'te bir platform düzeyi kimlik doğrulama atlatma açığı tespit etti. Maruz kalan API arayüzü, yalnızca bir genel olarak görülebilir app_id ile özel uygulamalarda "doğrulanmış hesap" oluşturmayı herkese izniyordu. Bu açık, kilitli bir binanın önündeyken sadece bir oda numarası çağırarak kapının otomatik olarak açılmasını sağlıyordu. Wix, Wiz'in raporundan 24 saat içinde bu açığı düzeltti, ancak bu olay şu sorunu ortaya koydu: Bu platformlarda milyonlarca uygulama kullanıcılar tarafından oluşturuluyor ve kullanıcılar genellikle platformun güvenlik sorunlarını kendileri için çözdüğünü varsayıyor, ancak gerçek kimlik doğrulama mekanizmaları çok zayıf.

Referans bağlantısı:

https://www.wired.com/story/thousands-of-vibe-coded-apps-expose-corporate-and-personal-data-on-the-open-web/

https://www.axios.com/2026/05/07/loveable-replit-vibe-coding-privacy

https://venturebeat.com/security/vibe-coded-apps-shadow-ai-s3-bucket-crisis-ciso-audit-framework

Bu yazı, WeChat hesabından "AI Frontline" (ID: ai-front) tarafından paylaşılmıştır, yazar: Hua Wei