Kuzey Kore Kripto Hırsızlığı 2026: Drift Protokolü ve KelpDAO Saldırılarında 577 Milyon Dolar Çalındı

2026/05/09 03:51:27

Giriş

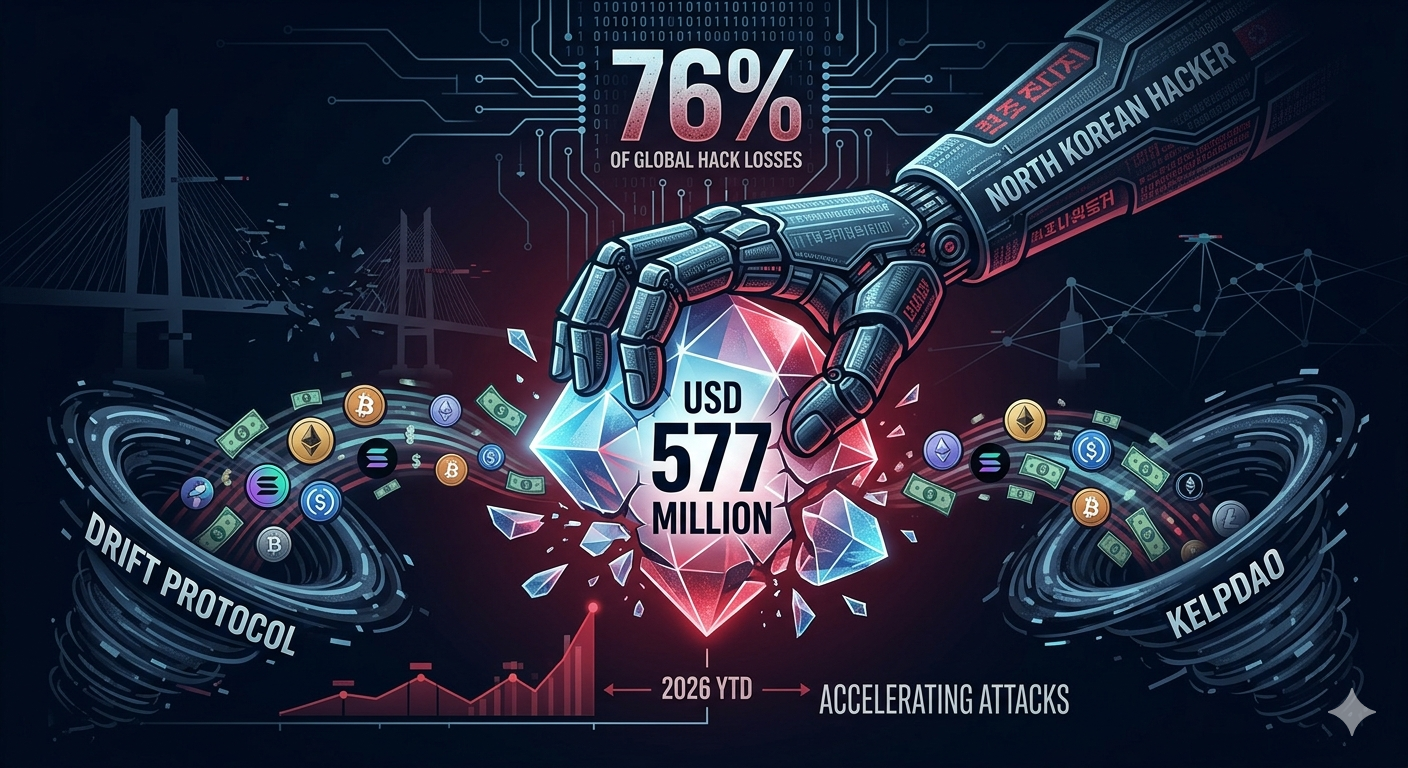

Kuzey Koreli hackerlar, 2026 yılının ilk dört ayında sadece iki saldırıdan yaklaşık 577 milyon ABD doları çaldı — bu rakam, o dönemde dünyadaki tüm kripto para hırsızlığı kayıplarının %76’sını temsil ediyor. 1 Nisan’daki Drift Protocol ihlali ve 18 Nisan’daki KelpDAO köprü istismarı, Kuzey Kore’nin elit hacker ekiplerinin daha fazla saldırı başlatmak yerine, yüksek değerli hedeflere daha az ama çok daha hassas operasyonlar gerçekleştirdiğini gösteriyor. TRM Labs’e göre, bu iki olay yalnızca 2026 yılı itibarıyla toplam hırsızlık olaylarının %3’ünü oluşturuyor, ancak diğer tüm ihlallerin toplamını aşıyor.

Kuzey Kore, sadece iki saldırıda 577 milyon doları nasıl çaldı?

Kuzey Kore'nin hack grupları, hacim yerine cerrahi hassasiyetle bu şaşırtıcı miktarı ele geçirdi. TraderTraitor operasyonuyla bağlantılı bir grup ve ayrı bir alt grup olarak değerlendirilen başka bir Kuzey Kore tehdit aktörü, Drift ve KelpDAO saldırılarını birbirinden 18 gün farkla gerçekleştirdi. Toplam 577 milyon dolarlık hırsızlıkla, TRM Labs verilerine göre, Kuzey Kore'nin 2017'den beri atfedilen kripto hırsızlığı toplamı 6 milyar doları aştı.

Değer yoğunluğu tarihte görülmemiş bir düzeyde. 2025'te Kuzey Kore, tüm kripto hırsızlığı kayıplarının %64'ünü oluşturdu, bu da rekor kırıcı 1,46 milyar dolarlık Bybit sızıntısıyla büyük ölçüde desteklendi. Nisan itibarıyla 2026 yılındaki %76 oranı, tarihte kaydedilen en yüksek sürekli paydır. 2026 desenini farklı kılan, saldırı sıklığı değil — saldırı sıklığı düşük kalıyor — ancak istihbaratın karmaşıklığı ve seçilen bireysel hedeflerin büyüklüğüdür.

|

Yıl

|

Kuzey Kore'nin Toplam Kripto Hırsızlığı Kayıpları Oranı

|

|

2020

|

%7

|

|

2021

|

8%

|

|

2022

|

%22

|

|

2023

|

37%

|

|

2024

|

39%

|

|

2025

|

%64

|

|

2026 YTD (Nisan)

|

%76

|

Yukarıdaki tablo net bir ivme göstermektedir. Kuzey Kore'nin payı, 2020-2021 temel seviyesine kıyasla neredeyse on bir kat artmıştır. TRM analistleri, bu eğilimin, tek bir zafiyetin dokuz basamaklı kayıplara yol açabilecek olan köprü doğrulayıcılar, çok imzalı yönetim sözleşmeleri ve çapraz zincir protokolleri gibi altyapı hedeflerine yönelik stratejik bir değişim yansıttığını belirtmektedir.

Drift Protokolü'ne yönelik saldırıyı mümkün kılan nedir?

1 Nisan'da 285 milyon dolarlık Drift Protokolü hırsızlığı, Solana'ya özgü bir özellik olan dayanıklı nonce ile birlikte, Kuzey Kore temsilcileri ile Drift çalışanları arasında önceden görülmemiş yüz yüze toplantılar da dahil olmak üzere aylarca süren sosyal mühendislik yöntemleri kullanılarak gerçekleştirildi. Saldırı, zincir üzerinde üç haftalık hazırlık ve aylarca süren hazırlık gerektirdi, ancak fonların gerçek çekimi başlatıldığında sadece yaklaşık 12 dakika sürdü.

Sürekli Nonce İstismarı

Sabit bir nonce, işlem geçerliliğini yaklaşık 90 saniyeden sonsuz bir süreye uzatan bir Solana mekanizmasıdır. Bu özellik, bir işlemin önceden imzalanıp daha sonra yayınlanması gereken çevrimdışı donanım imzalama senaryoları için mevcuttur. Saldırgan, Drift'in Güvenlik Konseyi çoklu imzalı imzalayıcılarını, imzalama anında sıradan görünen işlemlerin önceden yetkilendirilmesine nedenerek bu özelliği kullanmıştır.

23 Mart ile 30 Mart arasında saldırgan, kalıcı nonce hesapları oluşturdu ve uygulama için temel hazırlıkları yaptı. 27 Mart'ta Drift, Güvenlik Konseyini sıfır zaman kilidiyle yeni bir 2-of-5 eşik yapısına taşıdı — bu değişiklik, kritik bir güvenlik önlemini ortadan kaldırdı. 1 Nisan'da önceden imzalanmış işlemler yayınlandığında, tam bir çekim için tüm koşullar zaten yerindeydi. İmzalayanlar, işlemlerin hangi bağlamda kullanılacağını bilmeden haftalar önce onay vermişti.

Sosyal Mühendislik Kampanyası

Drift saldırısı, TRM Labs tarafından Kuzey Koreli operatörlerin veya temsilcilerinin Drift ekibi üyeleriyle aylarca hedefli sosyal mühendislik, muhtemelen yüz yüze toplantılar içeren bir yöntem olarak tanımlanmaktadır. Doğrulanırsa, bu yüz yüze etkileşimler, Kuzey Kore'nin kripto hackleme yöntemlerinde yeni bir yükselişi temsil edecektir. Saldırganlar aynı zamanda CarbonVote Token (CVT) adlı sahte bir varlık üretmiş, bunu likiditeyle doldurmuş ve wash trading yoluyla değerini şişirmiştir. Drift'in orakları, bu sahte teminatı meşru olarak kabul etmiş ve saldırganın USDC ve JLP tokenleri dahil gerçek varlıkları çıkarmasını sağlamıştır.

KelpDAO Köprüsü Saldırısı Nasıl Çalıştı?

18 Nisan'da $292 milyonluk KelpDAO sızıntısı, ethereum üzerindeki rsETH LayerZero köprüsündeki tek doğrulayıcı tasarım kusurundan yararlandı. Saldırganlar, iki dahili RPC node'u ele geçirdi, dış node'lara dağıtılmış hizmet reddi saldırısı başlattı ve köprünün doğrulayıcısını zehirli dahili altyapıya geçmeye zorladı. Bu ele geçirilmiş node'lar, hiçbir yanma gerçekleşmemiş olmasına rağmen, rsETH'in kaynak zincirde yakıldığını yanlış şekilde bildirdi.

Tek Doğrulayıcı Zafiyeti

LayerZero'nun güvenlik modeli, çapraz zincir mesaj doğrulaması için birden fazla bağımsız doğrulayıcıyı — Decentralized Verifier Networks olarak bilinen — yapılandırmayı destekler. KelpDAO'nun rsETH dağıtımı yalnızca bir doğrulayıcı kullandı: LayerZero Labs DVN'sini. Mesajı onaylamak için ikinci bir doğrulayıcı gerekmediğinden, tek bir zehirli veri kaynağı, büyük ölçekli bir dolandırıcılık işleminin onaylanmasını yeterli hale getirdi. Saldırgan, Ethereum köprü kontratından yaklaşık 116.500 rsETH, yaklaşık 292 milyon dolarlık bir tutarı boşalttı.

Arbitrum'da 75 Milyon Dolarlık Buzlanma

Hırsızlıktan sonra TraderTraitor hackerciler, Ethereum ana ağından daha yüksek merkeziyetçiliğe sahip bir L2 olan Arbitrum'da yaklaşık 30.766 ETH bıraktı. Arbitrum Güvenlik Konseyi, yaklaşık 75 milyon dolar değerindeki bu fonları dondurmaya yetkili oldu. Bu dondurma, kalan dondurulmamış miktar için hızlı bir aklama çabasını tetikledi. TRM Labs, hem hırsızlık öncesi finansman hem de ardından gerçekleşen aklama desenlerinin zincir üstü analizine dayanarak KelpDAO istilasını Kuzey Kore'ye atfetti.

Özellikle, saldırının başlangıç finansmanının bir kısmı, 2023 yılında Lazarus Grubu'nun çalıntılarını aklama suçlamasıyla tutuklanan Çinli kripto broker Wu Huihui'nin kontrolündeki bir Bitcoin cüzdanından izlenebilir oldu. Diğer fonlar doğrudan BTCTurk hainliği, başka bir son zamanlarda TraderTraitor çalıntısına bağlandı. Bu finansman izi, doğrudan Kuzey Koreli atıfı doğrulamaktadır.

Çalınan fonlar nasıl aklatılıyor?

Drift ve KelpDAO, farklı operasyonel koşullar ve tehdit aktörü grupları tarafından şekillendirilmiş iki farklı para aklama stratejisini göstermektedir. Yaklaşımlar, Kuzey Koreli hackerların çalınan varlıkları merkeziyetsiz ya da merkezi altyapıda kalmış olmasına göre cashout oyun kitaplarını nasıl adapte ettiklerini ortaya koymaktadır.

Drift'in Durgun Ethereum Hazinesi

Drift'ten çalınan tokenler, Jupiter aracılığıyla USDC'ye dönüştürüldü, ethereum'a köprülendi ve ETH'ye değiştirildi — tamamen uykuya geçmeden önce yeni cüzdanlara dağıtıldı. Çalınan ETH, hırsızlık gününden beri hareket etmedi. Sorumlu grup — TraderTraitor'dan ayrı olarak değerlendirildi — aylarca veya yıllarca kazançları sakladıktan sonra yapılandırılmış, çok aşamalı bir nakit çekme işlemi gerçekleştiren kuzey koreli bir modeli takip ediyor. TRM, Drift kazançlarının aylarca veya yıllarca süren likidasyonunu öngörüyor; bu alt grup daha ölçülü ve dikkatli bir para aklama yaklaşımı izliyor.

KelpDAO'nun THORChain Dönüştürmesi

KelpDAO'nun aklama süreci, iyi bilinen TraderTraitor senaryosuna göre ilerledi. Arbitrum'un dondurulmasından sonra, yaklaşık 175 milyon dolarlık dondurulmamış ETH, çoğunlukla KYC gerektirmeyen bir çapraz zincir likidite protokolü olan THORChain aracılığıyla Bitcoin'e çevrildi. Bitcoin'e dönüştürmeden önce, bazı cüzdan bağlantılarını gizlemek için Ethereum gizlilik aracı Umbra da kullanıldı. Süren aklama aşaması, Kuzey Kore operatörleri tarafından değil, Çinli araçılar tarafından neredeyse tamamen yönetiliyor.

THORChain, Kuzey Kore'nin en büyük hırsızlıklarında tercih edilen tutarlı köprü haline geldi. 2025 yılında, çalınan Bybit fonlarının büyük çoğunluğu, 24 Şubat ile 2 Mart arasında THORChain aracılığıyla ETH'den BTC'ye dönüştürüldü — protokolün müdahale olmadan işlem yaptığı, tarihte görülmemiş bir çapraz zincir hacmi artışı. Kuzey Kore için THORChain, varlıkların ETH olarak girdiği ve BTC olarak çıktığı, hiçbir operatörün transferleri dondurma veya reddetme isteği olmayan güvenilir, yüksek kapasiteli bir çıkış kapısı işlevi görüyor.

Kuzey Kore'nin kripto hırsızlığındaki payı neden hızla artıyor?

Kuzey Kore'nin toplam kripto hırsızlığı kayıpları içindeki payı, 2020 ve 2021 yıllarında %10'un altında iken 2026 yılı Nisan'a kadar %76'ya yükseldi. Bu eğilim, saldırı sıklığında bir artış değil, hedef alma stratejisindeki stratejik bir gelişimi yansıtmaktadır. Kuzey Koreli hackerlar, giderek daha karmaşık istihbarat yöntemleri kullanmaya başlamıştır ve sosyal mühendislik iş akışlarını geliştirmek için yapay zeka araçlarından yararlanıyor olabilirler.

Hacim Üzerine Hassas Hedefleme

Kuzey Kore'nin önde gelen hacker takımları, sürekli yüksek hacimli bir kampanya yerine her yıl sadece sınırlı sayıda hedefli operasyon yürütüyor. 2026 yılında gerçekleşen iki saldırı, tüm hack değerinin %76'sını oluşturdu. Grup, tek bir zafiyetin aşırı büyük sonuçlar doğurduğu ortamlara — köprü doğrulayıcı ağları, çoklu imzalı yönetim sözleşmeleri ve zayıf doğrulama mekanizmalarına sahip çapraz zincir protokolleri — daha net bir şekilde odaklanıyor.

Yapay Zekânın İstihbarat Alımındaki Potansiyel Rolü

TRM analistleri, Kuzey Koreli operatörlerin istihbarat ve sosyal mühendislik iş akışlarına yapay zeka araçları dahil etmeye başladığını speküle etmeye başladı. Drift saldırısı, geleneksel olarak basit özel anahtar ihlallerine odaklanan yaklaşımdan ziyade, karmaşık blok zinciri mekanizmalarının haftalar süren hedefli manipülasyonunu gerektirdi. Sahte bir token oluşturmak ve yapay bir oracle legimitesi sağlamak gibi sosyal mühendisliğin kesinliği, otomatik istihbarat toplama ve sentetik kimlik oluşturma ile desteklenebilecek düzeyde teknik hazırlık seviyesini göstermektedir.

Kripto Borsaları ve Kullanıcılar Ne Dikkat Etmelidir?

Kuzey Koreli Adreslerden THORChain Akışları

THORChain havuzlarından BTC girişi alan borsalar, bilinen KelpDAO ve Lazarus Group adres kümelerine karşı tarama yapmalıdır. THORChain, 2025'teki Bybit sızıntısından ve 2026'daki KelpDAO hainliğinden elde edilen gelirlerin büyük çoğunluğunu işlemiştir. Özel KelpDAO adreslerine atıf çalışmaları devam etmektedir — 30 gün içinde geriye dönük yeniden tarama, ilk yanıt sonrası etiketlenen adresleri yakalayacaktır.

Solana Çok imzalı ve Yönetim Sözleşmesi Maruziyeti

Drift saldırısı, uygulama mantığını değil, yönetim altyapısını hedef aldı. Solana Güvenlik Konseyi çok imzalı ve kalıcı nonce yetkilendirmesi kullanan protokoller bu saldırıyı tekrarlanacak bir şablon saldırısı olarak değerlendirmelidir. Solana DeFi yatırma maruziyeti olan borsalar, blockchain araştırmacıları tarafından belirlenen Drift dağıtımında kullanılan köprü sözleşmelerinden gelen girişleri, özellikle Jupiter ve Wormhole rotalarını işaretlemelidir.

Çoklu Atlamalı Köprü Yatırma Ekranlama

KelpDAO ve Bybit, ya saldırı yüzeyi ya da para aklama yolu olarak köprü veya çapraz zincir altyapısını içeriyordu. Köprüden borsaya akışlar, Kuzey Kore'nin gelirleri için öncelikli izleme kanalıdır. İlk adrese sahneleme tek başına, borsaya ulaşmadan önce ara cüzdanlardan geçen fonları tespit edemeyecektir. Kirli yatırmaları tanımlamak için tam işlem zinciri boyunca çok adımlı analiz gereklidir.

Anlık Uyarı Ağları

TRM'nin Beacon Ağı — 30'un üzerinde üyesi arasında büyük borsalar ve DeFi protokolleri bulunuyor — Kuzey Kore'ye bağlantılı fonlar katılımcı kurumlara ulaştığında, çekimler tamamlanmadan hemen çapraz platform uyarıları sağlar. Bireysel tarama, bilinen adresleri yakalar, ancak gerçek zamanlı ağlar, atıf ile eylem arasındaki boşluğu kapatır ve günlerle ölçülen bir tarama gecikmesini dakikalarla ölçülen bir uyarıya dönüştürür.

KuCoin'de Kripto Varlıklarınızı Nasıl Korursunuz

Nisan 2026'da yalnızca iki saldırıda çalınan 577 milyon dolar, güvenliğe odaklı bir borsa seçmenin daha da önemli olduğunu gösteriyor. KuCoin, mikro çekim cüzdanları, dinamik çok faktörlü kimlik doğrulama ve endüstri standardı şifreleme dahil çok katmanlı güvenlik mimarisi uygulayarak kullanıcı varlıklarını dış saldırlar ve iç zayıflıklara karşı koruyor. Çoklu zincirlerde varlık tutan trader'lar için KuCoin'in kapsamlı token kapsama alanı ve gerçek zamanlı risk izleme sistemleri, Drift ve KelpDAO gibi büyük ihlallerden gelen kirli fonlarla etkileşim kurma riskine ek bir koruma sağlıyor.

Kullanıcılar, çekim beyaz listesi adresleri, kimlik avı önleme kodları ve işlem parolaları dahil tüm mevcut güvenlik özelliklerini etkinleştirerek ve köprü protokolü riskleri konusunda bilinçli kalarak kendilerini daha da koruyabilir. Kuzey Koreli hack eylemleri artık doğrudan borsa sıcak cüzdanlarını hedeflemekten ziyade çapraz zincir altyapısını hedeflemektedir; bu nedenle hangi protokollerle etkileşimde bulunduğunuzu ve bu protokollerin tek doğrulayıcı köprü tasarımlarını mı yoksa zayıf çok imzalı yapıları mı kullandığını anlamak önemlidir. KuCoin'de kayıt olmak, çalınan varlık akışlarını aktif olarak izleyen ve kirli varlıkları kayıtlarından uzak tutmak için sıkı uyum standartlarını sürdüren bir platforma erişim sağlar.

Sonuç

Kuzey Kore'nin 2026'nın başlarında sadece iki saldırıdan elde ettiği 577 milyon dolarlık kazanç, kripto hırsızlığında yeni bir yoğunluk rekoru oluşturuyor. Drift Protocol ve KelpDAO saldırıları, Kuzey Koreli hacker'ların basit özel anahtar ihlallerinden sosyal mühendislik, köprü doğrulayıcı manipülasyonu ve saldırı öncesi aylarca hazırlık içeren karmaşık altyapı saldırılarına evrildiğini gösteriyor. Toplam hack kayıplarındaki payları, 2020'de %7 iken 2026'da %76'ya yükseldi; bu artış daha fazla saldırıdan değil, daha ölümcül saldırılarla gerçekleşti.

İki hırsızlık arasındaki aklama farklılığı — Drift'in uyku halindeki Ethereum deposu ile KelpDAO'nun aktif THORChain dönüşümü — her grubun risk toleransına ve nakit çevirme zamanlamasına uygun esnek operasyonel senaryolar ortaya koymaktadır. Daha geniş kripto ekosistemi için ders açık: köprü altyapısı, çok imzalı yönetim ve çapraz zincir protokolleri artık ana saldırı yüzeyidir. Borsalar ve kullanıcılar çok aşamalı tarayıcı sistemler, gerçek zamanlı uyarı ağları ve titiz köprü protokolü dikkatli incelemeleri uygulamalıdır. Kuzey Kore'nin birikmiş kripto hırsızlıkları 6 milyar doları aşarken, sektör bu ihlalleri izole olaylar olarak görmeye artık devam edemiyor — bunlar, merkeziyetsiz altyapıya karşı sürdürülen, devlet destekli bir kampanyadır.

SSS

Sürekli bir nonce nedir ve Drift hainde nasıl kullanıldı?

Sabit bir nonce, Solana'nın işlem geçerliliğini yaklaşık 90 saniyeden sonsuz bir süreye uzatan, ofline donanım imzalaması için tasarlanmış bir özelliğidir. Drift saldırganı, gerçek çekimden haftalar önce bu mekanizmayı kullanarak Güvenlik Konseyi imzalayıcılarını önceden yetkilendirdi. Drift, 27 Mart'ta çoklu imzalı cüzdanını sıfır zaman gecikmesiyle 2-of-5 yapılandırmasına geçirdiğinde, saldırgan 1 Nisan'da önceden imzalanmış işlemleri yayınladı ve yaklaşık 12 dakika içinde 285 milyon doları boşalttı.

Arbitrum Güvenlik Konseyi, KelpDAO'nun çalınan fonlarının 75 milyon dolarını neden dondurdı?

TraderTraitor hakerleri, KelpDAO köprüsü istismarından sonra Arbitrum'da yaklaşık 30.766 ETH bıraktı. Arbitrum, Ethereum ana ağından daha yüksek merkeziyetle çalıştığı için Arbitrum Güvenlik Konseyi, bu fonları dondurmaya yönelik acil yetkilerini kullandı. Bu eylem, hakerlerin 292 milyon dolarlık çalıntıdan bu kısmını harekete geçirmesini engelledi, ancak dondurulmayan kalan fonlar THORChain aracılığıyla hızla aklanmıştır.

THORChain, Kuzey Kore'nin para aklamasını nasıl sağlar?

THORChain, bir custodian veya KYC gereksinimi olmadan ETH'den BTC'ye gibi yerel varlık takaslarını sağlayan dezentralize bir çapraz zincir likidite protokolüdür. Çoğu çapraz zincir platformundan farklı olarak, THORChain bilinen yasadışı aktörlerden gelen işlemlerini dondurmamış veya reddetmemiştir. Kuzey Koreli hackerlar ve Çinli kolaylaştırıcıları, çalınmış ETH'leri Bitcoin'e dönüştürmek için THORChain'i tekrar tekrar kullanmış ve bunu tercih ettikleri sürekli çıkış yolu haline getirmiştir.

Drift ve KelpDAO saldırıları aynı Kuzey Kore grubuna mı ait?

TRM Labs, Drift saldırısını KelpDAO'yu sorumlu olan TraderTraitor'dan ayrı bir Kuzey Kore alt grubunun işi olarak değerlendiriyor. Drift grubu, çalınan ETH'yi aylarca veya yıllarca hareketsiz tutarak daha sabırlı bir aklama tarzı sergiliyor. KelpDAO saldırısı, Çinli araştırmacılar aracılığıyla hızlı aklama yoluyla TraderTraitor'un kurallarına uyuyor. Her iki saldırı da Kuzey Kore devlet destekli operasyonlara atfediliyor ancak farklı operasyon birimlerini temsil ediyor.

Bireysel kullanıcılar, Kuzey Kore'ye ait çalınan fonlarla etkileşime girmemek için ne yapabilir?

Kullanıcılar, kaynak zincirini doğrulayamadıkça THORChain çıktılarından yatırma almamalıdır; tüm borsa güvenlik özelliklerini, özellikle çekim beyaz listelerini etkinleştirmeli ve kullanmadan önce köprü protokollerini araştırmalıdır — özellikle KelpDAO'nun LayerZero dağıtımını gibi tek doğrulayıcı tasarımlara mı bağlı olduklarını kontrol etmelidir. TRM'nin Beacon Ağı gibi gerçek zamanlı uyarı ağlarına katılan borsalar, çekimler tamamlanmadan önce Kuzey Kore ile bağlantılı adresleri işaretleyerek ek bir koruma katmanı sağlar.

Sorumluluk Reddi: Bu sayfa, kolaylığınız için AI teknolojisi (GPT destekli) kullanılarak çevrilmiştir. En doğru bilgi için orijinal İngilizce versiyona bakınız.