Sybil Saldırısı Nedir? Tespit, Önleme ve Gerçek Dünya Çözümleri İçin Tam Rehber

Merkeziyetsiz ağların dünyasında, güven her katılımcının kendi iddia ettiği kişi olduğu fikrine dayanır. Ancak bir kişinin aynı anda düzinelerce hatta binlerce farklı kişiymiş gibi davranması durumunda ne olur? Bu, Tor gibi gizliliğe odaklı ağlardan büyük blok zinciri projelerine ve airdrop dağıtımlarına kadar her şeyi zorlayan, akıllıca ve kararlı bir tehdit olan Sybil saldırısının özüdür.

Bu kılavuz, kavramı basit terimlerle açıklar. Bu saldırıların nasıl gerçekleştiğini, neler yapabileceğini, son yıllarda gerçekleşen gerçek örnekleri ve en önemlisi, ekiplerin bunları nasıl tespit ettiğini, başlamadan önce nasıl durdurduğunu ve eğer biri kaçarsa nasıl temizlediğini göreceksiniz. Bir node çalıştırıyorsanız, yönetime oy veriyorsanız veya sadece kripto tutuyorsanız, Sybil saldırılarını anlamak, hepimizin güvenildiği sistemlerin bütünlüğünü korumaya yardımcı olur.

Sibil Saldırısı Nedir?

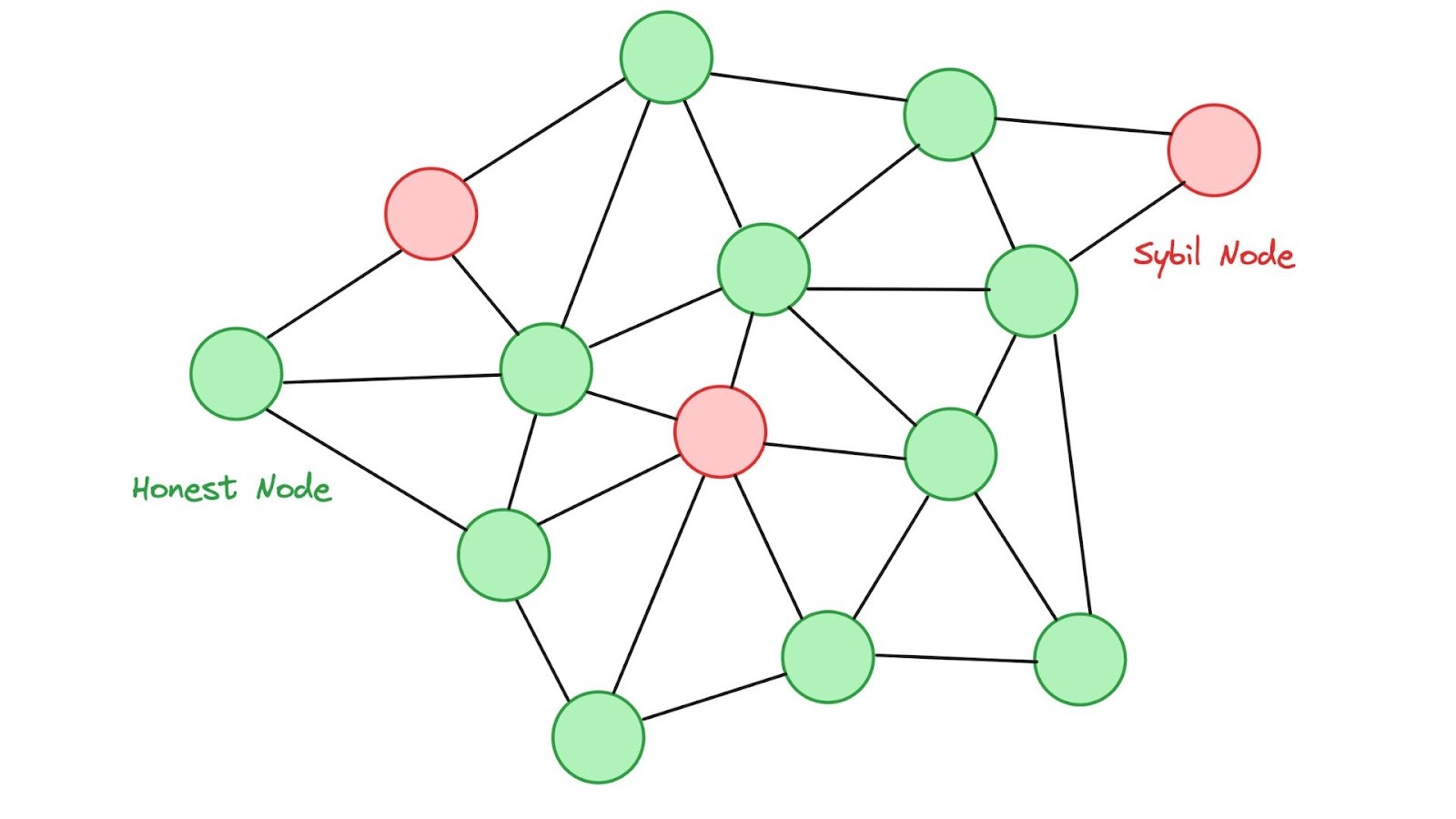

Bir Sybil saldırısı, tek bir kişi veya küçük bir grup tarafından, eş-eşe ağ içinde aşırı etki elde etmek için oluşturulan çok sayıda sahte kimlik—genellikle Sybil node veya hesap olarak adlandırılan—ile gerçekleşir. Bu isim, çoklu kişiliklere sahip bir kadının hikayesini anlatan 1973 yılındaki Sybil kitabından gelir. Teknoloji dünyasında, terim 2000’lerin başlarında Brian Zill ve John R. Douceur tarafından erken eş-eşe sistemlerde bu sorunu vurguladıklarında yaygınlaşmıştır. Douceur’un makalesi, merkezi bir otorite veya maliyetli bir engel olmadan, bir ağın birçok “ayrı” katılımcının aslında farklı maskeler giymiş tek bir zeki aktör olup olmadığını kolayca ayırt edemeyeceğini göstermiştir.

Blok zinciri terimleriyle, saldırgan yüzlerce veya binlerce sahte cüzdan, node veya doğrulayıcı hesabı oluşturur. Bu sahte kimlikler ilk başta normal davranır; belki işlemleri dürüstçe iletir veya küçük itibar puanları kazanır, böylece ağı onları meşru topluluk üyeleri olarak işler. Saldırgan yeterli sayıda sahte kimlik kurduktan sonra stratejisini değiştirir. Yönetişim önerisinde dürüst katılımcıları oyla bastırabilir, belirli işlemleri engelleyebilir veya zincirdeki son geçmişleri yeniden yazmak için 51% saldırısı bile gerçekleştirebilir.

Bir topluluk toplantısına bir sakinin yüzlerce sahte kimlikle gelip her konuda oy kullanması gibi düşünün. Sistem kağıt üzerinde demokratik görünüyor, ancak sonuç hiçbir şekilde adil değil.

Sybil Saldırıları Nasıl Çalışır

Sybil saldırıları birkaç farklı formda ortaya çıkar, ancak hepsi tek bir basit hileye dayanır: neredeyse hiç maliyeti olmayan sahte kimliklerle bir ağı doldurmak. Saldırganın çoğu durumda ileri düzeyde bir hacker becerisine ihtiyacı yoktur; sadece sıradan kullanıcılar veya node'lar gibi görünen birden fazla hesabı oluşturup yönetebilme yetisine ihtiyaç vardır.

Doğrudan ve Dolaylı Saldırılar

Doğrudan saldırılar, sahte node'ların dürüst node'larla doğrudan iletişim kurduğu durumlarda meydana gelir. Gerçek katılımcılar, yeni gelenin sahte olup olmadığını doğrudan belirleyemeyerek, yeni gelenin verilerini, oylarını veya bloklarını olduğu gibi kabul ederler. Bu saldırılar, saldırgan ile ağın geri kalanı arasında hiçbir tampon olmadığı için hızlı bir şekilde etki yayabilir.

Dolaylı saldırılar daha kurnazdır.

Saldırgan, doğrudan bağlanmak yerine ara düğümler aracılığıyla etki sağlar, bazen kompromisya uğramış iletim düğümleri, bazen tamamen masum olanlar. Dürüst düğümler asla orijinal zararlı kaynakla etkileşime girmez, bu da saldırının izini sürmeyi ve tespit etmeyi çok daha zor hale getirir. Kötü bilgi, bu ara sunucular aracılığıyla seyahat eder ve hemen kırmızı uyarılar vermeden kararları veya uzlaşmayı yavaşça zehirler.

Saldırganın Tipik Oyun Planı

Pratikte, çoğu Sybil saldırısı, kalıbı gördüğünüzde neredeyse rutinleşmiş olan açık bir üç aşamalı süreç izler.

Öncelikle kimlik oluşturulur. Saldırgan, süreci ucuz ve hızlı hale getiren otomatik araçlar kullanarak düzinelerce, yüzlerce veya hatta milyonlarca cüzdan adresi oluşturur. Birçok blok zincirinde yeni bir adres oluşturmak neredeyse hiçbir kaynak gerektirmez, bu da saldırıya başta neden olur.

Sonraki aşama itibar kazanmadır. Sahte kimlikler hemen zararlı davranışlarda bulunmaz. Bunun yerine, küçük işlem gönderen, tokenların küçük miktarlarını stake eden veya sadece ağa veri ileten normal katılımcılar gibi davranırlar. Bu aşama günlerce veya haftalarca sürebilir ve Sybil node'ların itibar puanları kazanmasına, zincir üzerinde geçmiş oluşturmasına ve meşru kullanıcılarla kaynaşmasına olanak tanır.

Sonunda güç ele geçirmeye geçilir. Sahte kimlikler kritik kütleye ulaştığında, saldırgan anahtarı çevirir. Bu ürettiği çoğunluğu, konsensüs mekanizmalarını etkilemek, yönetim oylarını yönlendirmek, işlemlerini engellemek veya veri akışlarını manipüle etmek için kullanır. Kanıt-çalışma zincirlerinde, saldırgan basitçe büyük sayıda düşük güçlü node çalıştırmak suretiyle yeterli hash gücüne sahip olmaya çalışır. Kanıt-hisse ağlarında ise, ekonomik koruma mekanizmalarını tetiklememek için minimum stake'leri birçok ayrı hesaba yayılır. Airdrop çiftçiliğinde amaç daha basit ve doğrudur: aynı anda birçok farklı kullanıcı gibi davranarak ödülleri birden fazla kez talep etmek.

Bu katmanlı yaklaşım, Sybil saldırılarının görünürde güvenli ağlarda bile etkili kalmasının nedenini açıklar. Erken aşamalar tamamen normal görünür, bu nedenle tespit araçları genellikle hasar başlamadan önce bunları kaçırır. Bu adımları anlamak, takımların daha iyi savunmalar tasarlamasına yardımcı olur ve günlük kullanıcıların yeni protokollerde veya teşvik programlarında katılırken dikkat etmeleri gerekenleri daha net bir şekilde görmesini sağlar.

Gerçek Hasar: Blok Zinciri Ağları Üzerindeki Etkiler

Sonuçlar sadece bir rahatsızlıkla sınırlı değildir. Başarılı bir Sybil saldırısı, çoğu blok zincirinin vaat ettiği üç temel sütunu: güvenliği, merkeziyetsizliği ve gizliliği zayıflatabilir.

%51 Saldırıları ve Çift Harcama

En korkulan sonuçlardan biri, klasik 51% saldırısı ile çift harcama birlikte gerçekleşir. Zararlı node'lar, iş kanıtı sistemlerinde hesaplama gücüyle ya da katma kanıtı sistemlerinde stake edilen token'larla ağın kaynaklarının yarısından fazlasını kontrol edebilirse, saldırgan son işlemlerin sırasını değiştirebilir veya hatta tersine çevirebilir.

Bu, blok zinciri nihailiği temel taahhüdünü bozar. Ethereum Classic, 2020 yılında bir saldırganın çoğunluk hash gücünden yararlanarak karmaşık çift harcama gerçekleştirmesi ve nihayetinde 5 milyon doların üzerinde ETC çalmasıyla bunu acıyla yaşadı. Bu olay, Sybil tarzı kontrol elde edildiğinde daha küçük veya daha az güvenli zincirlerin ne kadar savunmasız kalabileceğini herkese hatırlattı.

Suskunluk ve Ağ Parçalanması

Sadece açıkça çalmaktan öte, Sybil saldırıları güçlü bir sansür ve ağ parçalanmasına olanak tanır. Saldırganlar, dürüst kullanıcıların bloklarını veya işlemlerini iletmemeyi basitçe reddederek topluluğun bazı bölümlerini sessizleştirebilir. Daha gelişmiş formlarda, belirli node'ları izole eder ve onlara yanlış bilgiler verir, bu da bir “eclipse attack” varyantıdır.

Hedeflenen node, daha geniş ağa hâlâ bağlı olduğuna inanıyor, ancak aslında manipüle edilmiş bir balonun içinde çalışıyor. Bu tür izolasyon, onayları geciktirebilir, piyasa verilerini bozabilir veya kullanıcıların zincirin gerçek durumunu görmesini engelleyebilir ve hemen uyarılar tetiklemeksizin güveni sessizce zayıflatabilir.

Gizlilik İhlalleri

Gizliliğe odaklı ağlar özellikle şiddetle etkilenir. Tor gibi sistemlerde veya Monero gibi gizliliğe yönelik coinlerde, birçok giriş ve çıkış düğümünü kontrol eden bir saldırgan, IP adreslerini belirli işlemlerle ilişkilendirmeye başlayabilir. Bu, kullanıcıların beklediği anonimliği doğrudan hedef alır. Monero, Kasım 2020'de tam olarak bu tür 10 günlük bir saldırıya maruz kaldı. Amacı, saldırgan düğümler üzerinden trafiğin desenlerini gözlemleyerek kullanıcıları anonim olmayan hale getirmekti.

Ağın Dandelion++ protokolü, hasarı sınırlamaya yardımcı olsa da, bu girişim, yeterli sayıda sahte katılımcının karışması durumunda dağıtık yönlendirme gibi bir güçlü yönün ciddi bir zayıflığa nasıl dönüştürülebileceğini ortaya koydu.

Yönetim Manipülasyonu

Merkeziyetsiz Otonom Örgütler (DAO'lar), genellikle token ağırlıklı oylama veya bir kişi-bir oy sistemlerine dayandığı için özellikle maruz kalır. Bir saldırgan, ekosisteme Sybil cüzdanlarla dolduğunda, önerileri kendi lehine yönlendirebilir.

Zararlı yükseltmeler geçebilir, kasa fonları yönlendirilebilir veya legítim topluluk sesleri bastırılabilir. Sonuç, sadece bugünün kötü bir kararı değil, yönetişim sürecine olan güvenin uzun vadeli zayıflamasıdır. Kullanıcılar, kendi oylarının veya başkalarının oylarının gerçekten sayılıp sayılmadığını sormaya başlar.

Airdrop ve Teşvik İstismarı

Doğru kullanıcıları ödüllendirmeye çalışan projeler, token dağıtımlarının ele geçirilmesiyle karşı karşıya kalıyor. 2025 yılında blok zinciri analiz firması Bubblemaps, MYX Finance airdrop'unda yaklaşık 9,8 milyon token (o zamanlar yaklaşık 170 milyon dolar değerinde) talep eden, yaklaşık 100 bağlantılı cüzdanı işaretledi ve bunların tek bir varlık tarafından yapıldığını iddia etti.

LayerZero’nun 2024 airdrop’u, başka bir yüksek profilli vaka sağladı. Takım, Nansen ve Chaos Labs ile iş birliği yaparak, uygun olan cüzdanların yaklaşık %13’ü olan 800.000’den fazla adresi Sybil olarak tanımladı. Dürüstlüğü teşvik etmek için kendi bildirim programını ve ödül sistemini bile çalıştırdı ve mücadeleyi sürekli bir kedi fare oyununa dönüştürdü.

Bu olaylar, Sybil saldırılarının yalnızca fonları çalmakla kalmadığını, aynı zamanda tüm ekosistemdeki güveni zayıflattığını göstermektedir.

Oyunu Değiştiren Gerçek Dünya Örnekleri

Tarih açık dersler sunar. 2014'te Tor ağına yapılan saldırıda, bir operatör tek bir IP adresinden 115 relays çalıştırmış ve trafik yönlendirmede ve kullanıcıların kimliklerini ortaya çıkarmada olağanüstü bir etkiye sahip olmuştur. 2020'de Tor'a tekrar benzer ama daha hedefli bir saldırı yapılmış ve bu saldırı, ağı üzerinden yönlendirilen bitcoin kullanıcılarına odaklanmıştır.

Blok zinciri üzerinde, Verge’in 2021 yılındaki %51 saldırısı yaklaşık 200 günlük işlem geçmişini sildi, ancak ekip birkaç gün içinde kurtuldu. Ethereum Classic’in 2020 yılında tekrarlayan sorunları, daha düşük hash oranına sahip daha küçük zincirlerin hâlâ cazip hedefler kaldığını vurguladı.

Airdrop kazımı, en görünürlüğü kazanan modern mücadele alanına dönüşmüştür. Projeler artık düzenli olarak Sybil raporları yayınlıyor, analiz firmalarıyla ortaklık kuruyor ve ödüllü programlar deniyor. 2025'teki MYX Finance olayı, neredeyse 170 milyon dolarlık bir miktarın küçük bir grup üzerinden aktarıldığı için dikkat çekti; bu durum ya gelişmiş otomasyonu ya da bazılarının tahmin ettiği gibi bir iç işini işaret ediyordu.

Takım, çoğu ödülün meşru traderlara ve likidite sağlayıcılara gittiğini vurgulayarak, gelecekteki teşvik programlarında daha güçlü filtreler gerekliliğini kabul etti.

Bu hikayeler bir şeyi kanıtlıyor: hiçbir ağ korunaklı değil, ancak en iyi ekipler Sybil direncini tek seferlik bir çözüm yerine sürekli bir süreç olarak görüyor.

Zarar vermeden önce Sybil saldırılarını tespit etmek

Tespit, savaşın yarısıdır. Takımlar, gerçek bir kullanıcının göstermeyeceği kalıpları arar:

-

IP ve adres ilişkisi: Aynı IP aralığını paylaşan birçok node veya cüzdan ya da hızlı bir şekilde aynı borsa cüzdanından finanse edilen birçok node veya cüzdan.

-

Davranışsal analiz: Birbirleriyle yalnızca etkileşime geçen, aynı düşük değerli işlemler yapan veya tam olarak aynı saatlerde etkinleşen hesap kümeleri.

-

Sosyal güven grafikleri: SybilRank, SybilGuard veya daha yeni grafik sinir ağları gibi algoritmalar, düğümlerin nasıl bağlandığını haritalar. Dürüst topluluklar genellikle yoğun, birbirine bağlı ağlar oluşturur; Sybil kümeleri ise az sayıda gerçek bağlantıya sahip izole adalar gibi görünür.

-

Makine öğrenimi ve zincir içi forensik: Nansen veya Bubblemaps gibi firmaların araçları, şüpheli kümeler için işlem grafiklerini tarar. Linea airdrop analizinde, Nansen daha küçük legítim çok cüzdan kullanıcılarını korumak için eşiği ayarladığında adreslerin neredeyse %40'ını Sybil olarak işaretledi.

Gelişmiş araştırmalar, düğümlerin gizliliği korurken gerçek zamanlı olarak anormallikleri tespit etmek için ham verileri paylaşmadan birlikte algılama modellerini eğittiği dağıtılmış federasyonlu öğrenmeyi bile inceler.

Gerçekten Etkili Önleme Stratejileri

En güçlü savunmalar, sahte kimlikler oluşturmayı pahalıya veya imkânsız hale getirir.

Konsensüs Mekanizmaları, İlk Savunma Hattı

Konsensüs mekanizmaları, çoğu blok zinciri için temel koruyucuyu oluşturur. Bitcoin tarafından kullanılan İş Kanıtı, düğümler oluşturmak ve sürdürmek için gerçek bir hesaplama gücü gerektirir. Bir saldırgan, her birinin gerçek donanım ve elektrik gerektirdiği için binlerce düşük çaba kimliği oluşturamaz. Bu ekonomik gerçeklik, olgun PoW ağlarında büyük ölçekli Sybil saldırılarını nadir hale getirmiştir.

Ethereum'da öne çıkan Proof-of-Stake, katılımcılardan değerli token'ları kilitlemeyi gerektirerek standartları daha da yükseltir. Bir zamanlar bir node için 32 ETH validator olmak, çoğu saldırganın birçok ayrı kimlik çalıştırmasını finansal olarak zorlaştırırdı. Haksız davranış için stake edilen sermayeyi kaybetme riski, başka bir güçlü engel ekler.

Delege Edilmiş Kanıt-Doğrulama, bir başka katman daha ekliyor. Sınırsız node'lara izin vermek yerine, topluluklar, doğrulamayı yapmak için güvenilir bir grup delege seçiyor. Bu delege'lerin dürüst davranma güçlü teşvikleri var, çünkü pozisyonları ve ödülleri topluluk desteğine bağlı; bu da Sybil node'ların anlamlı bir etki kazanmasını çok daha zor hale getiriyor.

Kişi Kimliği Kanıtı ve Kimlik Doğrulama

Bazı projeler sadece ekonomik maliyetleri aşarak Kimlik Doğrulama ile İlgili Sorunu doğrudan Proof-of-Personhood yoluyla çözer. Örneğin, Worldcoin, her hesabın bir tek benzersiz insana ait olduğunu doğrulamak için biyometrik iris taramaları kullanır. Bu yaklaşım, gerçek bir “bir kişi, bir oy” sistemi uygulamayı amaçlar.

KYC gereksinimleri veya basit telefon doğrulama, kullanıcılar için belirgin bir engel oluşturur, ancak sahte hesap üretme maliyetini büyük ölçüde artırır. Bu yöntemler gizlilik konusunda tartışmalara neden olsa da, saldırganın oluşturabileceği Sybil kimliklerin sayısını sınırlamada hâlâ çok etkilidir.

İtibar Sistemleri ve Hiyerarşik Kontroller

İtibar ve hiyerarşik sistemler, zamanı ve davranışı ek güvenlik önlemleri olarak tanıtır. Yeni node'lar, kendilerini kanıtlamaya kadar şüpheyle karşılanır. Uzun süredir devam eden katılımcılar, zamanla daha yüksek oy gücü, yönetimde öncelik veya ağ boyunca daha büyük etki kazanır.

Bu yapı, tamamen yeni sahte kimliklerin hemen zarara yol açmasını önler.

Sosyal güven grafikleri ve tavsiye sistemleri bunu daha da ileri taşır. Kurulu üyeler, görünür zincir üstü bağlantılar aracılığıyla yeni gelenleri etkili bir şekilde “onaylamalıdır”. Algoritmalar, düğümlerin birbirine nasıl bağlı olduğunu analiz eder ve şüpheli hesapların izole kümelerini tespit etmeyi ve sınırlamayı kolaylaştırır.

Özel Araçlar ve Çok Katmanlı Yaklaşımlar

Geliştiriciler, özel ağlara özel özelleştirilmiş araçlar da dağıtır. Invisible Internet Project (I2P) tarafından kullanılan Kademlia gibi dağıtılmış hash tabloları, ağın koordine edilmiş sahte node’larla doldurulmasını teknik olarak zorlaştırır. Akıllı sözleşme tabanlı itibar puanlaması, kötü davranış tespit edildiğinde stake’leri otomatik olarak azaltabilir veya etkiyi düşürebilir.

Pratikte, en dayanıklı projeler tek bir yönteme bağlı kalmaz. Konsensüs mekanizmalarından, Kimlik-Kişi Doğrulama veya KYC yoluyla kimlik doğrulamalardan, zamanla inşa edilen itibar ve özel teknik engellerden oluşan birden fazla ekonomik maliyet katmanını birleştirirler. Rehber ilke değişmez: dürüst katılım ucuz ve kolay kalırken, kötü niyetli ölçeklendirme girişimleri para, zaman veya teknik karmaşıklık açısından yasaklayıcı maliyetlere ulaşır.

Bu çok katmanlı felsefe, olgun ağların yıllar içinde Sybil saldırılarına karşı giderek daha dirençli hale gelmesinin nedenini açıklar. Her yeni tehdit, önleme yöntemlerini statik bir liste yerine gelişen bir uygulamaya dönüştürür.

Bir Sybil Saldırısı Gerçekleştiğinde Nasıl Çözülür

En iyi savunmalar bile test edilebilir. Bir saldırı kaçarsa, hız ve şeffaflık önemlidir.

-

Hemen filtreleme ve hariç tutma: Takımlar, zincir üstü verileri analiz ederek bağlantılı kümeleri karaliste alır. Airdrop'larda bu, token dağıtımı öncesinde Sybil cüzdanlarını kaldırmak anlamına gelir. LayerZero'nun açık listesi ve devam eden ödül programı, topluluk katılıminın temizliği nasıl hızlandırabileceğini gösterdi.

-

Acil yönetim durdurmaları: Bir oylamanın manipüle edildiği görünürse, projeler önerileri durdurabilir, kanıtları inceleyebilir ve kararları tersine çevirebilir. Bazı protokoller, tozlar yatışana kadar kontrolü güvenilir bir multisig veya çekirdek ekip tarafından geri alır.

-

Ekonomik standartları yükseltme: Bir olaydan sonra takımlar, gelecekteki saldırıları daha maliyetli hale getirmek için stake gereksinimlerini artırabilir veya yeni teminat kuralları ekleyebilir.

-

İtibar sıfırlanır ve tavsiye edilir: Yeni veya şüpheli node'lar, zamanla kendilerini kanıtlamaya kadar oy hakkını kaybeder. Kurulu node'lar, graf tabanlı güven puanları aracılığıyla dolaylı olarak diğerlerini tavsiye edebilir.

-

Protokol düzeltmeleri: Düğümler, yinelenen IP adreslerinden gelen bağlantıları reddedebilir, coğrafi çeşitliliği zorlayabilir veya gelen bağlantı sınırları uygulayabilir. Saldırı sonrası denetimler, daha iyi rastgele düğüm seçimi gibi basit çözümleri ortaya çıkarır.

Süreç, kedi ve fare oyunu gibi hissettiriyor, ancak her tur ağı daha akıllı hale getiriyor. Gerçek kurtarma, bulguları yayınlamayı, kararları açıklamayı ve bazen etkilenen kullanıcıları tazmin etmeyi de içeriyor, böylece güven yeniden inşa ediliyor.

İlerideki Yol İçin Zorluklar ve Dikkat Edilmesi Gerekenler

Hiçbir çözüm mükemmel değildir. Güçlü kimlik doğrulamaları, kripto paranın gizlilik anlayışıyla çatışabilir. Biyometrik kimlik kanıtı, erişilebilirlik ve veri gizliliği sorunlarını artırır. Aşırı agresif filtreleme, sadece birden fazla cüzdan çalıştıran legítim kullanıcıları dışlayabilir.

Daha küçük veya yeni blok zincirleri, bitcoin veya ethereum kadar bir hash oranı veya ekonomik derinliğe sahip olmadığından daha savunmasız kalır. Airdrop kültürü kendisi çiftçilik için teşvikler yaratır ve her token başlatımını potansiyel bir hedef haline getirir.

Kanıtlanan tehditler arasında insan davranışını daha ikna edici şekilde taklit eden yapay zeka tabanlı otomasyon yer alıyor. Işık tarafında, 2025 ve 2026 yıllarında makine öğrenimi tabanlı tespit, merkeziyetsiz itibar sistemleri ve ekonomik maliyetleri sosyal grafiklerle birleştiren karma yaklaşımlarda hızlı ilerleme kaydedildi.

Yatırımcılar ve kullanıcılar, açık Sybil savunma yolları yayınlayan, deneyimlenmiş konsensüs kullanan ve üçüncü taraf denetmenlerle çalışan projeleri destekleyerek kendilerini koruyabilirler. Varlıkları donanımsal cüzdanlarda tutmak ve şüpheli bağlantılardan kaçınmak temel ama gerekli bir hijyen kurallarıdır.

Sonuç

Sybil saldırıları, merkeziyetsizliğin otomatik olmadığını ve sürekli bir dikkat gerektirdiğini hatırlatır. Tor'un erken dönemlerinden 2024–2025 yıllarının karmaşık airdrop savaşlarına kadar, bu saldırılar zayıflıkları ortaya çıkarmış ancak aynı zamanda yeniliklere de yol açmıştır. Sybil direncini maliyetli katılım, akıllı algılama, topluluk araçları ve hızlı kurtarma planlarının birleşimi olarak gören projeler, dirençli kalma şansını en yüksek seviyede tutar.

Blok zinciri, günlük finans, yönetim ve hatta endüstriyel IoT gibi gerçek dünya uygulamalarına daha da derinleşirken, gerçek katılımcıları akıllı sahtekârlardan ayırt etme yeteneği, hangi ağların gelişeceğini belirleyecektir. İyi haber? Araçlar mevcut, dersler halka açık ve topluluk sürekli öğrenmeye devam ediyor. Ağı dürüst tutmanın ilk adımı, bilgi sahibi kalmaktır.

Bu rehberden faydalandıysanız, blok zinciri güvenliği konusunda daha fazlasını keşfedin veya yorumlarda Sybil filtreleme ile ilgili kendi deneyimlerinizi paylaşın. Elde tutma koruması için donanımsal cüzdanları düşünün ve teşvikler ve yönetim konusunda şeffaflığı öncelikli hale getiren projeleri takip edin. Meraklı kalın, güvenli kalın ve sağlam temeller üzerine inşa etmeye devam edin.

Sıkça Sorulan Sorular

1. Tüm blok zincirleri Sybil saldırılarına karşı savunmasız mıdır?

Her noktadan noktaya ağ, teorik olarak risk taşır, ancak kanıt-çalışma veya kanıt-hisse kullanan olgun zincirler büyük ölçekli saldırıları son derece pahalı hale getirir. Daha küçük veya düşük güvenlikli ağlar daha çok maruz kalır.

2. Bir Sybil saldırısını nasıl tespit edersiniz?

Fon kaynaklarını paylaşan, aynı davranışı sergileyen veya sosyal güven grafiklerinde gerçek sosyal güven bağlantıları olmayan cüzdan veya node kümelerini arayın. Analiz firmaları ve graf algoritmaları bu işi yapar.

3. Doğrudan ve dolaylı Sybil saldırıları arasındaki fark nedir?

Doğrudan saldırılar, sahte node'ların doğrularla doğrudan iletişim kurmasını içerir. Dolaylı saldırılar ise etkiyi ara node'lar aracılığıyla iletir ve orijinal saldırganın izini sürmeyi zorlaştırır.

4. Stake etme mekanizması, Sybil saldırılarını tamamen önleyebilir mi?

Her kimlik için gerçek bir stake risk altına alınması nedeniyle maliyeti ciddi şekilde artırır, ancak akıllı saldırganlar, itibar veya kişilik kontrolleri gibi ek katmanlar eklenmedikçe küçük stake'leri birçok hesap arasında dağıtabilir.

5. LayerZero airdrop Sybil davasında ne oldu?

Takım, analiz ortakları ve topluluk raporlamalarını kullanarak 800.000'den fazla şüpheli adres tespit etti ve dağıtımları gerçek kullanıcıları ödüllendirmek için ayarladı.

6. Projeler, başarılı bir saldırıdan sonra nasıl kurtulur?

Kötü niyetli node'ları karantinaya alır, yönetimi durdurur, mümkünse kötü kararları geri alır ve protokolü düzeltir. Net iletişim, topluluk güvenini yeniden kurmaya yardımcı olur.

7. KYC, Sybil saldırılarını durdurmanın tek yolu mu?

Hayır. Etkin olsa da, gizliliği feda eder. Birçok proje, ekonomik maliyetler, itibar sistemleri ve grafik analizi yoluyla güvenlik ile merkeziyetsizliği dengeleyen karma yaklaşımları tercih eder.

8. Kullanıcıların bir Sybil şemasının parçası olmamak için dikkat etmesi gerekenler nelerdir?

Onlarca cüzdan aracılığıyla kolay ödüller vaat eden “tarım rehberlerine” dikkat edin. Yasal katılım genellikle betimlenmiş tekrarlar yerine normal, çeşitli etkinlikler gibi görünür.

Risk Uyarısı: Bu içerik yalnızca bilgilendirme amaçlıdır ve finansal, yatırım veya yasal tavsiye oluşturmaz. Kripto para yatırım significant risk ve volatilite taşır. Herhangi bir finansal karar vermeden önce lütfen kendi araştırmanızı yapın ve nitelikli bir profesyonelden danışın. Geçmiş performans, gelecekteki sonuçları veya getirileri garanti etmez.

Sorumluluk Reddi: Bu sayfa, kolaylığınız için AI teknolojisi (GPT destekli) kullanılarak çevrilmiştir. En doğru bilgi için orijinal İngilizce versiyona bakınız.