ตามรายงานเมื่อวันที่ 2 เมษายน เหตุการณ์การรั่วไหลของรหัสแหล่งที่มาของ Claude Code ซึ่งเกิดจากความผิดพลาดของมนุษย์จาก Anthropic ยังคงขยายตัวต่อไป ปัจจุบัน แฮกเกอร์ได้ใช้ประเด็นนี้ในการเผยแพร่มัลแวร์ขโมยข้อมูลชื่อ Vidar ผ่าน kho ปลอมบน GitHub

การอัปเกรดเหยื่อ: อ้างว่า “ปลดล็อกฟีเจอร์ระดับองค์กร”

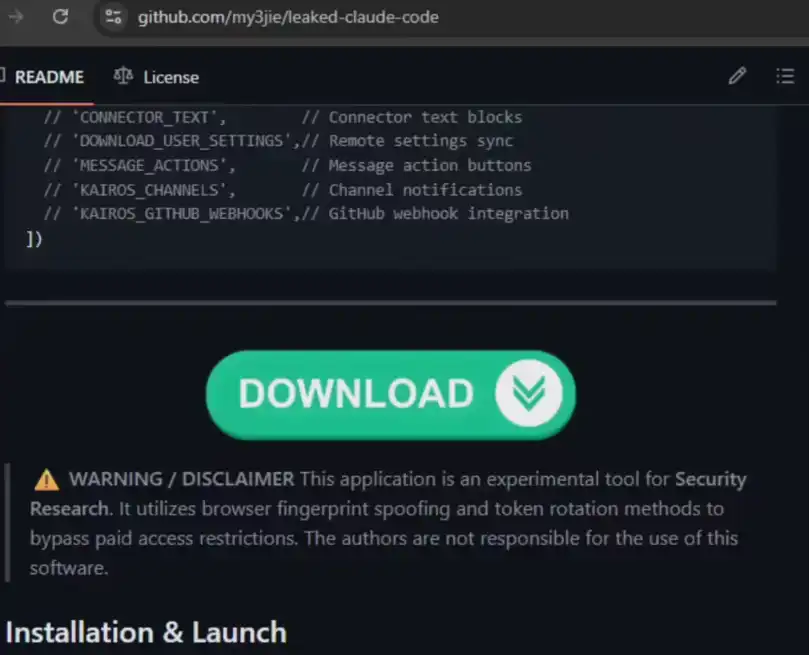

รายงานการตรวจสอบของบริษัทด้านความปลอดภัย Zscaler แสดงว่าผู้ใช้ชื่อ idbzoomh ได้สร้างที่เก็บข้อมูลปลอมหลายแห่งบน GitHub

การหลอกลวงแบบเฉพาะเจาะจง: แฮกเกอร์อ้างในคำอธิบายรีโพสิทอรีว่ามีรหัสแหล่งที่มาเวอร์ชันละเมิดที่ให้ “ปลดล็อกฟีเจอร์สำหรับองค์กร” เพื่อหลอกให้นักพัฒนาที่อยากรู้อยากลองดาวน์โหลด

การเพิ่มประสิทธิภาพสำหรับเครื่องมือค้นหา: เพื่อเพิ่มผลกระทบ ผู้โจมตีได้ปรับคำหลักให้เหมาะสมกับเครื่องมือค้นหา ทำให้คลังข้อมูลที่เป็นอันตรายมักปรากฏอยู่ในอันดับต้นๆ เมื่อผู้ใช้ค้นหาคำว่า “การรั่วไหลของ Claude Code” เป็นต้น

ภาพไวรัส: Vidar บุกเข้า ข้อมูลย้ายที่

เมื่อผู้ใช้เชื่อว่าเป็นเรื่องจริงและดาวน์โหลดแล้วรันไฟล์ที่สามารถดำเนินการได้ ระบบจะถูกยึดครองอย่างรวดเร็ว:

การขโมยข้อมูล: Vidar ที่ถูกฝังไว้เป็นมัลแวร์ที่พัฒนาอย่างสูงบนดารก์เว็บ ซึ่งมีเป้าหมายเพื่อขโมยบัญชีและรหัสผ่านของเบราว์เซอร์ กระเป๋าสตางค์สกุลเงินดิจิทัล และข้อมูลส่วนตัวที่ละเอียดอ่อนอื่นๆ

การซ่อนตัวอย่างยั่งยืน: ไวรัสยังจะกระจายเครื่องมือโปรกซี GhostSocks เพื่อสร้างช่องทางลับสำหรับการควบคุมระยะไกลและการส่งข้อมูลกลับในภายหลัง

คำเตือนความเสี่ยง: ระวัง “ของฟรี” จากช่องทางที่ไม่เป็นทางการ

นักวิจัยด้านความปลอดภัยชี้ให้เห็นว่า ไฟล์บีบอัดที่เป็นอันตรายจากคลังข้อมูลปลอมเหล่านี้มีการอัปเดตบ่อยมาก และสามารถหลีกเลี่ยงการตรวจจับด้านความปลอดภัยพื้นฐานได้อย่างง่ายดาย ขณะนี้ได้พบคลังข้อมูลอย่างน้อยสองแห่งที่มีวิธีการคล้ายกัน ซึ่งคาดว่าเป็นผู้โจมตีเดียวกันที่กำลังทดสอบกลยุทธ์การแพร่กระจายที่แตกต่างกัน

การสังเกตอุตสาหกรรม: ลำดับความเสี่ยงด้านความปลอดภัยของ AI

จากข้อผิดพลาดในการแพ็กเกจโค้ดจาก Anthropic ไปจนถึงแฮกเกอร์ใช้จุดร้อนนี้ในการโจมตีแบบฟิชชิง เหตุการณ์นี้สะท้อนถึงความซับซ้อนของความเสี่ยงด้านความปลอดภัยในยุคปัญญาประดิษฐ์ เมื่อกลุ่มนักพัฒนาเป็นเป้าหมายของการโจมตี ความรู้พื้นฐานดิจิทัล—เช่น ไม่รันไฟล์ไบนารีจากแหล่งที่ไม่รู้จัก—ยังคงเป็นกำแพงป้องกันสุดท้าย

ทีมงานขอเตือนนักพัฒนาทุกท่าน: กรุณาใช้เครื่องมือผ่านช่องทางอย่างเป็นทางการของ Anthropic เท่านั้น อย่าตกเป็นเหยื่อของกับดักที่แฮกเกอร์ออกแบบมาอย่างรอบคอบเพียงเพราะความอยากรู้หรือต้องการหา “ฟีเจอร์ที่ถูกแก้ไข”