การโจมตีแบบดัสต์คืออะไรและมีลักษณะอย่างไร?

2026/04/05 00:16:33

การโจมตีแบบดัสต์ไม่ใช่กลไกการขโมยโดยตรง แต่เป็นเทคนิคการแสวงหาความเป็นส่วนตัวอย่างละเอียดอ่อนที่ใช้ความโปร่งใสของบล็อกเชนในการติดตาม จัดกลุ่ม และสุดท้ายทำให้ผู้ใช้คริปโตเคอเรนซีสูญเสียความเป็นส่วนตัว แปลงการทำธุรกรรมที่ดูเหมือนไม่มีความสำคัญให้กลายเป็นเครื่องมือข้อมูลเชิงลึกที่มีพลังสำหรับภัยคุกคามทางไซเบอร์แบบเป้าหมาย

ภัยเงียบที่ซ่อนอยู่ตรงหน้า

การโจมตีแบบดัสต์แทบไม่เคยประกาศตัวเองเลย มันมาในรูปของธุรกรรมเล็กน้อย แทบไม่มีความหมาย บางครั้งมีมูลค่าเพียงไม่กี่เซนต์ของคริปโตเคอเรนซี ซึ่งอยู่นิ่งๆ ในวอลเล็ตโดยไม่ก่อให้เกิดความสงสัย แต่ภายใต้มูลค่าที่ดูไม่สำคัญนั้น กลับซ่อนกลยุทธ์ที่คำนวณไว้อย่างรอบคอบ เพื่อเปิดเผยสิ่งที่มีค่ามากกว่ามาก: ตัวตน ในระบบนิเวศของคริปโตเคอเรนซี ที่ความเป็นส่วนตัวมักถูกสมมติไว้แต่ไม่ได้รับการรับประกัน การทำธุรกรรมขนาดเล็กเหล่านี้จึงกลายเป็นวิธีการเฝ้าสังเกตอย่างละเอียดอ่อน ตามคำอธิบายต่างๆ เกี่ยวกับการโจมตีแบบดัสต์ ผู้โจมตีจะกระจายจำนวนคริปโตเล็กน้อยไปยังที่อยู่หลายแห่ง โดยเฉพาะเพื่อติดตามและวิเคราะห์ว่าเงินเหล่านั้นเคลื่อนไหวอย่างไรบนบล็อกเชน

วิธีการนี้ได้ผลเพราะเครือข่ายบล็อกเชนถูกออกแบบมาให้มีความโปร่งใส ทุกธุรกรรมจะถูกบันทึกไว้แบบสาธารณะ สร้างสมุดบัญชีที่ถาวรและติดตามได้ แม้ว่าที่อยู่วอลเล็ตจะไม่เปิดเผยตัวตนส่วนตัวโดยตรง แต่รูปแบบต่างๆ จะปรากฏขึ้นตามเวลา การโจมตีแบบดัสติ้งใช้ความโปร่งใสนี้ โดยใช้ข้อมูลแทนการใช้กำลังเพื่อเปิดเผยความเชื่อมโยงระหว่างวอลเล็ต ต่างจากการโจมตีแบบแฮกที่มุ่งเป้าไปที่ช่องโหว่ของซอฟต์แวร์ การโจมตีแบบดัสติ้งมุ่งเน้นไปที่รูปแบบพฤติกรรม พวกเขาเปลี่ยนธุรกรรมประจำวันให้กลายเป็นรอยเท้า ค่อยๆ เปิดเผยโครงสร้างการเป็นเจ้าของ

สิ่งที่ทำให้ภัยคุกคามนี้น่าสนใจเป็นพิเศษคือความไม่สามารถมองเห็นได้ ผู้ใช้จำนวนมากไม่เคยสังเกตเห็นการฝากเหล่านี้ และยิ่งน้อยกว่านั้นที่เข้าใจจุดประสงค์ของมัน การโจมตีไม่ต้องการให้ผู้ใช้ดำเนินการใดๆ ไม่กระตุ้นการแจ้งเตือน และไม่พยายามขโมยเงินทุนทันที แต่กลับรอคอย ความอดทนนี้เองที่ทำให้การโจมตีแบบดัสติ้งมีประสิทธิภาพสูงและถูกประเมินต่ำเกินไป

ความเข้าใจเกี่ยวกับ “Dust” ในบริบทของคริปโตเคอเรนซี

เพื่อเข้าใจการโจมตีแบบดัสต์ จำเป็นต้องเข้าใจก่อนว่า “ดัสต์” หมายถึงอะไร โดยในคริปโตเคอเรนซี ดัสต์หมายถึงจำนวนสินทรัพย์ดิจิทัลที่เล็กมาก โดยมักมีขนาดเล็กจนแทบไม่มีประโยชน์ในการใช้จ่าย ตัวอย่างเช่น บนเครือข่าย Bitcoin ดัสต์อาจมีค่าเพียงไม่กี่ร้อย satoshis ซึ่งมีมูลค่าน้อยกว่าหนึ่งเซนต์

จำนวนเหล่านี้มีอยู่ตามธรรมชาติภายในระบบบล็อกเชน ตามเวลาที่ผ่านไป รายการธุรกรรมที่เกิดซ้ำๆ อาจทิ้งเศษเล็กเศษน้อยของคริปโตเคอเรนซีไว้ ซึ่งเรียกว่า unspent transaction outputs (UTXOs) เศษเหล่านี้สะสมขึ้นและมักถูกผู้ใช้งานละเลยเพราะมีมูลค่าทางการเงินน้อยมาก อย่างไรก็ตาม สิ่งที่ดูเหมือนไม่มีความสำคัญทางการเงิน อาจมีคุณค่าสูงมากจากมุมมองของข้อมูล

ผู้โจมตีใช้ประโยชน์จากจุดนี้โดยส่ง Dust ไปยังวอลเล็ตนับพันแห่งอย่างตั้งใจ เนื่องจากเครือข่ายบล็อกเชนอนุญาตให้ใครก็ตามส่งเงินไปยังที่อยู่สาธารณะใดๆ จึงไม่มีอุปสรรคใดๆ ที่ขัดขวางการกระทำนี้ เมื่อ Dust เข้ามาในวอลเล็ต มันจะกลายเป็นส่วนหนึ่งของประวัติการทำธุรกรรมของวอลเล็ตนั้น นี่คือจุดเริ่มต้นของกลยุทธ์ที่แท้จริง

Dust ทำหน้าที่เป็นเครื่องหมาย ไม่ได้ถูกออกแบบมาให้ใช้จ่ายเพื่อสร้างกำไร แต่เพื่อใช้เป็นเครื่องมือติดตาม เมื่อผู้ใช้รวม Dust เข้าไปในธุรกรรมในอนาคตโดยไม่รู้ตัว มันจะเชื่อมโยงที่อยู่วอลเล็ตต่างๆ เข้าด้วยกัน ตามเวลาที่ผ่านไป การเชื่อมต่อเหล่านี้จะสร้างแผนที่การเป็นเจ้าของ

ในความหมายนี้ Dust ไม่ได้เกี่ยวกับเงินมากนัก แต่เกี่ยวกับข้อมูลเมตาดาต้ามากกว่า มันเปลี่ยนบล็อกเชนจากสมุดบัญชีทางการเงินให้กลายเป็นเครือข่ายปัญญา ที่แม้แต่ธุรกรรมที่เล็กที่สุดก็สามารถเปิดเผยรูปแบบเกี่ยวกับพฤติกรรม นิสัย และตัวตน

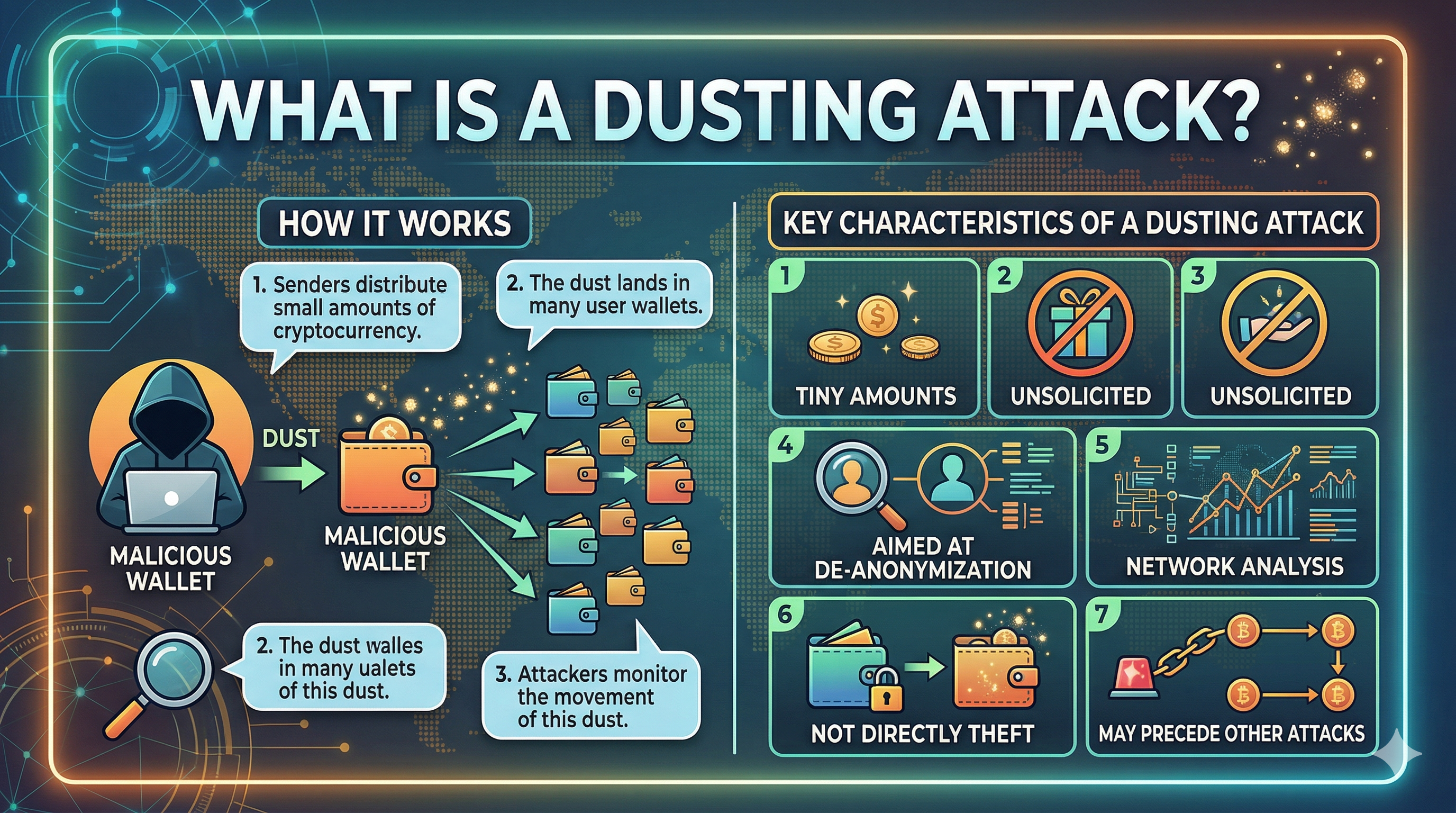

วิธีการทำงานของการโจมตีแบบดัสติ้ง

การโจมตีแบบดัสต์เป็นกระบวนการที่มีโครงสร้างและเกิดขึ้นเป็นขั้นตอน มักจะเกิดขึ้นโดยที่เหยื่อไม่รู้ตัว เริ่มต้นด้วยการรวบรวมข้อมูล ผู้โจมตีสแกนเครือข่ายบล็อกเชนเพื่อค้นหาที่อยู่วอลเล็ตที่ใช้งานอยู่ ซึ่งเป็นที่อยู่ที่ส่งหรือรับธุรกรรมบ่อยครั้ง ที่อยู่วอลเล็ตที่ใช้งานอยู่มีแนวโน้มที่จะโต้ตอบกับดัสต์ในภายหลัง จึงเป็นเป้าหมายที่เหมาะสม

ขั้นตอนถัดไปคือการแจกจ่าย คริปโตเคอเรนซีจำนวนน้อยถูกส่งไปยังนับพัน บางครั้งถึงล้านที่อยู่ รายการธุรกรรมเหล่านี้เป็นอัตโนมัติ และมีต้นทุนต่ำเมื่อเทียบกับข้อมูลเชิงลึกที่อาจได้รับ ตามการวิเคราะห์ของ CoinTracker’s ปี 2026 ผู้โจมตีมักใช้สคริปต์ในการแจกจ่าย Dust อย่างมีประสิทธิภาพ across ชุดข้อมูลขนาดใหญ่ของวอลเล็ต

หลังจากการแจกจ่าย จะเริ่มต้นขั้นตอนการติดตามผล นี่คือขั้นตอนที่สำคัญที่สุด ผู้โจมตีติดตามการเคลื่อนไหวของ Dust ด้วยเครื่องมือวิเคราะห์บล็อกเชน หาก Dust ยังไม่ถูกใช้งาน จะไม่มีคุณค่ามากนัก แต่หากถูกใช้จ่าย จะกลายเป็นกุญแจที่เปิดเชื่อมโยงระหว่างที่อยู่ต่างๆ

ขั้นตอนสุดท้ายเกี่ยวข้องกับการจัดกลุ่มและการระบุตัวตน เมื่อ Dust ถูกรวมเข้ากับเงินทุนอื่นๆ ในธุรกรรม จะแสดงให้เห็นว่าเงินทุนเหล่านั้นเป็นของบุคคลเดียวกัน หากธุรกรรมนั้นมีปฏิสัมพันธ์กับ แพลตฟอร์มแลกเปลี่ยนแบบศูนย์กลาง ที่ต้องการการยืนยันตัวตน ผู้โจมตีอาจเชื่อมโยงกิจกรรมวอลเล็ตเข้ากับตัวตนในโลกจริง

กระบวนการนี้ไม่ได้พึ่งการเจาะระบบความปลอดภัย แต่พึ่งความอดทน การวิเคราะห์ข้อมูล และพฤติกรรมของมนุษย์ นี่คือสิ่งที่ทำให้มันมีประสิทธิภาพเป็นพิเศษและยากต่อการตรวจจับ

เป้าหมายหลัก: การเปิดตัวตัวตน

เป้าหมายสูงสุดของการโจมตีแบบดัสต์ไม่ใช่การขโมย แต่เป็นการลบความเป็นส่วนตัว ผู้ใช้คริปโตเคอเรนซีมักเชื่อว่าตัวตนของพวกเขาได้รับการปกป้องเพราะที่อยู่วอลเล็ตไม่ได้รวมข้อมูลส่วนบุคคล แม้จะถูกต้องตามเทคนิค แต่ความเป็นส่วนตัวนี้มีความอ่อนแอ

ความโปร่งใสของบล็อกเชนอนุญาตให้ผู้ใดก็ตามติดตามธุรกรรมได้ โดยการเชื่อมโยงที่อยู่วอลเล็ตหลายแห่งเข้าด้วยกัน ผู้โจมตีสามารถสร้างโปรไฟล์ของพฤติกรรมทางการเงินของผู้ใช้ ซึ่งรวมถึงความถี่ของธุรกรรม การถือครองสินทรัพย์ และการโต้ตอบกับแพลตฟอร์มเฉพาะ ข้อมูลเหล่านี้จะมีรายละเอียดมากขึ้นเรื่อยๆ ตามเวลา

เมื่อระบุกลุ่มวอลเล็ตแล้ว ผู้โจมตีสามารถอนุมานรูปแบบการเป็นเจ้าของและแม้แต่ประมาณจำนวนทรัพย์สินทั้งหมด ข้อมูลนี้มีค่ามากเป็นพิเศษ โดยเฉพาะเมื่อเป้าหมายคือบุคคลหรือองค์กรที่มีทรัพย์สินสูง

อันตรายรุนแรงขึ้นเมื่อข้อมูลเหล่านี้เชื่อมโยงกับแหล่งข้อมูลภายนอก ตัวอย่างเช่น หากวอลเล็ตมีปฏิสัมพันธ์กับแพลตฟอร์มแลกเปลี่ยนที่ได้รับการกำกับดูแล กระบวนการยืนยันตัวตนอาจเปิดเผยข้อมูลส่วนบุคคล เมื่อเชื่อมโยงถึงกันแล้ว ความเป็นส่วนตัวจะล่มสลาย

นี่คือเหตุผลที่การโจมตีแบบดัสต์มักถูกอธิบายว่าเป็นการดำเนินการเก็บข้อมูลเชิงสารสนเทศ พวกเขาไม่ใช่ภัยคุกคามทันที แต่เป็นขั้นตอนการเตรียมการ โดยการเปลี่ยนกิจกรรมบนบล็อกเชนที่ไม่สามารถระบุตัวตนได้ให้กลายเป็นรูปแบบที่สามารถระบุได้ ผู้โจมตีสร้างโอกาสสำหรับการโจมตีแบบตรงเป้าหมายและมีเป้าหมายชัดเจนในอนาคต

ลักษณะสำคัญของการโจมตีแบบดัสติ้ง

การโจมตีแบบดัสติงมีลักษณะเฉพาะบางประการที่แยกแยะออกจากภัยคุกคามคริปโตประเภทอื่นๆ หนึ่งในนั้นคือขนาดธุรกรรมที่เล็กมาก จำนวนเหล่านี้ถูกออกแบบมาให้ไม่มีนัยสำคัญ เพื่อให้แน่ใจว่าไม่ก่อให้เกิดความกังวลหรือการกระทำทันที

คุณลักษณะสำคัญอีกประการหนึ่งคือขนาด การโจมตีแบบดัสติ้งมักไม่ได้มุ่งเป้าไปที่วอลเล็ตเดียว แต่จะเกี่ยวข้องกับการกระจายอย่างกว้างขวางไปยังที่อยู่นับพันแห่ง วิธีการที่กว้างขวางนี้เพิ่มโอกาสในการระบุเป้าหมายที่มีค่า

ความมุ่งมั่นยังเป็นลักษณะสำคัญอีกประการหนึ่ง การโจมตีแบบพ่นฝุ่นไม่ใช่เหตุการณ์ที่เกิดขึ้นเพียงครั้งเดียว ผู้โจมตีอาจดำเนินแคมเปญซ้ำๆ อย่างต่อเนื่องเพื่อรวบรวมข้อมูลและปรับปรุงการวิเคราะห์ของพวกเขา กระบวนการนี้อาจใช้เวลาเป็นสัปดาห์หรือแม้แต่เดือน

ลักษณะเพิ่มเติมคือการพึ่งพาความโปร่งใสของบล็อกเชน ต่างจากการโจมตีทางไซเบอร์แบบดั้งเดิมที่ใช้ช่องโหว่ของซอฟต์แวร์ การโจมตีแบบดัสติ้งใช้ลักษณะเปิดของระบบบล็อกเชน ทุกธุรกรรมสามารถมองเห็นได้ ทำให้สามารถติดตามและวิเคราะห์พฤติกรรมของผู้ใช้ได้โดยไม่ต้องมีการโต้ตอบโดยตรง

สุดท้ายแล้ว การโจมตีเหล่านี้มีลักษณะเป็นแบบเงียบ ไม่ต้องการให้เหยื่อเข้าร่วมทันที ประสิทธิภาพของการโจมตีขึ้นอยู่กับว่าผู้ใช้จะโต้ตอบกับ Dust หรือไม่

คุณลักษณะเหล่านี้ทำให้การโจมตีแบบดัสติ้งมีความละเอียดอ่อนอย่างไม่เหมือนใคร พวกมันทำงานอย่างเงียบๆ ขยายขนาดได้อย่างมีประสิทธิภาพ และพึ่งพาคุณสมบัติพื้นฐานของเทคโนโลยีบล็อกเชน

เหตุผลที่การโจมตีแบบดัสติ้งมีความสำคัญมากขึ้นในปี 2026

การโจมตีแบบดัสติงได้วิวัฒนาการไปพร้อมกับระบบนิเวศคริปโตเคอเรนซีโดยรวม ขณะที่การรับรองบล็อกเชนเพิ่มขึ้น จำนวนข้อมูลธุรกรรมที่สามารถเข้าถึงได้แบบสาธารณะก็เพิ่มขึ้นเช่นกัน สิ่งนี้สร้างสภาพแวดล้อมที่อุดมสมบูรณ์ยิ่งขึ้นสำหรับการวิเคราะห์และการติดตาม เครื่องมือวิเคราะห์บล็อกเชนสมัยใหม่มีความก้าวหน้ามากกว่าเมื่อไม่กี่ปีก่อนมาก พวกเขาสามารถระบุรูปแบบ จัดกลุ่มที่อยู่ และแม้แต่ทำนายพฤติกรรมจากประวัติธุรกรรม ซึ่งทำให้การโจมตีแบบดัสติงมีประสิทธิภาพมากกว่าที่เคย

รายงานล่าสุดแสดงให้เห็นว่าการโจมตีแบบดัสติ้งกำลังถูกใช้บ่อยขึ้นเป็นส่วนหนึ่งของกลยุทธ์การโจมตีที่ใหญ่กว่า การโจมตีเหล่านี้มักเป็นขั้นตอนแรกในปฏิบัติการที่ซับซ้อนมากขึ้น รวมถึงแคมเปญฟิชชิงและการหลอกลวงแบบเจาะจง

การเติบโตของการเงินแบบกระจายศูนย์ (DeFi) และการใช้งานวอลเล็ตหลายแห่งยังเพิ่มความเสี่ยงอีกด้วย ผู้ใช้มักจัดการวอลเล็ตหลายแห่งสำหรับวัตถุประสงค์ที่ต่างกัน ซึ่งสร้างโอกาสเพิ่มเติมให้ผู้โจมตีสามารถระบุความเชื่อมโยงระหว่างวอลเล็ตเหล่านี้ การเปลี่ยนแปลงนี้หมายความว่าการโจมตีแบบดัสติ้งไม่ใช่เหตุการณ์ที่เกิดขึ้นแบบแยกisolated อีกต่อไป แต่เป็นส่วนหนึ่งของแนวโน้มที่กว้างขึ้นเกี่ยวกับภัยคุกคามทางไซเบอร์ที่ขับเคลื่อนด้วยข้อมูล โดยข้อมูล ไม่ใช่การเข้าถึง คือเป้าหมายหลัก

ตัวอย่างและรูปแบบจากโลกจริง

การโจมตีแบบดัสติงไม่ใช่เรื่องทฤษฎี แต่ได้เกิดขึ้นซ้ำแล้วซ้ำเล่าบนเครือข่ายบล็อกเชนต่างๆ Bitcoin ผู้ใช้ Litecoin และ Ethereum ต่างรายงานว่าได้รับการโอนเงินขนาดเล็กที่ไม่สามารถอธิบายได้

รูปแบบหนึ่งที่น่าสังเกตคือการแนบข้อความหรือลิงก์ไปกับธุรกรรม Dust ในบางกรณี ผู้ใช้ได้รับจำนวนคริปโตเคอเรนซีเล็กน้อยพร้อมข้อความระบุให้ไปยังเว็บไซต์หนึ่ง ลิงก์เหล่านี้มักนำไปสู่หน้าฟิชชิงที่ออกแบบมาเพื่อขโมยข้อมูลการเข้าสู่ระบบหรือกุญแจส่วนตัว

รูปแบบอีกประการหนึ่งคือการเป้าหมายไปที่วอลเล็ตที่มีมูลค่าสูง ผู้โจมตีมุ่งเน้นไปที่ที่อยู่ที่มีการถือครองจำนวนมาก เนื่องจากผลตอบแทนที่เป็นไปได้จากการทำให้ข้อมูลไม่เป็นนามแฝงสำเร็จนั้นสูงกว่า เมื่อระบุตัวตนแล้ว ผู้ใช้เหล่านี้อาจกลายเป็นเป้าหมายของการหลอกลวงหรือการขู่เข็ญแบบเฉพาะบุคคล

วอลเล็ตขององค์กรยังถูกเป้าหมายอีกด้วย ในกรณีเหล่านี้ เป้าหมายอาจขยายเกินกว่าผลกำไรทางการเงินไปถึงการรวบรวมข้อมูลเชิงแข่งขัน โดยการวิเคราะห์การไหลของธุรกรรม ผู้โจมตีสามารถอนุมานความสัมพันธ์ทางธุรกิจและกลยุทธ์การดำเนินงาน ตัวอย่างจริงเหล่านี้แสดงให้เห็นว่าการโจมตีแบบดัสติ้งมีความยืดหยุ่น และพัฒนาขึ้นตามเป้าหมาย บล็อกเชน และวัตถุประสงค์ของผู้โจมตี

ความเข้าใจผิดทั่วไปเกี่ยวกับการโจมตีแบบดัสต์

หนึ่งในความเข้าใจผิดที่พบบ่อยที่สุดคือการที่ว่าการโจมตีแบบดัสต์สามารถขโมยเงินได้โดยตรง แต่ในความเป็นจริง การโจมตีดังกล่าวไม่ได้ทำให้ความปลอดภัยของวอลเล็ตหรือการเข้าถึงกุญแจส่วนตัวถูกคุกคาม เงินของคุณยังคงปลอดภัยตราบใดที่คุณไม่ตกเป็นเหยื่อของการโจมตีแบบรอง

ความเข้าใจผิดอีกประการหนึ่งคือการโจมตีแบบดัสต์เกิดขึ้นน้อยครั้ง แม้จะไม่สามารถมองเห็นได้เสมอไป แต่การโจมตีเหล่านี้เกิดขึ้นบ่อยกว่าที่ผู้ใช้ส่วนใหญ่รับรู้ วอลเล็ตหลายแห่งมี Dust โดยเจ้าของไม่เคยสังเกตเห็น

ผู้ใช้บางรายยังเชื่อว่าการ无视 Dust จะขจัดความเสี่ยงทั้งหมด แม้ว่าการ无视 Dust จะลดการสัมผัส แต่การรวบรวมข้อมูลพื้นฐานอาจยังคงเกิดขึ้นได้หากสามารถอนุมานรูปแบบจากธุรกรรมอื่นๆ

ยังมีความเข้าใจผิดว่าผู้ลงทุนขนาดใหญ่เท่านั้นที่ถูกเป้าหมาย แม้ว่าวอลเล็ตมูลค่าสูงจะเป็นเป้าหมายที่น่าสนใจ แต่การโจมตีแบบดัสติงมักจะครอบคลุมกว้างขวาง วอลเล็ตใดก็ตามที่ใช้งานอยู่สามารถกลายเป็นส่วนหนึ่งของชุดข้อมูลได้

การเข้าใจความเข้าใจผิดเหล่านี้เป็นสิ่งสำคัญ มันเปลี่ยนมุมมองจากความกลัวเป็นความตระหนัก ช่วยให้ผู้ใช้รับรู้ถึงธรรมชาติที่แท้จริงของภัยคุกคาม

รูปแบบพฤติกรรมที่ผู้โจมตีมองหา

การโจมตีแบบ Dusting เกี่ยวข้องกับพฤติกรรมเป็นหลัก ผู้โจมตีไม่ได้สนใจที่ Dust เองมากนัก แต่สนใจว่าผู้ใช้โต้ตอบกับมันอย่างไร

รูปแบบหนึ่งที่สำคัญคือการจัดกลุ่มธุรกรรม เมื่อผู้ใช้รวมหลายแหล่งที่มาไว้ในธุรกรรมเดียว จะแสดงว่าแหล่งที่มาเหล่านั้นเป็นของบุคคลหรือหน่วยงานเดียวกัน นี่คือวิธีหลักในการเชื่อมโยงที่อยู่

รูปแบบอีกประการหนึ่งคือความถี่ การทำธุรกรรมอย่างสม่ำเสมอให้ข้อมูลมากขึ้น ทำให้ง่ายต่อการระบุนิสัยและคาดการณ์พฤติกรรมในอนาคต

การมีปฏิสัมพันธ์กับแพลตฟอร์มแลกเปลี่ยนแบบกลางเป็นสัญญาณที่สำคัญเช่นกัน แพลตฟอร์มเหล่านี้มักต้องการการยืนยันตัวตน ซึ่งสร้างสะพานเชื่อมระหว่างกิจกรรมบนบล็อกเชนที่ไม่เปิดเผยตัวตนกับตัวตนในโลกจริง

รูปแบบเวลาสามารถเปิดเผยข้อมูลเชิงลึกได้เช่นกัน ตัวอย่างเช่น เวลาทำธุรกรรมที่สม่ำเสมออาจบ่งชี้ถึงตำแหน่งทางภูมิศาสตร์หรือพฤติกรรมตามกิจวัตร

สัญญาณพฤติกรรมเหล่านี้ เมื่อรวมกัน จะสร้างโปรไฟล์ที่ละเอียด นี่คือเป้าหมายสูงสุดของการโจมตีแบบดัสต์ ไม่ใช่แค่การระบุวอลเล็ต แต่คือการเข้าใจบุคคลที่อยู่เบื้องหลังมัน

วิธีที่การโจมตีแบบดัสติ้งนำไปสู่ภัยคุกคามที่รุนแรงกว่า

การโจมตีแบบฝุ่นนั้นแทบไม่เคยเป็นเป้าหมายสุดท้าย แต่เป็นจุดเริ่มต้นของกลยุทธ์ที่ใหญ่กว่า เมื่อผู้โจมตีรวบรวมข้อมูลได้เพียงพอ พวกเขาสามารถเริ่มการโจมตีที่มุ่งเป้าและมีประสิทธิภาพมากขึ้น

การฟิชชิงเป็นหนึ่งในเหตุการณ์ตามหลังที่พบบ่อยที่สุด ด้วยข้อมูลเกี่ยวกับสินทรัพย์หรือธุรกรรมล่าสุดของผู้ใช้ ผู้โจมตีสามารถสร้างข้อความที่น่าเชื่อถือมาก โดยข้อความเหล่านี้อาจอ้างอิงรายละเอียดเฉพาะ ทำให้มีแนวโน้มประสบความสำเร็จสูงขึ้น

การเรียกค่าไถ่เป็นผลลัพธ์ที่เป็นไปได้อีกประการหนึ่ง หากผู้โจมตีระบุวอลเล็ตที่มีมูลค่าสูง พวกเขาอาจพยายามขู่เข็ญหรือบังคับเจ้าของ

ในบางกรณี การโจมตีแบบดัสต์ถูกใช้เพื่อการเฝ้าสังเกตมากกว่าการใช้ประโยชน์โดยตรง องค์กรอาจใช้การโจมตีเหล่านี้เพื่อติดตามคู่แข่งหรือติดตามพฤติกรรมของตลาด

การพัฒนาการนี้ ตั้งแต่การรวบรวมข้อมูลจนถึงการดำเนินการอย่างมุ่งเป้า แสดงให้เห็นว่าทำไมการโจมตีแบบดัสต์จึงไม่ควรถูกมองข้ามว่าไม่อันตราย พวกมันเป็นส่วนหนึ่งของระบบนิเวศของการคุกคามทางไซเบอร์ที่กว้างขึ้น

วิธีรับรู้การโจมตีแบบดัสต์

การรับรู้การโจมตีแบบดัสต์ต้องใช้ความละเอียดอ่อน dấuบ่งชี้ที่ชัดเจนที่สุดคือการได้รับธุรกรรมขนาดเล็กมากอย่างไม่คาดคิดจากที่อยู่ที่ไม่รู้จัก ธุรกรรมเหล่านี้มักปรากฏขึ้นโดยไม่มีคำอธิบาย อาจไม่มีข้อความใดๆ หรืออาจมีบันทึกที่คลุมเครือหรือน่าสงสัย

ตัวชี้วัดอีกประการหนึ่งคือความซ้ำซาก การฝากจำนวนเล็กๆ หลายครั้งในช่วงเวลาต่างๆ อาจบ่งชี้ถึงแคมเปญที่ดำเนินการอย่างต่อเนื่อง มากกว่าเหตุการณ์สุ่ม

ผู้ใช้ควรให้ความสนใจกับโทเค็นที่ไม่คุ้นเคยด้วย ในบางกรณี Dust อาจปรากฏเป็นสินทรัพย์ใหม่หรือไม่ค่อยรู้จักที่ถูกเพิ่มเข้าไปในวอลเล็ต

การติดตามประวัติการทำธุรกรรมเป็นสิ่งสำคัญ การทบทวนอย่างสม่ำเสมอสามารถช่วยระบุรูปแบบที่ผิดปกติและแยกแยะระหว่างกิจกรรมปกติกับการโจมตีที่อาจเกิดขึ้น ความตระหนักรู้คือเกราะป้องกันชั้นแรก การรับรู้สัญญาณต่างๆ ตั้งแต่เนิ่นๆ สามารถป้องกันไม่ให้เกิดความเสี่ยงเพิ่มเติม

ข้อคิดสุดท้าย: เกมข้อมูลที่แฝงตัวเป็นการทำธุรกรรม

การโจมตีแบบดัสติงเปิดเผยความจริงพื้นฐานเกี่ยวกับเทคโนโลยีบล็อกเชน: ความโปร่งใสเป็นทั้งจุดแข็งและจุดอ่อน ความเปิดเผยเดียวกันที่ช่วยสร้างความเชื่อมั่น ก็ยังสามารถใช้ในการติดตามตรวจสอบได้

การโจมตีเหล่านี้ไม่ได้เกี่ยวกับผลกำไรทางการเงินทันที แต่เกี่ยวกับข้อมูล การรวบรวม การวิเคราะห์ และการใช้ข้อมูลอย่างมีกลยุทธ์ ในโลกที่ข้อมูลคือพลัง แม้แต่ธุรกรรมเล็กน้อยก็สามารถกลายเป็นทรัพย์สินที่มีค่า

การเข้าใจการโจมตีแบบดัสติ้งไม่ใช่แค่เรื่องของความปลอดภัย แต่เป็นเรื่องของมุมมอง มันต้องการการมองให้ลึกกว่าพื้นผิว และการรับรู้ว่าการกระทำที่ดูเหมือนเล็กน้อยสามารถมีผลกระทบในวงกว้างได้

เมื่อคริปโตเคอเรนซียังคงเติบโต วิธีการที่ใช้เพื่อแสวงหาผลประโยชน์จากมันก็จะเพิ่มขึ้นเช่นกัน การโจมตีแบบดัสติงเป็นเพียงตัวอย่างหนึ่งที่แสดงให้เห็นถึงการนวัตกรรมที่ถูกใช้ในทางที่ไม่คาดคิด

คำถามที่พบบ่อย

1. การโจมตีแบบดัสติ้งคืออะไรในเชิงง่ายๆ?

การโจมตีแบบดัสต์คือการที่บุคคลหนึ่งส่งจำนวนคริปโตเคอเรนซีขนาดเล็กไปยังวอลเล็ตจำนวนมาก เพื่อติดตามและระบุเจ้าของ

2. การโจมตีแบบดัสต์สามารถขโมยคริปโตของฉันได้ไหม?

ไม่ ไม่สามารถขโมยเงินได้โดยตรง ความเสี่ยงมาจากการโจมตีตามมา เช่น การหลอกลวงเพื่อขโมยข้อมูล

3. ทำไมผู้โจมตีจึงใช้ Dust แทนการแฮก?

เนื่องจากข้อมูลบล็อกเชนเป็นสาธารณะ ผู้โจมตีสามารถรวบรวมข้อมูลได้โดยไม่ต้องเจาะระบบความปลอดภัย

4. ฉันควรกังวลไหมถ้าได้รับ Dust

ไม่ทันที แต่คุณควรหลีกเลี่ยงการโต้ตอบกับมันและระวังตัว

5. การโจมตีแบบดัสต์เกิดขึ้นบ่อยในปี 2026 หรือไม่?

ใช่ โดยเฉพาะอย่างยิ่งกับการวิเคราะห์บล็อกเชนขั้นสูงที่ทำให้การติดตามง่ายขึ้น

ข้อจำกัดความรับผิด

เนื้อหานี้มีจุดประสงค์เพื่อข้อมูลเท่านั้น และไม่ถือเป็นคำแนะนำด้านการลงทุน การลงทุนในคริปโตเคอเรนซีมีความเสี่ยง โปรดทำการวิจัยด้วยตัวเอง (DYOR)

คำปฏิเสธความรับผิดชอบ: หน้านี้แปลโดยใช้เทคโนโลยี AI (ขับเคลื่อนโดย GPT) เพื่อความสะดวกของคุณ สำหรับข้อมูลที่ถูกต้องที่สุด โปรดดูต้นฉบับภาษาอังกฤษ