ความเสี่ยงด้านความปลอดภัยหลักของสะพาน DeFi ข้ามโซ่ในปัจจุบันคืออะไร

2026/04/29 12:00:03

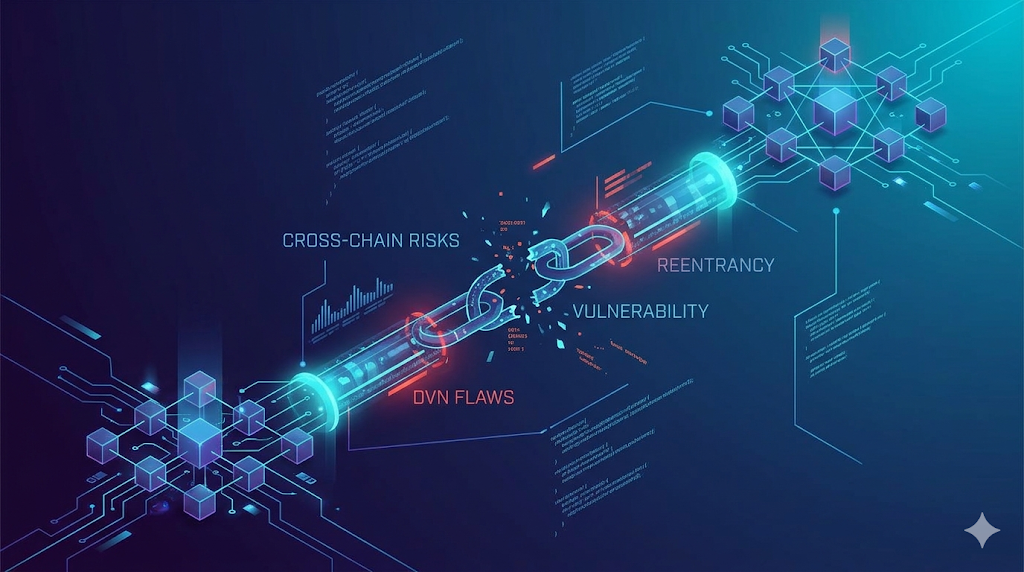

สะพานข้ามโซ่เป็น “จุดอ่อนของอเล็กซานเดอร์” ของระบบนิเวศการเงินแบบกระจายศูนย์ในปี 2026 หรือไม่? นับตั้งแต่เดือนเมษายน 2026 คำตอบคือใช่อย่างชัดเจน—ช่องโหว่ของสะพานข้ามโซ่ยังคงเป็นภัยคุกคามที่ใหญ่ที่สุดต่อการรักษาทุน คิดเป็นมากกว่า 68% ของการสูญเสียใน DeFi ทั้งหมดในไตรมาสแรกของปี ความเสี่ยงด้านความปลอดภัยหลักในปัจจุบันอยู่ที่ข้อบกพร่องของตรรกะการตรวจสอบ ชุดตัวตรวจสอบที่ถูกโจมตี และข้อผิดพลาดในการซิงโครไนซ์สถานะแบบอะซิงโครนัส ซึ่งทำให้ผู้โจมตีสามารถปลอมข้อความหรือจัดการสภาพคล่องข้ามบล็อกเชนที่แตกต่างกันได้ ตามรายงานเดือนเมษายน 2026 จากธนาคารกลางแคนซัสซิตี ความซับซ้อนที่เพิ่มขึ้นของ “รางเชื่อมต่อแบบข้ามโซ่” เหล่านี้ได้สร้างความเสี่ยงเชิงระบบ ที่การโจมตีสะพานเพียงแห่งเดียวสามารถทำให้ตลาด Stablecoin มูลค่า 300 พันล้านดอลลาร์สหรัฐทั้งหมดไม่มั่นคง

เพื่อทำความเข้าใจภูมิทัศน์ของภัยคุกคามในปัจจุบัน เราต้องกำหนดเสาหลักสำคัญของโครงสร้างพื้นฐานสะพาน:

โปรโตคอลการเชื่อมต่อระหว่างกัน: นี่คือชั้นการสื่อสารพื้นฐานที่อนุญาตให้บล็อกเชนต่างๆ สื่อสารและโอนมูลค่าได้โดยไม่ต้องพึ่งตัวกลางแบบศูนย์กลาง

สะพานข้ามโซ่: นี่คือแอปพลิเคชันเฉพาะที่สร้างขึ้นบนโปรโตคอลการเชื่อมต่อระหว่างกัน เพื่อล็อกสินทรัพย์บนโซ่หนึ่งเพื่อสร้างโทเค็นที่ถูกห่อหุ้มแทนบนอีกโซ่หนึ่ง

การตรวจสอบสัญญาอัจฉริยะ: หมายถึงกระบวนการทบทวนทางเทคนิคอย่างเข้มงวดเพื่อระบุข้อบกพร่องทางตรรกะและช่องโหว่ในโค้ดที่ควบคุมการโอนผ่านสะพาน

ข้อบกพร่องในตรรกะการตรวจสอบ: ความเสี่ยงที่ร้ายแรงที่สุด

ข้อบกพร่องในตรรกะการตรวจสอบเป็นสาเหตุหลักของการโจมตีสะพานมูลค่าสูงในปี 2026 ซึ่งเกิดขึ้นเมื่อสัญญาปลายทางตรวจสอบความถูกต้องของข้อความที่เข้ามาอย่างไม่ถูกต้อง ตามรายงานวิเคราะห์เชิงเทคนิคหลังเหตุการณ์ KelpDAO มูลค่า 292 ล้านดอลลาร์สหรัฐ เมื่อวันที่ 18 เมษายน 2026 ผู้โจมตีสามารถหลีกเลี่ยงชั้นความปลอดภัยได้โดยใช้การตั้งค่า "1/1 DVN" — ซึ่งเป็นจุดล้มเหลวเพียงจุดเดียวที่ต้องการลายเซ็นจากผู้ตรวจสอบเพียงหนึ่งรายเพื่ออนุมัติเหตุการณ์การพิมพ์สกุลเงินจำนวนมาก ทำให้เกิดการปลอมแปลงข้อความ โดยผู้กระทำผิดสามารถนำเสนอหลักฐานปลอมที่สัญญาสะพานยอมรับว่าถูกต้อง ส่งผลให้เกิดการสร้างสินทรัพย์ที่ไม่มีหลักประกัน

ข้อบกพร่องเหล่านี้มักเกิดจากความยากลำบากโดยธรรมชาติในการตรวจสอบสถานะของบล็อกเชนหนึ่งจากภายในสภาพแวดล้อมของอีกบล็อกเชนหนึ่ง ตามการวิจัยจากวารสาร Frontiers in Blockchain ที่ตีพิมพ์ในเดือนมีนาคม 2026 นักพัฒนาสะพานจำนวนมากให้ความสำคัญกับความเร็วในการทำธุรกรรม (ความล่าช้า) มากกว่าความลึกของการตรวจสอบ ซึ่งนำไปสู่การตรวจสอบความปลอดภัยที่ตัดทอนลงและสามารถถูกหลอกลวงด้วยข้อมูลที่ซับซ้อน เมื่อโซ่ปลายทางไม่สามารถดำเนินการตรวจสอบทางคริปโตกราฟีอย่างสมบูรณ์กับสถานะที่ได้รับการยืนยันของโซ่ต้นทาง ช่องว่างความเชื่อจะยังคงเปิดอยู่สำหรับการโจมตี

เพื่อลดความเสี่ยงนี้ สถาปัตยกรรมสะพานสมัยใหม่ในปี 2026 กำลังเปลี่ยนไปสู่การรวมข้อความหลายรายการ (Multi-Message Aggregation) แทนการพึ่งพาลายเซ็นเดียวหรือชุดตัวตรวจสอบจำนวนน้อย โปรโตคอลตอนนี้ต้องการหลักฐานอิสระหลายชุด เช่น การรวมกันของ ZK-SNARKs และความเห็นพ้องต้องกันของเครือข่ายตัวตรวจสอบแบบกระจายศูนย์ (DVN)—ก่อนที่จะปล่อยสินทรัพย์ใดๆ ซึ่งรับประกันว่าแม้เส้นทางการตรวจสอบหนึ่งเส้นจะถูกโจมตี รายการธุรกรรมก็จะถูกบล็อกโดยชั้นความปลอดภัยสำรอง

อันตรายจากชุดตัวตรวจสอบที่ถูกโจมตีและการรวมศูนย์

ชุดตัวตรวจสอบที่ถูกโจมตียังคงเป็นความเสี่ยงด้านความปลอดภัยระดับสูงสุด เนื่องจากสะพานหลายแห่งยังคงพึ่งพาโหนดที่ “เชื่อถือได้” จำนวนจำกัดในการอนุมัติการโอน การเปลี่ยนผ่านจากการกำกับดูแลโดยการบังคับใช้กฎหมายไปสู่การจัดโครงสร้างโดยสถาบัน ได้บังคับให้โปรโตคอลหลายแห่งอัปเกรดชุดตัวตรวจสอบของตน อย่างไรก็ตาม สะพานรุ่นเก่าจำนวนมากยังคงดำเนินการด้วยผู้ลงนามที่ใช้งานอยู่เพียง 5 ถึง 9 รายเท่านั้น หากผู้โจมตีสามารถควบคุมจำนวนเกินครึ่งหนึ่งของกุญแจส่วนตัวเหล่านี้—มักผ่านการหลอกลวงทางสังคมหรือการฟิชชิงขั้นสูง—พวกเขาสามารถอนุมัติการถอนสินทรัพย์ในจำนวนใดก็ได้ ซึ่งส่งผลให้คลังสภาพคล่องของสะพานถูกดูดซับหมด

ตามรายงานสรุปทางเทคนิคเมื่อต้นเดือนเมษายน 2026 การเพิ่มขึ้นของเครื่องมือสร้างการโจมตีเพื่อผลกำไรได้ทำให้ผู้โจมตีสามารถระบุชุดตัวตรวจสอบที่เปราะบางที่สุดต่อการร่วมมือหรือถูกโจมตีได้ง่ายขึ้น ข้อมูลนี้ชี้ให้เห็นว่าสะพานที่ใช้การคำนวณหลายฝ่าย (MPC) และแผนการลายเซ็นแบบเกณฑ์ (TSS) มีความทนทานสูงกว่ามาก เนื่องจากต้องการให้ผู้โจมตีเข้าควบคุมหน่วยงานหลายแห่งที่มีความหลากหลายทั้งในเชิงภูมิศาสตร์และทางเทคนิคพร้อมกันจึงจะประสบความสำเร็จ

การรวมศูนย์ของโครงสร้างพื้นฐานตัวตรวจสอบยังก่อให้เกิดความเสี่ยงทางภูมิรัฐศาสตร์ ตามรายงานจาก Mercati, infrastrutture, sistemi di pagamento ตัวตรวจสอบสะพานหลักเกือบ 40% ถูกโฮสต์บนผู้ให้บริการคลาวด์สามรายเดียวกัน ซึ่งสร้างความเสี่ยงแบบกลุ่มที่การหยุดทำงานของโครงสร้างพื้นฐานเพียงครั้งเดียวอาจนำไปสู่สินทรัพย์ที่ติดค้างหรือการชำระบัญชีที่ไม่ได้ตั้งใจทั่วทั้งระบบนิเวศ DeFi

ความเสี่ยงจากสถานะแบบไม่ประสานกันและช่องโหว่จากช่วงเวลา

ความเสี่ยงจากสถานะแบบไม่ซิงโครไนซ์เกิดขึ้นเนื่องจากโซลูชันระดับที่สองและไซด์เชนไม่แบ่งปัน "นาฬิกาสากล" ที่ซิงโครไนซ์กัน ทำให้เกิดช่องว่างเวลาระหว่างเวลาที่ทำธุรกรรมบนโซ่หนึ่งกับเวลาที่ธุรกรรมนั้นเสร็จสิ้นบนอีกโซ่หนึ่ง ในปี 2026 ผู้โจมตีได้ใช้ช่องว่างความล่าช้านี้เพื่อดำเนินการโจมตีแบบ reentrancy ข้ามโซ่越来越多 โดยการกระตุ้นการถอนเงินบนโซ่ต้นทางแล้วจึงจัดการกับสถานะบนโซ่ปลายทางก่อนที่สะพานจะอัปเดตสมุดบัญชีภายใน ผู้โจมตีสามารถ "ใช้จ่ายซ้ำ" คลังสภาพคล่องเดียวกัน

การวิจัยจากงานประชุม NDSS Symposium ในเดือนกุมภาพันธ์ 2026 ชี้ให้เห็นว่าช่องโหว่เหล่านี้มักถูกมองข้ามโดยเครื่องมือตรวจสอบแบบดั้งเดิมที่วิเคราะห์เพียงโซ่เดียวในแต่ละครั้ง เพื่อแก้ไขปัญหานี้ นักพัฒนาจึงเริ่มใช้ Intent-Alignment Arbiters ซึ่งเป็นชั้นความปลอดภัยที่ขับเคลื่อนด้วยปัญญาประดิษฐ์ เพื่อติดตาม “เจตนา” แบบองค์รวมของการเดินทางข้ามโซ่ของผู้ใช้ หากธุรกรรมใดพยายามถอนเงินที่ยังไม่ได้รับการสรุปทางคณิตศาสตร์บนโซ่ต้นทาง Arbiter จะสามารถหยุดธุรกรรมนั้นแบบเรียลไทม์เพื่อป้องกันการสูญเสียเงิน

| หมวดหมู่ความเสี่ยง | สาเหตุหลัก (2026) | กลยุทธ์การบรรเทา |

| ข้อบกพร่องในการตรวจสอบ | 1/1 การตั้งค่า DVN / ข้อความปลอม | ความตกลงแบบ Multi-DVN พร้อมหลักฐาน ZK |

| การละเมิดกุญแจ | การหลอกลวงทางสังคม / การรวมศูนย์บนคลาวด์ | MPC, TSS และความหลากหลายของ Validator |

| สถานะไม่ซิงโครนัส | ช่องว่างความล่าช้าระหว่าง L1 และ L2 | การติดตาม "ความตั้งใจ" แบบเรียลไทม์ |

| ความไม่สมดุลของสภาพคล่อง | การสร้างโทเค็นที่ไม่มีหลักประกันแบบ "Wrapped" | การตรวจสอบพิสูจน์ทรัพย์สิน (PoR) |

ตรรกะของสัญญาอัจฉริยะและความเสี่ยงจาก "Wrappage"

ตรรกะที่ควบคุมวิธีการ "ห่อ" และ "ถอดห่อ" สินทรัพย์ มักเป็นเป้าหมายของแฮกเกอร์ที่มองหาข้อผิดพลาดในการปัดเศษหรือการล้นทางคณิตศาสตร์ในโค้ดของสะพาน ปี 2026 ความซับซ้อนของ Liquid Restaking Tokens (LRTs) ได้เพิ่มระดับความเสี่ยงใหม่ เนื่องจากมูลค่าของโทเค็นที่ "ห่อ" (เช่น rsETH) ผูกกับอัตราแลกเปลี่ยนที่เปลี่ยนแปลงได้ แทนที่จะเป็นการยึดติดแบบคงที่ 1:1 ตามการวิเคราะห์ของกรอบงาน V2E การคำนวณผิดพลาดในตรรกะการสร้างโทเค็นสามารถทำให้ผู้โจมตีได้รับโทเค็นที่ห่อแล้วมากกว่ามูลค่าของการฝาก ซึ่งนำไปสู่ความล้มละลายของโปรโตคอลทันที

ความเสี่ยงนี้เพิ่มขึ้นจากการใช้สัญญาที่สามารถอัปเกรดได้ แม้ว่าความสามารถในการแก้ไขบั๊กจะมีความจำเป็น แต่การอัปเกรดที่ไม่ได้รับการตรวจสอบอย่างละเอียดอาจทำให้เกิดช่องโหว่ใหม่โดยไม่ตั้งใจ หรืออนุญาตให้นักพัฒนาที่มีเจตนาไม่ดีแทรกช่องโหว่กลับเข้าไปในสะพาน ตามมาตรฐานอุตสาหกรรมปัจจุบัน การอัปเกรดใดๆ ที่เกี่ยวข้องกับสะพานที่มีมูลค่ารวมสูงในปี 2026 ต้องผ่านการล็อกเวลาบังคับ 48 ชั่วโมง และการตรวจสอบแบบยืนยันทางรูปแบบแบบไฮบริด ก่อนที่จะสามารถนำไปใช้งานบน Mainnet

ความล้มเหลวของ Oracle และการจัดการราคาในระบบกู้ยืมข้ามโซ่

ออราเคิลทำหน้าที่เป็น “ตา” ของสะพานข้ามโซ่ ให้ข้อมูลราคาที่จำเป็นในการคำนวณอัตราส่วนหลักประกันและเกณฑ์การชำระบัญชี หากออราเคิลถูกจัดการ โดยมักผ่านการโจมตีด้วยฟลัชลูนบนสระที่มีสภาพคล่องต่ำ สะพานอาจเชื่อผิดว่าผู้ใช้มีหลักประกันมากกว่าที่เป็นจริง ตามข้อมูลทางเทคนิคจากเดือนเมษายน 2026 การเรียกซ้ำแบบอ่านอย่างเดียวยังคงเป็นช่องทางหลักในการจัดการออราเคิล โดยผู้โจมตีหลอกฟังก์ชันแบบอ่านอย่างเดียวให้รายงานราคาที่ล้าสมัยหรือถูกจัดการระหว่างชุดธุรกรรมที่ซับซ้อน

สะพานสมัยใหม่ตอนนี้กำลังรับมือกับปัญหานี้โดยใช้ Multi-Oracle Aggregation แทนการพึ่งพาแหล่งข้อมูลราคาเพียงแหล่งเดียว สะพานจะดึงข้อมูลจากผู้ให้บริการแบบกระจายศูนย์ เช่น Chainlink, Pyth และ oracle แบบ TWAP (Time-Weighted Average Price) ภายใน ตามที่ระบุไว้ในวารสาร Frontiers in Blockchain การกำหนดราคาแบบมีความเห็นพ้องต้องกันนี้ทำให้ค่าใช้จ่ายในการจัดการมูลค่าสินทรัพย์ภายในสะพานของผู้โจมตีสูงขึ้นแบบทวีคูณ

ความเสี่ยงทางเศรษฐกิจ: หนี้เสียและวัฏจักรการล่มสลายของสภาพคล่อง

นอกจากช่องโหว่ทางเทคนิคแล้ว สะพานยังเผชิญกับความเสี่ยงทางเศรษฐกิจจากหนี้เสีย ซึ่งหลักประกันพื้นฐานไม่เพียงพอที่จะรองรับโทเค็นที่ห่อหุ้มอยู่ในตลาด โดยมักเกิดขึ้นหลังจากการถูกโจมตี

ตัวอย่างเช่น rsETH ที่ไม่มีหลักประกันที่ถูกสร้างขึ้นระหว่างการโจมตีของ KelpDAO ได้สร้างหนี้เสียมูลค่า 177 ล้านดอลลาร์สหรัฐให้กับ Aave เนื่องจากผู้โจมตีใช้โทเค็นที่ไม่มีมูลค่าเป็นหลักประกันเพื่อยืม ETH จริง สิ่งนี้อาจนำไปสู่ “วัฏจักรความเหลวไหลที่ทำลายล้าง” โดยผู้ใช้เร่งออกจากรางทางเชื่อมต่อ ทำให้ Slippage พุ่งสูงขึ้นและทำให้สินทรัพย์ที่ห่อหุ้มหลุดจากการเชื่อมโยงค่าอีกครั้ง

เพื่อป้องกันสิ่งนี้ โปรโตคอลในช่วงปลายปี 2026 ได้เริ่มใช้งานระบบเบรกอัตโนมัติ ระบบเหล่านี้ตรวจสอบอัตราการรองรับของสะพานแบบเรียลไทม์; หากมูลค่าของสินทรัพย์พื้นฐานลดต่ำกว่าเกณฑ์ที่กำหนดเมื่อเทียบกับโทเค็นที่ห่อหุ้ม สะพานจะหยุดการถอนเงินทั้งหมดโดยอัตโนมัติและเข้าสู่โหมดกู้คืน ซึ่งจะกระจายความสูญเสียและป้องกันไม่ให้ผู้ถอนรายแรกๆ ดึงทรัพย์สินประกันที่ถูกต้องที่เหลืออยู่ออกไป

คุณควรเทรดสินทรัพย์ข้ามโซ่บน KuCoin หรือไม่?

การซื้อขายสินทรัพย์ข้ามโซ่และ DeFi บน KuCoin ให้ระดับการกำกับดูแลแบบมืออาชีพที่สำคัญ ซึ่งช่วยปกป้องคุณจากความเสี่ยงด้านความปลอดภัยที่มาพร้อมกับสะพานเชื่อมที่ยังไม่ได้รับการตรวจสอบ แม้ว่าโปรโตคอลแบบกระจายศูนย์จะเสนอความนวัตกรรม แต่การถูกโจมตีเป็นจำนวนเงิน 292 ล้านดอลลาร์สหรัฐในเดือนเมษายน 2026 แสดงให้เห็นว่าช่องว่างด้านโครงสร้างพื้นฐานยังคงมีอยู่อย่างมาก โดยการซื้อขายผ่าน KuCoin คุณจะได้รับประโยชน์จาก:

การตรวจสอบสินทรัพย์อย่างเข้มงวด: ทีมความปลอดภัยของ KuCoin ดำเนินการประเมินทางเทคนิคแบบลึกซึ้งสำหรับโครงการข้ามโซ่ทุกโครงการก่อนการจัดรายการ เพื่อให้แน่ใจว่าตรรกะของสะพานพื้นฐานสอดคล้องกับมาตรฐานความปลอดภัยในยุคปัจจุบัน

การจัดการความเสี่ยงระดับองค์กร: KuCoin ใช้ระบบตรวจสอบขั้นสูงเพื่อตรวจจับและตอบสนองต่อสถานการณ์ "หนี้เสีย" หรือเหตุการณ์การแยกตัวจากค่าคงที่แบบเรียลไทม์ มักก่อนที่จะส่งผลกระทบต่อผู้ค้ารายย่อย

สภาพคล่องที่หลากหลาย: เข้าถึงสภาพคล่องลึกสำหรับ ซื้อ Bitcoin หรือ การเทรดสปอต โดยไม่ต้องจัดการวอลเล็ตหลายแห่งหรือใช้งานสะพานที่มีความเสี่ยงสูงและทดลองเอง

รายได้แบบไม่ต้องลงแรง: ใช้ KuCoin Earn เพื่อสร้างผลตอบแทนจากสินทรัพย์ของคุณในสภาพแวดล้อมที่ปลอดภัยและได้รับการจัดการ หลีกเลี่ยงความเสี่ยงจากการทำ “yield-farming” ที่เกี่ยวข้องกับสัญญา L2 ที่มีข้อบกพร่อง

ในภูมิทัศน์ DeFi ที่ผันผวนของปี 2026 KuCoin ทำหน้าที่เป็นประตูทางเข้าที่ปลอดภัย ช่วยให้คุณสามารถจับโอกาสการเติบโตของระบบนิเวศข้ามโซ่ โดยมอบหมายงานที่ซับซ้อนในการตรวจสอบความปลอดภัยของสะพานให้กับทีมมืออาชีพที่มุ่งมั่น

สรุป

ความเสี่ยงด้านความปลอดภัยของสะพานข้ามโซ่ใน DeFi เดือนเมษายน 2026 เป็นผลโดยตรงจากอุปสรรคแห่งการเชื่อมต่อระหว่างระบบ: ยิ่งระบบการเงินของเราเชื่อมโยงกันมากเท่าใด ช่องทางการโจมตีก็ยิ่งเพิ่มขึ้นสำหรับผู้โจมตีที่มีความซับซ้อน จากข้อบกพร่องในการตั้งค่า 1/1 DVN ที่ทำให้เกิดเหตุการณ์ KelpDAO ไปจนถึงภัยคุกคามที่ยังคงอยู่ของ read-only reentrancy ใน price oracles อุตสาหกรรมกำลังเดินทางผ่านช่วงเปลี่ยนผ่านที่มีความเสี่ยงสูงสู่แบบจำลองการตรวจสอบที่แข็งแกร่งยิ่งขึ้น ตามการวิจัยจาก VeriChain การเปลี่ยนไปสู่การตรวจสอบแบบทางการแบบไฮบริด ซึ่งตอนนี้มีความแม่นยำในการตรวจจับถึง 98.3% เป็นวิธีเดียวที่จะปกป้องเงินหลายพันล้านดอลลาร์ที่ไหลเวียนผ่านเส้นทาง L2

แม้สภาพแวดล้อมทางเทคนิคยังคงท้าทาย แต่การเกิดขึ้นของความพยายามในการกู้คืนร่วมกันแบบ "DeFi United" และการรวมรวม ZK-proofs บ่งชี้ว่าระบบนิเวศกำลังเติบโตเป็นผู้ใหญ่ บทเรียนที่ได้รับจากช็อกการเงินเฟ้อที่ขับเคลื่อนด้วยพลังงานและการโจมตีสะพานในต้นปี 2026 กำลังถูกเขียนโปรแกรมลงในโปรโตคอลรุ่นถัดไปที่ "สอดคล้องกับเจตนา"

สำหรับนักพัฒนา คำสั่งชัดเจน: ความปลอดภัยต้องได้รับการให้ความสำคัญมากกว่าความเร็ว ส่วนสำหรับนักลงทุน ข้อสรุปมีความสำคัญเท่าเทียมกัน: การใช้แพลตฟอร์มที่เชื่อถือได้เช่น KuCoin ให้ชั้นการป้องกันที่จำเป็นต่ออันตรายที่ไม่สมมาตรของขอบเขตแบบกระจายศูนย์ ในขณะที่เราดำเนินการสร้างอินเทอร์เน็ตของคุณค่า ความสำเร็จของเราจะถูกกำหนดไม่ใช่โดยจำนวนสะพานที่เราสร้าง แต่โดยความแข็งแกร่งของการตรวจสอบที่รักษาความปลอดภัยให้กับพวกมัน

คำถามที่พบบ่อย

ช่องโหว่ "1/1 DVN" ที่พบในบริดจ์สมัยใหม่คืออะไร

ความเสี่ยง DVN แบบ 1/1 หมายถึงการตั้งค่าที่สะพานข้ามโซ่ต้องการลายเซ็นเพียงหนึ่งรายการจาก Decentralized Validator Network เพื่ออนุญาตการทำธุรกรรม ซึ่งสร้างจุดล้มเหลวเพียงจุดเดียว; หากผู้ตรวจสอบคนเดียวนั้นถูกโจมตีหรือปลอมแปลง ผู้โจมตีสามารถอนุญาตการพิมพ์หรือการถอนเงินที่ไม่ถูกต้องได้ เช่นที่เกิดขึ้นในการโจมตี KelpDAO ปี 2026

การเข้าถึงแบบอ่านอย่างเดียวแบบซ้ำซ้อนส่งผลต่อความปลอดภัยของสะพาน DeFi อย่างไร

การเรียกซ้ำแบบอ่านอย่างเดียวอนุญาตให้ผู้โจมตีปรับเปลี่ยนสถานะของสัญญา แล้วเรียกฟังก์ชัน "view" จากสัญญาอีกแห่งหนึ่งขณะที่สถานะอยู่ในภาวะไม่สอดคล้องกันระหว่างการทำธุรกรรม ซึ่งส่งผลให้สะพานรับข้อมูลราคาที่ไม่ถูกต้อง ซึ่งสามารถใช้เพื่อข้ามข้อกำหนดหลักประกันหรือกระตุ้นการชำระบัญชีที่ไม่เป็นธรรม

ทำไมการพิสูจน์ ZK จึงถือว่าเป็นอนาคตของความปลอดภัยของสะพาน?

ZK-proofs ช่วยให้บล็อกเชนจุดหมายสามารถตรวจสอบทางคณิตศาสตร์ว่าการทำธุรกรรมเกิดขึ้นอย่างถูกต้องบนบล็อกเชนต้นทาง โดยไม่จำเป็นต้องเชื่อถือตัวตรวจสอบภายนอก สิ่งนี้ช่วยขจัดองค์ประกอบความเสี่ยงจากมนุษย์ เพราะความปลอดภัยได้รับการรับประกันโดยการเข้ารหัสลับ แทนที่จะขึ้นอยู่กับความซื่อสัตย์ของผู้ดำเนินการโหนดจำนวนน้อย

ฉันควรทำอย่างไรหากสะพานที่ฉันใช้งานถูกโจมตี?

หากสะพานถูกโจมตี คุณควรตรวจสอบสถานะของโทเค็นที่ถูก "ห่อหุ้ม" ทันที หากสะพานสูญเสียหลักประกันพื้นฐาน โทเค็นที่ถูกห่อหุ้มอาจหลุดจากการยึดมั่นในมูลค่า บน KuCoin ทีมจัดการความเสี่ยงของแพลตฟอร์มมักจะแจ้งอัปเดตและอาจระงับการซื้อขายเพื่อป้องกันผู้ใช้จาก Slippage ของหนี้เสียในเหตุการณ์ดังกล่าว

การที่ผู้พิจารณาการจัดแนวเจตนาทำงานอย่างไรในการตรวจสอบปี 2026?

Intent-Alignment Arbiters เป็นชั้นความปลอดภัยที่ได้รับการช่วยเหลือจาก AI ซึ่งวิเคราะห์ลำดับตรรกะของธุรกรรมข้ามหลายโซ่ แทนที่จะตรวจสอบเพียงว่าโค้ดถูกต้องตามไวยากรณ์ พวกมันยืนยันว่าผลลัพธ์ของธุรกรรมสอดคล้องกับเป้าหมายที่ผู้ใช้ตั้งใจไว้ หากผลลัพธ์คือการสร้างโทเค็นจำนวนมากโดยไม่มีหลักประกัน Arbiter จะแจ้งเตือนว่าธุรกรรมนี้เป็นอันตราย

ข้อจำกัดความรับผิด: เนื้อหานี้มีจุดประสงค์เพื่อข้อมูลเท่านั้น และไม่ถือเป็นคำแนะนำด้านการลงทุน การลงทุนในคริปโตเคอเรนซีมีความเสี่ยง โปรดทำการวิจัยด้วยตัวเอง (DYOR)

คำปฏิเสธความรับผิดชอบ: หน้านี้แปลโดยใช้เทคโนโลยี AI (ขับเคลื่อนโดย GPT) เพื่อความสะดวกของคุณ สำหรับข้อมูลที่ถูกต้องที่สุด โปรดดูต้นฉบับภาษาอังกฤษ