การโจมตี KelpDAO และความปลอดภัยของ L2: การตรวจสอบช่องโหว่ของข้อความข้ามโซ่และการเรียกซ้ำ

2026/04/28 10:48:02

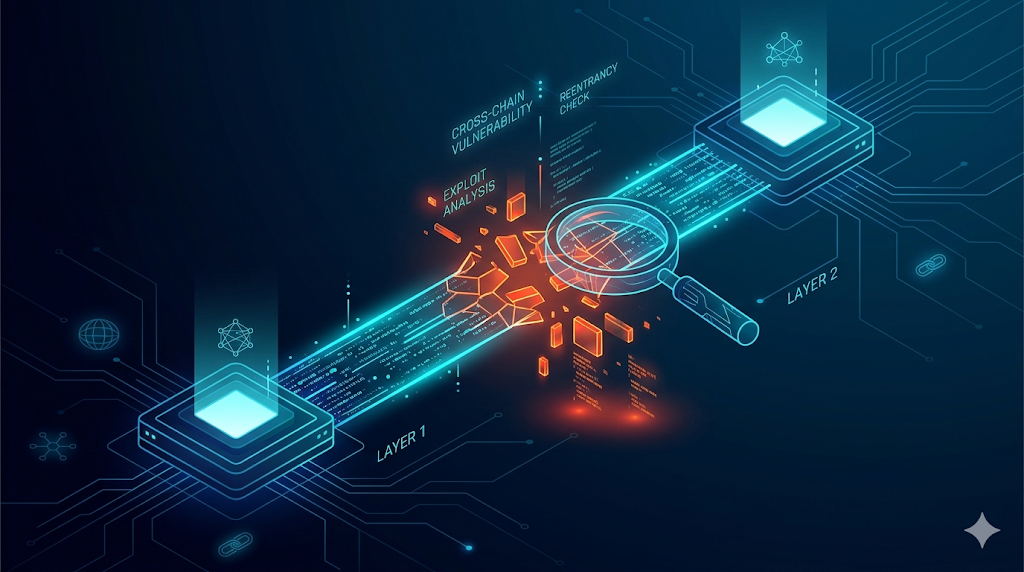

เมื่อวันที่ 18 เมษายน 2026 ระบบนิเวศ DeFi ได้รับผลกระทบเมื่อช่องโหว่ในการตั้งค่าสะพานข้ามโซ่ของ KelpDAO ทำให้ผู้โจมตีสามารถสร้างโทเค็น rsETH ที่ไม่มีหลักประกันจำนวน 116,500 หน่วย เหตุการณ์นี้ ซึ่งเป็นเหตุการณ์ที่ใหญ่ที่สุดในปี 2026 จนถึงขณะนี้ เกิดจากความผิดพลาดอย่างร้ายแรงในการตั้งค่าเครือข่ายการยืนยันข้อมูล (DVN) ของ LayerZero ร่วมกับการขาดการตรวจสอบข้อความข้ามโซ่อย่างเข้มงวด ตามรายงานเทคนิคล่าสุด สาเหตุหลักคือการตั้งค่า "1/1 DVN" — ซึ่งเป็นจุดล้มเหลวเดียวที่อนุญาตให้ข้อความปลอมหลีกเลี่ยงชั้นความปลอดภัยของโปรโตคอล

เพื่อทำความเข้าใจกลไกของการละเมิดครั้งนี้และวิธีป้องกันไม่ให้เกิดเหตุการณ์เช่นนี้อีกในอนาคต เราต้องกำหนดองค์ประกอบด้านความปลอดภัยหลักที่เกี่ยวข้อง:

การตรวจสอบข้อความข้ามบล็อกเชน: นี่คือกระบวนการที่บล็อกเชนปลายทางยืนยันว่าข้อความที่อ้างว่าส่งมาจากบล็อกเชนต้นทางนั้นเป็นของแท้และได้รับการยืนยันโดยชุดตัวตรวจสอบที่กระจายศูนย์

เครือข่ายการยืนยันข้อมูล (DVN): โครงสร้างแบบกระจายศูนย์ภายในโปรโตคอล LayerZero ที่อนุญาตให้โครงการเลือกชุดผู้ตรวจสอบที่กำหนดเองเพื่อยืนยันธุรกรรมข้ามโซ่ก่อนที่จะดำเนินการ

ความปลอดภัยในการรีสเตกแบบของเหลว: หมายถึงมาตรการป้องกันเฉพาะที่จำเป็นเพื่อให้มั่นใจว่าโทเค็นเช่น rsETH จะได้รับการรองรับแบบ 1:1 โดยสินทรัพย์ที่ถูกสเตกพื้นฐานบนเครือข่ายที่เชื่อมโยงกันหลายแห่ง

ประเด็นสำคัญ

-

การโจมตี KelpDAO เกิดขึ้นจากโครงสร้างการตั้งค่า 1/1 DVN บน LayerZero ซึ่งทำให้ผู้โจมตีสามารถสร้าง rsETH ที่ไม่มีหลักประกันได้

-

สถาปัตยกรรม L2 ที่ปลอดภัยต้องการการตรวจสอบข้ามโซ่หลายชั้นและเกณฑ์ตัวตรวจสอบที่กระจายศูนย์ เพื่อขจัดจุดล้มเหลวแบบจุดเดียวในการส่งข้อความ

-

นอกเหนือจากตรรกะมาตรฐาน นักพัฒนาต้องตรวจสอบการเรียกซ้ำแบบอ่านอย่างเดียวใน price oracles โดยใช้การล็อกแบบทั่วโลกและการประมวลผลแบบสัญลักษณ์

-

เครื่องมือยืนยันรูปแบบแบบไฮบริดเช่น VeriChain มีความแม่นยำในการตรวจจับ 98.3% โดยพิสูจน์ความปลอดภัยของโปรโตคอลด้วยคณิตศาสตร์ต่อการโจมตีที่ซับซ้อนและขับเคลื่อนด้วยผลกำไร

-

ความพยายามในการกู้คืนร่วมกัน เช่น "DeFi United" และการซื้อขายอย่างปลอดภัยบน KuCoin แสดงให้เห็นถึงความสามารถของระบบนิเวศที่กำลังเติบโตขึ้นในการแก้ไขปัญหาด้วยตนเอง

โครงสร้างทางเทคนิคของการโจมตี KelpDAO เมื่อเดือนเมษายน 2026

การโจมตี KelpDAO เป็นความล้มเหลวของระดับโครงสร้างพื้นฐานมากกว่าข้อผิดพลาดเชิงตรรกะของสัญญาอัจฉริยะมาตรฐาน เมื่อวันที่ 18 เมษายน 2026 ผู้โจมตีได้ใช้จุดอ่อนในการตั้งค่าของการใช้งาน LayerZero OApp (Omnichain Application) ของ KelpDAO โดยเป้าหมายคือเกณฑ์ DVN ตามการวิเคราะห์หลังเหตุการณ์ทางเทคนิค โปรโตคอลกำลังทำงานด้วยการตั้งค่า "1/1 DVN" ซึ่งหมายความว่าจำเป็นต้องใช้ลายเซ็นจากโหนดผู้ตรวจสอบเพียงหนึ่งเดียวเพื่ออนุญาตเหตุการณ์การสร้างเหรียญข้ามโซ่ โดยการโจมตีหรือปลอมแปลงลายเซ็นนี้เพียงหนึ่งรายการ ผู้โจมตีสามารถเรียกใช้ฟังก์ชัน

lzReceive บน Ethereum Mainnet ได้สำเร็จ ซึ่งกระตุ้นให้เกิดการสร้าง rsETH มูลค่าใกล้เคียง 300 ล้านดอลลาร์สหรัฐ โดยไม่มีการฝากใดๆ เกิดขึ้นบน L2 ต้นทางความเร็วและขนาดของการโจมตีแสดงให้เห็นถึงความเสี่ยงเชิงระบบที่เพิ่มขึ้นในภูมิทัศน์การรีสเทกging ในช่วงเวลา 46 นาทีหลังจากการสร้างเหรียญครั้งแรก ผู้โจมตีได้แปลง rsETH ที่ไม่มีหลักประกันมูลค่าประมาณ 250 ล้านดอลลาร์สหรัฐเป็น ETH ที่สามารถแลกเปลี่ยนได้ โดยใช้เหรียญเหล่านี้เป็นหลักประกันบนแพลตฟอร์มให้กู้ยืมเช่น Aave การ “ทำให้หลักประกันเป็นพิษ” นี้ได้สร้างสถานการณ์หนี้เสียขนาดใหญ่ ทำให้ Aave และโปรโตคอลอื่นๆ ต้องระงับตลาด rsETH ของตน ตามข้อมูลจากรายงาน Mercati, infrastrutture, sistemi di pagamento เหตุการณ์นี้มีส่วนทำให้เกิดการรบกวนทางการเงินที่เกี่ยวข้องกับไซเบอร์สูงสุดรายเดือนกว่า 295 ครั้งในช่วงครึ่งแรกของปี 2026

เพื่อลดความเสี่ยงดังกล่าว นักพัฒนาต้องเลิกพึ่งพาการลงนามแบบเดียว แนวทางที่ดีที่สุดในช่วงปลายปี 2026 กำหนดให้ใช้การตั้งค่า multi-DVN โดยข้อความจะถือว่าถูกต้องก็ต่อเมื่อได้รับการยืนยันจากชุดตัวตรวจสอบอิสระที่หลากหลาย เช่น Google Cloud, Polyhedra และโหนดอย่างเป็นทางการของ LayerZero ตามที่ระบุในการวิจัยล่าสุด การใช้การตั้งค่า 1/1 DVN ทำให้สะพานแบบกระจายศูนย์กลายเป็นเป้าหมายที่มีมูลค่าสูงสำหรับกลุ่มที่ได้รับการสนับสนุนจากรัฐอย่างมีความซับซ้อน

การตรวจสอบความสมบูรณ์ของข้อความข้ามโซ่ใน L2

ข้อบกพร่องของข้อความข้ามโซ่ในสภาพแวดล้อม Layer-2 (L2) นั้นแตกต่างจากบั๊กแบบดั้งเดิมบน L1 เพราะอิงจากการซิงโครไนซ์สถานะแบบไม่เป็นแบบเรียลไทม์ข้ามสภาพแวดล้อมการตกลงใจที่แยกจากกัน นักพัฒนาที่ตรวจสอบสะพาน L2 ต้องยืนยันว่าสัญญาปลายทาง (OApp) บังคับใช้การตรวจสอบแหล่งที่มาอย่างเข้มงวดบนพาวโหลดทุกชิ้นที่เข้ามา ตามวิธีการของกรอบงาน V2E การตรวจสอบที่ประสบความสำเร็จต้องสร้างหลักฐานการโจมตีที่ขับเคลื่อนด้วยผลกำไร เพื่อทดสอบว่าข้อความสามารถถูกเล่นซ้ำ ปลอมแปลง หรือแก้ไขเพื่อกระตุ้นการเปลี่ยนแปลงสถานะที่ไม่ได้รับอนุญาตหรือไม่

การตรวจสอบข้อความข้ามโซ่ที่มีประสิทธิภาพมุ่งเน้นที่เสาหลักหลักสี่ประการ:

-

การตรวจสอบขีดจำกัด: การรับรองว่าโปรโตคอลต้องการลายเซ็นจากตัวตรวจสอบหลายตัวที่เป็นอิสระต่อกัน (เช่น การตั้งค่า 3 จาก 5 DVN) เพื่อป้องกันไม่ให้โหนดที่ถูกโจมตีหนึ่งแห่งยึดครองสะพาน

-

Nonce และการป้องกันการเล่นซ้ำ: ข้อความแต่ละข้อความต้องมี nonce ที่ไม่ซ้ำกันและเพิ่มขึ้นอย่างต่อเนื่องซึ่งเชื่อมโยงกับที่อยู่ของผู้ส่งและ chain ID เพื่อให้มั่นใจว่าข้อความที่ถูกต้องไม่สามารถถูก “เล่นซ้ำ” หลายครั้งเพื่อสร้างสินทรัพย์เกินจำนวน

-

การตรวจสอบความสมบูรณ์ของข้อมูล: การใช้การตรวจสอบแฮชเข้ารหัสภายในสัญญาอัจฉริยะเพื่อยืนยันว่าข้อมูลที่ได้รับบนโซ่ปลายทางตรงกับข้อมูลที่ส่งจากโซ่ต้นทาง

-

การตรวจสอบ State Root: การตรวจสอบเป็นระยะๆ ว่า "state root" ของ L2 แหล่งที่มาได้ถูกส่งและสรุปบน Mainnet ของ L1 ก่อนที่จะดำเนินการธุรกรรมข้ามโซ่ที่มีมูลค่าสูง

ผลการทดสอบล่าสุดแสดงว่าเครื่องมือยืนยันรูปแบบแบบไฮบริดเช่น VeriChain สามารถตรวจจับข้อผิดพลาดการตั้งค่าเหล่านี้ได้ด้วยความแม่นยำ 98.3% โดยการจำลองเส้นทางข้อความข้ามโซ่หลายพันเส้นทาง ในกรณีของ KelpDAO การตรวจสอบด้วยการยืนยันรูปแบบน่าจะแจ้งเตือนการตั้งค่า DVN 1/1 ว่าเป็นการละเมิดระดับ “ความรุนแรงวิกฤต” ต่อสมมติฐานความเชื่อมั่นที่โปรโตคอลกำหนด

การป้องกันการเรียกซ้ำแบบอ่านอย่างเดียวใน Price Oracles

ในขณะที่เหตุการณ์ KelpDAO เป็นการโจมตีที่เจาะจงที่ระดับข้อความ การโจมตี L2 หลายครั้งในปี 2026 ใช้ read-only reentrancy เพื่อจัดการกับ price oracles ที่ LRTs (liquid restaking tokens) พึ่งพา read-only reentrancy เกิดขึ้นเมื่อผู้โจมตีจัดการสถานะของ liquidity pool (เช่น pool ของ Balancer หรือ Curve) และจากนั้นใน transaction เดียวกัน เรียก contract อีกตัวหนึ่งที่อ่านราคาของ pool ระหว่างการดำเนินการก่อนที่สถานะจะถูกแก้ไขอย่างสมบูรณ์ ตามเอกสารทางเทคนิคตั้งแต่ต้นปี 2026 ช่องโหว่เหล่านี้มีความอันตรายเป็นพิเศษในสภาพแวดล้อม L2 ซึ่งค่า gas ต่ำช่วยให้สามารถจัดกลุ่ม transaction ที่ซับซ้อนมากได้

เพื่อตรวจสอบการกลับเข้าซ้ำแบบอ่านอย่างเดียว นักพัฒนาต้องวิเคราะห์ลำดับการดำเนินการของฟังก์ชันทั้งหมดที่ใช้เป็นแหล่งข้อมูลสำหรับสัญญาอื่นๆ ตัวป้องกันการกลับเข้าซ้ำมาตรฐาน (เช่น โมดิฟายเออร์

nonReentrant ของ OpenZeppelin) ไม่ได้ป้องกันการโจมตีแบบอ่านอย่างเดียว เพราะมันปิดกั้นเฉพาะการเรียกที่เปลี่ยนสถานะ ไม่ใช่การเรียกแบบดูข้อมูล โครงกรอบการตรวจสอบสมัยใหม่ตอนนี้แนะนำให้ใช้การล็อกการกลับเข้าซ้ำแบบทั่วโลกเพื่อป้องกันไม่ให้การเรียกใดๆ แม้แต่การเรียกแบบอ่านอย่างเดียว เข้าถึงสัญญาขณะที่มีการดำเนินการเปลี่ยนสถานะอยู่การวิจัยที่ตีพิมพ์ในงาน NDSS Symposium ชี้ให้เห็นว่า การใช้แบบจำลองการจับคู่เจตนา-ธุรกรรมสามารถช่วยตรวจจับข้อบกพร่องเหล่านี้ได้ แบบจำลองเหล่านี้ตรวจสอบว่าเจตนาของธุรกรรม (เช่น การได้รับราคา Market ที่เป็นธรรม) สอดคล้องกับผลลัพธ์ของธุรกรรมจริงหรือไม่ หากธุรกรรมพยายามอ่านราคาในช่วงเวลาที่มีความผันผวนของสถานะสูง “Arbiter” สามารถแจ้งเตือนว่าเป็นไปได้ว่ามีเจตนาไม่ดีหรือใช้ประโยชน์

การตรวจสอบแบบเป็นทางการขั้นสูงสำหรับโปรโตคอลการรีสเตกแบบเหลว

การตรวจสอบอย่างเป็นทางการไม่ใช่เรื่องที่เลือกทำได้อีกต่อไปสำหรับโปรโตคอลที่จัดการกับมูลค่ารวมมากกว่าพันล้านดอลลาร์ เนื่องจากมันให้หลักฐานทางคณิตศาสตร์ว่าโค้ดของสัญญาสอดคล้องกับตรรกะที่ตั้งใจไว้ภายใต้เงื่อนไขที่เป็นไปได้ทั้งหมด ในปี 2026 เครื่องมืออย่าง VeriChain ได้รวมการวิเคราะห์ทางพจนานุกรมและกราฟการควบคุม (CFGs) เพื่อค้นหาช่องโหว่ทั้งหมด เช่น การล้นเลขคณิต การสร้างเหรียญโดยไม่ได้รับอนุญาต และวงจรตรรกะ สำหรับโปรโตคอลอย่าง KelpDAO การตรวจสอบอย่างเป็นทางการจะเกี่ยวข้องกับการเขียนอินเวเรียนต์ที่ระบุว่า: "ปริมาณรวมของ rsETH ต้องมีค่าน้อยกว่าหรือเท่ากับหลักประกันที่ยืนยันแล้วทั้งหมดบนโซ่ที่รองรับทั้งหมด"

กระบวนการในการขอการตรวจสอบอย่างเป็นทางการสำหรับ L2 LRT ประกอบด้วย:

-

การกำหนดคุณสมบัติด้านความปลอดภัย: การเขียนประโยคเชิงตรรกะที่อธิบายกฎทองของโปรโตคอล

-

การตรวจสอบโมเดล: การใช้ซอฟต์แวร์เพื่อสำรวจเส้นทางการดำเนินการทั้งหมดของสัญญาอัจฉริยะเพื่อค้นหาเส้นทางที่ละเมิดคุณสมบัติด้านความปลอดภัย

-

การดำเนินการแบบสัญลักษณ์: การรันโค้ดด้วยตัวแปรสัญลักษณ์แทนตัวเลขจริง เพื่อค้นหากรณีขอบที่ตัวแปรอาจกลับมาเริ่มใหม่หรือให้ค่าที่ไม่ตั้งใจ

ตามการพัฒนาล่าสุดในเครื่องมือ Agentic Proof-of-Concept (PoCo) ผู้ตรวจสอบสามารถใช้ตัวแทน AI เพื่อสร้างการโจมตีที่ใช้งานได้จริงจากความผิดปกติทางตรรกะเหล่านี้ ซึ่งให้หลักฐานที่ชัดเจนแก่นักพัฒนาเกี่ยวกับวิธีที่ช่องโหว่สามารถถูกใช้เป็นอาวุธได้ แนวทางการทดสอบแบบ red-teaming นี้มีความสำคัญอย่างยิ่งในการระบุความคุ้มค่าของการโจมตี ซึ่งเป็นแรงจูงใจหลักของผู้โจมตีที่มีความซับซ้อน

บทบาทของเครือข่ายตัวตรวจสอบแบบกระจายศูนย์ (DVNs) ในความปลอดภัยของ L2

ข้อบกพร่องการตั้งค่า 1/1 DVN ที่ทำให้เกิดการโจมตีของ KelpDAO ชี้ให้เห็นถึงความสำคัญอย่างยิ่งของการมีความหลากหลายของตัวตรวจสอบในระบบนิเวศของ LayerZero LayerZero V2 ได้แนะนำสถาปัตยกรรม DVN โดยเฉพาะเพื่อให้แอปพลิเคชันสามารถเลือกโมเดลความปลอดภัยของตนเองได้ อย่างไรก็ตาม ความยืดหยุ่นนี้ยังคงภาระในการตั้งค่าความปลอดภัยไว้กับนักพัฒนาโปรโตคอล ตามมาตรฐานอุตสาหกรรมปัจจุบัน การตั้งค่า DVN ที่ปลอดภัยควรรวมถึงตัวตรวจสอบ L2 แบบเนทีฟ ผู้ให้บริการคลาวด์ระดับองค์กร และบริษัทด้านความปลอดภัยบล็อกเชนเฉพาะทาง

โดยการกำหนดให้มีผู้ตรวจสอบหลายรายที่เป็นอิสระต่อกันยืนยันข้อความข้ามโซ่ โปรโตคอลจึงสามารถกำจัดความเสี่ยงของ “จุดล้มเหลวเดียว” ได้อย่างมีประสิทธิภาพ หาก DVN หนึ่งถูกโจมตี DVN อื่นๆ จะปฏิเสธการลงนามข้อความที่เป็นอันตราย และธุรกรรมจะล้มเหลว นับตั้งแต่เดือนเมษายน 2026 โปรโตคอล LRT ที่ปลอดภัยที่สุดได้ดำเนินการใช้ “ลายเซ็นแบบเกณฑ์” (TSS) ซึ่งข้อความต้องได้รับการอนุมัติจากกลุ่ม DVN อย่างน้อย 10 แห่ง โดยต้องมีการตกลงกันอย่างน้อย 67% ก่อนที่จะสามารถดำเนินการบนโซ่เป้าหมาย

ยิ่งไปกว่านั้น การรวมหลักฐานแบบศูนย์ความรู้ (ZK) เข้ากับชั้นการสื่อสารกำลังเปิดพื้นที่ใหม่ด้านความปลอดภัย โครงร่างเช่น TeleZK-L2 อนุญาตให้ตรวจสอบข้อมูลข้ามโซ่โดยใช้ zk-SNARKs ซึ่งให้การรับรองทางคริปโตกราฟีว่าข้อมูลถูกต้องโดยไม่จำเป็นต้องเชื่อถือตัวกลางหรือโหนดผู้ตรวจสอบคนเดียว แม้ว่าหลักฐานเหล่านี้จะใช้ทรัพยากรการคำนวณสูง แต่การเร่งความเร็วในการตรวจสอบถึง 13.4 เท่าที่เกิดขึ้นในปี 2026 ได้ทำให้พวกมันเหมาะสมสำหรับโปรโตคอล DeFi ที่มีมูลค่าสูง

การตอบสนองต่อการโจมตี: ความพยายามในการกู้คืน "DeFi United"

ในช่วงหลังเหตุการณ์ KelpDAO ชุมชน DeFi ได้เปลี่ยนมาใช้โมเดลการฟื้นตัวแบบร่วมมือกันมากขึ้น เมื่อวันที่ 24 เมษายน 2026 กองทุนช่วยเหลือ "DeFi United" ได้เปิดตัวด้วยการสนับสนุนจาก Aave, Arbitrum และผู้ให้สภาพคล่องรายใหญ่หลายราย เพื่อฟื้นการค้ำประกันของ rsETH ความพยายามนี้เกี่ยวข้องกับการใช้รายได้ส่วนหนึ่งของโปรโตคอลและเงินที่กู้คืนกลับมา (เช่น 71 ล้านดอลลาร์สหรัฐที่ถูกแช่แข็งโดย Arbitrum Security Council) เพื่อค่อยๆ ค้ำประกันโทเค็นที่ไม่มีหลักประกันอีกครั้ง

การตอบสนองร่วมกันนี้ชี้ให้เห็นถึงอุตสาหกรรมที่กำลังเติบโตขึ้นซึ่งตระหนักถึงความเสี่ยงเชิงระบบจากความล้มเหลวข้ามโซ่ เมื่อโปรโตคอลหนึ่งล้มเหลว หนี้เสียสามารถแพร่กระจายไปทั่วทั้งระบบนิเวศ ส่งผลกระทบต่ออัตราดอกเบี้ยให้กู้และค่าคงที่ของ Stablecoin ตามรายงานจากธนาคารกลางฟีเดอรัลของเมืองแคนซัสซิตี ความเชื่อมโยงระหว่าง Stablecoin และโปรโตคอล DeFi หมายความว่าการโจมตีช่องทางข้ามเพียงครั้งเดียวสามารถกระตุ้นการหลบหนีไปสู่ความปลอดภัยซึ่งส่งผลกระทบต่อตลาด Stablecoin ขนาด 3 แสนล้านดอลลาร์สหรัฐโดยรวม (Noll, 2026) โมเดล “DeFi United” มีเป้าหมายเพื่อป้องกันวัฏจักรความพินาศเหล่านี้โดยการแบ่งปันความสูญเสียและประสานงานการระงับกิจกรรมบนเครือข่ายที่ได้รับผลกระทบมากที่สุด

| มาตรการด้านความปลอดภัย | คำแนะนำ | ผลกระทบจากข้อบกพร่องของ KelpDAO |

| การกำหนดค่า DVN | ความเห็นพ้องต้องกันอย่างน้อย 3 จาก 5 | การใช้ประโยชน์จากโหมดเกณฑ์ 1/1 |

| วิธีการยืนยันตัวตน | ไฮบริด (DVN + ZK-Proof) | การพึ่งพาข้อความจากโหนดเดียว |

| การป้องกันการเรียกซ้ำ | การล็อกสถานะทั่วโลก | ความเสี่ยงจากการเรียกซ้ำแบบอ่านอย่างเดียวยังคงมีอยู่ |

| ความถี่ในการตรวจสอบ | รายไตรมาส + แบบเรียลไทม์ จ. | การเบี่ยงเบนของการตั้งค่าทำให้เกิดช่องโหว่ |

วิธีการเทรดสินทรัพย์ DeFi ที่เกี่ยวข้องบน KuCoin

ในขณะที่ rsETH กำลังอยู่ในกระบวนการฟื้นตัวและยังไม่สามารถเทรดสปอตได้ KuCoin ยังคงเป็นจุดหมายอันดับหนึ่งสำหรับการเทรดสินทรัพย์หลักที่ขับเคลื่อนระบบนิเวศของ DeFi และความปลอดภัยระดับ L2 นักเทรดที่ต้องการสร้างผลตอบแทนจากความทนทานของระบบนิเวศสามารถเทรด AAVE, LayerZero (ZRO) และ ETH ด้วยสภาพคล่องชั้นนำของอุตสาหกรรม โดยใช้เครื่องมือการเทรดขั้นสูงของ KuCoin คุณสามารถจัดโพสิชันในโทเค็นของโปรโตคอลที่กำลังนำการฟื้นตัวของ “DeFi United” และการสร้างโครงสร้างพื้นฐานข้ามเชนของอนาคตใหม่ ความมุ่งมั่นของ KuCoin ต่อความปลอดภัยหมายความว่าสินทรัพย์ทั้งหมดที่จดทะเบียนจะผ่านการประเมินความเสี่ยงอย่างเข้มงวด เพื่อให้คุณสามารถเทรดได้อย่างมั่นใจแม้ในช่วงที่อุตสาหกรรมกำลังผ่านการเปลี่ยนผ่านด้านความปลอดภัยที่ซับซ้อน ไม่ว่าคุณจะป้องกันความผันผวนของ L2 หรือลงทุนในศักยภาพระยะยาวของการให้กู้แบบกระจายศูนย์ KuCoin มอบเครื่องมือและโอกาสทางตลาดที่จำเป็นเพื่อจัดการพอร์ตโฟลิโอของคุณอย่างมีประสิทธิภาพในปี 2026

สรุป

การโจมตี KelpDAO ในเดือนเมษายน 2026 ถือเป็นจุดเปลี่ยนสำคัญสำหรับความปลอดภัยของ Layer-2 ซึ่งพิสูจน์ว่าสินทรัพย์ที่ “มีสภาพคล่อง” มีความปลอดภัยได้เพียงเท่ากับระบบการส่งข้อความข้ามโซ่ที่นำพาพวกมันไป ด้วยการใช้การตั้งค่า DVN 1/1 บน LayerZero ผู้โจมตีได้เน้นย้ำถึงความจำเป็นเร่งด่วนในการกระจายตัวของตัวตรวจสอบและระบบการยืนยันหลายชั้นในสถาปัตยกรรมข้ามโซ่ สำหรับนักพัฒนา สิ่งที่ต้องจดจำคืออย่างเด็ดขาด: การตรวจสอบรหัสสัญญาอัจฉริยะนั้นไม่เพียงพอ; คุณต้องตรวจสอบโครงสร้างพื้นฐานและสมมติฐานความเชื่อที่ควบคุมการเคลื่อนย้ายสินทรัพย์ระหว่างโซ่อย่างเข้มงวด สำหรับนักลงทุน การเลือกแพลตฟอร์มที่มั่นคงอย่าง KuCoin จะรับประกันการเข้าถึงสินทรัพย์ที่นำหน้าในการก้าวไปสู่เศรษฐกิจที่ถูกแปลงเป็นโทเค็นอย่างปลอดภัย

คำถามที่พบบ่อย

ช่องโหว่ "1/1 DVN" ในเหตุการณ์โจมตี KelpDAO คืออะไร

ช่องโหว่ 1/1 DVN หมายถึงการตั้งค่าในโปรโตคอล LayerZero ที่ต้องการโหนดผู้ตรวจสอบแบบกระจายศูนย์ (DVN) เพียงหนึ่งเดียวในการยืนยันข้อความข้ามโซ่ ซึ่งสร้างจุดล้มเหลวเพียงจุดเดียว ทำให้ผู้โจมตีสามารถปลอมข้อความและสร้าง rsETH โดยไม่มีหลักประกันจริงรองรับ หลังจากที่โจมตีหรือปลอมแปลงโหนดเดียวดังกล่าว

นักพัฒนาสามารถตรวจจับการเรียกซ้ำแบบอ่านอย่างเดียวได้อย่างไรระหว่างการตรวจสอบ?

นักพัฒนาสามารถตรวจจับการเรียกซ้ำแบบอ่านอย่างเดียวโดยใช้เครื่องมือการตรวจสอบอย่างเป็นทางการเช่น VeriChain และการดำเนินการสัญลักษณ์เพื่อระบุเส้นทางที่ฟังก์ชัน "view" เข้าถึงตัวแปรสถานะขณะที่ฟังก์ชัน "write" ยังอยู่ในสถานะที่ยังไม่ได้รับการแก้ไข การใช้ล็อกการเรียกซ้ำแบบทั่วโลกที่ใช้กับฟังก์ชันที่เปลี่ยนสถานะและฟังก์ชันแบบอ่านอย่างเดียวเป็นกลยุทธ์การป้องกันที่มีประสิทธิภาพที่สุด

กองทุนช่วยเหลือ “DeFi United” คืออะไร

กองทุนช่วยเหลือ "DeFi United" เป็นความร่วมมือที่เปิดตัวในปลายเดือนเมษายน 2026 โดยโปรโตคอลรายใหญ่รวมถึง Aave และ Arbitrum เป้าหมายคือการฟื้นฟูการรับประกันของ rsETH โดยการรวมรายได้จากโปรโตคอลและใช้เงินที่กู้คืนจากการถูกขโมยเพื่อลบหนี้เสียที่เกิดจากการโจมตีช่องโหว่ของ KelpDAO bridge

ทำไม Aave และโปรโตคอลอื่นๆ จึงระงับตลาด rsETH?

Aave และโปรโตคอลอื่นๆ ระงับตลาด rsETH เพื่อป้องกันไม่ให้หนี้เสียแพร่กระจาย เนื่องจาก rsETH ที่สร้างขึ้นไม่มีหลักประกัน ผู้ใช้ที่ใช้มันเป็นหลักประกันจึงกู้ยืม ETH และ Stablecoin จริงโดยอ้างอิงจากโทเค็นที่ไม่มีมูลค่า การระงับตลาดช่วยป้องกันไม่ให้มีการกู้ยืมเพิ่มเติมและปกป้องสภาพคล่องของผู้ฝากเงินของโปรโตคอล

สามารถใช้ ZK-proofs เพื่อป้องกันการโจมตีผ่านการส่งข้อความข้ามโซ่ได้หรือไม่?

ใช่ ซีเคียว-พروف (Zero-Knowledge proofs) สามารถเพิ่มความปลอดภัยอย่างมากโดยให้การรับรองทางคณิตศาสตร์ว่าข้อความข้ามโซ่ถูกต้องตามสถานะของโซ่ต้นทาง แม้ว่าจะไม่สามารถป้องกันข้อผิดพลาดทางตรรกะทั้งหมดได้ แต่พวกเขาช่วยลบความจำเป็นในการไว้วางใจตัวตรวจสอบแบบศูนย์กลางหรือชุดที่จำกัด (เช่น 1/1 DVN) เพราะพิสูจน์ด้วยตัวมันเองทำหน้าที่เป็นการยืนยัน

ข้อจำกัดความรับผิด: เนื้อหานี้มีจุดประสงค์เพื่อข้อมูลเท่านั้น และไม่ถือเป็นคำแนะนำในการลงทุน การลงทุนในคริปโตเคอเรนซีมีความเสี่ยง โปรดทำการวิจัยด้วยตัวเอง (DYOR)

คำปฏิเสธความรับผิดชอบ: หน้านี้แปลโดยใช้เทคโนโลยี AI (ขับเคลื่อนโดย GPT) เพื่อความสะดวกของคุณ สำหรับข้อมูลที่ถูกต้องที่สุด โปรดดูต้นฉบับภาษาอังกฤษ