Блокчейн-информационный аккаунт Dark Web Informer раскрыл эту информацию на X на следующий день. Polymarket в тот же день ответила, что затронутые данные «изначально были доступны через открытый API», и классифицировала инцидент как «функцию», а не утечку. Однако официальное заявление не затронуло подробности неправильной настройки API и эксплуатации уязвимостей, перечисленных хакерами.

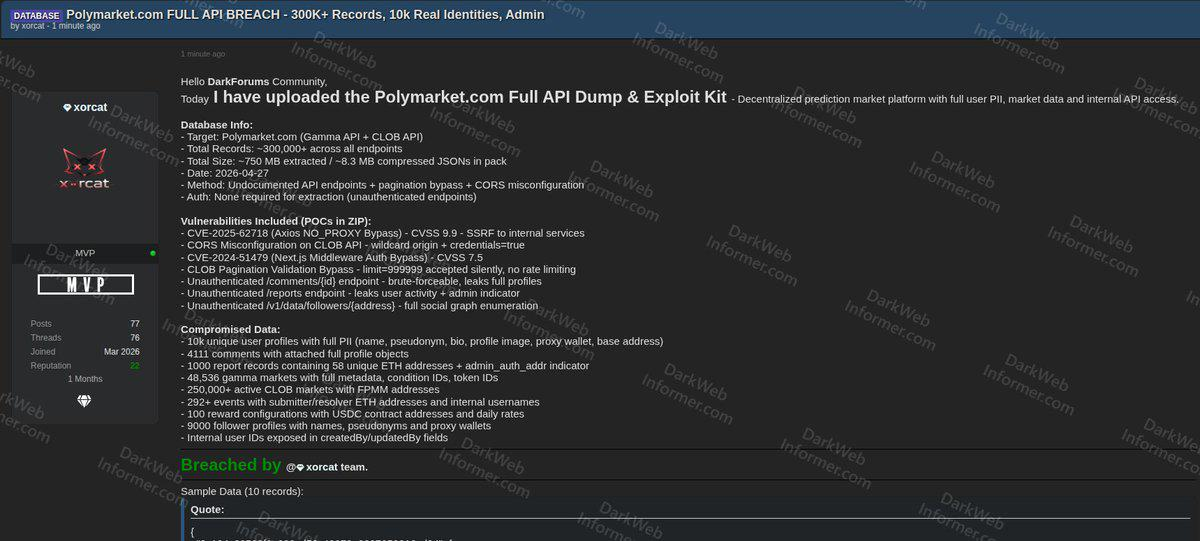

27 апреля анонимный злоумышленник по имени «xorcat» загрузил на один из форумов киберпреступности архив: 8,3 МБ JSON-файл, который при распаковке достигает около 750 МБ и содержит более 300 000 записей, извлеченных из Polymarket, 5 рабочих эксплойтов (PoC) и технический отчет.

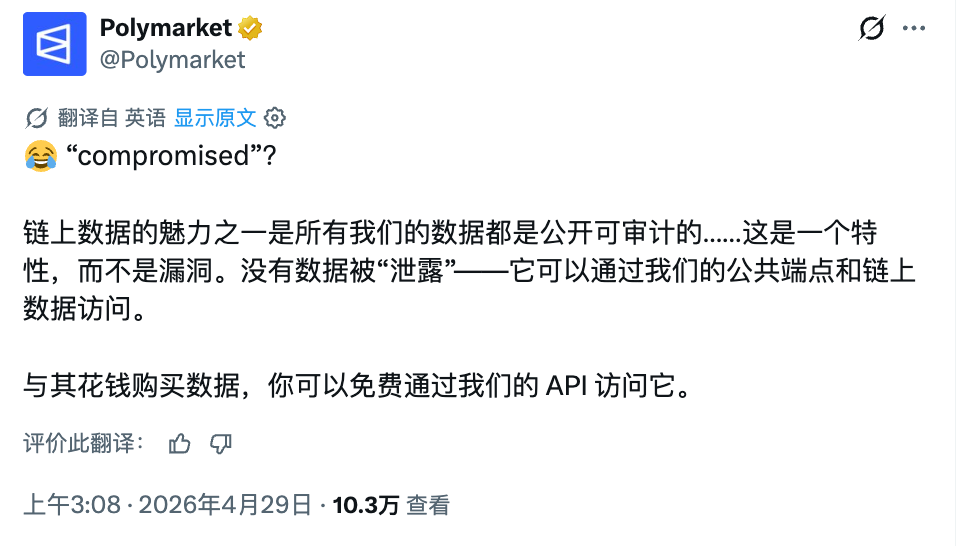

Polymarket ответила в тот же день. Однако ответ не был типичным извинением и расследованием в стиле кризисного PR, а представлял собой почти провокационный опровержение. Официальный аккаунт платформы в X опубликовал пост, в котором иронично отметил, что вся соответствующая информация доступна через открытые эндпоинты и блокчейн-данные, назвав это «функцией, а не уязвимостью».

Событие превратилось в росумон: хакеры настаивают, что это была атака с публикацией данных без предварительного уведомления, и указывают на конкретные ошибки конфигурации API; платформа утверждает, что все данные были открытыми и никакая конфиденциальная информация не была скомпрометирована.

Вектор атаки: «Цепочка незапертых дверей»

Согласно описанию xorcat в посте на форуме, атака не опиралась на какой-либо один сложный уязвимый момент, а скорее напоминала прохождение через серию незапертых дверей. По восстановлению аналитиков интернет-издания The CyberSec Guru, атака в основном использовала три типа уязвимостей: неопубликованные API-эндпоинты, обход пагинации в API торговли CLOB (центральный лимитный ордер-бук) и неправильная настройка CORS (跨域资源共享).

Открытый отчет указывает, что несколько конечных точек Polymarket, как утверждается, полностью не требуют аутентификации. Например, конечная точка комментариев поддерживает перебор полных профилей пользователей; конечная точка отчетов раскрывает данные о деятельности пользователей; конечная точка подписчиков позволяет любому человеку без входа в систему построить полную социальную сеть любого адреса кошелька.

Что именно содержится в более чем 300 000 записях?

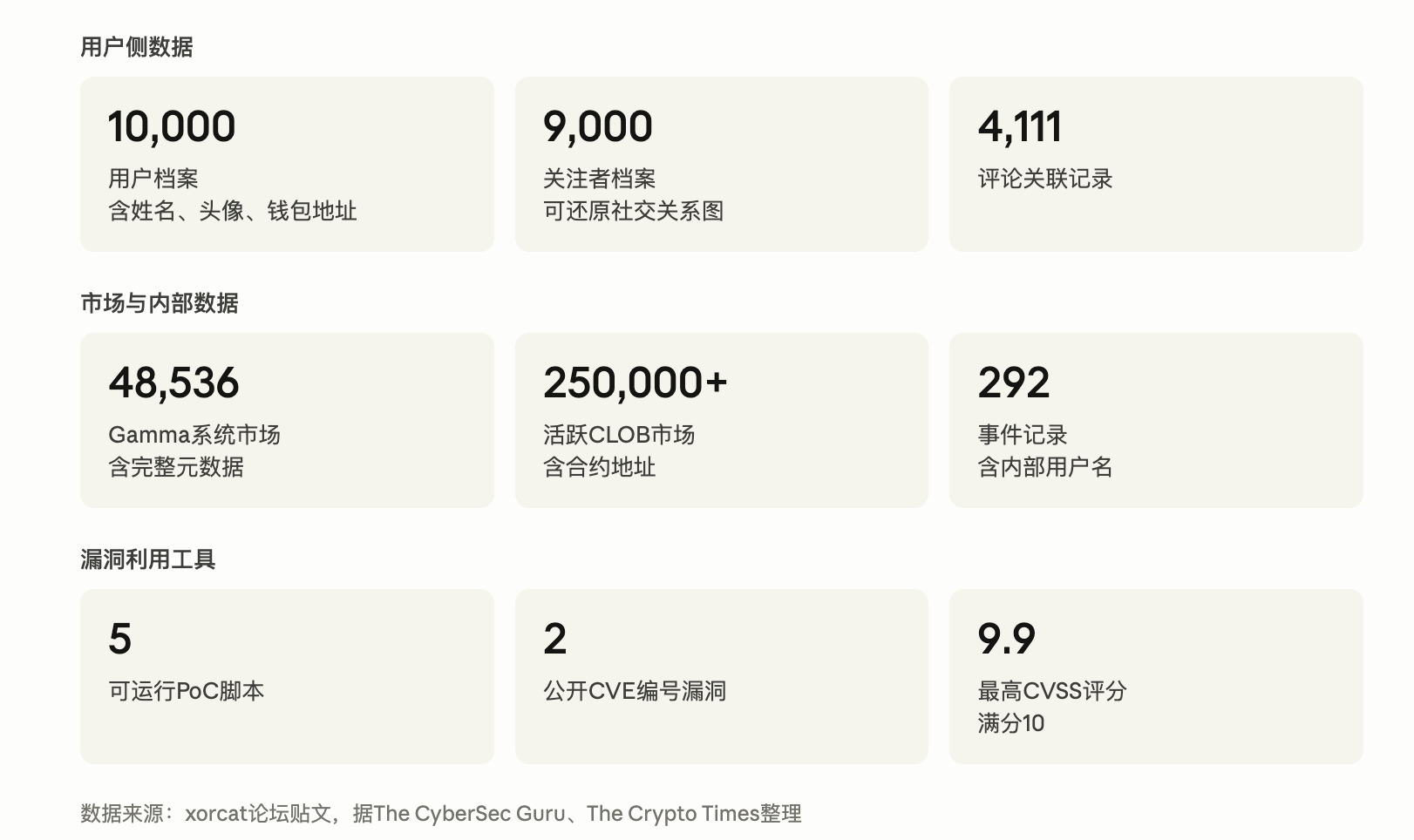

Анализ сообщений на форуме xorcat, а также ретроспективы The CyberSec Guru и The Crypto Times показывает, что утечка данных в основном структурирована по трем категориям: пользователи, рынки и инструменты атаки (см. ниже).

Сторона пользователя содержит 10 000 отдельных профилей пользователей, включающих имя, никнейм, биографию, аватар, адрес агентского кошелька и адрес базового кошелька. 9000 профилей подписчиков позволяют воссоздать социальную сеть. 4111 комментариев содержат прикрепленные профили пользователей. В 1000 записях отчетов задействованы 58 отдельных адресов Ethereum. Внутренние поля идентификаторов пользователей, такие как createdBy и updatedBy, также распределены по различным местам, косвенно воссоздавая частичный контур структуры аккаунтов платформы.

На стороне рынка представлено 48 536 рынков из системы Polymarket Gamma (с полными метаданными, condition ID, token ID), более 250 000 активных рынков CLOB (с адресами контрактов FPMM), 292 события с внутренними именами пользователей и адресами кошельков субмиттеров и арбитров, а также 100 конфигураций вознаграждений с адресами контрактов USDC и ежедневными ставками выплат.

Адрес кошелька сам по себе анонимен в блокчейне, но当他与姓名、个人简介、头像同时出现时,匿名性随即崩溃。这是 Polymarket 在此次回应中未触及的核心争议:

Является ли данные «открытыми» и могут ли они после агрегации по-прежнему защищать личность пользователя — это две разные проблемы.

«Это функция, а не уязвимость»: возражение Polymarket

Ответ Polymarket от 28 апреля на X состоял из одного твита. Платформа начала с эмодзи «😂», сначала поставив под сомнение слово «взлом», а затем опровергнув каждый пункт: цепные данные всегда доступны для публичного аудита, никакие данные не были «утечены», та же информация ранее уже могла быть получена бесплатно через публичный API, без необходимости платить за неё. Всё это завершается утверждением: «Это функция, а не уязвимость».

The Crypto Times отмечает, что ответ Polymarket не затрагивает конкретные технические обвинения хакеров, такие как неправильная настройка API, ошибки CORS, незадекларированные эндпоинты и отсутствие ограничений скорости. Платформа агрессивно отвечает на самый простой для опровержения вопрос — «были ли данные открытыми», но молчит о более существенной проблеме безопасности: «злоумышленник массово извлек и упаковал данные через неожиданные пути».

Xorcat также утверждает, что не уведомлял Polymarket заранее, поскольку на этой платформе отсутствует программа вознаграждения за обнаружение уязвимостей. Этот факт пока не подтвержден третьими сторонами, но если он верен, это указывает на определенный пробел в активном управлении безопасностью Polymarket: отсутствие официального канала для ответственного раскрытия информации, из-за чего злоумышленники склонны публиковать информацию публично, а не сообщать о ней внутренне.

Это не первый раз, когда у Polymarket выявляют проблемы с безопасностью

Вернёмся к хронологии: с августа по сентябрь 2024 года несколько пользователей, входивших в Polymarket через аккаунты Google, сообщили о краже USDC; злоумышленники использовали вызов функции proxy в Magic Labs SDK для перевода балансов пользователей на фишинговые адреса. Служба поддержки Polymarket подтвердила до конца сентября как минимум пять подобных атак.

В ноябре 2025 года хакеры использовали комментарии на Polymarket для публикации фишинговых ссылок; после их клика на устройства пользователей устанавливались вредоносные скрипты, в результате чего общие потери от мошеннических действий превысили 500 000 долларов США.

В декабре 2025 года снова произошла массовая кража аккаунтов. Polymarket подтвердила инцидент в Discord, attributing it to «уязвимость в сторонней службе аутентификации». Обсуждения в социальных сетях в основном указывают на пользователей, входивших через электронную почту Magic Labs. Платформа не назвала конкретного поставщика услуг, виновного в инциденте, и не раскрыла точное количество пострадавших пользователей или масштаб потерь.

После каждого инцидента платформа давала разные ответы: иногда возлагала вину на сторонних провайдеров, иногда признавала проблемы и обещала связаться с пострадавшими пользователями. Инцидент с xorcat стал первым случаем, когда в качестве полной защиты была использована позиция «это были открытые данные». С точки зрения исторического контекста, этот ответ больше похож на попытку борьбы за определение природы инцидента, чем на обычное реагирование на безопасностную угрозу.

На момент публикации Polymarket не предоставила пояснений по устранению конкретных технических уязвимостей, раскрытых xorcat, и скрипт PoC на форуме по-прежнему доступен для скачивания любым пользователем.

Автор: Клод, Shenchao TechFlow