Автор: imToken

На прошлой неделе команда Google Quantum AI опубликовала важную статью, в которой указала, что при использовании сверхпроводящей архитектуры, специфической коррекции ошибок и аппаратных предположений будущие квантовые компьютеры смогут взломать 256-битную эллиптическую кривую криптосистему (ECDLP-256), широко используемую в текущих криптовалютах и блокчейнах, за несколько минут, используя менее 500 000 физических кубитов — это на порядок меньше, чем ранее предполагалось.

Это напрямую указывает на ECDSA — основную схему подписи для всех основных публичных блокчейнов, таких как Bitcoin и Ethereum. После появления этой новости в интернете распространилось утверждение, что квантовые компьютеры смогут взломать приватные ключи Bitcoin.

На самом деле, нам нужно спокойно разобраться в этой ситуации — угроза реальна, но она далеко от того, чтобы «завтра ваш кошелек перестал быть безопасным».

Более того, вся отрасль уже давно начала действовать.

I. Что именно угрожает квантовым вычислениям?

Чтобы понять эту проблему, давайте начнем с самого основного: как именно защищаются ваши криптоактивы?

Как известно, на биткоине или эфире за каждым аккаунтом стоит пара ключей: приватный и публичный ключ. Приватный ключ — это случайно сгенерированное большое число, чрезвычайно конфиденциальное, как пароль от вашего сейфа; публичный ключ выводится из приватного ключа с помощью операции умножения на эллиптической кривой, а ваш адрес кошелька — это строка, полученная путем сжатия публичного ключа с помощью хеш-функции.

Основой безопасности этой системы является то, что этот процесс является односторонним.

В конечном счете, вычисление публичного ключа из приватного ключа легко, но обратное восстановление приватного ключа из публичного на классическом компьютере потребует времени, значительно превышающего возраст Вселенной — именно в этом и заключается суть «проблемы дискретного логарифма на эллиптической кривой» (ECDLP): прямое вычисление простое, а обратное взломать невозможно.

Однако квантовые компьютеры нарушают это предположение, поскольку они могут решать задачи факторизации целых чисел и дискретного логарифмирования за полиномиальное время; другими словами, достаточно мощный квантовый компьютер теоретически может восстановить ваш приватный ключ из вашего публичного ключа.

Тогда возникает вопрос: когда публичный ключ раскрывается?

Каждый раз, когда вы отправляете транзакцию в блокчейн, вы должны подписать данные транзакции своим приватным ключом и опубликовать свой публичный ключ для проверки, что означает, что как только вы отправите транзакцию, ваш публичный ключ уже будет доступен в блокчейне.

Значение этой статьи Google заключается в том, что она переводит идею «взлома частного ключа по публичному» с теоретически возможной, но абсурдной концепции в область, поддающуюся планированию на основе дорожной карты квантового оборудования. Например, согласно оценкам статьи, для взлома 256-битной ECDLP потребуется примерно 500 000 физических квантовых битов квантового компьютера с коррекцией ошибок — что значительно ниже предыдущих оценок.

В конечном счете, квантовые вычисления не взламывают блокчейн — они первоначально нацелены на системы подписи, которые все еще основаны на проблеме дискретного логарифма на эллиптических кривых.

Таким образом, угроза реальна, но термин «непосредственная близость» в строгом смысле неточен: основные оценки отрасли указывают на окно времени, которое наступит не раньше 2030 года.

II. Что готовят различные блокчейны?

Конечно, объективно здесь есть важное различие, которое многие отчеты не до конца пояснили: многие адреса биткоина не раскрывают публичный ключ в цепочке сразу при создании.

На примере таких распространённых форматов, как P2PKH и P2WPKH, сам адрес обычно представляет собой хеш публичного ключа, а сам публичный ключ раскрывается только при «первой трате», что означает, что если ваш адрес никогда не использовался для отправки транзакций, в блокчейне будет присутствовать только ваш адрес кошелька, но не публичный ключ.

Таким образом, наиболее прямой вектор атаки квантовых вычислений — это публичные ключи адресов, с которых уже были совершены транзакции. Конечно, этот нюанс сразу же подводит нас к первому действию, которое пользователи могут предпринять сейчас — мы вернемся к этому немного позже.

Отрасль не осталась в неведении относительно этой проблемы; на самом деле, подготовка к переходу на постквантовую криптографию уже ведется по нескольким направлениям одновременно.

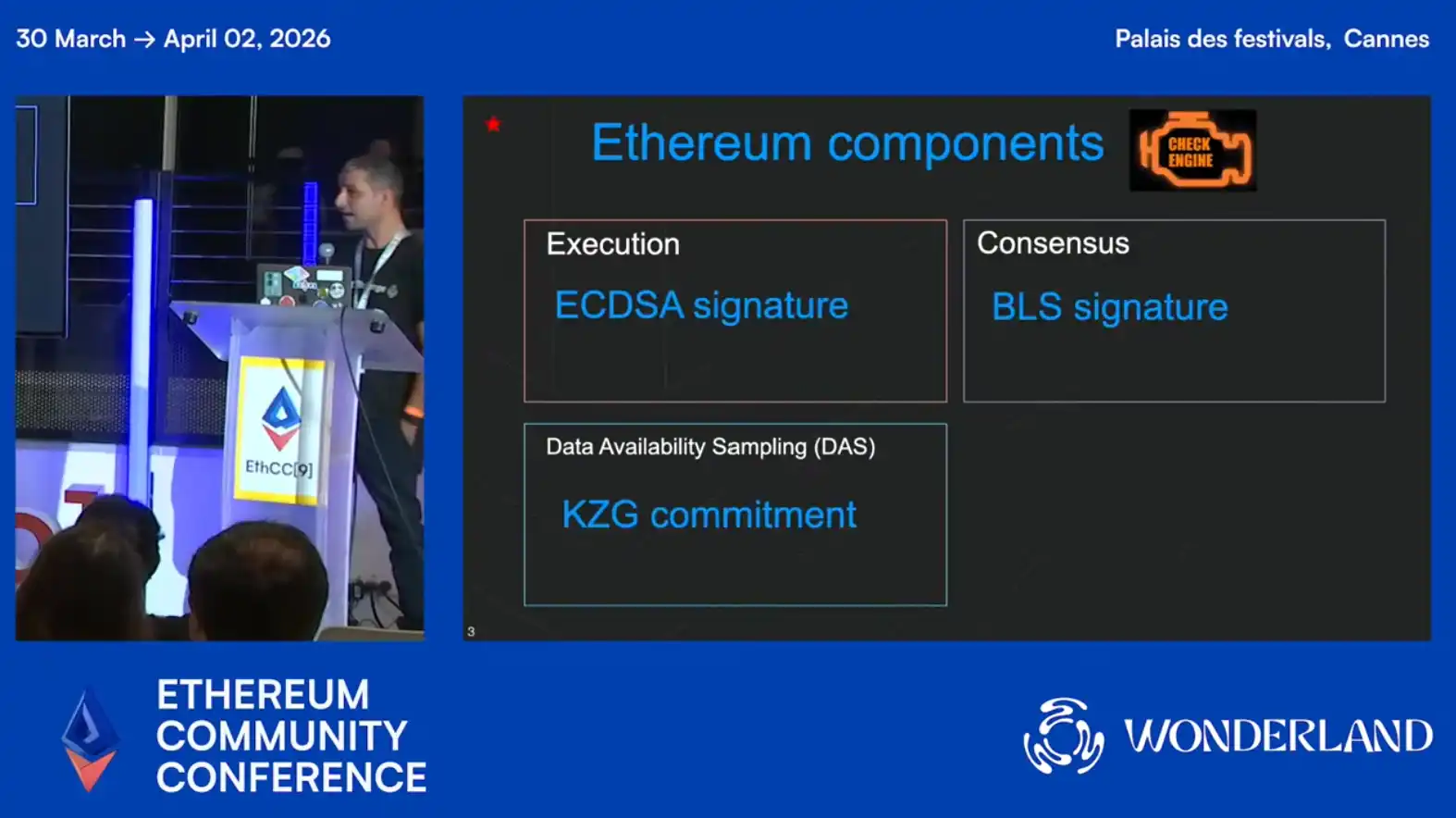

Подход Эфириума заключается в разделении уровня аккаунтов и схемы подписи, например, продвижение EIP-7702 и абстракции аккаунтов (AA), позволяющее аккаунтам Эфириума определять, что считается легитимной подписью, с помощью логики смарт-контрактов. Это означает, что в будущем, когда будут внедрены постквантовые схемы подписи, не потребуется переписывать базовый протокол — достаточно будет заменить модуль проверки подписи аккаунта.

Более того, криптографический исследователь Фонда Ethereum Антонио Сансо на конференции EthCC9 представил последние достижения в области повышения квантовой устойчивости Ethereum, отметив, что к середине 2030-х годов квантовые компьютеры могут представлять реальную угрозу для алгоритма подписи ECDSA. Ethereum уже завершил около 20% подготовки к квантовой устойчивости и планирует реализовать полную квантовую защиту в рамках обновления Lean Ethereum в период с 2028 по 2032 год.

Однако основной технической проблемой на текущем этапе является размер подписи: даже самый легковесный постквантовый алгоритм подписи Falcon имеет размер подписи более чем в 10 раз больше, чем ECDSA, и прямая верификация решетчатых подписей в Solidity сопряжена с чрезвычайно высокими затратами на газ. Поэтому исследовательская команда определила две ключевые технические траектории:

Во-первых, с помощью абстракции аккаунта пользователи могут обновить алгоритм подписи кошелька до квантово-устойчивого решения, не изменяя базовый протокол;

Во-вторых, внедряется LeanVM для обработки сложных хэш-вычислений и использование доказательств с нулевым разглашением для подтверждения владения мнемонической фразой адреса, что обеспечивает безопасность активов во время миграции;

Антонио сообщил, что будет вести двухнедельные специальные совещания по постквантовой криптографии с февраля 2026 года; в настоящее время экспериментальные постквантовые тестовые сети уже запущены для клиентов консенсуса, таких как Lighthouse и Grandine.

Кроме того, стиль сообщества биткоина явно более консервативен: недавно добавленный в репозиторий BIPs BIP360 предлагает новый тип выхода P2MR (Pay-to-Merkle-Root), одним из целей которого является удаление квантово уязвимого key-path spend из Taproot, чтобы обеспечить более дружественную структуру для будущего перехода на постквантовые подписи.

Конечно, попадание предложения в репозиторий BIPs не означает, что достигнут консенсус сообщества, тем более что оно скоро будет принято; можно лишь сказать, что внутри сообщества Bitcoin уже началось более конкретное обсуждение предложений, связанных с квантовой уязвимостью и потенциальными изменениями типов выходов, что также соответствует традиционному стилю Bitcoin — сначала четко определить проблему, а затем очень медленно вырабатывать консенсус.

Стоит отметить, что еще в 2024 году Национальный институт стандартов и технологий США (NIST) официально опубликовал три стандарта постквантовой криптографии, что дало экосистеме блокчейн четкую цель для миграции и устранило необходимость ждать сходимости дискуссий о том, какой алгоритм лучше — инженерная реализация фактически уже началась.

Третий: Что должны делать обычные пользователи?

Хотя угроза квантовых компьютеров — это проблема будущего, это не значит, что сейчас можно игнорировать ее. Некоторые хорошие привычки стоит формировать уже сегодня — их стоимость почти нулевая.

Во-первых, избегайте повторного использования адресов — это самый прямой и эффективный способ самозащиты.

Причина, как уже упоминалось выше: если вы являетесь пользователем UTXO-цепочек, таких как Bitcoin, каждый раз, когда вы инициируете транзакцию, ваш открытый ключ становится доступным в цепочке. Если вы постоянно используете один и тот же адрес, ваш открытый ключ будет оставаться открытым длительное время, и, как только квантовые вычисления станут зрелыми, злоумышленники смогут легко вычислить ваш закрытый ключ на основе вашего открытого ключа.

Современные кошельки, такие как imToken, по умолчанию предоставляют функцию HD-кошелька. Хорошей практикой является использование нового адреса для каждой транзакции и не повторное использование одного и того же адреса в качестве постоянного идентификатора. Для адресов, с которых никогда не осуществлялись транзакции, публичный ключ никогда не раскрывался, и текущая квантовая угроза практически не применима.

Во-вторых, обратите внимание на план постквантового обновления кошелька.

Если вы в основном используете блокчейны с моделью аккаунта, такие как Ethereum, то ключевым вопросом является не механическое постоянное изменение адресов, а то, предоставят ли ваш кошелек и используемая публичная цепочка в будущем четкий путь для миграции.

Для блокчейнов с моделью аккаунта более серьезной проблемой в эпоху квантовых вычислений часто является не однократная утечка, а долгосрочная привязка активных аккаунтов, истории публичных ключей, идентичности в блокчейне и прав доступа к приложениям. Когда наступит настоящий окно миграции, те, чьи аккаунты легче обновить и чьи кошельки могут более плавно заменить логику подписи, будут более безопасны.

Наконец, с точки зрения человеческой природы, можно предвидеть, что по мере роста популярности темы на рынке появится все больше кошельков и протоколов, заявляющих о «квантовой защите» — нам следует быть осторожными с такими кошельками, протоколами и инфраструктурными продуктами, использующими лозунг «квантовая безопасность».

В ответ на такие утверждения следует задать не рекламные тексты, а три более серьезных вопроса:

Зависит ли он от алгоритма, утвержденного NIST?

Был ли его безопасность независимо аудирована и должным образом проверена?

Какую именно защиту от квантовых угроз она заявляет: миграцию на уровне цепочки, обновление на уровне аккаунта или просто упаковку на уровне приложения?

В конце концов, настоящая постквантовая безопасность должна охватывать не просто ярлык приложения, а всю цепочку — от подписи и проверки до совместимости с цепочкой.

В целом, угроза квантовых вычислений для блокчейна существует реально, и важность последнего отчета Google заключается в том, что она приближает эту угрозу от далекой теории к прогнозируемому риску.

Но это все еще не сигнал к тому, что «завтра кошелек будет взломан». Более точное понимание заключается в том, что переход на постквантовые технологии больше не остается исключительно академической темой, а станет реальной проблемой, которая в течение многих лет постепенно затронет обновления протоколов, дизайн кошельков и управление активами пользователей.

В заключение

Для отрасли следующее действительно важное — не кто первым закричит, что пришли кванты, а кто первым четко разработает путь миграции.

Пользователям не нужно паниковать прямо сейчас, а следует сначала сформировать базовое понимание рисков: какие активы подвергаются риску в первую очередь, какие действия увеличивают уровень экспозиции и какие кошельки и блокчейны с большей вероятностью обеспечат плавный апгрейд в будущем.

Нам нужно действовать своевременно, а не чрезмерно беспокоиться.

Давайте вдохновлять друг друга.