Ежемесячный обзор событий в области безопасности от ZeroTime начался! Согласно данным нескольких платформ мониторинга безопасности блокчейна, в феврале 2026 года общая ситуация в области безопасности криптовалютного сектора была стабильной, но риски остались значительными: общие потери, связанные с инцидентами безопасности, составили около 228 миллионов долларов США, из которых потери, связанные с хакерскими атаками и уязвимостями смарт-контрактов, составили около 126 миллионов долларов США, а потери от фишинговых мошенничеств и Rug Pull — около 102 миллионов долларов США. Было зафиксировано 18 атак на протоколы, что на 9,2% меньше, чем в прошлом месяце; было зафиксировано 13 случаев фишинга и перехвата авторизации, что составляет 41,9% от общего числа инцидентов за месяц. Несколько случаев фишинга с использованием ИИ-имитации привели к значительным потерям и стали основной причиной роста потерь от мошенничества. Хакерские группы продолжают смещать акцент на социальную инженерию — низкозатратные, но высокоэффективные атаки, а использование ИИ для создания точных фишинговых страниц становится все более распространенным. Основными целями атак становятся частные инвесторы и небольшие проекты.

В отношении хакерских атак

6 типовых инцидентов безопасности

• Атака на уязвимость проверки смарт-контракта моста CrossCurve

Сумма потерь: около 3 миллионов долларов США

Подробности инцидента: 1–2 февраля децентрализованный межцепной протокол CrossCurve подвергся кибератаке. Злоумышленник воспользовался уязвимостью в функции expressExecute контракта ReceiverAxelar, обойдя проверку шлюза, и подделал межцепные сообщения, несанкционированно разблокировав и похитив токены из контракта PortalV2 протокола. Атака затронула несколько цепочек, общий ущерб составил около 3 миллионов долларов США. После инцидента команда CrossCurve срочно приостановила межцепные сервисы, устранила уязвимость и опубликовала 10 адресов, на которые были отправлены похищенные токены. Было предложено вознаграждение в размере 10% за возврат средств в течение 72 часов. Ситуация сейчас находится под контролем, часть похищенных токенов EYWA заблокирована на биржах и не может быть обращена.

• Атака на уязвимости кода смарт-контракта Vibe Coding (протокол Moonwell)

Сумма потерь: около 1,78 миллиона долларов США

Подробности инцидента: 18 февраля протокол DeFi Moonwell подвергся хакерской атаке, основной причиной которой стала критическая уязвимость в коде смарт-контракта, сгенерированном Claude Opus 4.6: цена активов cbETH была некорректно установлена на уровне 1,12 доллара США (на самом деле около 2200 долларов США). Хакеры воспользовались этой ценовой диспропорцией для чрезмерного заимствования, что привело к убыткам примерно в 1,78 млн долларов США. Безопасностный исследователь раскрыл этот инцидент как первую в истории кибератаку на блокчейне, вызванную Vibe Coding. После инцидента команда проекта отключила соответствующие смарт-контракты, начала исправление уязвимости и усилила ручной аудит кода, сгенерированного ИИ.

Атака на оракул YieldBloxDAO

Сумма убытков: около 10 миллионов долларов США

Подробности инцидента: 21 февраля протокол кредитования на блокчейне Stellar YieldBloxDAO подвергся хакерской атаке, в ходе которой злоумышленник использовал манипуляции с ценами базовых ликвидных токенов и аномальные данные оракула для получения вредоносного сверхкредитования, в результате чего были утрачены активы на сумму около 10 миллионов долларов США. После инцидента команда проекта приостановила работу протокола и совместно с безопасностными организациями начала работу по отслеживанию активов и устранению уязвимостей.

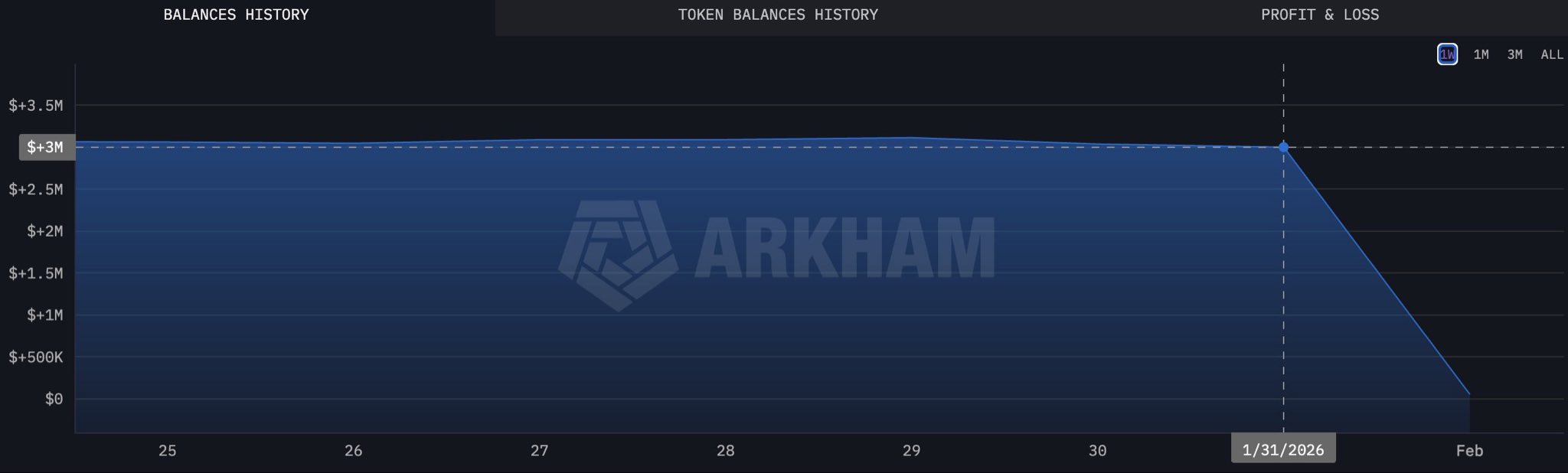

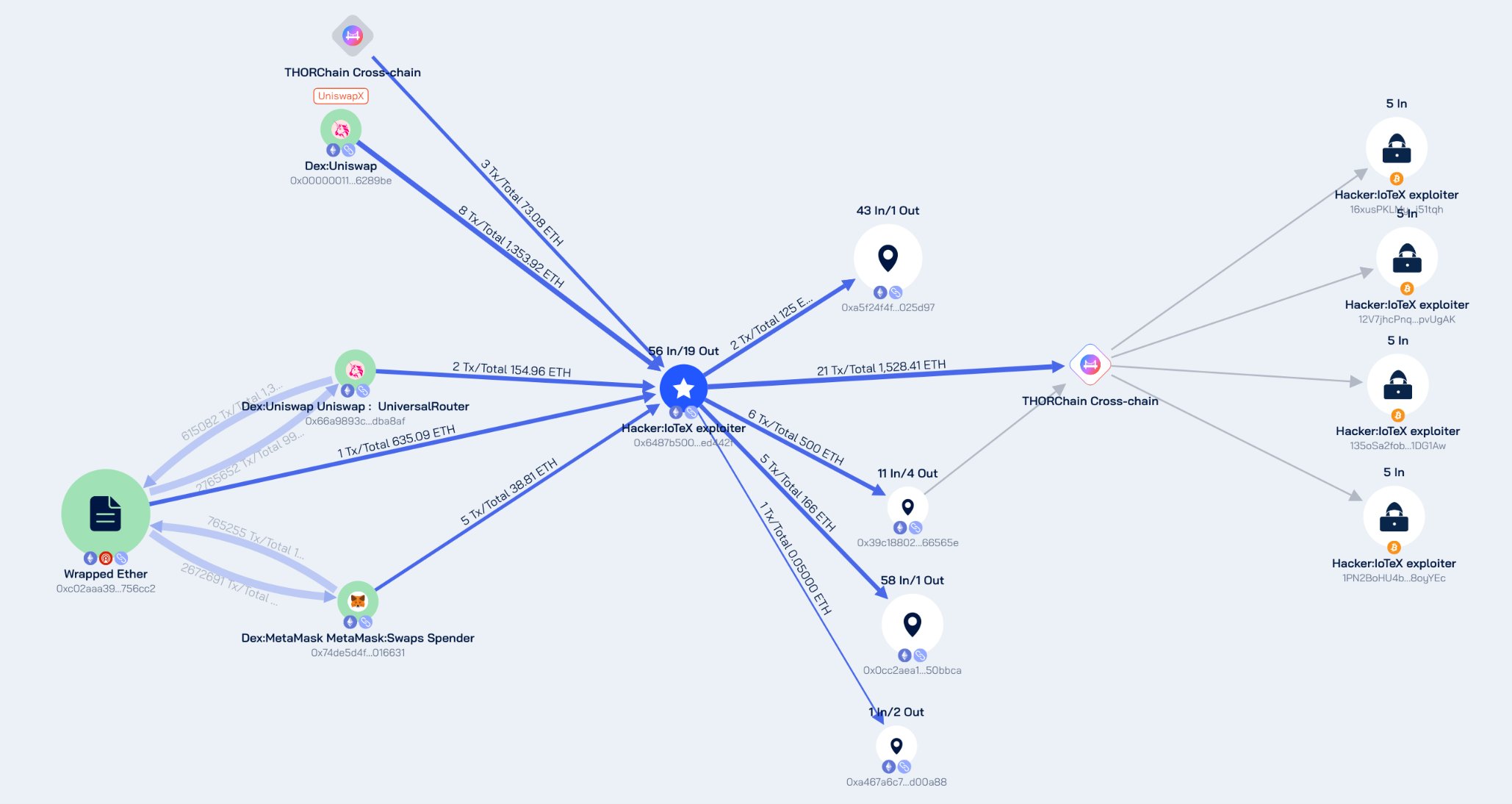

Атака с утечкой приватного ключа токен-сейфа IoTeX

Сумма убытков: около 4,4 миллиона долларов США

Подробности инцидента: 21 февраля кросс-чейн мост ioTube экосистемы IoTeX подвергся кибератаке. Злоумышленник, получив доступ к приватному ключу владельца этереумского сайд-верификатора, успешно взломал соответствующие смарт-контракты моста и похитил различные криптоактивы из пула. Официальный представитель IoTeX несколько раз обновлял информацию, подтвердив, что реальный ущерб от атаки составил около 4,4 млн долларов США, при этом 99,5% аномально созданных токенов были заблокированы или навсегда заморожены. После инцидента команда проекта немедленно приостановила работу кросс-чейн моста и связанных функций торговли, запустила обновление основной сети, заблокировала 29 вредоносных адресов и совместно с ФБР и правоохранительными органами нескольких стран начала глобальный поиск похищенных активов. Было дано обязательство полностью возместить убытки всем пострадавшим пользователям — в настоящее время все сервисы полностью восстановлены.

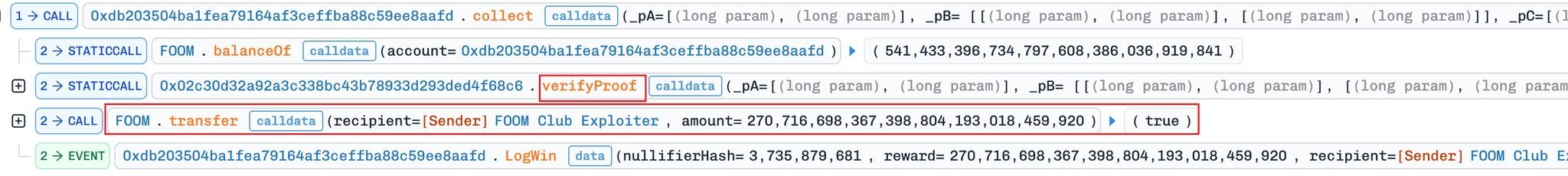

• Событие поддельной атаки FOOMCASH

Сумма убытка: около 2,26 миллиона долларов США

Подробности инцидента: 26 февраля проект FOOMCASH на цепочках Base и Ethereum подвергся атаке подделки (copycat attack). Злоумышленник воспользовался неправильной настройкой ключей верификации zkSNARK (некорректные параметры верификатора Groth16), аналогичной ошибке в инциденте с Veil Cash, и успешно подделал доказательства, похитив большое количество токенов. Потери на цепочке Base составили около 427 000 долларов США, на цепочке Ethereum — около 1 833 000 долларов США (часть средств, предположительно, была спасена белыми шапками). Общий ущерб составил около 2,26 млн долларов США. После инцидента команда проекта срочно приостановила соответствующие сервисы и начала расследование.

Атака на протокол Seneca DeFi с использованием уязвимости произвольного вызова

Сумма потерь: около 6,5 млн долларов США

Подробности инцидента: 28 февраля протокол DeFi Seneca подвергся хакерской атаке из-за уязвимости произвольного вызова, первоначальные потери составили более 1900 ETH, что эквивалентно примерно 6,5 млн долларов США. После атаки адрес хакера, помеченный как SenecaUSD, вернул 1537 ETH (около 5,3 млн долларов США) на адрес разработчика Seneca; оставшиеся 300 ETH (около 1,04 млн долларов США) были переведены на новый адрес. В настоящее время команда проекта занимается устранением уязвимости и проверкой активов.

Rug Pull / Фишинговая афера

8 типовых инцидентов безопасности

(1) 10 февраля адрес, начинающийся на 0x6825, подписал вредоносную транзакцию «increaseAllowance» на BSC, что привело к потере BUSD на сумму 118 785 долларов США. Большинство людей обращают внимание на авторизационные подписи и запросы на одобрение, но «increaseAllowance» — это та же самая ловушка, просто с менее распространенным названием.

(2) 17 февраля адресная отравка/похожие получатели снова появились. На Ethereum адрес 0xce31…b89b отправил примерно 599 714 долларов США на неверный похожий адрес.

Ожидается: 0x77f6ca8E…a346

Ошибка: 0x77f6A6F6…A346

(3) 18 февраля адреса, начинающиеся на 0x308a, подписали вредоносное разрешение USDT (approve(address,uint256)), в результате чего около 337 069 долларов США USDT были переведены на кошелек мошенника.

(4) 18 февраля жертва отправила 157 000 долларов США на похожий адрес после копирования заражённой истории переводов.

Ожидается: 0xa7a9c35a…03F0 → Отправить на: 0xa7A00BD2…03F0

(5) 25 февраля пользователи с адресами, начинающимися на 0xb30, потеряли 388 051 долларов США после подписания фишингового разрешения токена на Ethereum.

(6) Фишинговая атака с подделкой аппаратного кошелька

Время: 12 февраля

Характер инцидента: хакеры подделали официальную страницу верификации одного из ведущих аппаратных кошельков и через электронную почту и SMS отправили «предупреждение о рисках безопасности кошелька», побуждая пользователей ввести мнемоническую фразу и приватный ключ для «проверки безопасности». В результате хакеры успешно получили мнемонические фразы нескольких пользователей и похитили средства из их счетов, общие потери составили около 950 000 долларов США.

(7) Поддельный адрес DEX для осуществления Rug Pull

Время: 17 февраля

Характер инцидента: хакеры изменяли адреса переводов пользователей и подделывали интерфейсы DEX-транзакций, чтобы обманом заставить пользователей отправить средства на фальшивые адреса. После завершения перевода средства немедленно собирались на несколько анонимных адресов. Общий ущерб составил около 600 000 долларов США в виде USDT, пострадало более 200 человек. Согласно мониторингу, максимальный ущерб одному жертве составил около 600 000 долларов США.

(8) Мошенничество с поддельным фишинговым сайтом Uniswap

Время: 19 февраля – 26 февраля

Характер инцидента: Хакер приобрел рекламу в Google Search, создал фишинговый сайт, крайне похожий на официальный интерфейс Uniswap, и с помощью рекламы в социальных сетях и приватных сообщений направлял пользователей на ссылки, чтобы заставить их выполнить авторизацию. С помощью кошелька AngelFerno инструмент для очистки был использован для массового кражи криптоактивов из учетных записей пользователей. Некоторые жертвы были обмануты, поскольку фальшивый домен визуально практически не отличался от настоящего адреса. За один месяц число жертв превысило 1000 человек, общие потери составили около 1,8 миллиона долларов США.

Сводка

В феврале 2026 года риски безопасности блокчейна характеризуются высокой частотой атак на смарт-контракты и постоянной детализацией мошеннических методов. Хакерские атаки в основном сосредоточены на манипуляциях с оракулами, безопасности мостов между цепочками, уязвимостях прав доступа смарт-контрактов и кодовых дефектах. Увеличивается количество повторного использования уязвимостей и имитационных атак, что значительно повышает угрозу для небольших и средних протоколов.

Фишинговые авторизации, поддельные веб-сайты и схемы «пирамид» с побегом средств остаются основными методами мошенничества; использование ИИ для имитации страниц и перехвата рекламы повысило скрытность мошенничества, что продолжает усложнять распознавание у обычных пользователей.

Команда безопасности ZeroTime рекомендует: индивидуальным пользователям быть осторожными при предоставлении разрешений, проверять официальные адреса и избегать подозрительных ссылок и высокорисковых проектов; проектным командам следует усилить аудит смарт-контрактов, управление приватными ключами и изоляцию прав доступа, уделяя особое внимание безопасности оракулов и сценариев межсетевого взаимодействия; на отраслевом уровне необходимо улучшить обмен информацией об угрозах и повысить защиту всей цепочки, совместно обеспечивая безопасность экосистемы.