Инструменты «vibe coding» нарушают конфиденциальность большого объема личных и корпоративных данных. Недавно исследователи из израильской кибербезопасностной стартап-компании RedAccess, изучавшие тренд «теневого ИИ» (shadow AI), обнаружили, что инструменты ИИ, используемые разработчиками для быстрого создания программного обеспечения, привели к утечке медицинских записей, финансовых данных и внутренних документов компаний из списка Fortune 500 в открытую сеть.

Генеральный директор RedAccess Дор Цви заявил, что исследователи обнаружили около 380 000 общедоступных приложений и других активов, созданных разработчиками с использованием таких инструментов, как Lovable, Base44, Netlify и Replit, из которых примерно 5000 содержат конфиденциальную корпоративную информацию, однако почти 2000 приложений при дальнейшей проверке оказались раскрывающими приватные данные. Axios независимо подтвердила несколько раскрытых приложений, а WIRED также подтвердила эти выводы.

40% приложений с использованием ИИ раскрывают чувствительные данные,

Даже есть административные права

По мере того как ИИ все больше берет на себя работу современных программистов, кибербезопасность давно предупреждала: автоматизированные инструменты кодирования неизбежно введут в программное обеспечение огромное количество уязвимостей. Однако, когда эти инструменты vibe coding позволяют любому человеку одним кликом создавать и размещать приложения на веб-сайтах, проблема выходит далеко за рамки уязвимостей — речь идет о практически полном отсутствии защиты, включая крайне чувствительные корпоративные и личные данные.

По имеющимся данным, команда RedAccess проанализировала тысячи вайб-кодинговых веб-приложений, созданных с использованием AI-инструментов разработки, таких как Lovable, Replit, Base44 и Netlify, и обнаружила, что более 5000 из них практически не имеют никаких механизмов безопасности или аутентификации. Многие из таких веб-приложений можно напрямую доступить, просто зная их URL. Некоторые из них имеют минимальные барьеры доступа, например, регистрация с использованием любого адреса электронной почты.

Из этих 5000 приложений для AI-кодирования, доступных каждому, кто просто вводит URL в браузер, Цви обнаружил, что почти 2000 из них при дальнейшей проверке оказались раскрывающими конфиденциальные данные. Цви заявил, что примерно 40% приложений раскрывали чувствительные данные, включая медицинскую информацию, финансовые данные, корпоративные презентации и стратегические документы, а также подробные записи диалогов пользователей с чат-ботами.

Скриншоты веб-приложений, которые он опубликовал (некоторые из которых были подтверждены как по-прежнему онлайн и уязвимы), показывают, что включают информацию о распределении обязанностей в одной из больниц (с персональными данными врачей), подробные данные о закупках рекламы одной из компаний, презентацию стратегии выхода на рынок другой компании, полные записи диалогов чат-бота одного ритейлера (с полными именами и контактными данными клиентов), грузовые записи одной из судоходных компаний, а также различные данные о продажах и финансах от нескольких компаний. Zvi также отметил, что в некоторых случаях эти уязвимые приложения могли дать ему права администратора системы и даже возможность удалить других администраторов.

Цви отметил, что поиск веб-приложений с уязвимостями с помощью RedAccess оказался необычайно простым. Lovable, Replit, Base44 и Netlify позволяют пользователям размещать веб-приложения на собственных доменах этих AI-компаний, а не на собственных доменах пользователей. Следовательно, исследователям достаточно было выполнить простой поиск в Google и Bing, используя домены этих компаний в сочетании с другими ключевыми словами, чтобы выявить тысячи приложений, разработанных с помощью этих инструментов для vibe coding.

В случае с Lovable Zvi также обнаружил множество фишинговых сайтов, имитирующих крупные корпорации, которые, по всей видимости, были созданы и размещены на доменах Lovable с помощью этого AI-инструмента для кодирования, включая такие бренды, как Bank of America, Costco, FedEx, Trader Joe’s и McDonald’s. Zvi также отметил, что 5000 раскрытых приложений, обнаруженных Red Access, размещены исключительно на доменах самого AI-инструмента для кодирования, однако на самом деле тысячи приложений могут быть размещены на доменах, приобретенных пользователями самостоятельно.

Исследователь безопасности Джоэл Марголис отметил, что подтвердить, действительно ли в незащищенном веб-приложении с AI-кодированием раскрываются реальные данные, не так просто. Ранее он и его коллеги обнаружили AI-игрушку для общения, на сайте с практически отсутствующей защитой раскрывавшую 50 000 записей диалогов с детьми. Он заявил, что данные в приложениях vibe coding могут быть просто заполнителями или самим приложением — лишь доказательством концепции (POC). Броди из Wix также считает, что два примера, предоставленные Base44, выглядят как тестовые сайты или содержат данные, сгенерированные ИИ.

Тем не менее, Марголис считает, что проблема раскрытия данных из-за веб-приложений, созданных с помощью ИИ, действительно очень реальна. Он отмечает, что часто сталкивается с подобными случаями раскрытия, описанными Цви: «Кто-то из маркетинговой команды хочет создать сайт, но они не инженеры и, возможно, практически не имеют опыта или знаний в области безопасности». Он подчеркивает, что инструменты ИИ для кодирования будут выполнять ваши запросы, но если вы не попросите их сделать это безопасно, они не сделают этого самостоятельно.

Люди могут создавать их как хотят

Но по умолчанию возникла проблема

За две недели до публикации исследования RedAccess произошел еще один инцидент: Cursor, запущенный на модели Claude Opus 4.6, за 9 секунд удалил всю производственную базу данных PocketOS и все резервные копии на уровне томов с помощью вызова API провайдера инфраструктуры Railway.

Цви откровенно заявил: «Люди могут создавать что-то и сразу использовать это в производственной среде от имени компании, даже не получая никакого разрешения — у этого почти нет границ. Я не думаю, что можно заставить весь мир пройти обучение по безопасности». Он также добавил, что его мать тоже использует Lovable для vibe coding, «но я не думаю, что она будет рассматривать управление доступом на основе ролей».

Исследователи RedAccess обнаружили, что на нескольких платформах vibe coding настройки конфиденциальности по умолчанию делают приложения общедоступными, если пользователь вручную не изменит их на частные. Многие из таких приложений также индексируются поисковыми системами, такими как Google, и любой пользователь интернета может случайно к ним получить доступ.

Цви считает, что современные инструменты разработки веб-приложений на основе ИИ создают новую волну утечек данных, вызванных тем же сочетанием ошибок пользователей и недостаточной защиты. Однако более фундаментальная проблема, чем отдельные уязвимости, заключается в том, что эти инструменты позволяют совершенно новой группе людей внутри организаций создавать приложения, часто не обладающих осознанием безопасности и обходящих существующие корпоративные процессы разработки программного обеспечения и механизмы безопасности перед запуском.

«Любой в компании может в любой момент создать приложение, совершенно не проходя никаких процессов разработки или проверок безопасности — люди могут сразу запускать их в продакшене, не спрашивая никого. И именно это они и делают», — сказал Зви. «В итоге компании фактически утекают конфиденциальные данные через эти приложения, созданные с помощью vibe coding, — это одно из крупнейших событий в истории, когда люди выставляют корпоративную или другую конфиденциальную информацию на всеобщее обозрение».

В октябре прошлого года Escape.tech просканировал 5600 открытых приложений vibe coding и обнаружил, что более 2000 из них содержат критические уязвимости, более 400 — раскрытые чувствительные данные (включая API-ключи и токены доступа), а также 175 случаев утечки персональных данных (включая медицинские записи и информацию о банковских счетах). Все обнаруженные Escape уязвимости находились в реальных производственных системах и могли быть выявлены в течение нескольких часов. В марте этого года компания завершила раунд финансирования серии A на 18 миллионов долларов США, возглавляемый Balderton, одним из ключевых инвестиционных логических обоснований которого стала безопасностная уязвимость, вызванная генерацией кода с помощью ИИ.

Gartner в отчете «Прогнозы на 2026 год» указывает, что к 2028 году использование подхода prompt-to-app (генерация приложений по подсказкам) «гражданскими разработчиками» приведет к увеличению количества программных дефектов на 2500%. Gartner считает, что одной из новых особенностей таких дефектов является то, что код, сгенерированный ИИ, грамматически корректен, но не понимает общую архитектуру системы и сложные бизнес-правила. Затраты на устранение этих «глубоких контекстных ошибок» будут съедать бюджет, предназначенный для инноваций.

Ответы и возражения различных платформ

В настоящее время три компании, занимающиеся AI-кодированием, оспаривают утверждения исследователей RedAccess, заявив, что предоставленная ими информация недостаточна и не была предоставлена достаточная возможность для ответа. Однако Цви отметил, что они самостоятельно связались с предполагаемыми владельцами десятков раскрытых веб-приложений. Руководители всех компаний заявили, что они серьезно относятся к таким отчетам, подчеркнув, что открытый доступ к этим приложениям не обязательно означает утечку данных или наличие уязвимостей безопасности. Тем не менее, эти компании не оспаривают того, что веб-приложения, обнаруженные RedAccess, действительно находились в открытом доступе.

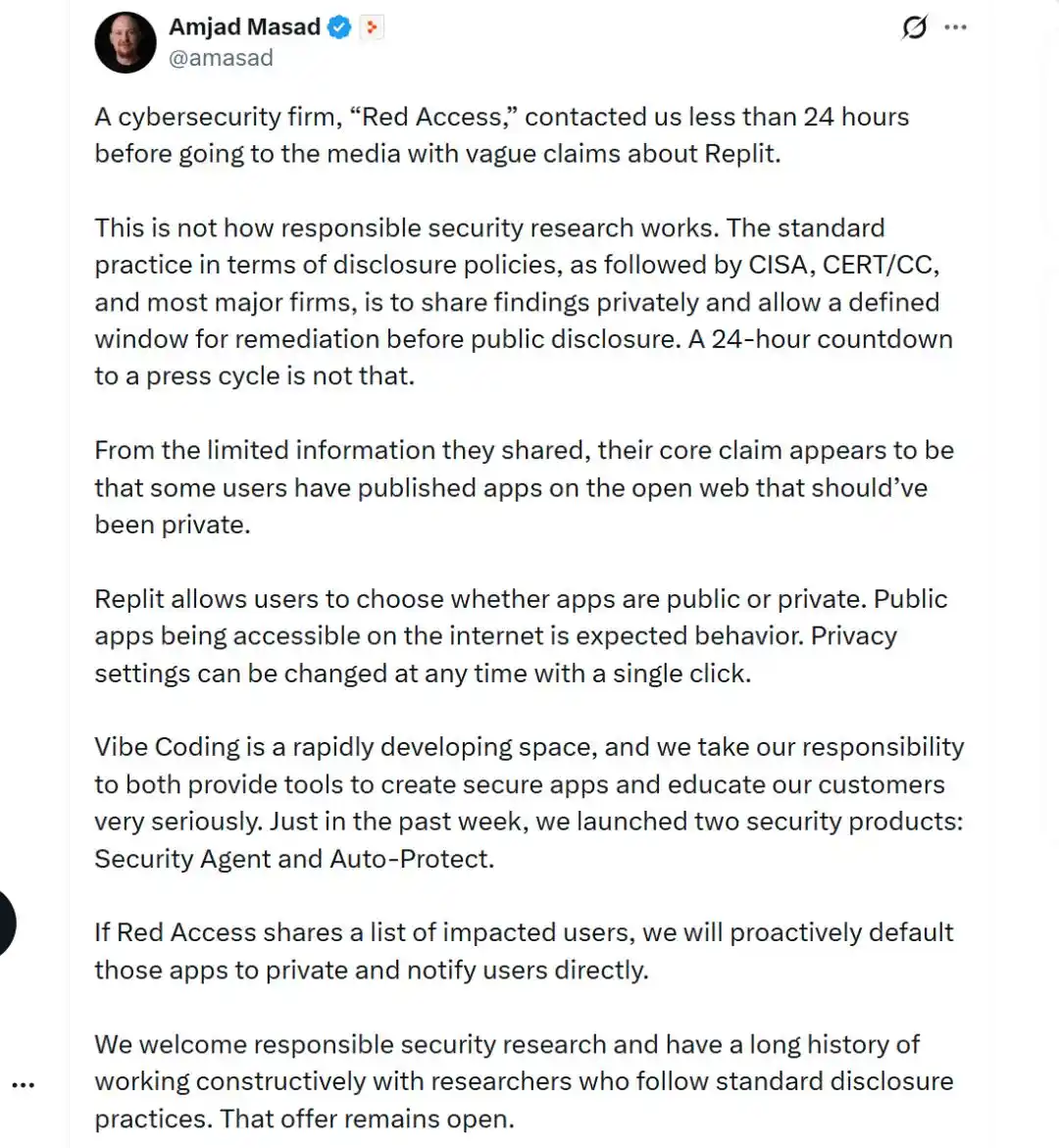

Генеральный директор Replit Амджад Масад заявил, что RedAccess предоставил им всего 24 часа на ответ до раскрытия информации. В своем ответе на X он написал: «Согласно ограниченной информации, которую они предоставили, основное обвинение RedAccess, похоже, заключается в том, что некоторые пользователи опубликовали свои приложения, предназначенные для частного использования, в открытый интернет. Replit позволяет пользователям самостоятельно выбирать, является ли приложение открытым или закрытым. Открытые приложения доступны в интернете — это ожидаемое поведение. Настройки конфиденциальности можно изменить в один клик в любое время. Если Red Access предоставит список затронутых пользователей, мы автоматически сделаем эти приложения закрытыми по умолчанию и сразу же уведомим пользователей».

Представитель Lovable в заявлении ответил: «Lovable серьезно относится к сообщениям о раскрытии данных и фишинговых сайтах, и мы активно собираем необходимую информацию для проведения расследования. В настоящее время вопрос находится в процессе решения. Также следует отметить, что Lovable предоставляет разработчикам инструменты для безопасной сборки приложений, но окончательная ответственность за настройку приложений лежит на их создателях».

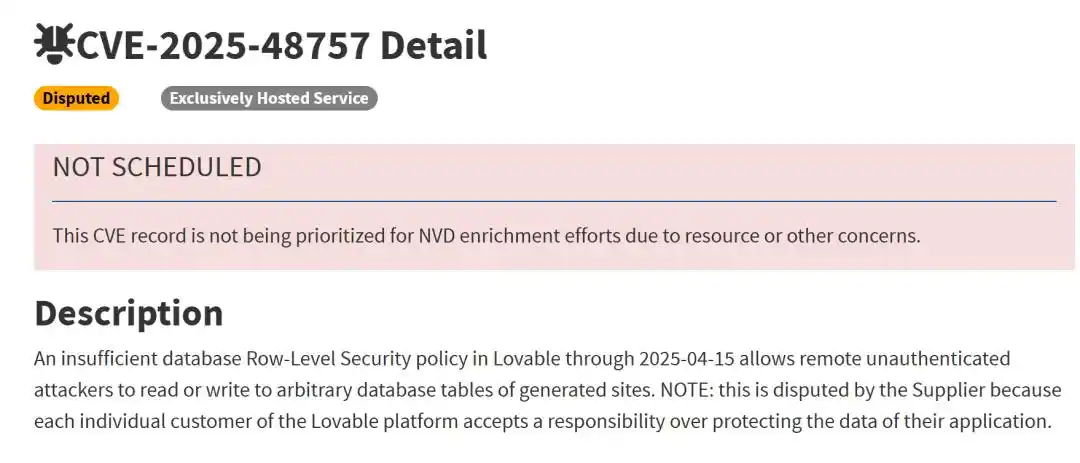

В ранее опубликованной CVE-2025-48757 зафиксирована недостаточная или отсутствующая политика Row-Level Security в проектах Supabase, сгенерированных Lovable. Некоторые запросы полностью пропускали проверки контроля доступа, что привело к раскрытию данных более чем 170 производственных приложений. AI сгенерировал уровень базы данных, но не создал необходимые политики безопасности, ограничивающие доступ к данным. Lovable оспаривает классификацию этой CVE, утверждая, что защита данных приложения является ответственностью клиента.

Блейк Броди, директор по связям с общественностью материнской компании Base44, Wix, заявила в заявлении: «Base44 предоставляет пользователям мощные инструменты для настройки безопасности своих приложений, включая параметры контроля доступа и видимости». Она добавила: «Отключение этих контролей — это сознательная и простая операция, которую может выполнить любой пользователь. Если приложение доступно публично, это отражает выбор пользователя по настройке, а не уязвимость платформы».

Броди также отметил: «Очень легко создать поддельное приложение, которое выглядит так, будто содержит реальные данные пользователей. Без предоставления нам каких-либо проверенных примеров мы не можем оценить достоверность этих утверждений.» В ответ RedAccess заявила, что действительно предоставила Base44 соответствующие примеры. RedAccess также поделилась несколькими анонимными переписками, в которых пользователи Base44 благодарят исследователей за предупреждение о проблемах с раскрытием данных их приложений, после чего эти приложения были усилены или сняты с продажи.

Согласно информации, Wiz Research в июле прошлого года независимо обнаружила уязвимость на уровне платформы, позволяющую обойти аутентификацию в Base44. Раскрытые API-интерфейсы позволяли любому создавать «проверенные аккаунты» в частных приложениях, используя только публично доступный app_id. Эта уязвимость эквивалентна ситуации: стоя у запертого здания, достаточно назвать номер комнаты, чтобы дверь автоматически открылась. Wix устранила эту уязвимость в течение 24 часов после сообщения от Wiz, однако это событие выявило проблему: на этих платформах миллионы приложений создаются пользователями, которые часто предполагают, что платформа уже позаботилась о безопасности, в то время как фактические механизмы аутентификации оказываются крайне слабыми.

Ссылка для справки:

https://www.wired.com/story/thousands-of-vibe-coded-apps-expose-corporate-and-personal-data-on-the-open-web/

https://www.axios.com/2026/05/07/loveable-replit-vibe-coding-privacy

https://venturebeat.com/security/vibe-coded-apps-shadow-ai-s3-bucket-crisis-ciso-audit-framework

Эта статья взята из официального аккаунта WeChat «AI Frontline» (ID: ai-front), автор: Хуа Вэй