В 2025 году, в мире Web3 не не хватает масштабных историй, особенно с учетом того, что регулирование завершило свой поворот, а стейблкоины постепенно включаются в систему TradFi. Дискуссии о «соответствии нормам», «интеграции» и «переустройстве порядка на следующем этапе» фактически стали основной темой этого года (дополнительное чтение «Глобальная карта регулирования криптовалют 2025: начало эпохи интеграции, год объединения криптовалют и традиционных финансовых инструментов)。

Но за этими кажущимися высокими структурными изменениями выявляется более фундаментальная, но давно игнорируемая проблема, а именноСама по себе учетная запись становится источником системных рисков для всего сектора.

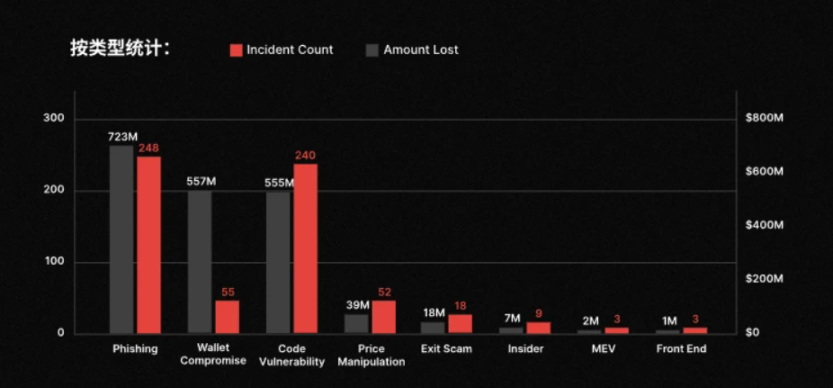

Недавно в новом отчете о безопасности, выпущенном CertiK, приводится довольно шокирующая цифра: в 2025 году в сфере Web3 произошло 630 инцидентов безопасности, общие потери составили около 3,35 миллиарда долларов США. Если ограничиться только общей суммой, это может показаться просто очередным годовым отчетом о серьезной ситуации с безопасностью. Однако при более детальном анализе типов инцидентов становится очевидной более тревожной тенденцией:

Значительная часть потерь не связана с уязвимостями в сложных контрактах или прямым взломом уровня протокола, а сосредоточена на более примитивном и тревожном уровне, а именно, мошеннических атаках.Всего в течение года произошло 248 инцидентов, связанных с мошенничеством, что привело к потере около 723 миллионов долларов США, что даже немного превышает потери от атак через уязвимости в коде (240 случаев, около 555 миллионов долларов США).

Другими словами, в случаях массовой потери пользователей, блокчейн не дал сбой, криптография не была взломана, а транзакции полностью соответствовали правилам.

Проблема возникает непосредственно с самим аккаунтом.

1. Аккаунт EOA становится самой большой «исторической проблемой» в Web3

С объективной точки зрения, как Web2, так и Web3, мошенничество в Сети остается наиболее распространенным способом потери средств.

Разница заключается в том, что в веб3 из-за внедрения смарт-контрактов и механизмов необратимого исполнения, такие риски, как только они возникают, обычно приводят к более экстремальным последствиям. Чтобы понять это, необходимо вернуться к самой основе и ядру веб3 — модели внешних аккаунтов (EOA, Externally Owned Account):

Его логика дизайна чрезвычайно чиста: закрытый ключ — это право собственности, подпись — это воля, и тот, у кого есть закрытый ключ, имеет полный контроль над аккаунтом. Эта модель несомненно имела революционное значение на раннем этапе, поскольку обходила стороной учреждения хранения и системы посредников, возвращая право собственности на активы непосредственно в руки отдельных лиц.

Но этот дизайн также подразумевает крайне радикальное предположение, которое означаетВ рамках гипотезы EOA предполагается, что пользователь не подвергается фишингу, не совершает ошибочных действий, а также не принимает ошибочных решений в условиях усталости, тревоги или временных ограничений,Как только транзакция подписана, она считается выражением воли пользователя, подтверждающим, что он осознаёт последствия.

Реальность, очевидно, совсем не такая.

Частые инциденты безопасности в 2025 году — это прямой результат повторного нарушения этой гипотезы. Независимо от того, были ли пользователи вынуждены подписывать вредоносные транзакции или же они завершили переводы без должной проверки, общим в этом является не сложность технологии, а то, что модель аккаунта сама по себе не обладает способностью к смягчению последствий ограничений человеческого восприятия (дополнительное чтение «От EOA к абстрактным аккаунтам: Следующий скачок в Web3 произойдёт в «системе аккаунтов»?)。

Типичным примером является механизм авторизации Approval, который используется в блокчейне на протяжении длительного времени. Когда пользователь авторизует определенный адрес, на самом деле он разрешает этому адресу передавать активы с собственного аккаунта без повторного подтверждения. С точки зрения логики смарт-контракта, такой дизайн эффективен и прост, но на практике он часто становится отправной точкой для мошеннических действий и хищения активов.

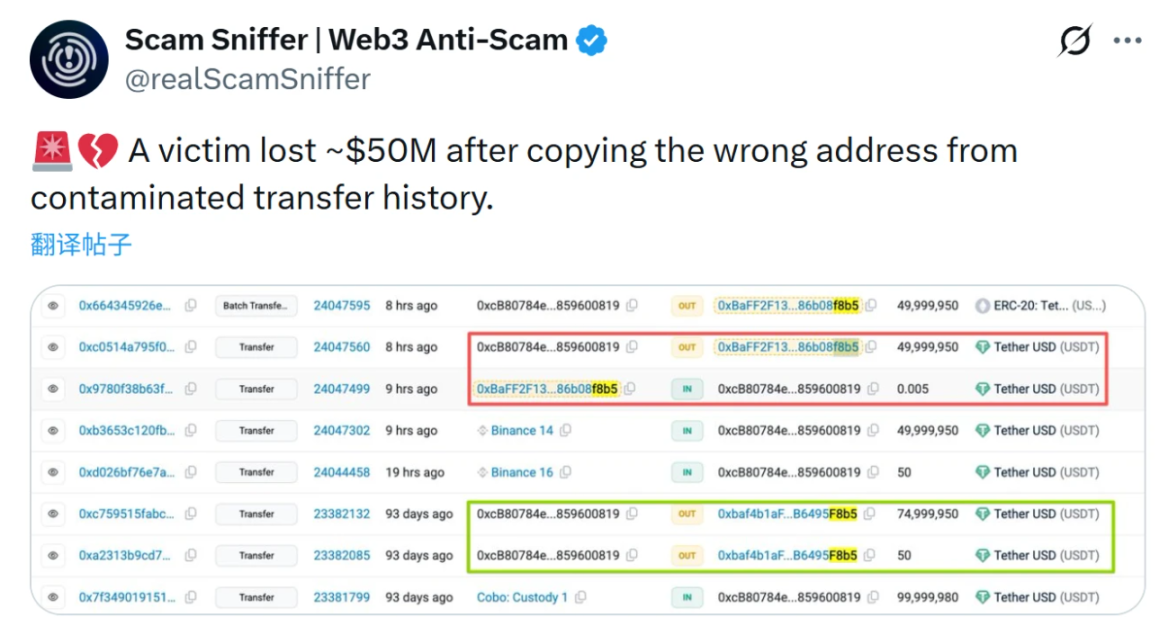

Например, недавнее событие с токсичностью адреса в размере 50 миллионов долларов США, где атакующий не пытался взломать систему, а вместо этого создал «похожие адреса» с очень похожими первыми и последними четырьмя символами, чтобы пользователи поспешно перевели средства. Недостаток модели EOA также очевиден здесь. Действительно, очень сложно кому-либо гарантировать, что он сможет проверить за очень короткое время строку из десятков символов, не имеющих никакого смысла.

В конце концов,Логика, лежащая в основе модели EOA, определяет, что она не заботится о том, обманули вас или нет, и ей важно только одно — подписали вы документ или нет.

Вот почему в последние два года в СМИ всё чаще появляются примеры успешного отравления адресов. Потому что злоумышленникам совсем не нужно прибегать к неэффективному 51% атакам, им достаточно создать достаточно похожий адрес, чтобы отравить его, а затем подождать, пока пользователь невнимательно скопирует, вставит и подтвердит.

В конце концов, EOA не может определить, что это адрес, с которым она никогда раньше не взаимодействовала, и не может определить, является ли эта операция значительным отклонением от исторического шаблона поведения. Для нее это просто законный и действительный транзакционный запрос, который должен быть выполнен. Таким образом, парадокс, который долгое время игнорировался, начинает становиться неизбежным:Web3 на криптографическом уровне невероятно безопасна, но на уровне учетных записей чрезвычайно уязвима.

Следовательно, убытки в размере 3,35 млрд долларов, нанесенные отрасли к 2025 году, нельзя просто свести к «недостаточной осторожности пользователей» или «усовершенствованным методам хакеров». Это скорее сигнал о том, что после того, как модель учетной записи была применена на реальном финансовом уровне, начали проявляться скопленные исторические обязательства.

II. Историческая необходимость AA: систематическая корректировка системы учетных записей Web3

Ведь тот факт, что большие потери происходят в условиях, когда система «работает в полном соответствии с правилами», сам по себе является самым большим вопросом.

Например, по статистике CertiK,Подобные инциденты, как фишинг, отравление адреса, вредоносное разрешение, ошибочная подпись и т.д., почти всегда имеют одну общую предпосылку: сама транзакция законна, подпись действительна, а выполнение необратимо.Они не нарушают правил консенсуса, не вызывают исключительных ситуаций, и даже в блок-эксплорерах выглядят абсолютно нормально.

Можно сказать, что с системной точки зрения это не атаки, а корректно выполненные пользовательские команды.

В конечном итоге, модель EOA объединяет три вещи - "личность", "полномочия" и "риск" - в одном и том же закрытом ключе. Как только подпись будет завершена, личность будет подтверждена, полномочия будут предоставлены, а риск будет необратимо и единовременно принят. Такое крайнее упрощение в ранней стадии было преимуществом по эффективности, но когда масштаб активов, круг участников и сценарии использования изменятся, начнут проявляться очевидные системные недостатки.

В особенности, когда Web3 постепенно переходит к высокочастотному, межпротокольному, длительное время онлайн использования, аккаунт больше не является просто холодным кошельком, который используется время от времени, а выполняет такие функции, как оплата, авторизация, взаимодействие, расчеты и т.д. В таких условиях предположение о том, что «каждая подпись представляет полностью рациональное решение», становится труднореализуемым.

С этой точки зрения, причина, по которой отравление адресов продолжает работать, заключается не в том, что атакующие умнее, а в том, что модель учетных записей не имеет никаких буферных механизмов против ошибок, которые легко совершают люди.Система не уточнит, что это объект, с которым ранее не было взаимодействия, не определит, значительно ли отклоняется сумма от исторического поведения, и не активирует задержку или повторное подтверждение из-за аномальной операции. Для EOA, если подпись действительна, транзакция должна быть выполнена.

На самом деле, традиционная финансовая система давно дала ответ. Как бы то ни было, ограничения на переводы, период охлаждения, аномальное замораживание, а также иерархия прав и возможность отмены авторизации, в сущности, признание простого, но реального факта: люди не всегда разумны, и при проектировании счетов необходимо предусмотреть буферное пространство.

В этой ситуации абстракция аккаунта (Account Abstraction, AA) начинает проявлять свое истинное историческое значение. Это больше похоже на переопределение сущности аккаунта, цель которого — превратить аккаунт из пассивного инструмента выполнения подписи в субъекта, способного управлять намерениями.

Суть в том, что при логике AA аккаунт больше не эквивалентен просто одному приватному ключу. У него может быть несколько путей проверки, можно задавать различные разрешения для разных типов операций, можно откладывать выполнение при подозрительном поведении, а также восстанавливать контроль при выполнении определенных условий.

Это не отступление от духа децентрализации, а скорее корректировка в целях обеспечения её устойчивости,Под настоящим самозапуском подразумевается не то, что пользователь должен нести постоянные последствия единичной ошибки, а то, что учетная запись сама по себе обладает возможностями защиты от ошибок и самозащиты без необходимости опираться на централизованное хостинг-обслуживание.

3. Эволюция аккаунтов: что может принести Web3?

Я неоднократно повторял одну фразу: «За каждым успешным обманом стоит пользователь, который перестаёт использовать Web3, а экосистема Web3 не имеет куда идти, если не появляются новые пользователи».

С этой точки зрения,Ни одно из правительственных агентств безопасности, ни продукты кошельков, ни другие участники рынка не могут больше рассматривать «ошибки пользователей» как индивидуальные промахи. Вместо этого они должны взять на себя системные обязательства по обеспечению того, чтобы система учетных записей была достаточно безопасной, достаточно понятной и достаточно устойчивой к ошибкам в реальных условиях использования.

Поэтому историческая роль, которую может сыграть AA, как раз заключается в этом. Короче говоря, AA - это не просто техническое обновление учетной записи, а институциональная корректировка всей системы безопасности.

Это изменение, прежде всего, проявляется в ослаблении связи между аккаунтом и приватным ключом. В течение долгого времени мнемоническая фраза почти что воспринималась как пропуск к самохранилищу в веб3, но на практике снова и снова доказывается, что такой способ управления ключами, основанный на единственной точке, неудобен для большинства обычных пользователей. Аккаунты AA, вводя механизмы вроде социального восстановления, делают так, чтобы аккаунт перестал быть жёстко привязан к одному приватному ключу. Пользователь может назначить несколько доверенных опекунов, и при утере устройства или выходе приватного ключа из строя, можно будет восстановить контроль над аккаунтом, пройдя верификацию.

Даже если AA добавит Passkey, мы сможем создать что-то действительно близкое интуитивному восприятию безопасности учетной записи в реальной финансовой системе (дополнительное чтение «Web3 без мнемонических фраз: AA × Passkey, как определить следующее десятилетие криптовалют?)。

Также важно, что AA перестраивает трение при совершении транзакций. В традиционной системе EOA, комиссия Gas фактически составляет скрытый барьер для всех операций в блокчейне, тогда как AA через такие механизмы, как Paymaster, позволяет оплачивать комиссию за транзакцию третьей стороной или напрямую использовать стейбилькоины для оплаты.

Это означает, что пользователю больше не нужно держать небольшое количество нативных токенов в качестве дополнительного требования для выполнения транзакции, а также он больше не вынужден разбираться в сложной логике Gas. Объективно, такой "невидимый" Gas-опыт не является просто приятным дополнением, а представляет собой один из ключевых факторов, определяющих, сможет ли веб3 выйти за рамки круга ранних пользователей.

Кроме того, благодаря собственным возможностям смарт-контрактов, аккаунт AA позволяет объединить ранее разрозненные многошаговые операции в один атомарный исполнительный процесс. Например, при торговле на DEX ранее требовалось пройти несколько этапов: авторизацию, подписание, совершение сделки, повторное подписание и т.д. В рамках аккаунта AA все эти операции могут быть выполнены в рамках одной транзакции, которая либо полностью успешна, либо полностью завершается неудачей, что позволяет сэкономить затраты и избежать потерь, вызванных неудачами на промежуточных этапах.

Глубокие изменения проявляются в пластичности самих привилегий аккаунта. Аккаунт AA больше не является бинарной структурой, где либо полный контроль, либо полная потеря контроля, а может обладать тонкой логикой управления привилегиями, как банковский счёт в реальности. Разные лимиты соответствуют разной степени проверки, разные объекты соответствуют разным привилегиям взаимодействия, а также можно использовать белые и чёрные списки, чтобы ограничить аккаунт только взаимодействием с определёнными безопасными контрактами.

Это означает, что даже в крайних случаях, когда приватный ключ раскрыт, сам аккаунт всё ещё имеет буферное пространство, чтобы активы не были полностью истрачены в короткие сроки.

Важно подчеркнуть, что эволюция безопасности аккаунтов не зависит полностью от полного внедрения системы аккаунтов AA. Существующие кошельковые продукты также могут и должны взять на себя часть корректировки модели EOA.

В качестве примера рассмотрим imToken. Его функция адресной книги позволяет сохранять часто используемые доверенные адреса, благодаря чему при переводе средств с аккаунта пользователь перестает полностью зависеть от мгновенной оценки строки хэша и вместо этого в первую очередь выбирает адрес из уже имеющегося списка. Таким образом, значительно снижается риск перевода средств из-за ручного копирования, вставки или ошибочного определения похожих адресов.

Также важен принцип «то, что вы видите, вы и подписываете» (What You See Is What You Sign), который в последние годы постепенно стал отраслевым консенсусом. Его суть не в том, чтобы предоставить больше информации, а в том, чтобы гарантировать, что подписанное пользователем содержание должно быть согласовано с тем, что он видит, понимает и ожидает, а не сжато в неразборчивые хэш-данные.

В соответствии с этим принципом, imToken структурировал и сделал понятным для пользователя содержание подписи на всех ключевых этапах, связанных с подписью, включая вход в DApp, переводы, обмен токенов и авторизацию, чтобы пользователь до подтверждения мог действительно понять, что он соглашается. Такой дизайн не изменил необратимость транзакции, но до подписания добавил необходимый рациональный буфер, что является важным шагом на пути к зрелой системе аккаунтов.

С более широкой точки зрения, эволюция AA-аккаунтов на самом деле меняет исходные предположения для следующей фазы развития Web3, действительно обеспечивая блокчейн условиями для поддержки большого числа реальных пользователей, иначеНезависимо от того, насколько сложным является протокол и масштабен ли нарратив, в конечном итоге он снова и снова будет пронзен самым первоначальным вопросом: решится ли обычный пользователь в течение длительного времени хранить свои активы в блокчейне.

В этом смысле, AA не является преимуществом Web3, а скорее планкой, которую нужно преодолеть, и она определяет не то, насколько хорош опыт, а то, Сможет ли Web3, изначально ориентированный на энтузиастов, перейти от экспериментальной системы к инфраструктуре децентрализованного финансирования, доступной для более широкой аудитории.

В заключение

3,35 миллиарда долларов, по сути, являются платой за обучение, которую вся отрасль заплатит к 2025 году.

Это также напоминает нам, что когда отрасль начинает обсуждать соответствие требованиям, интерфейсы систем и привлечение основных финансовых потоков, если учетные записи Web3 все еще остаются в состоянии «подпись/авторизация с нулевым балансом», то так называемая финансовая инфраструктура строится на песке.

Возможно, настоящий вопрос не в том, «станет ли AA основным направлением?», а в том, —Если аккаунты не будут развиваться, насколько велик будущий может быть у Web3?

Возможно, именно это и есть наиболее важный и достойный многократного обсуждения урок безопасности, который 2025 год оставит для всей отрасли.