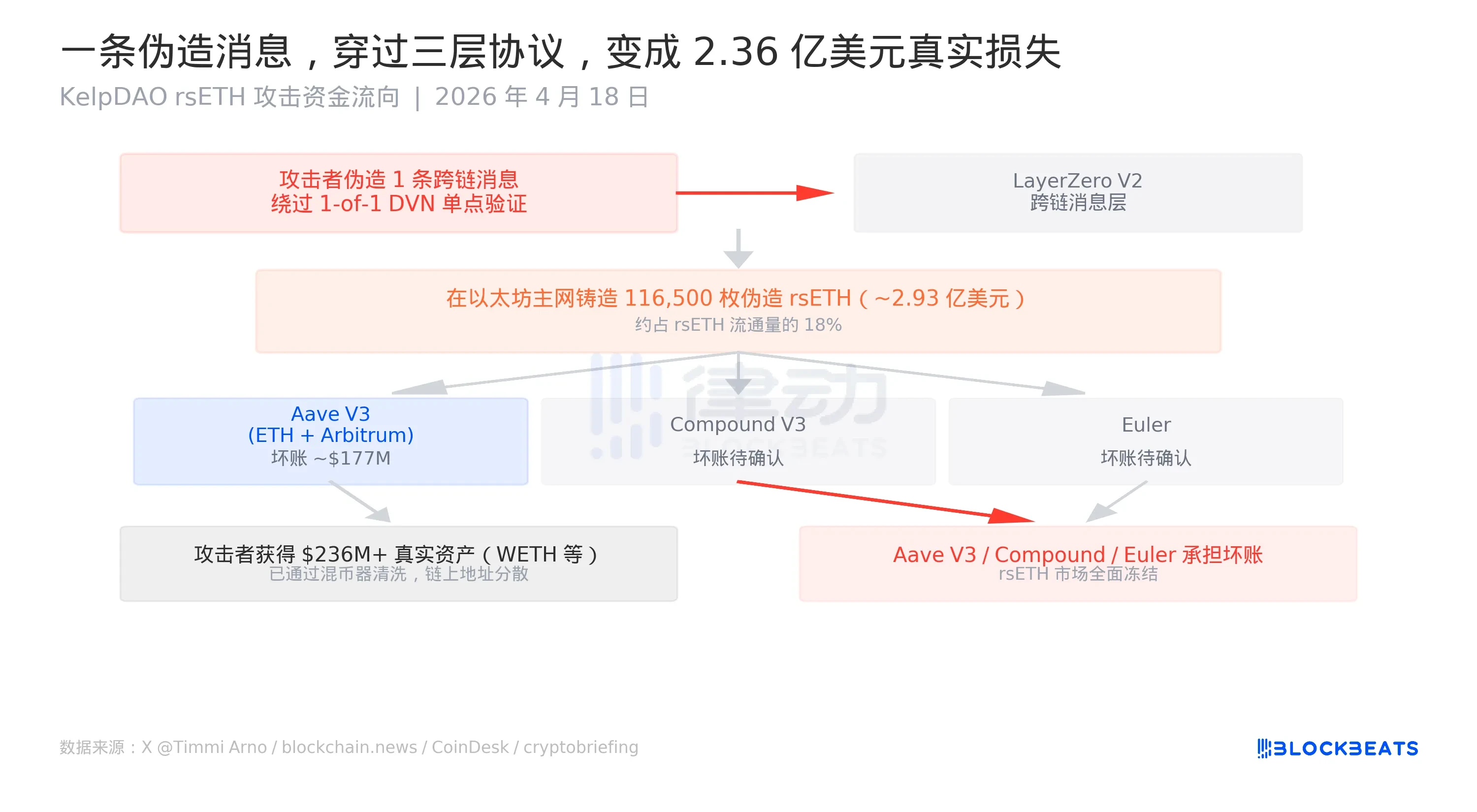

18 апреля 2026 года протокол повторного стейкинга ликвидности Kelp DAO был атакован: злоумышленники за несколько часов вывели из моста 116 500 rsETH, что по курсу того времени составляло около 293 миллионов долларов США. Процесс прошел чрезвычайно эффективно — от подделки межсетевых сообщений до вывода похищенных средств через три протокола кредитования: Aave V3, Compound V3 и Euler, после чего злоумышленники ушли в тот же день с 236 миллионами долларов США в виде WETH. Aave, SparkLend и Fluid немедленно полностью заблокировали рынок rsETH.

Это крупнейшая атака на DeFi с начала 2026 года.

Однако есть одна особенность, которая отличает эту атаку от большинства хакерских инцидентов. В коде смарт-контракта Kelp DAO не было уязвимостей. Безопасный исследователь, участвовавший в расследовании, @0xQuit, написал в X: «На основании имеющейся у меня информации, это сочетание двух проблем: конфигурация DVN 1 из 1 и компрометация самого узла DVN». Официальное заявление LayerZero также не упоминает код смарт-контракта, классифицируя проблему как «уязвимость rsETH», а не «уязвимость LayerZero».

293 миллиона долларов США, не в одной строке кода. Оно спрятано в неправильно заполненном параметре конфигурации при развертывании.

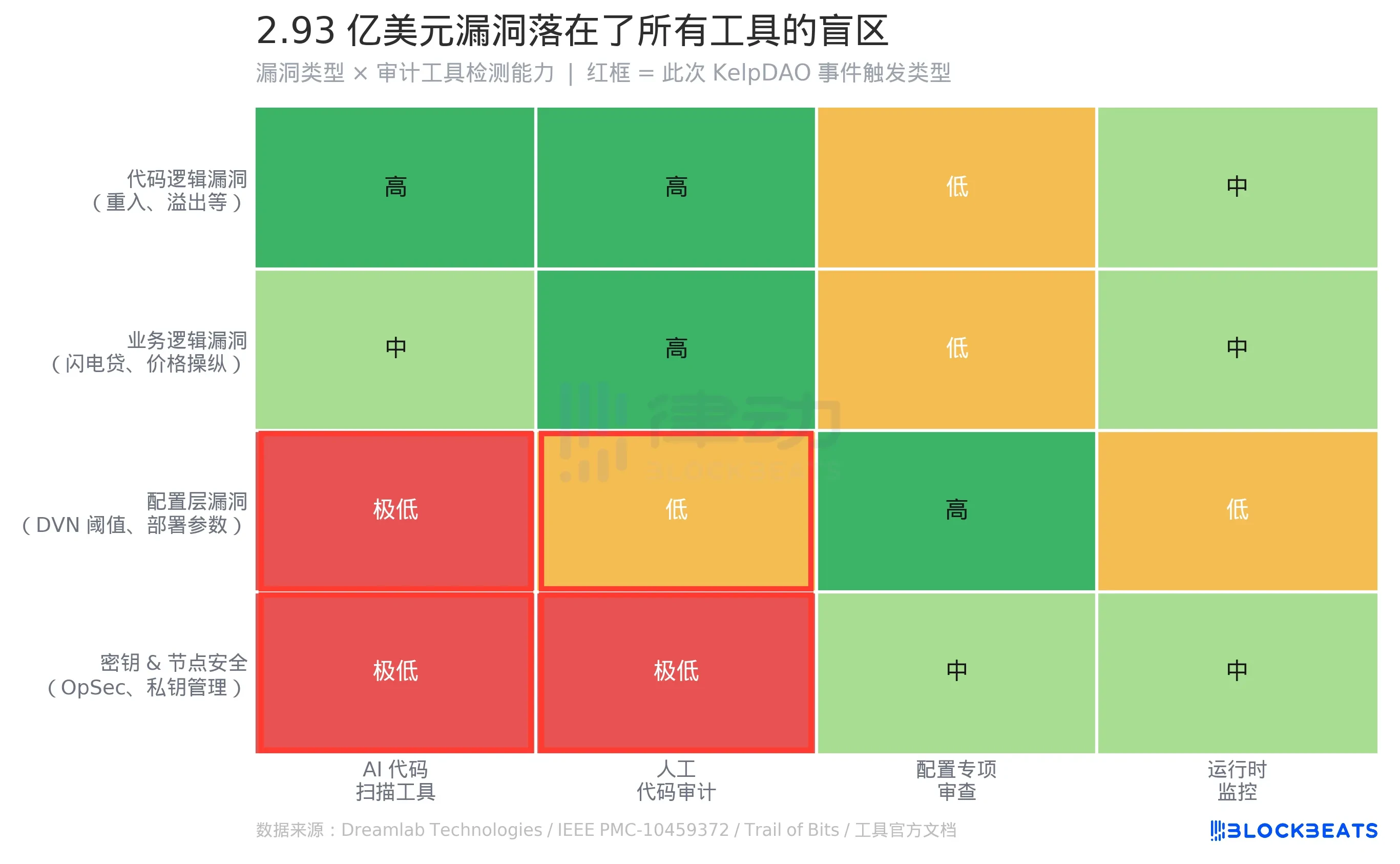

Общая логика аудита безопасности DeFi заключается в следующем: найти смарт-контракт, прочитать код, найти уязвимости. Эта логика хорошо работает при выявлении уязвимостей в логике кода: инструменты, такие как Slither и Mythril, достаточно зрело справляются с обнаружением известных шаблонов, таких как атаки повторного входа и переполнение целых чисел. LLM, активно внедряемые в последние два года для помощи в аудите кода, также обладают определенной способностью выявлять уязвимости в бизнес-логике (например, арбитражные пути с использованием молниеносных кредитов).

Но в этой матрице две строки красного цвета.

Уязвимости уровня конфигурации относятся к структурным слепым зонам при аудите инструментов. Проблема Kelp DAO заключается не в файлах .sol, а в параметре, записанном при развертывании протокола — пороге DVN. Этот параметр определяет, сколько узлов проверки должны подтвердить межсетевое сообщение, чтобы оно считалось легитимным. Он не попадает в код, не входит в диапазон сканирования Slither и не затрагивает путь символического выполнения Mythril. Согласно сравнительному исследованию Dreamlab Technologies, Slither и Mythril обнаружили соответственно 5/10 и 6/10 уязвимостей в протестированных смарт-контрактах, но этот результат основан на предпосылке, что «уязвимости находятся в коде». Согласно исследованию IEEE, даже на уровне кода современные инструменты могут обнаружить лишь 8–20% эксплуатируемых уязвимостей.

С точки зрения существующих парадигм аудита, не существует инструментов, способных «определить, является ли порог DVN разумным». Для выявления таких рисков конфигурации требуется не анализатор кода, а специализированный контрольный список: «Количество DVN используемого мост-протокола ≥ N?», «Существуют ли требования к минимальному порогу?» — на данный момент такие вопросы не охватываются стандартизированными инструментами и не имеют широко признанных отраслевых норм.

Также в красной зоне находятся ключи и безопасность узлов. В описании @0xQuit упоминается, что DVN-узел «был скомпрометирован», что относится к области операционной безопасности (OpSec) и выходит за пределы возможностей любых инструментов статического анализа. Ни одна из ведущих аудиторских фирм, ни инструменты сканирования на основе ИИ не могут предсказать, будет ли раскрыта приватная ключевая информация оператора узла.

Эта атака одновременно активировала две красные зоны в матрице.

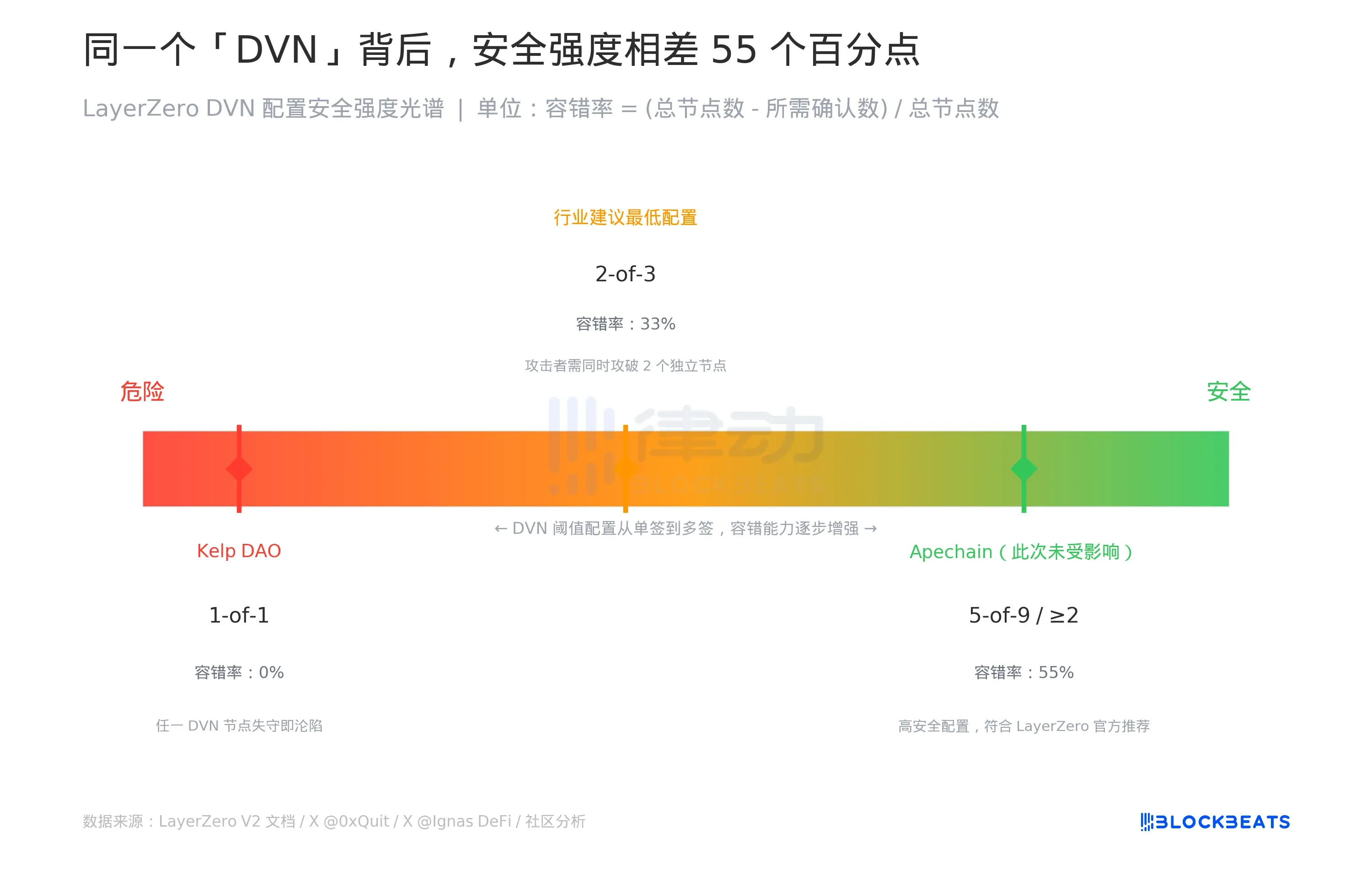

DVN — это механизм верификации межцепочечных сообщений LayerZero V2, полное название — Decentralized Verifier Network (децентрализованная сеть верификаторов). Его философия проектирования заключается в передаче права принятия решений о безопасности на уровень приложений: каждый протокол, подключающийся к LayerZero, может самостоятельно выбирать, сколько узлов DVN должны подтвердить сообщение, прежде чем оно будет разрешено.

Эта «свобода» создает спектр.

Kelp DAO выбрал крайний левый вариант 1-of-1, требующий подтверждения только одного узла DVN. Это означает нулевую устойчивость к сбоям: злоумышленнику достаточно взломать всего один узел, чтобы подделать любое межцепочечное сообщение. В противоположность этому, Apechain, также подключенный к LayerZero, настроил более двух обязательных узлов DVN и не пострадал в ходе этого инцидента. В официальном заявлении LayerZero говорится: «Все остальные приложения остаются безопасными» — подразумевая, что безопасность или уязвимость зависят от выбранной вами конфигурации.

Стандартной отраслевой рекомендацией является минимум 2 из 3: злоумышленнику необходимо одновременно скомпрометировать два независимых узла DVN, чтобы подделать сообщение, что повышает уровень отказоустойчивости до 33%. При высокобезопасной конфигурации, например 5 из 9, уровень отказоустойчивости может достигать 55%.

Проблема в том, что внешние наблюдатели и пользователи не видят эту конфигурацию. То же самое название «поддерживается LayerZero» может означать как 0% отказоустойчивости, так и 55% отказоустойчивости. Оба варианта в документации называются DVN.

Опытный криптоинвестор, переживший инцидент с Anyswap, Довей Ван напрямую написала в X: «DVN LayerZero оказался 1/1 валидатором... Все мосты должны немедленно пройти всестороннюю проверку безопасности.»

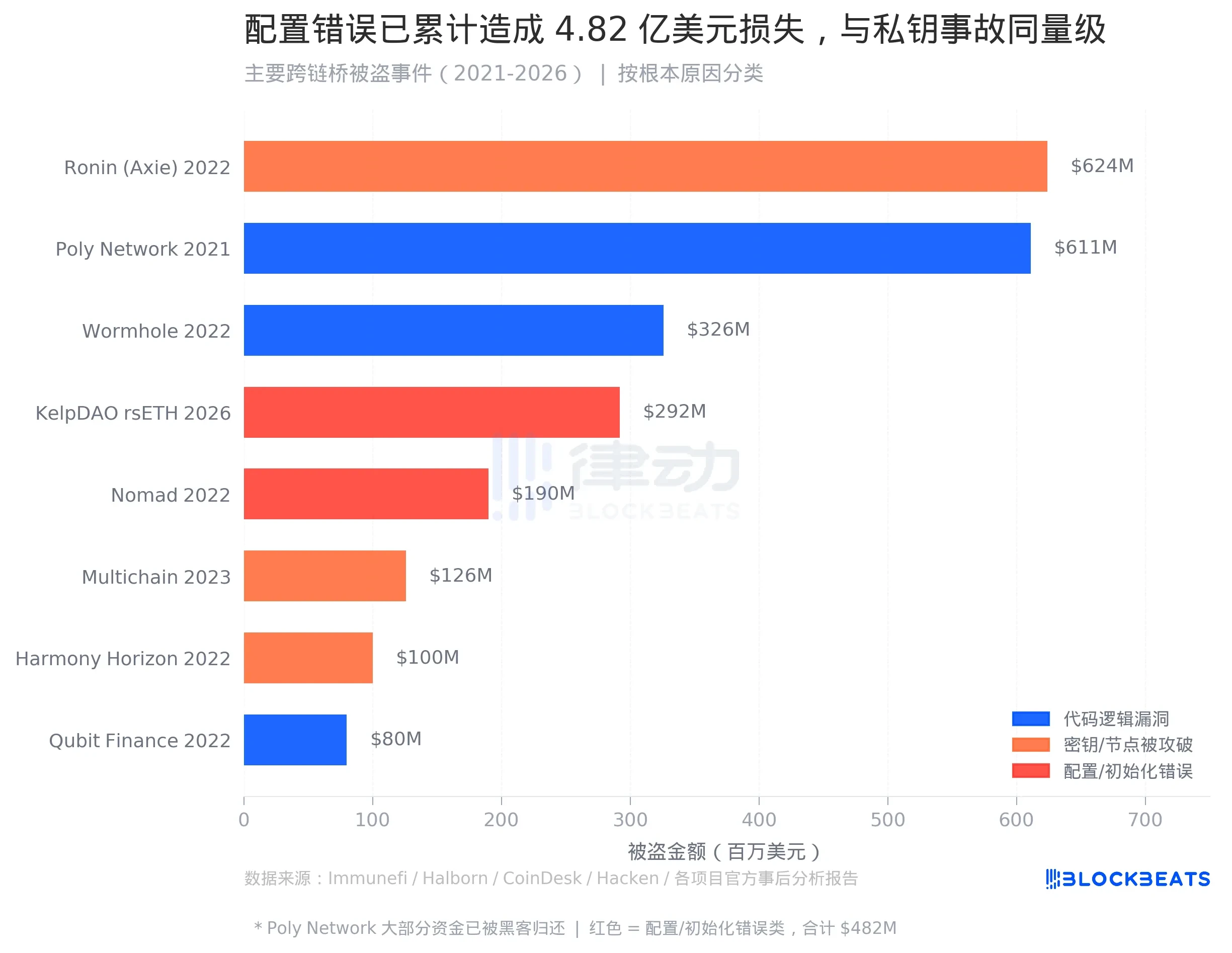

В августе 2022 года в мосте Nomad был обнаружен уязвимость. Кто-то скопировал первую атакующую транзакцию, внес небольшие изменения и обнаружил, что она также сработала — вскоре сотни адресов начали копировать её, и за несколько часов было изъято 190 миллионов долларов США.

Постфактум-анализ Nomad гласит, что уязвимость возникла из-за «обычного обновления, при котором trusted root был инициализирован как 0x00». Это ошибка конфигурации, возникшая на этапе развертывания. Логика проверки Merkle-доказательств корректна, код сам по себе не содержит ошибок — проблема заключалась в неправильном начальном значении.

Вместе с Nomad, уязвимости типа конфигурации/инициализации привели к потерям примерно на 482 миллиона долларов США. За всю историю краж через мосты, этот тип уязвимостей теперь сопоставим по масштабу с уязвимостями, связанными с утечкой ключей (Ronin — 624 миллиона долларов США, Harmony — 100 миллионов долларов США, Multichain — 126 миллионов долларов США, в сумме около 850 миллионов долларов США).

Но дизайн продуктов в сфере аудита кода никогда не был ориентирован на эту категорию.

Наиболее обсуждаемыми в отрасли остаются уязвимости логики кода. Wormhole потерял 326 миллионов долларов из-за обхода проверки подписи, Qubit Finance потерял 80 миллионов долларов из-за инцидента с фальшивыми депозитами. Эти случаи имеют полные отчеты по анализу уязвимостей, номера CVE в качестве аналогов и воспроизводимые PoC, что делает их подходящими для обучения и оптимизации инструментов аудита. Проблемы на уровне конфигурации не записываются в коде и трудно попадают в этот производственный цикл.

Заметным деталем является то, что два события, связанных с конфигурацией, были вызваны совершенно разными способами. Nomad случайно установил неверное начальное значение во время планового обновления — это ошибка. В то время как 1-of-1 в Kelp DAO был сознательным конфигурационным решением — протокол LayerZero не запрещал этот вариант, и Kelp DAO не нарушал никаких правил протокола. «Соответствующее» конфигурационное решение и «ошибочное» начальное значение привели к одному и тому же последствию.

Логика выполнения этой атаки проста: поддельное межцепочечное сообщение сообщает основной сети Ethereum, что «на другой цепочке кто-то уже заблокировал эквивалентные активы», что запускает чеканку rsETH на основной сети. Сам rsETH не имеет реальной обеспеченности, но его запись в цепочке является «легитимной» и может быть принята протоколами кредитования в качестве залога.

Затем злоумышленник распределил 116 500 rsETH между Aave V3 (Эфириум и Arbitrum), Compound V3 и Euler, заимствовав в общей сложности более 236 миллионов долларов США реальных активов. Согласно нескольким источникам, оценка просроченной задолженности, с которой столкнулся Aave V3 в одиночку, составляет около 177 миллионов долларов США. Резерв WETH в безопасном модуле Aave Umbrella, предназначенный для погашения просроченной задолженности, составляет около 50 миллионов долларов США, что покрывает менее трети, оставшаяся часть будет покрыта держателями aWETH.

Этот счет в итоге лег на тех, кто просто хотел заработать немного WETH.

LayerZero официально продолжает совместное расследование с организацией по реагированию на инциденты безопасности SEAL Org и заявила, что совместно с Kelp DAO опубликует отчет об анализе инцидента после получения всей информации. Kelp DAO сообщает, что проводит «активные меры по устранению».

Уязвимость в 293 миллионах долларов не находится в коде. Четыре слова «аудит пройден» не покрывают место, где расположен этот параметр.