Форки шифрования: самые известные события разделения в истории криптографии

2026/04/12 17:30:17

История шифрования обычно рассказывается через алгоритмы, стандарты и прорывы в математике. Но некоторые из самых важных поворотных моментов произошли из-за чего-то гораздо более практического: форков программного обеспечения. В криптографии форк редко бывает просто спором между программистами или обычной инженерной веткой. Он обычно происходит, когда доверие оказывается под давлением — после кризиса безопасности, сбоя в управлении, конфликта лицензий или внезапного завершения крупного проекта. Когда это происходит, сообществу нужно решить, какая кодовая база заслуживает защиты реальных систем в будущем.

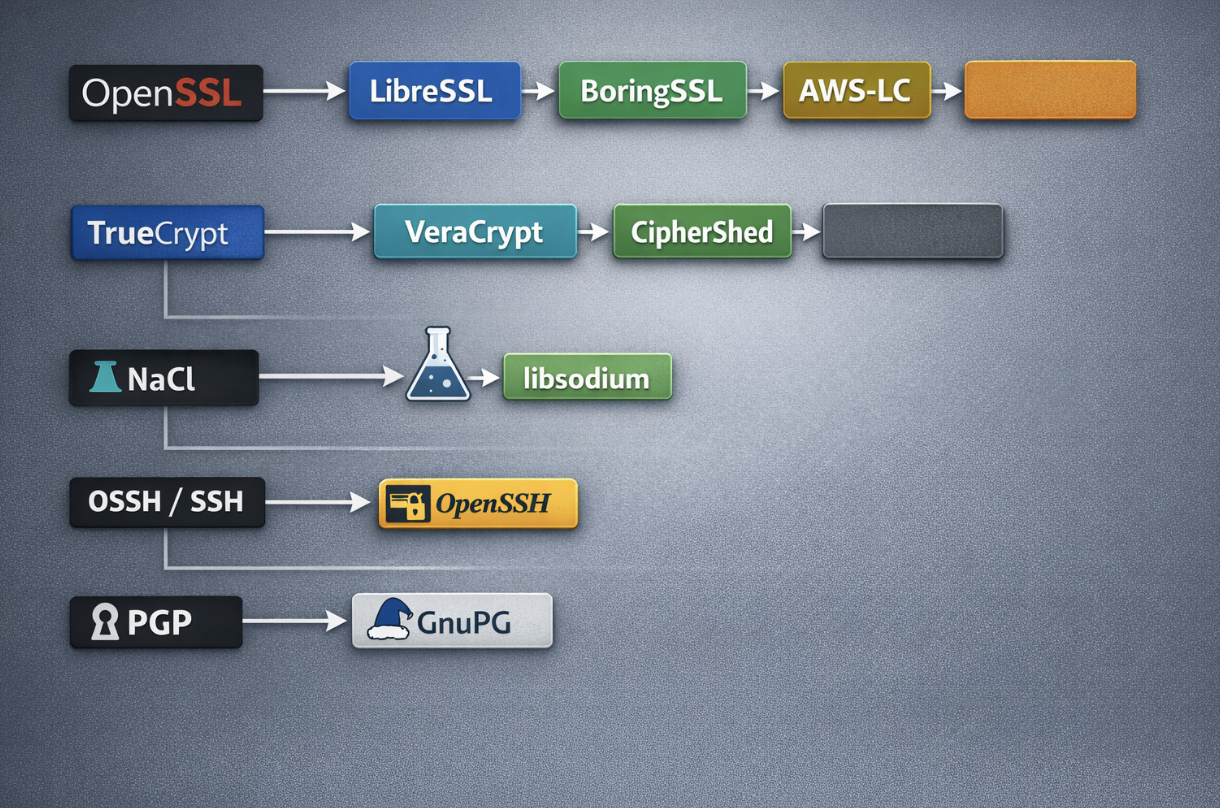

К концу этой статьи вы получите четкое представление о самых известных событиях форков в истории шифрования, причинах каждого раскола и проектах, ставших символическими именами этих переходов. Основные истории включают семейство форков OpenSSL, падение TrueCrypt и rise VeraCrypt, переход от NaCl к libsodium, а также линию SSH, породившую OpenSSH. По пути также помогает отличить настоящий форк кода от преемника, основанного на стандартах, такого как GnuPG в экосистеме OpenPGP.

Крюк

Что делает интернет, когда программное обеспечение, защищающее веб-сайты, серверы и зашифрованные файлы, больше не может быть доверено в своем текущем виде?

В криптографии ответом часто является форк, и некоторые из этих форков изменили стек безопасности современного мира.

Обзор

Эта статья охватывает самые известные события форков в истории криптографии, включая:

-

OpenSSL и проекты, разветвившиеся от него, особенно LibreSSL, BoringSSL и позже AWS-LC

-

Закрытие TrueCrypt и появление VeraCrypt

-

Эволюция NaCl в более удобную для внедрения библиотеку libsodium

-

линия SSH → OSSH → OpenSSH

-

почему GnuPG относится к обсуждению, хотя он не является прямым форком PGP

Тезис

История форков шифрования показывает, что криптография развивается не только благодаря теории, но и благодаря решениям в области управления и реализации. Самые известные события форков стали знаменитыми, потому что ответили на сложный вопрос: когда исходный путь больше не вызывает достаточного доверия, какой проект должен его заменить?

Диаграмма в виде временной шкалы, показывающая основные линии форков шифрования: OpenSSL → LibreSSL, BoringSSL и AWS-LC; TrueCrypt → VeraCrypt и CipherShed; NaCl → libsodium; OSSH/SSH → OpenSSH; PGP → GnuPG.

Роль форков в истории шифрования

В большинстве категорий программного обеспечения форк — это просто изменение направления. В криптографии он обычно означает что-то гораздо более серьезное. Форк возникает, когда доверие к оригинальному проекту начинает ослабевать, будь то из-за сбоя в безопасности, проблем с обслуживанием, вопросов управления или растущего ощущения, что программное обеспечение больше не достаточно надежно для такой чувствительной роли.

Это важно, потому что программное обеспечение для шифрования находится в центре цифрового доверия. Оно помогает обеспечивать безопасность сетевых соединений, защищать хранимые файлы, управлять ключами, проверять сертификаты и подтверждать целостность. Другими словами, даже если криптография сама по себе математически надежна, её реализация всё равно должна быть заслуживающей доверия. Слабый код, плохое сопровождение или проект, который слишком сложно аудировать, могут создавать реальные риски безопасности. Когда происходит форк в этой области, это часто связано не с предпочтениями разработчиков, а с решением, какой проект должен продолжать защищать реальные системы.

Самые важные шифровальные форки обычно происходят по нескольку повторяющимся причинам:

-

крупная уязвимость раскрывает более глубокие проблемы в исходной кодовой базе

-

проект становится слишком сложным или устаревшим для безопасного сопровождения

-

Компании нужна специализированная структура для своей собственной инфраструктуры

-

уважаемый дизайн требует более практичной и портативной реализации

Эти паттерны объясняют, почему некоторые форки становятся определяющими моментами в истории криптографии, а не второстепенными проектами.

Кризисы безопасности и восстановление доверия

Некоторые из самых известных событий форка начинаются после публичного инцидента с безопасностью. Когда это происходит, форк становится способом восстановить доверие. Новая команда может упростить код, удалить рискованные устаревшие компоненты, внедрить более строгие практики проверки и представить более четкую философию безопасности.

Это одна из причин, по которым форки в шифровании привлекают столько внимания. Они часто являются реакцией на нарушенную модель доверия. Сообщество больше не спрашивает, какая версия удобнее. Оно спрашивает, какая версия безопаснее для использования.

Обслуживание, управление и качество кода

Форки также важны, потому что надежное программное обеспечение зависит от качественного сопровождения. Проект может оставаться популярным годами, в то время как его код становится все труднее проверять, модернизировать и начинает постепенно разрушаться изнутри. В криптографии это особенно опасно, поскольку программное обеспечение безопасности должно оставаться понятным и аудитируемым на протяжении времени.

Форк может обеспечить практическую перезагрузку, создав:

-

более прозрачное управление

-

более строгие стандарты разработки

-

лучшая долгосрочная поддерживаемость

-

база кода, которую легче аудировать

В этом смысле форк не всегда является фрагментацией. Иногда это единственный реалистичный способ восстановить дисциплину и доверие.

Прямые форки и последующие проекты

Также важно точно использовать термин форк. Не каждое крупное разделение в истории шифрования является буквальным форком кода. Некоторые проекты напрямую ответвляются от более старого исходного дерева, в то время как другие лучше описывать как преемники, продолжающие ту же роль или стандарт.

Простой способ понять разницу:

-

Прямые форки продолжают исходную кодовую базу

-

Проекты-преемники берут на себя ту же функцию, не являясь прямыми копиями кода

-

Основанные на стандартах продолжения строятся вокруг одного и того же открытого стандарта, а не одного и того же кода

Это различие сохраняет историю точной. OpenSSL до LibreSSL — это прямой форк. NaCl до libsodium — также прямой форк. PGP до GnuPG относится к той же более широкой исторической дискуссии, но его лучше понимать как стандартный преемник, а не как строгий раскол кодовой базы.

В этом и заключается значимость форков в истории шифрования. Они — не просто технические ветки. Это моменты, когда сообщество безопасности переосмысливает доверие и решает, какие проекты достаточно сильны, чтобы продолжать развитие.

OpenSSL и семейство форков, изменивших шифрование интернета

Никакое событие форка в практической криптографии не известно так же, как событие, связанное с OpenSSL. Годами OpenSSL была одной из самых широко используемых криптографических библиотек в интернете. Она находилась под TLS на серверах, клиентах, операционных системах и встраиваемых платформах. Это делало её фундаментальной инфраструктурой. Но её важность также раскрыла стоимость сложности. Когда доверие к такому проекту ослабевает, последствия намного масштабнее, чем в типичном стеке приложений.

LibreSSL: очистка и укрепление форк

LibreSSL появился как один из самых заметных ответов на вопрос о том, каким должен быть более безопасный криптографический инструментарий после кризиса OpenSSL несколько лет назад. Проект описывает себя как версию стека TLS и криптографии, форкнутого из OpenSSL в 2014 году, с целями, включающими модернизацию кодовой базы, повышение безопасности и применение лучших практик разработки. Эта формулировка объясняет, почему LibreSSL стал исторически важным. Это было не просто переименование. Это был сознательный попытка сделать крупный криптографический инструментарий более понятным, легче поддающимся аудиту и менее нагруженным устаревшим кодом.

Представительное значение LibreSSL является как символическим, так и техническим. Оно олицетворяет идею о том, что криптографическое доверие зависит от поддерживаемости. Математически безопасная система недостаточна, если реализация запутана, несогласована или слишком сложна для проверки. LibreSSL стал известен потому, что он превратил эту проблему в форк с четкой миссией и сильной культурой безопасности.

BoringSSL: специализированный форк для экосистемы Google

Ответ Google на ту же широкую проблему был другим. BoringSSL описывает себя как форк OpenSSL, созданный для удовлетворения потребностей Google, и прямо указывает, что не предназначен для общего использования так же, как OpenSSL. Это различие является центральным для его места в истории. LibreSSL представлял один путь: упростить и улучшить для широкой аудитории в области безопасности. BoringSSL представлял другой: создать форк, оптимизированный для строго контролируемой внутренней экосистемы, где компромиссы совместимости могут быть централизованно урегулированы.

Вот почему BoringSSL важен, даже несмотря на то, что он не позиционируется как универсальная библиотека для сторонних разработчиков. Он демонстрирует, как криптографические форки могут определяться реалиями развертывания так же сильно, как и необходимостью восстановления общественного доверия. Крупным платформам иногда требуется свобода принимать агрессивные решения в отношении API или ABI, которые универсальный проект-источник не может безопасно принимать. BoringSSL стал одним из самых важных криптографических форков именно потому, что отражает приоритеты крупной производственной среды, а не потребности каждого стороннего потребителя.

AWS-LC: более поздняя ветвь в том же семействе

AWS-LC продолжает эту линию дальше. AWS описывает AWS-LC как универсальную криптографическую библиотеку, поддерживаемую её криптографической командой и основанную на коде из проектов Google BoringSSL и OpenSSL. Это помещает AWS-LC в ту же историческую семью форков, хотя он появился позже. Это демонстрирует, как основная криптографическая база может порождать несколько потомков с различными операционными предположениями: один сосредоточен на очистке и аудите, один адаптирован под потребности Google, а один приспособлен для сред AWS и клиентов.

В совокупности OpenSSL, LibreSSL, BoringSSL и AWS-LC образуют наиболее значимый кластер форков в истории современного шифрования. Эти проекты представляют собой не только из-за общего происхождения, но и потому, что каждый из них предлагает свой уникальный ответ на один и тот же вопрос: как следует поддерживать и развивать критически важную криптографическую инфраструктуру?

TrueCrypt и поиск надежного преемника

Если история OpenSSL — это крупнейшее событие форка инфраструктуры, то история TrueCrypt — самый известный разрыв в шифровании для конечных пользователей. TrueCrypt стал одним из самых известных инструментов шифрования дисков в мире, поскольку предлагал практическое шифрование контейнеров, разделов и полных дисков на нескольких платформах. Затем проект фактически завершился. Официальный сайт до сих пор предупреждает, что использование TrueCrypt не является безопасным, поскольку он может содержать незакрытые уязвимости, и заявляет, что разработка была прекращена в мае 2014 года. Это внезапное прекращение превратило проект из надежного инструмента в исторический разрыв.

VeraCrypt: ведущий преемник

Самым важным проектом, возникшим в результате этого раскола, стала VeraCrypt. VeraCrypt позиционирует себя как бесплатное программное обеспечение с открытым исходным кодом для шифрования дисков для Windows, macOS и Linux. Более того, она стала практическим продолжением линейки TrueCrypt для большинства пользователей. Когда люди обсуждают знаменитое событие форка TrueCrypt, они обычно имеют в виду VeraCrypt. Она унаследовала срочность потребностей базы пользователей оригинального проекта: люди по-прежнему нуждались в зашифрованных контейнерах, полном шифровании дисков и поддерживаемом пути развития.

Значимость VeraCrypt обусловлена не только инновациями, но и преемственностью. В области шифрования преемственность не является тривиальной вещью: пользователи не могут легко отказаться от инструментов, защищающих конфиденциальные файлы и системы. Успешный преемник должен сохранять достаточную степень знакомства, чтобы обеспечить переход, а также создавать уверенность в том, что проект жив и находится под надлежащим уходом. VeraCrypt приобрела историческую важность, поскольку лучше других претендентов справилась с этим переходом.

CipherShed и общий момент форка

CipherShed также занимает место в исторической записи как заметный форк TrueCrypt, хотя на практике он никогда не стал таким же популярным, как VeraCrypt. Его значение имеет символический характер: он напоминает нам, что при крахе крупного проекта шифрования сообщества часто исследуют более одного пути спасения. Но со временем один преемник обычно становится признанным лидером. В данном случае этим стал VeraCrypt.

Эпизод с TrueCrypt — один из самых ярких примеров форка, вызванного крахом управления. Чистого, упорядоченного перехода не произошло. Доверие к оригинальному проекту исчезло почти за одну ночь. Событие форка имело значение, потому что пользователям срочно требовался достоверный заменитель — не как абстрактная инженерная задача, а как операционная необходимость.

NaCl в libsodium: форк, улучшивший удобство использования

Не каждый известный форк шифрования возникает из-за скандала или кризиса. Некоторые становятся известными, потому что решают менее шумную, но не менее важную проблему удобства использования. NaCl — библиотека сетевых и криптографических функций — оказала большое влияние благодаря своей четкой, современной подходе к криптографическим API. Она поощряла более безопасные настройки по умолчанию и более чистые абстракции. Однако ее не всегда было легко упаковать, развернуть или интегрировать в широком спектре сред для основных разработчиков.

Собственная документация libsodium объясняет, почему она стала представительным преемником. Она описывает себя как портируемую, кросскомпилируемую, устанавливаемую и пакетируемую форк-версию NaCl с совместимым, но расширенным API для повышения удобства использования. Это описание — не маркетинговый треп. Оно точно указывает на причину исторического значения libsodium: она сделала сильную криптографию проще для правильного использования в производственном программном обеспечении.

Такой форк важен, потому что плохая эргономика может стать проблемой безопасности. Когда криптографические библиотеки сложно интегрировать или легко неправильно использовать, команды допускают ошибки. Важность libsodium заключается в преодолении разрыва между надежным криптографическим дизайном и практической инженерией программного обеспечения. Она продолжила современную философию NaCl, сделав ее более доступной для разработчиков приложений и экосистем языков.

Среди криптографических проектов, ориентированных на разработчиков, переход от NaCl к libsodium — один из самых влиятельных форков за всю историю. Он, возможно, не привлёк столько же общественного внимания, как завершение работы TrueCrypt, но с точки зрения долгосрочного влияния на то, как создаются безопасные приложения, он занимает одно из первых мест в списке.

SSH, OSSH и OpenSSH

OpenSSH иногда рассматривается отдельно, поскольку это набор средств для безопасной связи, а не универсальная криптографическая библиотека. Однако исторически он однозначно относится к любому серьёзному списку известных форков шифрования. История проекта OpenSSH гласит, что команда OpenBSD решила сделать форк от релиза OSSH и продолжить быстрое развитие, используя тот же процесс аудита безопасности, который сформировал сам OpenBSD. Это делает OpenSSH явным событием форка, а не просто несвязанной реализацией.

Далее произошло то, что делает эту линию настолько важной. OpenSSH не остался побочной веткой. Он стал доминирующей реализацией SSH в Unix-подобных системах и одним из самых надежных инструментов безопасного удаленного доступа в мире. На практике это означает, что ветвь, созданная форком, стала стандартной для огромной части интернет-инфраструктуры. Это один из самых ярких примеров того, как форк настолько успешно победил, что многие пользователи перестали воспринимать его как форк.

Представительными проектами здесь являются оригинальная линия SSH, OSSH и OpenSSH. Важность форка заключается в том, как он превратил безопасный доступ Shell в стандартную операционную возможность, поддерживаемую широко доверенной открытой реализацией. Это важная глава в истории зашифрованных коммуникаций.

PGP и GnuPG: исторически центральные, но не прямой форк кода

PGP и GnuPG часто включаются в списки известных форков шифрования, но отношения между ними нужно описывать внимательно. GnuPG утверждает, что это полная и бесплатная реализация стандарта OpenPGP. Это означает, что он находится в той же широкой экосистеме, что и PGP, и стал бесплатной альтернативой для решения тех же задач шифрования и цифровой подписи. Однако его лучше понимать как стандарт-основанный преемник, а не как прямой форк исходного кода.

Это различие стоит сохранять, поскольку история становится более ясной, когда термины используются точно. Если речь идет о более широких «форкообразных» переломных моментах истории шифрования, PGP и GnuPG должны быть включены в обсуждение. Если же вопрос касается буквальных форков исходного кода, они не относятся к той же категории, что OpenSSL к LibreSSL или NaCl к libsodium. Тем не менее, GnuPG остается одним из самых важных представительных проектов в истории шифрования, поскольку он продолжил развитие модели OpenPGP в открытой и широко принятой форме.

Форки шифрования в криптовалюте

На первый взгляд, форки шифрования могут показаться узкой темой из истории программного обеспечения для безопасности, а не чем-то напрямую связанным с криптовалютами. Но связь ближе, чем кажется. Криптоиндустрия зависит от доверия на каждом уровне, и это доверие строится не только на дизайне блокчейна. Оно также зависит от безопасности программного стека, лежащего в основе кошельков, обработки ключей, систем аутентификации, API, внутренней коммуникации и более широкой инфраструктуры, обеспечивающей защиту цифровых активов.

-

Криптовалюты зависят от надежного программного обеспечения для безопасности, а не только от протоколов блокчейна.

-

Форки происходят, когда доверие ослабевает из-за проблем с безопасностью, плохим обслуживанием или проблемами управления.

-

Форки OpenSSL показывают, насколько критичная криптографическая инфраструктура может расколоться, когда исходный проект больше не кажется достаточным.

-

Переход от TrueCrypt к VeraCrypt демонстрирует необходимость в достойном преемнике, когда инструмент шифрования теряет доверие.

-

NaCl к libsodium показывает, что более удобная криптография может улучшить реальную безопасность.

-

Основной вывод: безопасность криптовалюты зависит от качества кода, возможности аудита, обслуживания и долгосрочного управления.

Заключение

Самые известные события форков в истории шифрования известны не потому, что разработчики спорили о стиле кода. Они известны потому, что отметили моменты, когда сообществу пришлось восстановить доверие к критически важному программному обеспечению для безопасности. Семейство OpenSSL породило LibreSSL, BoringSSL и AWS-LC. Окончание TrueCrypt вознесло VeraCrypt как ведущего преемника. Идеи NaCl получили более широкое применение в производстве через libsodium. Линейка SSH породила OpenSSH, который стал стандартной реализацией безопасной оболочки на большей части интернета. И хотя GnuPG не является прямым форком PGP, он остается одним из самых важных проектов-преемников в более широкой истории шифрования.

OpenSSL, LibreSSL, BoringSSL, AWS-LC, TrueCrypt, VeraCrypt, CipherShed, NaCl, libsodium, SSH, OSSH, OpenSSH, PGP и GnuPG. Вместе они показывают, что история криптографии столь же связана с управлением и реализацией, сколько и с теорией.

Призыв к действию

Ищете больше информации о криптовалютах и практических знаний о блокчейне? Ознакомьтесь с последними статьями на KuCoin Learn и изучите всю платформу KuCoin.

Часто задаваемые вопросы

Что такое шифровальный форк?

Форк шифрования — это ответвление от существующего криптографического программного проекта в отдельно поддерживаемую кодовую базу со своим собственным направлением разработки.

Какой самый известный форк шифрования?

Семейство форков OpenSSL обычно является наиболее важным с практической точки зрения, поскольку оно затронуло ключевую инфраструктуру безопасности интернета и породило такие крупные ответвления, как LibreSSL и BoringSSL.

Является ли VeraCrypt форком TrueCrypt?

VeraCrypt — это наиболее известный преемник в линейке TrueCrypt, который стал доминирующим поддерживаемым продолжением после завершения разработки TrueCrypt в 2014 году.

Является ли libsodium форком NaCl?

Да. libsodium прямо описывает себя как форк NaCl с совместимым, но расширенным API.

Был ли OpenSSH действительно форком?

Да. Официальная история проекта OpenSSH говорит о том, что команда OpenBSD создала форк из релиза OSSH.

Является ли GnuPG форком PGP?

Не в строгом смысле исходного кода. GnuPG лучше описать как бесплатную реализацию стандарта OpenPGP.

Почему форки важны в криптографии?

Они важны, потому что часто определяют, какие реализации пользователи доверяют для безопасной связи, управления ключами, зашифрованного хранения и безопасности приложений.

Какие представительные проекты я должен запомнить?

Ключевые названия: OpenSSL, LibreSSL, BoringSSL, AWS-LC, TrueCrypt, VeraCrypt, NaCl, libsodium, SSH, OSSH, OpenSSH и GnuPG как стандартный преемник.

Отказ от ответственности: Информация, представленная на этой странице, может происходить из сторонних источников и не обязательно отражает взгляды или мнения KuCoin. Этот контент предназначен исключительно для общих информационных целей и не должен рассматриваться как финансовая, инвестиционная или профессиональная консультация. KuCoin не гарантирует точность, полноту или надежность информации и не несет ответственности за любые ошибки, упущения или последствия, возникшие в результате ее использования. Инвестирование в цифровые активы сопряжено с inherent risks. Пожалуйста, внимательно оцените свой уровень рисковой готовности и финансовое положение перед принятием любых инвестиционных решений. Для получения дополнительной информации ознакомьтесь с нашими Условиями использования и Раскрытием рисков

Отказ от ответственности: Эта страница была переведена для вашего удобства с использованием технологии искусственного интеллекта (на базе GPT). Для получения наиболее точной информации обратитесь к оригинальной английской версии.