Криптовзлом Северной Кореи 2026 года: $577 млн похищено в ходе атак на Drift Protocol и KelpDAO

2026/05/09 03:51:27

Введение

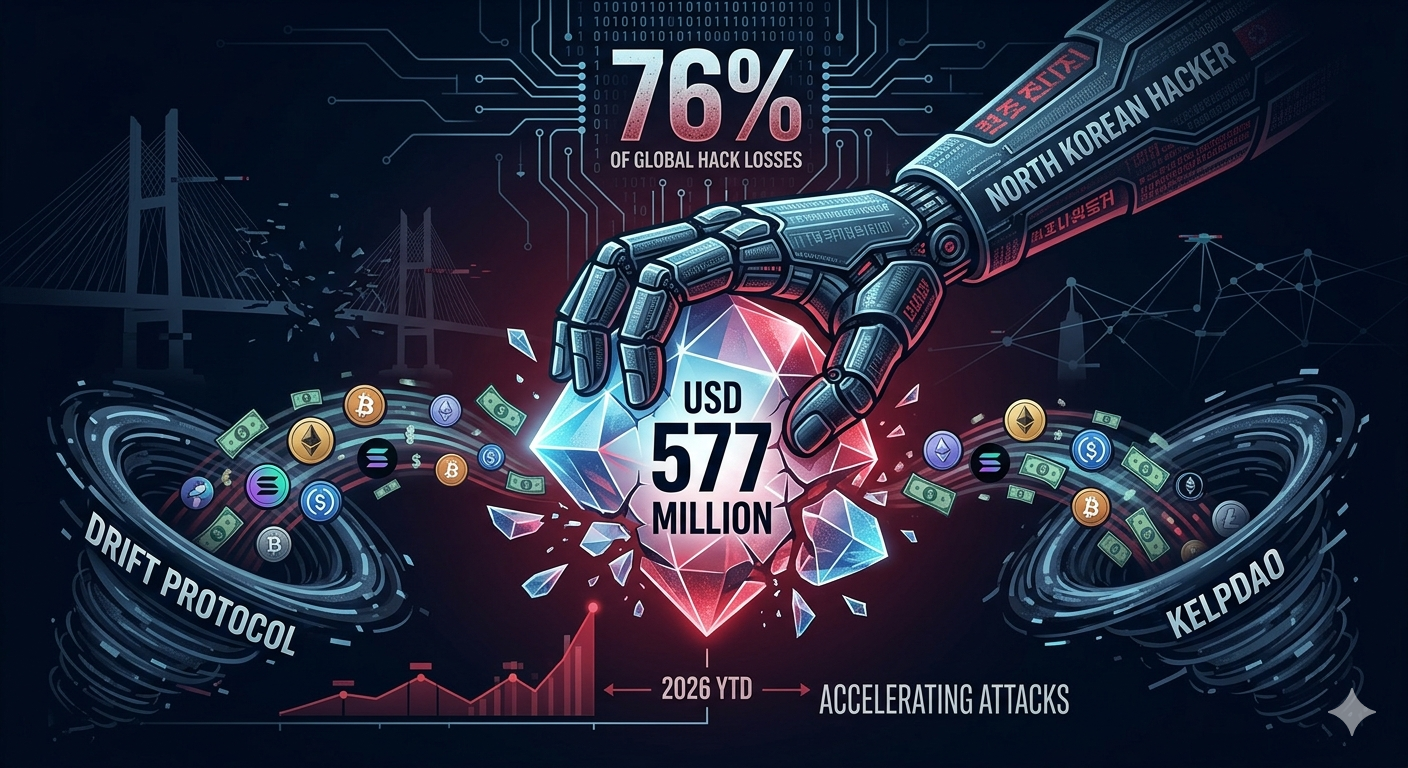

Северокорейские хакеры украли примерно 577 миллионов долларов США в результате всего двух атак в первые четыре месяца 2026 года — эта цифра составляет 76% всех потерь от хакерских атак на криптовалюты по всему миру за этот период. Уязвимость Drift Protocol 1 апреля и эксплуатация уязвимости KelpDAO bridge 18 апреля демонстрируют, что элитные хакерские команды Северной Кореи не совершают больше атак, а вместо этого проводят меньше, но гораздо более точных операций против высокоценных целей. Согласно TRM Labs, только эти два инцидента составляют всего 3% от общего числа хакерских инцидентов в 2026 году на данный момент, но они превосходят по масштабу все остальные уязвимости вместе взятые.

Как Северная Корея украсть 577 миллионов долларов всего за две атаки?

Хакерские группы Северной Кореи достигли этого поразительного украденного объема благодаря хирургической точности, а не количеству. Две различные группы злоумышленников из Северной Кореи — одна, связанная с операцией TraderTraitor, и другая, оцениваемая как отдельная подгруппа, — совершили атаки Drift и KelpDAO с интервалом в восемнадцать дней. Совокупная кража в размере 577 миллионов долларов США доводит общий объем приписываемых Северной Корее криптовалютных краж до более чем 6 миллиардов долларов США с 2017 года, согласно данным TRM Labs.

Концентрация потерь не имеет прецедентов. В 2025 году Северная Корея ответственна за 64% всех потерь от крипто-взломов, что в основном обусловлено рекордным взломом Bybit на сумму $1,46 млрд. Показатель 76% за 2026 год по апрель является самым высоким устойчивым показателем на record. Особенностью паттерна 2026 года является не частота — темп атак остается низким — а уровень сложности разведки и размер отдельно выбранных целей.

|

Год

|

Доля Северной Кореи в общих потерях от крипто-взломов

|

|

2020

|

7%

|

|

2021

|

8%

|

|

2022

|

22%

|

|

2023

|

37%

|

|

2024

|

39%

|

|

2025

|

64%

|

|

2026 г. (апрель)

|

76%

|

Таблица выше иллюстрирует явное ускорение. Доля Северной Кореи выросла почти в одиннадцать раз по сравнению с базовым уровнем 2020–2021 годов. Аналитики TRM отмечают, что эта тенденция отражает стратегический сдвиг в сторону целей в области инфраструктуры — валидаторов мостов, мультиподписных контрактов управления и кросс-чейн протоколов, где одна уязвимость может привести к убыткам на девять цифр.

Что сделало возможной атаку на протокол Drift?

Хак протокола Drift на сумму $285 млн 1 апреля использовал функцию Solana, называемую durable nonce, в сочетании с месяцами социальной инженерии, которая могла включать беспрецедентные личные встречи между северокорейскими агентами и сотрудниками Drift. Атака потребовала трех недель подготовки в цепочке и месяцев планирования, однако фактическое изъятие средств заняло всего около 12 минут после запуска.

Эксплуатация долговечного nonce

Устойчивый nonce — это механизм Solana, предназначенный для продления срока действия транзакции с примерно 90 секунд до неопределенного периода. Эта функция существует для сценариев офлайн-подписи с использованием аппаратных кошельков, когда транзакция должна быть подписана заранее и отправлена позже. Злоумышленник воспользовался этим, заставив мультиподписчиков Security Council Drift заранее авторизовать транзакции, которые на момент подписи выглядели обычными.

Между 23 марта и 30 марта злоумышленник создал долгосрочные nonce-аккаунты и подготовил основу для выполнения атаки. 27 марта Drift перевел свой Совет безопасности на новую конфигурацию порога 2 из 5 без таймлока — это изменение устранило критическую защиту. Когда предварительно подписанные транзакции были опубликованы 1 апреля, условия для полного изъятия средств уже были созданы. Подписывающие лица одобрили транзакции неделями ранее, не зная контекста, в котором они будут использованы.

Кампания социальной инженерии

Атака Drift включала то, что TRM Labs описывает как месяцы целенаправленной социальной инженерии, возможно, включая личные встречи между северокорейскими оперативниками или их агентами и членами команды Drift. Если это подтвердится, такие личные взаимодействия станут новым этапом эскалации методов хакерских атак Северной Кореи в криптовалютной сфере. Злоумышленники также создали фиктивный актив под названием CarbonVote Token (CVT), обеспечили его ликвидностью и завысили его стоимость с помощью wash trading. Оракулы Drift восприняли этот фальсифицированный актив как легитимный, что позволило злоумышленнику извлечь реальные активы, включая токены USDC и JLP.

Как работала уязвимость в мосту KelpDAO?

Утечка KelpDAO на сумму $292 млн 18 апреля была вызвана уязвимостью в дизайне с одним верификатором в его LayerZero-мосту rsETH на ethereum. Злоумышленники скомпрометировали два внутренних RPC-ноды, запустили атаку типа распределённого отказа в обслуживании против внешних нод и заставили верификатор моста переключиться на заражённую внутреннюю инфраструктуру. Эти скомпрометированные ноды ложно сообщили, что rsETH был сожжён на исходной цепочке, хотя такого сжигания не происходило.

Уязвимость единого проверяющего

Модель безопасности LayerZero позволяет настраивать несколько независимых верификаторов — известных как децентрализованные сети верификаторов — для проверки межцепочечных сообщений. Развертывание rsETH от KelpDAO использовало только одного верификатора: DVN от LayerZero Labs. Поскольку второй верификатор для подтверждения сообщения не требовался, одного зараженного источника данных было достаточно для одобрения мошеннической транзакции в масштабе. Злоумышленник вывел примерно 116 500 rsETH, что составляет около 292 миллионов долларов США, из контракта моста на Ethereum.

Заморозка $75 млн на Arbitrum

После кражи хакеры TraderTraitor оставили примерно 30 766 ETH на Arbitrum — L2 с более высокой централизацией, чем мейннет ethereum. Совет по безопасности Arbitrum применил чрезвычайные полномочия для заморозки этих средств, стоимость которых составляла примерно 75 миллионов долларов США. Эта заморозка спровоцировала стремительную попытку отмывания оставшейся незамороженной части. TRM Labs attributирует эксплуатацию KelpDAO Северной Корее на основе анализа цепочки блоков как предварительного финансирования хака, так и последующих паттернов отмывания.

Заметно, что часть первоначального финансирования эксплойта прослеживается до bitcoin-кошелька, контролируемого У Хуихуэй, китайским крипто-брокером, обвиняемым в 2023 году в отмывании средств, украденных группой Lazarus. Другие средства были напрямую связаны с хаком BTCTurk — еще одним недавним кражей TraderTraitor. Эта цепочка финансирования подтверждает прямую связь с Северной Кореей.

Как отмываются украденные средства?

Drift и KelpDAO демонстрируют две различные стратегии отмывания, сформированные различными операционными условиями и группами злоумышленников. Подходы показывают, как северокорейские хакеры адаптируют свои схемы вывода средств в зависимости от того, остаются ли их похищенные активы на централизованной или децентрализованной инфраструктуре.

Спящий запас ethereum Drift

Украденные токены Drift были конвертированы в USDC через Jupiter, переведены на ethereum и обменяны на ETH — распределены между новыми кошельками перед полным затишем. Украденные ETH не двигались с момента кражи. Ответственная группа — оцененная как отличная от TraderTraitor — следует задокументированному северокорейскому шаблону удержания средств в течение месяцев или лет перед осуществлением структурированного, многоэтапного вывода. TRM ожидает месячного или многолетнего вывода средств Drift, что указывает на то, что эта подгруппа придерживается более взвешенного и осторожного подхода к отмыванию.

Смена курса KelpDAO на THORChain

Процесс отмывания средств KelpDAO развивался по проверенной схеме TraderTraitor. После заморозки на Arbitrum примерно 175 миллионов долларов США в немороженном ETH были обменены на bitcoin, преимущественно через THORChain — кросс-чейн протокол ликвидности без требования KYC. Также для сокрытия некоторых связей кошельков перед конвертацией в bitcoin использовался Umbra — инструмент приватности на Ethereum. Текущий этап отмывания практически полностью осуществляется китайскими посредниками, а не самими северокорейскими операторами.

THORChain стал постоянным мостом, используемым при крупнейших кибератаках Северной Кореи. В 2025 году подавляющее большинство украденных средств Bybit было конвертировано с ETH на BTC через THORChain между 24 февраля и 2 марта — беспрецедентный рост объема межсетевых переводов, который протокол обработал без вмешательства. Для Северной Кореи THORChain функционирует как надежный и высокопроизводительный выход, где активы поступают в виде ETH и выходят в виде BTC, причем ни один оператор не готов заморозить или отклонить переводы.

Почему доля Северной Кореи в криптовалютных кражах растет?

Доля Северной Кореи в общих потерях от крипто-взломов выросла с менее чем 10% в 2020 и 2021 годах до 76% в 2026 году по апрель. Эта тенденция отражает стратегическую эволюцию в выборе целей, а не увеличение частоты атак. Хакеры из Северной Кореи применяют все более сложные методы разведки и, возможно, используют инструменты ИИ для улучшения своих социальных инженерных схем.

Точечное целеполагание вместо объема

Северная Корея использует небольшое количество специально нацеленных операций в год, а не устойчивую кампанию с высоким объемом. Два нападения в 2026 году пришлись на 76% всей стоимости взломов. Группа становится более точной в выборе целей, сосредотачиваясь на средах, где одна уязвимость приводит к чрезвычайно крупным последствиям — сетям валидаторов мостов, мультиподписными управляющими контрактами и кросс-чейн протоколами со слабыми механизмами проверки.

Потенциальная роль ИИ в разведке

Аналитики TRM начали предполагать, что северокорейские операторы интегрируют инструменты ИИ в свои процессы разведки и социальной инженерии. Атака Drift потребовала недель целенаправленного манипулирования сложными механизмами блокчейна, а не традиционного акцента на простых компрометациях частных ключей. Точность социальной инженерии — включая создание фиктивного токена с фальсифицированной легитимностью оракула — свидетельствует о уровне технической подготовки, который может дополняться автоматизированным сбором информации и созданием синтетических идентичностей.

На что должны обращать внимание криптовалютные биржи и пользователи?

Потоки THORChain с северокорейских адресов

Биржи, получающие поступления BTC из пулов THORChain, должны проводить проверку против известных кластеров адресов KelpDAO и Lazarus Group. THORChain обработал подавляющее большинство средств как из взлома Bybit в 2025 году, так и из хака KelpDAO в 2026 году. Атрибуция конкретных адресов KelpDAO продолжается — ретроспективная повторная проверка через 30 дней позволит захватить адреса, помеченные после первоначального реагирования.

Экспозиция мультиподписи и контракта управления Solana

Атака Drift была направлена на инфраструктуру управления, а не на логику приложения. Протоколы, использующие мультиподпись Совета безопасности Solana с авторизацией по постоянному нонсу, должны рассматривать это как шаблонную атаку, которая будет повторяться. Биржам, имеющим экспозицию по депозитам Solana DeFi, следует отметить входящие переводы от мостовых контрактов, использовавшихся в распределении Drift, включая конкретные маршруты Jupiter и Wormhole, выявленные исследователями блокчейна.

Проверка депозита через мультихоп-мост

KelpDAO и Bybit задействовали мосты или кросс-чейн инфраструктуру как зону атаки или канал отмывания. Потоки средств от мостов к бирже являются приоритетным каналом мониторинга для северокорейских средств. Проверка адресов первого звена сама по себе не выявит средства, прошедшие через промежуточные кошельки перед попаданием на биржу. Для выявления загрязненных депозитов требуется многоэтапный анализ всей цепочки транзакций.

Сети оповещений в реальном времени

Сеть Beacon от TRM, в которую входят более 30 участников, включая крупные биржи и DeFi-протоколы, позволяет мгновенно отправлять уведомления на всех платформах, когда средства, связанные с Северной Кореей, достигают участвующих учреждений, до завершения вывода. Индивидуальный скрининг выявляет известные адреса, но сети в реальном времени сокращают разрыв между определением и действием, превращая задержку скрининга, измеряемую в днях, в уведомление, измеряемое в минутах.

Как защитить свои крипто активы на KuCoin

Украденные $577 млн всего за два атаки в апреле 2026 года подчеркивают, насколько важно выбирать биржу с акцентом на безопасность. KuCoin применяет многоуровневую архитектуру безопасности, включающую микровыплатные кошельки, динамическую многофакторную аутентификацию и шифрование по отраслевым стандартам, чтобы защитить активы пользователей от внешних взломов и внутренних уязвимостей. Для трейдеров, хранящих активы на нескольких цепочках, всесторонний охват токенов KuCoin и системы мониторинга рисков в реальном времени обеспечивают дополнительную защиту от взаимодействия с зараженными средствами после крупных взломов, таких как Drift и KelpDAO.

Пользователи могут дополнительно защитить себя, включив все доступные функции безопасности — включая вайтлист адресов для вывода, антифишинговые коды и торговые пароли — при этом сохраняя осведомленность о рисках, связанных с протоколами мостов. Схемы хакеров из Северной Кореи все чаще нацеливаются на кросс-чейн инфраструктуру, а не напрямую на горячие кошельки бирж, поэтому крайне важно понимать, с какими протоколами вы взаимодействуете, и используют ли они дизайн мостов с одним верификатором или слабые мультиподписные конфигурации. Регистрация на KuCoin предоставляет доступ к платформе, которая активно отслеживает потоки украденных средств и соблюдает строгие стандарты соответствия, чтобы исключить загрязненные активы из своих записей.

Заключение

$577 млн, похищенные Северной Кореей всего в результате двух атак в начале 2026 года, стали новым рекордом по концентрации криптовалютных краж. Взломы Drift Protocol и KelpDAO демонстрируют, что северокорейские хакеры эволюционировали от простых компрометаций приватных ключей к сложным атакам на инфраструктуру, включающим социальную инженерию, манипуляции с верификаторами мостов и месяцы предварительной подготовки. Их доля в общих потерях от хаков выросла с 7% в 2020 году до 76% в 2026 году — не из-за большего количества атак, а из-за более смертоносных.

Различие в отмывании между двумя ограблениями — спящим запасом ethereum Drift против активного преобразования через THORChain KelpDAO — раскрывает гибкие операционные сценарии, адаптированные под уровень риска и сроки вывода средств каждой группы. Для более широкой криптовалютной экосистемы урок очевиден: инфраструктура мостов, мультиподпись и кросс-чейн протоколы теперь являются основной целью атак. Биржи и пользователи должны внедрять многоэтапное сканирование, системы реального времени оповещений и тщательную проверку протоколов мостов. Поскольку совокупные криптовалютные кражи Северной Кореи превысили 6 миллиардов долларов, отрасль больше не может рассматривать эти инциденты как изолированные случаи — это устойчивая, государственная кампания против децентрализованной инфраструктуры в целом.

Часто задаваемые вопросы

Что такое долговременный nonce и как он использовался в хаке Drift?

Durable nonce — это функция Solana, которая продлевает срок действия транзакции с примерно 90 секунд до неограниченного периода и предназначена для оффлайн-подписи с помощью аппаратных кошельков. Злоумышленник Drift заставил подписантами Совета безопасности заранее авторизовать транзакции с использованием этого механизма за недели до фактического хищения. Когда Drift 27 марта перевела свою мультиподпись на конфигурацию 2 из 5 без таймлока, злоумышленник опубликовал заранее подписанные транзакции 1 апреля и вывел $285 млн за примерно 12 минут.

Почему Совет по безопасности Arbitrum заморозил 75 миллионов долларов США из похищенных средств KelpDAO?

Хакеры TraderTraitor оставили примерно 30 766 ETH на Arbitrum после эксплуатации уязвимости моста KelpDAO. Поскольку Arbitrum работает с более высокой централизацией, чем ethereum mainnet, Совет безопасности Arbitrum применил чрезвычайные полномочия для заморозки этих средств. Это действие предотвратило перемещение хакерами части из $292 млн, однако оставшиеся немороженные средства были быстро отмыты через THORChain.

Как THORChain обеспечивает отмывание денег северокорейскими злоумышленниками?

THORChain — это децентрализованный мультицепной протокол ликвидности, позволяющий осуществлять прямые обмены активов, например ETH на BTC, без посредника и требования KYC. В отличие от большинства мультицепных платформ, THORChain отказывается замораживать или отклонять транзакции от известных злоумышленников. Северокорейские хакеры и их китайские посредники неоднократно использовали THORChain для конвертации сотен миллионов долларов США похищенного ETH в bitcoin, сделав его своим постоянным и предпочтительным каналом вывода средств.

Связаны ли атаки Drift и KelpDAO с одной и той же северокорейской группой?

Нет. TRM Labs оценивает атаку Drift как работу северокорейской подгруппы, отличной от TraderTraitor, ответственной за KelpDAO. Группа Drift демонстрирует более терпеливый стиль отмывания, держа украденный ETH в спящем состоянии в течение месяцев или лет. Атака на KelpDAO следует устоявшейся тактике TraderTraitor с быстрым отмыванием через китайских посредников. Обе атаки приписываются северокорейским государственным операциям, но представляют разные операционные подразделения.

Что могут сделать отдельные пользователи, чтобы избежать взаимодействия с украшенными северокорейскими средствами?

Пользователям следует избегать получения депозитов от выходов THORChain, если они не могут подтвердить источник цепочки, включить все функции безопасности биржи, включая вайтлисты вывода, и изучить протоколы мостов перед их использованием — в частности, проверить, полагаются ли они на дизайн с одним верификатором, как развертывание LayerZero от KelpDAO. Биржи, участвующие в сетях реального времени оповещений, таких как Beacon Network от TRM, обеспечивают дополнительный уровень защиты, помечая адреса, связанные с Северной Кореей, до завершения вывода.

Отказ от ответственности: Эта страница была переведена для вашего удобства с использованием технологии искусственного интеллекта (на базе GPT). Для получения наиболее точной информации обратитесь к оригинальной английской версии.