Атака на фронтенд CoW Swap: подмена DNS, как она работает и как защитить свой кошелек в DeFi

2026/04/22 11:00:00

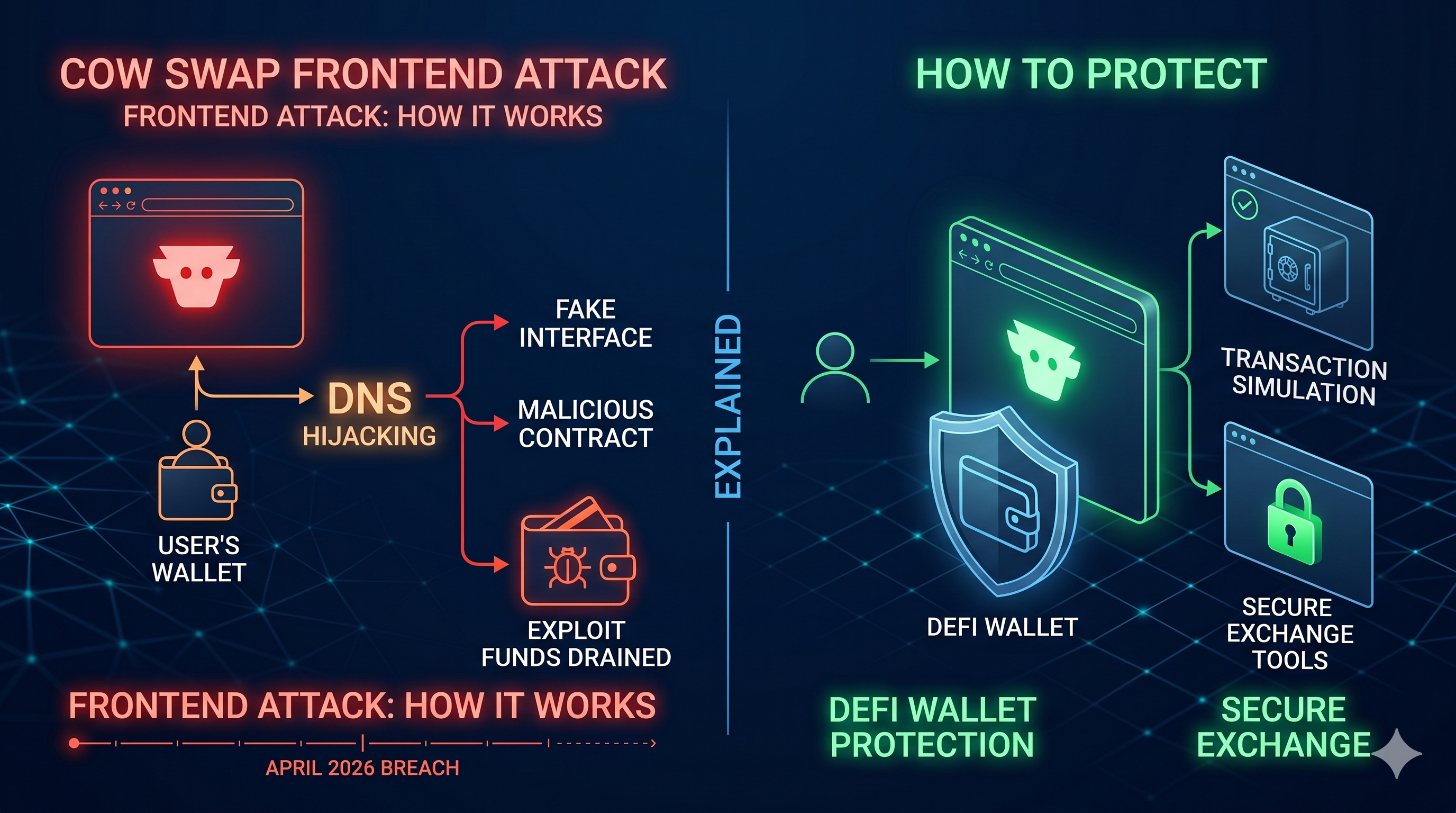

В мире децентрализованных финансов, где ставки высоки, безопасность обычно обсуждается в терминах аудита смарт-контрактов и уязвимостей в цепочке. Однако атака на CoW Swap в апреле 2026 года стала жестким напоминанием о том, что наиболее уязвимой частью dapp является не всегда код, а интерфейс. Захватив систему доменных имен (DNS), злоумышленники смогли похитить более 1,2 миллиона долларов у пользователей, которые думали, что используют надежную платформу.

Эта статья объясняет, как произошел DNS-хакерский захват CoW Swap, почему атаки на фронтенд становятся предпочтительным оружием хакеров в 2026 году, и какие конкретные шаги вам необходимо предпринять, чтобы обеспечить безопасность вашего кошелька, когда «официальный» веб-сайт больше нельзя доверять.

Основные выводы

-

14 апреля 2026 года домен cow.fi был перехвачен, перенаправляя пользователей на вредоносный фишинговый сайт, который опустошал подключенные кошельки.

-

В отличие от эксплуатации смарт-контракта, захват DNS манипулирует путем между вашим браузером и сервером, заставляя поддельный сайт выглядеть идентично настоящему.

-

Атакующие CoW Swap использовали поддельные документы и уязвимости в цепочке поставок при регистрации домена .fi, чтобы получить контроль.

-

Пользователи должны полагаться на инструменты симуляции транзакций и аппаратные кошельки, которые показывают фактические сырые данные транзакции, а не только то, что отображается на веб-сайте.

-

Если вы взаимодействовали с CoW Swap в период атаки, вам необходимо немедленно отозвать все разрешения с помощью инструментов, таких как Revoke.cash.

Апрель 2026: Хакерская атака на CoW Swap через DNS: что произошло?

В текущей среде DeFi мы часто предполагаем, что если смарт-контракты протокола прошли аудит, наши средства безопасны. Однако события 14 апреля 2026 года доказали, что веб-инфраструктура, расположенная между пользователем и блокчейном, является огромной, часто недостаточно защищенной целью. Атака на CoW Swap не была сбоем децентрализованного кода, а представляла собой сложную эксплуатацию централизованной системы доменных имен (DNS).

Хронология нарушения

Инцидент начался примерно в 14:54 по UTC 14 апреля, когда команда CoW Swap впервые обнаружила аномалии в разрешении домена

cow.fi. В течение нескольких минут стало ясно, что официальный фронтенд был перехвачен на уровне регистратора.-

14:54 UTC: Уязвимость обнаружена. Злоумышленники успешно перенаправили трафик с

swap.cow.fiна вредоносный IP-адрес, на котором размещена точная копия интерфейса торговли. -

15:41 UTC: CoW DAO опубликовало срочное предупреждение в социальных сетях, призвав пользователей прекратить все взаимодействия с сайтом и отозвать недавно предоставленные разрешения.

-

18:30 UTC: Для обеспечения непрерывности обслуживания и защиты пользователей команда инициировала аварийную миграцию на резервный домен cow.finance.

-

15 апреля: После интенсивной координации с реестром .fi и Gandi SAS оригинальный домен

cow.fiбыл полностью восстановлен и защищен с помощью RegistryLock примерно через 26 часов после первоначального хакерского захвата.

Влияние и потери

Хотя атака была относительно кратковременной, её последствия были значительными из-за высокого объема ликвидности, обычно перемещающейся через протокол CoW. Предварительные данные после инцидента оценивают общие потери пользователей в около 1,2 миллиона долларов.

Самое громкое ограбление произошло с одним трейдером, который по незнанию взаимодействовал с вредоносным фронтендом, в результате чего был утерян 219 ETH (стоимостью более $750 000 на тот момент). Злоумышленники использовали скрипт «wallet drainer», который представлял пользователям то, что выглядело как стандартное согласие на токен, но на самом деле было широким разрешением, позволявшим злоумышленнику изъять активы.

Важно, что CoW Swap подтвердила, что контракты в цепочке, бэкенд-API и сети решателей остались полностью безопасными. Основная инфраструктура протокола не была скомпрометирована; уязвимость существовала исключительно в цепочке поставок регистрации доменов, где злоумышленники использовали поддельные документы для обмана сотрудников регистратора и получения контроля над DNS.

Строение атаки на DNS: как это работает

При взломе эксплуатируется исходный код. При перехвате инфраструктура ведущая к этому коду перенаправляется. Представьте себе вора, который не взламывает замок вашего дома, а меняет дорожные знаки, чтобы вы случайно заехали к поддельной версии своего дома.

Атака на цепочку поставок регистрации доменов

Большинство пользователей DeFi полагают, что безопасность доменов такая же децентрализованная, как и блокчейн, но она остается одной из самых централизованных уязвимостей в Web3. В случае CoW Swap злоумышленники не взломали внутренние серверы CoW DAO; они атаковали цепочку поставок, а именно финский реестр и регистратор.

Используя сложные методы социальной инженерии и поддельные документы, злоумышленники убедили сотрудников поддержки регистратора, что они являются законными владельцами домена

cow.fi. Получив доступ к административному аккаунту, они не удалили сайт. Вместо этого они изменили DNS-записи A, перенаправив домен с безопасных серверов CoW Swap на вредоносный сервер, размещённый на Cloudflare и находящийся под их контролем.Фишинговый сайт «Shadow»

После перенаправления DNS всем, кто вводил

swap.cow.fi, открывалась «тень» сайта. Эта поддельная интерфейсная версия была пиксель-точной, часто используя собственные CSS-файлы и графические ресурсы оригинального сайта, чтобы выглядеть идентично настоящей платформе.Основой этого фальшивого сайта был скрипт для кражи кошельков. Когда пользователь подключал свой кошелек, скрипт выполнял следующее:

-

Сканирование активов: мгновенное определение самых ценных токенов и NFT в кошельке пользователя.

-

Создание вредоносных разрешений: Вместо стандартного обмена сайт будет запрашивать подпись для ERC-2612 Permit или широкой функции

setApprovalForAll. -

Приманка: интерфейс маскировал эти подписи под «обновление безопасности» или этап «проверки сети». После того как пользователь подписывал, он фактически передавал злоумышленнику «пустой чек» на произвольное перемещение его активов.

Почему ваш браузер не может отличить

Самый пугающий аспект перехвата DNS заключается в том, что он обходит стандартную интуицию пользователя. Поскольку разрешение DNS происходит на уровне инфраструктуры, URL в адресной строке вашего браузера остается точно таким же — он все еще отображает

https://swap.cow.fi.Почему фронтенд-атаки — новая граница DeFi?

На протяжении многих лет основной угрозой был «баг в коде» — логическая ошибка в смарт-контракте, позволявшая хакерам опустошить казну протокола. Однако, поскольку формальная верификация и инструменты аудита на основе ИИ сделали эксплуатацию уязвимостей в цепочке сложнее, злоумышленники перенаправили свои усилия на путь наименьшего сопротивления: пользовательский интерфейс.

Созревшие контракты против слабой инфраструктуры

Дефи-индустрия потратила миллионы на аудит смарт-контрактов, но очень мало — на безопасность веб-инфраструктуры. Хотя хранилище протокола может быть математически безопасным, веб-сайт, используемый для доступа к этому хранилищу, часто полагается на централизованные технологии 1990-х годов, такие как DNS и регистраторы доменов.

Хакеры поняли, что гораздо проще обмануть сотрудника регистратора с помощью социальной инженерии или подделки личности, чем найти уязвимость нулевого дня в проверенном на практике контракте на Solidity. Именно поэтому мы наблюдаем резкий рост атак на фронтенд, направленных на такие крупные протоколы, как OpenEden, Curvance и Maple Finance.

DNS как снижение уровня доверия

Фронтенд-атаки особенно опасны, потому что они невидимы невооружённым глазом. При стандартной фишинговой атаке пользователь может заметить опечатку в URL (например,

coowswap.fi). При атаке с перехватом DNS, такой как взлом CoW Swap, URL абсолютно корректен.Виталик Бутерин известно заявил, что 2026 год станет годом, когда разработчики должны обратить вспять «откат доверия к DNS». Суть проблемы в том, что современный веб-браузер не был создан для эпохи «Код — это закон». Когда сервер DNS скомпрометирован, он нарушает всю цепочку доверия без какого-либо предупреждения для пользователя. Значок «Замок» в вашем браузере эффективно используется против вас, создавая ложное ощущение безопасности, пока вы подключены к вредоносному IP-адресу.

Рост мошенничества как услуги

Новое поколение дренеров кошельков, таких как AngelFerno, позволило даже малоопытным злоумышленникам осуществлять высокоэффективные захваты фронтенда.

Эти скрипты-растворители — сложные программные средства, которые:

Определите «китов»: мгновенно просканируйте подключенный кошелек, чтобы определить наиболее ценные активы.

Создавайте обманные подписи: они не просто запрашивают перевод; они генерируют сложные подписи ERC-2612 Permit, которые выглядят как стандартные взаимодействия с протоколом, но предоставляют злоумышленнику полный контроль.

Автоматизируйте прибыль: похищенные средства автоматически делятся между мошенником и разработчиком дрэйнера, создавая профессионализированную мотивационную петлю, которая обеспечивает сохранение фронтенд-атак в качестве постоянной угрозы для границ DeFi.

Как защитить свой кошелек от атак на фронтенд?

Используйте инструменты симуляции транзакций

Самая эффективная защита от захваченного фронтенда — это межсетевой экран перед транзакцией. Инструменты, такие как Pocket Universe, Wallet Guard и Fire, представляют собой расширения браузера, выступающие в качестве промежуточного слоя между dapp и вашим кошельком.

При нажатии на «Swap» или «Approve» эти инструменты симулируют транзакцию в закрытой среде и показывают вам, что именно произойдет с вашими активами до того, как вы подпишете. Если захваченный сайт попытается использовать «Permit» для изъятия вашего ETH, отображая кнопку «Confirm Swap» в интерфейсе, симулятор выявит несоответствие и покажет предупреждение: «219 ETH покинут ваш кошелек в обмен на $0».

Изолированные среды подписи кредитного плеча

Традиционные кошельки, такие как MetaMask, часто «не видят» злонамеренные намерения скомпрометированного фронтенда. Теперь многие опытные пользователи перешли на Rabby Wallet или Frame, которые созданы специально для безопасности DeFi.

Автоматическое сканирование рисков: Rabby нативно анализирует каждую транзакцию, отмечая, является ли контракт новым, неверифицированным или недавно связанным с эксплойтами.

Одобренные источники: Эти кошельки поддерживают базу данных проверенных официальных адресов контрактов. Если вы находитесь на

cow.fi, но контракт, запрашивающий одобрение, не является официальным контрактом CoW Swap Settlement, кошелек выдаст предупреждение о высоком уровне безопасности.Контекстная ясность: Вместо отображения сырой шестнадцатеричной строки эти среды переводят код на простой английский: "Вы даете [Адрес хакера] разрешение тратить ваш USDC."

Аппаратные кошельки

Аппаратный кошелек, такой как Ledger Flex или Trezor Safe 5, безопасен только настолько, насколько безопасен пользователь, его использующий. Во время атаки CoW Swap многие жертвы использовали аппаратные кошельки, но все равно потеряли средства, потому что включили «слепую подпись».

Чтобы пережить перехват DNS, вы должны считать экран вашего аппаратного кошелька единственным источником правды.

Отключайте подпись вслепую, когда это возможно, чтобы заставить устройство показывать полные детали транзакции.

Проверьте получателя: всегда сверяйте адрес контракта, отображаемый на вашем Ledger или Trezor, с надежным источником (например, Etherscan или официальной документацией проекта).

Проверьте сумму: если вы выполняете обмен на 100 долларов, но устройство запрашивает разрешение «Неограниченно», немедленно отклоните транзакцию.

Очистка разрешений и отмена доступа

Даже если вы не подвергались атаке, в вашем кошельке, скорее всего, остаются бесконечные разрешения от прошлых сделок. Если в будущем один из этих протоколов столкнется с уязвимостью фронтенда, ваши средства окажутся под угрозой.

Создание регулярной практики контроля разрешений критически важно. Один раз в неделю используйте Revoke.cash или встроенный менеджер разрешений вашего кошелька для проверки ваших разрешений. Ищите:

Неограниченные лимиты: измените их на конкретные суммы.

Устаревшие контракты: отзовите доступ к любым dapp, которыми вы не пользовались в последние 30 дней.

Подозрительные разрешения: если вы видите разрешение на контракт, который вам незнаком, немедленно отмените его.

Безопасная торговля на фоне рисков безопасности на KuCoin

Хотя DeFi предлагает инновации, отсутствие централизованной подотчетности при хакерской атаке на DNS может оставить пользователей без доступа. Для тех, кто хочет получить доступ к экосистеме DeFi без рисков, связанных с инфраструктурой непроверенных фронтендов, KuCoin предоставляет безопасную, контролируемую среду, построенную на основе институционального уровня защиты.

Доступ к токенам DeFi через безопасные биржи

Когда протокол, такой как CoW Swap, подвергается атаке на фронтенд, цена нативного токена (COW) часто испытывает экстремальную волатильность. Торговля на KuCoin Spot Market позволяет вам обменивать и хранить токены COW, не взаимодействуя с потенциально скомпрометированным интерфейсом dapp. Сохраняя свои активы внутри экосистемы KuCoin, вы получаете преимущества мониторинга рынка в реальном времени и высокой ликвидности, что обеспечивает возможность входа или выхода из позиций даже при отключении или компрометации официального веб-сайта протокола.

Инфраструктура безопасности KuCoin

В отличие от децентрализованных регистраторов доменов, которые потерпели неудачу во время атаки на CoW Swap, KuCoin использует многоуровневую стратегию защиты, предназначенную для институциональной устойчивости.

По состоянию на 2026 год KuCoin сохраняет сертификаты SOC 2 Type II и ISO 27001:2022, которые являются золотым стандартом управления информационной безопасностью.

После значительной оптимизации архитектуры кошелька KuCoin улучшила логику управления адресами, обеспечив более надежную и устойчивую систему защиты активов, которая отслеживается в реальном времени специально выделенными техническими командами.

KuCoin использует многофакторную аутентификацию (MFA) и протоколы задержки вывода для новых адресов, предотвращая сценарии «мгновенного опустошения», часто встречающиеся при фишинговых атаках на фронтенд.

Получение доходности с институциональной безопасностью

Одной из основных причин, по которым пользователи посещают рискованные DeFi фронтенды, является поиск доходности.

Холд для заработка: функция Холд для заработка на KuCoin позволяет получать ежедневные вознаграждения непосредственно на ваших доступных торговых балансах (Spot, Маржа и Фьючерсы), не блокируя ваши средства.

KuCoin Earn: Для тех, кто ищет более высокую доходность, KuCoin Earn предлагает набор профессиональных продуктов — от Simple Earn до стейкинга на фиксированный срок, все они поддерживаются внутренними системами управления рисками биржи. Это намного более безопасная альтернатива взаимодействию с экспериментальными интерфейсами DeFi в периоды общей нестабильности DNS.

Заключение

Инцидент с CoW Swap в 2026 году — яркое напоминание о том, что децентрализованная часть DeFi часто заканчивается на пользовательском интерфейсе. По мере того как злоумышленники переключают фокус с сложных эксплуатаций кода на простые и эффективные атаки через перехват DNS, ответственность за безопасность возвращается к пользователю. Объединив аппаратные кошельки, симуляцию транзакций и институциональную безопасность платформ, таких как KuCoin, вы сможете ориентироваться в ландшафте DeFi, не став следующей заголовочной новостью.

ЧаВо

Безопасно ли использовать CoW Swap сейчас?

Да. Команда CoW восстановила домен, включила RegistryLock и перешла на более безопасную инфраструктуру. Однако всегда проверяйте, что вы находитесь на правильном URL.

Повлияло ли нападение на CoW Swap на контракты в цепочке?

Нет. Смарт-контракты не были скомпрометированы. Был взломан только веб-интерфейс. Если вы не подписывали транзакцию в течение окна атаки, ваши средства остаются в безопасности.

Что такое RegistryLock?

RegistryLock — это дополнительный уровень безопасности, предоставляемый регистраторами доменов, который требует ручной многофакторной проверки от авторизованных сотрудников до внесения любых изменений в DNS-настройки домена.

Как я могу определить, что сайт был взломан?

Почти невозможно определить это только по URL. Используйте симулятор транзакций (например, Rabby Wallet), чтобы проверить, является ли контракт, с которым вы взаимодействуете, проверенным и официальным.

Следует ли мне перевести мои средства в новый кошелек?

Если вы подписали «одобрение» или «разрешение» в течение окна атаки, ваш кошелек может быть под угрозой. Вам следует немедленно отозвать все разрешения через Revoke.cash или переместить свои активы на новый безопасный аппаратный кошелек.

Отказ от ответственности:Этот материал предназначен исключительно для информационных целей и не является инвестиционной рекомендацией. Инвестиции в криптовалюты сопряжены с рисками. Проведите собственное исследование (DYOR).

Отказ от ответственности: Эта страница была переведена для вашего удобства с использованием технологии искусственного интеллекта (на базе GPT). Для получения наиболее точной информации обратитесь к оригинальной английской версии.