Что такое атака Сибил? Полное руководство по обнаружению, предотвращению и реальным решениям

В мире децентрализованных сетей доверие основывается на идее, что каждый участник является именно тем, за кого себя выдает. Но что происходит, когда один человек притворяется десятками или даже тысячами разных людей одновременно? Именно это и составляет суть атаки Сибил — хитрой и устойчивой угрозы, которая ставит под сомнение всё, от сетей, ориентированных на конфиденциальность, таких как Tor, до крупных проектов блокчейн и распределений аирдропов.

Это руководство объясняет концепцию простыми словами. Вы увидите, как именно происходят эти атаки, какой ущерб они могут нанести, реальные примеры из последних лет и, что наиболее важно, как команды обнаруживают их, останавливают до начала и устраняют последствия, если атака всё же произойдет. Независимо от того, запускаете ли вы ноду, участвуете в голосованиях по управлению или просто держите криптовалюту, понимание атак Сибил помогает защитить целостность систем, на которые мы все полагаемся.

Что такое атака Сибил?

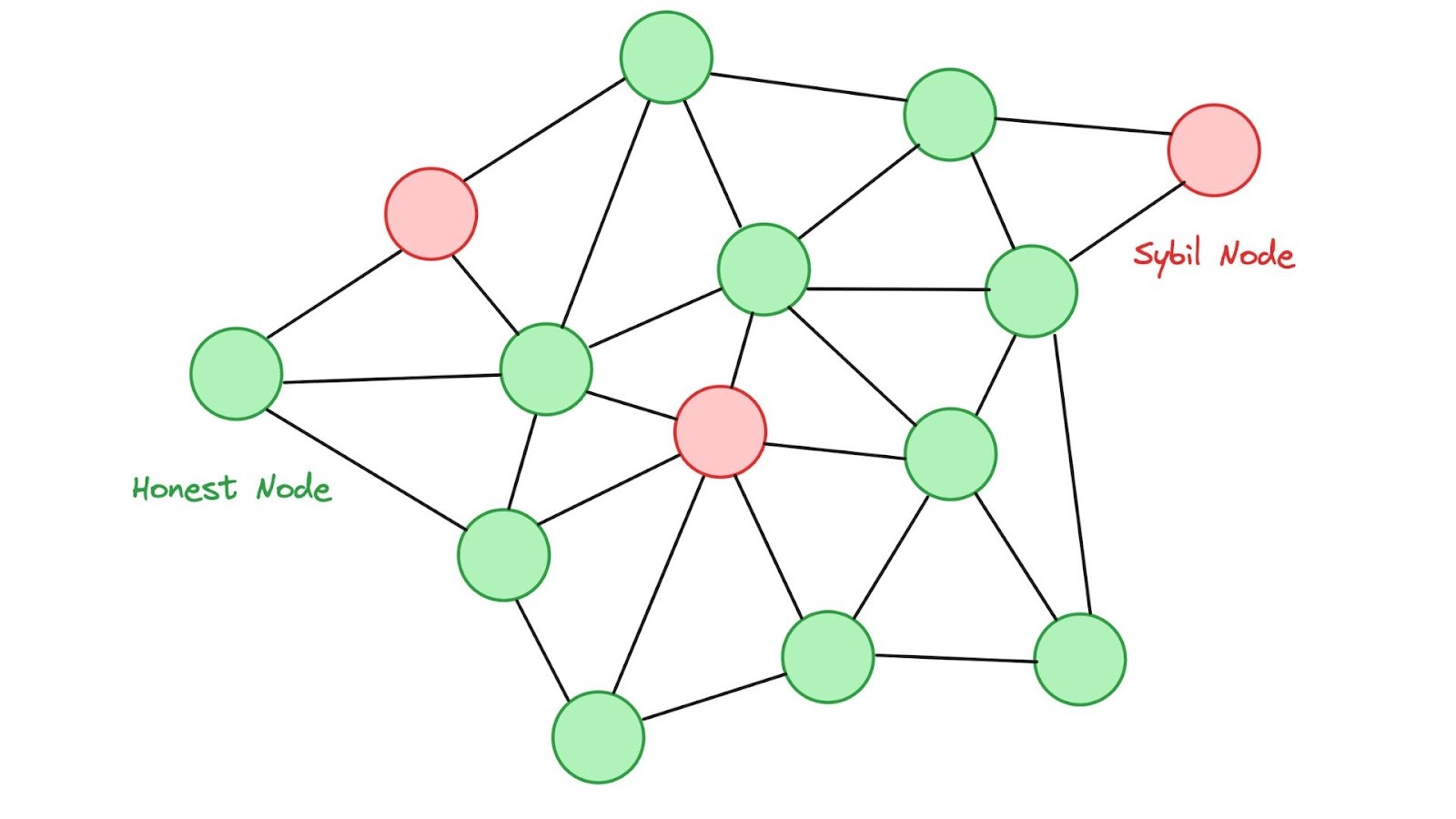

Атака Сибил происходит, когда один человек или небольшая группа создают множество фиктивных идентичностей — часто называемых Сибил-нодами или аккаунтами — чтобы получить чрезмерное влияние в пир-ту-пир сети. Название происходит от книги 1973 года «Сибил», в которой рассказывалась история женщины с множественными личностями. В технологических кругах термин закрепился после того, как исследователи Брайан Зилл и Джон Р. Дусор выделили эту проблему в ранних пир-ту-пир системах в начале 2000-х годов. В своей статье Дусор указал на базовую слабость: без какой-либо формы центрального органа или дорогостоящего барьера сеть не может легко определить, являются ли многие «отдельные» участники на самом деле одним хитрым субъектом, маскирующимся под разные роли.

В терминах блокчейна злоумышленник запускает сотни или тысячи фальшивых кошельков, нод или аккаунтов валидаторов. Сначала эти фальшивки ведут себя нормально: возможно, они честно передают транзакции или зарабатывают небольшие репутационные баллы, поэтому сеть воспринимает их как законных участников сообщества. Как только злоумышленник создаст достаточное количество фальшивых идентичностей, он меняет тактику. Он может переголосовать честных участников по предложению управления, цензурировать определённые транзакции или даже попытаться провести атаку 51%, чтобы переписать недавнюю историю в цепочке.

Представьте себе небольшой город, где один житель приходит на собрание сообщества с сотней поддельных удостоверений личности и голосует по каждому вопросу. Система выглядит демократичной на бумаге, но результат далеко не справедлив.

Как на самом деле работают атаки Сибил

Атаки Сибил имеют несколько разновидностей, но все они основаны на одном простом трюке: заполнении сети фальшивыми идентичностями, создание которых стоит почти ничего. Атакующему в большинстве случаев не требуются продвинутые навыки хакерства, только способность создавать и управлять множеством аккаунтов, которые выглядят как обычные пользователи или ноды.

Прямые и косвенные атаки

Прямые атаки происходят, когда фальшивые ноды напрямую взаимодействуют с честными. Истинные участники не имеют простого способа определить, является ли новичок фальшивым, поэтому они принимают данные, голоса или блоки новичка без проверки. Эти атаки могут быстро распространять влияние, поскольку между атакующим и остальной частью сети нет буфера.

Косвенные атаки более коварны.

Вместо прямого подключения атакующий направляет влияние через промежуточные ноды, иногда скомпрометированные реле, иногда совершенно невиновные. Честные ноды никогда не взаимодействуют с первоначальным вредоносным источником, что делает атаку намного сложнее для отслеживания и обнаружения. Плохая информация распространяется через эти прокси, медленно отравляя решения или консенсус, не вызывая немедленных сигналов тревоги.

Типичный план действий злоумышленника

На практике большинство атак Сибил следует четкому трехэтапному процессу, который кажется почти рутинным, как только вы увидите закономерность.

Сначала создается идентичность. Злоумышленник с помощью автоматизированных инструментов генерирует десятки, сотни или даже миллионы адресов кошельков, что делает процесс дешевым и быстрым. На многих блокчейнах создание нового адреса требует почти никаких ресурсов, именно поэтому атака сначала работает так эффективно.

Далее следует построение репутации. Поддельные идентичности сразу не действуют вредоносно. Вместо этого они ведут себя как обычные участники, отправляя небольшие транзакции, стейкинг небольшие суммы токенов или просто передавая данные по сети. Этот этап может длиться дни или недели, позволяя Sybil-нодам заработать очки доверия, сформировать историю в блокчейне и сливаться с легитимными пользователями.

Наконец наступает захват власти. Как только фальшивые идентичности достигают критической массы, злоумышленник включает переключатель. Он использует эту искусственно созданную большинство, чтобы влиять на механизмы консенсуса, влиять на голосования по управлению, цензурировать транзакции или манипулировать потоками данных. В цепочках с доказательством работы злоумышленник может попытаться контролировать достаточное количество хеш-мощности, просто запустив большое количество нод с низкой мощностью. В сетях с доказательством участия он распределяет минимальные стейки по множеству отдельных аккаунтов, чтобы не вызывать экономические механизмы защиты. При фарминге аирдропов цель проще и прямолинейнее: получить вознаграждения несколько раз, притворяясь одновременно несколькими разными пользователями.

Этот многоуровневый подход объясняет, почему атаки Сибил остаются эффективными даже на кажущихся безопасными сетях. На ранних этапах всё выглядит совершенно нормально, поэтому инструменты обнаружения часто пропускают их, пока ущерб уже нанесён. Понимание этих шагов помогает командам разрабатывать более надёжные защиты и даёт обычным пользователям более чёткое представление о том, на что обращать внимание при участии в новых протоколах или программах стимулирования.

Настоящий ущерб: последствия для блокчейн-сетей

Последствия выходят далеко за рамки неудобств. Успешная атака Сибил может подорвать три столпа, которые большинство блокчейнов обещают: безопасность, децентрализация и конфиденциальность.

Атаки 51% и двойное тративание

Одним из самых опасных последствий является классическая атака 51%, сочетаемая с двойной тратой. Если вредоносные ноды смогут контролировать более половины ресурсов сети — будь то вычислительная мощность в системах доказательства работы или заблокированные токены в системах доказательства участия, — атакующий получит возможность переупорядочивать или даже отменять недавние транзакции.

Это нарушает фундаментальное обещание неизменности блокчейна. Ethereum Classic болезненно столкнулся с этим в 2020 году, когда злоумышленник использовал большинство хеш-мощности для осуществления сложных двойных трат, в итоге похитив более $5 млн в ETC. Инцидент напомнил всем, насколько уязвимы могут стать меньшие или менее безопасные цепочки при достижении контроля по схеме Sybil.

Цензура и фрагментация сети

Помимо прямого кражи, атаки Сибил позволяют осуществлять мощную цензуру и фрагментацию сети. Злоумышленники могут просто отказываться пересылать блоки или транзакции от честных пользователей, эффективно лишая возможности связи части сообщества. В более сложных формах они изолируют определенные ноды и передают им ложную информацию — вариант атаки «эклипс».

Целевая нода считает, что она все еще подключена к более широкой сети, но на самом деле она функционирует внутри манипулируемого пузыря. Такого рода изоляция может задерживать подтверждения, искажать рыночные данные или препятствовать пользователям в видении истинного состояния цепочки, тихо подрывая доверие, не вызывая немедленных сигналов тревоги.

Нарушения конфиденциальности

Сети, ориентированные на конфиденциальность, особенно остро ощущают эту боль. В системах, таких как Tor, или приватных монетах, таких как Monero, злоумышленник, контролирующий множество входных и выходных нод, может начать связывать IP-адреса с конкретными транзакциями. Это напрямую атакует анонимность, которой ожидают пользователи. Monero столкнулся именно с таким 10-дневным нападением в ноябре 2020 года. Цель была проста: деанонимизировать пользователей путем наблюдения за паттернами трафика через вредоносные ноды.

Хотя протокол Dandelion++ сети помог ограничить ущерб, сама попытка подчеркнула, как тактики Sybil могут превратить сильную сторону — децентрализованную маршрутизацию — в серьезную уязвимость, когда достаточное количество фальшивых участников присоединяются к сети.

Манипуляция управлением

Децентрализованные автономные организации (DAO) особенно уязвимы, поскольку часто полагаются на систему голосования с учетом веса токенов или на принцип «один человек — один голос». Когда злоумышленник заполняет экосистему симбил-кошельками, он может склонить предложения в свою пользу.

Вредоносные обновления могут быть приняты, средства казны могут быть перенаправлены, а законные голоса сообщества — заглушены. Результат — не просто плохое решение сегодня, а долгосрочное разрушение доверия к самому процессу управления. Пользователи начинают сомневаться, имеет ли вообще какой-либо смысл их голос или голос кого-либо еще.

Аирдроп и злоупотребление стимулами

Проекты, пытающиеся вознаградить настоящих пользователей, сталкиваются с перехватом распределения токенов. В 2025 году аналитическая компания Bubblemaps выявила около 100 связанных кошельков в аирдропе MYX Finance, которые заявили о получении примерно 9,8 миллиона токенов, оцениваемых на момент этого в около 170 миллионов долларов США, предположительно от одного лица.

Аирдроп LayerZero в 2024 году стал еще одним ярким примером. Команда, сотрудничая с Nansen и Chaos Labs, выявила более 800 000 адресов как сибилов, около 13% от числа подходящих кошельков. Они даже запустили программу самоотчетности и систему бонусов, чтобы поощрять честность, превратив борьбу в постоянную игру в кошки-мышки.

Эти инциденты показывают, как атаки Сибил не только крадут средства, но и подрывают доверие ко всей экосистеме.

Реальные примеры, которые изменили игру

История предоставляет ясные уроки. В 2014 году атака на сеть Tor позволила одному оператору запустить 115 реле с одного IP-адреса, что дало ему необычное влияние на маршрутизацию трафика и деанонимизацию пользователей. Аналогичная, но более целенаправленная атака повторилась в 2020 году, на этот раз сфокусированная на пользователях bitcoin, использующих сеть.

В блокчейне атака 51% на Verge в 2021 году стерла примерно 200 дней истории транзакций, но команда восстановилась в течение нескольких дней. Повторяющиеся трудности Ethereum Classic в 2020 году подчеркнули, что более мелкие блокчейны с низкой хеш-силой остаются привлекательными целями.

Фарминг аирдропов стал самым заметным современным полем боя. Проекты теперь регулярно публикуют отчеты о Сибиле, сотрудничают с аналитическими компаниями и экспериментируют с бонусными программами. Дело MYX Finance в 2025 году вызвало недоумение, поскольку масштаб почти 170 миллионов долларов, предположительно перечисленных через небольшую группу, указывал либо на сложную автоматизацию, либо, как предполагали некоторые, на внутреннее мошенничество.

Команда возразила, подчеркнув, что большинство наград получили легитимные трейдеры и провайдеры ликвидности, признав при этом необходимость внедрения более строгих фильтров в будущих программах стимулирования.

Эти истории доказывают одну вещь: ни одна сеть не застрахована, но лучшие команды рассматривают устойчивость к Сибилу как непрерывный процесс, а не как разовое решение.

Обнаружение атак Сибил до того, как они причинят вред

Обнаружение — это половина битвы. Команды ищут закономерности, которые не характерны для настоящих пользователей:

-

Сопоставление IP-адреса и адреса: Множество нод или кошельков, использующих один и тот же диапазон IP-адресов или пополняемых с одного и того же адреса кошелька биржи в быстрой последовательности.

-

Поведенческий анализ: кластеры аккаунтов, которые взаимодействуют только друг с другом, совершают идентичные низкозначные транзакции или активируются в точно одинаковое время.

-

Графы социального доверия: Алгоритмы, такие как SybilRank, SybilGuard или более новые графовые нейронные сети, отображают, как связаны ноды. Честные сообщества обычно образуют плотные, взаимосвязанные сети; кластеры Sybil выглядят как изолированные острова с минимальным количеством настоящих связей.

-

Машинное обучение и ончейн-форенсика: инструменты от таких компаний, как Nansen или Bubblemaps, сканируют графы транзакций на предмет подозрительных кластеров. При анализе аирдропа Linea Nansen выделил почти 40% адресов как сибилов после корректировки порогов, чтобы не затронуть мелких законных пользователей с несколькими кошельками.

Расширенные исследования даже изучают децентрализованное федеративное обучение, при котором ноды совместно обучают модели обнаружения, не обмениваясь сырыми данными, чтобы выявлять аномалии в реальном времени, сохраняя конфиденциальность.

Стратегии предотвращения, которые действительно работают

Самые надежные защиты делают создание фальшивых идентичностей дорогостоящим или невозможным.

Механизмы консенсуса как первая линия обороны

Механизмы консенсуса обеспечивают базовую защиту большинства блокчейнов. Доказательство работы, используемое Bitcoin, требует реальных вычислительных ресурсов для создания и поддержания нод. Атакующий не может просто создать тысячи низкоэффективных идентичностей, поскольку каждая из них требует реального оборудования и электроэнергии. Эта экономическая реальность сделала масштабные атаки Сибил редкостью на зрелых сетях с доказательством работы.

Proof-of-Stake, широко используемый в ethereum, еще больше повышает планку, требуя от участников блокировать ценные токены. В какой-то момент для становления валидатором требовалось 32 ETH на ноду — сумма, которая делала для большинства злоумышленников финансово болезненным запуск десятков отдельных идентичностей. Риск потери заблокированного капитала за недобросовестное поведение добавляет еще один мощный сдерживающий фактор.

Доказательство авторитета через делегирование добавляет еще один уровень. Вместо того чтобы позволять неограниченное количество нод, сообщества выбирают небольшую группу доверенных делегатов для обработки валидации. Эти делегаты имеют сильные стимулы действовать честно, поскольку их позиция и вознаграждения зависят от поддержки сообщества, что значительно затрудняет получение значимого влияния симбил-нодами.

Доказательство личности и верификация личности

Некоторые проекты выходят за рамки экономических затрат и напрямую решают проблему идентичности с помощью Proof-of-Personhood. Например, Worldcoin использует биометрические сканирования радужной оболочки глаза для подтверждения того, что каждый аккаунт принадлежит одному уникальному человеку. Этот подход направлен на обеспечение истинной системы «один человек — один голос».

Требования KYC или простая верификация по телефону создают заметные неудобства для пользователей, но значительно повышают стоимость создания фальшивых аккаунтов. Хотя эти методы вызывают дискуссии о конфиденциальности, они остаются крайне эффективными в ограничении количества сибил-идентичностей, которые может создать злоумышленник.

Системы репутации и иерархические контрольные механизмы

Репутационные и иерархические системы вводят время и поведение в качестве дополнительных мер защиты. Новые ноды рассматриваются с подозрением, пока не докажут свою надежность. Долгосрочные участники постепенно приобретают повышенную голосовую силу, приоритет в управлении или большее влияние в сети.

Эта структура препятствует тому, чтобы совершенно новые фальшивые учетные записи немедленно нанесли ущерб.

Графы социального доверия и системы рекомендаций продвигаются дальше. Установленные участники должны эффективно «рекомендовать» новых пользователей через видимые цепочки на блокчейне. Алгоритмы анализируют, как ноды связаны друг с другом, что упрощает выявление и ограничение изолированных кластеров подозрительных аккаунтов.

Пользовательские инструменты и многоуровневые подходы

Разработчики также развертывают специализированные пользовательские инструменты, адаптированные под конкретные сети. Распределенные хеш-таблицы, такие как Kademlia, используемые Invisible Internet Project (I2P), делают технически сложным затопление сети скоординированными фальшивыми нодами. Репутационная оценка на основе смарт-контрактов может автоматически штрафовать стейки или снижать влияние при обнаружении нежелательного поведения.

На практике самые устойчивые проекты не полагаются ни на один единственный метод. Они сочетают несколько уровней экономических затрат: механизмы консенсуса, проверку личности через Proof-of-Personhood или KYC, построение репутации со временем и специальные технические барьеры. Основной принцип остается неизменным: честное участие должно оставаться дешевым и простым, тогда как попытки злонамеренного масштабирования становятся запретительно дорогими с точки зрения денег, времени или технической сложности.

Эта многоуровневая философия объясняет, почему зрелые сети со временем становятся все более устойчивыми к атакам Сибил. Каждая новая угроза вызывает усовершенствования, превращая предотвращение в развивающуюся практику, а не статический список.

Как устранить сибил-атаку после её совершения

Даже самые лучшие защиты можно проверить. Когда атака проникает сквозь них, важны скорость и прозрачность.

-

Немедленная фильтрация и исключение: команды анализируют данные в цепочке, чтобы занести в черный список связанные кластеры. В аирдропах это означает удаление сибил-кошельков до распределения токенов. Публичный список LayerZero и текущая программа вознаграждений показали, как вовлечение сообщества может ускорить очистку.

-

Экстренное приостановление управления: если голосование кажется манипулированным, проекты могут приостановить предложения, проверить доказательства и отменить решения. Некоторые протоколы временно передают управление обратно доверенному мультиподписи или основной команде, пока не уляжется пыль.

-

Повышение экономического порога: после инцидента команды могут повысить требования к стейкингу или ввести новые правила залога, чтобы сделать будущие атаки более затратными.

-

Сброс репутации и рекомендации: Новые или подозрительные ноды теряют право голоса до тех пор, пока не докажут свою надежность со временем. Установленные ноды могут косвенно рекомендовать других через графовые показатели доверия.

-

Патчи протокола: ноды могут отклонять подключения с дублирующихся IP-адресов, обеспечивать географическое разнообразие или внедрять ограничения на входящие подключения. Послеатакующие аудиты часто выявляют простые решения, такие как улучшенный случайный выбор нод.

Процесс напоминает игру в кошки-мышки, но каждый раунд делает сеть умнее. Реальное восстановление также включает четкую коммуникацию, публикацию результатов, объяснение решений и иногда компенсацию пострадавшим пользователям для восстановления доверия.

Проблемы и соображения на предстоящем пути

Нет идеального решения. Сильная проверка личности может противоречить принципам конфиденциальности криптовалют. Биометрическое подтверждение личности вызывает вопросы доступности и конфиденциальности данных. Слишком агрессивная фильтрация может исключить законных пользователей, которые просто используют несколько кошельков.

Меньшие или более новые блокчейны остаются более уязвимыми, поскольку у них отсутствует хеш-рейтинг или экономическая глубина, как у bitcoin или ethereum. Сама культура аирдропов создает стимулы для фарминга, превращая каждую запуск токена в потенциальную мишень.

Возникающие угрозы включают автоматизацию на основе ИИ, которая более убедительно имитирует человеческое поведение. С другой стороны, в 2025 и 2026 годах был достигнут быстрый прогресс в обнаружении с помощью машинного обучения, децентрализованных систем репутации и гибридных подходах, сочетающих экономические затраты с социальными графами.

Инвесторы и пользователи могут защитить себя, поддерживая проекты, которые публикуют четкие дорожные карты защиты от Sybil, используют проверенные консенсусные алгоритмы и привлекают сторонних аудиторов. Хранение активов в аппаратных кошельках и избегание подозрительных ссылок остаются базовыми, но важными мерами безопасности.

Заключение

Атаки Сибил напоминают нам, что децентрализация не возникает автоматически — она требует постоянной бдительности. От ранних дней Tor до сложных битв за аирдропы 2024–2025 годов эти атаки выявляли уязвимости, но также стимулировали инновации. Проекты, которые рассматривают устойчивость к Сибил как живую систему, сочетающую дорогостоящее участие, умное обнаружение, инструменты сообщества и быстрые планы восстановления, имеют наибольшие шансы сохранить устойчивость.

По мере того как блокчейн всё глубже проникает в повседневные финансы, управление и даже реальные приложения, такие как промышленный IoT, способность отличать настоящих участников от хитрых имитаторов будет определять, какие сети преуспеют. Хорошая новость? Инструменты существуют, уроки доступны публично, и сообщество продолжает учиться. Оставаться в курсе — это первый шаг к сохранению честности сети.

Если это руководство оказалось полезным, узнайте больше о безопасности блокчейна или поделитесь своим опытом использования фильтрации Сибил в комментариях. Для практической защиты рассмотрите возможность использования аппаратных кошельков и следите за проектами, которые уделяют приоритетное внимание прозрачности в вопросах стимулов и управления. Оставайтесь любознательными, оставайтесь в безопасности и продолжайте строить на прочной основе.

Часто задаваемые вопросы

1. Все ли блокчейны уязвимы к атакам Сибил?

Каждая одноранговая сеть теоретически подвержена риску, но зрелые цепочки, использующие доказательство работы или доказательство участия, делают масштабные атаки чрезвычайно дорогостоящими. Меньшие или низкобезопасные сети остаются более уязвимыми.

2. Как обнаружить атаку Сибил?

Ищите кластеры кошельков или нод, которые используют общие источники финансирования, проявляют идентичное поведение или не имеют реальных социальных связей доверия в графах социального доверия. Основную работу выполняют аналитические компании и графовые алгоритмы.

3. В чем разница между прямыми и косвенными атаками Сибил?

Прямые атаки включают фальшивые ноды, которые напрямую общаются с честными. Косвенные атаки передают влияние через промежуточные ноды, затрудняя отслеживание первоначального атакующего.

4. Может ли доказательство участия полностью предотвратить атаки Сибил?

Это значительно повышает стоимость, поскольку каждая идентичность требует реального стейка под риском, но хитрые атакующие все еще могут распределять небольшие стейки по множеству аккаунтов, если не добавить дополнительные уровни, такие как проверки репутации или личности.

5. Что произошло в случае мошенничества с аирдропом LayerZero?

Команда выявила более 800 000 подозрительных адресов с помощью аналитических партнеров и сообщений от сообщества, а затем скорректировала распределения, чтобы вознаградить настоящих пользователей.

6. Как проекты восстанавливаются после успешной атаки?

Они блокируют вредоносные ноды, приостанавливают управление, отменяют плохие решения, если это возможно, и устраняют уязвимости в протоколе. Четкая коммуникация помогает восстановить доверие сообщества.

7. Является ли KYC единственным способом предотвратить атаки Сибил?

Нет. Хотя это эффективно, оно жертвует конфиденциальностью. Многие проекты предпочитают гибридные подходы, которые балансируют безопасность и децентрализацию за счет экономических затрат, систем репутации и анализа графов.

8. На что должны обращать внимание пользователи, чтобы не стать частью схемы Сибил?

Будьте осторожны с «гайдами по фармингу», которые обещают легкие вознаграждения через десятки кошельков. Настоящее участие обычно выглядит как нормальная, разнообразная активность, а не запрограммированное повторение.

Отказ от ответственности: данный материал предназначен исключительно для информационных целей и не является финансовой, инвестиционной или юридической консультацией. Инвестиции в криптовалюты сопряжены с высоким риском и волатильностью. Всегда проводите собственное исследование и консультируйтесь с квалифицированным специалистом перед принятием любых финансовых решений. Прошлые результаты не гарантируют будущих результатов или доходности.

Отказ от ответственности: Эта страница была переведена для вашего удобства с использованием технологии искусственного интеллекта (на базе GPT). Для получения наиболее точной информации обратитесь к оригинальной английской версии.