Segundo relato de 2 de abril, o vazamento de código-fonte do Claude Code, causado por erro humano da Anthropic, continua a se espalhar. Atualmente, hackers já estão aproveitando esse incidente para distribuir malware coletor de informações chamado Vidar por meio de repositórios falsos no GitHub.

Gancho atualizado: alega "desbloquear recursos empresariais"

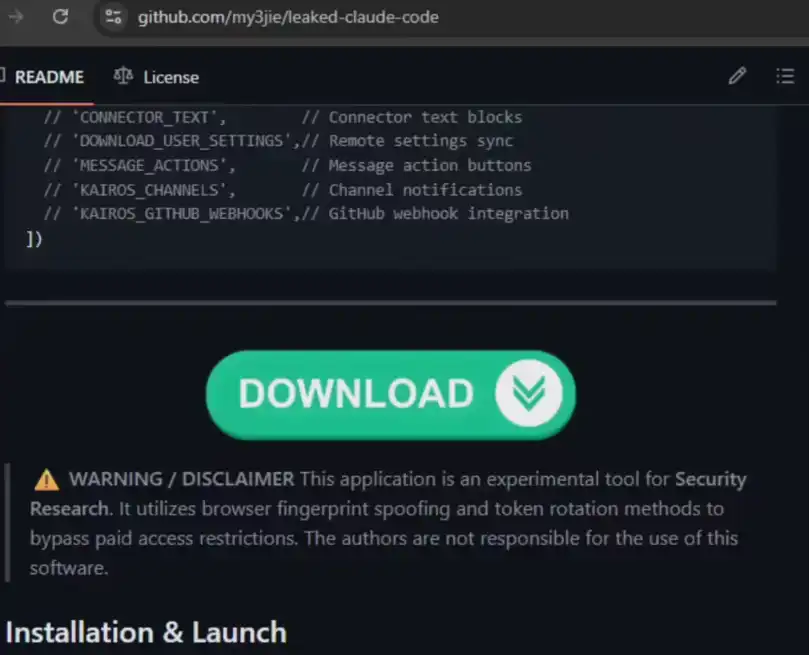

O relatório de monitoramento da empresa de segurança Zscaler mostra que um usuário chamado idbzoomh criou vários repositórios falsos no GitHub.

Phishing preciso: o hacker afirma na descrição do repositório fornecer código-fonte roubado com “funcionalidades empresariais desbloqueadas”, induzindo desenvolvedores ansiosos para experimentar o novo a baixá-lo.

Otimização de SEO: Para aumentar o impacto, os atacantes otimizaram palavras-chave para motores de busca, fazendo com que esses repositórios maliciosos apareçam entre os primeiros resultados ao pesquisar termos como “vazamento do Claude Code”.

Imagem de vírus: Vidar invadindo, dados sendo transferidos

Assim que o usuário acreditar e baixar e executar o arquivo executável, o sistema será rapidamente comprometido:

Roubo de informações: O Vidar implantado é um malware altamente desenvolvido na dark web, especificamente projetado para coletar credenciais de navegadores, carteiras de criptomoedas e diversos dados pessoais sensíveis.

Persistente e oculto: o vírus também implanta simultaneamente a ferramenta de proxy GhostSocks para estabelecer um canal secreto para controle remoto e transmissão de dados posterior.

Aviso de risco: Esteja atento a “almoços grátis” de canais não oficiais

Pesquisadores de segurança apontam que esses pacotes comprimidos maliciosos de repositórios falsos são atualizados com frequência muito alta, facilitando a contornar detecções de segurança básicas. Já foram identificados pelo menos dois repositórios com técnicas semelhantes, sugerindo que o mesmo atacante está testando diferentes estratégias de propagação.

Observação do setor: O "conjunto de armadilhas" da segurança da IA

Do erro de empacotamento do código da Anthropic à exploração secundária por hackers para ataques de phishing, esse incidente reflete a complexidade dos riscos de segurança na era da IA. Quando desenvolvedores se tornam alvos, a alfabetização digital básica — não executar arquivos binários de fontes desconhecidas — continua sendo a última linha de defesa.

O editor lembra aos desenvolvedores: certifique-se de obter as ferramentas apenas por meio dos canais oficiais da Anthropic e não caia em armadilhas cuidadosamente planejadas por hackers por curiosidade ou pela busca por “funcionalidades quebradas”.