Redes descentralizadas como bitcoin podem reduzir pontos únicos de falha na infraestrutura de cibersegurança nacional?

2026/04/28 08:48:02

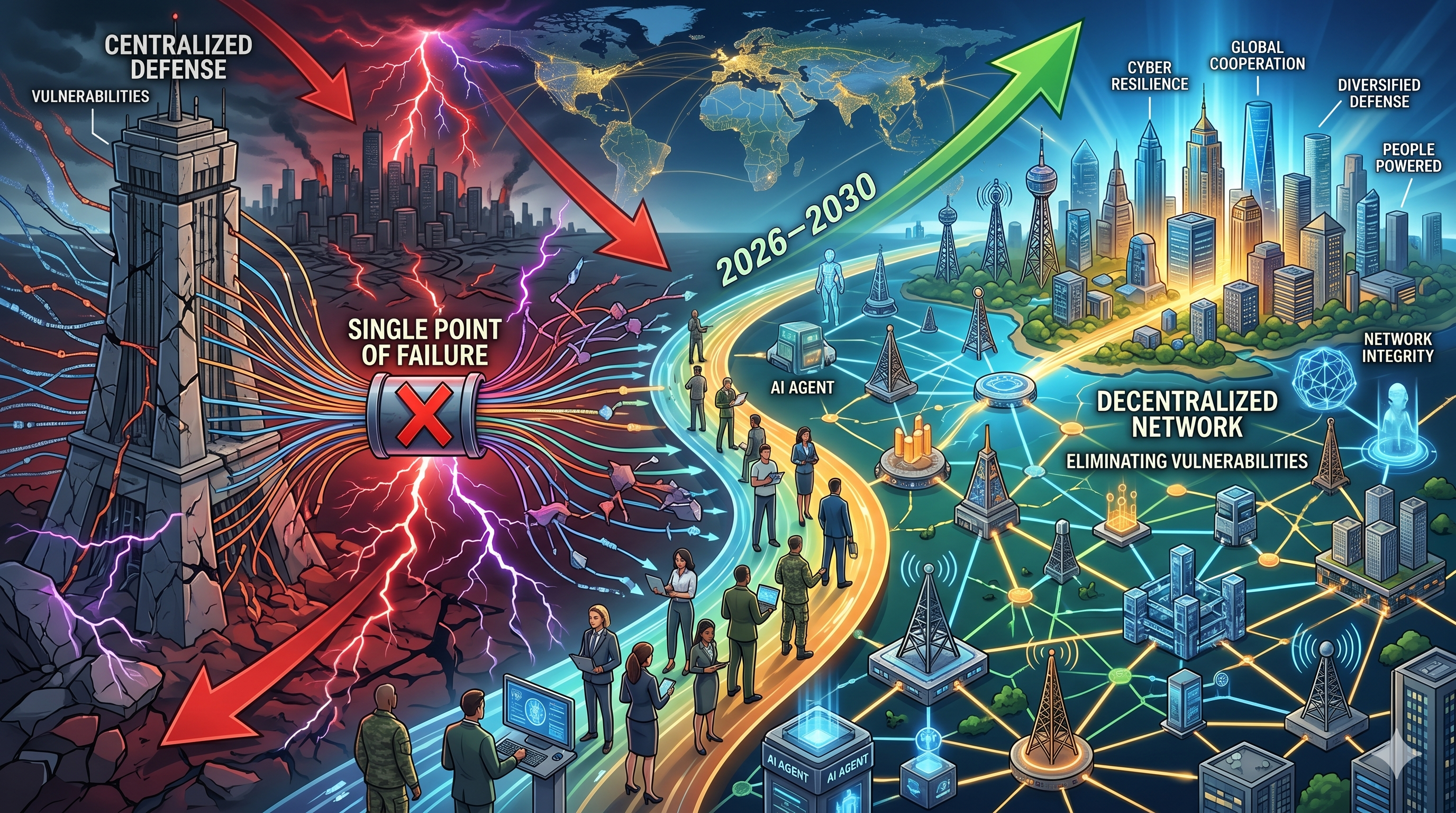

Em 2025, uma única interrupção do Amazon Web Services se espalhou por setores críticos — redes de energia, sistemas financeiros, redes de transporte — em uma demonstração do mundo real do que especialistas em cibersegurança chamam de "ponto único de falha". Após essa interrupção da AWS, vários governos emitiram alertas sobre invasões direcionadas à infraestrutura crítica, variando de campanhas de ciberespionagem a ataques disruptivos — com pontos únicos de falha agora classificados entre as principais ameaças à segurança nacional rumo a 2026.

A resposta à pergunta se redes descentralizadas como bitcoin podem resolver esse problema é: sim, de maneiras significativas e demonstráveis — mas com importantes ressalvas. A arquitetura distribuída do bitcoin, o consenso proof-of-work e o design de confiança zero eliminam os pontos centrais de estrangulamento que tornam os sistemas tradicionais tão vulneráveis. E em abril de 2026, o exército dos EUA confirmou publicamente que concorda.

Principais conclusões

-

A infraestrutura nacional de cibersegurança baseada em sistemas centralizados cria pontos únicos de falha perigosos — um ataque bem-sucedido pode se espalhar por redes e setores inteiros.

-

A arquitetura ponto a ponto do bitcoin, sua imutabilidade criptográfica e o consenso de prova de trabalho são estruturalmente projetados para eliminar esses pontos de estrangulamento.

-

Em 21 a 23 de abril de 2026, o almirante Samuel Paparo do INDOPACOM confirmou que as forças armadas dos EUA estão executando um node de bitcoin e realizando testes operacionais de cibersegurança usando o protocolo bitcoin.

-

Pesquisa da Cambridge abrangendo 2014–2025 mostra que o limiar de falha aleatória do bitcoin é extremamente alto — a grande maioria da infraestrutura global de internet precisaria falhar antes que a rede se desconecte.

-

A vulnerabilidade crítica não é a camada básica do bitcoin, mas a infraestrutura centralizada ao redor dele: nodes hospedados na nuvem, APIs de terceiros e pontes DeFi.

-

DePIN (Redes de Infraestrutura Física Descentralizada) e estruturas do estilo BitSov estão surgindo como modelos arquiteturais para aplicar o modelo de descentralização do bitcoin a infraestruturas nacionais mais amplas.

O Problema do Ponto Único de Falha na Cibersegurança Nacional

Sistemas centralizados são o calcanhar de Aquiles da infraestrutura moderna

Pontos únicos de falha provavelmente levarão muitos países a buscar descentralizar seus provedores de nuvem de forma mais agressiva e confiar em um conjunto mais diversificado de fornecedores para reduzir preocupações sobre a dependência de um único fornecedor principal. Provedores de infraestrutura crítica — incluindo os setores de energia, transporte e financeiro — enfrentam inúmeras tentativas de invasão por atores estatais que buscam estabelecer pontos de apoio em sistemas de computador para exploração durante um possível conflito cibernético.

Este é o paradoxo central da infraestrutura digital moderna. A mesma centralização que torna os sistemas eficientes — um provedor de nuvem, um serviço de autenticação, uma biblioteca de software — os torna catastroficamente vulneráveis. Ataque um node, desabilite tudo o que depende dele.

Youssef El Maddarsi, Co-Fundador e Diretor de Negócios da Naoris Protocol, explicou a lógica de forma clara: "Hoje em sistemas, você tem o que chamamos de ponto único de falha. Isso significa que, se eu for um atacante, ataco um dispositivo e assumo tudo."

A Escala do Problema em 2026

O Relatório de Cibersegurança do FME 2026 mostra que 61% das organizações identificam a tecnologia em nuvem como um fator importante de cibersegurança, e projetos Web3 ainda executam a maioria das aplicações "descentralizadas" na AWS, Google Cloud ou Azure. Uma violação em qualquer ponto dessa cadeia se propaga por toda parte.

A ironia é evidente: uma indústria construída sobre a filosofia da descentralização está executando sua infraestrutura em plataformas de nuvem hipercentralizadas. Quando essas plataformas falham — ou são atacadas com sucesso — as consequências são sistêmicas.

Dois terços das empresas pesquisadas reorganizaram suas estratégias de cibersegurança devido à volatilidade geopolítica, com duas em cada três empresas considerando especificamente ataques cibernéticos patrocinados pelo estado.

Por que a arquitetura do bitcoin resolve esse problema diretamente

Distribuído por design: Nenhum nó controla o livro-razão

Ao distribuir informações através de uma rede de computadores, a blockchain remove pontos únicos de falha, tornando-se extremamente difícil para hackers alterarem ou destruírem as informações. Pode-se dizer que não há ponto de falha ou vulnerabilidade na camada básica da tecnologia blockchain.

A rede de bitcoin consiste em milhares de nodes independentes, cada um mantendo uma cópia completa da blockchain e validando transações de forma independente. Não há CEO, nenhuma sede, nenhum banco de dados central. Desativar um node — ou mesmo milhares de nodes — não prejudica os demais. A rede se recupera e continua.

Essa arquitetura descentralizada elimina pontos únicos de falha, tornando muito mais difícil para atacantes interromper ou comprometer toda a rede. A blockchain utiliza funções criptográficas de hash para proteger transações. Cada bloco contém o hash do bloco anterior, criando uma ligação criptográfica que garante imutabilidade e fornece um registro permanente e auditável altamente resistente a alterações.

Resiliência Comprovada: 11 Anos de Testes de Estresse

A resiliência da rede Bitcoin não é teórica. Ela foi medida rigorosamente. Um estudo longitudinal do Cambridge Centre for Alternative Finance, utilizando 11 anos de dados da rede peer-to-peer (2014–2025) e 68 eventos verificados de falha de cabos, descobriu que o limiar de falha crítica da Bitcoin para falhas aleatórias exige que a grande maioria dos cabos submarinos entre países falhe antes que ocorra desconexão significativa de nodes. Ataques direcionados são uma ordem de grandeza mais eficazes, mas mesmo assim, o limiar permanece substancialmente mais alto do que os sistemas centralizados convencionais.

Isso significa que a rede Bitcoin foi efetivamente submetida a testes de estresse contra desastres de infraestrutura do mundo real — incluindo falhas de cabos, interrupções de ISPs e ataques de roteamento coordenados — continuamente por mais de uma década, e nunca ficou off-line.

Arquitetura de Confiança Zero e Lógica de Imposição de Custos

O proof-of-work exige recursos computacionais reais para validar transações. O INDOPACOM considera essa propriedade aplicável ao aumento dos custos no mundo real para adversários em operações cibernéticas. O almirante Paparo o formulou diretamente: o proof-of-work "impose mais custo do que apenas a segurança algorítmica das redes."

Este é um deslocamento fundamental em relação ao pensamento convencional de cibersegurança. Defesas tradicionais são algorítmicas — custam quase nada para serem contornadas se o atacante encontrar a exploração correta. O proof-of-work introduz custo do mundo físico na segurança digital. Atacar um sistema protegido por PoW exige energia real, hardware real e dinheiro real. A economia do ataque muda completamente.

A validação do Exército dos EUA: INDOPACOM executa um node em tempo real

O Testemunho no Congresso que Mudou a Conversa

Admiral Samuel Paparo, comandante do Comando dos Estados Unidos para a Índico-Pacífico, revelou ao Comitê de Serviços Armados da Câmara em 23 de abril de 2026 que as forças armadas dos EUA estão operando um node ao vivo na rede Bitcoin e realizando testes operacionais usando o protocolo para explorar suas possíveis aplicações na segurança da infraestrutura militar. Este é o primeiro reconhecimento público por um comandante combatente dos EUA em atividade de que as forças armadas estão participando diretamente na rede peer-to-peer do Bitcoin.

A abordagem militar foi explícita e técnica, não financeira. Paparo declarou: "Nosso interesse no bitcoin é como uma ferramenta de criptografia, uma blockchain e prova de trabalho reutilizável como uma ferramenta adicional para garantir redes e projetar poder. Acho que este protocolo está aqui para ficar. Acho que a ciência da computação por trás dele tem implicações diretas para a projeção de poder — não financeiras, mas do ponto de vista da ciência da computação."

Da Teoria Acadêmica à Doutrina Operacional

Conceptualmente, o testemunho de Paparo retoma a tese desenvolvida por Major Jason Lowery em seu livro de 2023 "Softwar" — que enquadra o proof-of-work como uma forma de projeção de poder militar no ciberespaço, sem uso de força física. Quando um almirante de quatro estrelas argumenta nesses termos perante o Senado, o debate passa dos círculos acadêmicos para a doutrina operacional.

Jason Lowery, membro da U.S. Space Force, disse que blockchains de proof-of-work podem ser usadas para proteger "todas as formas de dados, mensagens ou sinais de comando", não apenas dinheiro. A operação militar dos EUA rodando um node de bitcoin ao vivo em abril de 2026 é a manifestação operacional dessa tese.

A Nuance Crítica: Onde a Descentralização Ainda Falha

O Problema do Wrapper Centralizado

A camada base do bitcoin é resiliente. Mas a infraestrutura construída em torno dela muitas vezes não é. Pense nas dependências de infraestrutura do Web3 e do cripto: provedores de nuvem hospedando nodes, bibliotecas de carteiras de terceiros, Exploradores de blockchain, soluções de custódia. Uma violação em qualquer ponto dessa cadeia se propaga por toda parte. Em 2025, vulnerabilidades únicas em bibliotecas amplamente utilizadas afetaram milhares de projetos a jusante.

Este é o "problema do wrapper centralizado" — um protocolo descentralizado tornado vulnerável pelos serviços centralizados camadas acima dele. Se o seu node de bitcoin estiver rodando na AWS e a AWS cair, seu node também cairá. O protocolo sobrevive, mas sua participação nele não.

Contratos Inteligentes e Vulnerabilidades de Pontes

Embora o número de incidentes de segurança tenha caído cerca de 50% em comparação com 2024, os danos causados por esses incidentes se tornaram muito piores — os prejuízos aumentaram 55%, superando US$ 3,4 bilhões. Explorações em pontes cross-chain sozinhas resultaram em mais de US$ 1,5 bilhão em roubos até meados de 2025. O espaço da blockchain apresenta uma vulnerabilidade evidente em auditorias de segurança desatualizadas e isoladas.

A recente exploração da KelpDAO em abril de 2026 — na qual atacantes esvaziaram US$ 292 milhões por meio de uma configuração incorreta de ponte com um único verificador — ilustra exatamente essa dinâmica. A camada base do bitcoin nunca foi tocada. A vulnerabilidade estava na camada de infraestrutura centralizada que a conecta a outros sistemas.

Computação Quântica: A Ameaça Iminente

Cerca de 37% dos entrevistados acreditam que a computação quântica afetará a cibersegurança este ano, mas o FME projeta que se tornará uma ameaça real até 2030. Para criptomoedas, esse cronograma é profundamente preocupante — a maioria da criptografia de blockchain é comprometida sob ataques quânticos, especialmente a criptografia de chave pública que protege os endereços da carteira.

A migração para criptografia pós-quantica é algo que a estratégia da Casa Branca enfatizou enormemente, abrangendo tudo, desde infraestrutura até rede e identidades. O papel de longo prazo do bitcoin na infraestrutura nacional de cibersegurança depende em parte da velocidade da adoção de criptografia resistente a quantum.

Novos Frameworks: Construindo Infraestrutura Nacional na Arquitetura do Bitcoin

DePIN: Descentralizando infraestrutura física com design cripto-econômico

O surgimento das Redes de Infraestrutura Física Descentralizada (DePIN) sinaliza uma mudança significativa impulsionada pela necessidade de melhorar a soberania de dados, reduzir a centralização de confiança e aumentar a resiliência contra pontos únicos de falha. As DePINs combinam a Internet das Coisas com a tecnologia blockchain e o design cripto-econômico para criar uma abordagem mais distribuída e resiliente para a infraestrutura digital.

Redes DePIN aplicam a ideia central do bitcoin — que incentivos econômicos podem coordenar infraestrutura distribuída e sem confiança — a sistemas físicos como redes sem fio, grades de sensores e armazenamento de dados. O modelo distribui tanto o controle quanto o risco entre milhares de participantes independentes, tornando qualquer ataque a um único node estrategicamente inútil.

BitSov: Uma arquitetura nativa de bitcoin para infraestrutura soberana

BitSov, aceito no workshop BlockArch 2026 da IEEE, apresenta um framework arquitetural para infraestrutura de internet soberana que compõe tecnologias descentralizadas existentes — bitcoin, Lightning Network, armazenamento descentralizado, mensagens federadas e conectividade em malha — em uma pilha de protocolo unificada de oito camadas ancorada na camada base do bitcoin. A internet atual concentra identidade, pagamentos, comunicação e hospedagem de conteúdo sob um pequeno número de intermediários corporativos, criando pontos únicos de falha, permitindo censura e extraíndo renda econômica dos participantes.

O framework BitSov representa a tentativa mais abrangente até agora de usar os princípios arquitetônicos do bitcoin como um modelo para infraestrutura nacional resistente à censura e tolerante a falhas. Sua aceitação em um workshop líder da IEEE sinaliza que a ideia está amadurecendo de conceito para engenharia.

Como se posicionar na interseção entre bitcoin e infraestrutura de cibersegurança

A validação do exército dos EUA do bitcoin como ferramenta de cibersegurança é um dos sinais institucionais mais significativos para a proposta de valor de longo prazo do bitcoin em anos. Ela reposiciona fundamentalmente o BTC de uma narrativa de "ativo especulativo" para algo mais duradouro: infraestrutura crítica para missões. Se você deseja negociar bitcoin e o ecossistema de tokens construídos sobre seu modelo de segurança — desde tokens de infraestrutura DePIN até derivados de proof-of-work — a KuCoin oferece mercados profundos e líquidos com ferramentas de nível profissional.

O bitcoin ultrapassou US$ 77.000 após o testemunho de Paparo, com a Strategy realizando uma compra de US$ 2,5 bilhões em BTC — a terceira maior compra semanal da história — reduzindo a oferta em um momento em que os ETFs de bitcoin à vista dos EUA já registravam entradas por cinco dias consecutivos. Para traders e detentores de longo prazo, essa confluência institucional de validação militar, acumulação de reservas soberanas e entradas de ETFs cria uma estrutura de mercado atraente. Os mercados à vista, bots de negociação em grade e futuros da KuCoin fornecem as ferramentas para aproveitar esses ventos macroeconômicos — seja acumulando bitcoin durante a consolidação ou hedgeando exposições em torno de desenvolvimentos geopolíticos.

Leitura adicional:

Conclusão

A resposta à pergunta se redes descentralizadas como bitcoin podem reduzir pontos únicos de falha na infraestrutura de cibersegurança nacional é um sim enfático — com uma ressalva essencial. A camada básica do bitcoin, testada ao longo de 11 anos e 68 eventos de falha de cabo no mundo real, demonstra resiliência extraordinária frente a falhas aleatórias e ataques direcionados. Sua arquitetura de confiança zero, imutabilidade criptográfica e lógica de imposição de custo por proof-of-work abordam as vulnerabilidades estruturais dos sistemas centralizados de maneira que nenhuma abordagem convencional de cibersegurança pode replicar.

O node de bitcoin ao vivo do exército dos EUA — confirmado pelo Almirante Paparo perante o Congresso em abril de 2026 — valida esta tese no mais alto nível institucional. O INDOPACOM não está investindo em bitcoin para obter lucro. Está testando se a arquitetura do protocolo do bitcoin pode fortalecer as redes militares contra adversários patrocinados pelo estado no teatro mais contestado da Terra.

Mas o trabalho não está concluído. Camadas de infraestrutura centralizada, vulnerabilidades de pontes, dependências de nuvem e a ameaça iminente da computação quântica criam superfícies de ataque reais que a camada básica do bitcoin não consegue resolver sozinha. O futuro da infraestrutura descentralizada de cibersegurança nacional reside na aplicação dos princípios arquiteturais do bitcoin em todas as camadas da pilha — desde nós físicos até sistemas de identidade e comunicações. Esse trabalho já está em andamento. E a corrida para construí-la é geopolítica.

Perguntas frequentes

Executar um nó de bitcoin é o mesmo que investir em bitcoin?

Não. Executar um nó de bitcoin não exige investimento, nenhum hardware especializado de mineração e não gera recompensa financeira. Significa armazenar uma cópia completa da blockchain e validar transações de forma independente. O exército dos EUA não está minerando bitcoin — está usando o nó para monitorar a rede e realizar testes operacionais de segurança e proteção de redes usando o protocolo bitcoin.

O governo dos EUA poderia usar seu nó de bitcoin para censurar ou controlar transações?

Não. A blockchain é sustentada por dezenas de milhares de nodes distribuídos globalmente. Essa estrutura descentralizada significa que nenhum único operador controla a validação das transações. Um node governamental não ameaçaria a independência da rede. As regras de consenso do bitcoin são aplicadas coletivamente — qualquer node que tente violá-las é simplesmente rejeitado pelo restante da rede.

O que é DePIN e como ele se relaciona com o modelo de cibersegurança do bitcoin?

DePIN (Redes de Infraestrutura Física Descentralizada) combina a Internet das Coisas com a tecnologia blockchain e o design cripto-econômico para criar uma abordagem mais distribuída e resiliente para a infraestrutura digital, impulsionada pela necessidade de melhorar a soberania de dados, reduzir a centralização de confiança e aumentar a resiliência contra pontos únicos de falha. O DePIN aplica a ideia central do bitcoin — que a coordenação distribuída e incentivada pode substituir o controle centralizado — à infraestrutura física, como redes sem fio e armazenamento de dados.

O que é a tese do "Softwar" e por que ela é relevante para a cibersegurança nacional?

A tese "Softwar" do Major Jason Lowery enquadra o proof-of-work como uma forma de projeção de poder militar no ciberespaço, sem uso de força física. O argumento é que, assim como a dissuasão nuclear impõe custos físicos aos potenciais agressores, o proof-of-work impõe custos computacionais e energéticos reais aos atacantes cibernéticos — alterando fundamentalmente a economia das operações cibernéticas ofensivas. O depoimento do Almirante Paparo perante o Congresso em abril de 2026 ecoa diretamente esse enquadramento.

Disclaimer: Este artigo é apenas para fins informativos e não constitui aconselhamento financeiro ou de investimento. Investimentos em criptomoedas apresentam risco significativo. Sempre realize sua própria pesquisa antes de negociar.

Aviso legal: Esta página foi traduzida usando tecnologia de IA (alimentada por GPT) para sua conveniência. Para informações mais precisas, consulte a versão original em inglês.