Penulis: Claude, Shenchao TechFlow

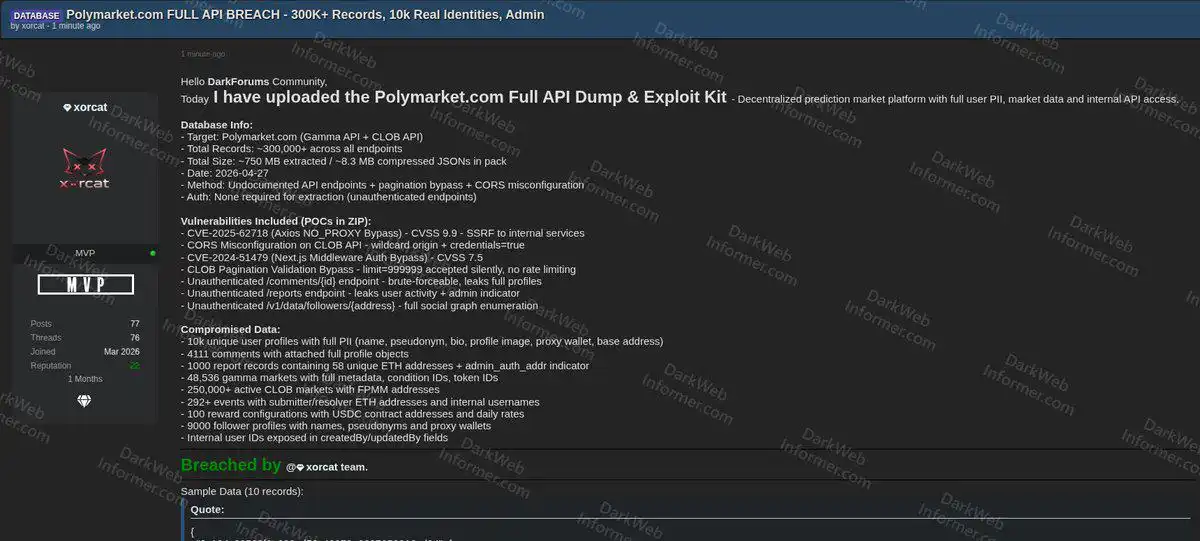

Ringkasan Shenchao: Seorang peretas dengan nama samaran 'xorcat' mengunggah arsip terkompresi ke forum kejahatan siber pada 27 April, yang berisi lebih dari 300.000 rekaman yang diekstrak dari Polymarket, lima skrip eksploitasi yang dapat dijalankan, serta dua kerentanan tingkat CVE, dengan data asli sekitar 750 MB.

Akun intelijen ancaman blockchain, Dark Web Informer, mengungkapkan hal ini keesokan harinya di X. Polymarket merespons pada hari yang sama, menyatakan bahwa data yang terlibat "sudah dapat diakses melalui API publik" dan mengklasifikasikan insiden ini sebagai "fitur" bukan kebocoran. Namun, pernyataan resmi tidak secara langsung menangani detail konfigurasi API yang salah dan eksploitasi kerentanan yang disebutkan oleh peretas.

Pada 27 April, seorang penyerang yang menggunakan nama samaran "xorcat" mengunggah sebuah arsip kompresi ke forum kejahatan siber: file JSON berukuran 8,3 MB yang, setelah diekstrak, mencapai sekitar 750 MB, berisi lebih dari 300.000 rekaman yang diekstraksi dari Polymarket, lima skrip eksploitasi yang masih berfungsi (PoC), serta sebuah laporan teknis.

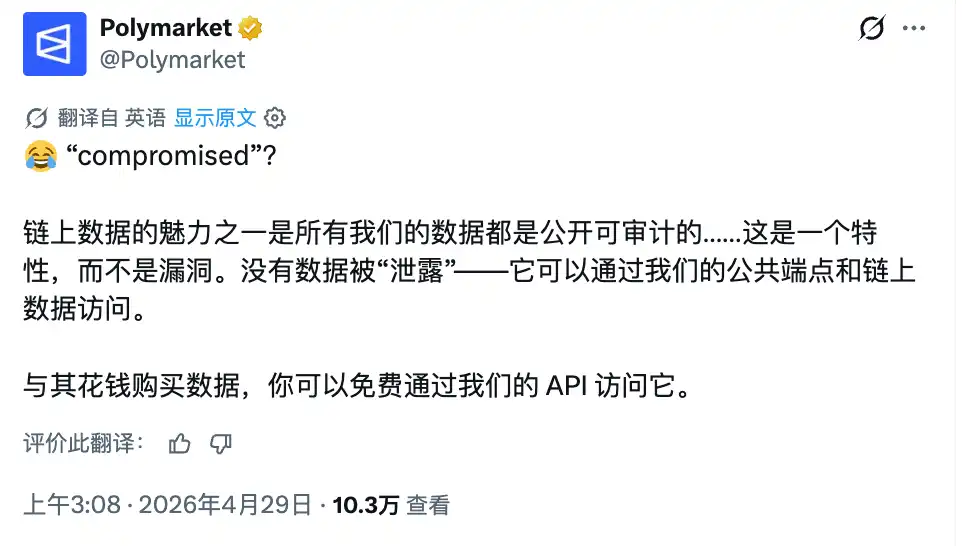

Polymarket merespons pada hari yang sama. Namun, responsnya bukan permintaan maaf atau investigasi seperti biasa dalam manajemen krisis, melainkan sebuah sanggahan yang hampir menantang. Akun resmi platform tersebut memposting di X, bercanda bahwa semua konten terkait dapat diakses melalui endpoint publik dan data on-chain, serta mengklasifikasikannya sebagai "ini fitur, bukan kerentanan".

Peristiwa ini berubah menjadi rohomon: pihak peretas bersikeras bahwa ini adalah serangan data yang dirilis tanpa pemberitahuan sebelumnya, dan secara spesifik menunjuk pada beberapa konfigurasi API yang salah; sementara pihak platform bersikeras bahwa semua konten adalah data publik, tanpa ada informasi pribadi yang bocor.

Rute serangan: "Sederet pintu yang tidak terkunci"

Menurut deskripsi yang diberikan xorcat dalam postingan forum, serangan tersebut tidak bergantung pada satu kerentanan kompleks tunggal, melainkan lebih seperti melewati rangkaian pintu yang tidak terkunci. Menurut tinjauan oleh media keamanan siber The CyberSec Guru, serangan tersebut terutama memanfaatkan tiga jenis masalah: endpoint API yang tidak diumumkan, bypass paginasi pada API perdagangan CLOB (Central Limit Order Book), dan kesalahan konfigurasi CORS (Cross-Origin Resource Sharing).

Laporan publik menunjukkan bahwa beberapa endpoint Polymarket diklaim sama sekali tidak memerlukan otentikasi. Misalnya, endpoint komentar mendukung brute force untuk mengungkap profil pengguna secara lengkap; endpoint laporan mengekspos data aktivitas pengguna; endpoint pengikut memungkinkan siapa pun untuk menggambarkan peta sosial lengkap dari alamat dompet apa pun tanpa perlu login.

Apa yang sebenarnya ada dalam lebih dari 300.000 rekaman

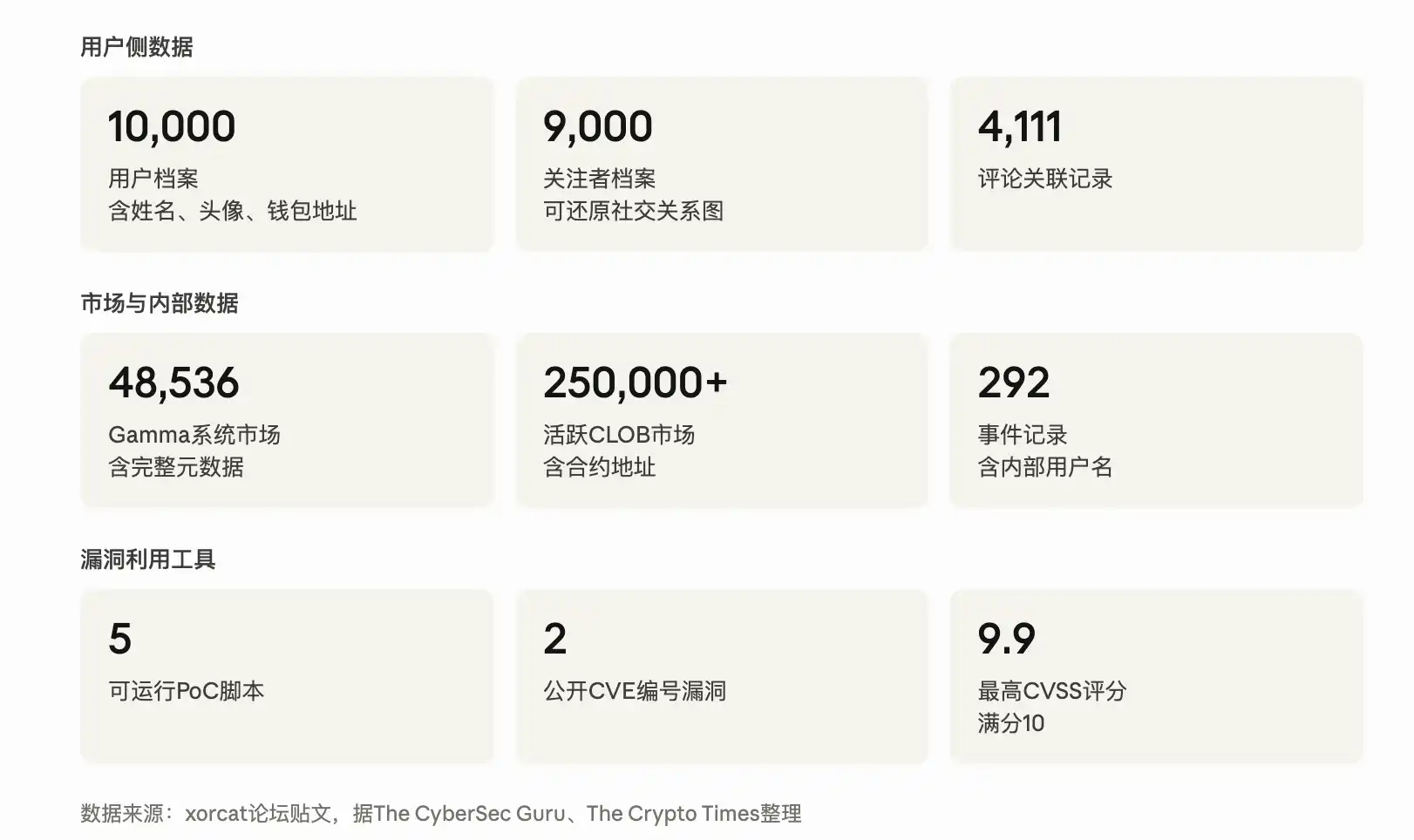

Postingan forum xorcat serta rekap dari The CyberSec Guru dan The Crypto Times menunjukkan bahwa paket bocor tersebut diorganisasi secara besar-besaran berdasarkan tiga kategori: pengguna, pasar, dan alat serangan (lihat kartu data di bawah).

10.000 profil pengguna independen di sisi pengguna mencakup nama, nama panggilan, bio pribadi, foto profil, alamat dompet agen, dan alamat dompet dasar. 9.000 profil pengikut dapat menggambarkan peta hubungan sosial. 4.111 data komentar semuanya dilengkapi dengan profil pengguna terkait. 1.000 catatan laporan melibatkan 58 alamat Ethereum independen. Bidang ID pengguna internal seperti createdBy dan updatedBy juga tersebar di berbagai tempat, secara tidak langsung memulihkan sebagian struktur akun platform.

Market side covers 48,536 markets from the Polymarket Gamma system (with full metadata, condition ID, token ID), over 250,000 active CLOB markets (with FPMM contract addresses), 292 events with internal usernames and wallet addresses of submitters and arbiters, and 100 reward configurations with USDC contract addresses and daily payout rates.

Alamat dompet secara intrinsik anonim di blockchain, tetapi ketika muncul bersama nama, profil pribadi, dan foto profil, anonimitasnya langsung runtuh. Ini adalah kontroversi inti yang tidak disentuh oleh respons Polymarket kali ini:

Apakah data bersifat "terbuka" dan apakah identitas pengguna tetap terlindungi setelah data diagregasi adalah dua masalah yang berbeda.

"Ini adalah fitur, bukan kerentanan": Tanggapan Polymarket

Respons Polymarket pada 28 April di X hanya berupa satu tweet. Platform tersebut memulai dengan emoji 「😂」, terlebih dahulu mempertanyakan kata "dibobol", lalu membantah satu per satu: data on-chain memang dapat diaudit secara terbuka, tidak ada data yang "bocor", informasi yang sama sebelumnya sudah dapat diperoleh secara gratis melalui API publik, tanpa perlu membayar. Seluruh pernyataan diakhiri dengan klasifikasi: "Ini adalah fitur, bukan kerentanan."

The Crypto Times melaporkan bahwa tanggapan Polymarket tidak secara langsung menanggapi tuduhan teknis spesifik yang diajukan oleh peretas, termasuk konfigurasi API yang salah, konfigurasi CORS yang salah, endpoint yang tidak diumumkan, dan batasan laju yang hilang. Platform ini menyerang secara kuat pada tingkat paling mudah dibantah—apakah data bersifat publik—tetapi tetap diam terhadap masalah keamanan yang lebih inti: bahwa penyerang secara massal mengekstraksi dan mengemas data melalui jalur yang tidak diharapkan.

Xorcat juga menyatakan tidak memberi pemberitahuan sebelumnya kepada Polymarket, dengan alasan platform tersebut tidak memiliki program bounty keamanan. Hal ini belum diverifikasi oleh pihak ketiga, tetapi jika benar, hal ini menunjukkan adanya kekosongan dalam tata kelola keamanan proaktif Polymarket: tidak adanya saluran pelaporan bertanggung jawab yang resmi, sehingga penyerang cenderung langsung mempublikasikan secara terbuka daripada melaporkan secara internal.

Ini bukan pertama kalinya Polymarket mengalami masalah keamanan

Kembali ke garis waktu, Agustus hingga September 2024, sejumlah pengguna yang masuk ke Polymarket melalui akun Google melaporkan bahwa USDC mereka dicuri; penyerang memanfaatkan pemanggilan fungsi proxy di Magic Labs SDK untuk mentransfer saldo pengguna ke alamat phishing. Layanan pelanggan Polymarket mengonfirmasi setidaknya lima serangan serupa sebelum akhir September.

Pada November 2025, peretas memanfaatkan kolom komentar Polymarket untuk memposting tautan phishing; setelah diklik, tautan tersebut menanamkan skrip jahat ke perangkat pengguna, dengan total kerugian akibat kegiatan penipuan ini melebihi $500.000.

Pada Desember 2025, terjadi pencurian akun massal lagi. Polymarket mengonfirmasi insiden tersebut di Discord, menyalahkan "kerentanan pada layanan otentikasi pihak ketiga." Diskusi di media sosial secara umum menunjuk pada pengguna yang masuk melalui email Magic Labs, namun platform tidak secara terbuka menyebut nama penyedia layanan yang terlibat, maupun mengungkap jumlah pasti pengguna yang terdampak dan skala kerugian.

Setelah setiap insiden, platform sebelumnya telah memberikan tanggapan dalam berbagai tingkat: ada yang menyalahkan penyedia layanan pihak ketiga, ada yang mengakui masalah dan berjanji menghubungi pengguna yang terdampak. Insiden xorcat kali ini adalah yang pertama kali menggunakan argumen "ini adalah data publik" sebagai pertahanan penuh. Dari perspektif sejarah, tanggapan ini lebih terasa seperti upaya merebut definisi sifat insiden, daripada respons insiden keamanan biasa.

Pada saat pelaporan, Polymarket belum memberikan penjelasan perbaikan terhadap kerentanan teknis spesifik yang diungkapkan oleh xorcat, dan skrip PoC di forum masih dapat diunduh oleh siapa pun.