Penulis: imToken

Minggu lalu, tim Google Quantum AI menerbitkan sebuah makalah penting yang menyatakan bahwa, di bawah arsitektur superkonduktor, koreksi kesalahan tertentu, dan asumsi perangkat keras, komputer kuantum masa depan dapat memecahkan kurva eliptik 256-bit (ECDLP-256) yang banyak digunakan dalam kripto dan blockchain saat ini dalam beberapa menit dengan kurang dari 500.000 qubit fisik, mengurangi jumlah qubit yang diperlukan sekitar 20 kali dibanding perkiraan sebelumnya.

Ini secara langsung mengarah ke skema tanda tangan inti ECDSA dari hampir semua blockchain utama seperti Bitcoin dan Ethereum. Setelah berita ini muncul, klaim bahwa "komputer kuantum akan memecahkan kunci pribadi Bitcoin" mulai menyebar di internet.

Faktanya, kita perlu tenang terlebih dahulu dan menjelaskan hal ini dengan jelas—ancamannya nyata, tetapi masih sangat jauh dari “besok dompet Anda tidak aman”.

Yang lebih penting, seluruh industri sebenarnya sudah mulai bertindak.

Satu, komputasi kuantum sebenarnya mengancam apa?

Untuk memahami masalah ini, mari kita mulai dari dasarnya, yaitu bagaimana aset Crypto Anda dilindungi?

Seperti yang diketahui umum, di atas Bitcoin atau Ethereum, setiap akun memiliki sepasang kunci: kunci pribadi dan kunci publik. Kunci pribadi adalah rangkaian angka besar yang dihasilkan secara acak, sangat rahasia, sebagaimana kata sandi brankas Anda; kunci publik diturunkan dari kunci pribadi melalui operasi perkalian kurva eliptik, sedangkan alamat dompet Anda adalah string yang diperoleh dari kunci publik setelah melalui fungsi hash.

Dasar keamanan sistem ini justru terletak pada proses yang bersifat satu arah.

Pada akhirnya, menghitung kunci publik dari kunci pribadi sangat mudah, tetapi mencoba memperkirakan kunci pribadi dari kunci publik memerlukan waktu jauh lebih lama daripada usia alam semesta di komputer tradisional—inilah esensi dari “masalah logaritma diskret kurva eliptik” (ECDLP)—perhitungan maju mudah, sedangkan pemecahan mundur mustahil.

Namun, komputer kuantum memecahkan asumsi ini, karena mampu menyelesaikan masalah faktorisasi bilangan bulat dan logaritma diskret dalam waktu polinomial, dengan kata lain, komputer kuantum yang cukup kuat secara teoritis dapat memperkirakan kunci pribadi Anda dari kunci publik Anda.

Lalu masalahnya, kapan kunci publik akan terungkap?

Setiap kali Anda mengirim transaksi ke blockchain, Anda harus menandatangani data transaksi dengan kunci pribadi Anda dan menyebarkan kunci publik Anda untuk verifikasi, yang berarti bahwa sejak Anda mengirim transaksi pertama kali, kunci publik Anda sudah terbuka di blockchain.

Arti dari makalah ini adalah menggeser pemecahan kunci pribadi dari kunci publik dari sesuatu yang secara teoritis mungkin namun tidak masuk akal, menjadi tujuan yang dapat direncanakan dalam peta jalan perangkat keras kuantum, misalnya, menurut perkiraan makalah tersebut, memecahkan ECDLP 256 bit memerlukan sekitar 500.000 qubit fisik komputer kuantum yang tahan kesalahan, jauh lebih rendah daripada perkiraan sebelumnya.

Pada akhirnya, komputasi kuantum bukanlah untuk memecahkan blockchain, melainkan pertama-tama menargetkan sistem tanda tangan yang masih didasarkan pada masalah logaritma diskret kurva eliptik dalam blockchain.

Jadi, ancamannya nyata, tetapi secara ketat, istilah "segera mendesak" tidak akurat; perkiraan utama industri menunjukkan jendela waktu tercepat masih sekitar tahun 2030.

Kedua, apa yang sedang disiapkan oleh masing-masing blockchain?

Tentu, secara objektif, ada perbedaan penting yang tidak dijelaskan dengan jelas oleh banyak laporan, yaitu banyak alamat Bitcoin tidak langsung mengekspos kunci publik di blockchain sejak awal.

Sebagai contoh bentuk umum seperti P2PKH dan P2WPKH, alamat itu sendiri biasanya hanya merupakan hash dari kunci publik, dan kunci publik sering kali baru terungkap pada saat "pengeluaran pertama", yang berarti jika alamat Anda belum pernah mengirim transaksi apa pun, hanya alamat dompet Anda yang ada di blockchain, tanpa kunci publik.

Oleh karena itu, permukaan serangan paling langsung dari komputasi kuantum lebih cenderung pada kunci publik alamat yang telah melakukan transaksi. Tentu saja, detail ini secara langsung mengarah pada hal pertama yang dapat dilakukan pengguna sekarang, yang akan kita bahas nanti.

Industri tidak tidak menyadari masalah ini; sebaliknya, persiapan migrasi kriptografi pasca-kuantum sedang diproses secara bersamaan di beberapa front.

Pendekatan Ethereum adalah memisahkan lapisan akun dari skema tanda tangan, misalnya dengan memajukan EIP-7702 dan Account Abstraction (AA), sehingga akun Ethereum dapat mendefinisikan apa itu tanda tangan sah melalui logika kontrak pintar. Ini berarti, suatu hari nanti ketika skema tanda tangan pasca-kuantum diperkenalkan, tidak perlu menulis ulang lapisan protokol dasar, hanya perlu mengganti modul verifikasi tanda tangan akun.

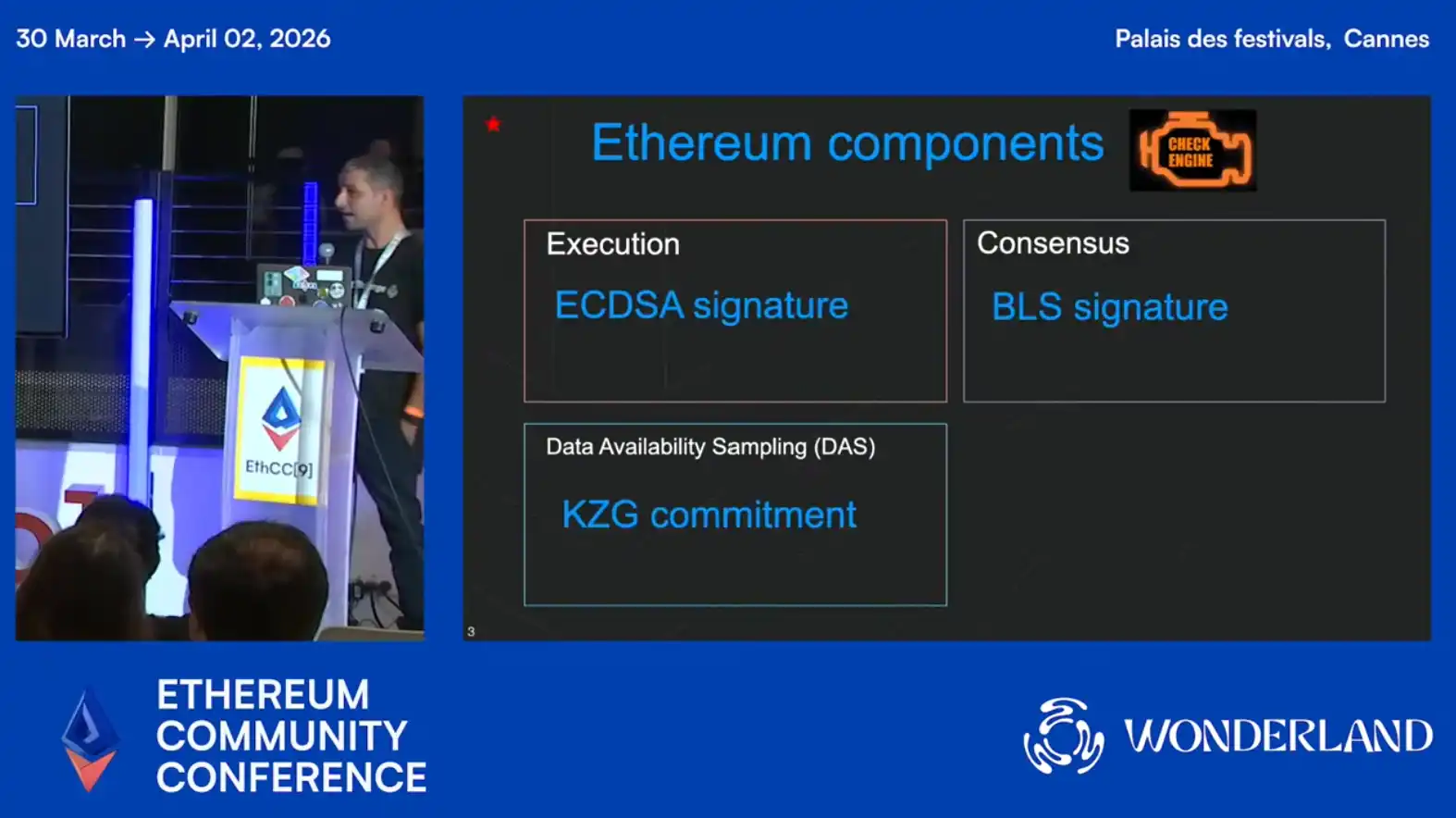

Lebih lanjut, peneliti kriptografi dari Ethereum Foundation, Antonio Sanso, membahas perkembangan terbaru dalam memperkuat ketahanan ethereum terhadap ancaman kuantum di konferensi EthCC9, menunjukkan bahwa komputer kuantum berpotensi menjadi ancaman nyata terhadap algoritma tanda tangan ECDSA pada pertengahan dekade 2030. Ethereum saat ini telah menyelesaikan sekitar 20% persiapan ketahanan kuantum dan berencana mencapai ketahanan kuantum penuh melalui pembaruan Lean Ethereum antara tahun 2028 hingga 2032.

Namun, tantangan teknis utama saat ini adalah masalah ukuran tanda tangan, di mana ukuran tanda tangan algoritma pasca-kuantum paling ringan sekalipun, Falcon, masih lebih dari 10 kali lipat dari ECDSA, sehingga biaya Gas untuk memverifikasi berbasis kisi secara langsung di Solidity sangat tinggi; oleh karena itu, tim peneliti menetapkan dua jalur teknis inti:

Pertama, melalui akun abstrak, pengguna dapat meningkatkan algoritma tanda tangan dompet menjadi solusi tahan kuantum tanpa perlu mengubah protokol dasar;

Kedua, memperkenalkan LeanVM untuk menangani operasi hash kompleks, serta menggabungkan bukti pengetahuan nol untuk memverifikasi kepemilikan kata sandi alamat, menjamin keamanan aset selama proses migrasi;

Antonio menyatakan akan memimpin rapat khusus post-quantum ACD setiap dua minggu mulai Februari 2026, saat ini klien konsensus seperti Lighthouse dan Grandine telah meluncurkan jaringan uji coba post-quantum.

Selain itu, gaya komunitas Bitcoin jelas lebih konservatif; BIP360 terbaru yang masuk ke repositori BIP mengusulkan jenis output baru, P2MR (Pay-to-Merkle-Root), yang salah satu tujuan desainnya adalah menghilangkan key-path spend yang rentan terhadap komputer kuantum di Taproot, guna menyediakan struktur yang lebih ramah untuk migrasi tanda tangan pasca-kuantum di masa depan.

Tentu, sebuah proposal yang masuk ke repositori BIPs tidak berarti telah mencapai konsensus komunitas, apalagi akan segera diadopsi; dengan demikian, dapat dikatakan bahwa komunitas Bitcoin mulai membahas proposal yang lebih spesifik mengenai permukaan paparan kuantum dan perubahan jenis output potensial, yang juga sesuai dengan gaya khas Bitcoin—yaitu terlebih dahulu mendefinisikan masalah dengan jelas, lalu secara sangat perlahan membentuk konsensus.

Perlu dicatat bahwa sejak 2024, National Institute of Standards and Technology (NIST) AS secara resmi merilis tiga standar kriptografi pasca-kuantum, yang berarti ekosistem blockchain kini memiliki tujuan migrasi yang jelas, tanpa perlu menunggu konsensus mengenai algoritma mana yang lebih baik—implementasi teknis sebenarnya sudah dimulai sejak lama.

Tiga, apa yang harus dilakukan pengguna biasa?

Meskipun ancaman komputer kuantum adalah masalah tahun-tahun mendatang, masa depan tidak berarti bisa diabaikan sekarang. Beberapa kebiasaan baik, jika dibentuk hari ini, hampir tidak menimbulkan biaya.

Pertama, hindari penggunaan ulang alamat, yang merupakan langkah perlindungan diri paling langsung dan paling efektif.

Alasannya juga seperti yang disebutkan di atas—jika Anda adalah pengguna rantai UTXO seperti Bitcoin, setiap kali Anda melakukan transaksi, kunci publik Anda akan terungkap di rantai. Jika Anda terus menggunakan alamat yang sama, kunci publik akan tetap terbuka dalam jangka panjang, dan begitu kekuatan komputasi kuantum matang, penyerang dapat dengan mudah memperkirakan kunci pribadi Anda dari kunci publik tersebut.

Saat ini, dompet utama seperti imToken sudah secara default menyediakan fitur dompet HD. Kebiasaan yang baik adalah menggunakan alamat baru untuk menerima setiap transfer, jangan gunakan satu alamat secara berulang sebagai identitas permanen. Sementara itu, untuk alamat yang belum pernah mengirim transaksi, kunci publik tidak pernah terungkap, sehingga ancaman kuantum saat ini hampir tidak berlaku.

Kedua, perhatikan rute peningkatan pasca-kuantum untuk dompet.

Jika Anda terutama menggunakan rantai model akun seperti Ethereum, fokusnya bukanlah secara mekanis terus-menerus mengganti alamat baru, melainkan memperhatikan apakah dompet yang Anda gunakan dan rantai publik yang Anda gunakan akan menyediakan jalur migrasi yang jelas di masa depan.

Karena bagi rantai berbasis model akun, masalah yang lebih besar di era kuantum sering kali bukan sekadar eksposur tunggal, melainkan keterikatan jangka panjang antara akun aktif, riwayat kunci publik, identitas di rantai, dan izin aplikasi. Ketika nanti benar-benar memasuki jendela migrasi, siapa pun yang akunnya lebih mudah ditingkatkan dan dompetnya dapat mengganti logika tanda tangan dengan lebih mulus, akan lebih aman.

Terakhir, dari sudut pandang manusia, dapat diprediksi bahwa seiring meningkatnya popularitas topik ini, akan muncul semakin banyak dompet atau protokol yang mengklaim «kuantum aman»; kita harus waspada terhadap dompet, protokol, dan produk infrastruktur yang memakai label «kuantum aman» ini.

Dalam menghadapi pernyataan semacam ini, yang paling penting ditanyakan bukanlah iklan promosi, melainkan tiga pertanyaan yang lebih kuat:

Apakah algoritma yang digunakan merupakan standar yang telah ditetapkan oleh NIST?

Has its security been independently audited and thoroughly verified?

Apakah keamanan kuantum yang diklaimnya merupakan migrasi tingkat rantai, peningkatan tingkat akun, atau hanya pelapisan tingkat aplikasi?

Setelah semua, keamanan pasca-kuantum yang sebenarnya pada akhirnya harus mencakup bukan hanya label sebuah aplikasi, tetapi seluruh jalur mulai dari tanda tangan, verifikasi, hingga kompatibilitas rantai.

Secara keseluruhan, ancaman komputasi kuantum terhadap blockchain memang nyata, dan pentingnya whitepaper terbaru dari Google terletak pada fakta bahwa ia mendorong ancaman ini dari teori jauh ke arah risiko yang dapat direncanakan.

Namun, ini masih bukan tanda bahwa dompet Anda akan diserang besok. Pemahaman yang lebih akurat adalah bahwa migrasi pasca-kuantum sudah bukan lagi topik yang hanya ada di kalangan akademis, tetapi akan menjadi masalah nyata yang secara bertahap memasuki peningkatan protokol, desain dompet, dan manajemen aset pengguna selama bertahun-tahun mendatang.

Penutup

Yang benar-benar penting bagi industri selanjutnya bukan siapa yang lebih dulu berseru bahwa kuantum sudah datang, tetapi siapa yang bisa terlebih dahulu merancang jalur migrasi dengan jelas.

Bagi pengguna, bukan berarti harus panik sekarang, tetapi lebih baik mulai membangun pemahaman dasar tentang risiko: aset mana yang terlebih dahulu terpapar, operasi mana yang memperluas paparan, dan dompet serta blockchain publik mana yang lebih mungkin menyediakan pembaruan mulus di masa depan.

Yang kita butuhkan adalah bertindak secepatnya, bukan terlalu cemas.

Mari kita saling mendukung.