Wawasan Utama

- Drift Protocol menjelaskan bahwa serangan terbaru melibatkan penyerang yang menggunakan durable nonce.

- Hacker mencuri lebih dari $280 juta dalam bentuk kripto dari protokol menggunakan persetujuan yang telah ditandatangani sebelumnya.

- Serangan itu direncanakan dengan baik, dengan peretas terlebih dahulu mendapatkan akses pada 23 Maret.

Drift Protocol mengaitkan eksploitasi $280 juta terbaru dengan serangan yang melibatkan durable nonces. Dalam postingan yang mengonfirmasi insiden tersebut, platform DeFi berbasis Solana tersebut menggambarkan serangan itu sebagai pendekatan 'baru' yang memungkinkan peretas mengambil alih kekuasaan administratif Drift Security Council.

Pada saat kejadian, yang terjadi pada 1 April, bursa terdesentralisasi menghentikan setoran dan penarikan. Kejadian tersebut kemudian digambarkan sebagai serangan yang kompleks dan canggih. Kritik mengikuti kejadian ini, yang merupakan crypto hack terbesar pada 2026.

Penyerang Memanfaatkan Nonce Tahan Lama untuk Menandatangani Persetujuan Sebelumnya

Tanda-tanda peretasan pertama kali terdeteksi pada awal April 1 ketika dana dipindahkan dari dompet vault DEX ke alamat Solana. Ini dimulai dengan 41 juta token JLP, diikuti oleh token lainnya.

Insiden tersebut memicu spekulasi tentang bagaimana penyerang mendapatkan akses ke vault Drift Protocol, dengan banyak yang menyatakan kemungkinan kompromi kunci pribadi. Platform DeFi kini telah menjelaskan, menyatakan bahwa hal ini melibatkan durable nonces.

It said:

Ini adalah operasi yang sangat canggih yang tampaknya melibatkan persiapan berpekan-pekan dan eksekusi bertahap, termasuk penggunaan akun nonce tahan lama untuk menandatangani transaksi sebelumnya yang menunda eksekusi.

Nonce tahan lama adalah fitur Solana yang memungkinkan transaksi tetap berlaku tanpa kedaluwarsa. Ini memungkinkan pengguna membuat transaksi yang ditunda, melakukan penandatanganan offline, dan mengirimkan transaksi yang sudah ditandatangani lebih lanjut.

Menurut laporan awal protokol, serangan tersebut bukan disebabkan oleh bug pada kontrak pintar atau kompromi seed phrase. Sebaliknya, penyerang memperoleh persetujuan transaksi yang tidak sah atau salah representasi dengan menggunakan durable nonces dan teknik rekayasa sosial.

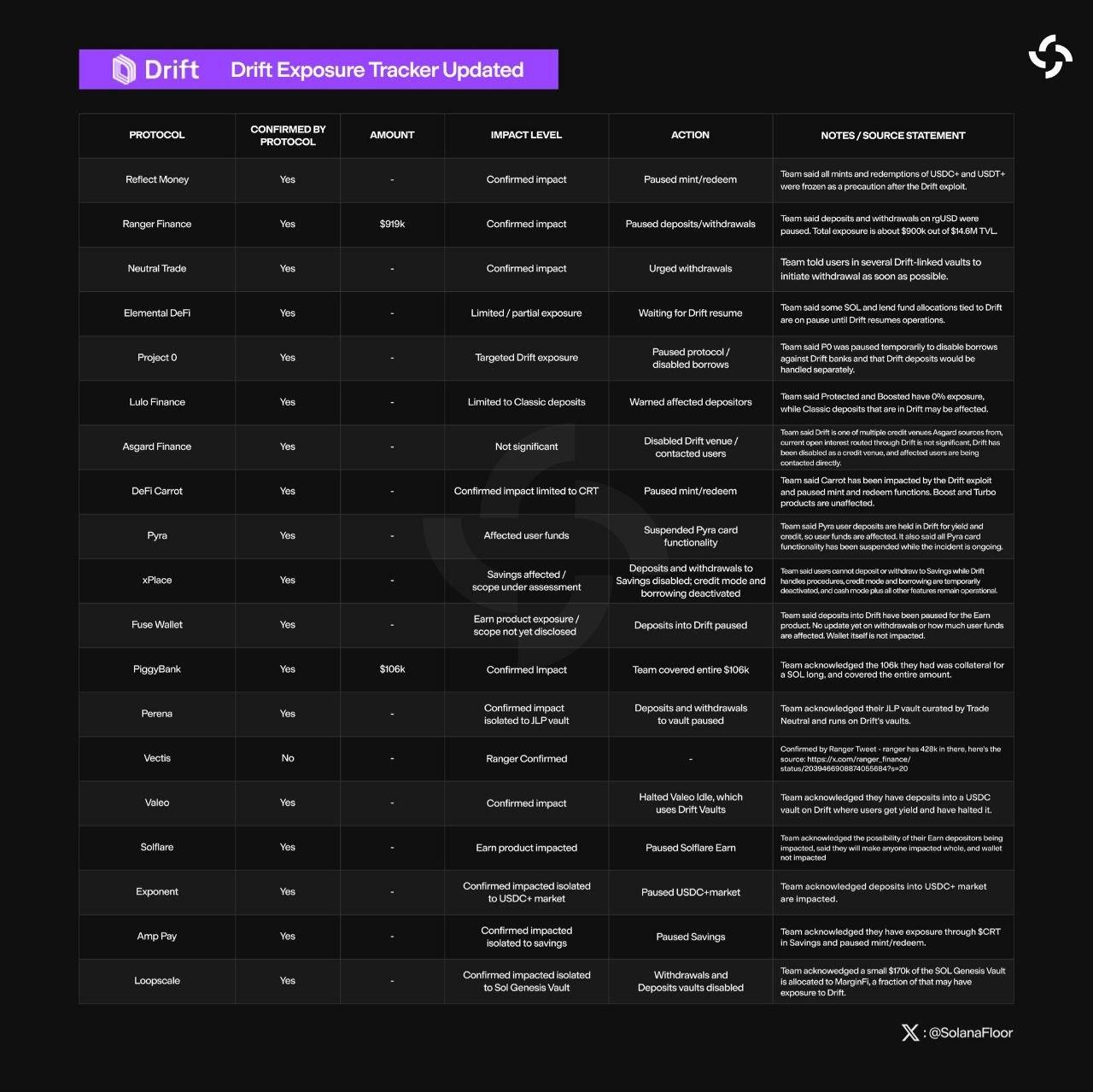

Persetujuan-persetujuan ini kemudian digunakan untuk mengeksekusi eksploitasi yang memengaruhi beberapa protokol dalam ekosistem Solana. Piggybank_fi, Ranger Finance, TradeNeutral, Elemental DeFi, Reflect Money, dan lainnya baik mengonfirmasi paparan minimal atau menghentikan setoran.

Sementara itu, insiden ini menyebabkan penurunan nilai Solana sebesar 5%, dengan token jatuh hingga $78 lebih awal hari ini. Penurunan ini memberikan tekanan lebih lanjut pada SOL, yang sudah turun 37% sepanjang tahun ini, sementara token DRIFT juga turun 25%.

Serangan Direncanakan Sejak Maret

Menariknya, serangan ini tampaknya direncanakan dengan baik. Peretas mendapatkan akses ke multisig Drift sejak 23 Maret, ketika nonce awal ditetapkan. Laporan tersebut mencatat bahwa penyerang mengendalikan dua dari empat akun nonce yang dibuat pada saat itu, sementara anggota Drift Security Council mengendalikan dua lainnya.

Ini secara efektif memberikan kendali pelaku ancaman atas 2 dari 5 penandatangan multisig, yang mereka gunakan untuk menandatangani transaksi yang terkait dengan akun nonce tahan lama, memungkinkan eksekusi tertunda. Mereka terus mempertahankan multisig ini bahkan ketika migrasi multisig lain terjadi pada 27 Maret akibat perubahan keanggotaan dewan.

Sebelum eksploitasi, penyerang melakukan penarikan uji coba dari dana asuransi. Mereka kemudian menyelesaikan Pengambilalihan Admin, di mana mereka menjalankan transaksi nonce tahan lama yang telah ditandatangani sebelumnya.

Protokol mengatakan:

Serangan ini dimungkinkan oleh kombinasi transaksi nonce tahan lama yang ditandatangani sebelumnya, yang memungkinkan eksekusi tertunda (dan) kompromi persetujuan dari beberapa penandatangan multisig, kemungkinan melalui rekayasa sosial terarah atau penyajian transaksi yang salah.

Meskipun menyatakan bahwa pihaknya sedang berkoordinasi dengan perusahaan keamanan, penegak hukum, dan pemangku kepentingan lainnya untuk melacak dan membekukan aset yang dicuri, hal ini menarik kritik. Banyak pengguna mencatat bahwa persyaratan 2/5 untuk menyetujui transaksi sangat sembrono dan memungkinkan serangan terjadi.

Pos Solana-based Drift Protocol Menyalahkan Peretasan $270 Juta pada 'Durable Nonce' pertama kali muncul di The Market Periodical.