Menurut laporan pada 2 April, kebocoran kode sumber Claude Code akibat kesalahan manusia oleh Anthropic masih terus berkembang. Saat ini, para peretas telah memanfaatkan isu ini untuk menyebarkan perangkat lunak jahat pencuri informasi bernama Vidar melalui repositori palsu di GitHub.

Bait upgrade: Mengklaim "membuka fitur tingkat perusahaan"

Laporan pemantauan dari perusahaan keamanan Zscaler menunjukkan bahwa pengguna bernama idbzoomh telah membuat beberapa repositori palsu di GitHub.

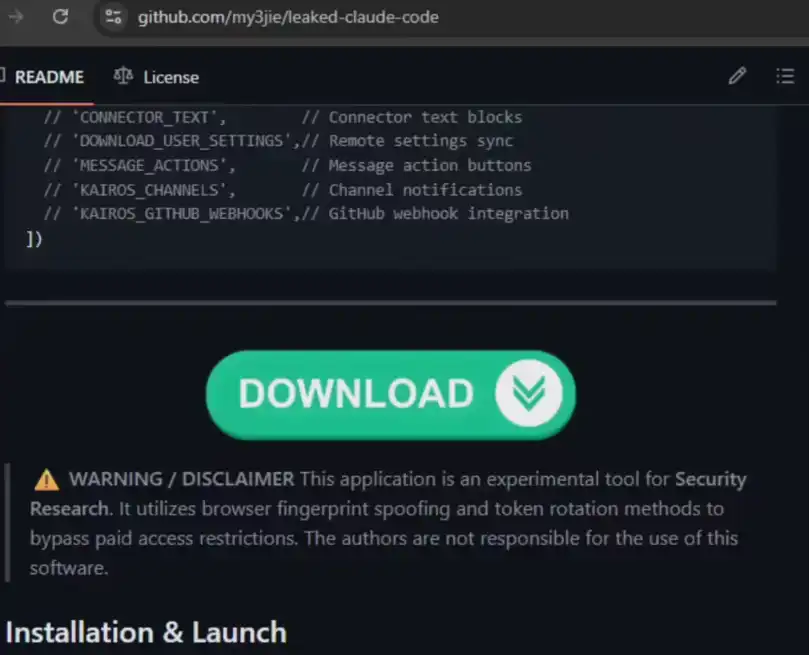

Phishing tepat: Peretas mengklaim menyediakan kode sumber versi bocor yang menawarkan "pembukaan fitur perusahaan" di keterangan repositori, mengajak pengembang yang ingin segera mencoba untuk mengunduhnya.

Optimasi SEO: Untuk memperluas dampaknya, penyerang melakukan optimasi kata kunci terhadap mesin pencari, sehingga repositori jahat sering muncul di peringkat atas ketika pengguna mencari kata kunci seperti "kebocoran Claude Code".

Gambar virus: Vidar menyusup, data "pindah"

Setelah pengguna percaya dan mengunduh serta menjalankan file eksekutif tersebut, sistem akan segera jatuh:

Pencurian informasi: Vidar yang disisipkan adalah perangkat lunak berbahaya yang sangat matang di dark web, secara khusus dirancang untuk mencuri akun dan kata sandi browser, dompet kripto, serta berbagai informasi pribadi sensitif.

Persistent lurking: The virus also deploys the GhostSocks proxy tool to establish secret channels for subsequent remote control and data exfiltration.

Peringatan risiko: Waspadai "makanan gratis" dari saluran tidak resmi

Peneliti keamanan menunjukkan bahwa paket kompresi jahat dari gudang palsu ini diperbarui dengan frekuensi sangat tinggi, sehingga mudah melewati deteksi keamanan dasar. Saat ini telah ditemukan setidaknya dua gudang dengan teknik yang serupa, diduga merupakan upaya penyerang yang sama dalam menguji berbagai strategi penyebaran.

Observasi Industri: "Rangkaian Jebakan" Keamanan AI

Dari kesalahan pengemasan kode sumber Anthropic hingga penyalahgunaan ulang oleh peretas untuk serangan phishing, insiden ini mencerminkan kompleksitas risiko keamanan di era AI. Ketika komunitas pengembang menjadi target serangan, literasi digital dasar—tidak menjalankan file biner dari sumber tidak dikenal—masih menjadi benteng terakhir.

Editor mengingatkan para pengembang: Pastikan untuk mendapatkan alat melalui saluran resmi Anthropic, jangan jatuh ke dalam jebakan yang dirancang oleh peretas hanya karena rasa ingin tahu atau mengejar "fungsi bajakan".