“Alat vibe coding sedang bocorkan sejumlah besar data pribadi dan perusahaan.” Baru-baru ini, para peneliti dari perusahaan startup keamanan siber Israel, RedAccess, menemukan bahwa alat AI yang digunakan pengembang untuk mengembangkan perangkat lunak dengan cepat menyebabkan rekam medis, data keuangan, dan dokumen internal perusahaan Fortune 500 bocor ke jaringan terbuka.

CEO RedAccess, Dor Zvi, mengatakan bahwa para peneliti menemukan sekitar 380.000 aplikasi dan aset lain yang dapat diakses publik, yang semuanya dibuat oleh pengembang menggunakan alat-alat seperti Lovable, Base44, Netlify, dan Replit, di mana sekitar 5.000 di antaranya berisi informasi perusahaan sensitif, tetapi hampir 2.000 aplikasi tampaknya mengungkapkan data pribadi setelah diperiksa lebih lanjut. Axios secara independen memverifikasi beberapa aplikasi yang terbuka, dan WIRED juga mengonfirmasi temuan-temuan ini secara terpisah.

40% aplikasi pemrograman AI terbuka terhadap data sensitif,

Bahkan ada hak admin

Seiring AI yang semakin mengambil alih pekerjaan programmer modern, bidang keamanan siber telah memperingatkan sejak lama: alat coding otomatis pasti akan memperkenalkan sejumlah besar kerentanan yang dapat dieksploitasi dalam perangkat lunak. Namun, ketika alat vibe coding ini memungkinkan siapa pun hanya dengan satu klik untuk membuat dan men-host aplikasi di web, masalahnya bukan lagi sekadar kerentanan, melainkan hampir tidak ada perlindungan keamanan sama sekali, termasuk data perusahaan dan pribadi yang sangat sensitif.

Diketahui bahwa tim RedAccess menganalisis ribuan aplikasi web vibe coding yang dibuat menggunakan alat pengembangan perangkat lunak AI seperti Lovable, Replit, Base44, dan Netlify, dan menemukan bahwa lebih dari 5.000 di antaranya hampir tidak memiliki mekanisme keamanan atau otentikasi apa pun. Banyak aplikasi web semacam itu dapat diakses langsung beserta datanya hanya dengan mendapatkan URL-nya. Beberapa lainnya memang memiliki batasan, tetapi sangat sederhana, misalnya hanya memerlukan pendaftaran dengan alamat email apa pun untuk dapat mengaksesnya.

Dari 5.000 aplikasi pengkodean AI yang dapat diakses siapa pun hanya dengan memasukkan URL di browser, Zvi menemukan hampir 2.000 yang setelah diperiksa lebih lanjut tampaknya memperlihatkan data pribadi. Zvi menyatakan bahwa sekitar 40% aplikasi tersebut memperlihatkan data sensitif, termasuk informasi medis, data keuangan, presentasi perusahaan, dokumen strategis, serta catatan rinci percakapan pengguna dengan chatbot.

Screenshot aplikasi web yang dibagikannya (beberapa di antaranya telah diverifikasi masih online dan dalam keadaan terbuka) menunjukkan informasi penugasan kerja rumah sakit (termasuk informasi identitas pribadi dokter), data pembelian iklan rinci perusahaan tertentu, presentasi strategi pasar perusahaan lain, catatan percakapan lengkap chatbot ritel (termasuk nama lengkap dan informasi kontak pelanggan), catatan pengiriman perusahaan pelayaran, serta berbagai data penjualan dan keuangan dari beberapa perusahaan. Zvi juga menyatakan bahwa dalam beberapa kasus, aplikasi yang terbuka ini bahkan mungkin memberinya akses administratif ke sistem, bahkan menghapus administrator lain.

Zvi menyatakan bahwa RedAccess sangat mudah dalam mencari aplikasi web yang memiliki kerentanan. Lovable, Replit, Base44, dan Netlify semuanya memungkinkan pengguna untuk men-host aplikasi web di domain milik perusahaan AI tersebut, bukan di domain milik pengguna sendiri. Oleh karena itu, para peneliti hanya perlu melakukan pencarian sederhana di Google dan Bing dengan menggunakan domain perusahaan-perusahaan tersebut bersama kata kunci lainnya untuk mengidentifikasi ribuan aplikasi yang dikembangkan menggunakan alat-alat ini untuk vibe coding.

Dalam kasus Lovable, Zvi juga menemukan sejumlah besar situs phishing yang meniru perusahaan besar, yang tampaknya dibuat dan dihosting di domain Lovable menggunakan alat pemrograman AI, termasuk merek-merek seperti Bank of America, Costco, FedEx, Trader Joe’s, dan McDonald's. Zvi juga menunjukkan bahwa 5.000 aplikasi yang terpapar yang ditemukan oleh Red Access hanya dihosting di domain alat pemrograman AI itu sendiri, padahal kemungkinan ada ribuan aplikasi lain yang dihosting di domain yang dibeli pengguna.

Peneliti keamanan Joel Margolis menunjukkan bahwa sulit untuk memverifikasi apakah aplikasi web pemrograman AI yang tidak dilindungi benar-benar mengekspos data nyata. Ia dan rekan-rekannya sebelumnya menemukan mainan obrolan AI yang mengekspos 50.000 rekaman percakapan dengan anak-anak di situs web yang hampir tidak memiliki perlindungan keamanan. Ia menyatakan bahwa data dalam aplikasi vibe coding mungkin hanya placeholder, atau aplikasi tersebut hanyalah sebuah proof of concept (POC). Brodie dari Wix juga berpendapat bahwa dua contoh yang diberikan ke Base44 tampak seperti situs uji coba atau berisi data yang dihasilkan AI.

Meskipun demikian, Margolis percaya bahwa masalah kebocoran data yang disebabkan oleh aplikasi web yang dibangun oleh AI memang sangat nyata. Ia mengatakan bahwa ia sering mengalami kebocoran sejenis yang digambarkan oleh Zvi. “Ada seseorang di tim pemasaran yang ingin membuat situs web, tetapi mereka bukan insinyur, dan mungkin hampir tidak memiliki latar belakang atau pengetahuan keamanan,” katanya. Ia menunjukkan bahwa alat coding AI akan melakukan apa yang Anda minta, tetapi jika Anda tidak meminta agar dilakukan dengan cara yang aman, maka AI tidak akan melakukannya secara otomatis.

Orang dapat membuat dengan bebas

Tetapi pengaturan bawaan bermasalah

Dua minggu sebelum rilis penelitian RedAccess, terjadi insiden lain: Cursor yang menjalankan model Claude Opus 4.6 menghapus seluruh database produksi dan semua cadangan tingkat volume PocketOS dalam waktu 9 detik melalui satu panggilan API ke penyedia infrastruktur Railway.

Zvi secara terus terang menyatakan, "Orang bisa membuat sesuatu apa pun, lalu langsung menggunakannya di lingkungan produksi, mewakili perusahaan, bahkan tanpa memerlukan izin apa pun—perilaku ini hampir tidak memiliki batas. Saya tidak percaya bahwa seluruh dunia dapat menerima pendidikan keamanan." Ia juga menambahkan bahwa ibunya juga menggunakan Lovable untuk vibe coding, "tetapi saya tidak berpikir dia akan mempertimbangkan kontrol akses berbasis peran."

Peneliti RedAccess menemukan bahwa pengaturan privasi pada beberapa platform vibe coding secara default membuat aplikasi bersifat publik, kecuali pengguna secara manual mengubahnya menjadi pribadi. Banyak aplikasi semacam itu juga akan diindeks oleh mesin pencari seperti Google, sehingga siapa pun yang terhubung ke internet berpotensi mengaksesnya secara tidak sengaja.

Zvi percaya bahwa alat pengembangan aplikasi web AI saat ini sedang menciptakan gelombang baru eksposur data, yang akar masalahnya tetap merupakan kombinasi kesalahan pengguna dan perlindungan keamanan yang tidak memadai. Namun, masalah yang lebih mendasar daripada kelemahan keamanan tertentu adalah bahwa alat-alat ini memungkinkan kelompok baru dalam organisasi untuk membuat aplikasi, yang seringkali tidak memiliki kesadaran keamanan dan melewati proses pengembangan perangkat lunak serta mekanisme tinjauan keamanan sebelum peluncuran yang sudah ada.

“Siapa pun di perusahaan dapat membuat aplikasi kapan saja, tanpa perlu melalui proses pengembangan atau pemeriksaan keamanan apa pun, dan mereka dapat langsung menggunakannya di lingkungan produksi tanpa meminta persetujuan siapa pun. Dan itulah yang sebenarnya mereka lakukan,” kata Zvi. “Hasil akhirnya adalah, perusahaan sebenarnya sedang kebocoran data pribadi melalui aplikasi vibe coding ini, salah satu insiden terbesar sepanjang masa, di mana orang-orang memperlihatkan informasi perusahaan atau sensitif lainnya kepada siapa pun di seluruh dunia.”

Pada Oktober tahun lalu, Escape.tech memindai 5.600 aplikasi vibe coding publik dan menemukan lebih dari 2.000 di antaranya memiliki kerentanan berisiko tinggi, lebih dari 400 eksposur informasi sensitif (termasuk kunci API dan token akses), serta 175 kasus kebocoran data pribadi (termasuk rekam medis dan informasi rekening bank). Semua kerentanan yang ditemukan Escape berada di sistem produksi nyata dan dapat ditemukan dalam hitungan jam. Pada Maret tahun ini, perusahaan tersebut menyelesaikan pendanaan Seri A sebesar $18 juta yang dipimpin oleh Balderton, dengan salah satu logika investasi intinya adalah celah keamanan yang ditimbulkan oleh kode yang dihasilkan AI.

Gartner dalam laporan "Proyeksi 2026" menyatakan bahwa pada tahun 2028, pendekatan prompt-to-app yang diadopsi oleh "citizen developers" akan meningkatkan jumlah cacat perangkat lunak sebesar 2500%. Gartner percaya bahwa salah satu ciri baru dari cacat semacam ini adalah kode yang dihasilkan AI secara tata bahasa benar, tetapi kurang memahami arsitektur sistem secara keseluruhan dan aturan bisnis yang kompleks. Biaya memperbaiki "kesalahan konteks mendalam" ini akan mengikis anggaran yang seharusnya digunakan untuk inovasi.

Tanggapan dan sanggahan dari berbagai platform

Saat ini, tiga perusahaan pengkodean AI membantah pernyataan para peneliti RedAccess, mengatakan bahwa informasi yang dibagikan tidak cukup lengkap dan tidak memberikan waktu yang cukup untuk merespons. Namun, Zvi menyatakan bahwa untuk puluhan aplikasi web yang terbuka, mereka secara aktif menghubungi pemilik yang diduga dari aplikasi tersebut. Para eksekutif perusahaan masing-masing menyatakan bahwa mereka memperlakukan laporan semacam ini dengan serius, sekaligus menunjukkan bahwa akses publik terhadap aplikasi-aplikasi tersebut tidak serta-merta berarti terjadi kebocoran data atau kerentanan keamanan. Namun, perusahaan-perusahaan ini juga tidak membantah bahwa aplikasi web yang ditemukan oleh RedAccess memang berada dalam keadaan terbuka dan terpapar.

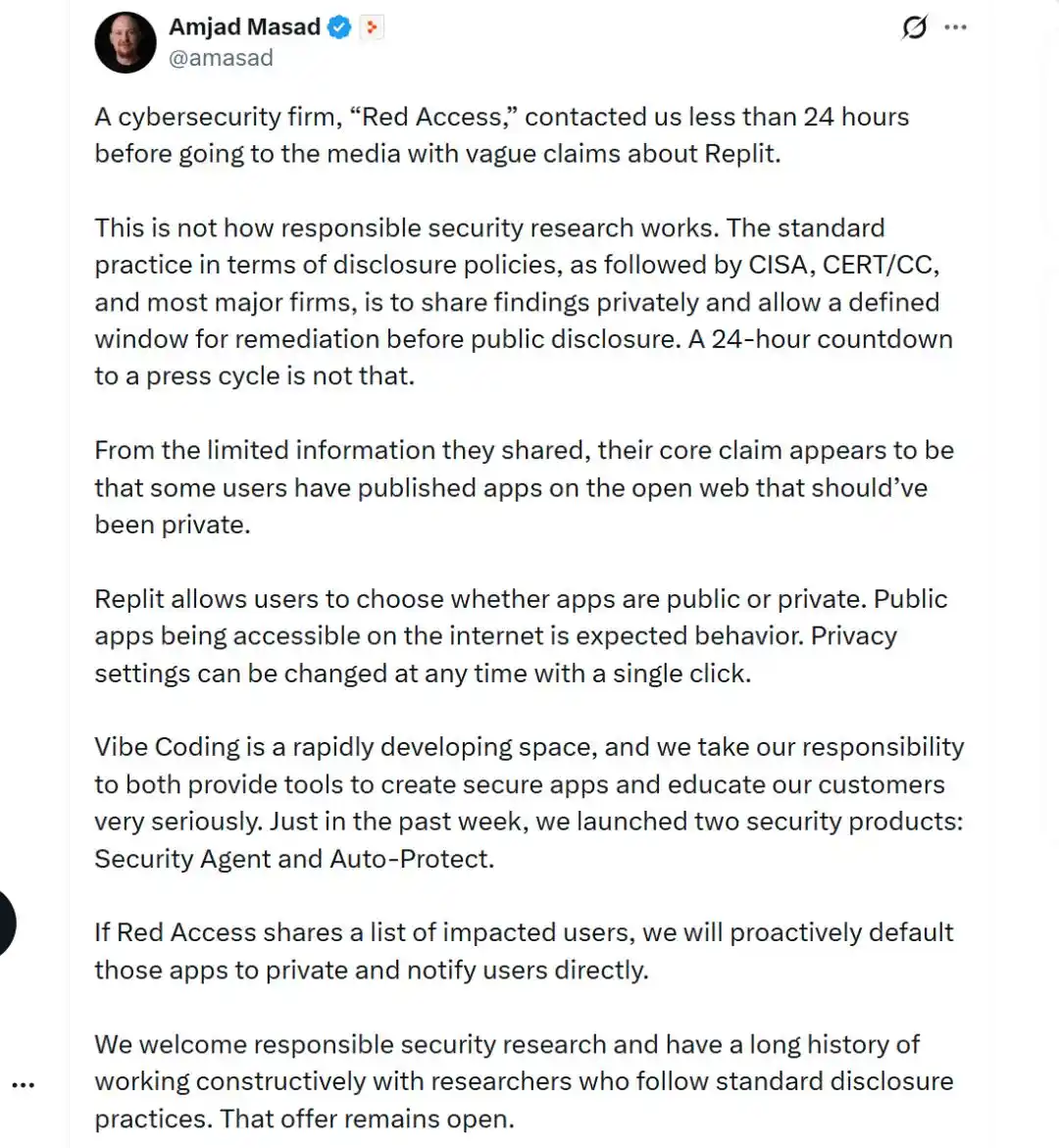

CEO Replit, Amjad Masad, menyatakan bahwa sebelum pengungkapan, RedAccess hanya memberi mereka waktu 24 jam untuk merespons. Dalam tanggapannya di X, ia menulis, "Berdasarkan informasi terbatas yang mereka bagikan, tuduhan inti RedAccess tampaknya adalah: beberapa pengguna mempublikasikan aplikasi yang seharusnya pribadi ke internet terbuka, sementara Replit memungkinkan pengguna memilih apakah aplikasi mereka publik atau pribadi. Aplikasi publik dapat diakses di internet, yang merupakan perilaku yang diharapkan. Pengaturan privasi juga dapat diubah kapan saja dengan satu klik. Jika RedAccess membagikan daftar pengguna yang terdampak, kami akan secara aktif menjadikan aplikasi-aplikasi tersebut pribadi secara default dan langsung memberi tahu pengguna."

Seorang perwakilan Lovable merespons dalam pernyataan, "Lovable sangat serius terhadap laporan mengenai eksposur data dan situs phishing, dan kami sedang secara aktif mengumpulkan informasi yang diperlukan untuk melakukan investigasi. Masalah ini saat ini masih dalam proses penanganan. Kami juga perlu menekankan bahwa Lovable menyediakan alat untuk pengembang dalam membangun aplikasi dengan aman, tetapi tanggung jawab akhir atas konfigurasi aplikasi tetap berada pada penciptanya sendiri."

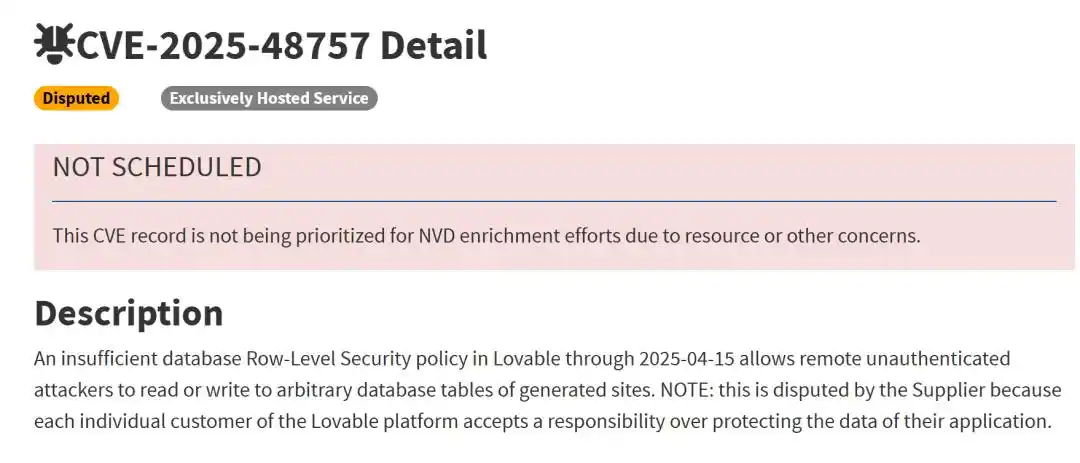

Dalam CVE-2025-48757 yang sebelumnya diumumkan, tercatat adanya kelemahan atau ketiadaan kebijakan Row-Level Security pada proyek Supabase yang dihasilkan oleh Lovable. Beberapa kueri sama sekali melewati pemeriksaan kontrol akses, menyebabkan data lebih dari 170 aplikasi produksi terungkap. AI bertanggung jawab atas pembuatan lapisan database, tetapi gagal menghasilkan kebijakan keamanan yang seharusnya membatasi akses data. Lovable mempertanyakan klasifikasi CVE ini, menyatakan bahwa perlindungan data aplikasi merupakan tanggung jawab pelanggan sendiri.

Blake Brodie, kepala hubungan masyarakat induk Base44, Wix, menyatakan dalam pernyataannya: "Base44 menyediakan alat kuat bagi pengguna untuk mengonfigurasi keamanan aplikasi mereka, termasuk pengaturan kontrol akses dan visibilitas." Ia menambahkan, "Menonaktifkan kontrol ini adalah tindakan yang disengaja dan sederhana, yang dapat dilakukan oleh siapa pun. Jika aplikasi dapat diakses secara publik, itu mencerminkan pilihan konfigurasi pengguna, bukan kerentanan platform."

Brodie juga menunjukkan, "Sangat mudah untuk memalsukan aplikasi yang tampaknya berisi data pengguna asli. Tanpa menyediakan kasus terverifikasi apa pun kepada kami, kami tidak dapat menilai kebenaran tuduhan ini." Sebagai tanggapan, RedAccess membantah bahwa mereka memang telah menyediakan contoh terkait kepada Base44. RedAccess juga membagikan beberapa catatan komunikasi anonim yang menunjukkan bahwa pengguna Base44 mengucapkan terima kasih kepada para peneliti karena telah memberi tahu mereka tentang masalah kebocoran pada aplikasi mereka, setelah itu aplikasi-aplikasi tersebut diperkuat atau ditarik.

Diketahui bahwa Wiz Research secara independen menemukan pada Juli tahun lalu bahwa Base44 memiliki kerentanan bypass otentikasi tingkat platform. Antarmuka API yang terbuka memungkinkan siapa pun untuk membuat "akun terverifikasi" di aplikasi pribadi hanya dengan menggunakan app_id yang terlihat publik. Kerentanan ini setara dengan: berdiri di depan pintu gedung yang terkunci, lalu hanya dengan menyebut nomor kamar, pintu akan terbuka secara otomatis. Wix memperbaiki kerentanan ini dalam waktu 24 jam setelah laporan dari Wiz, tetapi insiden ini mengungkapkan masalah: di platform-platform ini, jutaan aplikasi dibuat oleh pengguna, yang sering mengasumsikan bahwa platform telah menangani masalah keamanan untuk mereka, padahal mekanisme otentikasi sebenarnya sangat lemah.

Tautan referensi:

https://www.wired.com/story/thousands-of-vibe-coded-apps-expose-corporate-and-personal-data-on-the-open-web/

https://www.axios.com/2026/05/07/loveable-replit-vibe-coding-privacy

https://venturebeat.com/security/vibe-coded-apps-shadow-ai-s3-bucket-crisis-ciso-audit-framework

Artikel ini berasal dari akun WeChat "AI Frontline" (ID: ai-front), penulis: Hua Wei