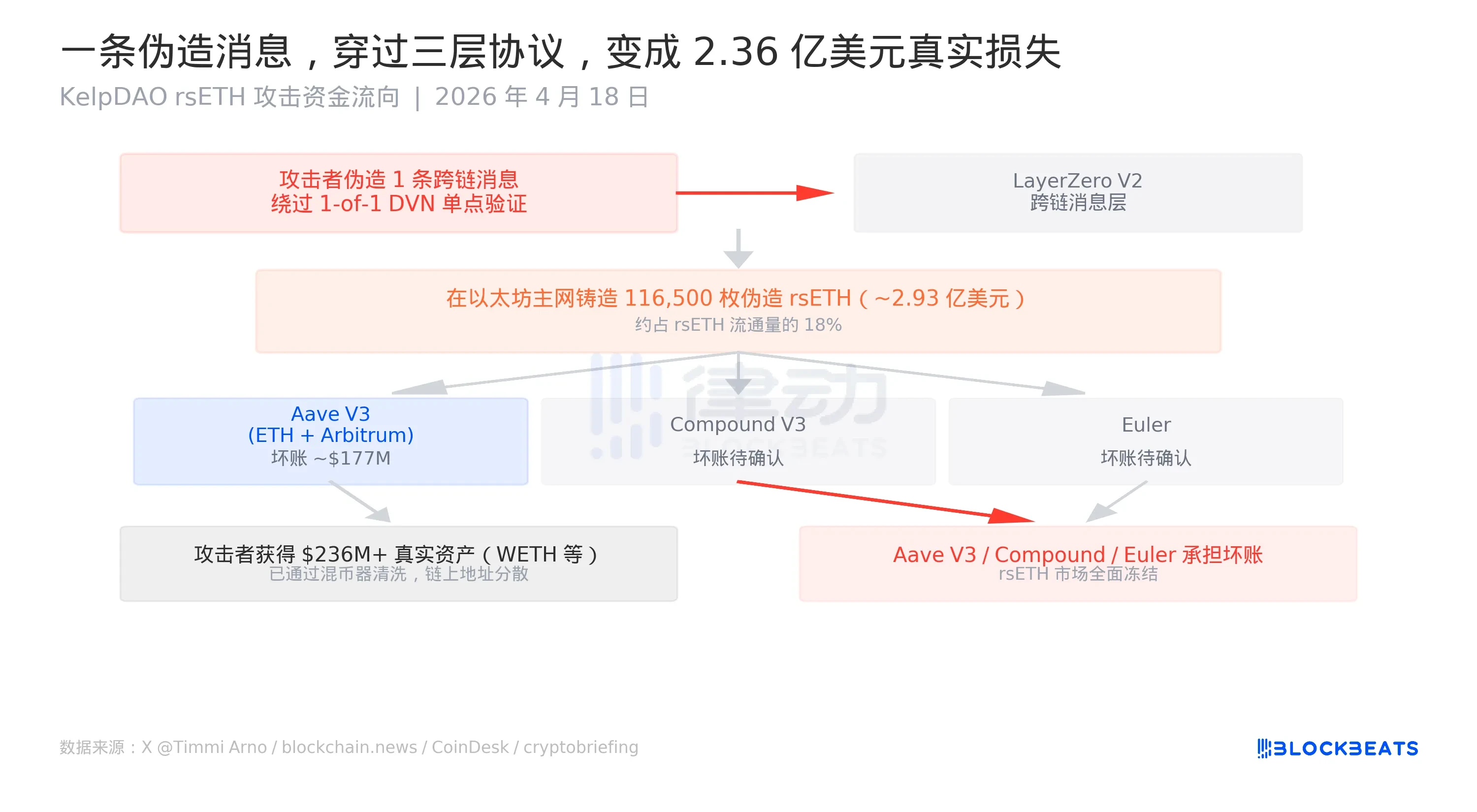

Pada 18 April 2026, protokol re-staking likuiditas Kelp DAO diserang, di mana penyerang menarik 116.500 rsETH dari jembatan lintas rantai dalam beberapa jam, setara dengan sekitar $293 juta pada harga saat itu. Prosesnya sangat efisien hingga tampak tidak wajar: mulai dari pemalsuan pesan lintas rantai hingga mendistribusikan hasil kejahatan ke tiga protokol pinjaman—Aave V3, Compound V3, dan Euler—untuk meminjam aset nyata, penyerang meninggalkan platform pada hari yang sama dengan 236 juta WETH. Aave, SparkLend, dan Fluid segera membekukan seluruh pasar rsETH.

Ini adalah serangan DeFi terbesar sejak awal tahun 2026.

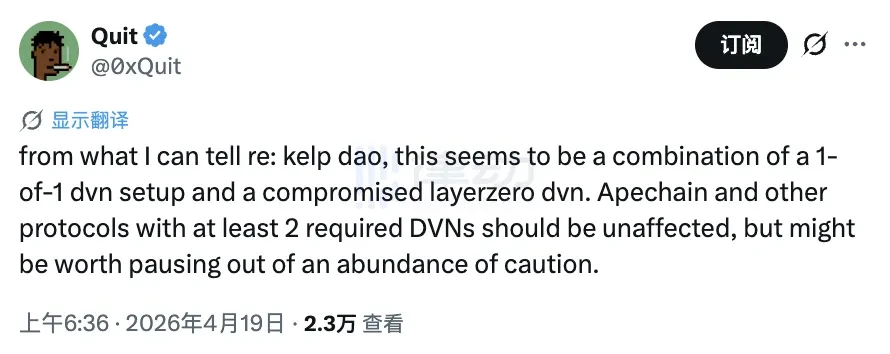

Namun, ada satu hal yang membedakan serangan ini dari sebagian besar insiden peretasan. Kode kontrak pintar Kelp DAO tidak memiliki kerentanan apa pun. Peneliti keamanan yang terlibat dalam penyelidikan, @0xQuit, menulis di X, "Berdasarkan informasi yang saya miliki saat ini, ini adalah叠加 dari dua masalah: konfigurasi DVN 1-of-1, dan node DVN itu sendiri telah diretas." LayerZero secara resmi dalam pernyataannya tidak menyebut kode kontrak, melainkan mengklasifikasikan masalah ini sebagai "kerentanan rsETH" bukan "kerentanan LayerZero".

293 juta dolar AS, tidak ada dalam satu baris kode pun. Ia tersembunyi di dalam parameter konfigurasi yang salah saat deployment.

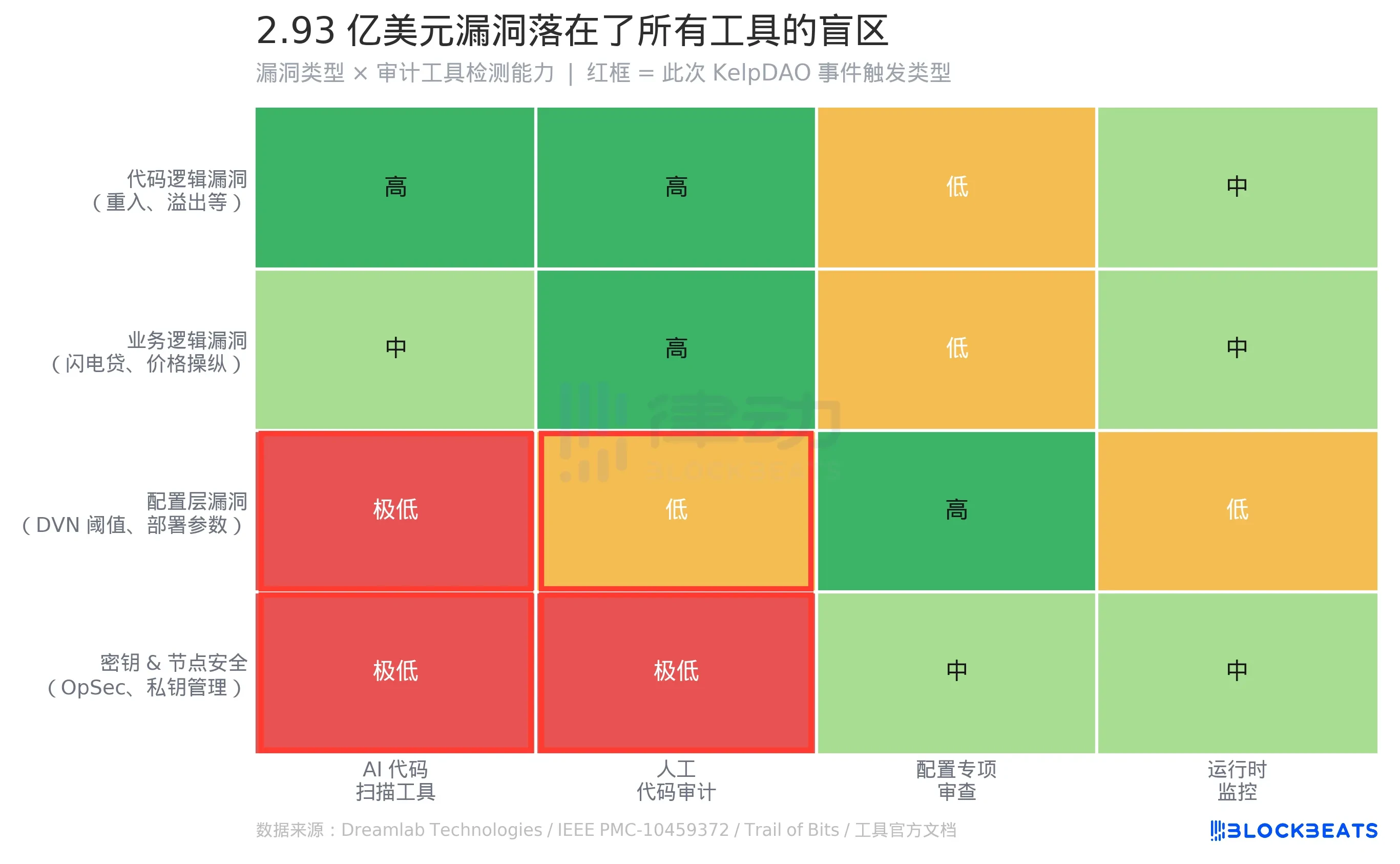

Logika umum audit keamanan DeFi adalah: cari kontrak, baca kode, cari kerentanan. Logika ini berjalan cukup lancar dalam menangani kerentanan logika kode, dan alat-alat seperti Slither dan Mythril telah matang dalam mendeteksi pola-pola yang sudah dikenal seperti serangan re-entrancy dan integer overflow. Audit kode yang dibantu LLM yang telah dipromosikan secara agresif dalam dua tahun terakhir juga memiliki kemampuan tertentu dalam mengidentifikasi kerentanan logika bisnis (seperti jalur arbitrase flash loan).

Tetapi ada dua baris merah dalam matriks ini.

Kerentanan tingkat konfigurasi termasuk dalam area buta struktural dalam audit alat. Masalah pada Kelp DAO bukan terletak pada file .sol, melainkan pada parameter yang ditulis saat penyebaran protokol—threshold DVN. Parameter ini menentukan berapa banyak node verifikasi yang harus mengonfirmasi pesan lintas rantai agar dianggap sah. Parameter ini tidak masuk ke kode, tidak termasuk dalam cakupan pemindaian Slither, dan tidak masuk ke jalur eksekusi simbolis Mythril. Menurut studi perbandingan Dreamlab Technologies, Slither dan Mythril masing-masing mendeteksi 5/10 dan 6/10 kerentanan pada kontrak yang diuji, tetapi hasil ini didasarkan pada asumsi bahwa "kerentanan berada dalam kode". Menurut penelitian IEEE, bahkan pada tingkat kode, alat-alat saat ini hanya mampu mendeteksi 8%-20% dari kerentanan yang dapat dieksploitasi.

Dari sudut pandang audit saat ini, tidak ada alat yang dapat "mendeteksi apakah ambang batas DVN masuk akal". Untuk mendeteksi risiko konfigurasi semacam ini, yang dibutuhkan bukanlah analyzer kode, melainkan daftar periksa konfigurasi khusus: "Jumlah DVN pada protokol lintas rantai yang digunakan ≥ N?", "Apakah ada persyaratan ambang batas minimum?" Pertanyaan-pertanyaan semacam ini belum dicakup oleh alat standar, bahkan belum memiliki norma industri yang secara luas diakui.

Di area merah yang sama adalah keamanan kunci dan node. Deskripsi dari @0xQuit menyebut bahwa node DVN «dibobol», yang termasuk dalam kategori keamanan operasional (OpSec), melampaui batas deteksi alat analisis statis. Baik lembaga audit terkemuka mana pun maupun alat pemindaian AI tidak mampu memprediksi apakah kunci pribadi operator node akan bocor.

Serangan ini memicu dua area merah dalam matriks secara bersamaan.

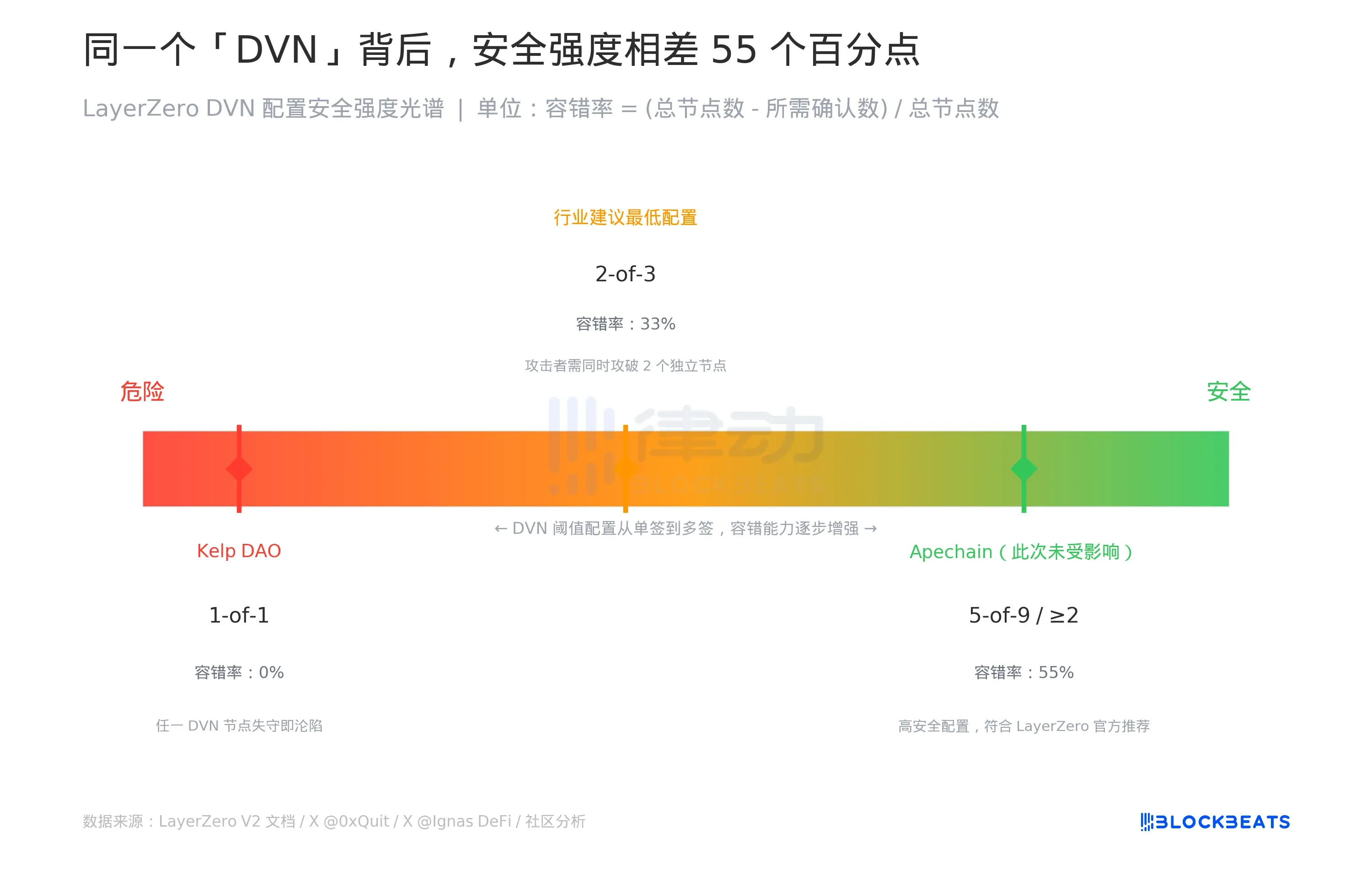

DVN adalah mekanisme verifikasi pesan lintas rantai untuk LayerZero V2, kepanjangan dari Decentralized Verifier Network (Jaringan Verifier Terdesentralisasi). Filosofi desainnya adalah menyerahkan keputusan keamanan ke lapisan aplikasi: setiap protokol yang terhubung ke LayerZero dapat memilih sendiri berapa banyak node DVN yang perlu mengonfirmasi secara bersamaan sebelum mengizinkan sebuah pesan lintas rantai.

Kesadaran "kebebasan" ini menciptakan sebuah spektrum.

Kelp DAO memilih konfigurasi paling kiri pada spektrum 1-of-1, yang hanya memerlukan satu node DVN untuk konfirmasi. Ini berarti tingkat toleransi kesalahan adalah nol; penyerang hanya perlu membobol satu node tersebut untuk memalsukan pesan lintas rantai apa pun. Sebagai perbandingan, Apechain juga terhubung ke LayerZero, tetapi dikonfigurasi dengan dua atau lebih DVN yang diperlukan, sehingga tidak terdampak dalam insiden ini. Dalam pernyataan resminya, LayerZero menyatakan bahwa "semua aplikasi lain tetap aman," yang secara implisit berarti: keamanan atau ketidakamanan tergantung pada konfigurasi yang Anda pilih.

Saran industri standar adalah setidaknya 2-dari-3, di mana penyerang harus berhasil menembus dua node DVN yang independen secara bersamaan untuk memalsukan pesan, meningkatkan toleransi kesalahan menjadi 33%. Konfigurasi keamanan tinggi seperti 5-dari-9 dapat mencapai toleransi kesalahan hingga 55%.

Masalahnya adalah, pengamat dan pengguna eksternal tidak dapat melihat konfigurasi ini. Sama-sama disebut "didukung oleh LayerZero", di belakangnya bisa jadi toleransi kesalahan 0% atau toleransi kesalahan 55%. Keduanya disebut DVN dalam dokumen.

Dovey Wan, investor kripto berpengalaman yang pernah mengalami insiden Anyswap, secara langsung menulis di X: "DVN LayerZero ternyata adalah validator 1/1... Semua jembatan lintas rantai seharusnya segera menjalani tinjauan keamanan menyeluruh."

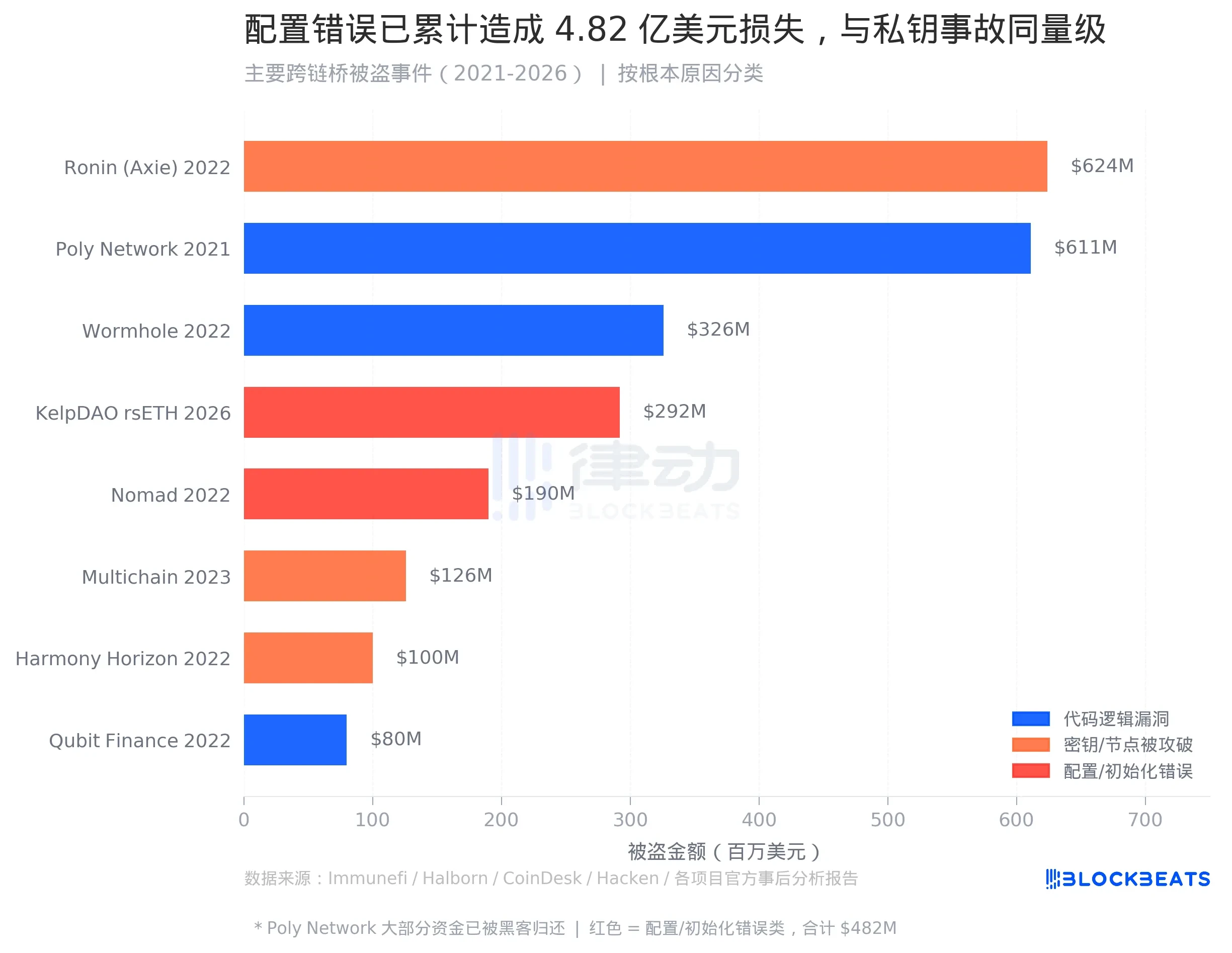

Pada Agustus 2022, sebuah kerentanan ditemukan di jembatan lintas rantai Nomad. Seseorang menyalin transaksi serangan pertama, membuat sedikit modifikasi, dan menemukan bahwa itu juga berhasil—sehingga ratusan alamat mulai menirunya, dan dalam beberapa jam, $190 juta habis ditarik.

Laporan pasca-insiden Nomad menulis bahwa sumber kerentanan adalah "selama upgrade rutin, trusted root diinisialisasi menjadi 0x00". Ini adalah kesalahan konfigurasi yang terjadi selama tahap deploy. Logika verifikasi bukti Merkle tidak bermasalah, kode itu sendiri tidak bermasalah, masalahnya adalah nilai awal salah diisi.

Dengan ditambahkannya Nomad kali ini, kerentanan kategori konfigurasi/inisialisasi telah menyebabkan kerugian sekitar $482 juta. Dalam sejarah pencurian cross-chain bridge secara keseluruhan, kategori ini sekarang sejajar dengan kategori kebocoran kunci (Ronin $624 juta, Harmony $100 juta, Multichain $126 juta, total sekitar $850 juta).

Namun, desain produk di industri audit kode tidak pernah dirancang untuk kategori ini.

Yang paling banyak dibahas di industri ini tetaplah kerentanan logika kode. Wormhole kehilangan 326 juta dolar AS akibat bypass verifikasi tanda tangan, Qubit Finance kehilangan 80 juta dolar AS akibat insiden deposit palsu. Kasus-kasus ini memiliki laporan analisis kerentanan lengkap, analogi nomor CVE, serta PoC yang dapat direproduksi, sehingga cocok untuk pelatihan dan optimasi alat audit. Masalah pada lapisan konfigurasi tidak tertulis dalam kode, sehingga sulit masuk ke siklus produksi ini.

Satu detail yang perlu diperhatikan adalah bahwa cara memicu dua peristiwa konfigurasi ini sangat berbeda. Nomad secara tidak sengaja mengisi nilai awal yang salah selama pembaruan rutin, yang merupakan kesalahan. Sementara itu, 1-of-1 Kelp DAO adalah pilihan konfigurasi aktif—protokol LayerZero tidak melarang opsi ini, dan Kelp DAO juga tidak melanggar aturan protokol apa pun. Sebuah pilihan konfigurasi yang "kompatibel" dan sebuah nilai awal yang "salah" pada akhirnya mengarah pada konsekuensi yang sama.

Logika eksekusi serangan ini sederhana: sebuah pesan lintas rantai palsu memberi tahu jaringan utama Ethereum, "Seseorang di rantai lain telah mengunci aset senilai sama," yang memicu pencetakan rsETH di jaringan utama. rsETH yang dicetak tidak memiliki jaminan nyata, tetapi catatan on-chain-nya dianggap "legal" dan dapat diterima oleh protokol pinjaman sebagai jaminan.

Penyerang kemudian mendistribusikan 116.500 rsETH ke Aave V3 (Ethereum dan Arbitrum), Compound V3, dan Euler, meminjamkan aset riil senilai lebih dari $236 juta. Menurut berbagai laporan, estimasi kerugian kredit yang dihadapi Aave V3 secara terpisah sekitar $177 juta. Cadangan WETH dari modul keamanan Aave, Umbrella, yang dapat digunakan untuk menyerap kerugian kredit sekitar $50 juta, dengan cakupan kurang dari tiga puluh persen; sisa bagian akan ditanggung oleh pihak yang menggadaikan aWETH.

Biaya ini akhirnya ditanggung oleh mereka yang hanya ingin mendapatkan sedikit bunga WETH.

LayerZero secara resmi masih bekerja sama dengan organisasi respons keamanan SEAL Org untuk menyelidiki, dan menyatakan akan merilis laporan analisis pasca-insiden bersama Kelp DAO setelah memperoleh seluruh informasi. Kelp DAO menyatakan sedang melakukan "tindakan perbaikan aktif".

Kerentanan senilai $293 juta tidak berada dalam kode. Empat kata "telah diaudit" tidak mencakup lokasi parameter tersebut.