Serangan Kripto Korea Utara 2026: $577 Juta Dicuri dalam Serangan Drift Protocol dan KelpDAO

2026/05/09 03:51:27

Pengantar

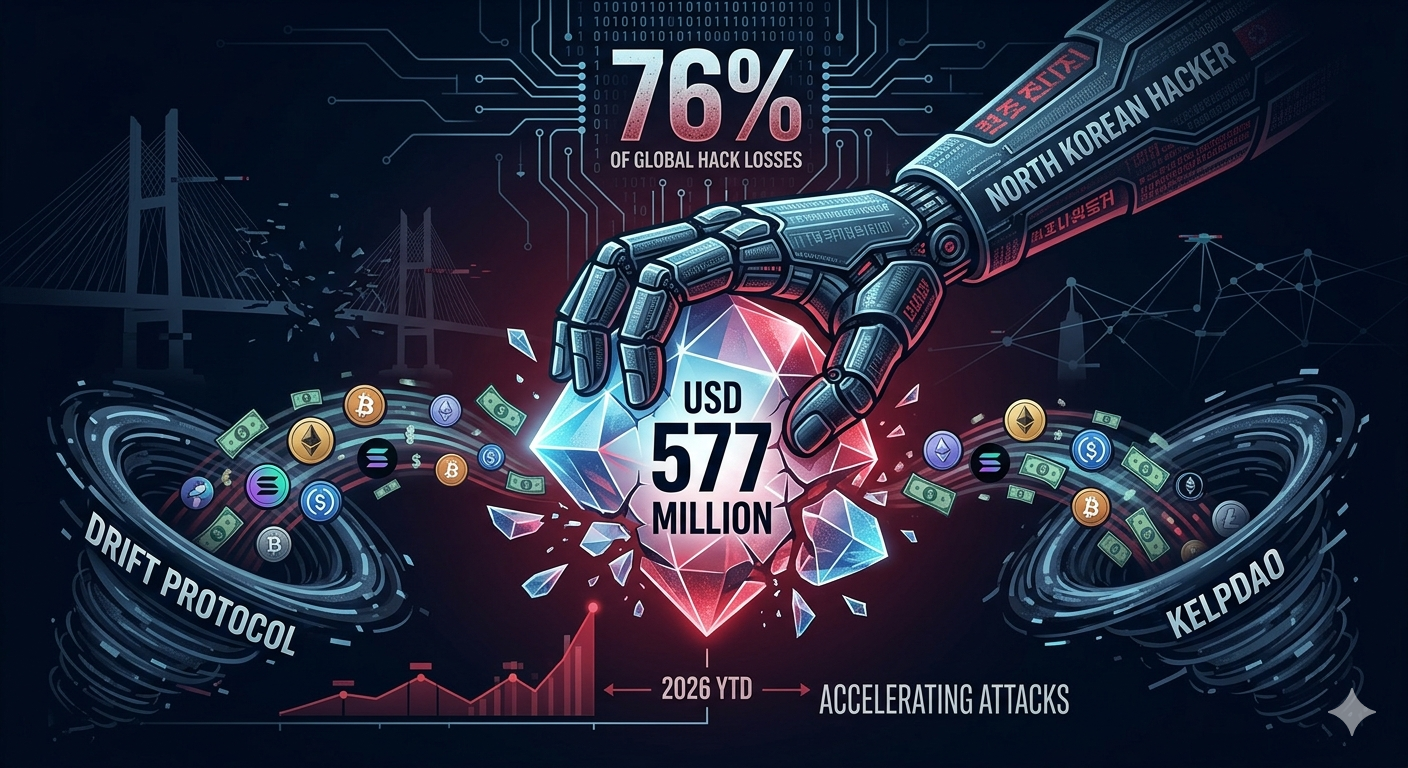

Peretas Korea Utara mencuri sekitar USD 577 juta dari hanya dua serangan dalam empat bulan pertama tahun 2026 — angka yang mewakili 76% dari semua kerugian akibat peretasan mata uang kripto di seluruh dunia selama periode tersebut. Pelanggaran terhadap Drift Protocol pada 1 April dan eksploitasi jembatan KelpDAO pada 18 April menunjukkan bahwa tim peretas elit Korea Utara tidak melakukan lebih banyak serangan, tetapi justru menjalankan lebih sedikit operasi yang jauh lebih tepat sasaran terhadap target bernilai tinggi. Menurut TRM Labs, kedua insiden ini saja menyumbang hanya 3% dari total insiden peretasan sepanjang tahun 2026 hingga saat ini, namun jauh melampaui seluruh pelanggaran lainnya digabungkan.

Bagaimana Korea Utara Mencuri $577 Juta Hanya Dalam Dua Serangan?

Kelompok peretas Korea Utara mencapai hasil mencengangkan ini melalui presisi bedah, bukan volume. Dua kelompok aktor ancaman Korea Utara yang berbeda—satu terkait operasi TraderTraitor dan lainnya dinilai sebagai subkelompok terpisah—melakukan serangan Drift dan KelpDAO dalam jangka waktu delapan belas hari satu sama lain. Pencurian gabungan senilai $577 juta membawa total pencurian kripto yang dikaitkan dengan Korea Utara menjadi lebih dari $6 miliar sejak 2017, berdasarkan data dari TRM Labs.

Konsentrasi nilai belum pernah terjadi sebelumnya. Pada 2025, Korea Utara menyumbang 64% dari semua kerugian akibat peretasan kripto, didorong terutama oleh pelanggaran Bybit sebesar $1,46 miliar yang mencatat rekor. Angka 2026 sebesar 76% hingga April menandai porsi tertinggi yang berkelanjutan dalam sejarah. Yang membedakan pola 2026 bukanlah frekuensi — laju serangan tetap rendah — tetapi kecanggihan pengintaian dan ukuran target individu yang dipilih.

|

Tahun

|

Saham Korea Utara dari Total Kerugian Peretasan Kripto

|

|

2020

|

7%

|

|

2021

|

8%

|

|

2022

|

22%

|

|

2023

|

37%

|

|

2024

|

39%

|

|

2025

|

64%

|

|

2026 YTD (April)

|

76%

|

Tabel di atas menggambarkan akselerasi yang jelas. Pangsa Korea Utara tumbuh hampir sebelas kali lipat dari baseline 2020-2021. Analis TRM mencatat bahwa tren ini mencerminkan pergeseran strategis menuju target infrastruktur — validator jembatan, kontrak tata kelola multisig, dan protokol lintas rantai — di mana satu kerentanan saja dapat menyebabkan kerugian sembilan angka.

Apa yang Membuat Serangan terhadap Protokol Drift Mungkin Terjadi?

Peretasan Protokol Drift senilai $285 juta pada 1 April memanfaatkan fitur asli Solana yang disebut durable nonce, dikombinasikan dengan rekayasa sosial selama berbulan-bulan yang mungkin mencakup pertemuan langsung tanpa preseden antara proxy Korea Utara dan karyawan Drift. Serangan ini memerlukan tiga minggu persiapan di blockchain dan berbulan-bulan perencanaan, namun penarikan dana sebenarnya hanya memakan waktu sekitar 12 menit setelah dimulai.

Eksploitasi Nonce Tahan Lama

Nonce tahan lama adalah mekanisme Solana yang dirancang untuk memperpanjang validitas transaksi dari sekitar 90 detik menjadi periode yang tidak terbatas. Fitur ini ada untuk skenario penandatanganan perangkat keras offline di mana transaksi harus ditandatangani terlebih dahulu dan dikirimkan kemudian. Penyerang memanfaatkan ini dengan mendorong penandatangan multisig Dewan Keamanan Drift untuk memberikan otorisasi awal terhadap transaksi yang tampak rutin pada saat penandatanganan.

Antara 23 Maret dan 30 Maret, penyerang membuat akun nonce yang tahan lama dan mempersiapkan dasar pelaksanaan. Pada 27 Maret, Drift memigrasikan Dewan Keamanannya ke konfigurasi ambang batas 2-dari-5 baru tanpa timelock — perubahan yang menghilangkan perlindungan kritis. Ketika transaksi yang ditandatangani sebelumnya disiarkan pada 1 April, kondisi untuk penarikan total sudah terpenuhi. Para penandatangan telah menyetujui transaksi minggu-minggu sebelumnya tanpa mengetahui konteks di mana transaksi tersebut akan digunakan.

Kampanye Rekayasa Sosial

Serangan Drift melibatkan apa yang TRM Labs deskripsikan sebagai berbulan-bulan social engineering yang ditargetkan, yang berpotensi mencakup pertemuan langsung antara operatif Korea Utara atau perwakilan mereka dengan anggota tim Drift. Jika dikonfirmasi, interaksi tatap muka ini akan mewakili eskalasi baru dalam metodologi peretasan kripto Korea Utara. Para penyerang juga menciptakan aset fiktif bernama CarbonVote Token (CVT), menanamkan likuiditas ke dalamnya, dan menaikkan nilainya melalui wash trading. Oracle Drift memperlakukan jaminan yang dibuat-buat ini sebagai sah, memungkinkan penyerang untuk menarik aset nyata termasuk token USDC dan JLP.

Bagaimana Cara Kerja Eksploitasi Jembatan KelpDAO?

Pelanggaran KelpDAO senilai $292 juta pada 18 April memanfaatkan kelemahan desain single-verifier pada bridge LayerZero rsETH di ethereum. Penyerang mengompromikan dua node RPC internal, melancarkan serangan distributed denial-of-service terhadap node eksternal, dan memaksa verifier bridge untuk beralih ke infrastruktur internal yang telah diracuni. Node-node yang telah dikompromikan secara salah melaporkan bahwa rsETH telah dibakar di rantai sumber ketika sebenarnya tidak ada pembakaran yang terjadi.

Kerentanan Verifier Tunggal

Model keamanan LayerZero mendukung konfigurasi beberapa verifikator independen—dikenal sebagai Jaringan Verifikator Terdesentralisasi—untuk validasi pesan lintas rantai. Penyebaran rsETH KelpDAO hanya menggunakan satu verifikator: DVN LayerZero Labs. Dengan tidak adanya verifikator kedua yang diperlukan untuk mengonfirmasi pesan, satu sumber data yang terkontaminasi sudah cukup untuk menyetujui transaksi penipuan dalam skala besar. Penyerang menarik sekitar 116.500 rsETH senilai sekitar $292 juta dari kontrak jembatan ethereum.

Pembekuan $75 Juta pada Arbitrum

Setelah pencurian, para peretas TraderTraitor meninggalkan sekitar 30.766 ETH di Arbitrum — sebuah L2 dengan tingkat sentralisasi lebih tinggi daripada mainnet ethereum. Dewan Keamanan Arbitrum menggunakan wewenang darurat untuk membekukan dana-dana tersebut, yang bernilai sekitar $75 juta. Pembekuan ini memicu upaya pencucian uang yang cepat terhadap sisa bagian yang belum dibekukan. TRM Labs mengaitkan eksploitasi KelpDAO dengan Korea Utara berdasarkan analisis on-chain terhadap pendanaan sebelum serangan dan pola pencucian uang setelahnya.

Secara signifikan, sebagian dana awal untuk eksploitasi tersebut dapat dilacak ke dompet Bitcoin yang dikendalikan oleh Wu Huihui, broker kripto Tiongkok yang didakwa pada 2023 karena mencuci uang hasil pencurian Lazarus Group. Dana lainnya berasal langsung dari serangan BTCTurk, pencurian TraderTraitor lainnya yang baru-baru ini terjadi. Jejak pendanaan ini mengonfirmasi keterkaitan langsung dengan Korea Utara.

Bagaimana Dana yang Dicuri Dicuci?

Drift dan KelpDAO menunjukkan dua strategi pencucian uang yang berbeda yang dibentuk oleh kondisi operasional dan kelompok pelaku ancaman yang berbeda. Pendekatan ini mengungkap bagaimana peretas Korea Utara menyesuaikan playbook pencairan aset mereka berdasarkan apakah aset curian mereka tetap berada di infrastruktur terpusat atau terdesentralisasi.

Simpanan Ethereum yang Tidak Aktif dari Drift

Token yang dicuri dari Drift dikonversi menjadi USDC melalui Jupiter, dijembatani ke ethereum, dan ditukar menjadi ETH — didistribusikan ke berbagai dompet baru sebelum sepenuhnya menjadi tidak aktif. ETH yang dicuri belum bergerak sejak hari pencurian. Kelompok yang bertanggung jawab — dinilai berbeda dari TraderTraitor — mengikuti pola terdokumentasi Korea Utara dalam memegang hasil pencurian selama berbulan-bulan atau bertahun-tahun sebelum melakukan pencairan terstruktur dan multi-tahap. TRM memperkirakan pencairan dana Drift akan memakan waktu berbulan-bulan atau bertahun-tahun, menunjukkan subkelompok ini mengambil pendekatan yang lebih terukur dan hati-hati dalam pencucian uang.

Pivoting THORChain oleh KelpDAO

Proses pencucian uang KelpDAO berjalan sesuai playbook TraderTraitor yang sudah lazim. Setelah pembekuan Arbitrum, sekitar $175 juta ETH yang tidak dibekukan ditukar menjadi Bitcoin, sebagian besar melalui THORChain — protokol likuiditas lintas rantai tanpa persyaratan KYC. Umbra, alat privasi Ethereum, juga digunakan untuk menyamarkan beberapa keterkaitan dompet sebelum konversi ke Bitcoin. Tahap pencucian uang yang sedang berlangsung hampir seluruhnya ditangani oleh perantara Tiongkok, bukan operator Korea Utara itu sendiri.

THORChain telah menjadi jembatan pilihan yang konsisten di balik pencurian terbesar di Korea Utara. Pada 2025, sebagian besar dana Bybit yang dicuri dikonversi dari ETH ke BTC melalui THORChain antara 24 Februari dan 2 Maret — lonjakan volume lintas-rantai tanpa preseden yang diproses protokol tanpa intervensi. Bagi Korea Utara, THORChain berfungsi sebagai jalan keluar yang andal dan berkapasitas tinggi, di mana aset masuk sebagai ETH dan muncul sebagai BTC tanpa operator yang bersedia membekukan atau menolak transfer.

Mengapa Pangsa Korea Utara dalam Pencurian Kripto Semakin Meningkat?

Porsi Korea Utara terhadap total kerugian akibat peretasan kripto telah meningkat dari di bawah 10% pada 2020 dan 2021 menjadi 76% pada 2026 hingga April. Trajektori ini mencerminkan evolusi strategis dalam pemilihan target, bukan peningkatan frekuensi serangan. Peretas Korea Utara mengintegrasikan metode pengintaian yang semakin canggih dan kemungkinan memanfaatkan alat AI untuk meningkatkan alur rekayasa sosial mereka.

Targeting Presisi Daripada Volume

Tim peretas utama Korea Utara menjalankan sejumlah kecil operasi yang ditargetkan secara tepat setiap tahun, bukan kampanye volume tinggi yang berkelanjutan. Dua serangan pada 2026 menyumbang 76% dari seluruh nilai peretasan. Kelompok ini semakin menargetkan secara lebih tepat, berfokus pada lingkungan di mana satu kerentanan menghasilkan dampak luar biasa—jaringan bridge validator, kontrak tata kelola multisig, dan protokol lintas rantai dengan mekanisme verifikasi yang lemah.

Peran Potensial AI dalam Pengintaian

Analis TRM telah mulai berspekulasi bahwa operator Korea Utara sedang mengintegrasikan alat AI ke dalam alur kerja pengintaian dan rekayasa sosial mereka. Serangan Drift memerlukan minggu-minggu manipulasi terarah terhadap mekanisme blockchain yang kompleks, bukan fokus tradisional pada kompromi kunci pribadi yang sederhana. Presisi rekayasa sosial—termasuk penciptaan token fiktif dengan legitimasi oracle yang dipalsukan—menunjukkan tingkat persiapan teknis yang mungkin diperkuat oleh pengumpulan intelijen otomatis dan penciptaan identitas sintetis.

Apa yang Harus Diperhatikan oleh Bursa Kripto dan Pengguna?

Aliran THORChain dari Alamat Korea Utara

Bursa yang menerima aliran BTC dari kolam THORChain harus memindai terhadap kluster alamat KelpDAO dan Lazarus Group yang sudah dikenal. THORChain memproses sebagian besar dana dari pelanggaran Bybit pada 2025 dan peretasan KelpDAO pada 2026. Pemetaan untuk alamat KelpDAO tertentu sedang berlangsung — pemindaian ulang retrospektif dalam 30 hari akan menangkap alamat yang diberi label setelah respons awal.

Paparan Multisig Solana dan Kontrak Tata Kelola

Serangan Drift menargetkan infrastruktur tata kelola, bukan logika aplikasi. Protokol yang menggunakan multisig Solana Security Council dengan otorisasi durable nonce harus memperlakukan ini sebagai serangan templat yang akan direplikasi. Bursa dengan paparan setoran Solana DeFi harus menandai arus masuk dari kontrak jembatan yang digunakan dalam dispersal Drift, termasuk rute Jupiter dan Wormhole spesifik yang diidentifikasi oleh penyelidik blockchain.

Pemeriksaan Setoran Jembatan Multi-Hop

KelpDAO dan Bybit sama-sama melibatkan infrastruktur jembatan atau lintas-rantai sebagai permukaan serangan atau rute pencucian dana. Aliran dari jembatan ke bursa merupakan saluran pemantauan prioritas untuk dana milik Korea Utara. Pemindaian alamat tahap pertama saja tidak akan menangkap dana yang melewati dompet perantara sebelum mencapai bursa. Analisis multi-lompatan sepanjang rantai transaksi penuh diperlukan untuk mengidentifikasi setoran yang tercemar.

Jaringan Peringatan Waktu Nyata

Jaringan Beacon TRM — yang anggotanya lebih dari 30 termasuk bursa besar dan protokol DeFi — memungkinkan peringatan lintas platform segera ketika dana yang terkait dengan Korea Utara mencapai institusi yang berpartisipasi, sebelum penarikan diproses. Pemeriksaan individu menangkap alamat-alamat yang sudah dikenal, tetapi jaringan real-time menutup kesenjangan antara atribusi dan tindakan, mengubah keterlambatan pemeriksaan yang diukur dalam hari menjadi peringatan yang diukur dalam menit.

Cara Melindungi Aset Kripto Anda di KuCoin

Pencurian $577 juta dalam hanya dua serangan pada April 2026 menunjukkan mengapa memilih bursa yang berfokus pada keamanan lebih penting dari sebelumnya. KuCoin menerapkan arsitektur keamanan berlapis-lapis, termasuk dompet penarikan mikro, otentikasi multi-faktor dinamis, dan enkripsi berstandar industri untuk melindungi aset pengguna dari serangan eksternal maupun kerentanan internal. Bagi para pedagang yang menyimpan aset di berbagai rantai, cakupan token komprehensif KuCoin dan sistem pemantauan risiko real-time memberikan perlindungan tambahan terhadap interaksi dengan dana tercemar dari pelanggaran besar seperti Drift dan KelpDAO.

Pengguna dapat lebih melindungi diri mereka dengan mengaktifkan semua fitur keamanan yang tersedia—termasuk alamat whitelist penarikan, kode anti-phising, dan kata sandi perdagangan—sambil tetap waspada terhadap risiko protokol jembatan. Buku panduan peretasan Korea Utara semakin menargetkan infrastruktur lintas-rantai daripada dompet panas bursa secara langsung, sehingga penting untuk memahami protokol mana yang Anda gunakan dan apakah mereka menggunakan desain jembatan single-verifier atau konfigurasi multisig lemah. Mendaftar di KuCoin memberi Anda akses ke platform yang secara aktif memantau aliran dana curian dan mempertahankan standar kepatuhan ketat untuk menjaga aset tercemar agar tidak masuk ke buku catatannya.

Kesimpulan

Penghasilan $577 juta dari Korea Utara dari hanya dua serangan pada awal 2026 mewakili puncak baru dalam konsentrasi pencurian kripto. Pelanggaran terhadap Drift Protocol dan KelpDAO menunjukkan bahwa peretas Korea Utara telah berkembang dari kompromi kunci pribadi sederhana menjadi serangan infrastruktur canggih yang melibatkan rekayasa sosial, manipulasi verifikator jembatan, dan tahapan persiapan berbulan-bulan sebelum serangan. Pangsa mereka dari total kerugian akibat peretasan meningkat dari 7% pada 2020 menjadi 76% pada 2026, didorong bukan oleh lebih banyak serangan, tetapi oleh serangan yang lebih mematikan.

Perbedaan pencucian uang antara dua pembobolan tersebut — simpanan Ethereum yang tidak aktif dari Drift versus konversi aktif THORChain dari KelpDAO — mengungkapkan playbook operasional yang adaptif yang disesuaikan dengan toleransi risiko dan jadwal pencairan masing-masing kelompok. Untuk ekosistem kripto yang lebih luas, pelajarannya jelas: infrastruktur jembatan, tata kelola multisig, dan protokol lintas rantai kini menjadi permukaan serangan utama. Bursa dan pengguna harus menerapkan pemindaian multi-hop, jaringan peringatan real-time, dan due diligence ketat terhadap protokol jembatan. Seiring pencurian kripto kumulatif Korea Utara melebihi $6 miliar, industri tidak lagi dapat memperlakukan pelanggaran ini sebagai insiden terpisah — mereka adalah kampanye berkelanjutan yang didukung negara terhadap infrastruktur terdesentralisasi itu sendiri.

FAQ

Apa itu durable nonce dan bagaimana hal itu digunakan dalam serangan Drift?

Nonce tahan lama adalah fitur Solana yang memperpanjang validitas transaksi dari sekitar 90 detik menjadi periode tak terbatas, dirancang untuk penandatanganan perangkat keras offline. Penyerang Drift memaksa penandatangan Dewan Keamanan untuk memberikan otorisasi awal transaksi menggunakan mekanisme ini berminggu-minggu sebelum penarikan sebenarnya. Ketika Drift memigrasikan multisig-nya ke konfigurasi 2-dari-5 tanpa timelock pada 27 Maret, penyerang menyebarkan transaksi yang sudah ditandatangani sebelumnya pada 1 April dan menarik $285 juta dalam waktu sekitar 12 menit.

Mengapa Dewan Keamanan Arbitrum membekukan dana curian KelpDAO senilai $75 juta?

Peretas TraderTraitor meninggalkan sekitar 30.766 ETH di Arbitrum setelah eksploitasi jembatan KelpDAO. Karena Arbitrum beroperasi dengan tingkat sentralisasi yang lebih tinggi daripada ethereum mainnet, Dewan Keamanan Arbitrum menggunakan wewenang darurat untuk membekukan dana-dana tersebut. Tindakan ini mencegah peretas memindahkan sebagian dari hasil pencurian senilai $292 juta, meskipun dana yang tersisa yang tidak dibekukan dengan cepat dicuci melalui THORChain.

Bagaimana THORChain memungkinkan pencucian uang oleh Korea Utara?

THORChain adalah protokol likuiditas lintas rantai terdesentralisasi yang memungkinkan pertukaran aset asli—seperti ETH ke BTC—tanpa kebutuhan custodian atau KYC. Berbeda dengan sebagian besar platform lintas rantai, THORChain menolak untuk membekukan atau menolak transaksi dari pelaku ilegal yang diketahui. Peretas Korea Utara dan fasilitator Cina mereka telah berulang kali menggunakan THORChain untuk mengonversi ratusan juta ETH yang dicuri menjadi Bitcoin, menjadikannya jalur keluar pilihan konsisten mereka.

Apakah serangan Drift dan KelpDAO terkait dengan kelompok Korea Utara yang sama?

Tidak. TRM Labs menilai serangan Drift sebagai karya kelompok Korea Utara yang berbeda dari TraderTraitor, kelompok yang bertanggung jawab atas KelpDAO. Kelompok Drift menunjukkan gaya pencucian uang yang lebih sabar, dengan menyimpan ETH curian dalam keadaan diam selama berbulan-bulan atau bertahun-tahun. Serangan KelpDAO mengikuti pola yang sudah mapan dari TraderTraitor dengan pencucian uang cepat melalui perantara Tiongkok. Keduanya dikaitkan dengan operasi yang didukung negara Korea Utara, tetapi mewakili unit operasional yang berbeda.

Apa yang dapat dilakukan pengguna individu untuk menghindari berinteraksi dengan dana curian Korea Utara?

Pengguna sebaiknya menghindari menerima setoran dari output THORChain kecuali mereka dapat memverifikasi rantai sumber, mengaktifkan semua fitur keamanan bursa termasuk whitelist penarikan, dan meneliti protokol jembatan sebelum menggunakannya—khususnya memeriksa apakah mereka bergantung pada desain single-verifier seperti implementasi LayerZero KelpDAO. Bursa yang berpartisipasi dalam jaringan peringatan real-time seperti Beacon Network TRM menyediakan lapisan perlindungan tambahan dengan menandai alamat yang terkait Korea Utara sebelum penarikan diproses.

Penafian: Halaman ini diterjemahkan menggunakan teknologi AI (didukung oleh GPT) untuk kenyamanan Anda. Untuk informasi yang paling akurat, lihat versi bahasa Inggris aslinya.