Apa Itu Serangan Sybil? Panduan Lengkap tentang Deteksi, Pencegahan, dan Solusi Dunia Nyata

Di dunia jaringan terdesentralisasi, kepercayaan bergantung pada gagasan bahwa setiap peserta adalah persis siapa yang mereka klaim. Tetapi apa yang terjadi ketika satu orang berpura-pura menjadi puluhan atau bahkan ribuan orang berbeda sekaligus? Itulah inti dari serangan Sybil, ancaman cerdas dan terus-menerus yang telah menantang segala hal mulai dari jaringan yang berfokus pada privasi seperti Tor hingga proyek blockchain besar dan distribusi airdrop.

Panduan ini menjelaskan konsep tersebut dengan cara yang sederhana. Anda akan melihat secara tepat bagaimana serangan-serangan ini terjadi, kerusakan yang dapat mereka sebabkan, contoh nyata dari beberapa tahun terakhir, dan yang paling penting, bagaimana tim mendeteksi mereka, menghentikannya sebelum dimulai, dan membersihkan kekacauan jika satu serangan berhasil masuk. Baik Anda menjalankan node, berpartisipasi dalam pemungutan suara tata kelola, atau hanya memegang crypto, memahami serangan Sybil membantu melindungi integritas sistem yang kita semua andalkan.

Apa Itu Serangan Sybil?

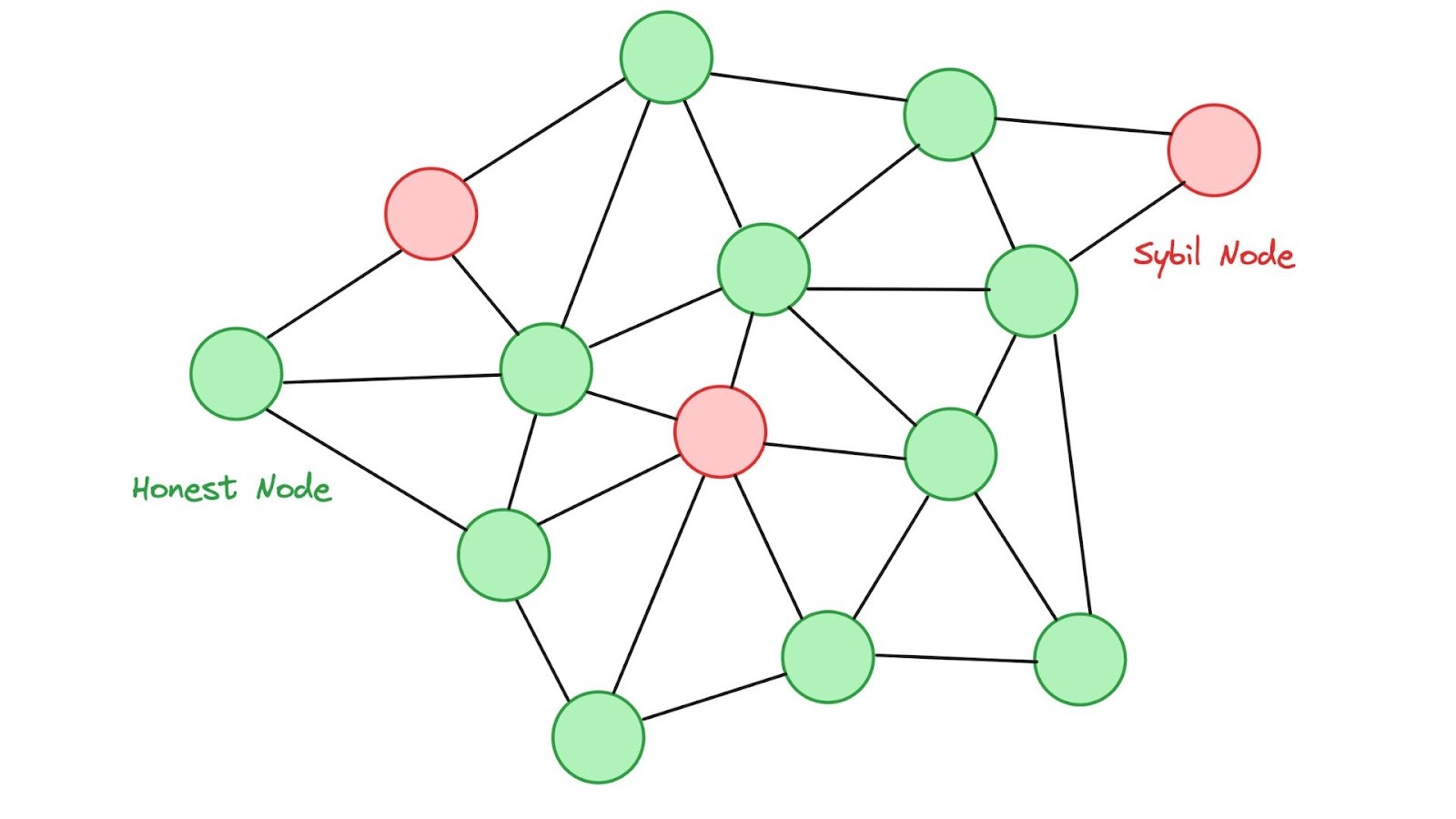

Serangan Sybil terjadi ketika satu orang atau sekelompok kecil menciptakan banyak identitas palsu—sering disebut node Sybil atau akun—untuk mendapatkan pengaruh yang tidak proporsional dalam jaringan peer-to-peer. Nama ini berasal dari buku tahun 1973 berjudul Sybil, yang menceritakan kisah seorang wanita dengan banyak kepribadian. Dalam kalangan teknologi, istilah ini menjadi populer setelah para peneliti Brian Zill dan John R. Douceur menyoroti masalah ini dalam sistem peer-to-peer awal sekitar awal tahun 2000-an. Makalah Douceur menunjukkan kelemahan dasar: tanpa bentuk otoritas pusat atau hambatan yang mahal, jaringan tidak dapat dengan mudah menentukan apakah banyak peserta yang tampak “terpisah” sebenarnya adalah satu pelaku cerdik yang mengenakan topeng berbeda.

Dalam istilah blockchain, penyerang membangkitkan ratusan atau ribuan dompet palsu, node, atau akun validator. Palsu-palsu ini berperilaku normal pada awalnya; mungkin mereka meneruskan transaksi dengan jujur atau mendapatkan poin reputasi kecil, sehingga jaringan memperlakukan mereka sebagai anggota komunitas yang sah. Setelah penyerang memiliki cukup identitas palsu, mereka mengubah strategi. Mereka mungkin mengalahkan peserta jujur dalam usulan tata kelola, menyensor transaksi tertentu, atau bahkan mencoba serangan 51% untuk menulis ulang sejarah terbaru di blockchain.

Bayangkan seperti sebuah kota kecil di mana satu pendudik datang ke pertemuan komunitas dengan seratus ID palsu dan memberikan suara pada setiap isu. Sistemnya tampak demokratis di atas kertas, tetapi hasilnya sama sekali tidak adil.

Bagaimana Serangan Sybil Sebenarnya Bekerja

Serangan Sybil muncul dalam beberapa bentuk berbeda, namun semuanya bergantung pada satu trik sederhana: membanjiri jaringan dengan identitas palsu yang hampir tidak memerlukan biaya untuk dibuat. Penyerang tidak memerlukan keterampilan peretasan canggih dalam kebanyakan kasus, hanya kemampuan untuk menghasilkan dan mengelola beberapa akun yang tampak seperti pengguna atau node biasa.

Serangan Langsung vs Tidak Langsung

Serangan langsung terjadi ketika node palsu berkomunikasi langsung dengan node yang jujur. Peserta asli tidak memiliki cara langsung untuk mengetahui apakah peserta baru itu palsu, sehingga mereka menerima data, suara, atau blok peserta baru secara mentah-mentah. Serangan ini dapat menyebarkan pengaruh dengan cepat karena tidak ada buffer antara penyerang dan sisa jaringan.

Serangan tidak langsung lebih licik.

Alih-alih terhubung langsung, penyerang mengarahkan pengaruh melalui node perantara, terkadang relay yang telah dikompromikan, terkadang yang sama sekali tidak bersalah. Node jujur tidak pernah berinteraksi dengan sumber jahat asli, sehingga serangan ini jauh lebih sulit dilacak dan dideteksi. Informasi buruk bergerak melalui proxy-proxy ini, perlahan-lahan meracuni keputusan atau konsensus tanpa menimbulkan tanda bahaya segera.

Daftar Permainan Khas Penyerang

Dalam praktiknya, sebagian besar serangan Sybil mengikuti proses tiga langkah yang jelas yang terasa hampir rutin setelah Anda melihat polanya.

Pertama adalah pembuatan identitas. Penyerang menghasilkan puluhan, ratusan, atau bahkan jutaan alamat dompet menggunakan alat otomatis yang membuat prosesnya murah dan cepat. Di banyak blockchain, membuat alamat baru hampir tidak memerlukan sumber daya, yang tepatnya menjadi alasan mengapa serangan ini sangat efektif pada awalnya.

Berikutnya adalah membangun reputasi. Identitas palsu tidak bertindak secara jahat segera. Sebaliknya, mereka berperilaku seperti peserta normal yang mengirim transaksi kecil, melakukan staking sejumlah kecil token, atau hanya mengirimkan data di seluruh jaringan. Fase ini dapat berlangsung beberapa hari atau minggu, memungkinkan node Sybil mendapatkan poin kepercayaan, membangun riwayat di blockchain, dan menyatu dengan pengguna sah.

Akhirnya datanglah upaya perebutan kekuasaan. Setelah identitas palsu mencapai massa kritis, penyerang memutar saklar. Mereka menggunakan mayoritas yang dibuat-buat ini untuk memengaruhi mekanisme konsensus, memengaruhi suara tata kelola, menyensor transaksi, atau memanipulasi aliran data. Pada rantai proof-of-work, penyerang mungkin mencoba mengendalikan cukup banyak daya hash hanya dengan menjalankan sejumlah besar node berdaya rendah. Pada jaringan proof-of-stake, mereka menyebarkan staking minimal di banyak akun terpisah untuk menghindari memicu perlindungan ekonomi. Dalam airdrop farming, tujuannya lebih sederhana dan lebih langsung: mengklaim imbalan beberapa kali dengan berpura-pura menjadi banyak pengguna berbeda sekaligus.

Pendekatan berlapis ini menjelaskan mengapa serangan Sybil tetap efektif bahkan pada jaringan yang tampaknya aman. Tahap awal terlihat sepenuhnya normal, sehingga alat deteksi sering kali melewatkan mereka hingga kerusakan sudah terjadi. Memahami langkah-langkah ini membantu tim merancang pertahanan yang lebih baik dan memberi pengguna sehari-hari gambaran yang lebih jelas tentang apa yang harus diwaspadai saat berpartisipasi dalam protokol baru atau program insentif.

Kerusakan Sebenarnya: Dampak pada Jaringan Blockchain

Konsekuensinya jauh melampaui ketidaknyamanan. Serangan Sybil yang berhasil dapat melemahkan tiga pilar yang paling banyak dijanjikan oleh sebagian besar blockchain: keamanan, desentralisasi, dan privasi.

Serangan 51% dan Double-Spending

Salah satu hasil yang paling ditakuti adalah serangan 51% klasik yang dikombinasikan dengan double-spending. Jika node jahat berhasil mengendalikan lebih dari separuh sumber daya jaringan, baik melalui daya komputasi dalam sistem proof-of-work atau token yang di-staking dalam proof-of-stake, penyerang memperoleh kemampuan untuk mengurutkan ulang atau bahkan membatalkan transaksi terbaru.

Ini melanggar janji mendasar tentang finalitas blockchain. Ethereum Classic mengalami hal ini secara menyakitkan pada tahun 2020, ketika seorang penyerang memanfaatkan kekuatan hash mayoritas untuk melakukan double-spend yang canggih, pada akhirnya mencuri lebih dari $5 juta dalam ETC. Kejadian ini mengingatkan semua orang betapa rentannya rantai yang lebih kecil atau kurang aman ketika kendali gaya Sybil tercapai.

Sensor dan Fragmentasi Jaringan

Di luar pencurian langsung, serangan Sybil memungkinkan sensorisasi kuat dan fragmentasi jaringan. Penyerang dapat menolak untuk meneruskan blok atau transaksi dari pengguna jujur, secara efektif membungkam sebagian komunitas. Dalam bentuk yang lebih canggih, mereka mengisolasi node-node tertentu dan memberi mereka informasi palsu, varian serangan eclipse.

Node yang ditargetkan percaya masih terhubung ke jaringan yang lebih luas, tetapi sebenarnya beroperasi di dalam gelembung yang dimanipulasi. Isolasi semacam ini dapat menunda konfirmasi, mendistorsi data pasar, atau mencegah pengguna melihat keadaan sebenarnya dari rantai, secara diam-diam merusak kepercayaan tanpa memicu alarm segera.

Pelanggaran Privasi

Jaringan yang berfokus pada privasi merasakan dampaknya dengan sangat tajam. Dalam sistem seperti Tor atau koin yang berorientasi privasi seperti Monero, penyerang yang mengendalikan banyak node masuk dan keluar dapat mulai menghubungkan alamat IP dengan transaksi tertentu. Ini secara langsung menyerang anonimitas yang diharapkan pengguna. Monero mengalami serangan tepat seperti ini selama 10 hari pada November 2020. Tujuannya sederhana: menghilangkan anonimitas pengguna dengan mengamati pola lalu lintas di seluruh node jahat.

Meskipun protokol Dandelion++ jaringan membantu membatasi kerusakan, upaya itu sendiri menyoroti bagaimana taktik Sybil dapat mengubah kekuatan, routing terdesentralisasi, menjadi kelemahan serius ketika cukup banyak peserta palsu bergabung.

Manipulasi Tata Kelola

Organisasi Otonom Terdesentralisasi (DAO) sangat rentan karena sering mengandalkan sistem pemungutan suara berbasis bobot token atau satu-orang-satu-suara. Ketika penyerang membanjiri ekosistem dengan dompet Sybil, mereka dapat memengaruhi proposal agar mendukung kepentingan mereka.

Peningkatan berbahaya bisa lolos, dana kas bisa dialihkan, atau suara komunitas yang sah bisa tenggelam. Hasilnya bukan hanya keputusan buruk hari ini, tetapi erosi jangka panjang terhadap kepercayaan pada proses tata kelola itu sendiri. Pengguna mulai bertanya-tanya apakah suara mereka atau suara orang lain benar-benar berarti.

Airdrop dan Penyalahgunaan Insentif

Proyek-proyek yang berusaha memberi reward kepada pengguna asli melihat distribusi token mereka dirampok. Pada 2025, perusahaan analitik blockchain Bubblemaps menandai sekitar 100 dompet terkait pada airdrop MYX Finance yang mengklaim sekitar 9,8 juta token bernilai sekitar $170 juta pada saat itu, diduga dari satu entitas.

Airdrop LayerZero tahun 2024 memberikan kasus berdestinasi tinggi lainnya. Tim, bekerja sama dengan Nansen dan Chaos Labs, mengidentifikasi lebih dari 800.000 alamat sebagai Sybil, sekitar 13% dari dompet yang memenuhi syarat. Mereka bahkan menjalankan program pelaporan mandiri dan sistem bounty untuk mendorong kejujuran, mengubah perlawanan ini menjadi permainan terus-menerus antara kucing dan tikus.

Insiden-insiden ini menunjukkan bagaimana serangan Sybil tidak hanya mencuri dana; mereka merusak kepercayaan terhadap seluruh ekosistem.

Contoh Dunia Nyata yang Mengubah Permainan

Sejarah menawarkan pelajaran yang jelas. Serangan jaringan Tor tahun 2014 melihat satu operator menjalankan 115 relay dari satu alamat IP, memberi mereka kekuatan luar biasa atas pengaturan lalu lintas dan de-anonimisasi pengguna. Serangan serupa namun lebih terfokus kembali menyerang Tor pada tahun 2020, dengan fokus pada pengguna bitcoin yang merutekan lalu lintas melalui jaringan.

Di blockchain, serangan 51% Verge pada 2021 menghapus sekitar 200 hari riwayat transaksi, tetapi tim tersebut pulih dalam hitungan hari. Masalah berulang yang dihadapi Ethereum Classic pada 2020 menyoroti bagaimana rantai yang lebih kecil dengan hash rate lebih rendah tetap menjadi target yang menarik.

Pertanian airdrop telah menjadi medan pertempuran modern yang paling terlihat. Proyek-proyek sekarang secara rutin menerbitkan laporan Sybil, bermitra dengan perusahaan analitik, dan mencoba program bounty. Kasus MYX Finance pada 2025 menarik perhatian karena skala hampir $170 juta yang diduga dialirkan melalui sekelompok kecil menunjukkan baik otomatisasi canggih atau, seperti beberapa spekulasikan, pekerjaan dalam.

Tim tersebut menolak, menekankan bahwa sebagian besar hadiah diberikan kepada pedagang dan penyedia likuiditas yang sah, sambil mengakui perlunya filter yang lebih kuat dalam program insentif mendatang.

Cerita-cerita ini membuktikan satu hal: tidak ada jaringan yang kebal, tetapi tim terbaik memperlakukan ketahanan terhadap Sybil sebagai proses berkelanjutan, bukan solusi sekali saja.

Mendeteksi Serangan Sybil Sebelum Menyebabkan Kerusakan

Deteksi adalah separuh pertempuran. Tim mencari pola yang tidak akan ditunjukkan oleh pengguna asli:

-

Korelasi IP dan alamat: Banyak node atau dompet yang berbagi rentang IP yang sama atau didanai dari dompet bursa yang sama secara berturut-turut.

-

Analisis perilaku: Kelompok akun yang hanya berinteraksi satu sama lain, melakukan transaksi bernilai rendah yang identik, atau diaktifkan pada waktu yang tepat bersamaan.

-

Graf kepercayaan sosial: Algoritma seperti SybilRank, SybilGuard, atau jaringan saraf grafik terbaru memetakan bagaimana node terhubung. Komunitas jujur cenderung membentuk jaringan padat dan saling terhubung; klaster Sybil terlihat seperti pulau-pulau terisolasi dengan sedikit tautan asli.

-

Pembelajaran mesin dan forensik on-chain: Alat dari perusahaan seperti Nansen atau Bubblemaps memindai grafik transaksi untuk mengidentifikasi kluster mencurigakan. Dalam analisis airdrop Linea, Nansen menandai hampir 40% alamat sebagai Sybil setelah menyesuaikan ambang batas untuk melindungi pengguna multi-dompet sah yang lebih kecil.

Penelitian lanjutan bahkan mengeksplorasi federated learning terdesentralisasi, di mana node melatih model deteksi bersama tanpa berbagi data mentah untuk mendeteksi anomali secara real time sambil menjaga privasi.

Strategi Pencegahan yang Benar-Benar Berhasil

Pertahanan terkuat membuat biaya pembuatan identitas palsu menjadi mahal atau tidak mungkin.

Mekanisme Konsensus sebagai Lini Pertahanan Pertama

Mekanisme konsensus membentuk perlindungan dasar untuk sebagian besar blockchain. Proof-of-Work, seperti yang digunakan oleh bitcoin, memerlukan daya komputasi nyata untuk menciptakan dan memelihara node. Seorang penyerang tidak dapat dengan mudah membuat ribuan identitas dengan usaha rendah karena setiap satu memerlukan perangkat keras dan listrik aktual. Realitas ekonomi ini telah membuat serangan Sybil skala besar jarang terjadi pada jaringan PoW yang matang.

Proof-of-Stake, yang terlihat secara menonjol di ethereum, menaikkan standar lebih tinggi lagi dengan mewajibkan peserta untuk mengunci token bernilai tinggi. Pada satu titik, menjadi validator membutuhkan 32 ETH per node, jumlah yang membuat menjalankan puluhan identitas terpisah secara finansial menyakitkan bagi sebagian besar penyerang. Risiko kehilangan modal yang distaking karena perilaku tidak jujur menambahkan hambatan kuat lainnya.

Delegated Proof-of-Stake memperkenalkan lapisan tambahan. Alih-alih mengizinkan node tanpa batas, komunitas memilih sekelompok kecil delegasi terpercaya untuk menangani validasi. Delegasi-delegasi ini memiliki insentif kuat untuk bertindak jujur karena posisi dan imbalan mereka bergantung pada dukungan komunitas, sehingga jauh lebih sulit bagi node Sybil untuk mendapatkan pengaruh yang berarti.

Bukti-Kepribadian dan Verifikasi Identitas

Beberapa proyek melampaui biaya ekonomi dan menangani masalah identitas secara langsung melalui Proof-of-Personhood. Worldcoin, misalnya, menggunakan pemindaian iris biometrik untuk memverifikasi bahwa setiap akun milik satu manusia unik. Pendekatan ini bertujuan untuk menegakkan sistem "satu orang, satu suara" yang sejati.

Persyaratan KYC atau verifikasi telepon sederhana menambahkan hambatan nyata bagi pengguna, tetapi secara signifikan meningkatkan biaya pemalsuan akun. Meskipun metode ini memicu perdebatan seputar privasi, mereka tetap sangat efektif dalam membatasi volume identitas Sybil yang dapat dibuat oleh penyerang.

Sistem Reputasi dan Kontrol Hierarkis

Reputasi dan sistem hierarkis memperkenalkan waktu dan perilaku sebagai pertahanan tambahan. Node baru diperlakukan dengan kecurigaan hingga membuktikan diri. Peserta yang telah lama berpartisipasi secara bertahap memperoleh kekuatan voting yang lebih tinggi, prioritas dalam tata kelola, atau pengaruh yang lebih besar di seluruh jaringan.

Struktur ini mencegah identitas palsu benar-benar baru menyebabkan kerusakan segera.

Grafik kepercayaan sosial dan sistem vouching membawa ini lebih jauh. Anggota yang sudah mapan harus secara efektif "mendukung" anggota baru melalui koneksi on-chain yang terlihat. Algoritma menganalisis bagaimana node saling terkait, sehingga lebih mudah mengidentifikasi dan membatasi kluster terpisah dari akun-akun mencurigakan.

Alat Khusus dan Pendekatan Berlapis-lapis

Pengembang juga mengimplementasikan alat khusus yang disesuaikan dengan jaringan tertentu. Tabel hash terdistribusi seperti Kademlia, yang digunakan oleh Invisible Internet Project (I2P), membuat secara teknis sulit untuk membanjiri jaringan dengan node palsu yang terkoordinasi. Pemeringkatan reputasi berbasis smart-contract dapat secara otomatis mengurangi staking atau mengurangi pengaruh ketika perilaku buruk terdeteksi.

Dalam praktiknya, proyek-proyek paling tangguh tidak bergantung pada satu metode saja. Mereka menggabungkan beberapa lapisan biaya ekonomi dari mekanisme konsensus, pemeriksaan identitas melalui Proof-of-Personhood atau KYC, pembangunan reputasi seiring waktu, dan hambatan teknis khusus. Prinsip panduan tetap konsisten: partisipasi jujur harus tetap murah dan mudah, sementara upaya untuk berskala jahat menjadi sangat mahal dalam hal uang, waktu, atau kompleksitas teknis.

Filsafat berlapis-lapis ini menjelaskan mengapa jaringan dewasa menjadi semakin tahan terhadap serangan Sybil seiring berjalannya waktu. Setiap ancaman baru mendorong penyempurnaan, mengubah pencegahan menjadi praktik yang terus berkembang, bukan daftar periksa statis.

Cara Menyelesaikan Serangan Sybil Setelah Itu Terjadi

Bahkan pertahanan terbaik sekalipun dapat diuji. Ketika serangan berhasil masuk, kecepatan dan transparansi sangat penting.

-

Penyaringan dan eksklusi langsung: Tim menganalisis data on-chain untuk memblokir klaster terkait. Dalam airdrop, ini berarti menghapus dompet Sybil sebelum mendistribusikan token. Daftar publik LayerZero dan program bounty berkelanjutan menunjukkan bagaimana keterlibatan komunitas dapat mempercepat pembersihan.

-

Penghentian tata kelola darurat: Jika suatu pemungutan suara tampak dimanipulasi, proyek dapat menghentikan usulan, meninjau bukti, dan membatalkan keputusan. Beberapa protokol sementara mengembalikan kendali ke multisig terpercaya atau tim inti sambil menunggu keadaan stabil.

-

Menaikkan standar ekonomi: Setelah insiden, tim dapat meningkatkan persyaratan staking atau menambahkan aturan jaminan baru untuk membuat serangan di masa depan lebih mahal.

-

Pengaturan ulang reputasi dan vouching: Node baru atau mencurigakan kehilangan hak suara hingga membuktikan diri seiring waktu. Node yang mapan dapat memberikan vouch tidak langsung kepada orang lain melalui skor kepercayaan berbasis graf.

-

Pembaruan protokol: Node dapat menolak koneksi dari IP yang duplikat, memaksakan keragaman geografis, atau menerapkan batasan koneksi masuk. Audit pasca-serangan sering mengungkap solusi sederhana, seperti pemilihan node acak yang lebih baik.

Prosesnya terasa seperti permainan kucing dan tikus, tetapi setiap putaran membuat jaringan menjadi lebih cerdas. Pemulihan nyata juga melibatkan komunikasi yang jelas, mempublikasikan temuan, menjelaskan keputusan, dan terkadang memberikan kompensasi kepada pengguna yang terdampak, untuk membangun kembali kepercayaan.

Tantangan dan Pertimbangan untuk Jalan ke Depan

Tidak ada solusi yang sempurna. Pemeriksaan identitas yang ketat dapat bertentangan dengan semangat privasi kripto. Bukti biometrik atas kepemilikan pribadi menimbulkan pertanyaan mengenai aksesibilitas dan privasi data. Penyaringan yang terlalu agresif mungkin mengecualikan pengguna sah yang hanya menjalankan beberapa dompet.

Rantai yang lebih kecil atau lebih baru tetap lebih rentan karena kurangnya hash rate atau kedalaman ekonomi seperti Bitcoin atau Ethereum. Budaya airdrop sendiri menciptakan insentif untuk farming, mengubah setiap peluncuran token menjadi potensi target.

Ancaman baru termasuk otomasi berbasis AI yang meniru perilaku manusia dengan lebih meyakinkan. Di sisi positif, 2025 dan 2026 telah melihat kemajuan pesat dalam deteksi pembelajaran mesin, sistem reputasi terdesentralisasi, dan pendekatan hibrida yang menggabungkan biaya ekonomi dengan graf sosial.

Investor dan pengguna dapat melindungi diri mereka dengan mendukung proyek-proyek yang menerbitkan peta jalan pertahanan Sybil yang jelas, menggunakan konsensus yang telah diuji pertempuran, dan melibatkan auditor pihak ketiga. Menyimpan aset di dompet perangkat keras dan menghindari tautan mencurigakan tetap menjadi kebersihan dasar namun penting.

Kesimpulan

Serangan Sybil mengingatkan kita bahwa desentralisasi tidak terjadi secara otomatis; ia memerlukan kewaspadaan terus-menerus. Dari masa-masa awal Tor hingga pertempuran airdrop canggih pada 2024–2025, serangan-serangan ini telah mengekspos kelemahan tetapi juga mendorong inovasi. Proyek-proyek yang memperlakukan ketahanan terhadap Sybil sebagai sistem hidup yang menggabungkan partisipasi berbiaya tinggi, deteksi cerdas, alat komunitas, dan rencana pemulihan cepat memiliki peluang terbaik untuk tetap tangguh.

Saat blockchain semakin dalam masuk ke dalam keuangan sehari-hari, tata kelola, dan bahkan aplikasi dunia nyata seperti IoT industri, kemampuan untuk memisahkan peserta asli dari peniru cerdik akan menentukan jaringan mana yang akan berkembang. Kabar baiknya? Alat-alatnya sudah ada, pelajarannya terbuka, dan komunitas terus belajar. Tetap informasi adalah langkah pertama untuk menjaga kejujuran jaringan.

Jika panduan ini membantu Anda, jelajahi lebih banyak tentang keamanan blockchain atau bagikan pengalaman Anda tentang penyaringan Sybil di komentar. Untuk perlindungan praktis, pertimbangkan hardware wallet dan ikuti proyek-proyek yang mementingkan transparansi dalam insentif dan tata kelola. Tetap penasaran, tetap aman, dan terus bangun di atas fondasi yang kuat.

Pertanyaan yang Sering Diajukan

1. Apakah semua blockchain rentan terhadap serangan Sybil?

Setiap jaringan peer-to-peer menghadapi risiko secara teori, tetapi rantai yang matang yang menggunakan proof-of-work atau proof-of-stake membuat serangan skala besar menjadi sangat mahal. Jaringan yang lebih kecil atau dengan keamanan rendah tetap lebih rentan.

2. Bagaimana cara mendeteksi serangan Sybil?

Cari kelompok dompet atau node yang berbagi sumber pendanaan, menunjukkan perilaku identik, atau tidak memiliki koneksi kepercayaan sosial yang otentik dalam grafik kepercayaan sosial. Perusahaan analitik dan algoritma grafik melakukan pekerjaan berat.

3. Apa perbedaan antara serangan Sybil langsung dan tidak langsung?

Serangan langsung melibatkan node palsu yang berkomunikasi langsung dengan node yang jujur. Serangan tidak langsung mengalirkan pengaruh melalui node perantara, sehingga penyerang asli lebih sulit dilacak.

4. Bisakah proof-of-stake mencegah serangan Sybil sepenuhnya?

Ini meningkatkan biaya secara signifikan karena setiap identitas memerlukan staking nyata yang berisiko, tetapi penyerang cerdas masih dapat menyebarkan staking kecil di banyak akun kecuali ditambahkan lapisan tambahan seperti reputasi atau verifikasi kepribadian.

5. Apa yang terjadi dalam kasus Sybil airdrop LayerZero?

Tim mengidentifikasi lebih dari 800.000 alamat mencurigakan menggunakan mitra analitik dan laporan komunitas, lalu menyesuaikan distribusi untuk memberi reward kepada pengguna asli.

6. Bagaimana proyek pulih setelah serangan yang sukses?

Mereka memblokir node jahat, menghentikan tata kelola, membatalkan keputusan buruk jika memungkinkan, dan memperbaiki protokol. Komunikasi yang jelas membantu memulihkan kepercayaan komunitas.

7. Apakah KYC satu-satunya cara untuk menghentikan serangan Sybil?

Tidak. Meskipun efektif, hal ini mengorbankan privasi. Banyak proyek lebih memilih pendekatan hibrida yang menyeimbangkan keamanan dan desentralisasi melalui biaya ekonomi, sistem reputasi, dan analisis graf.

8. Apa yang harus diwaspadai pengguna untuk menghindari menjadi bagian dari skema Sybil?

Hati-hati terhadap "panduan farming" yang menjanjikan imbalan mudah melalui puluhan dompet. Partisipasi yang sah biasanya terlihat seperti aktivitas normal dan bervariasi, bukan pengulangan yang diskenario.

Penafian Risiko: Konten ini hanya untuk tujuan informasi dan tidak merupakan saran keuangan, investasi, atau hukum. Investasi mata uang kripto membawa risiko dan volatilitas yang signifikan. Selalu lakukan riset sendiri dan konsultasikan dengan profesional yang berkualifikasi sebelum membuat keputusan keuangan apa pun. Kinerja masa lalu tidak menjamin hasil atau pengembalian di masa depan.

Penafian: Halaman ini diterjemahkan menggunakan teknologi AI (didukung oleh GPT) untuk kenyamanan Anda. Untuk informasi yang paling akurat, lihat versi bahasa Inggris aslinya.