Serangan pada Antarmuka CoW Swap Dijelaskan: DNS Hijacking, Cara Kerjanya, dan Cara Melindungi Dompet Anda di DeFi

2026/04/22 11:00:00

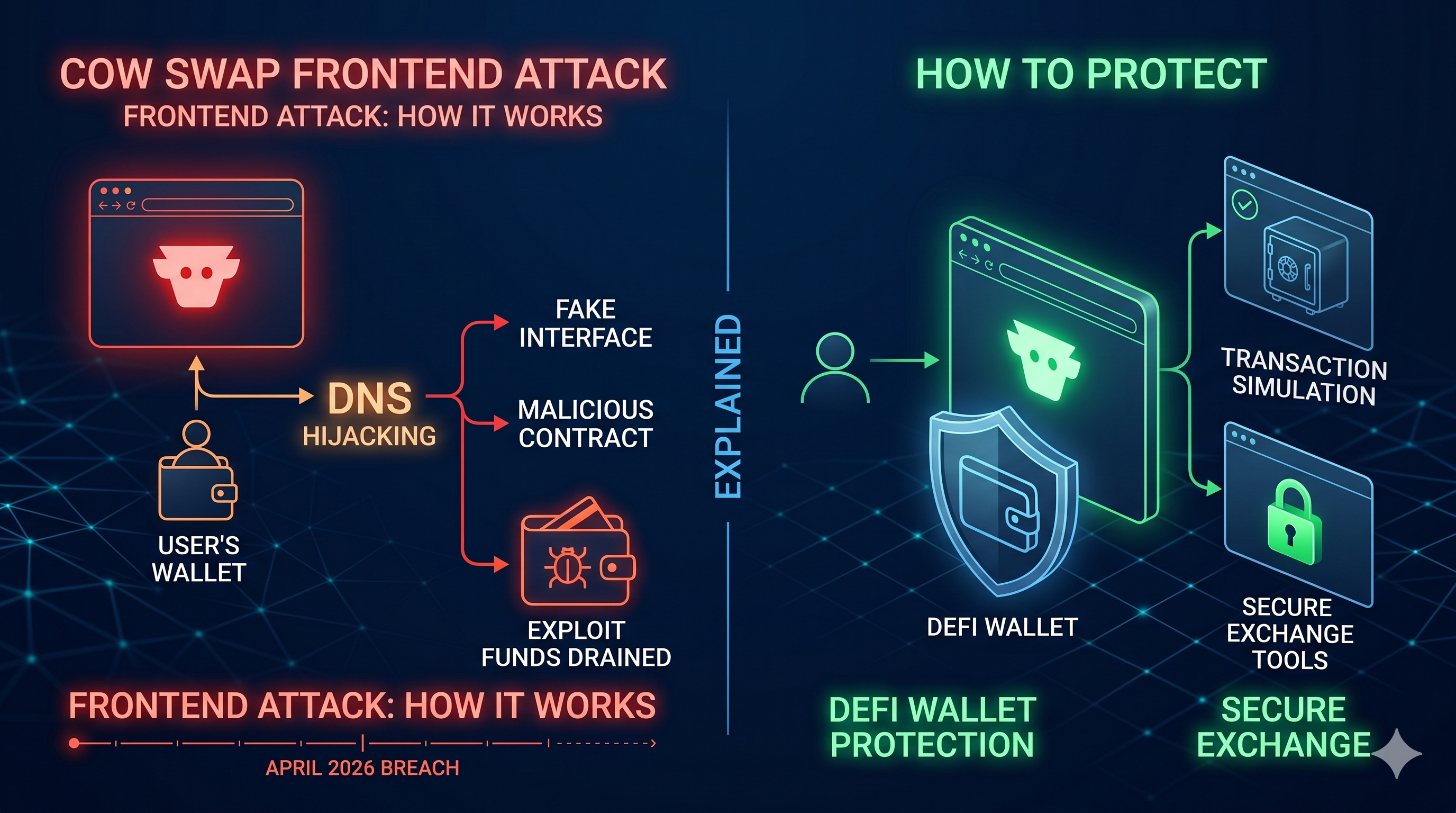

Di dunia keuangan terdesentralisasi yang penuh risiko, keamanan biasanya dibahas dalam hal audit kontrak pintar dan kerentanan on-chain. Namun, serangan CoW Swap pada April 2026 menjadi pengingat keras bahwa bagian paling rentan dari sebuah dapp tidak selalu kode, melainkan antarmukanya. Dengan membajak sistem nama domain (DNS), penyerang berhasil mengambil lebih dari $1,2 juta dari pengguna yang mengira mereka menggunakan platform tepercaya.

Artikel ini menjelaskan bagaimana serangan hijacking CoW Swap DNS terjadi, mengapa serangan frontend menjadi senjata pilihan para peretas pada 2026, dan langkah-langkah spesifik yang harus Anda ambil untuk memastikan dompet Anda tetap aman ketika situs web "resmi" tidak lagi dapat dipercaya.

Poin Utama

-

Pada 14 April 2026, domain cow.fi diretas, mengalihkan pengguna ke situs phishing jahat yang menguras dompet yang terhubung.

-

Berbeda dengan eksploitasi kontrak pintar, pembajakan DNS memanipulasi jalur antara browser Anda dan server, membuat situs palsu terlihat identik dengan situs aslinya.

-

Penyerang CoW Swap menggunakan dokumen palsu dan kerentanan rantai pasokan dalam proses pendaftaran domain .fi untuk mengambil kendali.

-

Pengguna harus mengandalkan alat simulasi transaksi dan dompet perangkat keras yang menampilkan data transaksi mentah sebenarnya, bukan hanya apa yang ditampilkan situs web.

-

Jika Anda berinteraksi dengan CoW Swap selama jendela serangan, Anda harus mencabut semua izin menggunakan alat seperti Revoke.cash segera.

Pencurian DNS CoW Swap April 2026: Apa yang Terjadi?

Dalam lanskap DeFi saat ini, kita sering mengasumsikan bahwa selama kontrak pintar protokol telah diaudit, dana kita aman. Namun, peristiwa pada 14 April 2026 membuktikan bahwa infrastruktur web yang berada di antara pengguna dan blockchain adalah target besar yang sering kali kurang diamankan. Serangan terhadap CoW Swap bukanlah kegagalan kode terdesentralisasi, tetapi eksploitasi canggih terhadap Sistem Nama Domain (DNS) terpusat.

Garis Waktu Pelanggaran

Insiden ini dimulai sekitar pukul 14:54 UTC pada 14 April, ketika tim CoW Swap pertama kali mengidentifikasi anomali dalam resolusi domain

cow.fi. Dalam beberapa menit, jelas bahwa frontend resmi telah diretas pada tingkat registrar.-

14:54 UTC: Pelanggaran terdeteksi. Penyerang berhasil mengalihkan lalu lintas dari

swap.cow.fike alamat IP jahat yang menyediakan klon sempurna antarmuka perdagangan. -

15:41 UTC: CoW DAO mengeluarkan peringatan darurat publik di media sosial, memerintahkan pengguna untuk menghentikan semua interaksi dengan situs tersebut dan mencabut izin terbaru apa pun.

-

18:30 UTC: Untuk mempertahankan kelangsungan layanan dan melindungi pengguna, tim memulai migrasi darurat ke domain cadangan, cow.finance.

-

15 April: Setelah koordinasi intensif dengan registry .fi dan Gandi SAS, domain asli

cow.fiberhasil dipulihkan sepenuhnya dan diamankan dengan RegistryLock dalam waktu sekitar 26 jam setelah peretasan awal.

Dampak dan Kerugian

Meskipun serangan tersebut relatif singkat, dampaknya signifikan karena volume likuiditas yang tinggi biasanya bergerak melalui CoW Protocol. Data pasca-insiden awal memperkirakan total kerugian pengguna sekitar $1,2 juta.

Pencurian paling mencolok melibatkan seorang trader tunggal yang tidak sengaja berinteraksi dengan frontend jahat, mengakibatkan kehilangan 219 ETH (senilai lebih dari $750.000 pada saat itu). Para penyerang memanfaatkan skrip "wallet drainer" yang menampilkan kepada pengguna apa yang tampak seperti persetujuan token standar, tetapi sebenarnya adalah izin luas yang memungkinkan penyerang menyita aset.

Yang sangat penting, CoW Swap mengonfirmasi bahwa kontrak on-chain, API backend, dan jaringan solver tetap sepenuhnya aman. Infrastruktur protokol inti tidak pernah dilanggar; kerentanan hanya ada di rantai pasokan pendaftaran domain, di mana penyerang menggunakan dokumen identitas palsu untuk menipu staf registrar agar menyerahkan kendali DNS.

Anatomi Serangan DNS Hijacking: Cara Kerjanya

Dalam serangan peretasan, kode dasar dieksploitasi. Dalam pembajakan, infrastruktur yang mengarah ke kode tersebut dialihkan. Bayangkan seperti pencuri yang tidak membuka kunci rumah Anda, tetapi mengubah rambu jalan sehingga Anda secara tidak sengaja mengemudi ke versi palsu rumah Anda.

Serangan Rantai Pasok Pendaftaran Domain

Sebagian besar pengguna DeFi menganggap keamanan domain se-decentralized blockchain, tetapi tetap menjadi salah satu kerentanan paling terpusat di Web3. Dalam kasus CoW Swap, para penyerang tidak membobol server internal CoW DAO; mereka menargetkan rantai pasokan, khususnya registry Finlandia dan registrar.

Menggunakan teknik rekayasa sosial yang canggih dan dokumen identitas palsu, para penyerang meyakinkan staf dukungan registrar bahwa mereka adalah pemilik sah dari domain

cow.fi. Setelah mendapatkan akses ke akun administratif, mereka tidak menghapus situs tersebut. Sebaliknya, mereka memodifikasi Catatan DNS A, mengarahkan domain tersebut menjauh dari server aman CoW Swap dan menuju server berbahaya yang dihosting oleh Cloudflare di bawah kendali mereka.Situs Phishing "Shadow"

Setelah DNS dialihkan, siapa pun yang mengetik

swap.cow.fi akan diarahkan ke versi "bayangan" situs tersebut. Antarmuka palsu ini sempurna secara piksel, sering menggunakan CSS dan aset gambar situs asli agar terlihat identik dengan platform aslinya.Inti dari situs bayangan ini adalah skrip Wallet Drainer. Saat pengguna menghubungkan dompetnya, skrip tersebut akan:

-

Pindai Aset: Identifikasi secara instan token dan NFT paling berharga di dompet pengguna.

-

Buat Izin Berbahaya: Alih-alih pertukaran standar, situs akan menampilkan permintaan tanda tangan untuk Permit ERC-2612 atau fungsi

setApprovalForAllyang luas. -

Daya Tarik: Antarmuka akan menyamarkan tanda-tanda ini sebagai "Pembaruan Keamanan" atau langkah "Verifikasi Jaringan". Setelah pengguna menandatangani, mereka secara efektif memberikan "cek kosong" kepada penyerang untuk memindahkan aset mereka sesuai keinginan.

Mengapa Browser Anda Tidak Bisa Membedakan

Aspek paling menakutkan dari serangan DNS hijack adalah bahwa ia melewati intuisi pengguna standar. Karena resolusi DNS terjadi pada tingkat infrastruktur, URL di bilah alamat browser Anda tetap sama—masih menampilkan

https://swap.cow.fi.Mengapa Serangan Frontend Menjadi Batas Baru DeFi?

Selama bertahun-tahun, ancaman utama adalah "bug dalam kode", kelemahan logika dalam kontrak pintar yang memungkinkan peretas mengosongkan kas protokol. Namun, seiring verifikasi formal dan alat audit berbasis AI membuat eksploitasi on-chain semakin sulit dilakukan, penyerang telah mengalihkan upaya mereka ke jalur dengan resistensi paling rendah: antarmuka pengguna.

Kontrak yang Telah Jatuh Tempo vs. Infrastruktur Lemah

Industri DeFi telah menghabiskan jutaan dolar untuk audit kontrak pintar, tetapi sangat sedikit untuk keamanan infrastruktur web. Meskipun vault protokol mungkin secara matematis aman, situs web yang digunakan untuk mengakses vault tersebut sering kali bergantung pada teknologi terpusat era 1990-an seperti DNS dan registrar domain.

Peretas menyadari jauh lebih mudah untuk menipu karyawan registrar melalui rekayasa sosial atau pemalsuan identitas daripada mencari kerentanan zero-day dalam kontrak Solidity yang telah diuji ketat. Inilah mengapa kami melihat peningkatan besar dalam serangan frontend yang menargetkan protokol besar seperti OpenEden, Curvance, dan Maple Finance.

DNS sebagai Kemunduran Kepercayaan

Serangan frontend sangat berbahaya karena tidak terlihat oleh mata telanjang. Dalam serangan phishing standar, pengguna mungkin memperhatikan URL yang salah eja (misalnya,

coowswap.fi). Dalam peristiwa peretasan DNS seperti pelanggaran CoW Swap, URLnya 100% benar.Vitalik Buterin terkenal menyatakan tahun 2026 sebagai tahun di mana pengembang harus membalikkan "penurunan kepercayaan DNS". Masalah intinya adalah bahwa browser web modern tidak dirancang untuk era "Kode adalah Hukum". Ketika server DNS diretas, seluruh rantai kepercayaan rusak tanpa peringatan apa pun kepada pengguna. Ikon "Kunci" di browser Anda secara efektif dijadikan senjata melawan Anda, memberikan rasa aman yang salah saat Anda terhubung ke IP jahat.

Meningkatnya Penipuan-sebagai-layanan

Generasi baru penarik dompet, seperti penarik AngelFerno, telah memungkinkan penyerang dengan keterampilan rendah untuk menjalankan serangan peretasan frontend berdampak tinggi.

Skrip pencuri ini adalah bagian perangkat lunak yang canggih yang:

Identifikasi "Paus": Pindai dompet yang terhubung secara instan untuk memprioritaskan aset paling berharga.

Buat Tanda Tangan Menyesatkan: Mereka tidak hanya meminta transfer; mereka menghasilkan tanda tangan Permit ERC-2612 yang kompleks yang tampak seperti interaksi protokol standar tetapi memberikan kendali penuh kepada penyerang.

Otomatisasi Keuntungan: Dana yang dicuri secara otomatis dibagi antara penipu dan pengembang drainer, menciptakan lingkaran insentif yang diprofesionalisasi yang memastikan serangan frontend tetap menjadi ancaman berkelanjutan terhadap frontier DeFi.

Bagaimana Cara Melindungi Dompet Anda dari Serangan Frontend?

Gunakan Alat Simulasi Transaksi

Pertahanan paling efektif terhadap frontend yang diserang adalah firewall pra-transaksi. Alat-alat seperti Pocket Universe, Wallet Guard, dan Fire adalah ekstensi browser yang bertindak sebagai lapisan perantara antara dapp dan dompet Anda.

Ketika Anda mengklik "Swap" atau "Approve," alat-alat ini mensimulasikan transaksi di lingkungan pribadi dan menunjukkan secara tepat apa yang akan terjadi pada aset Anda sebelum Anda menandatangani. Jika situs yang disusupi mencoba menggunakan "Permit" untuk mengosongkan ETH Anda sambil menampilkan tombol "Confirm Swap" di antarmuka pengguna, simulator akan menandai ketidaksesuaian ini, menampilkan peringatan bahwa "219 ETH akan keluar dari dompet Anda sebagai ganti $0."

Lingkungan Penandatanganan Leverage Terisolasi

Dompet tradisional seperti MetaMask sering kali "tidak melihat" niat jahat dari frontend yang disusupi. Sekarang, banyak pengguna ahli telah beralih ke Rabby Wallet atau Frame, yang dibangun khusus untuk keamanan DeFi.

Pemindaian Risiko Otomatis: Rabby secara asli menguraikan setiap transaksi, menandai jika kontrak baru, tidak diverifikasi, atau baru-baru ini terkait dengan eksploitasi.

Asal yang diizinkan: Dompet ini mempertahankan database alamat kontrak resmi yang telah diverifikasi. Jika Anda berada di

cow.fi tetapi kontrak yang meminta persetujuan bukan kontrak CoW Swap Settlement resmi, dompet akan menampilkan peringatan keamanan tingkat tinggi.Klaritas Kontekstual: Alih-alih menampilkan string hex mentah, lingkungan ini menerjemahkan kode menjadi bahasa Inggris yang mudah dipahami: "Anda memberikan izin kepada [Alamat Hacker] untuk menghabiskan USDC Anda."

Dompet Perangkat Keras

Dompet perangkat keras seperti Ledger Flex atau Trezor Safe 5 hanya seaman pengguna yang mengoperasikannya. Selama serangan CoW Swap, banyak korban menggunakan dompet perangkat keras tetapi masih kehilangan dana karena mengaktifkan "Blind Signing."

Untuk bertahan dari serangan DNS hijack, Anda harus memperlakukan layar hardware wallet sebagai satu-satunya sumber kebenaran.

Nonaktifkan Blind Signing sebisa mungkin untuk memaksa perangkat menampilkan detail transaksi secara lengkap.

Verifikasi Penerima: Selalu periksa alamat kontrak yang ditampilkan di Ledger atau Trezor Anda dengan sumber tepercaya (seperti Etherscan atau dokumentasi resmi proyek).

Periksa Jumlah: Jika Anda melakukan pertukaran $100 tetapi perangkat menampilkan permintaan izin "Tak Terbatas", tolak transaksi segera.

Kebersihan Izin dan Pencabutan

Meskipun Anda belum pernah diserang, kemungkinan besar Anda memiliki persetujuan tak terbatas yang tersimpan di dompet Anda dari perdagangan sebelumnya. Jika salah satu protokol tersebut mengalami pelanggaran frontend di masa depan, dana Anda berisiko.

Membangun rutinitas Kebersihan Izin sangat penting. Gunakan Revoke.cash atau manajer persetujuan bawaan dompet Anda sekali seminggu untuk memeriksa izin Anda. Cari:

Izin Tak Terbatas: Ubah ini menjadi jumlah tertentu.

Kontrak Kedaluwarsa: Cabut akses untuk dapp mana pun yang tidak Anda gunakan dalam 30 hari terakhir.

Izin mencurigakan: Jika Anda melihat persetujuan untuk kontrak yang tidak Anda kenali, cabut segera.

Perdagangan dengan Aman di Tengah Risiko Keamanan di KuCoin

Meskipun DeFi menawarkan inovasi, kurangnya akuntabilitas terpusat selama serangan DNS dapat membuat pengguna terjebak. Bagi mereka yang ingin mendapatkan paparan terhadap ekosistem DeFi tanpa risiko infrastruktur dari frontend yang tidak terverifikasi, KuCoin menyediakan lingkungan yang aman dan dipantau, dibangun berdasarkan keamanan tingkat institusional.

Mengakses Token DeFi Melalui Bursa Aman

Ketika protokol seperti CoW Swap mengalami pelanggaran frontend, harga token asli (COW) sering mengalami volatilitas ekstrem. Perdagangan di KuCoin Spot Market memungkinkan Anda untuk menukar dan memegang token COW tanpa pernah berinteraksi dengan antarmuka dapp yang berpotensi diserang. Dengan menyimpan aset Anda dalam ekosistem KuCoin, Anda mendapatkan manfaat dari pemantauan pasar real-time dan likuiditas mendalam, memastikan Anda dapat memasuki atau keluar dari posisi bahkan ketika situs web resmi protokol sedang offline atau dikompromikan.

Infrastruktur Keamanan KuCoin

Berbeda dengan registrar domain terdesentralisasi yang gagal selama serangan CoW Swap, KuCoin menerapkan strategi pertahanan berlapis-lapis yang dirancang untuk ketahanan institusional.

Pada 2026, KuCoin mempertahankan sertifikasi SOC 2 Type II dan ISO 27001:2022, yang mewakili standar emas untuk manajemen keamanan informasi.

Setelah optimasi arsitektur dompet utama, KuCoin telah meningkatkan logika manajemen alamatnya, menyediakan sistem perlindungan aset yang lebih andal dan tangguh yang dipantau secara real-time oleh tim teknis khusus.

KuCoin menggunakan otentikasi multi-faktor (MFA) dan protokol penundaan penarikan untuk alamat baru, mencegah skenario "penarikan instan" yang umum terlihat dalam serangan phishing frontend.

Menghasilkan Imbal Hasil dengan Keamanan Institusional

Salah satu pendorong utama pengguna mengunjungi frontend DeFi berisiko adalah pencarian imbal hasil.

Hold to Earn: Fitur Hold to Earn KuCoin memungkinkan Anda menghasilkan hadiah harian langsung dari saldo perdagangan yang tersedia (Spot, Margin, dan Futures) tanpa pernah mengunci dana Anda.

KuCoin Earn: Bagi mereka yang mencari imbal hasil lebih tinggi, KuCoin Earn menawarkan serangkaian produk kelas profesional, mulai dari Simple Earn hingga staking jangka tetap, semuanya didukung oleh kontrol risiko internal bursa. Ini memberikan alternatif yang jauh lebih aman daripada berinteraksi dengan antarmuka DeFi eksperimental selama periode ketidakstabilan DNS secara luas.

Kesimpulan

Insiden CoW Swap tahun 2026 adalah pengingat tajam bahwa bagian terdesentralisasi dari DeFi sering berakhir di antarmuka pengguna. Saat penyerang mengalihkan fokus dari eksploitasi kode kompleks ke peretasan DNS yang sederhana namun efektif, tanggung jawab keamanan kembali kepada pengguna. Dengan menggabungkan hardware wallet, simulasi transaksi, dan keamanan institusional dari platform seperti KuCoin, Anda dapat menjelajahi lanskap DeFi tanpa menjadi headline berikutnya.

Pertanyaan yang Sering Diajukan

Apakah CoW Swap aman digunakan sekarang?

Ya. Tim CoW telah memulihkan domain, menerapkan RegistryLock, dan bermigrasi ke infrastruktur yang lebih aman. Namun, selalu verifikasi bahwa Anda berada di URL yang benar.

Apakah serangan CoW Swap memengaruhi kontrak on-chain?

Tidak. Kontrak pintar tidak pernah diretas. Hanya antarmuka situs web yang dirampok. Jika Anda tidak menandatangani transaksi selama jendela serangan, dana Anda tetap aman.

Apa itu RegistryLock?

RegistryLock adalah lapisan keamanan tambahan yang disediakan oleh registrar domain yang memerlukan verifikasi manual dan multi-faktor dari personel yang berwenang sebelum perubahan apa pun dapat dilakukan pada pengaturan DNS domain.

Bagaimana cara mengetahui apakah sebuah situs telah diserang?

Hampir tidak mungkin untuk mengetahuinya hanya dengan melihat URL. Gunakan simulator transaksi (seperti Rabby Wallet) untuk melihat apakah kontrak yang Anda interaksikan adalah kontrak resmi yang telah diverifikasi.

Haruskah saya memindahkan dana saya ke dompet baru?

Jika Anda menandatangani "persetujuan" atau "izin" selama jendela serangan, dompet Anda mungkin berisiko. Anda harus mencabut semua izin segera melalui Revoke.cash atau pindahkan aset Anda ke dompet perangkat keras baru yang aman.

Penafian:Konten ini hanya untuk tujuan informasi dan tidak merupakan saran investasi. Investasi mata uang kripto memiliki risiko. Silakan lakukan riset sendiri (DYOR).

Penafian: Halaman ini diterjemahkan menggunakan teknologi AI (didukung oleh GPT) untuk kenyamanan Anda. Untuk informasi yang paling akurat, lihat versi bahasa Inggris aslinya.