Apa itu Serangan Sandwich: Cara Kerjanya, Contoh Historis, Risiko, dan Pencegahan

2026/04/06 09:30:50

Apa yang tampak seperti slippage biasa di bursa terdesentralisasi tidak selalu biasa. Dalam banyak kasus, seorang trader mengirimkan swap, transaksi menjadi terlihat sebelum konfirmasi, dan bot otomatis bereaksi dalam hitungan detik untuk memanfaatkan informasi tersebut. Hasilnya adalah harga eksekusi yang lebih buruk bagi pengguna dan keuntungan cepat bagi penyerang. Taktik ini dikenal sebagai sandwich attack, dan telah menjadi salah satu bentuk MEV yang paling banyak dibahas dalam keuangan terdesentralisasi.

Pasar kripto yang lebih luas dibangun berdasarkan transparansi, kecepatan, dan akses terbuka. Kualitas-kualitas tersebut merupakan bagian dari apa yang membuat DeFi menarik. Pada saat yang sama, keterbukaan yang sama memungkinkan bot canggih memantau transaksi yang sedang menunggu, memperkirakan dampak harga, dan memasukkan perdagangan mereka sendiri di sekitar aktivitas pengguna. Ini menciptakan masalah struktur pasar yang harus dipahami oleh setiap pengguna kripto serius.

Pada akhir artikel ini, Anda akan memahami apa itu serangan sandwich, bagaimana serangan sandwich bekerja di crypto, mengapa serangan ini umum terjadi pada bursa terdesentralisasi berbasis AMM, trader mana yang paling rentan, dan langkah-langkah praktis apa yang dapat mengurangi paparan. Anda juga akan melihat bagaimana taktik ini berhubungan dengan diskusi lebih luas mengenai perdagangan DeFi, pengurutan transaksi, keadilan pasar onchain, dan perlindungan MEV.

Hook

Bagaimana jika perdagangan kripto Anda tidak hanya dipengaruhi oleh volatilitas, tetapi sengaja ditargetkan sebelum bahkan mencapai blockchain?

Ikhtisar

Artikel ini menjelaskan makna serangan sandwich dalam crypto, menguraikan cara kerjanya, mengeksplorasi dampaknya terhadap perdagangan terdesentralisasi, meninjau contoh historis dari munculnya DeFi, dan menguraikan risiko utama serta tindakan pencegahan yang harus dipahami trader.

Tesis

Tujuan artikel ini adalah menjelaskan serangan sandwich dengan cara yang jelas dan praktis agar pembaca dapat memahami bagaimana serangan ini memengaruhi perdagangan kripto, mengapa hal ini penting di pasar DeFi modern, dan bagaimana trader dapat mengurangi kemungkinan menjadi korban manipulasi pasar semacam ini.

Apa Itu Serangan Sandwich?

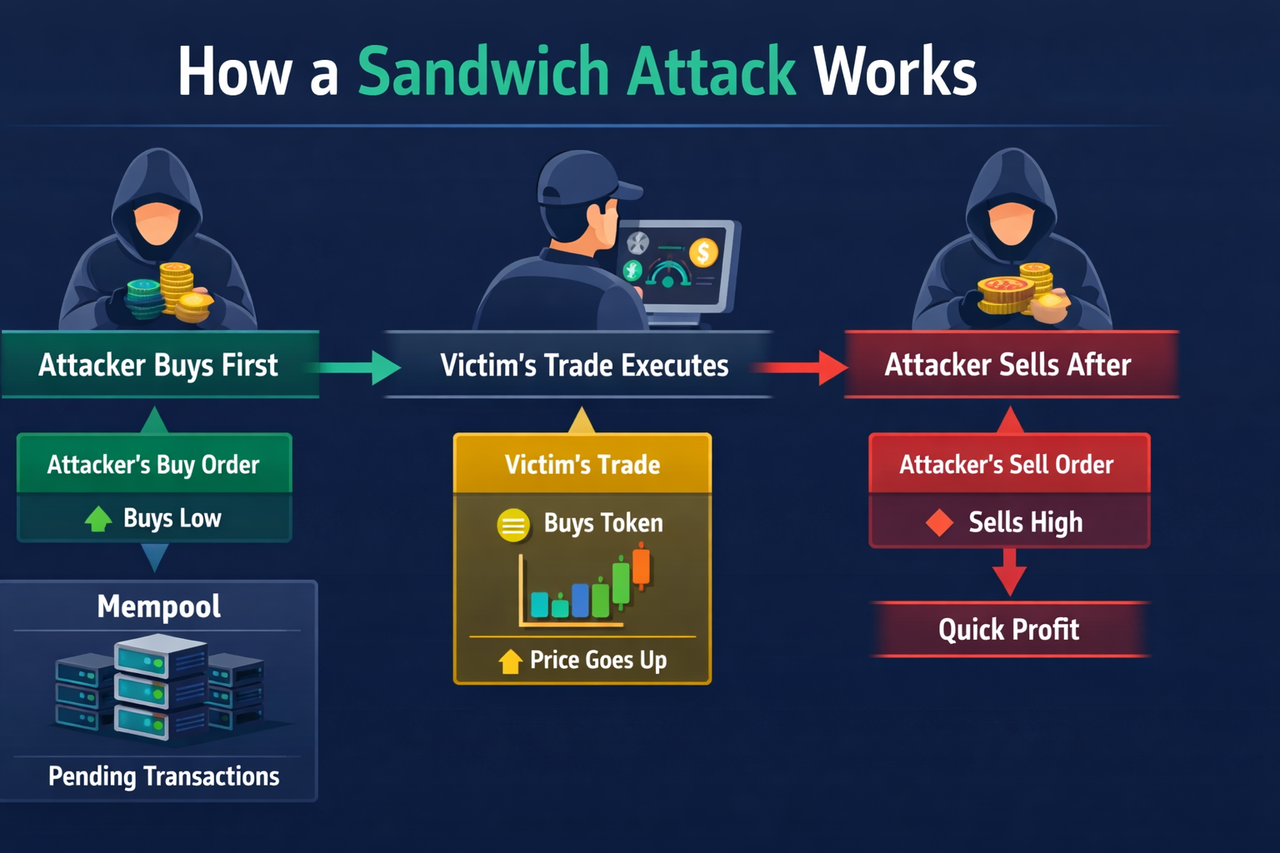

Serangan sandwich adalah eksploitasi perdagangan DeFi yang biasanya terjadi di bursa terdesentralisasi yang menggunakan automated market makers (AMMs). Dengan sederhana, penyerang melihat transaksi korban yang sedang menunggu di mempool, melakukan satu perdagangan sebelumnya dan satu lagi setelahnya, serta mendapatkan keuntungan dari slippage harga yang disebabkan oleh perintah korban.

Strukturnya sederhana:

-

perdagangan pertama penyerang datang terlebih dahulu

-

perdagangan korban berada di tengah

-

perdagangan kedua pelaku datang terakhir

Tujuannya adalah untuk mendapatkan keuntungan dari dampak harga korban.

Misalnya, bayangkan seorang trader ingin membeli sebuah token di bursa terdesentralisasi. Jika pesanan tersebut cukup besar, ia akan mendorong harga token naik di dalam kolam likuiditas. Bot sandwich dapat mendeteksi transaksi yang sedang menunggu, membeli token terlebih dahulu, membiarkan perdagangan korban mendorong harga lebih tinggi, lalu menjual segera setelahnya untuk mendapatkan keuntungan.

Korban tetap menyelesaikan perdagangan, tetapi dengan harga yang lebih buruk daripada yang akan mereka terima jika penyerang tidak ikut campur.

Itu yang membuat serangan sandwich sangat penting dalam kripto. Mereka biasanya tidak melibatkan pencurian dana secara langsung atau eksploitasi bug perangkat lunak. Sebaliknya, mereka memanfaatkan lingkungan perdagangan itu sendiri. Penyerang bergantung pada tiga kondisi:

-

visibilitas publik transaksi yang tertunda

-

pergerakan harga yang dapat diprediksi di kolam berbasis AMM

-

kesediaan korban untuk menerima beberapa slippage

Karena itu, serangan sandwich lebih dipahami sebagai eksploitasi urutan transaksi daripada peretasan tradisional.

Cara Kerja Serangan Sandwich

Untuk memahami serangan sandwich dengan jelas, akan lebih membantu jika melihat prosesnya langkah demi langkah.

-

Seorang trader mengirimkan swap

Seorang pengguna melakukan perdagangan di bursa terdesentralisasi. Misalnya, mereka dapat menukar ETH untuk token lain di platform DeFi seperti AMM bergaya Uniswap.

Sebelum perdagangan diselesaikan, transaksi sering berada di area tunggu publik yang dikenal sebagai mempool. Di sinilah transaksi yang belum diproses dapat dilihat sebelum ditambahkan ke blockchain.

-

Sebuah bot mendeteksi transaksi yang sedang menunggu

Bot spesifik terus-menerus memindai mempool. Mereka mencari perdagangan yang bisa menghasilkan keuntungan untuk dieksploitasi, terutama:

-

pertukaran besar

-

perdagangan yang melibatkan token dengan likuiditas rendah

-

transaksi dengan toleransi slippage yang cukup untuk memberi ruang bagi pergerakan harga

Jika bot memperkirakan bahwa perdagangan korban akan menggerakkan pasar cukup untuk menciptakan keuntungan, ia bertindak segera.

-

Penyerang melakukan perdagangan pertama

Penyerang mengirim transaksi yang akan dieksekusi sebelum pesanan korban. Ini sering dilakukan dengan membayar biaya gas lebih tinggi atau menggunakan metode lain untuk mendapatkan prioritas.

Jika korban membeli token, penyerang membeli terlebih dahulu. Pembelian preemptif ini mendorong harga naik sebelum transaksi korban diproses.

-

Perdagangan korban dieksekusi dengan harga yang lebih buruk

Sekarang perdagangan korban berhasil diproses, tetapi harga sudah bergerak berlawanan dengan mereka. Korban menerima lebih sedikit token dari yang diharapkan atau membayar lebih dari yang diharapkan.

Transaksi masih berhasil karena pergerakan harga tetap berada dalam toleransi slippage pengguna.

-

Penyerang keluar setelah korban

Setelah perdagangan korban mendorong harga lebih jauh, penyerang melakukan perdagangan kedua, biasanya menjual aset yang dibeli pada langkah pertama. Ini memungkinkan penyerang untuk mengamankan keuntungan cepat.

Hasilnya terlihat seperti ini:

-

penyerang membeli dengan harga rendah

-

perdagangan korban mendorong harga lebih tinggi

-

penyerang menjual tinggi

Semua ini bisa terjadi dalam detik atau milidetik.

Contoh Sederhana dari Serangan Sandwich

Misalkan seorang pengguna ingin membeli Token A dengan ETH di bursa terdesentralisasi. Kolam likuiditas untuk Token A tidak sangat dalam, sehingga pesanan yang lebih besar akan menggerakkan harga secara nyata.

Bot sandwich melihat pertukaran yang sedang menunggu dari pengguna di mempool. Bot segera mengirimkan pesanan beli sendiri terlebih dahulu. Pembelian ini meningkatkan harga Token A. Kemudian pesanan beli asli korban diproses dengan harga baru yang lebih tinggi. Akhirnya, bot menjual token yang baru saja dibelinya.

Penyerang mendapatkan keuntungan dari selisih antara harga pembelian yang lebih rendah dan harga penjualan yang lebih tinggi.

Korban mungkin hanya menyadari bahwa mereka menerima lebih sedikit token daripada yang diharapkan. Bagi mereka, hal ini mungkin tampak seperti slippage biasa. Namun, pada kenyataannya, pergerakan harga sengaja diciptakan untuk memanfaatkan transaksi mereka.

Ini adalah salah satu alasan mengapa serangan sandwich sulit diidentifikasi oleh trader biasa. Pertukaran tetap selesai. Antarmuka mungkin tidak menunjukkan hal yang jelas mencurigakan. Kerugian sering kali tersembunyi di dalam harga eksekusi akhir.

Mengapa Serangan Sandwich Terjadi di DeFi

Serangan sandwich menjadi umum karena DeFi menciptakan kondisi tepat di mana serangan tersebut dapat berkembang.

Keterlihatan transaksi publik

Pada banyak blockchain, transaksi terlihat sebelum dikonfirmasi. Transparansi ini membantu jaringan berfungsi, tetapi juga memberi bot waktu untuk memeriksa transaksi yang sedang menunggu dan merencanakan tindakan berdasarkan itu.

Dalam keuangan tradisional, tidak semua pesanan yang tertunda terlihat secara terbuka kepada setiap pesaing dengan cara yang sama. Di DeFi, visibilitas publik menjadi fitur sekaligus kelemahan.

Harga berbasis AMM

Sebagian besar bursa terdesentralisasi tidak menggunakan buku order tradisional. Sebaliknya, mereka mengandalkan automated market makers yang menghitung harga token berdasarkan keseimbangan aset dalam kolam likuiditas.

Ketika seseorang menempatkan pesanan beli besar, harga naik. Ketika seseorang menempatkan pesanan jual besar, harga turun. Pergerakan ini tidak acak. Ini mengikuti rumus kolam, yang membuat serangan sandwich dimungkinkan.

Toleransi slippage

Pengguna sering mengizinkan tingkat slippage tertentu agar transaksi mereka tidak gagal jika harga berubah sedikit sebelum konfirmasi. Ini praktis, tetapi juga menciptakan ruang bagi penyerang.

Jika penyerang dapat menggerakkan harga melawan korban sambil tetap berada dalam rentang slippage yang diizinkan, perdagangan tetap akan dieksekusi.

Kecepatan dan otomatisasi

Sebagian besar serangan sandwich dilakukan oleh bot daripada manusia. Bot dapat memantau transaksi yang sedang menunggu, mensimulasikan keuntungan potensial, dan mengirimkan transaksi prioritas hampir secara instan.

Ini membuat sandwiching sangat dapat diskalakan. Setelah strategi ini diketahui, ia dapat diotomatisasi di sejumlah besar perdagangan.

Mengapa Serangan Sandwich Penting

Serangan sandwich mungkin terdengar teknis, tetapi memiliki dampak nyata pada trader kripto sehari-hari. Ini penting karena pengguna akhirnya mendapatkan harga yang lebih buruk, terutama pada perdagangan besar atau dengan likuiditas rendah. Seiring waktu, ini dapat mengurangi kepercayaan terhadap DeFi dan membuat perdagangan terdesentralisasi terasa tidak adil.

Mereka juga menyoroti masalah lebih besar di pasar kripto: transparansi tidak selalu mengarah pada keadilan. Ketika transaksi yang tertunda terlihat, pelaku yang lebih cepat dapat memanfaatkan informasi tersebut untuk mendapatkan keuntungan dengan mengorbankan pengguna biasa.

Serangan Sandwich dan MEV

Serangan sandwich adalah salah satu contoh paling jelas dari MEV, atau maximal extractable value. MEV merujuk pada keuntungan yang diperoleh dengan mengubah urutan transaksi dalam sebuah blok.

Dalam serangan sandwich, penyerang mendapatkan uang dengan melakukan satu perdagangan sebelum korban dan satu lagi setelahnya. Hal ini menjadikan urutan transaksi sebagai sumber utama keuntungan.

Karena ide ini mudah dipahami, serangan sandwich menjadi salah satu contoh utama yang digunakan untuk menjelaskan cara kerja MEV di DeFi.

Latar Belakang Historis: Kenaikan Serangan Sandwich

Serangan sandwich tidak menjadi dikenal luas karena satu peristiwa terpisah. Mereka muncul melalui pola berulang selama ekspansi cepat keuangan terdesentralisasi.

Pertumbuhan awal DeFi

Saat DeFi mendapatkan momentum di awal tahun 2020-an, bursa terdesentralisasi seperti Uniswap membuat pertukaran token menjadi sederhana dan mudah diakses. Siapa pun dapat melakukan perdagangan langsung dari dompet, dan kolam likuiditas memungkinkan pasar berfungsi tanpa maker tradisional.

Inovasi ini membantu mendorong pertumbuhan pesat dalam perdagangan onchain. Namun, ia juga memperkenalkan kelemahan. Perdagangan yang tertunda terlihat, dan harga AMM merespons secara prediktif terhadap pertukaran besar. Hal ini memungkinkan bot untuk mengidentifikasi dan memanfaatkan peluang yang menguntungkan.

Peningkatan pengakuan dari para pedagang dan peneliti

Seiring ekosistem menjadi lebih matang, para pedagang mulai memperhatikan eksekusi yang tidak biasa buruk pada pertukaran besar, terutama di kolam dengan likuiditas lebih rendah. Para peneliti dan pengamat pasar mulai menganalisis pola transaksi dan menyadari bahwa banyak kasus ini bukan slippage acak. Mereka adalah serangan terstruktur.

Setelah pola ini dikenal luas, sandwiching berpindah dari menjadi detail teknis menjadi topik utama dalam pendidikan dan penelitian DeFi.

Dari taktik oportunis menjadi strategi terindustrialisasi

Pada awalnya, serangan sandwich mungkin tampak seperti perilaku oportunis yang terisolasi. Namun, seiring potensi keuntungannya menjadi lebih jelas, infrastruktur khusus muncul. Bot menjadi lebih canggih. Pencari membangun sistem untuk memindai mempool, mensimulasikan perdagangan, menghitung profitabilitas, dan berlomba untuk mendapatkan prioritas.

Pada titik itu, serangan sandwich tidak lagi menjadi efek samping. Mereka telah menjadi sebuah industri.

Contoh Historis Serangan Sandwich

Karena serangan sandwich sering terjadi pada tingkat transaksi, mereka tidak selalu diwakili oleh satu headline terkenal. Cara paling jelas untuk memahami sejarahnya adalah melalui tahapan utama dan contoh-contoh berulang.

-

Ethereum dan Uniswap di era awal DeFi

Lingkungan utama pertama di mana serangan sandwich menjadi terlihat luas adalah ekosistem DeFi Ethereum, terutama di sekitar bursa berbasis AMM seperti Uniswap.

Saat volume perdagangan berbasis ethereum meningkat, pertukaran yang lebih besar sering menarik bot yang dapat memantau mempool dan bertindak dalam hitungan detik. Peneliti dan pedagang mengamati pola berulang:

-

sebuah pertukaran yang tertunda dalam jumlah besar muncul

-

sebuah bot masuk terlebih dahulu

-

perdagangan korban dieksekusi dengan harga yang lebih buruk

-

bot keluar segera setelah

Fase ini penting secara historis karena menetapkan struktur klasik yang digunakan untuk menjelaskan serangan sandwich saat ini. Mempool publik Ethereum, dikombinasikan dengan popularitas perdagangan berbasis AMM, menjadikannya studi kasus awal yang paling jelas.

Bagi banyak pengguna, ini adalah pertama kalinya mereka menyadari bahwa eksekusi buruk di DeFi mungkin bukan hanya pergerakan pasar acak.

-

Kenaikan para pencari MEV profesional

Seiring dengan kedewasaan DeFi, serangan sandwich menjadi jauh lebih canggih. Yang awalnya merupakan strategi oportunistik berubah menjadi kegiatan spesialis yang dilakukan oleh pencari MEV.

Pencari ini membangun alat khusus untuk mengidentifikasi peluang pengurutan transaksi yang menguntungkan. Sistem mereka memantau mempool secara terus-menerus, menjalankan simulasi untuk memperkirakan apakah perdagangan yang sedang menunggu dapat disandwich secara menguntungkan, dan mengirimkan transaksi dengan biaya yang dioptimalkan dengan cermat.

Fase ini penting secara historis karena menandai transisi dari aktivitas bot yang terpisah menjadi pasar yang kompetitif dan profesional. Serangan sandwich tidak lagi menjadi kejadian acak. Mereka menjadi strategi inti dalam ekosistem MEV yang berkembang.

Ini juga mengubah skala masalahnya. Setelah pencari yang sangat dioptimalkan memasuki ruang ini, sandwiching menjadi lebih sistematis dan lebih sulit dihindari oleh pengguna biasa.

-

Perang gas antara bot yang bersaing

Fase historis penting lainnya terjadi ketika beberapa bot mulai menargetkan transaksi yang sama yang sedang menunggu. Jika satu pertukaran tampak sangat menguntungkan, beberapa pencari mungkin mencoba untuk menyandwichnya secara bersamaan.

Ini menyebabkan perang gas, di mana bot membayar biaya yang semakin tinggi untuk mendapatkan prioritas transaksi. Kontes-kontes ini menunjukkan betapa berharganya peluang sandwich.

Secara historis, ini merupakan titik balik karena menunjukkan bahwa serangan sandwich bukanlah gangguan kecil. Mereka cukup signifikan secara ekonomi untuk memicu persaingan sengit antara pelaku profesional.

Ini juga mengungkap lapisan ketidakefisienan kedua: tidak hanya korban dieksploitasi, tetapi persaingan antar bot juga dapat meningkatkan kepadatan jaringan dan biaya transaksi secara lebih luas.

-

Ekspansi di luar Ethereum

Meskipun Ethereum menjadi lingkungan paling dikenal untuk serangan sandwich, taktik ini tidak tetap terbatas pada satu blockchain.

Saat rantai lain mengadopsi bursa terdesentralisasi dan perdagangan berbasis AMM, kerentanan serupa muncul di tempat lain. Setiap ekosistem dengan karakteristik ini bisa menjadi sasaran:

-

transaksi yang tertunda terlihat

-

perdagangan token aktif

-

kolam likuiditas yang bereaksi secara prediktif terhadap ukuran pesanan

-

pengguna yang bersedia menerima slippage

Ekspansi ini menunjukkan bahwa serangan sandwich tidak spesifik pada satu merek atau satu protokol. Mereka adalah fitur struktural dari jenis-jenis tertentu dari desain pasar onchain.

Perubahan historis itu penting karena menggeser percakapan menjauh dari menyalahkan satu rantai dan beralih ke pengakuan masalah desain yang lebih luas di DeFi.

-

Pasar koin meme dan token dengan likuiditas rendah

Contoh lain yang sangat terlihat dari serangan sandwich muncul di pasar meme coin dan token baru yang likuiditasnya rendah.

Lingkungan-lingkungan ini terutama menarik bagi penyerang karena sering menggabungkan:

-

likuiditas dangkal

-

volatilitas tinggi

-

permintaan ritel cepat

-

pengaturan slippage lebar

-

pedagang berebut untuk membuka posisi dengan cepat

Dalam kondisi ini, bahkan perdagangan preemptif yang relatif kecil dapat menggeser harga secara signifikan. Hal itu membuat bot lebih mudah mengeksploitasi pengguna.

Fase ini penting secara historis karena membawa serangan sandwich ke dalam pengalaman sehari-hari para pedagang ritel. Masalah ini tidak lagi terbatas pada peneliti atau peserta DeFi besar. Pengguna biasa bisa merasakannya secara langsung ketika mereka mendapatkan harga jauh lebih buruk dari yang diharapkan selama peluncuran token populer.

Risiko dan Tindakan Pencegahan terhadap Serangan Sandwich di DeFi

-

Paparan public mempool: Transaksi yang tertunda sering kali terlihat sebelum konfirmasi, memberi bot waktu untuk mendeteksi dan menargetkan perdagangan.

-

Pengaturan slippage tinggi: Toleransi slippage yang lebar memberi penyerang lebih banyak ruang untuk menggerakkan harga melawan pengguna sambil tetap memungkinkan transaksi berjalan.

-

Pool dengan likuiditas rendah: Likuiditas tipis membuat harga lebih mudah dimanipulasi, yang meningkatkan risiko serangan sandwich.

-

Kerugian tersembunyi: Banyak trader hanya menyadari bahwa swap berhasil, bukan bahwa mereka menerima harga eksekusi yang lebih buruk.

-

Perlindungan tidak lengkap: Alat perlindungan MEV dapat membantu mengurangi paparan, tetapi tidak menghilangkan seluruh risiko serangan sandwich.

-

Peringatan bagi trader: Pengguna dapat mengurangi risiko dengan menjaga slippage tetap rendah, menghindari kolam yang tidak likuid, membagi pertukaran besar, dan menggunakan alat routing terlindungi jika tersedia.

Kesimpulan

Serangan sandwich dalam crypto adalah salah satu contoh paling jelas bagaimana visibilitas transaksi dan mekanisme eksekusi dapat membentuk hasil nyata di DeFi. Penyerang melakukan satu perdagangan sebelum transaksi korban yang sedang menunggu dan satu lagi setelahnya, mengambil keuntungan sementara korban mendapatkan harga yang lebih buruk. Konsepnya sederhana, sangat efektif dalam praktik, dan sangat terkait dengan meningkatnya MEV di pasar terdesentralisasi.

Artikel ini telah membahas makna serangan sandwich, cara kerjanya, mengapa serangan ini memengaruhi perdagangan kripto dan keamanan pasar, pola historis yang menjadikannya topik utama di DeFi, serta tindakan pencegahan praktis yang harus dipahami pengguna. Poin utamanya sederhana: perdagangan yang sukses tidak selalu merupakan perdagangan yang adil. Di dunia kripto, kualitas eksekusi sangat penting.

Bagi para pedagang, pendidik, dan siapa pun yang berusaha memahami bursa terdesentralisasi secara lebih mendalam, serangan sandwich tetap menjadi salah satu konsep paling penting dalam DeFi modern.

Ajakan Bertindak

Ingin memahami risiko perdagangan DeFi dengan lebih jelas? Kunjungi KuCoin Learn untuk mengetahui lebih lanjut tentang sandwich attacks, slippage, dan dasar-dasar DeFi.

Pertanyaan yang Sering Diajukan Tentang Serangan Sandwich

Apa itu serangan sandwich di crypto?

Serangan sandwich adalah eksploitasi perdagangan DeFi di mana penyerang melakukan satu transaksi sebelum dan satu transaksi setelah transaksi calon korban untuk mendapatkan keuntungan dari pergerakan harga yang disebabkan oleh transaksi korban tersebut.

Mengapa disebut serangan sandwich?

Ini disebut serangan sandwich karena transaksi korban ditempatkan di antara dua transaksi penyerang, seperti isian di antara dua irisan roti.

Apakah serangan sandwich sama dengan front-running?

Tidak persis. Front-running biasanya berarti menempatkan transaksi sebelum transaksi lain yang sedang menunggu. Serangan sandwich adalah versi yang lebih spesifik yang juga mencakup transaksi kedua setelah korban.

Di mana serangan sandwich biasanya terjadi?

Mereka paling sering terjadi di bursa terdesentralisasi yang menggunakan automated market makers, terutama ketika perdagangan terlihat di public mempool dan pasangan token memiliki likuiditas terbatas.

Siapa yang paling rentan terhadap serangan sandwich?

Pedagang besar, pengguna yang memperdagangkan token dengan likuiditas rendah, pembeli meme coin, dan orang-orang yang menggunakan pengaturan slippage tinggi biasanya paling rentan.

Apakah serangan sandwich dapat terjadi di luar ethereum?

Ya. Mereka dapat terjadi di lingkungan blockchain mana pun di mana transaksi yang tertunda terlihat dan penetapan harga gaya AMM membuat urutan transaksi menguntungkan.

Bagaimana pengguna dapat mengurangi risiko serangan sandwich?

Pengguna dapat mengurangi risiko dengan memperketat slippage, menghindari kolam yang tidak likuid, membagi pertukaran besar, menggunakan alat routing terlindungi jika tersedia, dan lebih memperhatikan kualitas eksekusi.

Apakah serangan sandwich ilegal?

Perlakuan hukum tergantung pada yurisdiksi dan fakta kasusnya. Dalam sebagian besar diskusi kripto, serangan sandwich diperlakukan sebagai masalah struktur pasar dan MEV, bukan sebagai eksploitasi perangkat lunak sederhana.

Penafian: Informasi yang disediakan di halaman ini mungkin berasal dari sumber pihak ketiga dan tidak selalu mewakili pandangan atau opini KuCoin. Konten ini dimaksudkan semata-mata untuk tujuan informasi umum dan tidak boleh dianggap sebagai saran keuangan, investasi, atau profesional. KuCoin tidak menjamin keakuratan, kelengkapan, atau keandalan informasi, dan tidak bertanggung jawab atas kesalahan, kelalaian, atau akibat apa pun yang diakibatkan oleh penggunaannya. Berinvestasi dalam aset digital membawa risiko yang melekat. Silakan evaluasi toleransi risiko dan situasi keuangan Anda dengan cermat sebelum membuat keputusan investasi apa pun. Untuk detail lebih lanjut, silakan konsultasikan Ketentuan Penggunaan dan Pengungkapan Risiko

Penafian: Halaman ini diterjemahkan menggunakan teknologi AI (didukung oleh GPT) untuk kenyamanan Anda. Untuk informasi yang paling akurat, lihat versi bahasa Inggris aslinya.