Autor original: Bocai Bocai (X: @bocaibocai_)

Resumen principal

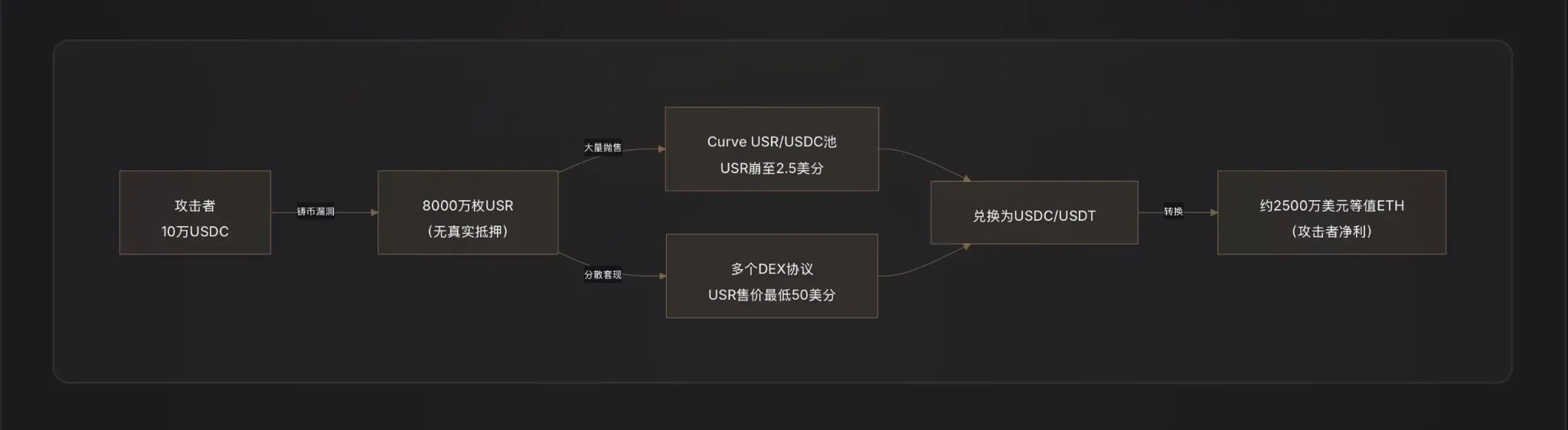

Técnica de ataque: El atacante utilizó solo aproximadamente 100.000 dólares en USDC, aprovechando una vulnerabilidad crítica en la función de acuñación de USR — posiblemente debido a la manipulación del oráculo, la filtración de la clave del firmante fuera de la cadena, o la falta de verificación de monto entre la solicitud y la ejecución de la acuñación — para crear arbitrariamente 80 millones de USR (valor aproximado de 80 millones de dólares), que luego intercambió rápidamente por activos reales.

Ruta de arbitraje: El atacante vendió gradualmente los USR fraudulentamente acuñados en piscinas de liquidez como Curve Finance, haciendo que el precio del USR cayera hasta un mínimo de 2,5 centavos de dólar; durante el caos de desvinculación, se liquidadaron aproximadamente 25 millones de dólares, tras lo cual los beneficios del arbitraje se convirtieron en ETH para completar la lavado.

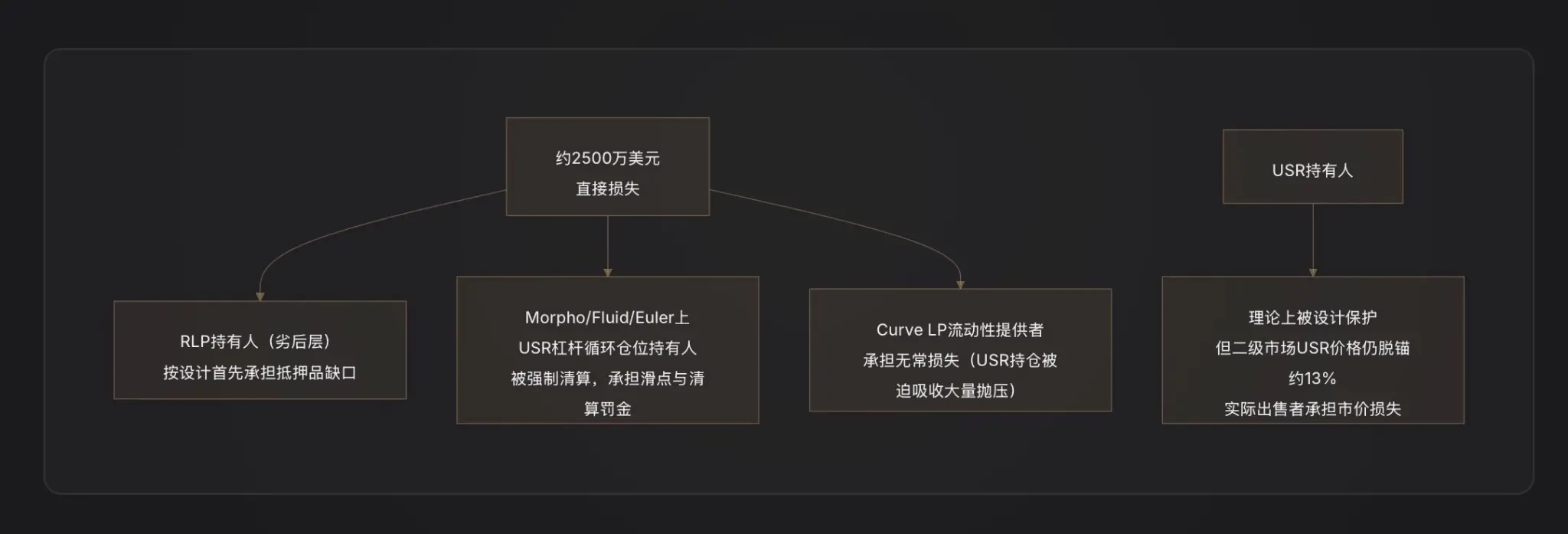

Distribución de pérdidas: Según la lógica de diseño de la arquitectura de riesgo en dos capas de Resolv, la brecha de colateral causada por este ataque es asumida inicialmente por los titulares del fondo de seguro RLP (el precio de RLP disminuirá junto con el valor neto de los activos del protocolo), mientras que los titulares de USR están teóricamente protegidos antes de la suspensión de reembolsos del protocolo; sin embargo, las posiciones apalancadas de bucle (Looping) de USR en protocolos de préstamo como Morpho sufrieron liquidaciones forzadas debido al desacoplamiento, generando pérdidas secundarias.

Protocolos afectados: Los protocolos DeFi más afectados incluyen: Curve Finance (el pool de liquidez USR/USDC colapsó instantáneamente), Morpho (las posiciones apalancadas con USR como garantía desencadenaron liquidaciones), Fluid y Euler (también presentan posiciones cíclicas USR/RLP).

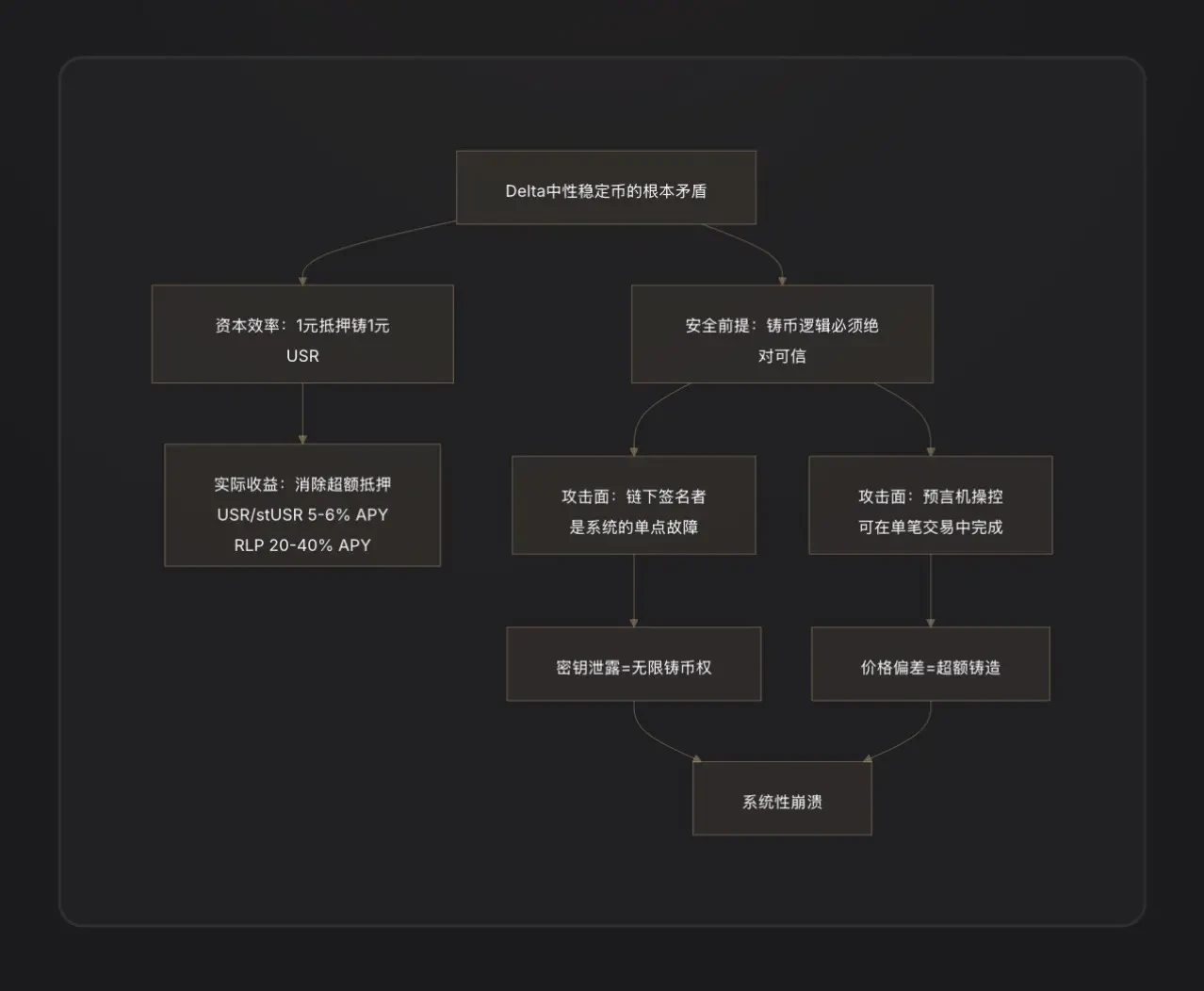

Advertencia del sector: Este evento revela una debilidad fundamental de las stablecoins de neutralidad Delta: el punto de acoplamiento entre la lógica de acuñación y las firmas fuera de cadena/ oráculos es la superficie de ataque más vulnerable del sistema. Cualquier diseño de eficiencia de capital que prometa "acuñar 1 dólar por 1 dólar" debe basarse en auditorías de seguridad contractuales extremadamente rigurosas.

I. RESOLV y USR: Para comprender este ataque, primero debes entender este sistema

Antes de discutir el ataque, debemos entender primero cómo funciona USR, ya que los atacantes aprovecharon la parte más sutil y vulnerable de su diseño.

Mecanismo clave de USR: moneda estable neutra al delta

USR no es un stablecoin respaldado por depósitos bancarios como USDT, ni un stablecoin sobrecollateralizado como DAI. Es un stablecoin de neutralidad Delta: una arquitectura que logra neutralidad de riesgo neto mediante la posición combinada de poseer ETH spot y vender en corto contratos perpetuos de ETH [Nota 1].

La lógica es la siguiente:

Cuando depositas 1 dólar en ETH para acuñar 1 USR, el protocolo Resolv abre simultáneamente una posición corta en ETH del mismo monto en el mercado de futuros perpetuos. Si el ETH sube, ganas en spot pero pierdes en el contrato; si el ETH baja, ganas en el contrato pero pierdes en spot: se compensan mutuamente, manteniendo tu patrimonio neto aproximadamente en 1 dólar. Esto desvincula el USR del precio del ETH, mientras mantiene el anclaje de 1:1 con el dólar [nota 2].

La ventaja de esta arquitectura es una eficiencia de capital extremadamente alta: solo necesitas 1 dólar en ETH para acuñar 1 USR, sin necesidad de garantía excesiva. Las fuentes de ingresos son las tarifas de financiación de las posiciones de cobertura (los pagos de los largos a los cortos) y los rendimientos del staking de ETH, lo que permite a los titulares de USR obtener un rendimiento anualizado de aproximadamente 5-6%, y la versión staked, stUSR, ofrece una tasa aún más alta [nota 3].

Arquitectura de doble capa: aislamiento de riesgos entre USR y RLP

Resolv diseñó una estructura de tokens de dos capas para abordar la pregunta de "¿quién asume el riesgo operativo del protocolo?":

Capa USR (prioridad alta): los titulares disfrutan de una protección de anclaje estable, y las pérdidas no recaen sobre ellos;

Capa RLP (capa subordinada): Los titulares de RLP actúan como "fondo de seguro" del protocolo, asumiendo riesgos de mercado, riesgo de contraparte (como tasas de financiación continuamente negativas) y riesgos potenciales del contrato, a cambio de rendimientos más altos (20-40% anualizados) [Nota 4].

Las reglas son claras: cualquier pérdida primero se deduce de RLP, luego de USR. Cuando la tasa de colateralización de USR cae por debajo del 110%, la redención de RLP se congelará automáticamente para priorizar la protección de los titulares de USR [nota 5].

Esta es la premisa clave para comprender la asignación de pérdidas en este ataque.

Punto de ataque: ¿Qué problema tiene exactamente la función de acuñación?

Este es el eslabón más crítico y el que tiene menos información disponible. Los datos en la cadena han confirmado un hecho: el atacante "compró" USR por un valor de 50 millones de dólares con solo 100.000 dólares en USDC[1]. Esta relación de acuñación de 1:500 indica que la validación del monto de acuñación del contrato falló por completo.

El fondo de criptomonedas D2 Finance propuso tres hipótesis posibles sobre las vías de ataque [nota 9]:

Hipótesis A: Manipulación del oráculo. El precio de acuñación de USR depende del oráculo de precios. Si un atacante puede reducir temporalmente el precio del oráculo en una transacción (por ejemplo, mediante un flash loan para manipular el mercado), haciendo que el contrato crea que los activos depositados por el usuario tienen un valor mayor, se podrían acuñar USR en exceso [nota 6].

Hipótesis B: Compromiso de la clave del firmador fuera de la cadena (Off-Chain Signer Compromise). El proceso de acuñación de Resolv incluye un paso de verificación de firma fuera de la cadena: las solicitudes de acuñación del usuario deben ser firmadas por el servicio backend del protocolo para poder ejecutarse. Si esta clave de firma es robada, un atacante puede falsificar instrucciones de acuñación legítimas de cualquier monto, eludiendo todas las restricciones en la cadena[2].

Hipótesis C: Falta de validación del monto entre la solicitud y la ejecución (Validation Gap). El proceso de acuñación se divide en dos pasos: "solicitar" y "ejecutar la acuñación". Si el contrato no verifica estrictamente durante la ejecución si el monto final coincide con el monto solicitado, un atacante podría modificar los parámetros después de realizar la solicitud y antes de la ejecución para lograr una acuñación excesiva.

Al momento de la redacción del informe, Resolv aún no ha publicado el análisis completo de la causa raíz (RCA) de la vulnerabilidad, por lo que no se puede confirmar finalmente la prioridad de las tres hipótesis anteriores.

Según el impacto del ataque, la hipótesis B (compromiso de la clave del firmante) o la hipótesis C (falta de lógica de validación) son más probables: ya que la manipulación del oráculo generalmente requiere grandes cantidades de capital y es difícil lograr desviaciones de precio tan extremas; mientras que, al acuñar 80 millones de USR, el atacante invirtió una cantidad de capital extremadamente limitada, lo que concuerda más con el patrón de "evitar la validación del contrato".

Cómo los atacantes efectúan el cobro: un guión de fuga DeFi modelo

Después de obtener 80 millones de USR, el desafío que enfrenta el atacante es: ¿cómo convertir los stablecoins falsamente acuñados en valor real?

D2 Finance denomina a esto "una ruta de liquidación de hackeo DeFi de libro de texto": el atacante envió USR en lotes a múltiples protocolos de liquidez, vendiendo en primer lugar en grandes cantidades en el par de liquidez USR/USDC de Curve Finance (el mayor pool de liquidez de USR, con un volumen diario de 3,6 millones de dólares) [Nota 10].

Debido a que la liquidez de Curve es limitada, cuando 80 millones de USR ingresaron repentinamente, el pool fue completamente agotado: el precio de USR cayó de 1 dólar a 2,5 centavos en 17 minutos. El atacante no esperaba vender todos los USR a 1 dólar, sino que los intercambió gradualmente por USDC/USDT en el rango de 0,25 a 0,5 dólares, y finalmente convirtió los fondos de arbitraje en ETH para lavarlos.

PeckShield estima que el monto final extraído fue de aproximadamente 25 millones de dólares estadounidenses [nota 11]: considerando las pérdidas por deslizamiento causadas por la gran cantidad de USR vendidas en un rango de precios muy bajo, este número implica que la tasa real de extracción del atacante fue de aproximadamente el 30% (25 millones/80 millones). El resto del 70% del "valor" desapareció en el enorme deslizamiento causado por la agotada liquidez.

Tres: Después del desacoplamiento: ¿Qué sucedió con USR, RLP y el sistema de colateralización?

La tasa de colateralización de USR colapsó instantáneamente

Durante el funcionamiento normal, el USR está respaldado 1:1 por ETH + posiciones de cobertura. Sin embargo, tras la acuñación de 80 millones de USR sin respaldo en el sistema, los activos reales subyacentes a toda la oferta de USR son insuficientes para una redención 1:1: la tasa de cobertura cayó drásticamente por debajo del 100%.

Esto activó directamente el mecanismo de protección de la capa RLP: el protocolo teóricamente congelará los reembolsos de RLP para priorizar la protección de los titulares de USR. Sin embargo, al mismo tiempo, debido a que el USR ya ha perdido su vínculo (se negocia en el mercado secundario alrededor de $0.87), los titulares de USR también enfrentan pérdidas por la venta al precio de mercado.

Liquidación en cascada del protocolo de préstamo

One of the most underestimated collateral damages in this incident.

El crecimiento de Resolv depende en gran medida de una estrategia: los usuarios depositan USR como garantía en protocolos de préstamos como Morpho, Fluid, Euler, etc., toman prestado USDC y compran más USR, repitiendo el ciclo para crear posiciones de apalancamiento cíclico (Looping), con algunos usuarios alcanzando niveles de apalancamiento de hasta 10 veces [3].

Cuando el precio de USR cayó bruscamente de 1 dólar a 0,87 dólares o menos, el valor de la garantía de estas posiciones apalancadas se evaporó inmediatamente en un 13% o más. Debido a que los protocolos de préstamo automatizan el cierre forzoso cuando la tasa de garantía cae por debajo del límite de liquidación, una gran cantidad de USR fue liquidada por robots, lanzando más USR al mercado secundario y presionando aún más el precio: formando una presión clásica de espiral de muerte [nota 7].

En Morpho existe un "MEV Capital Resolv USR Vault" dedicado, cuyo TVL alcanzó un volumen considerable antes del ataque; estos posiciones fueron los principales afectados por los daños colaterales[4].

La drástica reducción del TVL del protocolo

El TVL de Resolv antes del ataque aumentó a miles de millones de dólares (alcanzó un pico superior a 650 millones de dólares, impulsado principalmente por posiciones apalancadas en Morpho y Euler). Tras la suspensión del protocolo, los usuarios no pudieron rescatar USR, y el cálculo del TVL se volvió confuso debido a la desvinculación del precio de USR [5].

¿Quién asume las pérdidas? Análisis de la exposición al riesgo de cada parte

Los titulares de RLP son la primera capa de pérdida diseñada. La brecha en la garantía causada por el ataque (80 millones de USR sin garantía acuñados) se reflejará directamente como una disminución en el valor neto de RLP: el precio de RLP es un título de participación en la parte sobrecobrada del protocolo, y cuando el protocolo tiene deudas no cubiertas, RLP se deprecia primero [6].

Los poseedores de posiciones apalancadas en USR son el grupo que sufrió las mayores pérdidas. No solo enfrentan liquidaciones (que generalmente conllevan una multa del 5-10%), sino que también vendieron sus posiciones durante el desanclaje de USR por debajo del precio de anclaje, lo que hace inevitable la acumulación de pérdidas.

Los proveedores de liquidez de Curve LP asumen pérdidas impermanentes: cuando el atacante vende grandes cantidades de USR, el pool de LP absorbe pasivamente grandes cantidades de USR (vende USDC y mantiene más USR a precios más bajos), generando pérdidas por arbitraje [nota 8].

Titulares de USR comunes: según su diseño, si el protocolo activa normalmente el mecanismo de pausa, los titulares de USR pueden canjear sus tokens a razón de 1:1 por los activos de garantía restantes. Sin embargo, el problema es que tras el ataque, el protocolo ha suspendido todas sus funciones, se cerró la ventana de canje, y los vendedores reales solo pueden operar al precio de mercado de 0,87 dólares, asumiendo una pérdida de desvinculación del 13%.

V. Respuesta de emergencia: Medidas de respuesta del equipo RESOLV

La primera reacción del equipo de Resolv fue suspender inmediatamente todas las funciones del protocolo, incluyendo la acuñación, el canje y las transferencias, para cortar los canales de operación adicionales del atacante [1].

Al momento de la redacción del informe, Resolv ha confirmado públicamente el ataque, pero el informe completo de análisis posterior (Post-Mortem) y el plan de compensación oficial aún no se han publicado. Esto es coherente con el cronograma típico de respuesta a incidentes de seguridad en DeFi: los equipos generalmente requieren de 48 a 72 horas para completar la evidencia en la cadena y confirmar la vulnerabilidad antes de anunciar un plan de reparación detallado.

Es importante destacar que Resolv ya había colaborado previamente con Immunefi para establecer un programa de recompensas por vulnerabilidades y haber implementado el sistema de monitoreo de seguridad activa de Hypernative [7]. Este último, teóricamente, debería haber podido captar señales de alerta sobre el evento de acuñación anómala, lo que plantea una pregunta: ¿se activó el sistema de alerta a tiempo o la velocidad del ataque superó el margen de intervención humana?

Desde la velocidad extrema con la que USR cayó a 2.5 centavos de dólar en 17 minutos, la eficiencia del ataque es muy alta y la ventana de tiempo de respuesta es muy limitada.

Seis: Advertencia sobre protocolos similares: riesgo sistémico de las stablecoins neutrales a delta

Este evento de Resolv no es aislado; es un fracaso típico y representativo en el sector DeFi de los "dólares sintéticos".

Lección clave uno: los firmantes fuera de la cadena son un riesgo centralizado. Para lograr la acuñación eficiente, los stablecoins neutrales a delta suelen incorporar servicios de backend fuera de la cadena para la verificación de órdenes. Este "componente fuera de la cadena" es esencialmente un nodo de poder centralizado: si su clave privada se ve comprometida, el atacante obtiene prácticamente el derecho de acuñar del protocolo. Esto introduce las debilidades de seguridad del Web2 en el Web3[8].

Lección clave dos: La "eficiencia de capital 1:1" es un arma de doble filo. La filosofía de diseño de los sistemas sobrecolaterizados (como MakerDAO) es que, incluso si hay pequeñas vulnerabilidades en el contrato, el exceso de colateral actúa como un amortiguador que absorbe parte de las pérdidas. Los sistemas de delta neutro reducen el amortiguador a cero: cualquier fallo en la lógica de acuñación causa directamente una brecha proporcional en el sistema, sin redundancia.

Lección clave tres: Cuando el TVL crece rápidamente, las auditorías no pueden seguir el ritmo. Resolv aumentó su TVL de menos de 50 millones de dólares a más de 650 millones de dólares en tres meses, impulsado principalmente por estrategias de apalancamiento cíclico en Morpho. La rápida expansión de la complejidad del sistema y los puntos de integración generó una enorme presión sobre las auditorías. Lecciones similares han sido recurrentes en la historia de DeFi: Euler Finance (marzo de 2023, pérdida de 197 millones de dólares) e Inverse Finance (abril de 2022, 15.6 millones de dólares) son trágicos ejemplos de "diseños aparentemente racionales pero con vulnerabilidades sutiles en la lógica de acuñación/préstamo"[9].

Siete. Conclusiones clave

Este ataque reveló no solo una vulnerabilidad en el contrato, sino también una contradicción profunda en la arquitectura del sector de stablecoins de neutralidad Delta.

El punto de partida de la ambición de diseño de USR era: no depender de reservas en moneda fiduciaria ni de sobrecobertura, sino lograr una eficiencia de capital 1:1 únicamente mediante derivados de cobertura. Este diseño tenía una lógica impecable en la fase alcista: los usuarios acuñaban 1 USR con 1 dólar en ETH, y el protocolo les recompensaba con pagos de tasas de financiación, atrayendo rápidamente miles de millones de dólares en TVL.

Pero la "eficiencia de capital 1:1" implica al mismo tiempo que el sistema no tiene ningún margen de colateral. Si surge una vulnerabilidad en la lógica de acuñación —ya sea por la filtración de la clave del firmante externo o por la ausencia de verificación entre la solicitud y la ejecución—, un atacante puede crear una cantidad ilimitada de stablecoins con un costo casi nulo. A diferencia de los sistemas sobrecolaterales, que cuentan con un colchón de seguridad, aquí se atraviesa directamente el sistema.

La creación de 80 millones de USR solo tomó 100.000 dólares, 17 minutos y un precio mínimo de 0,025 dólares. El atacante retiró 25 millones de dólares en valor real, dejando al protocolo un agujero negro a la espera de ser reparado—y una factura redactada por los titulares de RLP, los usuarios de posiciones apalancadas y los LP de Curve, con un costo real asumido.

El daño colateral a los protocolos periféricos como Curve, Morpho, Fluid y Euler es el otro lado de la "hipercomponibilidad" del mundo DeFi: la integración entre protocolos amplifica los rendimientos en tiempos normales, pero también amplifica los riesgos durante las crisis. En última instancia, la lección clave es que en DeFi, cada ventana de eficiencia que abres es también una superficie de ataque que expones. La existencia de firmantes fuera de la cadena hace que los protocolos sean más flexibles, pero también les añade un punto centralizado y mortal.

Notas

[Note 1] Delta neutro: Término financiero derivado. Delta mide la sensibilidad del precio de un activo frente a los movimientos del precio del activo subyacente. "Delta=0" significa que la posición no gana ni pierde con los movimientos del precio del activo subyacente, es decir, está completamente cubierta. Para Resolv, mantener 1 USD en ETH (Delta=+1) y vender en corto futuros de ETH en cantidad equivalente (Delta=-1) da un Delta neto=0, por lo que se denomina "Delta neutro".

[注2] Futuros perpetuos: Un contrato futuro sin fecha de vencimiento, que es la herramienta derivada principal en el mercado de criptomonedas. Mantener una posición corta en futuros perpetuos significa obtener ganancias cuando el precio de ETH cae y sufrir pérdidas cuando sube, lo que permite cubrir el riesgo de precio del ETH spot.

[注3] Tasa de financiación (Funding Rate): Mecanismo de equilibrio en el mercado de contratos perpetuos. Cuando hay más posiciones largas que cortas, los largos pagan periódicamente una "tasa de financiación" a los cortos, y viceversa. Resolv, como parte corta, generalmente recibe consistentemente la tasa de financiación en un mercado cripto con tendencia alcista, lo que constituye su fuente principal de ingresos.

[Nota 4] Tranche subordinada (Junior Tranche): En la estructura de clasificación financiera, los inversores de la trancha subordinada sufren pérdidas primero en caso de pérdida (equivalente al "primer perdedor"), pero también reciben una prima de riesgo más alta en la distribución de rendimientos. RLP equivale a la trancha subordinada del protocolo Resolv, mientras que USR equivale a la trancha preferente.

[Nota 5] Línea de disparo del 110% de tasa de colateralización: el valor total de los activos colaterales de USR es 1.1 veces el volumen total en circulación de USR. Por debajo de esta línea, se suspenden los reembolsos de RLP para garantizar que los activos restantes se utilicen prioritariamente para el reembolso de los titulares de USR.

[Note 6] Flash Loan: A collateral-free borrowing tool unique to DeFi, requiring the loan and repayment to be completed within the same transaction (same block). Attackers can use this to temporarily obtain large amounts of funds to manipulate prices, as long as the loan is repaid before the transaction ends, with almost no cost of capital.

[Note 7] Death Spiral: Self-reinforcing collapse during deleveraging: asset price decline → triggers liquidations → more assets sold → price falls further → triggers more liquidations, in a cycle.

[Nota 8] Pérdida impermanente: Riesgo específico que enfrentan los proveedores de liquidez en los market makers automáticos (AMM). Cuando la proporción de precios de los dos activos en el pool se desvía del estado inicial, el valor de la cartera del LP es inferior al valor de mantener directamente ambos activos; esta diferencia es la pérdida impermanente.

[Nota 9] Análisis de D2 Finance / CoinTelegraph, citando el comentario de D2 Finance: "O el oracle fue manipulado, el firmante fuera de cadena fue comprometido, o la validación de la cantidad entre la solicitud y la finalización simplemente no existe." Misma fuente.

[Nota 10] CoinTelegraph informa que el volumen de operaciones de 24 horas del pool Curve USR/USDC fue de 3,6 millones de dólares, y el precio cayó a 0,025 dólares a las 2:38 UTC.

[Nota 11] Los datos estimados por PeckShield, citados de CoinTelegraph, misma fuente: "PeckShield estimó que el atacante pudo extraer alrededor de $25 millones durante el desvinculamiento de USR."