La cuenta de inteligencia de amenazas blockchain Dark Web Informer reveló el incidente al día siguiente en X. Polymarket respondió el mismo día, afirmando que los datos involucrados «ya eran accesibles a través de una API pública» y clasificó el evento como una «funcionalidad» en lugar de una filtración. Sin embargo, el comunicado oficial no abordó directamente los detalles de la configuración incorrecta de la API y las explotaciones de vulnerabilidades enumeradas por el hacker.

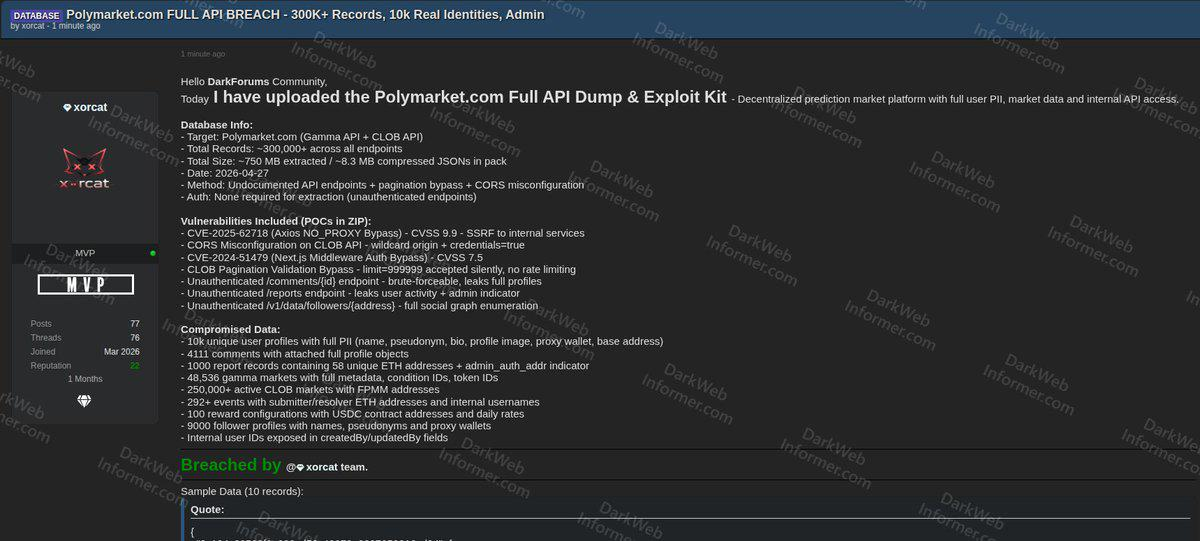

El 27 de abril, el atacante bajo el seudónimo «xorcat» subió un archivo comprimido a un foro de ciberdelincuencia: un archivo JSON de 8,3 MB que, al descomprimirse, alcanza aproximadamente 750 MB e incluye más de 300.000 registros extraídos de Polymarket, 5 scripts de explotación funcionales (PoC) y un informe técnico.

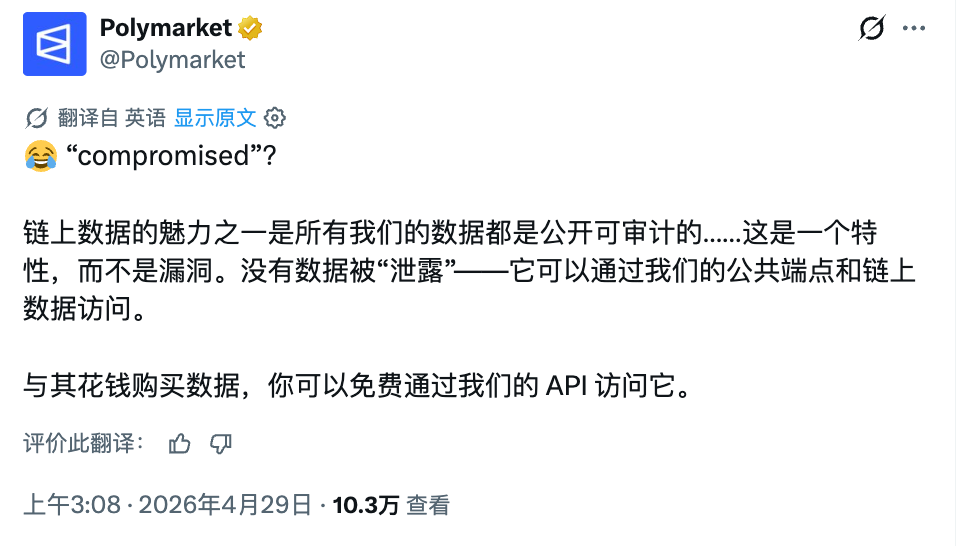

Respuesta del mismo día de Polymarket. Pero la respuesta no fue una disculpa ni una investigación típicas de relaciones públicas ante una crisis, sino una réplica casi desafiante. La cuenta oficial de la plataforma publicó en X bromeando que todo el contenido relacionado era accesible a través de puntos de acceso públicos y datos en la cadena, calificándolo como «una función, no una vulnerabilidad».

El evento se convirtió en un rompecabezas: los hackers insisten en que se trató de un ataque de datos publicado sin notificación previa, señalando específicamente varios errores de configuración de API; la plataforma insiste en que toda la información era pública y que no se filtró ninguna dato privado.

Ruta de ataque: «Una serie de puertas sin cerrar»

Según la descripción de xorcat en su publicación del foro, el ataque no dependió de ninguna vulnerabilidad compleja individual, sino que más bien atravesó una serie de puertas sin cerrar. Según la reconstitución del medio de ciberseguridad The CyberSec Guru, el ataque aprovechó principalmente tres tipos de problemas: puntos finales de API no publicados, eludir la paginación en la API de comercio CLOB (libro de órdenes limitadas centralizado) y una configuración incorrecta de CORS (compartición de recursos de origen cruzado).

El informe público indica que múltiples puntos de conexión de Polymarket supuestamente no requieren autenticación alguna. Por ejemplo, el punto de conexión de comentarios permite el ataque de fuerza bruta para obtener perfiles de usuarios completos; el punto de conexión de informes expone datos de actividad de los usuarios; y el punto de conexión de seguidores permite que cualquier persona, sin iniciar sesión, mapee la red social completa de cualquier dirección de billetera.

¿Qué hay dentro de más de 300,000 registros?

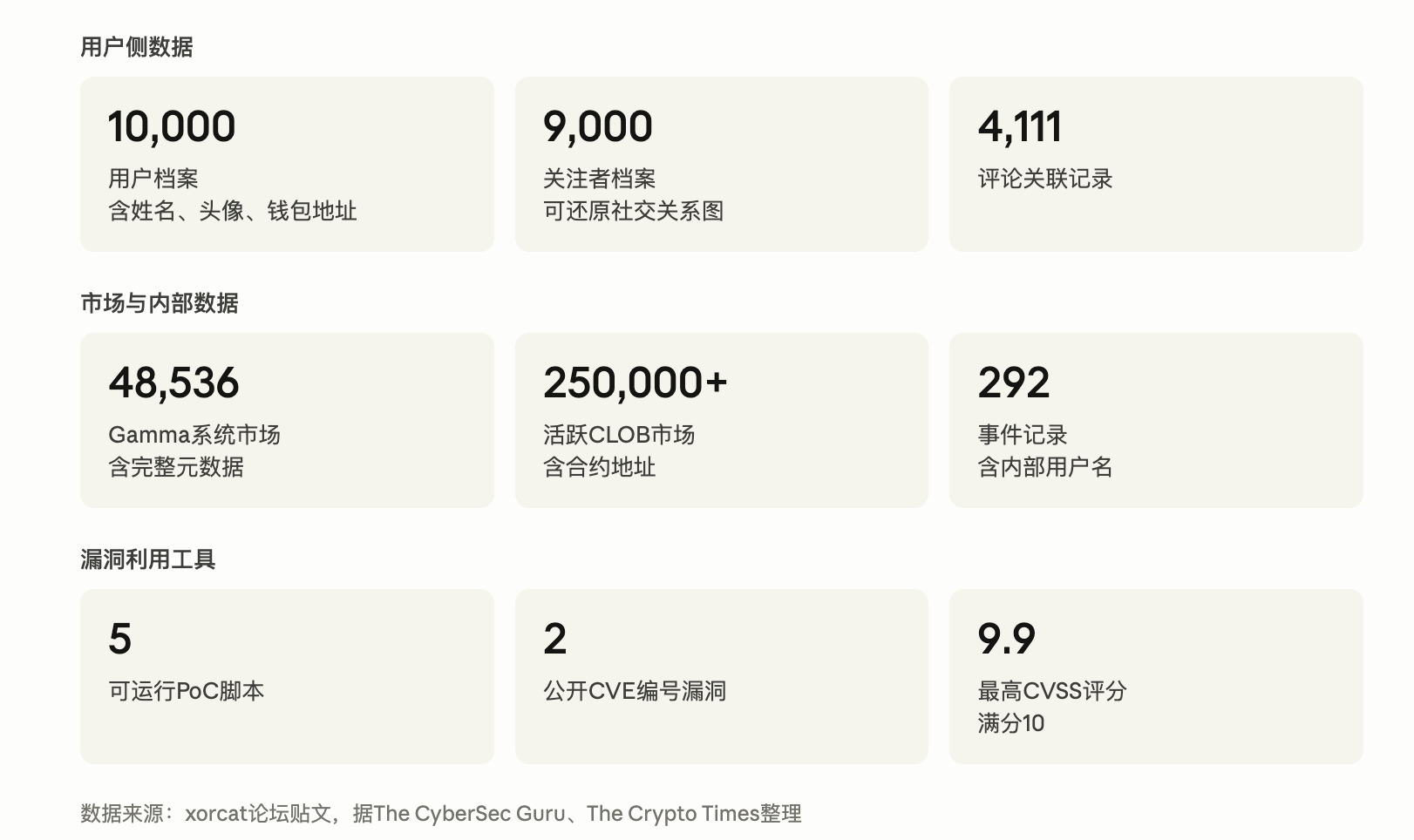

Los posts del foro xorcat y los resúmenes de The CyberSec Guru y The Crypto Times muestran que el paquete filtrado está organizado aproximadamente en tres categorías: usuarios, mercados y herramientas de ataque (consulte la tarjeta de datos a continuación).

Los 10.000 perfiles de usuarios independientes del lado del usuario contienen nombre, apodo, biografía, avatar, dirección de billetera de agente y dirección de billetera subyacente. Los 9.000 perfiles de seguidores permiten mapear el gráfico de relaciones sociales. Los 4.111 comentarios incluyen perfiles de usuarios asociados. Las 1.000 registros de informes involucran 58 direcciones de Ethereum independientes. Los campos internos de ID de usuario, como createdBy y updatedBy, también están dispersos por todas partes, reconstruyendo indirectamente parte del esquema de cuentas de la plataforma.

El lado del mercado incluye 48,536 mercados del sistema Gamma de Polymarket (con metadatos completos, ID de condición, ID de token), más de 250,000 mercados CLOB activos (con direcciones de contrato FPMM), 292 eventos con nombres de usuario internos y direcciones de billetera de los presentadores y árbitros, y 100 configuraciones de recompensas con direcciones de contrato USDC y tasas de pago diarias.

La dirección de la billetera es anónima en la cadena, pero cuando aparece junto con un nombre, biografía o foto de perfil, la anonimidad se desmorona. Este es el núcleo del debate que Polymarket no abordó en su respuesta:

Whether data is "public" and whether user identities can still be protected after data aggregation are two different issues.

«Esto es una función, no una vulnerabilidad»: la respuesta de Polymarket

La respuesta publicada por Polymarket el 28 de abril en X consistió en un solo tweet. La plataforma comenzó con el emoji «😂», cuestionó primero el término «comprometido», y luego refutó punto por punto: los datos en la cadena siempre han sido auditables públicamente, no se «filtró» ninguna información, y la misma información ya estaba disponible gratuitamente a través de una API pública, sin necesidad de pagarla. Todo el mensaje concluyó con la afirmación: «Esto es una función, no una vulnerabilidad».

The Crypto Times señaló que la respuesta de Polymarket no abordó directamente las acusaciones técnicas específicas planteadas por el hacker, como la configuración incorrecta de la API, errores de CORS, puntos finales no publicados y falta de límites de tasa. La plataforma atacó con fuerza el nivel más fácil de refutar, "si los datos eran públicos", pero mantuvo silencio sobre el problema de seguridad más central: "el atacante extrajo y empaquetó en masa a través de rutas no previstas".

En cuanto a xorcat, también afirmó que no notificó previamente a Polymarket porque la plataforma no tiene un programa de recompensas por vulnerabilidades. Este punto aún no ha sido verificado por terceros, pero si es cierto, refleja una cierta carencia en la gobernanza de seguridad proactiva de Polymarket: no cuenta con un canal formal de divulgación responsable, lo que lleva a los atacantes a optar por publicar directamente en lugar de informar internamente.

Esta no es la primera vez que Polymarket se ve involucrado en problemas de seguridad

Volver a la línea de tiempo: de agosto a septiembre de 2024, varios usuarios que iniciaron sesión en Polymarket mediante cuentas de Google informaron que se les robaron USDC; los atacantes aprovecharon la llamada a la función proxy en el SDK de Magic Labs para transferir los saldos de los usuarios a direcciones de phishing. El servicio al cliente de Polymarket confirmó al menos cinco ataques similares antes del final de septiembre.

En noviembre de 2025, los hackers utilizaron la sección de comentarios de Polymarket para publicar enlaces de phishing; al hacer clic, se instalaban scripts maliciosos en los dispositivos de los usuarios, y las actividades de fraude relacionadas causaron pérdidas superiores a 500.000 dólares.

En diciembre de 2025, se produjo nuevamente un robo masivo de cuentas. Polymarket confirmó el incidente en Discord, atribuyéndolo a una "vulnerabilidad en un servicio de autenticación de terceros". Las discusiones en redes sociales apuntan generalmente a los usuarios que iniciaron sesión mediante correo electrónico de Magic Labs; la plataforma no nombró públicamente al proveedor involucrado ni reveló el número exacto de usuarios afectados ni la magnitud de las pérdidas.

Tras cada evento, la plataforma ha respondido en distintos grados: algunas veces culpando a proveedores externos, otras reconociendo el problema y prometiendo contactar a los usuarios afectados. Este evento de xorcat es el primero en utilizar como defensa completa: «estos datos siempre fueron públicos». Desde una perspectiva histórica, esta respuesta parece más una lucha por definir la naturaleza del evento que una respuesta convencional a un incidente de seguridad.

Al momento de la redacción, Polymarket no ha proporcionado ninguna explicación sobre la corrección de las vulnerabilidades técnicas reveladas por xorcat, y el script PoC en el foro sigue estando disponible para que cualquiera lo descargue.

Autor: Claude, Shenchao TechFlow