El debate sobre los ordenadores cuánticos en bitcoin produjo un borrador publicado con consecuencias políticas reales el 14 de abr.

La Propuesta de Mejora de Bitcoin 361 (BIP 361), titulada “Migración Post-Cuántica y Desaparición de Firma Heredada”, se incorporó al repositorio oficial de propuestas de Bitcoin con un plan en tres fases para eliminar por completo los gastos con firmas ECDSA y Schnorr una vez que exista un tipo de salida resistente a la computación cuántica en la red.

La propuesta se basa directamente en el BIP 360, publicado en febrero, que introdujo un nuevo formato de dirección que elimina el gasto por ruta de clave cuánticamente vulnerable de Taproot, denominado Pay-to-Merkle-Root (P2MR). La propuesta también mantuvo la compatibilidad con Lightning, BitVM y configuraciones de multifactores.

Juntos, ambos borradores constituyen la postura de gobernanza más explícita que Bitcoin ha adoptado hasta la fecha respecto a la migración cuántica.

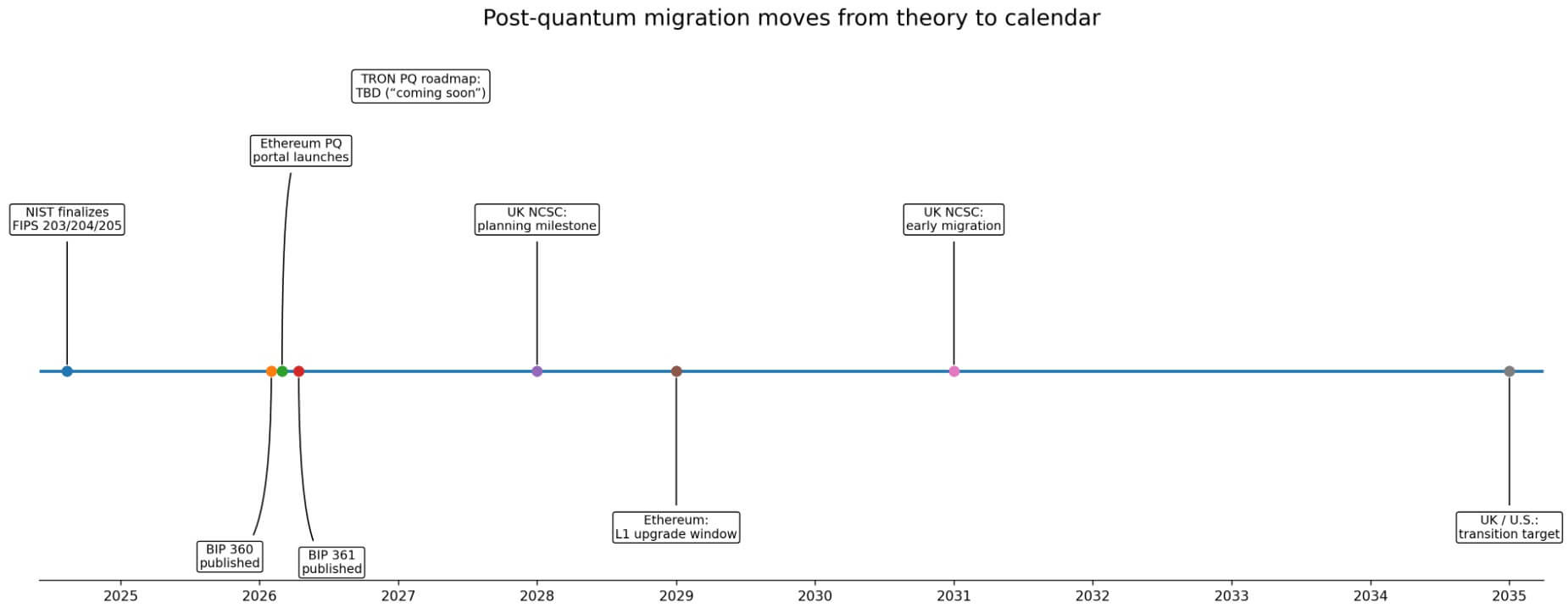

Lo que hace que este momento sea decisivo es el endurecimiento del calendario externo a su alrededor, ya que NIST finalizó FIPS 203, 204 y 205 en agosto de 2024 y urgió a las organizaciones a comenzar la migración inmediatamente.

La NCSC del Reino Unido ha establecido hitos de migración para 2028, 2031 y 2035, mientras que las agencias federales de EE. UU. enfrentan una meta de transición cuántica para 2035.

Los gobiernos, los bancos y las agencias cibernéticas nacionales ya tienen fechas límite de migración en sus calendarios, lo que hace que las cadenas de bloques sean llegadas tardías a ese debate.

La lógica coercitiva del bitcoin

Lo que distingue al BIP 361 de las discusiones anteriores sobre bitcoin post-cuántica (PQ) es su coerción deliberada.

Fase A, tres años después de la activación de un tipo de dirección resistente a la computación cuántica, bloquea nuevos envíos a formatos de dirección vulnerables. Fase B, dos años después, invalida los gastos ECDSA y Schnorr de UTXO vulnerables a la computación cuántica en la capa de consenso. Las monedas que no se hayan migrado quedarán congeladas.

Una posible Fase C permitiría a los titulares de monedas congeladas demostrar propiedad mediante pruebas de conocimiento cero vinculadas a una frase semilla BIP-39 y recuperar sus fondos mediante un mecanismo de recuperación posterior.

Los autores de la propuesta, incluido Jameson Lopp de Casa, lo presentan como una defensa. Al 1 de marzo, más del 34% de todos los bitcoins estaban en direcciones cuyas claves públicas ya habían sido expuestas en la cadena, lo que hace que esas monedas sean teóricamente legibles por una máquina cuántica que ejecute el algoritmo de Shor.

Los investigadores de Google estimaron en trabajos recientes que una computadora cuántica suficientemente potente podría romper una clave privada de bitcoin en aproximadamente nueve minutos, con un análisis que cita 2029 como un límite externo plausible para una máquina criptográficamente relevante.

El contraargumento llegó inmediatamente a la lista de correo.

Tadge Dryja, desarrollador de Bitcoin y coautor de Lightning Network, dijo que el plan no es viable en su forma actual porque vincula la activación de salidas resistentes a la computación cuántica con la desactivación de salidas de curva elíptica.

Ese enlace, argumentó Dryja, podría destruir las monedas de forma preventiva y depende de definiciones de “UTXO cuánticamente vulnerable” aún cuestionadas en la práctica.

El repositorio de BIPs establece explícitamente que la inclusión certifica únicamente que una propuesta cumplió con los criterios editoriales formales, siendo la aprobación de la comunidad y el momento de activación determinaciones separadas.

BIP 360 ya está en funcionamiento en la testnet cuántica de Bitcoin, implementada por BTQ Technologies a principios de 2026. Ethan Heilman, coautor del BIP 361, ha estimado que una migración completa de Bitcoin a la resistencia cuántica tomaría siete años desde el día en que se forme el consenso.

La entrada calculada de Tron

Justin Sun publicó su propia declaración sobre resistencia post-cuántica.

En una publicación en X, el fundador de Tron anunció que la red está lanzando oficialmente una actualización post-cuántica para convertirse en la primera cadena de bloques pública importante en implementar firmas criptográficas post-cuánticas estandarizadas por el NIST en mainnet.

Sun escribió que “mientras Bitcoin debate si congelar monedas vulnerables y Ethereum forma comités de investigación, Tron está construyendo”. Añadió que una hoja de ruta técnica “llegará pronto”.

Tron mantiene aproximadamente $86,7 mil millones en stablecoins, de los cuales aproximadamente el 97,78% es USDT, junto con aproximadamente $5,1 mil millones en valor total bloqueado en DeFi.

La preparación post-cuántica en una cadena de esa escala se convierte en una cuestión de infraestructura de custodia y liquidación. Las redes, exchanges y custodios que mueven liquidez en dólares a través de Tron tienen claves operativas, rutas de administrador y mecanismos de puente que un atacante cuántico que apunte a direcciones de alto valor priorizaría en primer lugar.

La postura pública actual de Tron es la compresión narrativa, que consiste en un lenguaje decisivo y una posicionamiento competitivo de la selección del esquema, el modelo de migración, el plan de compatibilidad del monedero y la ruta de activación necesarias para verificar qué significa realmente en la práctica “la primera blockchain pública importante”.

| Categoría | bitcoin | TRON | Ethereum |

|---|---|---|---|

| Estilo de gobernanza | Abierto, adversarial, basado en consenso | Mensajería liderada por ejecutivos y impulsada por los fundadores | Abierto, con capas, basado en investigación |

| Estado público hoy | BIP 361 publicado como borrador en el repositorio oficial; BIP 360 ya publicado | Iniciativa anunciada por Justin Sun; el plan aún está pendiente | Portal oficial de PQ en línea; hoja de ruta activa y devnets |

| Modelo de migración principal | Desactivación progresiva de firmas heredadas tras la existencia de una salida PQ | Aún no revelado; Sun dice que las firmas PQ estandarizadas por NIST en mainnet | Migración gradual mediante abstracción de cuenta, precompilados y cambios posteriores en el consenso |

| Lógica principal de la política | Migración forzada con restricciones futuras e invalidación eventual de gastos vulnerables | Reclama velocidad y decisión antes de los detalles técnicos completos | Desarrolle agilidad criptográfica y evite un día de cambio disruptivo |

| Lo que los usuarios pueden enfrentar | Se bloquean nuevos envíos a formatos vulnerables; más adelante se congelarán monedas heredadas si no se migran | Desconocido hasta la hoja de ruta: la migración opcional, híbrida o obligatoria aún no se ha especificado | Las actualizaciones de monedero y cuenta se extienden en el tiempo en lugar de tener una sola fecha límite |

| Lo que ya se ha especificado públicamente | Fase A / Fase B / posible Fase C; definición de UTXOs vulnerables en debate | Reclamación narrativa, enfoque competitivo, “hoja de ruta próximamente” | Enfoque de capa de ejecución, consenso y datos; devnets semanales de interoperabilidad |

| ¿Qué aún falta | Consenso, ruta de activación, definición final de las salidas vulnerables a la computación cuántica | Elección del esquema, modelo de migración, plan de compatibilidad del monedero, ruta de activación | Fecha única fija de migración o propuesta independiente insignia PQ |

| Riesgo/principal intercambio | Proteja la red pero arriesgue congelar o dejar sin acceso a las monedas | Mensajería sólida sin detalles operativos aún no publicados | Migración flexible pero menos presión de coordinación en un calendario fijo |

| Infraestructura clave en riesgo | UTXO heredadas con claves públicas expuestas | Red de liquidación de stablecoin, custodia, claves de administración, puentes | EOAs, puentes, claves de validador, migración de la capa de ejecución |

| Mejor resumen en una línea | La certeza requiere plazos | La velocidad es el producto | La seguridad requiere agilidad |

Los estándares relevantes del NIST, como ML-DSA, FN-DSA y SLH-DSA, implican diferentes compromisos en tamaño de firma, velocidad de verificación y complejidad de implementación, y elegir entre ellos es una decisión técnica significativa.

La apuesta escalonada de Ethereum

Ethereum adopta el opuesto estructural de las fechas límite forzadas de bitcoin.

La Ethereum Foundation lanzó pq.ethereum.org en marzo de 2026 como un centro para su investigación post-cuántica, hoja de ruta y repositorios de código abierto, con más de 10 equipos de clientes ejecutando devnets de interoperabilidad post-cuántica semanalmente.

La hoja de ruta abarca tres capas. En la capa de ejecución, la abstracción de cuenta nativa, tal como se define en EIP-7701 y EIP-8141, proporciona una ruta de migración integrada alejándose de ECDSA, permitiendo a los usuarios cambiar a la autenticación resistente a la computación cuántica mediante cuentas inteligentes sin requerir un cambio generalizado en el protocolo.

En la capa de consenso, las firmas BLS eventualmente serían reemplazadas por alternativas basadas en funciones hash bajo el esquema leanSig, que combina la resistencia cuántica de estilo XMSS con la agregación basada en STARK para compensar los costos de tamaño y rendimiento de los primitivos post-cuánticos.

La evaluación propia de la Fundación sitúa las actualizaciones clave del protocolo L1 alrededor de 2029, con la migración completa a la capa de ejecución que se extiende más allá de esa fecha.

La publicación de las prioridades del protocolo de Ethereum para febrero de 2026 hizo explícita la intersección, con la abstracción nativa de cuenta que proporciona una ruta de migración natural alejada de la autenticación basada en ECDSA, mientras que los desarrolladores trabajan en EIPs complementarios para hacer más barata la verificación de firmas resistentes a la computación cuántica en el EVM.

Ethereum tiene una hoja de ruta oficial y una pista de ingeniería activa, con Glamsterdam previsto para el primer semestre de 2026, y está llegando sin una propuesta cuántica independiente que introduzca una fecha de migración fija.

Dos futuros para la migración

El caso alcista recorre la agilidad criptográfica.

Si la amenaza permanece lo suficientemente lejos, y la estimación del NIST de que la integración completa puede tardar de 10 a 20 años desde la estandarización respalda esa lectura, las cadenas pueden migrar sin poderes de emergencia.

La lógica de ocaso del bitcoin se reduce a las salidas más claramente expuestas o evoluciona hacia una estructura de incentivos más suave.

Tron finalmente publica una hoja de ruta que nombra su esquema y modelo de migración, así como los sistemas de recompensas del mercado que hacen la migración aburrida: cuentas inteligentes, precompilados, rotación de claves y actualizaciones de monederos gestionadas de forma gradual suficiente como para que ningún usuario se despierte bloqueado.

El propio equipo de Ethereum ha dicho que las actualizaciones del protocolo L1 podrían completarse alrededor de 2029, el plazo públicamente declarado más limpio entre las principales cadenas en esta carrera.

| Escenario | bitcoin | TRON | Ethereum |

|---|---|---|---|

| Caso alcista: larga pista de aterrizaje, migración ordenada | La lógica del atardecer suaviza o se reduce a las salidas más claras expuestas; la migración ocurre antes de que la política de emergencia tome el control | TRON publica una hoja de ruta creíble, nombra un esquema y convierte la velocidad ejecutiva en ejecución operativa | La abstracción de cuenta, los precompilados y las actualizaciones por etapas hacen que la migración sea gradual y aburrida |

| ¿Qué gana en este escenario? | Incentivos claros junto con suficiente tiempo para que los monederos y los custodios se adapten | Coordinación rápida entre monederos, exchanges e infraestructura de stablecoins | Agilidad criptográfica en múltiples capas sin un día de cambio disruptivo |

| Caso bajista: los ataques selectivos llegan temprano | La presión recae primero sobre las monedas heredadas expuestas o de alto valor; la lucha de gobernanza sobre los bloqueos ocurre antes de que el consenso esté maduro | La concentración en la red de stablecoins convierte las claves de custodia, las rutas de administración y los puentes en objetivos principales | Las EOAs, los puentes y las claves de validador se convierten en los primeros puntos de presión |

| ¿Qué se rompe en este escenario? | Legitimidad política de congelar monedas frente a permitir que sean robadas | La ventaja narrativa colapsa si no existe un runbook publicado | El mapa de ruta difuso parece lento si los mercados exigen repentinamente un cronograma estricto |

| Conclusión | Defensa más directa, pero también la más coercitiva | Retórica más rápida, pero la prueba depende de los detalles de la hoja de ruta | Arquitectura de migración más completa, pero aún sin una fecha de forzamiento única |

El caso bajista comienza donde el propio portal de Ethereum establece el límite, y las primeras máquinas cuánticas podrían atacar un pequeño número de claves de alto valor.

Bitcoin enfrenta su prueba más difícil política bajo ese escenario, ya que BIP 361 ya expone más del 34% del BTC en la cadena, y cualquier ataque selectivo contra las monedas de la era Satoshi o P2PK forzaría la pregunta de gobernanza antes de que se forme el consenso.

La exposición de ethereum está concentrada en cuentas propiedad de entidades externas, puentes y claves de validadores, los lugares exactos donde un atacante con recursos suficientes intentaría explotar primero.

La concentración de Tron como vía de USDT hace que la custodia y la migración de las claves de administración sean lo primero que debe examinarse, y una iniciativa narrativa sin una hoja de ruta técnica publicada no ofrece protección operacional bajo esas condiciones.

¿Quién decide

Bitcoin dice que la certeza requiere plazos, Ethereum dice que la seguridad requiere agilidad, y Tron dice que la velocidad es el producto. Ninguna de esas posiciones es obviamente errónea.

Una fecha límite coercitiva de bitcoin obliga a la migración, pero arriesga dejar atrás monedas cuyos propietarios no pueden ser contactados.

El enfoque por capas de Ethereum distribuye el dolor de la migración durante años, pero carece de un punto focal único para coordinar monederos, custodios y exchanges en el mismo calendario.

La velocidad ejecutiva de Tron puede resultar real, o puede resultar ser otro anuncio bien oportunista que espera un segundo acto.

El verdadero concurso sobre qué modelo de gobernanza puede mover a los usuarios, la infraestructura y cientos de miles de millones en activos antes de que un adversario cuántico seleccione el nodo más débil pertenece a quien tenga un runbook cuando cierre la ventana.

La publicación El plan de migración cuántica de bitcoin obliga a la red a elegir entre monedas congeladas y robadas apareció por primera vez en CryptoSlate.