Autor original: @Cointelegraph

Compilado por AididiaoJP, Foresight News

Este artículo explica cómo BIP-360 redefinirá la estrategia de defensa cuántica de Bitcoin, analiza sus mejoras y explora por qué aún no logra una seguridad post-cuántica completa.

Puntos clave

- BIP-360 incorpora por primera vez la resistencia cuántica formalmente en la hoja de ruta de desarrollo de Bitcoin, marcando una evolución técnica cuidadosa y progresiva, en lugar de un cambio drástico en el sistema criptográfico.

- El riesgo cuántico representa una amenaza principal para las claves públicas expuestas, no para el algoritmo de hash SHA-256 utilizado por Bitcoin. Por lo tanto, reducir la exposición de las claves públicas se ha convertido en el problema de seguridad central que los desarrolladores buscan resolver.

- BIP-360 introduce un script de pago a raíz de Merkle (P2MR), que obliga a que todos los UTXO se gasten a través de la ruta de script, eliminando la opción de gasto por ruta de clave en la actualización Taproot, con el fin de minimizar el riesgo de exposición de claves públicas de curva elíptica.

- P2MR conserva la flexibilidad de los contratos inteligentes y sigue admitiendo firmas múltiples, bloqueos temporales y estructuras de custodia complejas a través del árbol de Merkle de Tapscript.

La filosofía de diseño de Bitcoin le permite resistir desafíos económicos, políticos y tecnológicos severos. Al 10 de marzo de 2026, su equipo de desarrolladores está abordando una amenaza tecnológica emergente: la computación cuántica.

La propuesta de mejora de Bitcoin 360 (BIP-360), recientemente publicada, incorpora por primera vez la resistencia cuántica en la hoja de ruta técnica a largo plazo de Bitcoin. Aunque algunos medios de comunicación la han presentado como un cambio significativo, la realidad es más cautelosa y progresiva.

Este artículo explorará en profundidad cómo BIP-360 reduce la exposición cuántica de Bitcoin al eliminar la función de gasto por ruta de clave de Taproot mediante la introducción del script P2MR (Payment to Merkle Root). El objetivo es aclarar las mejoras propuestas, los compromisos introducidos y por qué este plan aún no logra una seguridad completamente post-cuántica para Bitcoin.

Fuentes de la amenaza de la computación cuántica para Bitcoin

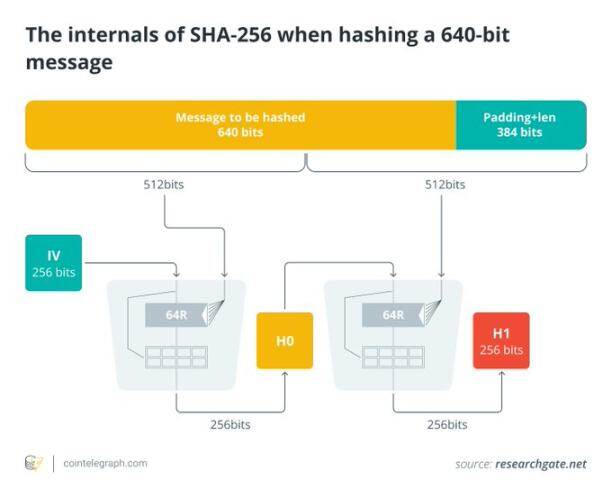

La seguridad de Bitcoin se basa en la criptografía, principalmente en el algoritmo de firma digital de curva elíptica (ECDSA) y en las firmas Schnorr introducidas mediante la actualización Taproot. Las computadoras tradicionales no pueden invertir la clave pública para derivar la clave privada en un tiempo factible. Sin embargo, una computadora cuántica con suficiente capacidad, al ejecutar el algoritmo de Shor, podría resolver el problema del logaritmo discreto de curva elíptica, comprometiendo así la seguridad de las claves privadas.

Las diferencias clave son las siguientes:

- Los ataques cuánticos representan una amenaza principal para los sistemas de criptografía de clave pública, no para las funciones hash. El algoritmo SHA-256 utilizado por Bitcoin es relativamente resistente frente a la computación cuántica. El algoritmo de Grover solo ofrece una aceleración cuadrática, no exponencial.

- El verdadero riesgo radica en el momento en que la clave pública se hace pública en la blockchain.

Based on this, the community generally considers exposing public keys as the primary quantum risk.

Puntos vulnerables potenciales del Bitcoin en 2026

Los diversos tipos de direcciones en la red Bitcoin enfrentan diferentes niveles de amenaza cuántica futura:

- Direcciones reutilizadas: cuando los fondos se gastan desde esta dirección, su clave pública se vuelve pública en la cadena; si en el futuro aparecen computadoras cuánticas relacionadas con la criptografía (CRQC), dicha clave pública estará en riesgo.

- Salidas P2PK (pago a clave pública) heredadas: Las transacciones tempranas de Bitcoin escribían directamente la clave pública en las salidas de la transacción.

- Gasto de ruta de clave Taproot: La actualización Taproot (2021) proporciona dos rutas de gasto: una ruta de clave concisa (que expone una clave pública ajustada al gastar) y una ruta de script (que expone el script específico mediante una prueba Merkle). La ruta de clave es el principal punto teórico de vulnerabilidad frente a ataques cuánticos.

BIP-360 está diseñado específicamente para abordar el problema de la exposición de rutas de claves.

Lo esencial de BIP-360: introducción de P2MR

La propuesta BIP-360 introduce un nuevo tipo de salida llamado Pay-to-Merkle-Root (P2MR). Este tipo toma prestada su estructura de Taproot, pero realiza un cambio clave: elimina por completo la opción de gasto mediante ruta de clave.

A diferencia de Taproot, que compromete una clave interna, P2MR solo compromete la raíz Merkle del árbol de scripts. El proceso para gastar una salida P2MR es:

Revelar una hoja del árbol de scripts.

Proporcione una prueba de Merkle para verificar que el script hoja pertenece a la raíz de Merkle comprometida.

Throughout the process, there is no public key-based spending path.

Los efectos directos de eliminar el costo de la ruta de la clave incluyen:

- Evite exponer la clave pública al realizar la verificación de firma directamente.

- Todos los caminos de gasto dependen de compromisos basados en hash con mayor resistencia cuántica.

- La cantidad de claves públicas de curva elíptica permanentemente en la cadena se reducirá significativamente.

- En comparación con los esquemas que dependen del supuesto de curvas elípticas, los métodos basados en funciones hash ofrecen una ventaja significativa contra ataques cuánticos, reduciendo considerablemente la superficie de ataque potencial.

Funciones reservadas por BIP-360

Un malentendido común es que renunciar al costo de la ruta de la clave debilita las funciones de contratos inteligentes o scripts de Bitcoin. De hecho, P2MR admite completamente las siguientes funciones:

- Configuración de firma múltiple

- Time lock

- Pago condicional

- Plan de herencia de activos

- Acuerdos de custodia avanzados

BIP-360 implementa todas las funciones anteriores mediante un árbol de Merkle de Tapscript. Este enfoque conserva la capacidad completa de los scripts, pero elimina la ruta de firma directa, que es conveniente pero potencialmente riesgosa.

Antecedentes: Satoshi Nakamoto mencionó brevemente la computación cuántica en discusiones tempranas en foros, y consideró que si se volviera real, Bitcoin podría migrar a esquemas de firma más robustos. Esto indica que reservar flexibilidad para futuras actualizaciones fue parte del diseño original.

Impacto práctico de BIP-360

Aunque BIP-360 parece una mejora puramente técnica, su impacto afectará ampliamente a niveles como billeteras, intercambios y servicios de custodia. Si se adopta la propuesta, redefinirá gradualmente la creación, el gasto y la custodia de nuevas salidas de Bitcoin, teniendo un profundo impacto en los usuarios que valoran la resistencia cuántica a largo plazo.

- Soporte de billetera: La aplicación de billetera puede ofrecer una dirección P2MR opcional (que podría comenzar con «bc1z») como opción de «cuantización reforzada» para que los usuarios reciban nuevas criptomonedas o almacenen activos de larga duración.

- Transaction fees: Due to the inclusion of additional witness data when using the script path, P2MR transactions incur slightly higher fees compared to Taproot key path spending, resulting in a marginal increase in transaction costs. This reflects the trade-off between security and transaction compactness.

- Coordinación ecológica: La implementación integral de P2MR requiere actualizaciones por parte de billeteras, intercambios, entidades de custodia y billeteras de hardware, entre otros. La planificación y coordinación relacionadas deben iniciarse varios años antes.

Los gobiernos de diversos países han comenzado a prestar atención al riesgo de "recopilar primero, descifrar después", es decir, recopilar y almacenar grandes cantidades de datos cifrados actualmente para descifrarlos en el futuro cuando estén disponibles las computadoras cuánticas. Esta estrategia es análoga a las preocupaciones sobre las claves públicas expuestas de Bitcoin.

Límites claros de BIP-360

Aunque BIP-360 mejora la defensa de Bitcoin contra amenazas cuánticas futuras, no constituye una reestructuración completa del sistema criptográfico. Comprender sus limitaciones es igualmente crucial:

- Los activos actuales no se actualizan automáticamente: todas las salidas de transacciones no gastadas (UTXO) antiguas siguen siendo vulnerables hasta que el usuario transfiera activamente los fondos a una salida P2MR. Por lo tanto, el proceso de migración depende completamente del comportamiento individual del usuario.

- No se introducen nuevas firmas post-cuánticas: BIP-360 no adopta esquemas de firma basados en retículos (como Dilithium o ML-DSA) ni esquemas de firma basados en hash (como SPHINCS+) para reemplazar las firmas ECDSA o Schnorr actuales. Solo elimina el patrón de exposición de claves públicas introducido por la ruta de clave de Taproot. Una transición completa a firmas post-cuánticas en el nivel base requeriría un cambio de protocolo mucho más amplio.

- No se puede proporcionar inmunidad cuántica absoluta: incluso si de repente surgiera una CRQC prácticamente operativa, resistir su impacto requeriría una coordinación masiva y intensa entre mineros, nodos, intercambios y entidades de custodia. Las criptomonedas "dormidas" no movidas durante mucho tiempo podrían generar complejos problemas de gobernanza y ejercer una gran presión sobre la red.

Motivos detrás de la estrategia anticipada de los desarrolladores

La trayectoria de desarrollo tecnológico de la computación cuántica es incierta. Algunas opiniones sostienen que su aplicabilidad práctica aún requiere décadas, mientras que otras señalan que los objetivos de IBM para computadoras cuánticas tolerantes a errores a finales de la década de 2020, los avances de Google en chips cuánticos, la investigación de Microsoft en computación cuántica topológica, y el plazo establecido por el gobierno estadounidense para la transición de sistemas criptográficos entre 2030 y 2035, indican que los avances relacionados se están acelerando.

La migración de la infraestructura crítica requiere un largo período de tiempo. Los desarrolladores de Bitcoin enfatizan que debe realizarse una planificación sistemática en todos los aspectos, desde el diseño del BIP, la implementación del software, la adaptación de la infraestructura hasta la adopción por parte de los usuarios. Si se actúa solo cuando la amenaza cuántica sea inminente, podría resultar en una situación pasiva debido a la falta de tiempo.

Si la comunidad alcanza un amplio consenso, BIP-360 podría avanzar mediante una bifurcación suave en fases:

- Activate the new P2MR output type.

- Billeteras, intercambios y entidades de custodia están aumentando gradualmente su soporte.

- El usuario migró gradualmente sus activos a una nueva dirección durante varios años.

Este proceso es similar a la trayectoria que experimentaron las actualizaciones SegWit y Taproot, pasando de ser opcionales a adoptarse ampliamente.

Amplia discusión sobre BIP-360

Sigue existiendo un debate continuo en la comunidad sobre la urgencia de implementar el BIP-360 y sus costos potenciales. Los temas centrales incluyen:

- ¿Es aceptable el ligero aumento de tarifas para los poseedores a largo plazo?

- Should institutional users lead the asset migration to set an example?

- ¿Cómo se deben manejar adecuadamente los bitcoins «dormidos» que nunca se moverán?

- ¿Cómo debe la aplicación de billetera comunicar con precisión al usuario el concepto de "seguridad cuántica", sin generar preocupaciones innecesarias, pero proporcionando información útil?

Estas discusiones aún están en curso. La propuesta del BIP-360 ha impulsado significativamente el análisis profundo de los temas relacionados, pero queda lejos de resolver todos los problemas.

El conocimiento previo: las computadoras cuánticas podrían romper los fundamentos teóricos de la criptografía actual, una idea que se remonta a 1994, cuando el matemático Peter Shor propuso el algoritmo de Shor, mucho antes del surgimiento de Bitcoin. Por lo tanto, la planificación de Bitcoin frente a la amenaza cuántica futura es esencialmente una respuesta a este avance teórico con más de tres décadas de antigüedad.

Medidas que el usuario puede tomar actualmente

Actualmente, la amenaza cuántica no es inminente, por lo que los usuarios no necesitan preocuparse excesivamente. Sin embargo, tomar algunas medidas cautelosas es beneficioso:

- Adhere to the principle of not reusing addresses.

- Always use the latest version of the wallet software.

- Mantente al tanto de las actualizaciones del protocolo de Bitcoin.

- Observe cuándo la aplicación de billetera comenzará a admitir el tipo de dirección P2MR.

- Users holding large amounts of Bitcoin should quietly assess their risk exposure and consider developing a corresponding contingency plan.

BIP-360: El primer paso hacia la era resistente a la computación cuántica

BIP-360 marca el primer paso concreto hacia la reducción del riesgo cuántico en el nivel del protocolo de Bitcoin. Redefine la forma en que se crean nuevas salidas, minimizando la divulgación accidental de claves públicas y sentando las bases para futuras migraciones a largo plazo.

No actualiza automáticamente los bitcoins existentes, mantiene el sistema de firmas actual y resalta el hecho de que lograr una seguridad verdaderamente resistente a la computación cuántica requiere un esfuerzo continuo, cuidadosamente coordinado y que abarque todo el ecosistema. Esto depende de prácticas de ingeniería a largo plazo y de la adopción gradual por parte de la comunidad, no de una sola propuesta BIP que lo logre de inmediato.