¿Tu asistente de IA—o un troyano disfrazado?

La inteligencia artificial está transformando rápidamente nuestras vidas digitales.

Cada vez más usuarios están comenzando a usar asistentes de IA conectados a sus computadoras locales, permitiendo que la IA organice automáticamente archivos, analice operaciones, procese correos electrónicos y hasta se conecte a monederos y herramientas de trading. La IA está evolucionando de una “herramienta de chat” a un “agente digital” con permisos operativos a nivel de sistema.

Sin embargo, mientras la eficiencia mejora, surge silenciosamente un nuevo riesgo: cuando la IA obtiene acceso a tu sistema, también puede convertirse en un punto de entrada para hackers en tus cuentas. Para los usuarios de cripto, esto no es solo un riesgo de privacidad, sino que puede resultar directamente en la compromisión de la cuenta y la pérdida de fondos.

I. Cuando la IA tiene permisos del sistema, todos tus secretos pueden quedar expuestos

-

Muchos asistentes de IA implementados localmente pueden esencialmente: leer archivos locales, ejecutar comandos del sistema, acceder a datos del navegador, llamar a API, iniciar sesión automáticamente en sitios web y operar monederos o herramientas de trading.

-

Esto significa que pueden acceder a: frases mnemotécnicas, archivos de clave privada, contraseñas de trading, códigos de verificación por correo electrónico, claves de API, credenciales de cuenta guardadas en el navegador, documentos locales, capturas de pantalla y otra información sensible. Una vez que una herramienta de IA es infectada con código malicioso, esta información puede ser robada en silencio.

-

Características de los ataques basados en IA:

-

El proceso de ataque es altamente sigiloso: sin ventanas emergentes, sin advertencias, sin notificaciones anormales

-

Programas maliciosos se ejecutan en segundo plano: recopilando datos en silencio, enviándolos silenciosamente a los atacantes, esperando silenciosamente el momento adecuado

Los usuarios a menudo no notan ninguna anormalidad, mientras que los atacantes ya pueden tener control total de la cuenta.

II. Los plugins maliciosos de IA pueden robar datos de monederos y cuentas de exchange

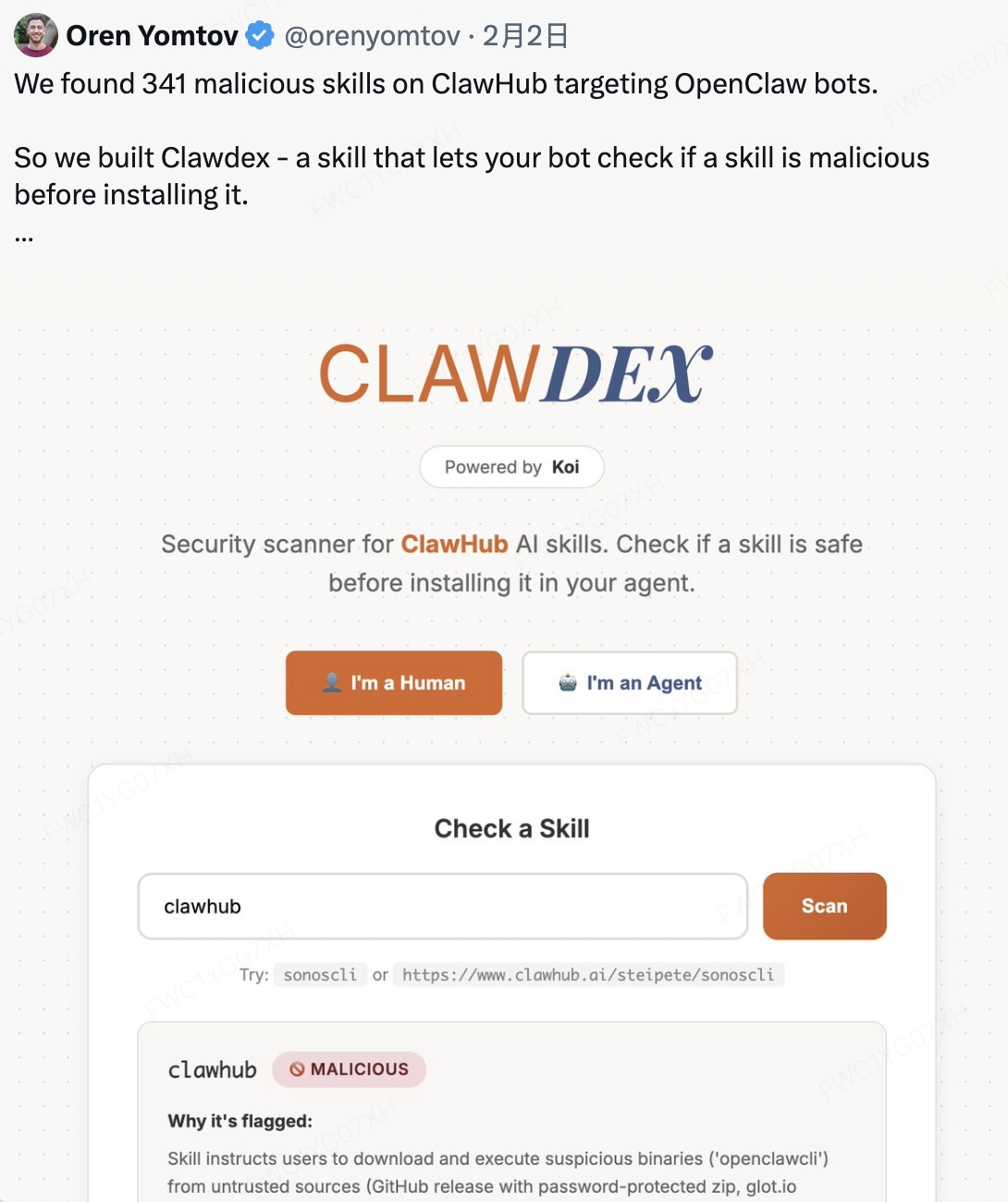

🔎 Los investigadores de seguridad descubrieron recientemente que dentro de un ecosistema de plugins de asistente de IA:

-

Se encontraron 341 habilidades maliciosas con garras por el bot

Se identificaron más de 300 plugins de IA maliciosos.

- Los programas maliciosos pueden robar: contraseñas del navegador, datos del monedero de criptomonedas, claves SSH, claves de API, archivos locales y registros de chat.

- Algunos programas maliciosos incluso tienen: capacidades de registro de teclas, capacidades de control remoto y capacidades de acceso por puerta trasera.

- Los atacantes pueden: leer directamente los archivos del monedero, obtener credenciales de inicio de sesión del exchange, capturar códigos de verificación por correo electrónico, restablecer contraseñas de cuenta y, finalmente, transferir activos.

‼️ Todo el proceso no requiere autorización activa del usuario.

III. Por qué los asistentes de IA se han convertido en un nuevo objetivo para los atacantes

La razón es sencilla: los asistentes de IA tienen permisos más altos y acceso a datos más amplios que el software ordinario. El malware tradicional solo puede robar datos limitados.

Sin embargo, los agentes de IA pueden acceder a: sistemas de archivos, navegadores, correo electrónico, monederos, registros de chat y permisos de API, entre otros.

Son esenciales: ejecutores automatizados con acceso de nivel administrador del sistema. Una vez comprometidos, es equivalente a que los atacantes obtengan control sobre toda su computadora.

IV. Riesgos reales enfrentados por los usuarios de cripto

Si su asistente de IA está infectado con programas maliciosos, los atacantes podrán obtener:

-

Fuga de la frase mnemotécnica: frase mnemotécnica = control total del monedero. Los atacantes pueden: restaurar el monedero y transferir todos los activos.

-

Ataque de toma de control de la cuenta del exchange: Los atacantes pueden obtener: contraseñas de inicio de sesión, códigos de verificación por correo electrónico, claves de API. Luego: iniciar sesión en la cuenta ➝ modificar la configuración de seguridad ➝ retirar y transferir activos

-

Robo de clave de API: Los atacantes pueden: ejecutar operaciones, crear órdenes maliciosas y manipular los fondos de la cuenta

-

Compromiso de la cuenta de correo electrónico: El correo electrónico es el pilar de la seguridad de la cuenta. Los atacantes pueden: restablecer las contraseñas del exchange ➝ tomar el control de múltiples cuentas

V. 7 medidas clave para proteger la seguridad de su cuenta

Para proteger su cuenta y la seguridad de sus activos, siga estrictamente estos principios de seguridad:

-

Nunca almacenes frases mnemotécnicas o claves privadas en herramientas de IA

- ❌ Evite: ingresar frases mnemotécnicas en chats de IA, guardar frases mnemotécnicas en texto plano en su computadora, almacenar frases mnemotécnicas en archivos locales

- ✅ Recomendado: use métodos de almacenamiento fuera de línea y monederos de hardware

-

No permita que las herramientas de IA accedan a los archivos del monedero

- ❌Evitar: colocar archivos de monedero en directorios públicos o otorgar permisos de lectura a la IA.

-

Utiliza un dispositivo separado para operar

- ✅ Recomendado: no instale herramientas de IA experimentales en dispositivos de trading. Separe los dispositivos de uso de IA de los dispositivos de trading.

-

No instales plugins o habilidades de IA desconocidos

- 🧐 Especialmente: plugins de fuentes no oficiales, proyectos de GitHub no verificados o herramientas que requieren ejecutar scripts de shell

- ⚠️ Los atacantes a menudo utilizan plugins falsos, herramientas falsas y programas de actualización falsos para implantar malware

-

Habilita todas las funciones de seguridad de KuCoin

- Incluye: contraseña de inicio de sesión, contraseña de trading, autenticación de dos factores y autenticación mediante Passkey. Estas medidas pueden reducir eficazmente los riesgos.

-

No expongas las claves de API a herramientas de IA

- ✅ Si es necesario: restringe los permisos y desactiva los permisos de retiro

-

Verifica regularmente la seguridad del dispositivo

- Incluye: software instalado, extensiones de navegador y actividad de inicio de sesión anormal

⚠️ Por favor, recuerde: cualquier software con permisos de nivel de sistema puede convertirse en un punto de entrada para ataques.

Especialmente en el mundo cripto: una vez que las frases mnemotécnicas o las credenciales de la cuenta se ven comprometidas, los activos pueden perderse permanentemente.

Disclaimer: The information on this page may come from third parties and does not necessarily reflect KuCoin’s views. It is provided for general reference only and should not be interpreted as financial or investment advice.

Virtual asset investments may involve risk. Please carefully assess the product risks and your own risk tolerance. For more information, please refer to our Terms of Use and Risk Disclosure.