¿Qué es el ataque de sandwich: cómo funciona, ejemplos históricos, riesgos y prevención

2026/04/06 09:30:50

Lo que parece un deslizamiento ordinario en un exchange descentralizado no siempre es ordinario. En muchos casos, un operador envía un intercambio, la transacción se vuelve visible antes de la confirmación, y bots automatizados reaccionan en cuestión de segundos para explotar esa información. El resultado es un precio de ejecución peor para el usuario y una ganancia rápida para el atacante. Esta táctica se conoce como un sandwich attack, y se ha convertido en una de las formas más discutidas de MEV en las finanzas descentralizadas.

El mercado de criptomonedas en general se basa en la transparencia, la velocidad y el acceso abierto. Esas cualidades son parte de lo que hace atractivo al DeFi. Al mismo tiempo, esa misma apertura permite que bots sofisticados monitoreen transacciones pendientes, estimen el impacto en los precios e inserten sus propias operaciones alrededor de la actividad del usuario. Esto crea un problema de estructura de mercado que todo usuario serio de criptomonedas debe entender.

Al final de este artículo, comprenderás qué es un ataque de sandwich, cómo funcionan los ataques de sandwich en cripto, por qué son comunes en exchanges descentralizados basados en AMM, qué traders son más vulnerables y qué pasos prácticos pueden reducir la exposición. También verás cómo esta táctica se enmarca dentro del debate más amplio sobre el comercio DeFi, el orden de las transacciones, la equidad del mercado onchain y la protección contra MEV.

Gancho

¿Y si su operación de cripto no solo se viera afectada por la volatilidad, sino que fuera deliberadamente objetivada antes incluso de llegar a la cadena de bloques?

Vista general

Este artículo explica el significado de un ataque de sandwich en cripto, desglosa cómo funciona, explora su impacto en el comercio descentralizado, revisa ejemplos históricos desde el auge del DeFi y describe los principales riesgos y precauciones que los operadores deben comprender.

Tesis

El propósito de este artículo es explicar los ataques de sandwich de manera clara y práctica, para que los lectores comprendan cómo afectan al comercio de criptomonedas, por qué son importantes en los mercados DeFi modernos y cómo los operadores pueden reducir las posibilidades de ser explotados por esta forma de manipulación del mercado.

¿Qué es un ataque de sándwich?

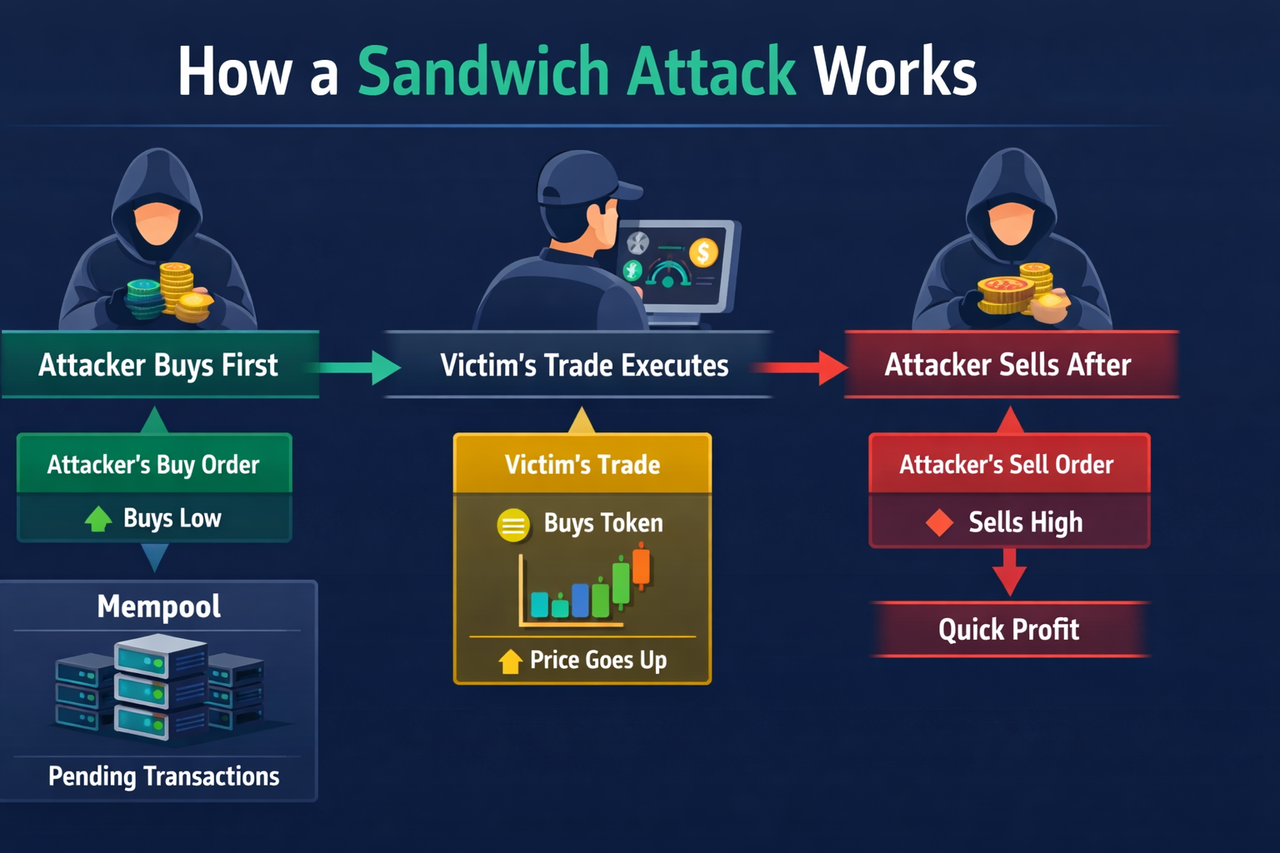

Un ataque de sandwich es una explotación de comercio DeFi que generalmente ocurre en exchanges descentralizados que utilizan creadores de mercado automatizados (AMMs). En términos simples, un atacante detecta la transacción pendiente de una víctima en el mempool, realiza una operación antes y otra después, y obtiene ganancias del deslizamiento de precio causado por la orden de la víctima.

La estructura es sencilla:

-

La primera operación del atacante ocurre primero

-

la operación de la víctima está en el medio

-

la segunda operación del atacante ocurre al final

El propósito es obtener ganancias a partir del impacto de precio de la víctima.

Por ejemplo, imagina que un operador quiere comprar un token en un exchange descentralizado. Si esa orden es lo suficientemente grande, elevará el precio del token dentro de la piscina de liquidez. Un bot de sandwich puede detectar la transacción pendiente, comprar el token primero, dejar que la operación de la víctima impulse el precio más alto y luego vender inmediatamente después con ganancia.

La víctima aún completa la operación, pero a un precio peor del que habría recibido si el atacante no hubiera intervenido.

Eso es lo que hace a los ataques de sandwich tan importantes en cripto. Por lo general, no implican robar fondos directamente ni explotar un error de software. En cambio, explotan el propio entorno de negociación. El atacante depende de tres condiciones:

-

visibilidad pública de las transacciones pendientes

-

movimiento de precio predecible en piscinas basadas en AMM

-

la disposición de la víctima a aceptar algún deslizamiento

Por eso, un ataque de sándwich se entiende mejor como una explotación de orden de transacciones que como un hack tradicional.

Cómo funciona un ataque de sándwich

Para entender claramente los ataques de sandwich, es útil examinar el proceso paso a paso.

-

Un operador envía un intercambio

Un usuario realiza una operación en un exchange descentralizado. Por ejemplo, podrían intercambiar ETH por otro token en una plataforma DeFi como un AMM tipo Uniswap.

Antes de que la operación se finalice, la transacción a menudo permanece en un área de espera pública conocida como mempool. Allí se pueden ver las transacciones pendientes antes de que se agreguen a la cadena de bloques.

-

Un bot detecta la transacción pendiente

Los bots especializados escanean constantemente el mempool. Buscan operaciones que podrían ser rentables para explotar, especialmente:

-

intercambios grandes

-

operaciones que involucran tokens de baja liquidez

-

transacciones con suficiente tolerancia al deslizamiento para dejar espacio para el movimiento de precios

Si el bot estima que la operación de la víctima moverá suficientemente el mercado para generar ganancias, actúa inmediatamente.

-

El atacante realiza la primera operación

El atacante envía una transacción que se ejecutará antes que la orden de la víctima. Esto se hace a menudo pagando una comisión de gas más alta o utilizando otro método para obtener prioridad.

Si la víctima está comprando un token, el atacante compra primero. Esa compra preventiva aumenta el precio antes de que se procese la transacción de la víctima.

-

La operación de la víctima se ejecuta a un precio peor

Ahora la operación de la víctima se ejecuta, pero el precio ya ha cambiado en su contra. La víctima recibe menos tokens de los esperados o paga más de lo esperado.

La transacción aún tiene éxito porque el movimiento de precio permanece dentro del límite de deslizamiento aceptado por el usuario.

-

El atacante sale después de la víctima

Después de que la operación de la víctima empuje aún más el precio, el atacante realiza la segunda operación, generalmente vendiendo lo comprado en el primer paso. Esto permite al atacante asegurar una ganancia rápida.

El resultado se ve así:

-

el atacante compra a bajo precio

-

la operación de la víctima empuja el precio hacia arriba

-

el atacante vende a precios altos

Todo esto puede suceder en segundos o milisegundos.

Un ejemplo sencillo de un ataque de sándwich

Supongamos que un usuario desea comprar Token A con ETH en un exchange descentralizado. La piscina de liquidez para Token A no es muy profunda, por lo que una orden más grande moverá el precio notablemente.

Un bot de sandwich detecta el intercambio pendiente del usuario en el mempool. Envía rápidamente su propia orden de compra primero. Esa compra aumenta el precio del Token A. Luego, la orden original de compra de la víctima se ejecuta al nuevo precio más alto. Finalmente, el bot vende los tokens que compró momentos antes.

El atacante obtiene ganancias de la diferencia entre el precio de compra más bajo y el precio de venta más alto.

La víctima solo puede notar que recibió menos tokens de los esperados. Para ellos, puede parecer un deslizamiento ordinario. Pero en realidad, el movimiento de precio fue creado deliberadamente para aprovechar su transacción.

Esta es una razón por la que los ataques de sandwich son difíciles de detectar para traders casuales. El intercambio aún se completa. La interfaz puede no mostrar nada claramente sospechoso. La pérdida a menudo está oculta dentro del precio final de ejecución.

¿Por qué ocurren los ataques de sandwich en DeFi?

Los ataques de sandwich se volvieron comunes porque DeFi creó las condiciones exactas en las que pueden prosperar.

Visibilidad pública de las transacciones

En muchas cadenas de bloques, las transacciones son visibles antes de ser confirmadas. Esta transparencia ayuda al funcionamiento de la red, pero también brinda a los bots tiempo para inspeccionar las transacciones pendientes y planificar en torno a ellas.

En finanzas tradicionales, no todos los órdenes pendientes son visibles abiertamente para todos los competidores de la misma manera. En DeFi, la visibilidad pública se convirtió en una característica y una debilidad.

Precios basados en AMM

La mayoría de los exchanges descentralizados no utilizan un libro de órdenes tradicional. En su lugar, dependen de creadores de mercado automatizados que calculan los precios de los tokens en función del equilibrio de activos en un pool de liquidez.

Cuando alguien coloca una orden de compra grande, el precio sube. Cuando alguien coloca una orden de venta grande, el precio baja. Este movimiento no es aleatorio. Sigue la fórmula del fondo, lo que hace posibles los ataques de sandwich.

Tolerancia al deslizamiento

Los usuarios a menudo permiten un cierto nivel de deslizamiento para que su transacción no falle si el precio varía ligeramente antes de la confirmación. Esto es práctico, pero también crea oportunidades para los atacantes.

Si el atacante puede mover el precio en contra de la víctima mientras aún se mantiene dentro del rango de deslizamiento permitido, la operación aún se ejecutará.

Velocidad y automatización

La mayoría de los ataques de sandwich son llevados a cabo por bots en lugar de humanos. Los bots pueden monitorear transacciones pendientes, simular ganancias potenciales y enviar transacciones con prioridad casi al instante.

Esto hace que el sandwiching sea altamente escalable. Una vez que la estrategia se volvió conocida, pudo automatizarse en un gran número de operaciones.

Por qué importan los ataques de sandwich

Los ataques de sandwich pueden sonar técnicos, pero tienen efectos reales en los traders de cripto cotidianos. Importan porque los usuarios terminan con precios peores, especialmente en operaciones grandes o de baja liquidez. Con el tiempo, esto puede reducir la confianza en DeFi y hacer que el trading descentralizado parezca injusto.

También destacan un problema más grande en los mercados de criptomonedas: la transparencia no siempre conduce a la equidad. Cuando las transacciones pendientes son visibles, los actores más rápidos pueden utilizar esa información para obtener beneficios a expensas de los usuarios normales.

Ataques de sandwich y MEV

Los ataques de sandwich son uno de los ejemplos más claros de MEV, o valor extraíble máximo. MEV se refiere a las ganancias obtenidas al modificar el orden de las transacciones en un bloque.

En un ataque de sándwich, el atacante gana dinero colocando una operación antes de la víctima y otra después. Esto hace que el orden de las transacciones sea la fuente principal de beneficio.

Debido a que la idea es fácil de entender, los ataques de sandwich se convirtieron en uno de los principales ejemplos utilizados para explicar cómo funciona el MEV en DeFi.

Antecedentes históricos: El auge de los ataques de sándwich

Los ataques de sandwich no se volvieron ampliamente conocidos debido a un evento aislado. Surgieron a través de patrones repetidos durante la rápida expansión de las finanzas descentralizadas.

Crecimiento temprano de DeFi

A medida que DeFi ganaba impulso a principios de la década de 2020, los exchanges descentralizados como Uniswap hicieron que los intercambios de tokens fueran sencillos y accesibles. Cualquiera podía operar directamente desde un monedero, y las piscinas de liquidez permitieron que los mercados funcionaran sin makers tradicionales.

Esta innovación ayudó a impulsar un crecimiento explosivo en el comercio en cadena. Pero también introdujo una debilidad. Las operaciones pendientes eran visibles, y los precios del AMM respondían predeciblemente a intercambios grandes. Esto hizo posible que los bots detectaran y explotaran oportunidades rentables.

Reconocimiento creciente por parte de los operadores e investigadores

A medida que el ecosistema maduró, los operadores comenzaron a notar una ejecución inusualmente deficiente en intercambios más grandes, especialmente en piscinas con menor liquidez. Investigadores y observadores del mercado comenzaron a analizar patrones de transacción y se dieron cuenta de que muchos de estos casos no eran deslizamiento aleatorio. Eran ataques estructurados.

Una vez que este patrón se volvió ampliamente reconocido, el sandwicheo pasó de ser un detalle técnico a un tema principal en la educación e investigación DeFi.

De táctica oportunista a estrategia industrializada

Al principio, los ataques de sandwich podrían haber parecido comportamientos oportunistas aislados. Pero a medida que el potencial de beneficio se volvió más claro, surgió una infraestructura especializada. Los bots se volvieron más sofisticados. Los buscadores construyeron sistemas para escanear el mempool, simular operaciones, calcular la rentabilidad y competir por prioridad.

En ese momento, los ataques de sandwich ya no eran un efecto secundario. Habían pasado a ser una industria.

Ejemplos históricos de ataques de sándwich

Debido a que los ataques de sandwich suelen ocurrir a nivel de transacción, no siempre se representan mediante un titular famoso único. La forma más clara de comprender su historia es a través de fases principales y ejemplos recurrentes.

-

Ethereum y Uniswap en la era temprana del DeFi

El primer entorno importante donde los ataques de sandwich se volvieron ampliamente visibles fue el ecosistema DeFi de ethereum, especialmente alrededor de exchanges basados en AMM como Uniswap.

A medida que el volumen de trading basado en ethereum aumentó, los intercambios más grandes atrajeron con frecuencia bots que podían monitorear el mempool y actuar en cuestión de segundos. Los investigadores y operadores observaron un patrón repetitivo:

-

apareció un intercambio pendiente grande

-

un bot entró primero

-

la operación de la víctima se ejecutó a un peor tipo

-

el bot salió inmediatamente después

Esta fase es históricamente importante porque estableció la estructura clásica utilizada para explicar los ataques de sandwich hoy en día. El mempool público de ethereum, combinado con la popularidad del comercio basado en AMM, lo convirtió en el primer caso de estudio más claro.

Para muchos usuarios, esta fue su primera experiencia con la idea de que una ejecución deficiente en DeFi podría no ser simplemente un movimiento aleatorio del mercado.

-

El auge de los buscadores profesionales de MEV

A medida que el DeFi maduró, los ataques de sandwich se volvieron mucho más sofisticados. Lo que comenzó como una estrategia oportunista se convirtió en una actividad especializada llevada a cabo por buscadores de MEV.

Estos buscadores desarrollaron herramientas específicamente para identificar oportunidades rentables de ordenación de transacciones. Sus sistemas monitoreaban continuamente el mempool, ejecutaban simulaciones para estimar si una operación pendiente podría ser encajada de forma rentable, y enviaban transacciones con tarifas cuidadosamente optimizadas.

Esta fase es históricamente importante porque marcó la transición de la actividad aislada de bots a un mercado competitivo y profesionalizado. Los ataques de sandwich ya no eran ocurrencias aleatorias. Se convirtieron en una estrategia fundamental en el creciente ecosistema de MEV.

También cambió la escala del problema. Una vez que los buscadores altamente optimizados ingresaron al espacio, el sandwiching se volvió más sistemático y más difícil de evitar para los usuarios comunes.

-

Guerras de gas entre bots competidores

Otra fase histórica importante llegó cuando múltiples bots comenzaron a apuntar a la misma transacción pendiente. Si un intercambio parecía especialmente rentable, varios buscadores podrían intentar envolverlo simultáneamente.

Esto llevó a guerras de gas, donde los bots pagaban tarifas cada vez más altas para obtener prioridad en las transacciones. Estos concursos demostraron lo valiosas que podían ser las oportunidades de sandwich.

Históricamente, este fue un punto de inflexión porque demostró que los ataques de sandwich no eran una simple molestia menor. Eran lo suficientemente significativos económicamente como para generar una intensa competencia entre actores profesionales.

También reveló una segunda capa de ineficiencia: no solo se estaba explotando a la víctima, sino que la competencia entre bots también podría aumentar la congestión de la red y los costos de transacción en general.

-

Expansión más allá de ethereum

Aunque Ethereum se convirtió en el entorno más reconocido para los ataques de sandwich, la táctica no se limitó a una sola cadena de bloques.

A medida que otras cadenas adoptaron intercambios descentralizados y operaciones basadas en AMM, surgieron vulnerabilidades similares en otros lugares. Cualquier ecosistema con estas características podría convertirse en un objetivo:

-

transacciones pendientes visibles

-

negociación activa de tokens

-

pools de liquidez que reaccionan de manera predecible al tamaño del orden

-

usuarios dispuestos a aceptar deslizamiento

Esta expansión mostró que los ataques de sandwich no eran específicos de una sola marca o un solo protocolo. Eran una característica estructural de ciertos tipos de diseño de mercado onchain.

Ese cambio histórico es importante porque desplazó la conversación lejos de culpar a una sola cadena y hacia el reconocimiento de un problema de diseño más amplio en DeFi.

-

Mercados de monedas meme y tokens de baja liquidez

Otro ejemplo muy visible de ataques de sandwich surgió en los mercados de monedas meme y tokens recién lanzados con baja liquidez.

Estos entornos eran especialmente atractivos para los atacantes porque a menudo combinaban:

-

liquidez superficial

-

alta volatilidad

-

demanda rápida de retail

-

configuraciones de deslizamiento amplias

-

traders que se apresuran a entrar en posiciones rápidamente

Bajo estas condiciones, incluso operaciones preventivas relativamente pequeñas podrían desplazar los precios de manera significativa. Esto facilitó que los bots explotaran a los usuarios.

Esta fase es históricamente importante porque llevó los ataques de sandwich a la experiencia cotidiana de los traders minoristas. El problema ya no se limitaba a investigadores o participantes grandes de DeFi. Los usuarios promedio podían sentirlo directamente cuando obtenían un precio mucho peor del esperado durante el lanzamiento de un token popular.

Riesgos y precauciones de los ataques de sandwich en DeFi

-

Exposición pública de la mempool: Las transacciones pendientes suelen ser visibles antes de la confirmación, lo que da a los bots tiempo para detectar y dirigirse a las operaciones.

-

Configuraciones de deslizamiento altas: Una tolerancia de deslizamiento amplia brinda a los atacantes más margen para mover el precio en contra de los usuarios, permitiendo aún que la transacción se complete.

-

Pools de baja liquidez: La liquidez escasa hace que los precios sean más fáciles de manipular, lo que aumenta el riesgo de ataques de sandwich.

-

Pérdidas ocultas: Muchos operadores solo notan que el intercambio se completó, pero no que recibieron un precio de ejecución peor.

-

Protección incompleta: las herramientas de protección MEV pueden ayudar a reducir la exposición, pero no eliminan completamente el riesgo de ataques de sandwich.

-

Precauciones para los operadores: Los usuarios pueden reducir el riesgo manteniendo el deslizamiento bajo, evitando piscinas poco líquidas, dividiendo intercambios grandes y utilizando herramientas de enrutamiento protegido cuando estén disponibles.

Conclusión

Un ataque de sandwich en cripto es uno de los ejemplos más claros de cómo la visibilidad de las transacciones y los mecanismos de ejecución pueden moldear resultados reales en DeFi. El atacante realiza una operación antes de la transacción pendiente de la víctima y otra después, capturando ganancias mientras la víctima recibe un precio peor. Es sencillo en concepto, altamente efectivo en la práctica y profundamente vinculado al auge del MEV en los mercados descentralizados.

Este artículo ha cubierto el significado de los ataques de sandwich, cómo funcionan, por qué afectan el comercio de criptomonedas y la seguridad del mercado, los patrones históricos que los convirtieron en un tema principal en DeFi, y las precauciones prácticas que los usuarios deben comprender. El punto clave es sencillo: una operación exitosa no siempre es una operación justa. En cripto, la calidad de la ejecución importa.

Para traders, educadores y cualquier persona que busque comprender más a fondo los intercambios descentralizados, los ataques de sandwich siguen siendo uno de los conceptos más importantes en el DeFi moderno.

Llamado a la acción

¿Quieres entender mejor los riesgos del trading DeFi? Visita KuCoin Learn para más información sobre ataques de sandwich, deslizamiento y otros conceptos básicos de DeFi.

Preguntas frecuentes sobre los ataques de sándwich

¿Qué es un ataque de sándwich en cripto?

Un ataque de sandwich es una explotación de comercio DeFi donde un atacante realiza una operación antes y otra después de la transacción pendiente de una víctima para obtener beneficios del movimiento de precios causado por la operación de esa víctima.

¿Por qué se llama ataque de sándwich?

Se llama ataque de sándwich porque la transacción de la víctima se coloca entre dos transacciones del atacante, como el relleno entre dos rebanadas de pan.

¿Es el mismo ataque de sándwich que el front-running?

No exactamente. El front-running generalmente significa colocar una transacción antes de otra transacción pendiente. Un ataque de sandwich es una versión más específica que también incluye una segunda operación después de la víctima.

¿Dónde suelen ocurrir los ataques de sandwich?

Ocurren con mayor frecuencia en exchanges descentralizados que utilizan creadores de mercado automatizados, especialmente cuando las operaciones son visibles en el mempool público y el par de tokens tiene liquidez limitada.

¿Quién es más vulnerable a los ataques de sandwich?

Los operadores grandes, los usuarios que negocian tokens de baja liquidez, los compradores de monedas meme y las personas que utilizan configuraciones de deslizamiento elevadas suelen ser los más expuestos.

¿Pueden ocurrir ataques de sandwich fuera de Ethereum?

Sí. Pueden ocurrir en cualquier entorno de cadena de bloques donde las transacciones pendientes sean visibles y la fijación de precios tipo AMM haga rentable el ordenamiento de transacciones.

¿Cómo pueden los usuarios reducir el riesgo de un ataque de sandwich?

Los usuarios pueden reducir el riesgo ajustando el deslizamiento, evitando piscinas poco líquidas, dividiendo intercambios grandes, utilizando herramientas de enrutamiento protegido cuando estén disponibles y prestando mayor atención a la calidad de la ejecución.

¿Son ilegales los ataques de sándwich?

El tratamiento legal depende de la jurisdicción y los hechos del caso. En la mayoría de las discusiones sobre cripto, los ataques de sandwich se consideran un problema de estructura de mercado y MEV, más que una simple explotación de software.

Descargo de responsabilidad: La información proporcionada en esta página puede provenir de fuentes de terceros y no necesariamente representa las opiniones o puntos de vista de KuCoin. Este contenido está destinado únicamente a fines informativos generales y no debe considerarse como asesoría financiera, de inversión o profesional. KuCoin no garantiza la precisión, integridad o confiabilidad de la información, y no se hace responsable por errores, omisiones o consecuencias derivadas de su uso. Invertir en Activos digitales conlleva riesgos inherentes. Por favor, evalúe cuidadosamente su tolerancia al riesgo y su situación financiera antes de tomar cualquier decisión de inversión. Para más detalles, consulte nuestros Terms of Use y Risk Disclosure

Aviso: Esta página fue traducida utilizando tecnología de IA (impulsada por GPT) para tu conveniencia. Para obtener la información más precisa, consulta la versión original en inglés.