Robo de criptomonedas de Corea del Norte 2026: $577 millones robados en los ataques a Drift Protocol y KelpDAO

2026/05/09 03:51:27

Introducción

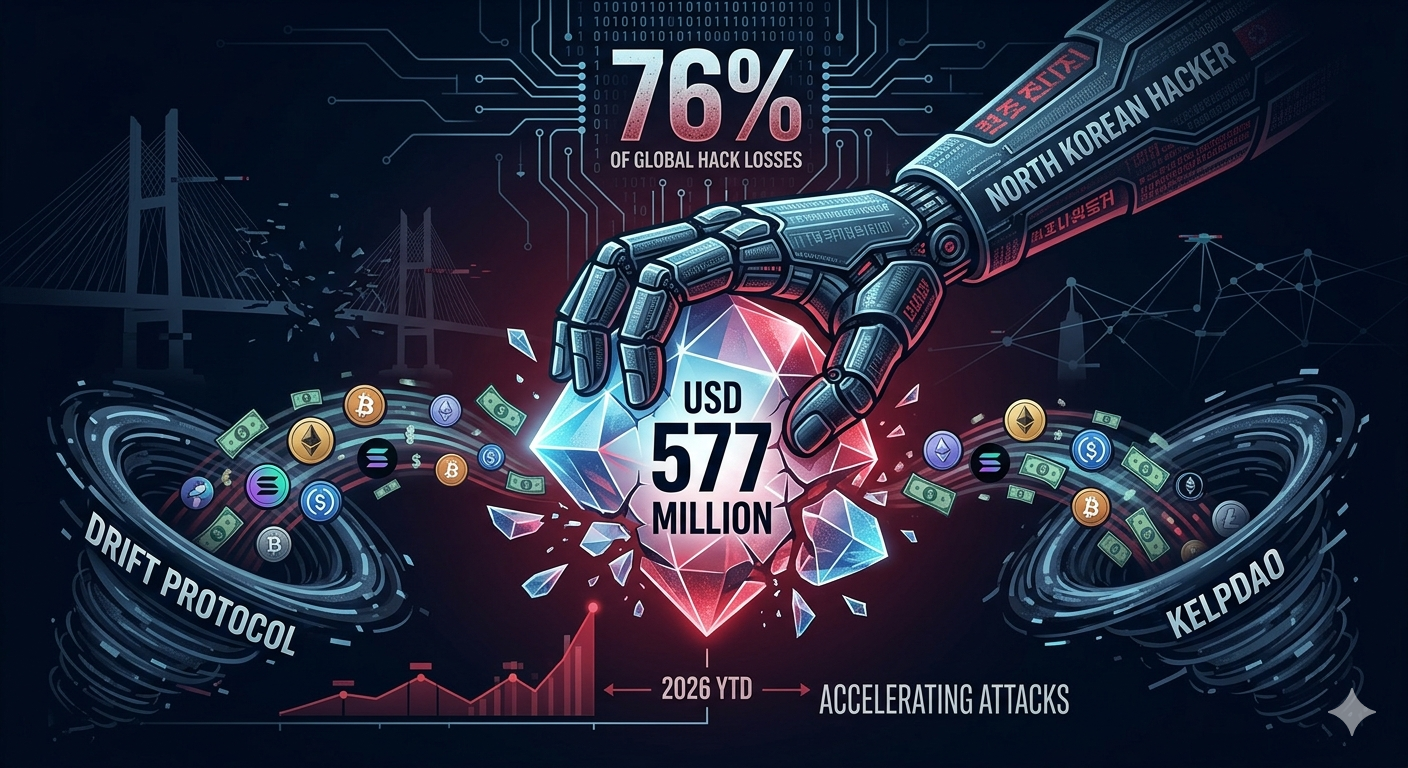

Los hackers norcoreanos robaron aproximadamente 577 millones de dólares estadounidenses en solo dos ataques durante los primeros cuatro meses de 2026, una cifra que representa el 76% de todas las pérdidas por robos de criptomonedas en todo el mundo durante ese período. La brecha en Drift Protocol el 1 de abril y la explotación de la puente KelpDAO el 18 de abril demuestran que los equipos de hackers de élite de Corea del Norte no están lanzando más ataques, sino que están ejecutando menos operaciones, mucho más precisas, contra objetivos de alto valor. Según TRM Labs, estos dos incidentes por sí solos representan solo el 3% del total de incidentes de hackeo en 2026 hasta la fecha, pero superan con creces la suma de todas las demás brechas.

¿Cómo logró Corea del Norte robar $577 millones en solo dos ataques?

Los grupos de hackers de Corea del Norte lograron esta recolección asombrosa mediante precisión quirúrgica, no por volumen. Dos grupos distintos de actores de amenaza norcoreanos — uno vinculado a la operación TraderTraitor y otro evaluado como un subgrupo separado — llevaron a cabo los ataques Drift y KelpDAO dentro de los dieciocho días uno del otro. El robo combinado de $577 millones lleva el robo acumulado atribuido a Corea del Norte en cripto a más de $6 mil millones desde 2017, según datos de TRM Labs.

La concentración de valor es sin precedentes. En 2025, Corea del Norte representó el 64% de todas las pérdidas por hackeos de cripto, impulsada en gran medida por el robo récord de $1.46 mil millones en Bybit. La cifra de 2026, del 76% hasta abril, marca la participación sostenida más alta registrada. Lo que distingue el patrón de 2026 no es la frecuencia —la cadencia de los ataques permanece baja— sino la sofisticación de la vigilancia y el tamaño de los objetivos individuales seleccionados.

|

Año

|

Parte de Corea del Norte de las pérdidas totales por hackeos de cripto

|

|

2020

|

7%

|

|

2021

|

8%

|

|

2022

|

22%

|

|

2023

|

37%

|

|

2024

|

39%

|

|

2025

|

64%

|

|

2026 Año hasta la fecha (abril)

|

76%

|

La tabla anterior ilustra una aceleración clara. La participación de Corea del Norte ha crecido casi once veces respecto a su nivel de referencia de 2020-2021. Los analistas de TRM señalan que esta tendencia refleja un cambio estratégico hacia objetivos de infraestructura — validadores de puente, contratos de gobernanza multisig y protocolos entre cadenas — donde una sola vulnerabilidad puede generar pérdidas de nueve dígitos.

¿Qué hizo posible el hackeo del Protocolo Drift?

El hackeo del protocolo Drift por $285 millones el 1 de abril explotó una función nativa de Solana llamada durable nonce, combinada con meses de ingeniería social que podrían haber incluido reuniones presenciales sin precedentes entre proxies norcoreanos y empleados de Drift. El ataque requirió tres semanas de preparación en cadena y meses de planificación, pero el drenaje real de fondos tomó solo aproximadamente 12 minutos una vez iniciado.

La explotación del nonce duradero

Un nonce duradero es un mecanismo de Solana diseñado para extender la validez de la transacción de aproximadamente 90 segundos a un período indefinido. Esta función existe para escenarios de firma de hardware offline, donde una transacción debe ser prefirmada y enviada más tarde. El atacante explotó esto induciendo a los firmantes del multisig del Consejo de Seguridad de Drift a preautorizar transacciones que parecían rutinarias en el momento de la firma.

Entre el 23 de marzo y el 30 de marzo, el atacante creó cuentas de nonce duraderas y preparó el terreno para la ejecución. El 27 de marzo, Drift migró su Consejo de Seguridad a una nueva configuración de umbral 2-de-5 con cero timelock: un cambio que eliminó una salvaguardia crítica. Cuando las transacciones prefirmadas se transmitieron el 1 de abril, las condiciones para un drenaje completo ya estaban en su lugar. Los firmantes habían aprobado las transacciones semanas antes sin conocer el contexto en el que se utilizarían.

La campaña de ingeniería social

El ataque de Drift implicó lo que TRM Labs describe como meses de ingeniería social dirigida, posiblemente incluyendo reuniones en persona entre operativos norcoreanos o sus representantes y miembros del equipo de Drift. Si se confirma, estas interacciones cara a cara representarían una nueva escalada en la metodología de hacking cripto de Corea del Norte. Los atacantes también crearon un activo ficticio llamado CarbonVote Token (CVT), lo sembraron con liquidez y inflaron su valor mediante operaciones de lavado. Los oráculos de Drift trataron esta garantía fabricada como legítima, permitiendo al atacante extraer activos reales, incluidos los tokens USDC y JLP.

¿Cómo funcionó la explotación del puente de KelpDAO?

El ataque a KelpDAO por $292 millones el 18 de abril explotó una falla de diseño de un solo verificador en su puente rsETH LayerZero en Ethereum. Los atacantes comprometieron dos nodos RPC internos, lanzaron un ataque de denegación de servicio distribuido contra nodos externos y obligaron al verificador del puente a cambiar a la infraestructura interna envenenada. Esos nodos comprometidos informaron falsamente que rsETH había sido quemado en la cadena fuente cuando no se había producido tal quema.

La vulnerabilidad del verificador único

El modelo de seguridad de LayerZero permite configurar múltiples verificadores independientes —conocidos como Redes de Verificadores Descentralizados— para la validación de mensajes entre cadenas. La implementación de rsETH de KelpDAO utilizó solo un verificador: la DVN de LayerZero Labs. Al no requerirse un segundo verificador para confirmar el mensaje, una única fuente de datos comprometida fue suficiente para aprobar una transacción fraudulenta a gran escala. El atacante drenó aproximadamente 116.500 rsETH, valorados en aproximadamente $292 millones, desde el contrato puente de ethereum.

La congelación de 75 millones de dólares en Arbitrum

Después del robo, los hackers de TraderTraitor dejaron aproximadamente 30,766 ETH en Arbitrum, una L2 con mayor centralización que el mainnet de ethereum. El Consejo de Seguridad de Arbitrum ejerció poderes de emergencia para congelar estos fondos, valorados en aproximadamente $75 millones. Esta congelación desencadenó una rápida carrera de lavado para la porción restante no congelada. TRM Labs ha atribuido la explotación de KelpDAO a Corea del Norte basándose en un análisis en cadena tanto del prefinanciamiento del ataque como de los patrones posteriores de lavado.

Notablemente, una parte del financiamiento inicial para el exploit fue rastreable hasta un monedero de Bitcoin controlado por Wu Huihui, un bróker de cripto chino acusado en 2023 por blanqueo de robos del Grupo Lazarus. Otros fondos se originaron directamente en el hack de BTCTurk, otro robo reciente de TraderTraitor. Esta pista de financiamiento confirma la atribución directa de Corea del Norte.

¿Cómo se están blanqueando los fondos robados?

Drift y KelpDAO demuestran dos estrategias de lavado distintas moldeadas por diferentes condiciones operativas y grupos de actores maliciosos. Los enfoques revelan cómo los hackers norcoreanos adaptan sus planes de conversión de efectivo según si sus activos robados permanecen en infraestructura centralizada o descentralizada.

El tesoro dormido de ethereum de Drift

Los tokens robados de Drift fueron convertidos a USDC a través de Jupiter, puenteados a Ethereum y intercambiados por ETH, distribuidos en monederos nuevos antes de quedar completamente inactivos. El ETH robado no ha movido desde el día del robo. El grupo responsable — evaluado como distinto de TraderTraitor — sigue un patrón documentado de Corea del Norte de retener los ingresos durante meses o años antes de ejecutar un retiro estructurado y en múltiples fases. TRM anticipa una liquidación de los fondos de Drift que durará meses o años, lo que sugiere que este subgrupo adopta un enfoque más medido y cauteloso para el lavado de dinero.

El giro de KelpDAO hacia THORChain

El proceso de lavado de KelpDAO se desarrolló según el manual bien establecido de TraderTraitor. Tras el congelamiento en Arbitrum, aproximadamente $175 millones en ETH no congelados se intercambiaron por bitcoin, principalmente a través de THORChain — un protocolo de liquidez entre cadenas sin requisito de KYC. También se utilizó Umbra, una herramienta de privacidad de Ethereum, para ocultar algunas conexiones de monederos antes de la conversión a bitcoin. La fase de lavado en curso es gestionada casi en su totalidad por intermediarios chinos, no por los propios operadores norcoreanos.

THORChain se ha convertido en el puente consistente elegido para los mayores robos de Corea del Norte. En 2025, la gran mayoría de los fondos robados de Bybit se convirtieron de ETH a BTC a través de THORChain entre el 24 de febrero y el 2 de marzo: un aumento sin precedentes en el volumen entre cadenas que el protocolo procesó sin intervención. Para Corea del Norte, THORChain funciona como una salida confiable y de alta capacidad donde los activos ingresan como ETH y emergen como BTC, sin que ningún operador esté dispuesto a congelar o rechazar transferencias.

¿Por qué se está acelerando la participación de Corea del Norte en robos de criptomonedas?

La participación de Corea del Norte en las pérdidas totales por hackeos de criptomonedas ha aumentado de menos del 10% en 2020 y 2021 al 76% en 2026 hasta abril. Esta tendencia refleja una evolución estratégica en el enfoque, no un aumento en la frecuencia de los ataques. Los hackers norcoreanos están incorporando métodos de reconocimiento cada vez más sofisticados y podrían estar utilizando herramientas de IA para mejorar sus flujos de ingeniería social.

Enfoque de precisión sobre volumen

Los principales equipos de hackers de Corea del Norte llevan a cabo un pequeño número de operaciones precisamente dirigidas cada año, en lugar de una campaña sostenida de alto volumen. Dos ataques en 2026 representaron el 76% del valor total de los hackeos. El grupo está dirigiéndose con mayor precisión, enfocándose en entornos donde una sola vulnerabilidad produce resultados desproporcionados: redes de validadores de puente, contratos de gobernanza multisig y protocolos entre cadenas con mecanismos de verificación débiles.

El papel potencial de la IA en la reconocimiento

Los analistas de TRM han comenzado a especular que los operadores norcoreanos están incorporando herramientas de IA en sus flujos de trabajo de reconocimiento y ingeniería social. El ataque Drift requirió semanas de manipulación dirigida de mecanismos complejos de cadena de bloques, en lugar del enfoque tradicional en la simple compromisión de claves privadas. La precisión de la ingeniería social —incluyendo la creación de un token ficticio con legitimidad de oráculo fabricada— sugiere un nivel de preparación técnica que puede verse potenciado por la recopilación automatizada de inteligencia y la creación de identidades sintéticas.

¿Qué deben vigilar los exchanges de criptomonedas y los usuarios?

Flujos de THORChain desde direcciones norcoreanas

Las exchange que reciben entradas de BTC desde los pools de THORChain deben realizar filtrado contra los clusters de direcciones conocidas de KelpDAO y Lazarus Group. THORChain procesó la gran mayoría de los fondos obtenidos tanto del ataque a Bybit en 2025 como del hack de KelpDAO en 2026. La atribución de direcciones específicas de KelpDAO está en curso: la reevaluación retroactiva dentro de 30 días capturará las direcciones etiquetadas después de la respuesta inicial.

Exposición a contratos multisignatura y de gobernanza de Solana

El ataque a Drift afectó la infraestructura de gobernanza, no la lógica de la aplicación. Los protocolos que utilizan el multisig del Consejo de Seguridad de Solana con autorización de nonce duradero deben considerar esto como un ataque tipo que se replicará. Las exchanges con exposición a depósitos DeFi en Solana deben marcar los ingresos provenientes de los contratos puente utilizados en la dispersión de Drift, incluyendo las rutas específicas de Jupiter y Wormhole identificadas por investigadores de la cadena de bloques.

Cribado de depósitos de puente multi-salto

Tanto KelpDAO como Bybit involucraron infraestructura de puente o entre cadenas como superficie de ataque o ruta de lavado. Los flujos de puente a exchange son un canal de monitoreo prioritario para los fondos norcoreanos. La detección de direcciones de primer salto por sí sola no captará fondos que hayan pasado por monederos intermedios antes de llegar a un exchange. Se requiere un análisis multi-salto a lo largo de toda la cadena de transacciones para identificar depósitos contaminados.

Redes de alertas en tiempo real

La Red Beacon de TRM — cuyos más de 30 miembros incluyen tanto grandes exchanges como protocolos DeFi — permite alertas inmediatas entre plataformas cuando los fondos vinculados a Corea del Norte llegan a instituciones participantes, antes de que se completen los retiros. La filtración individual detecta direcciones conocidas, pero las redes en tiempo real cierran la brecha entre la atribución y la acción, convirtiendo un retraso en la filtración medido en días en una alerta medida en minutos.

Cómo proteger tus activos cripto en KuCoin

Los $577 millones robados en solo dos ataques de abril de 2026 subrayan por qué elegir un exchange enfocado en la seguridad es más importante que nunca. KuCoin implementa una arquitectura de seguridad multicapa que incluye monederos de retiros micro, autenticación dinámica multifactor y cifrado de estándar de la industria para proteger los activos de los usuarios contra brechas externas y vulnerabilidades internas. Para los operadores que mantienen activos en múltiples cadenas, la cobertura integral de tokens de KuCoin y sus sistemas de monitoreo de riesgos en tiempo real proporcionan una protección adicional contra la interacción con fondos contaminados provenientes de brechas importantes como Drift y KelpDAO.

Los usuarios pueden protegerse aún más habilitando todas las funciones de seguridad disponibles — incluyendo direcciones de lista blanca para retiros, códigos antiphishing y contraseñas de trading — mientras mantienen conciencia de los riesgos de los protocolos puente. El manual de hacking de Corea del Norte cada vez más apunta a la infraestructura entre cadenas en lugar de billeteras calientes de exchanges directamente, lo que hace esencial comprender qué protocolos utiliza y si emplean diseños de puente con un solo verificador o configuraciones multisig débiles. Registrarse en KuCoin le brinda acceso a una plataforma que monitorea activamente flujos de fondos robados y mantiene estándares estrictos de cumplimiento para mantener activos contaminados fuera de sus libros.

Conclusión

La recaudación de $577 millones de Corea del Norte tras solo dos ataques a principios de 2026 representa un nuevo récord en la concentración de robos de criptomonedas. Las brechas en Drift Protocol y KelpDAO demuestran que los hackers norcoreanos han evolucionado desde simples compromisos de claves privadas hasta ataques sofisticados a infraestructuras que involucran ingeniería social, manipulación de verificadores de puentes y meses de preparación previa al ataque. Su participación en las pérdidas totales por hackeos ha aumentado del 7% en 2020 al 76% en 2026, impulsada no por más ataques, sino por ataques más mortíferos.

La divergencia en el lavado entre los dos robos — el almacenamiento dormido de Ethereum de Drift frente a la conversión activa de KelpDAO en THORChain — revela playbooks operativos adaptables diseñados según la tolerancia al riesgo y el plazo de liquidez de cada grupo. Para el ecosistema cripto en su conjunto, la lección es clara: la infraestructura de puente, la gobernanza multisig y los protocolos entre cadenas son ahora la principal superficie de ataque. Las exchanges y los usuarios deben implementar inspección multi-hop, redes de alertas en tiempo real y una debida diligencia rigurosa en los protocolos de puente. A medida que el robo acumulado de cripto por Corea del Norte supera los $6 mil millones, la industria ya no puede tratar estas violaciones como incidentes aislados: son una campaña sostenida y patrocinada por el estado contra la infraestructura descentralizada en sí misma.

Preguntas frecuentes

¿Qué es un nonce duradero y cómo se utilizó en el hack de Drift?

Un nonce duradero es una función de Solana que extiende la validez de la transacción de aproximadamente 90 segundos a un período indefinido, diseñada para la firma de hardware offline. El atacante de Drift indujo a los firmantes del Consejo de Seguridad a preautorizar transacciones utilizando este mecanismo semanas antes del drenaje real. Cuando Drift migró su multisignatura a una configuración 2-de-5 con cero timelock el 27 de marzo, el atacante transmitió las transacciones prefirmadas el 1 de abril y drenó $285 millones en aproximadamente 12 minutos.

¿Por qué el Consejo de Seguridad de Arbitrum congeló $75 millones de los fondos robados de KelpDAO?

Los hackers de TraderTraitor dejaron aproximadamente 30,766 ETH en Arbitrum tras la explotación del puente de KelpDAO. Debido a que Arbitrum opera con un mayor nivel de centralización que el mainnet de ethereum, el Consejo de Seguridad de Arbitrum ejerció poderes de emergencia para congelar estos fondos. Esta acción impidió que los hackers movieran esa parte de los $292 millones sustraídos, aunque los fondos restantes no congelados fueron rápidamente lavados a través de THORChain.

¿Cómo permite THORChain el lavado de dinero en Corea del Norte?

THORChain es un protocolo descentralizado de liquidez entre cadenas que permite intercambios de activos nativos —como ETH a BTC— sin necesidad de un custodio ni requisitos de KYC. A diferencia de la mayoría de las plataformas entre cadenas, THORChain se ha negado a congelar o rechazar transacciones de actores ilícitos conocidos. Los piratas informáticos de Corea del Norte y sus facilitadores chinos han utilizado repetidamente THORChain para convertir cientos de millones en ETH robado a Bitcoin, convirtiéndolo en su salida preferida constante.

¿Los ataques a Drift y KelpDAO están relacionados con el mismo grupo norcoreano?

No. TRM Labs evalúa el ataque de Drift como obra de un subgrupo norcoreano distinto de TraderTraitor, el grupo responsable de KelpDAO. El grupo Drift demuestra un estilo de lavado más paciente, manteniendo el ETH robado inactivo durante meses o años. El ataque a KelpDAO sigue el playbook establecido de TraderTraitor con lavado rápido a través de intermediarios chinos. Ambos se atribuyen a operaciones patrocinadas por el estado norcoreano, pero representan unidades operativas diferentes.

¿Qué pueden hacer los usuarios individuales para evitar interactuar con fondos norcoreanos robados?

Los usuarios deben evitar recibir depósitos provenientes de salidas de THORChain a menos que puedan verificar la cadena de origen, activar todas las funciones de seguridad del exchange, incluidas las listas blancas de retiros, y investigar los protocolos de puente antes de usarlos — verificando específicamente si dependen de diseños de un solo verificador, como la implementación de LayerZero de KelpDAO. Los exchanges que participan en redes de alerta en tiempo real, como la Beacon Network de TRM, proporcionan una capa adicional de protección al marcar direcciones vinculadas a Corea del Norte antes de que se completen los retiros.

Aviso: Esta página fue traducida utilizando tecnología de IA (impulsada por GPT) para tu conveniencia. Para obtener la información más precisa, consulta la versión original en inglés.