Doble gasto en criptomonedas: qué es, cómo funciona y paralelos históricos que cambiaron las finanzas

Introducción: El problema que casi mató al dinero digital antes de que comenzara

Imagina entregarle a un comerciante un billete de 100 dólares por un nuevo par de zapatos y luego entrar a la tienda de al lado para gastar el mismo billete nuevamente. En el mundo físico, así no funciona el dinero. El efectivo físico no puede reutilizarse en múltiples transacciones al mismo tiempo porque la posesión se transfiere cuando se intercambia.

Aunque existe la falsificación, es un problema separado que implica crear moneda falsa en lugar de reutilizar el mismo billete válido. Sin embargo, en el mundo digital, el dinero se representa como datos, y los datos pueden copiarse. Esto plantea una pregunta fundamental en el corazón de las finanzas digitales: ¿qué impide que alguien duplique sus monedas y las gaste dos veces?

Este problema, conocido como doble gasto, ha sido durante mucho tiempo uno de los desafíos más importantes en la creación de una moneda digital confiable. Antes de que Bitcoin introdujera una solución descentralizada en 2009, prevenir el doble gasto sin depender de una autoridad central se consideraba ampliamente impracticable. Sin una salvaguarda efectiva, un sistema de moneda digital tendría dificultades para mantener la confianza, ya que la misma unidad de valor podría reutilizarse en múltiples transacciones.

Este artículo explica qué es el doble gasto, cómo la tecnología de cadena de bloques lo previene, los diferentes tipos de ataques de doble gasto, ejemplos de criptomonedas que han enfrentado tales problemas y el contexto histórico detrás de este problema financiero de larga data. Ya sea que seas nuevo en cripto o busques profundizar tu comprensión de la seguridad de la cadena de bloques, esta guía proporciona una base clara y estructurada.

¿Qué es el gasto doble?

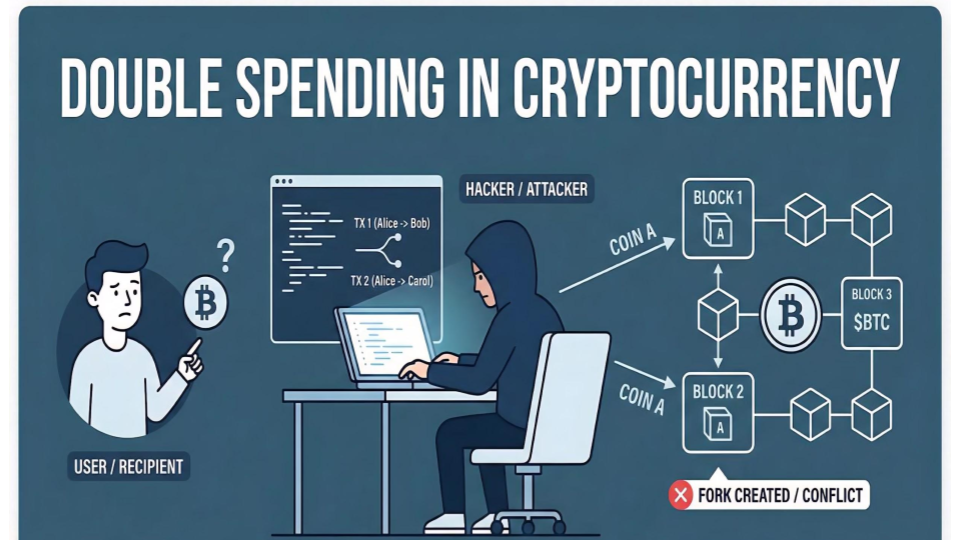

El gasto doble es el acto no autorizado de gastar la misma unidad de moneda digital más de una vez. En los sistemas financieros tradicionales, esto se evita mediante el registro centralizado. En sistemas descentralizados como la cadena de bloques, evitar que la misma unidad se reutilice en múltiples transacciones es un desafío fundamental de diseño.

En términos sencillos, el doble gasto ocurre cuando un único activo digital se duplica o reutiliza de manera que permite transferirlo a más de un destinatario. Esto puede provocar un aumento en la oferta efectiva, reducir la confianza en el sistema y socavar la integridad de las transacciones.

Por qué importa el gasto doble

El gasto doble es más que una limitación técnica. Afecta directamente la confiabilidad, la integridad y la usabilidad de cualquier sistema monetario basado en activos digitales. En su esencia, el dinero depende de la confianza, y el gasto doble amenaza esa confianza al introducir incertidumbre sobre si una transacción es final y válida. Este desafío fue identificado explícitamente por Satoshi Nakamoto en el whitepaper de Bitcoin como un problema fundamental que debía resolverse para que la moneda digital descentralizada funcionara.

Cuando un sistema no puede garantizar que un activo digital no se reutilizará, surgen varias consecuencias. Las transacciones pueden perder su finalidad, lo que significa que los receptores no pueden estar completamente seguros de que los fondos que reciben son permanentemente suyos. Esta incertidumbre puede retrasar la aceptación, especialmente en entornos comerciales donde el asentamiento inmediato es importante.

Con el tiempo, esta falta de certeza también puede afectar el valor percibido de la moneda. Si los participantes creen que la oferta de un activo digital puede ser manipulada o duplicada, la confianza en su escasez se debilita. La escasez es una propiedad clave que sustenta el valor en los sistemas monetarios tradicionales y digitales.

En términos prácticos, los comerciantes y los usuarios pueden volverse reacios a aceptar una moneda que no impide de manera confiable el gasto doble. Esta vacilación puede limitar la adopción, reducir el volumen de transacciones y debilitar el efecto de red general del que dependen muchas monedas digitales.

Por estas razones, prevenir el gasto doble no es solo un requisito técnico, sino una condición fundamental para mantener la confianza, la estabilidad y la usabilidad generalizada en cualquier sistema de moneda digital.

Doble gasto en sistemas bancarios tradicionales

En la banca tradicional, el gasto doble se evita mediante el control centralizado. Los bancos mantienen libros privados que rastrean los saldos de las cuentas en tiempo real. Cuando se inicia una transacción, el banco verifica si existen fondos suficientes y actualiza el libro inmediatamente.

Por ejemplo, cuando se realiza un pago con tarjeta de débito, el banco autoriza la transacción, deduce la cantidad de la cuenta y asegura que los mismos fondos no puedan utilizarse nuevamente. Este sistema de verificación centralizado elimina la posibilidad de gastar el mismo dinero dos veces.

Doble gasto en sistemas de criptomonedas

Los sistemas de criptomonedas operan sin una autoridad central. En lugar de que una sola institución gestione las transacciones, una red distribuida de participantes mantiene un libro mayor compartido.

Debido a que los activos digitales son puramente datos, técnicamente se pueden copiar o retransmitir. Sin un mecanismo para validar transacciones en toda la red, un usuario podría intentar enviar los mismos fondos a múltiples destinatarios antes de que la red confirme la primera transacción.

Este es el desafío principal que la tecnología de cadena de bloques fue diseñada para resolver. Mediante el uso de mecanismos de consenso y validación criptográfica, las redes de cadena de bloques garantizan que cada unidad de moneda solo pueda gastarse una vez.

Cómo Satoshi Nakamoto resolvió el problema del gasto doble

Antes del bitcoin, el gasto doble se consideraba una de las principales barreras para crear una moneda digital descentralizada. Sin un intermediario de confianza, no existía una forma confiable para que los participantes independientes acordaran qué transacciones eran válidas y en qué orden ocurrieron.

El Whitepaper de Bitcoin y la innovación en la cadena de bloques

En 2008, Satoshi Nakamoto presentó Bitcoin y propuso un nuevo enfoque para resolver este problema. La idea era utilizar un libro mayor público y distribuido conocido como cadena de bloques, donde las transacciones se agrupan en bloques y se validan mediante consenso de red.

En lugar de depender de una autoridad central, la red acuerda colectivamente el orden y la validez de las transacciones. Una vez que una transacción se confirma y se agrega a la cadena de bloques, se vuelve extremadamente difícil modificarla o revertirla.

Por qué esto fue un avance

Este enfoque permitió que el dinero digital funcionara sin un intermediario central, al tiempo que evitaba el gasto doble. Introdujo un sistema en el que la confianza se establece a través de la criptografía y el consenso, en lugar del control institucional. Esta innovación se convirtió en la base para las criptomonedas modernas basadas en cadena de bloques.

Tipos de ataques de doble gasto en criptomonedas explicados

Los ataques de doble gasto se refieren a técnicas utilizadas para intentar gastar el mismo activo digital más de una vez, explotando brechas de tiempo, reglas de consenso o control sobre recursos de red. Aunque los sistemas de cadena de bloques están diseñados para prevenir este comportamiento, diferentes métodos de ataque aprovechan debilidades específicas en la confirmación de transacciones, la distribución de red o los mecanismos de validación. Comprender estos tipos de ataques ayuda a aclarar cómo las redes de cadena de bloques mantienen la integridad y dónde pueden surgir riesgos potenciales.

Ataque del 51% en criptomoneda

Un ataque del 51% ocurre cuando una sola entidad o un grupo coordinado obtiene el control de más de la mitad del poder de minería de una cadena de bloques en sistemas de Prueba de Trabajo, o de la mayoría de los tokens apostados en sistemas de Prueba de Participación. Con este nivel de control, el atacante puede influir en qué transacciones se confirman y cómo se añaden los bloques a la cadena.

En términos prácticos, el atacante puede reorganizar bloques recientes, excluir ciertas transacciones y potencialmente revertir transacciones que ya habían sido confirmadas. Esto crea la posibilidad de doble gasto al permitir al atacante invalidar pagos anteriores mientras mantiene los mismos fondos.

Este tipo de ataque es más factible en redes más pequeñas o menos descentralizadas donde la participación total de la red es limitada. Las cadenas de bloques más grandes con participantes ampliamente distribuidos son significativamente más resistentes debido a la escala de recursos requeridos para obtener el control de la mayoría. Sin embargo, cuando tiene éxito, un ataque del 51% puede interrumpir la confianza en la red, provocar pérdidas financieras y socavar la confianza en la cadena de bloques afectada.

Ataque de carrera en transacciones de cadena de bloques

Un ataque de carrera aprovecha el retraso temporal entre el momento en que se transmite una transacción y el momento en que la red la confirma. En este escenario, un atacante envía dos transacciones conflictivas utilizando los mismos fondos casi simultáneamente.

Se envía una transacción a un comerciante o destinatario, mientras que la segunda se dirige a una dirección controlada por el atacante. El atacante intenta que la segunda transacción sea confirmada por la red antes de que la primera sea validada.

Este método es más efectivo cuando los comerciantes aceptan transacciones no confirmadas. Si la transacción del atacante se confirma primero, el pago original se vuelve inválido, lo que resulta en que el destinatario no reciba los fondos previstos. Los ataques de carrera dependen en gran medida de la latencia de la red y la velocidad con la que las transacciones se propagan entre nodos.

Ataque Finney y doble gasto basado en mineros

Un ataque Finney es una técnica más avanzada que implica a un minero que pre-mina un bloque que contiene una transacción que envía fondos de vuelta a sí mismo. Antes de transmitir este bloque, el atacante inicia una segunda transacción que envía los mismos fondos a un comerciante.

Si el comerciante acepta la transacción antes de que se confirme, el atacante puede liberar el bloque pre-minado a la red. Dado que el bloque ya contiene una transacción en conflicto, la red puede rechazar la transacción del comerciante a favor de la versión del atacante.

Este tipo de ataque requiere acceso a recursos de minería y por lo tanto se considera una amenaza de tipo interno. Depende de la capacidad del atacante para controlar la producción y el tiempo de los bloques, lo que lo hace más complejo que técnicas más simples basadas en carreras. La efectividad de un ataque Finney también se ve influenciada por cuán rápido esperan los comerciantes las confirmaciones de transacciones antes de liberar bienes o servicios.

Ataque de doble gasto con Replace-By-Fee (RBF)

Replace-By-Fee (RBF) es un mecanismo que permite al remitente reemplazar una transacción no confirmada con una nueva que incluya una tarifa de transacción más alta. Los mineros tienen incentivos para incluir transacciones con tarifas más altas, lo que puede hacer que la transacción de reemplazo se confirme en lugar de la original.

En un escenario de doble gasto, un atacante primero envía una transacción a un comerciante utilizando una tarifa más baja. Antes de que se confirme, el atacante transmite una transacción de reemplazo con una tarifa más alta que redirige los mismos fondos de vuelta a ellos mismos. Debido a que los mineros priorizan la tarifa más alta, la transacción de reemplazo puede confirmarse en lugar de la original.

Este enfoque es particularmente relevante en sistemas donde las transacciones no confirmadas son tratadas como válidas por los comerciantes. Destaca la importancia de los retrasos de confirmación y la priorización de tarifas en el procesamiento de transacciones. Replace-By-Fee se discute a menudo en el contexto de monederos no custodiales y escenarios de pagos instantáneos donde los usuarios pueden no esperar la confirmación completa antes de considerar una transacción como final.

Ejemplos y estudios de caso de doble gasto en el mundo real

Los incidentes reales de doble gasto demuestran que el concepto no es puramente teórico. Aunque los sistemas de cadena de bloques están diseñados para prevenir tales ocurrencias, se han explotado vulnerabilidades en la seguridad de la red, los mecanismos de consenso o las capas de aplicación en la práctica. Estos estudios de caso resaltan cómo funcionan diferentes métodos de ataque en entornos en vivo y el impacto que pueden tener en los usuarios, exchanges y redes completas.

Ataque de doble gasto de Bitcoin Gold (2018)

Bitcoin Gold, una bifurcación de Bitcoin diseñada para ser más accesible para mineros individuales, experimentó uno de los incidentes más notables de gasto doble en mayo de 2018. Los atacantes obtuvieron el control mayoritario del poder de hash de la red, permitiendo un ataque del 51%. Con este nivel de control, pudieron reorganizar bloques y reescribir partes del historial de la cadena de bloques.

Al crear una versión alternativa de la cadena, los atacantes invalidaron transacciones previamente confirmadas y redirigieron fondos, gastando efectivamente los mismos activos varias veces. Los informes estiman que aproximadamente $18.6 millones en BTG fueron gastados dos veces durante el ataque. El incidente expuso los riesgos asociados con redes que tienen tasas de hash relativamente bajas y una descentralización más débil.

Bitcoin Gold enfrentó otro ataque en enero de 2020, lo que resultó en pérdidas adicionales de alrededor de $72,000. Esta recurrencia destacó cómo las redes con participación limitada en minería pueden seguir siendo vulnerables con el tiempo si las condiciones de seguridad no mejoran.

Ataques de doble gasto y del 51% en Ethereum Classic (2019–2020)

Ethereum Classic surgió de la bifurcación de Ethereum en 2016 tras el hack del DAO. Tras la explotación, la comunidad de Ethereum se dividió sobre si intervenir y revertir el robo. Una mayoría apoyó una bifurcación dura que restauró efectivamente los fondos robados, mientras que una parte de la comunidad rechazó este cambio por el principio de que el historial de la cadena de bloques debe permanecer inmutable. Este grupo disidente continuó operando en la cadena original, que se conoció como Ethereum Classic.

Años después, la red relativamente más pequeña de Ethereum Classic la hizo más susceptible a riesgos de seguridad, particularmente ataques del 51%. En tales escenarios, un atacante con suficiente poder de hash puede reorganizar bloques recientes, alterar el historial de transacciones y permitir el gasto doble reemplazando transacciones confirmadas con una cadena alternativa.

Entre 2019 y 2020, Ethereum Classic experimentó múltiples ataques del 51% que involucraron reorganizaciones profundas de la cadena. En un incidente ampliamente reportado, Coinbase detectó reorganizaciones que incluían aproximadamente 219.500 ETC, valorados en alrededor de $1,1 millones, asociados con intentos de doble gasto. En otro caso, Gate.io reportó pérdidas de aproximadamente $220.000 resultantes de patrones de ataque similares.

Estos eventos demostraron cómo las redes con tasas de hash más bajas pueden enfrentar desafíos de seguridad persistentes, incluso años después de su creación. En respuesta, los exchange ajustaron sus requisitos de confirmación y políticas de depósito para las transacciones de Ethereum Classic para mitigar la exposición a riesgos de reorganización.

División de la cadena de Bitcoin en 2013 e incidente de doble gasto

En marzo de 2013, Bitcoin experimentó una interrupción significativa en la red causada por un error de software en la versión 0.8.0 del cliente de Bitcoin. Este error provocó una división no intencionada de la cadena, donde dos versiones de la cadena de bloques coexistieron temporalmente.

Durante este período, algunos comerciantes aceptaron transacciones en una versión de la cadena antes de que la red alcanzara consenso sobre la cadena válida. Un caso notable involucró a un comerciante que recibió un pago confirmado en la cadena 0.8.0. Sin embargo, los mineros volvieron a la cadena previa a la 0.8.0 reorganizando la cadena de bloques e invalidando varios bloques.

Como resultado, la transacción original se revirtió y los fondos se gastaron duplicadamente en la cadena canónica. Los desarrolladores y la comunidad minera respondieron rápidamente coordinando y aplicando un parche para solucionar el problema en cuestión de horas. Este incidente demostró tanto los riesgos de las vulnerabilidades a nivel de software como la capacidad de una comunidad descentralizada para resolver problemas críticos mediante la coordinación.

Estos estudios de caso ilustran que el gasto doble puede manifestarse en diferentes formas dependiendo de la vulnerabilidad subyacente, ya sea en la capa de consenso, el nivel de red o la capa de aplicación. Juntos, refuerzan la importancia de mecanismos de seguridad sólidos, prácticas adecuadas de confirmación y monitoreo continuo para mantener la integridad de los sistemas de criptomonedas.

Cómo la tecnología de cadena de bloques resuelve el problema del gasto doble

La cadena de bloques resuelve el problema del gasto doble al reemplazar la confianza en una autoridad central con consenso distribuido y verificación criptográfica. En lugar de permitir que un activo digital sea copiado y reutilizado, las redes de cadena de bloques aseguran que cada transacción sea registrada, validada y acordada por múltiples participantes antes de convertirse en parte de un libro mayor inmutable.

Esto se logra mediante una combinación de mecanismos de consenso y salvaguardias a nivel de protocolo que hacen extremadamente difícil que cualquier actor individual modifique el historial de transacciones o gaste el mismo activo dos veces.

Cómo la prueba de trabajo previene el gasto doble

Proof-of-Work (PoW) protege las redes de cadena de bloques al requerir que los participantes (mineros) realicen trabajo computacional antes de añadir nuevos bloques de transacciones. Este proceso hace que sea económicamente y técnicamente difícil manipular la cadena de bloques.

-

Minería y validación de transacciones: En los sistemas PoW, los mineros compiten por resolver rompecabezas criptográficos. El primer minero que resuelve el rompecabezas obtiene el derecho de añadir un nuevo bloque a la cadena, que incluye un lote de transacciones verificadas. Dado que cada bloque está vinculado al anterior, alterar cualquier transacción requeriría volver a minar ese bloque y todos los bloques posteriores, lo que exige recursos computacionales significativos.

-

Incentivos económicos contra ataques: Para llevar a cabo con éxito un ataque de doble gasto, un atacante necesitaría controlar la mayoría de la potencia computacional de la red. Incluso en ese escenario, mantener dicho control es extremadamente costoso. Esta estructura de costos hace que los ataques sean económicamente irracionales, ya que los recursos necesarios para reescribir el historial de transacciones probablemente superarían cualquier ganancia potencial.

-

Confirmaciones y finalidad de las transacciones: Las transacciones en redes PoW ganan seguridad a medida que reciben más confirmaciones. Cada bloque adicional añadido encima de una transacción aumenta la dificultad de revertirla. Por esta razón, muchos sistemas esperan múltiples confirmaciones antes de considerar una transacción final, reduciendo el riesgo de doble gasto.

Cómo el Proof-of-Stake previene el gasto doble

Proof-of-Stake (PoS) reemplaza el trabajo computacional con un compromiso financiero. En lugar de mineros, las redes PoS dependen de validadores que stakean criptomonedas para participar en la validación de transacciones.

-

Staking y participación de validadores: Los validadores deben bloquear una parte de sus activos para obtener el derecho de proponer y validar bloques. Este stake actúa como garantía que alinea sus incentivos con un comportamiento honesto. Por ejemplo, en redes como ethereum, se requiere que los validadores hagan stake de activos para participar en el consenso y ganar recompensas por actividades válidas.

-

El slash como mecanismo disuasorio: si un validador intenta engañar al sistema, por ejemplo, validando transacciones conflictivas o permitiendo el doble gasto, el protocolo puede sancionarlo mediante slash. El slash resulta en la pérdida de una parte o de todos los activos apostados del validador, haciendo que el comportamiento fraudulento sea financieramente poco atractivo.

-

Alineación de incentivos en sistemas PoS: La combinación de recompensas por staking por comportamiento honesto y penalizaciones por actividad maliciosa crea un marco económico sólido que desalienta los intentos de doble gasto y respalda la integridad de la red.

Mecanismos adicionales que refuerzan la protección contra el gasto doble

Más allá de los mecanismos de consenso, las redes de cadena de bloques utilizan varios elementos técnicos que refuerzan aún más la protección contra el gasto doble.

-

Nonces y unicidad de las transacciones: Cada transacción incluye un nonce, un identificador único que garantiza que solo pueda procesarse una vez. Esto previene los ataques de repetición y ayuda a mantener el orden correcto de las transacciones desde una cuenta dada.

-

Marcas de tiempo y orden de bloques: Los bloques incluyen marcas de tiempo que ayudan a establecer el orden cronológico de las transacciones. Aunque no son perfectamente precisas, contribuyen a mantener un historial de transacciones consistente y verificable en toda la red.

-

Confirmaciones de bloque y seguridad de la red: A medida que se añaden más bloques después de una transacción, la dificultad de alterar esa transacción aumenta exponencialmente. Por eso, las confirmaciones son una parte crítica de la seguridad de la cadena de bloques.

Los comerciantes y las exchange suelen confiar en un número mínimo de confirmaciones antes de considerar una transacción como final, añadiendo una capa adicional de protección contra intentos potenciales de doble gasto.

Al combinar mecanismos de consenso como PoW y PoS con reglas criptográficas y procesos de confirmación, las redes de cadena de bloques garantizan que el historial de transacciones permanezca transparente, resistente a manipulaciones y económicamente impracticable de alterar. Este enfoque por capas es lo que elimina efectivamente la viabilidad del gasto doble en la práctica.

Conclusión

El gasto doble es una de las explotaciones financieras más antiguas, adaptada a la era digital. Desde monedas falsificadas y el fraude de cheques hasta intentos modernos de reorganizar la historia de la cadena de bloques mediante ataques del 51%, el objetivo subyacente ha permanecido igual: gastar valor que no se posee realmente.

Lo que ha evolucionado es la sofisticación de los ataques y las defensas. Los sistemas de cadena de bloques, pioneros de Satoshi Nakamoto, proporcionan una solución práctica y económicamente sólida al hacer que el doble gasto sea prohibitivamente costoso en redes bien protegidas como bitcoin. Sin embargo, el problema no se elimina por completo. Redes más pequeñas, transacciones no confirmadas, puentes entre cadenas y vulnerabilidades en contratos inteligentes siguen representando riesgos reales en 2026 y más allá.

Para los participantes en el ecosistema cripto, comprender estos riesgos es esencial. La seguridad depende no solo del protocolo, sino también de cómo se utiliza en la práctica. Esperar suficientes confirmaciones, auditar contratos inteligentes y confiar en redes bien descentralizadas son pasos críticos. En un entorno sin confianza, el uso informado sigue siendo la capa de protección más fuerte.

Este artículo tiene fines informativos únicamente y no constituye asesoría financiera, de inversión ni de seguridad. Los sistemas de criptomonedas implican riesgos técnicos y de mercado, y los lectores deben realizar su propia investigación o consultar a un profesional calificado antes de tomar decisiones.

Aviso: Esta página fue traducida utilizando tecnología de IA (impulsada por GPT) para tu conveniencia. Para obtener la información más precisa, consulta la versión original en inglés.