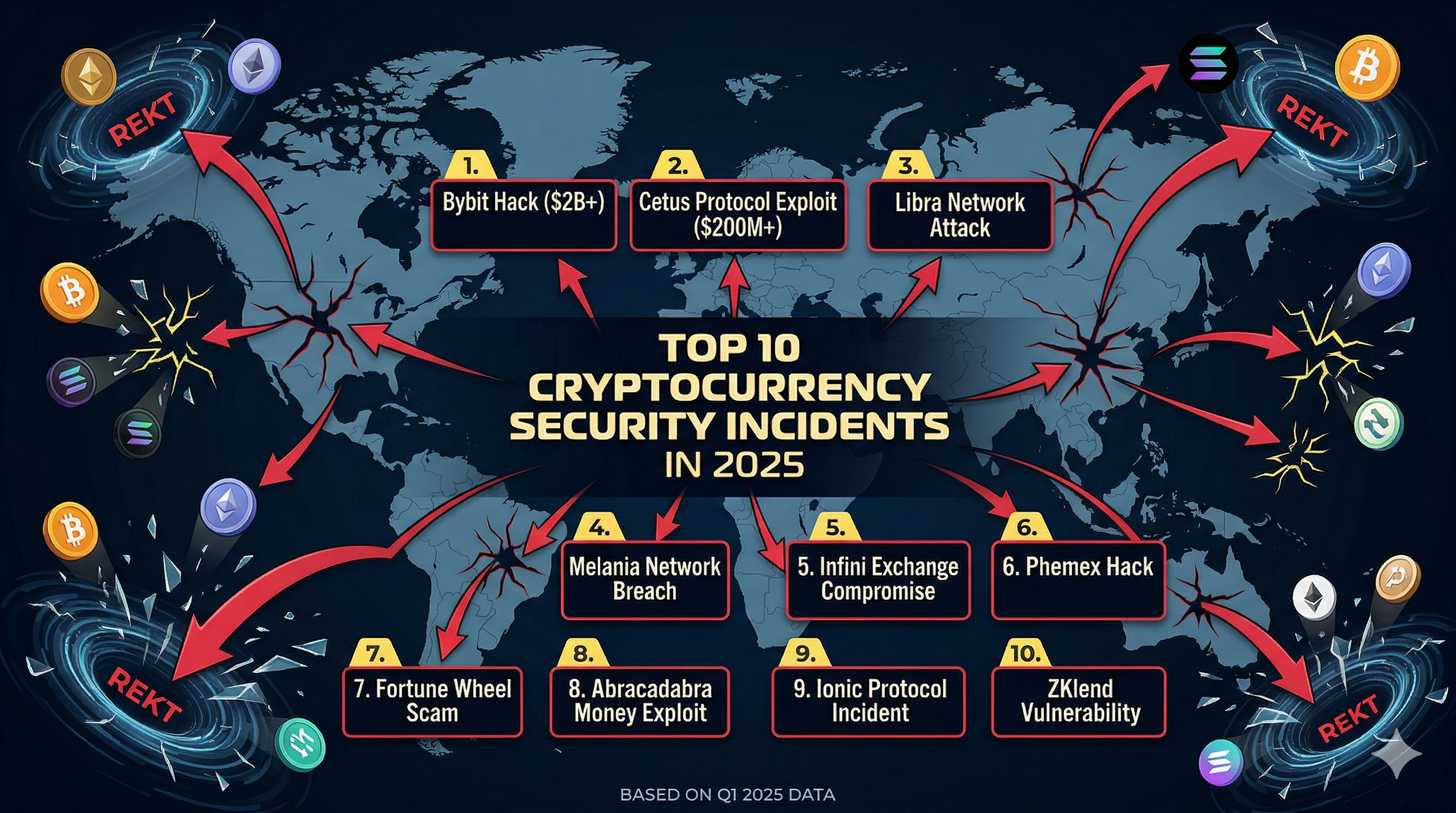

Los 10 incidentes de seguridad más importantes en criptomonedas en 2025

2026/04/03 03:28:20

La industria de las criptomonedas en 2025 experimentó menos ataques que años anteriores, pero la escala y la sofisticación de esos incidentes alcanzaron niveles sin precedentes, revelando un cambio de hackeos oportunistas hacia operaciones altamente estratégicas, respaldadas por estados y técnicamente avanzadas que expusieron debilidades estructurales profundas en exchanges, protocolos DeFi y prácticas de seguridad de los usuarios.

Un año con menos hackeos: pero daños mucho mayores

2025 no siguió el patrón habitual del crimen cripto. En lugar de cientos de pequeñas explotaciones, la industria experimentó menos incidentes, pero mucho más grandes. Según blockchain analytics, los fondos robados totales superaron los $3.4 mil millones, a pesar de que el número de ataques disminuyó significativamente.

Este cambio marcó una evolución clara en el comportamiento de los atacantes. Los hackers dejaron atrás las tácticas de “disparar y esperar” para adoptar operaciones cuidadosamente planificadas y de alto valor. Los grupos pasaron meses infiltrándose en sistemas, estudiando flujos de trabajo internos y apuntando a vulnerabilidades específicas. En muchos casos, los atacantes obtuvieron acceso no a través de errores en el código, sino mediante debilidades humanas y operativas, phishing, suplantación de identidad e infraestructura comprometida.

El resultado fue una crisis de “calidad sobre cantidad”. Una sola violación ahora podía eliminar más fondos que docenas de hackeos más pequeños combinados. La industria también experimentó un aumento en los compromisos de monederos y ataques de ingeniería social, afectando a decenas de miles de individuos.

Quizás la tendencia más llamativa fue el creciente papel de los actores vinculados al estado. Los informes indican que solo los grupos de hackers norcoreanos fueron responsables de más de $2 billion en cripto robadas durante el año, destacando cómo los activos digitales se han convertido en parte de la estrategia geopolítica. 2025 demostró definitivamente que la seguridad de la criptomoneda ya no es solo un problema técnico, sino un desafío sistémico que involucra infraestructura, comportamiento humano y dinámicas de guerra cibernética global.

El hack de Bybit por $1.5 mil millones: el más grande en la historia

El momento decisivo de 2025 llegó en febrero, cuando Bybit sufrió lo que se considera ampliamente el robo de criptomonedas más grande jamás registrado. Los hackers robaron aproximadamente $1.4–$1.5 mil millones en Ethereum de la infraestructura de monederos fríos del exchange. Lo que hizo esta brecha particularmente alarmante no fue solo su tamaño, sino cómo ocurrió. Los atacantes no ingresaron por fuerza bruta. En cambio, explotaron una vulnerabilidad en un sistema de monedero de terceros y manipularon las aprobaciones de transferencias, engañando efectivamente a los firmantes autorizados para aprobar transferencias maliciosas.

Este ataque derrumbó una suposición de larga data en el mundo cripto: que los monederos fríos son inherentemente seguros. El incidente demostró que incluso el almacenamiento fuera de línea puede verse comprometido si la infraestructura circundante o la interfaz de usuario son manipuladas.

Los investigadores posteriormente vincularon el ataque al Lazarus Group, un colectivo de piratas informáticos sofisticado que se cree que tiene el respaldo de Corea del Norte. La escala y precisión de la operación sugirieron meses de preparación, incluyendo posible infiltración en sistemas o personal. A pesar de la pérdida masiva, Bybit logró restaurar la liquidez en cuestión de días, evitando un pánico generalizado en el mercado. Sin embargo, el daño ya estaba hecho. El hackeo desencadenó retiros generalizados y renovó los temores sobre la seguridad de los exchanges en toda la industria.

Explotación de Cetus Protocol: La debilidad persistente de DeFi

Uno de los incidentes más significativos relacionados con DeFi en 2025 involucró al protocolo Cetus, que sufrió pérdidas superiores a $220 millones. Aunque más pequeño que la brecha de Bybit, este exploit destacó un problema recurrente: las vulnerabilidades en contratos inteligentes siguen siendo uno de los eslabones más débiles en las finanzas descentralizadas. A diferencia de las exchange centralizadas, las plataformas DeFi dependen completamente del código. Si ese código contiene fallos, los atacantes pueden explotarlos de inmediato y de forma irreversible. En el caso de Cetus, se informó que los atacantes identificaron debilidades en los mecanismos de los pools de liquidez, lo que les permitió extraer fondos en cuestión de minutos.

Lo que hace que estos ataques sean particularmente dañinos es su velocidad. No hay soporte al cliente, ningún mecanismo de rollback y a menudo no hay forma inmediata de detener la explotación una vez que comienza. Los fondos pueden transferirse entre cadenas y mezclarse en cuestión de horas, lo que hace que la recuperación sea extremadamente difícil. El incidente de Cetus también demostró cómo los atacantes cada vez más apuntan a protocolos con un valor total bloqueado (TVL) elevado. En lugar de perseguir pequeños errores, los hackers ahora se centran en vulnerabilidades de alto impacto que generan pagos masivos. Para los usuarios, la lección fue clara: la descentralización no elimina el riesgo, lo cambia de naturaleza. La confianza ya no se deposita en instituciones, sino en código, y ese código debe ser impecable.

El robo de la billetera "OG" de 330 millones de dólares

Otro caso llamativo en 2025 involucró un monedero de bitcoin largamente inactivo, a menudo denominado “monedero OG”, del cual se retiraron activos por aproximadamente $330 millones.

A diferencia de los hackeos de exchange, este incidente apuntó a un titular individual, probablemente alguien que había acumulado bitcoin temprano y lo mantuvo durante años. El método exacto de compromiso sigue sin estar claro, pero los analistas sospechan una combinación de ingeniería social y exposición de la clave privada.

Este evento subrayó una realidad creciente: los tenedores individuales grandes se están convirtiendo en objetivos principales. Como los datos de la cadena de bloques son públicos, los atacantes pueden identificar monederos con saldos significativos y diseñar ataques personalizados para acceder a ellos. El aspecto psicológico de tales ataques también es importante. Los tenedores a largo plazo pueden sentirse seguros debido a años de inactividad, pero esa complacencia puede crear vulnerabilidades. Ya sea a través de correos electrónicos de phishing, actualizaciones de software falsas o dispositivos comprometidos, los atacantes explotan momentos de confianza.

El hackeo de la “billetera OG” sirvió como recordatorio de que la seguridad cripto no se trata solo de tecnología, sino también de disciplina personal. Incluso los usuarios más experimentados no están a salvo si falla la seguridad operativa.

Brecha en Balancer V2 y explotaciones de contratos inteligentes

El incidente de Balancer V2, que provocó pérdidas superiores a $100 millones, reforzó aún más los riesgos inherentes a los protocolos DeFi. Balancer, un conocido maker automatizado, había sido sometido a múltiples auditorías. Sin embargo, los atacantes lograron explotar una vulnerabilidad en su sistema. Esto pone de manifiesto un problema clave: las auditorías reducen el riesgo, pero no lo eliminan.

Los contratos inteligentes son complejos, y hasta los pequeños descuidos pueden tener consecuencias catastróficas. Los atacantes suelen estudiar extensamente el código de código abierto, buscando casos límite que los desarrolladores puedan haber pasado por alto. Una vez identificadas, estas vulnerabilidades pueden ser explotadas a gran escala.

En el caso de Balancer, la explotación desencadenó efectos en cadena a través de los pools de liquidez, amplificando el daño. Este tipo de vulnerabilidad sistémica es particularmente peligrosa porque puede afectar múltiples activos y usuarios simultáneamente. El incidente también planteó preguntas sobre los límites de las prácticas de seguridad actuales. Si los protocolos auditados aún pueden ser explotados, ¿qué nivel de garantía pueden esperar los usuarios de manera realista? La brecha de Balancer no solo provocó pérdidas financieras, sino que sacudió la confianza en el ecosistema DeFi en su conjunto.

Incidente de Bitget y vulnerabilidades a nivel de exchange

Otro evento notable involucró a Bitget, donde las pérdidas se aproximaron a $100 millones debido a una brecha de seguridad. Aunque no tan grande como el hack de Bybit, el incidente de Bitget destacó que los exchanges centralizados siguen siendo objetivos atractivos. Estas plataformas mantienen grandes cantidades de fondos de usuarios, lo que las convierte en objetivos de alto valor para los atacantes.

La brecha, según se informó, involucró debilidades en los sistemas internos en lugar de explotaciones directas de la cadena de bloques. Esta es una distinción crucial: muchos de los ataques más dañinos ocurren fuera de la cadena, apuntando a la infraestructura, las API o los puntos de acceso de los empleados.

En los últimos años, las exchange han invertido fuertemente en seguridad, incluyendo almacenamiento en frío, monederos de firma múltiple y fondos de seguros. Sin embargo, los atacantes continúan encontrando formas de eludir estas defensas al apuntar a debilidades humanas y operativas.

El caso de Bitget demostró que incluso las plataformas bien establecidas no son inmunes. También reforzó la importancia de la transparencia, ya que los usuarios exigen cada vez más una comunicación clara durante y después de los incidentes de seguridad. Para los operadores, la lección sigue siendo consistente: los exchange son convenientes, pero también son puntos centrales de fallo.

De fallos en contratos inteligentes a explotaciones respaldadas por el estado: lo que los mayores hackeos de cripto de 2025 revelan sobre el riesgo sistémico

Los datos agregados desde DeFiLlama Hacks Dashboard muestran que las mayores pérdidas de cripto en 2025 no fueron fallas aleatorias, sino que se concentraron en unas pocas debilidades recurrentes. Las vulnerabilidades de contratos inteligentes siguieron siendo un punto de entrada principal, especialmente en protocolos DeFi donde la lógica compleja y la componibilidad aumentan el riesgo de casos límite omitidos. Sin embargo, lo que destaca es que las fallas a nivel de código ya no explican por sí solas la magnitud de las pérdidas. Muchos de los incidentes más grandes del año involucraron a atacantes combinando explotaciones técnicas con acceso más profundo al sistema, apuntando a mecanismos de gobernanza, claves de actualización o estructuras de liquidez, en lugar de solo errores aislados.

Al mismo tiempo, el auge de las operaciones vinculadas al estado introdujo una nueva capa de riesgo. Grupos asociados con actores geopolíticos demostraron capacidades mucho más allá de los hackers tradicionales, incluyendo infiltración a largo plazo, compromiso de la cadena de suministro y ataques coordinados en múltiples sistemas. Estos actores no solo explotaban vulnerabilidades, sino que identificaban estratégicamente objetivos de alto valor, como exchanges centralizados e infraestructura cross-chain, donde una sola brecha podría generar cientos de millones. Este cambio destaca cómo el cripto ha evolucionado hacia un dominio de relevancia financiera y política, donde los ataques cada vez más se alinean con intereses nacionales.

La implicación más amplia es que la seguridad de las criptomonedas ahora debe verse como un desafío sistémico. Las vulnerabilidades ya no existen de forma aislada, sino que surgen en la intersección del código, el comportamiento humano y la infraestructura operativa. A medida que los protocolos se vuelven más interconectados y la concentración de capital aumenta, la superficie de ataque se expande en consecuencia. Los eventos de 2025 dejan claro que fortalecer componentes individuales no es suficiente; la resiliencia debe construirse en todo el ecosistema.

El auge de las estafas cripto impulsadas por IA

Más allá de los hackeos tradicionales, en 2025 se produjo una explosión de estafas impulsadas por IA. Estas no siempre fueron explotaciones técnicas, pero resultaron igualmente dañinas. Los atacantes utilizaron deepfakes, clonación de voz y sistemas de chat automatizados para suplantar a individuos y organizaciones de confianza. Los informes indican que las estafas impulsadas por IA generaron retornos significativamente más altos que los métodos tradicionales, con algunas operaciones ganando millones por campaña. Una de las tendencias más alarmantes fue la suplantación de identidad. Las víctimas recibieron mensajes o llamadas que parecían provenir de colegas, ejecutivos o incluso familiares. Estas interacciones a menudo eran muy convincentes, lo que dificultaba detectar el fraude.

El uso de IA también permitió a los estafadores escalar sus operaciones. En lugar de dirigirse manualmente a individuos, podían automatizar la comunicación con miles de posibles víctimas simultáneamente. Este cambio difuminó la línea entre el hacking y la ingeniería social. En muchos casos, el eslabón más débil no era el sistema, sino el usuario. El aumento de las estafas con IA sugiere que el futuro de la seguridad en cripto requerirá no solo una tecnología mejor, sino también una mayor conciencia y educación entre los usuarios.

El colapso de $LIBRA: Un escándalo político de cripto

No todos los incidentes importantes en 2025 involucraron piratería. El colapso del token $LIBRA se convirtió en uno de los eventos más controvertidos del año, combinando política, hype y supuesto fraude.

El token ganó atención tras ser promovido por el presidente argentino Javier Milei, lo que provocó un rápido aumento en su precio. Sin embargo, el proyecto colapsó rápidamente, borrando aproximadamente $251 millones en fondos de inversores. El incidente ha sido ampliamente descrito como un posible rug pull, un esquema en el que los desarrolladores inflan el valor de un token antes de retirar la liquidez y abandonar el proyecto.

Lo que hizo único este caso fue su dimensión política. La participación de una figura de alto perfil otorgó legitimidad al proyecto, atrayendo a un gran número de inversores minoristas. Las consecuencias desataron investigaciones y plantearon preguntas sobre la rendición de cuentas en las promociones de cripto. También puso de manifiesto los riesgos de las inversiones impulsadas por el entusiasmo, donde la narrativa puede eclipsar los fundamentos.

El escándalo de $LIBRA sirvió como recordatorio de que no todas las pérdidas en cripto provienen de hackers; a veces, provienen de la confianza mal colocada.

Conclusión

2025 marcó un punto de inflexión para la seguridad de las criptomonedas. La industria no colapsó bajo los ataques constantes, sino que enfrentó incidentes menos frecuentes pero mucho más devastadores. Desde el histórico hackeo de Bybit hasta estafas impulsadas por IA y el colapso de tokens políticos, el año reveló una verdad dura: el ecosistema de amenazas está evolucionando más rápido que muchas defensas.

La seguridad ya no se trata solo de proteger el código, sino de comprender los sistemas, las personas y los incentivos. A medida que los atacantes se vuelven más estratégicos, el margen de error sigue reduciéndose. Las lecciones de 2025 son claras. En cripto, los mayores riesgos suelen ser invisibles hasta que es demasiado tarde.

Preguntas frecuentes

-

¿Cuál fue el mayor hack de criptomoneda en 2025?

El hack de Bybit, con pérdidas de alrededor de $1.5 mil millones, fue el robo de cripto más grande jamás registrado.

-

¿Cuánto cripto fue robado en 2025?

Las estimaciones sugieren que se robaron más de $3.4 mil millones en ataques y explotaciones.

-

¿Quién estaba detrás de la mayoría de los ataques?

Los informes indican que grupos vinculados a Corea del Norte fueron responsables de una parte significativa de los fondos robados.

-

¿Los plataformas de cripto se están volviendo más seguras?

La seguridad está mejorando, pero los ataques se vuelven más sofisticados y dirigidos.

-

¿Cuál es el mayor riesgo hoy?

El error humano y la ingeniería social siguen siendo los puntos de entrada más comunes para los atacantes.

Descargo de responsabilidad

Este contenido es únicamente con fines informativos y no constituye asesoramiento de inversión. Las inversiones en criptomonedas conllevan riesgos. Por favor, realiza tu propia investigación (DYOR).

Aviso: Esta página fue traducida utilizando tecnología de IA (impulsada por GPT) para tu conveniencia. Para obtener la información más precisa, consulta la versión original en inglés.