Cifrado de curva elíptica (ECC) explicado: El núcleo de la seguridad de la cadena de bloques y su impacto

2026/04/17 14:09:02

La criptografía de curva elíptica (ECC) sirve como el marco matemático fundamental que asegura la tecnología moderna de libro mayor distribuido. Al aprovechar la estructura algebraica de las curvas elípticas sobre campos finitos, este método proporciona un alto nivel de seguridad con tamaños de clave relativamente pequeños, lo que lo hace ideal para entornos con recursos limitados de redes descentralizadas. Su capacidad para facilitar la verificación sin confianza sin necesidad de intermediarios centralizados es una piedra angular de todo el ecosistema de activos digitales.

En el corazón de cada transacción segura se encuentra la aplicación de la Criptografía de Curva Elíptica, que permite firmas digitales robustas que verifican la propiedad y la integridad. Ya estés operando o accediendo a los mercados del token, estás interactuando indirectamente con estas complejas pruebas matemáticas que mantienen la inmutabilidad de la cadena de bloques.

Principales conclusiones

-

La criptografía de curva elíptica ofrece alta seguridad con tamaños de clave más pequeños en comparación con los métodos tradicionales, mejorando la eficiencia para redes distribuidas.

-

Las firmas digitales generadas a través de estas curvas permiten a los usuarios demostrar propiedad de activos sin revelar sus claves privadas.

-

La curva SECP256K1 es el estándar específico utilizado en redes de cadena de bloques fundamentales, que define las matemáticas detrás de la derivación de claves públicas y privadas.

-

La infraestructura de clave pública se basa en la dificultad matemática del problema del logaritmo discreto para garantizar que las claves públicas no puedan invertirse para revelar las claves privadas.

-

Comprender estos elementos de seguridad es esencial para entender por qué los activos son seguros y cómo se verifican las transacciones en la cadena.

-

La confianza en el mercado en los activos digitales se sustenta fundamentalmente en la rigurosidad matemática de estos estándares criptográficos.

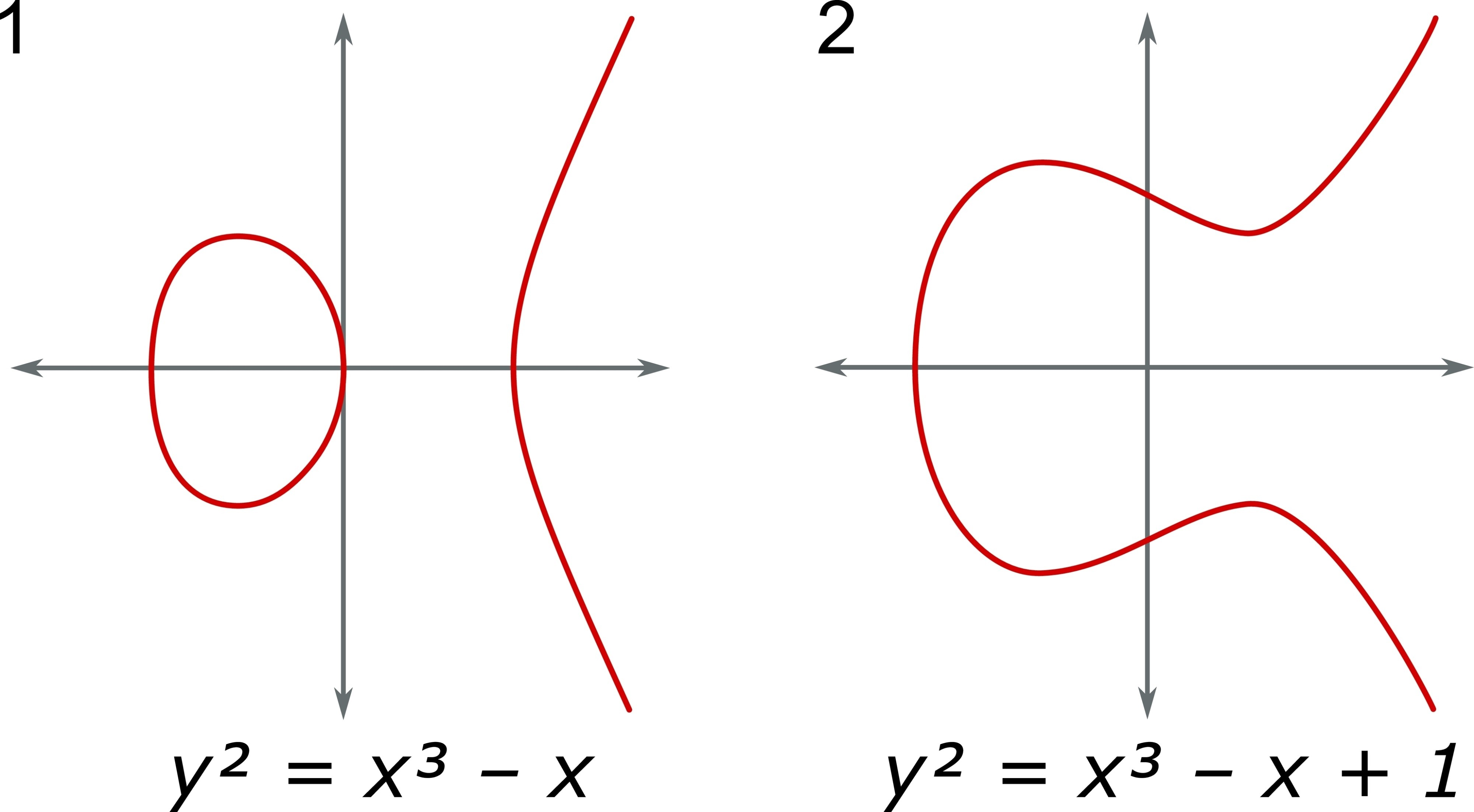

La base matemática de ECC

La criptografía de curva elíptica opera sobre la geometría de curvas elípticas, típicamente definidas por ecuaciones de la forma y^2 = x^3 + ax + b. En un contexto criptográfico, estos puntos se restringen a un campo finito, lo que significa que los cálculos se realizan utilizando aritmética modular. La seguridad de este sistema se basa en el problema del logaritmo discreto de curva elíptica: es computacionalmente sencillo realizar la multiplicación de puntos, pero es matemáticamente inviable invertir la operación para encontrar el escalar original.

Esta asimetría es lo que hace que el sistema sea seguro. Una clave privada es simplemente un entero seleccionado aleatoriamente, y la clave pública correspondiente es un punto en la curva derivado mediante suma repetida (multiplicación escalar). Debido a que la operación inversa —encontrar el escalar dado el punto público— requeriría una cantidad impracticable de poder computacional, la clave privada permanece protegida.

Estandarización de la seguridad: La curva SECP256K1

Dentro del espacio de la cadena de bloques ECC, una curva específica se ha convertido en el estándar de la industria: SECP256K1. Esta curva está definida por los parámetros $a=0$ y $b=7$. Su amplia adopción se debe a su eficiencia y al hecho de que sus parámetros fueron elegidos de manera que minimizan posibles puertas traseras, proporcionando una base matemática transparente y verificable para la generación de claves.

Cada vez que un usuario genera una dirección o inicia una transacción, el software subyacente realiza operaciones en esta curva específica. Esta consistencia garantiza que los monederos y exchanges, incluidos los de KuCoin, puedan interoperar sin problemas. Al ver los datos del mercado de KuCoin o los pares de trading, la integridad de los activos listados está garantizada por el hecho de que estas reglas matemáticas se aplican uniformemente por los nodos de la red.

Firmas digitales y verificación de propiedad

El proceso de creación de firmas digitales es cómo los usuarios autorizan transacciones. Para firmar una transacción, un usuario combina su clave privada con los datos de la transacción mediante un algoritmo ECC. La firma resultante permite que cualquier nodo de la red verifique que el mensaje fue creado por el propietario de la clave pública asociada, sin ver nunca la clave privada en sí.

Cómo funciona la verificación:

-

Creación de transacción: El usuario crea un mensaje que detalla la transferencia de activos.

-

Firma: La clave privada se aplica al hash del mensaje para crear una firma única.

-

Transmisión: El mensaje y la firma se envían a la red.

-

Validación: Los nodos utilizan la clave pública para verificar si la firma coincide matemáticamente con el mensaje, confirmando la autorización.

ECC e Infraestructura de Clave Pública

La Infraestructura de Clave Pública (PKI) más amplia en la cadena de bloques es esencialmente una implementación descentralizada de los principios criptográficos tradicionales. A diferencia de la PKI tradicional, que a menudo depende de una Autoridad de Certificación para verificar la identidad, los sistemas basados en cadena de bloques utilizan el libro mayor mismo para gestionar la relación entre las claves públicas y la propiedad de los activos.

-

Descentralización: Ninguna autoridad central gestiona las claves.

-

Inmutabilidad: Una vez que se verifica la firma y se registra la transacción, no se puede modificar.

-

Transparencia: Cualquiera puede verificar la validez de una firma, pero solo el titular de la clave privada puede generar una.

Para los participantes interesados en las sutilezas técnicas de estos sistemas, further reading or research resources están disponibles para explorar la evolución de estos protocolos.

Análisis de mercado e integridad criptográfica

La confianza que los participantes del mercado depositan en los activos digitales es efectivamente una confianza en los estándares criptográficos subyacentes. Al evaluar el mercado, uno podría notar que los períodos de alta actividad de red o actualizaciones de protocolo a menudo se correlacionan con un mayor enfoque en actualizaciones de seguridad. En KuCoin, el entorno de operaciones permanece estable y seguro precisamente porque estas firmas basadas en ECC impiden el acceso no autorizado o la duplicación de activos.

Al analizar patrones de gráficos o picos de volumen en KuCoin, es útil recordar que cada operación ejecutada es un evento criptográfico validado. La estabilidad matemática proporcionada por SECP256K1 es lo que permite el comercio de alta frecuencia y alto volumen visto en el espacio de activos digitales sin el riesgo sistémico de robo de identidad o falsificación de transacciones.

Conclusión

La criptografía de curva elíptica no es meramente un concepto matemático abstracto; es la capa activa y funcional de seguridad que define la integridad de la cadena de bloques. A través de la implementación de la curva SECP256K1 y el despliegue de firmas digitales robustas, esta tecnología garantiza que la Infraestructura de Clave Pública permanezca descentralizada, transparente e inmutable. A medida que el ecosistema continúa creciendo, la importancia de estos fundamentos criptográficos permanece constante. Al comprender las matemáticas que protegen sus activos, los operadores pueden apreciar mejor la resiliencia técnica de los activos con los que interactúan, asegurando que permanezcan informados sobre los estándares de seguridad que rigen todos los movimientos en KuCoin y más allá, incluyendo cualquier actualización o anuncio relevante platform updates or announcements.

Crea una cuenta gratuita en KuCoin para descubrir las próximas joyas cripto y operar más de 1,000 activos digitales globales hoy. Create Now!

Preguntas frecuentes

¿Por qué se utiliza la criptografía de curva elíptica en lugar de otros métodos?

ECC ofrece seguridad equivalente a los métodos tradicionales, pero con tamaños de clave mucho más pequeños. Esta eficiencia reduce la carga computacional y los requisitos de almacenamiento para los nodos, lo cual es vital para la escalabilidad y el rendimiento de las cadenas de bloques.

¿Cuál es la importancia de la curva SECP256K1?

La curva SECP256K1 es el estándar de la industria para la generación de claves en las principales redes de cadena de bloques. Se elige por su eficiencia y definiciones claras de parámetros, proporcionando una base matemática consistente que garantiza la compatibilidad entre monederos y exchanges.

¿Cómo demuestran las firmas digitales la propiedad de los activos?

Las firmas digitales se crean utilizando la clave privada y los datos de la transacción. Dado que la firma está vinculada matemáticamente a la clave privada, cualquier persona con la clave pública correspondiente puede verificar que la transacción fue autorizada por el propietario sin que la clave privada se revele nunca.

¿Se puede invertir una clave pública asegurada por ECC para encontrar la clave privada?

No, la seguridad del sistema se basa en el problema del logaritmo discreto. Es matemáticamente inviable invertir la operación de multiplicación escalar, lo que hace imposible derivar una clave privada a partir de una clave pública con las capacidades computacionales actuales.

¿Cómo funciona la Infraestructura de Clave Pública en un sistema descentralizado?

En una cadena de bloques, el libro mayor actúa como la fuente de verdad para las claves públicas. La red descentralizada reemplaza la necesidad de una Autoridad Certificadora centralizada al permitir que cualquier nodo verifique la validez matemática de una firma de transacción contra la clave pública asociada.

Lectura adicional

Descargo de responsabilidad: La información de esta página puede haberse obtenido de terceros y no necesariamente refleja las opiniones o puntos de vista de KuCoin. Este contenido se proporciona únicamente con fines informativos generales, sin ninguna representación ni garantía de ningún tipo, y no debe interpretarse como asesoramiento financiero o de inversión. KuCoin no será responsable por errores u omisiones, ni por ningún resultado derivado del uso de esta información. Las inversiones en Activos digitales pueden ser arriesgadas. Evalúe cuidadosamente los riesgos de un producto y su tolerancia al riesgo según sus propias circunstancias financieras. Para más información, consulte nuestras Condiciones de uso y Divulgación de riesgos.

Aviso: Esta página fue traducida utilizando tecnología de IA (impulsada por GPT) para tu conveniencia. Para obtener la información más precisa, consulta la versión original en inglés.