La llamada de atención cuántica del bitcoin: Dentro de BIP-361 y el impulso para congelar monedas heredadas

2026/05/01 04:13:08

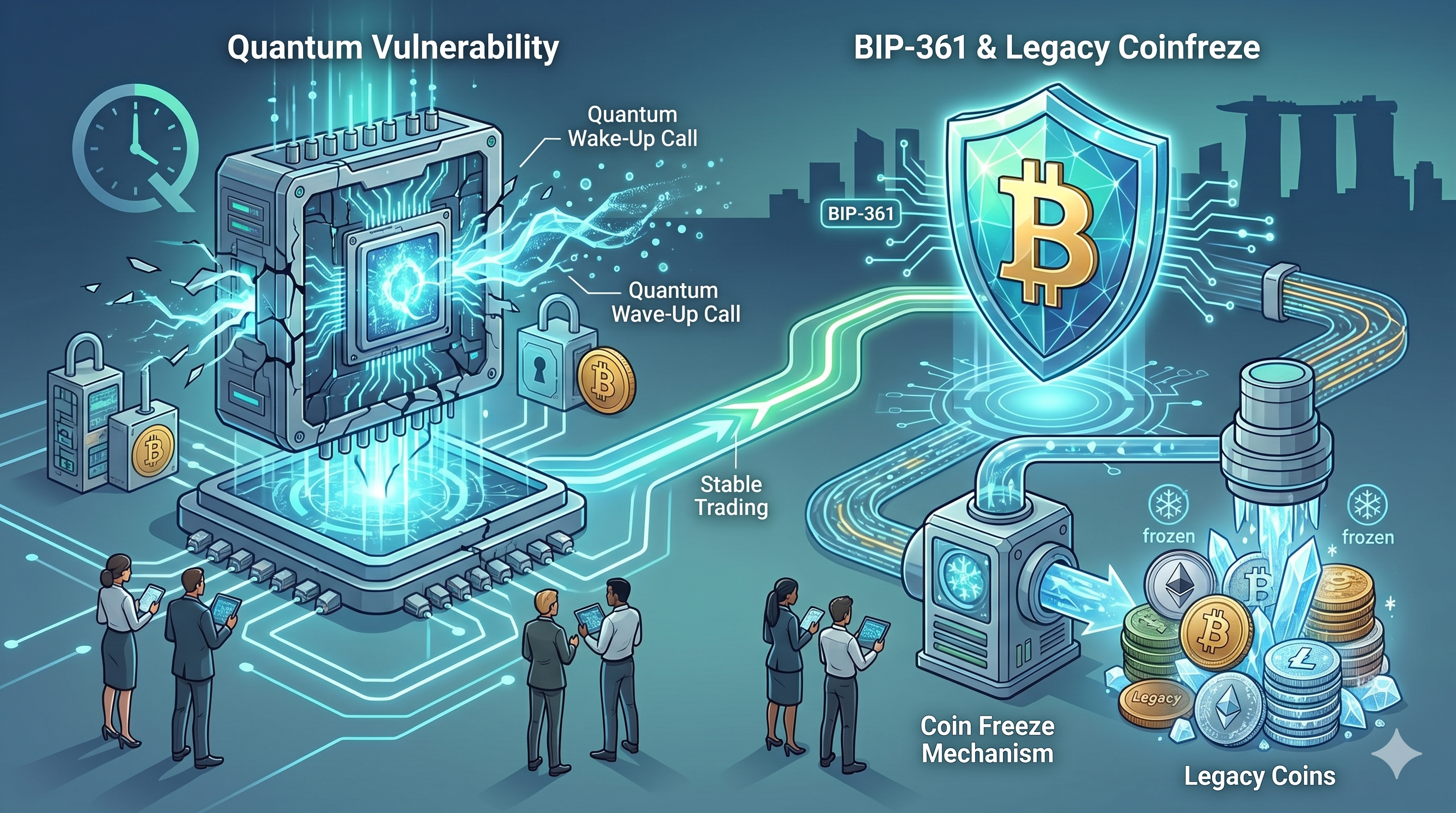

Enunciado de la tesis

El bitcoin enfrenta un riesgo distante pero serio de computadoras cuánticas que podrían descifrar su criptografía actual en el futuro. Una nueva propuesta llamada BIP-361 busca preparar la red al alentar a los titulares a transferir fondos a direcciones más seguras, estableciendo plazos que podrían hacer que las monedas antiguas sean inspendibles si se ignoran. Este paso audaz destaca la creciente preocupación por las claves públicas expuestas en monederos heredados y empuja a la comunidad a actuar antes de que las amenazas se vuelvan reales.

Cómo las computadoras cuánticas podrían atacar la seguridad fundamental del bitcoin

Las computadoras cuánticas operan de manera diferente a las máquinas actuales al utilizar qubits que realizan cálculos complejos en paralelo. El algoritmo de Shor destaca como la herramienta clave que podría romper la criptografía de curva elíptica, la base de las firmas ECDSA y Schnorr de Bitcoin. Una vez que una máquina cuántica alcance una escala suficiente, podría derivar claves privadas a partir de las públicas expuestas en la cadena de bloques. Las direcciones tempranas de Bitcoin, especialmente los tipos Pay-to-Public-Key (P2PK) de la era de minería, revelan las claves públicas directamente. Cualquier transacción que gaste desde una dirección también expone la clave en el proceso.

Las estimaciones muestran que aproximadamente 6,7 millones de BTC, o alrededor del 34% de la oferta total, se encuentran en posiciones vulnerables. Esto incluye alrededor de 1,7 millones de BTC bloqueados en salidas P2PK puras, con una parte significativa vinculada a los primeros titulares e incluso estimaciones de los aproximadamente 1,1 millones de BTC de Satoshi Nakamoto. Investigaciones recientes de Google Quantum AI a principios de 2026 redujeron el umbral para una amenaza creíble. Los modelos sugieren que un sistema con menos de 500.000 qubits podría ejecutar un ataque en aproximadamente nueve minutos, más rápido que el tiempo promedio de bloque de Bitcoin. Otros estudios apuntan a posibilidades con tan solo 10.000 qubits para implementaciones escaladas de Shor.

Aunque hoy en día no existe tal máquina, los avances en corrección de errores y hardware han acortado los plazos proyectados, con algunos expertos ahora considerando 2029 como un posible hito para riesgos aumentados. El peligro crece porque los ataques podrían permanecer ocultos. Un atacante podría drenar silenciosamente los fondos sin detección inmediata, erosionando la confianza. Un actor malicioso podría, en cambio, difundir movimientos masivos para provocar una caída en la confianza en la red. Los desarrolladores argumentan que esperar hasta que la amenaza se materialice no deja espacio para una preparación ordenada, convirtiendo una actualización técnica en una posible crisis.

Conoce al equipo detrás de BIP-361 y su motivación urgente

Jameson Lopp, cofundador de Casa y contribuyente de bitcoin desde hace mucho tiempo, lidera el esfuerzo junto con otros cinco expertos en seguridad cuántica. El grupo publicó el borrador el 15 de abril de 2026, titulándolo “Migración Post Cuántica y Desaparición de Firma Legacy”. Lopp ha compartido abiertamente sentimientos mixtos, afirmando que no le gusta la idea, pero teme aún más la alternativa del robo cuántico. La presenta como un pensamiento adversarial para proteger la integridad a largo plazo de la red.

La propuesta se basa directamente en el BIP-360, que introdujo un nuevo tipo de salida Pay-to-Merkle-Root (P2MR). Este diseño mantiene las claves públicas fuera de la cadena, reduciendo la superficie de ataque para nuevas transacciones. El BIP-361 añade capas de aplicación para impulsar la adopción generalizada de estos métodos más seguros. Los coautores incluyen figuras como Hunter Beast de MARA Protocol, quien describe la hoja de ruta como esencial para “cuantizar” Bitcoin.

Los expertos enfatizan que este impulso surge de años de monitoreo de los avances cuánticos. Blockstream Research ya ha probado la criptografía post-cuántica en sidechains, demostrando que existen pasos prácticos. El equipo considera que el BIP-361 crea incentivos económicos privados para que los usuarios actualicen, en lugar de depender únicamente de la acción voluntaria.

Desglosando la línea de tiempo de migración en tres fases

BIP-361 establece un calendario claro y plurianual una vez activado mediante una bifurcación suave. La fase A se activa tras aproximadamente tres años, medidos en 160,000 bloques. A partir de ese momento, la red deja de aceptar nuevos envíos a tipos de direcciones heredadas vulnerables a la computación cuántica. Los usuarios obtienen un período para mover sus fondos a formatos P2MR o futuros formatos resistentes a la computación cuántica, sin presión inmediata sobre los saldos existentes.

La fase B sigue aproximadamente dos años después. En esta etapa, el protocolo rechaza cualquier transacción que dependa de firmas ECDSA o Schnorr heredadas de direcciones no migradas. Los fondos en esos monederos se vuelven efectivamente congelados, lo que significa que los propietarios no pueden gastarlos incluso si poseen las claves privadas. El objetivo es eliminar los esquemas de firma vulnerables del uso activo en la red.

La fase C sigue en discusión y presentaría una vía de recuperación para monedas congeladas. Propone pruebas de conocimiento cero vinculadas a frases semilla BIP-39, permitiendo a los propietarios legítimos recuperar el acceso tras demostrar control. Se requieren más investigaciones y consenso para los detalles, pero la opción busca equilibrar la seguridad con los derechos de los usuarios que no cumplieron con las fechas límite anteriores.

Este enfoque estructurado da al ecosistema tiempo para adaptarse. Los monederos, exchanges y custodios pueden actualizar sus herramientas, mientras los usuarios aprenden sobre la migración. Las fases convierten la seguridad en un incentivo al aumentar la fricción para configuraciones obsoletas.

Números reales sobre bitcoin en riesgo por exposición cuántica

Los datos muestran una imagen llamativa de la exposición. Alrededor de 1.7 millones de BTC se encuentran en scripts P2PK clásicos, muchos de ellos de los bloques más tempranos de Bitcoin, cuando las recompensas alcanzaban 50 BTC. Las estimaciones más amplias llegan a 6.7 millones de BTC cuando se incluyen direcciones inactivas con claves expuestas por gastos pasados o reutilización. Este porcentaje equivale aproximadamente a un tercio de todos los bitcoins creados hasta ahora.

Las monedas de la era Satoshi juegan un papel destacado en las discusiones. Los analistas vinculan aproximadamente 1.1 millones de BTC con los monederos del creador, la mayoría en formatos vulnerables. Actividades recientes en la cadena muestran que más de 85,000 BTC de monederos antiguos se han movido en el último año, lo que sugiere que algunos tenedores ya han reubicado sus activos para mayor seguridad. Sin embargo, grandes cantidades de suministros inactivos permanecen sin tocar.

Las direcciones principales y las tenencias institucionales añaden capas. Incluso los sistemas modernos enfrentan riesgos si las claves se reutilizan o se exponen en el mempool durante transacciones pendientes. La concentración en los primeros resultados de la minería significa que un ataque cuántico exitoso podría desbloquear un valor inmenso, posiblemente inundando los mercados o desencadenando pánico si se filtra evidencia parcial.

Estas cifras generan urgencia. Los desarrolladores señalan que las monedas perdidas ya aumentan la escasez de la oferta restante, pero las monedas agotadas por la computación cuántica socavarían la confianza y el valor.

Por qué las direcciones heredadas siguen siendo vulnerables incluso hoy

El diseño original de bitcoin priorizaba la simplicidad. Las salidas P2PK tempranas colocaban claves públicas directamente en el script, haciéndolas visibles para siempre en el libro mayor inmutable. Los formatos posteriores mejoraron la privacidad, pero cualquier dirección gastada revela la clave en el momento de la transacción. Taproot, aunque potente, expone claves por defecto en ciertos casos, agravando el problema para nuevos usuarios que no toman medidas adicionales. El mempool crea ventanas de exposición a corto plazo para cada transacción. Las máquinas cuánticas, si son lo suficientemente potentes, podrían competir por derivar claves y adelantarse a los gastos dentro de la ventana de diez minutos del bloque. Los ataques sobre monedas heredadas nunca gastadas representan el mayor riesgo a largo plazo, ya que las claves públicas permanecen expuestas durante años.

No existe una violación inmediata porque el hardware cuántico actual está muy por debajo de los requisitos necesarios. El procesador Willow de Google opera con poco más de 100 qubits, mientras que las estimaciones para romper ECDSA comienzan en cientos de miles. Sin embargo, el rápido progreso en qubits lógicos corregidos de errores mantiene a los investigadores atentos. Los titulares de monedas antiguas a menudo las tratan como reservas a largo plazo, perdiendo a veces las semillas o el hardware con el tiempo. La migración requiere una planificación cuidadosa para evitar errores que puedan provocar pérdidas permanentes durante las transferencias.

Cómo BIP-361 se basa en trabajos anteriores preparados para la computación cuántica

BIP-360 establece la base técnica al introducir salidas P2MR. Este enfoque basado en la raíz de Merkle compromete scripts sin revelar claves públicas en la cadena, abordando directamente una debilidad fundamental. Las nuevas transacciones que utilizan P2MR permanecen seguras incluso frente a avances cuánticos futuros. BIP-361 añade gobernanza e incentivos encima. Aún no inventa nuevas firmas, pero prepara la red para retirar las antiguas una vez que surja un algoritmo post-cuántico consensuado. Los candidatos incluyen esquemas basados en retículos, basados en funciones hash como SPHINCS+, o híbridos que equilibran seguridad y eficiencia.

La combinación crea una hoja de ruta. Primero, estandarice los tipos de salida seguros. Luego, fomente la migración mediante restricciones. Finalmente, retire gradualmente las firmas vulnerables. Esta estrategia modular evita cambios apresurados mientras construye resiliencia paso a paso. Los experimentos con sidechains ya demuestran viabilidad. Las pruebas de Blockstream con protección post-cuántica muestran rendimiento en el mundo real sin interrumpir las reglas del mainnet.

Qué implica realmente la migración a monederos cuánticamente seguros

Los usuarios trasladarán fondos desde direcciones heredadas a nuevas salidas P2MR o equivalentes. El proceso se asemeja a envíos estándar, pero requiere software de monedero actualizado que admita formatos más seguros. Los custodios y exchanges desempeñan un papel fundamental al ofrecer herramientas fluidas y advertencias a los clientes que mantienen saldos expuestos. Los costos permanecen modestos para la mayoría, similares a las tarifas regulares, aunque grandes saldos inactivos podrían necesitar múltiples transacciones por seguridad. Las campañas de educación podrían destacar pasos como generar semillas frescas y verificar direcciones.

Las instituciones con almacenamiento en frío enfrentan una planificación adicional. Deben auditar sus tenencias, probar migraciones en entornos de pruebas y coordinar con auditores. El cronograma por fases otorga años para realizar este trabajo, reduciendo errores por prisa. Los titulares individuales con monederos de papel o dispositivos de los primeros días podrían necesitar revivir cuidadosamente sus dispositivos antiguos. La propuesta busca generar una presión suave en lugar de bloqueos repentinos, brindando a todos una ventana justa.

Reacciones y el debate sobre las monedas congeladas

Los bitcoineros se dividieron fuertemente sobre la idea. Los partidarios la llaman una gestión responsable que protege el valor de la red para todos. Señalan que las monedas congeladas se asemejan a las perdidas, lo que Satoshi mismo señaló aumenta la escasez de la oferta activa. Lopp argumenta que los incentivos económicos deben prevalecer sobre la filosofía pura frente a riesgos existenciales. Los críticos se oponen firmemente, etiquetando el plan como autoritario o una violación de la inmutabilidad y la autosoberanía de Bitcoin. Temen por los titulares inactivos que perdieron el acceso hace años o simplemente se mantuvieron desconectados. Congelar miles de millones en valor, especialmente monedas legendarias tempranas, plantea preguntas sobre el precedente y la confianza en las decisiones de los desarrolladores.

Las discusiones en foros y plataformas sociales reflejan pasión. Algunos lo ven como una evolución necesaria, mientras que otros temen que abra la puerta a intervenciones futuras. Lopp reconoce la incomodidad, pero sostiene que la alternativa, el robo masivo, causaría mucho más daño. El debate mismo señala un compromiso saludable. Bitcoin siempre ha crecido a través de propuestas abiertas y consenso, y BIP-361 entra en ese ámbito como un borrador abierto a la evolución.

Posibles efectos en el mercado si la propuesta gana impulso

Una ruta de migración creíble podría aumentar la confianza al demostrar una defensa proactiva. La reducción de la incertidumbre podría atraer más capital institucional que busca seguridad a largo plazo. La escasez derivada de cualquier oferta congelada podría respaldar la dinámica de precios, aunque el efecto depende de la implementación real. Podría surgir volatilidad a corto plazo durante los debates o cuando los usuarios transfieran monedas. Los exchanges podrían ver un aumento en la actividad de retiros mientras las personas prueban nuevos monederos. Los proveedores de monederos probablemente lanzarán actualizaciones rápidamente para aprovechar la demanda.

La endurecimiento cuántico a largo plazo fortalece la narrativa del bitcoin como el activo digital más seguro. Posiciona la red por delante de otras cadenas de bloques que aún enfrentan problemas similares. Los analistas siguen de cerca las métricas en la cadena. El aumento del movimiento desde direcciones antiguas ya sugiere preparación, y el BIP-361 podría acelerar esa tendencia.

Vistas internas sobre cronologías cuánticas y preparación

Los expertos difieren sobre las fechas exactas, pero coinciden en que la preparación es clave. Algunos sitúan amenazas creíbles a una década o más de distancia, mientras que el trabajo de Google acorta las expectativas hacia finales de la década de 2020. El Bitcoin Policy Institute señala que los avances ajustan los plazos sin generar pánico inmediato. Los desarrolladores enfatizan que las actualizaciones requieren años para pruebas, consenso y implementación. Iniciar discusiones ahora evita carreras de último momento. Lopp y los coautores presentan el BIP-361 como un esbozo que evolucionará con más investigación.

Voces de la industria como Adam Back han calificado la amenaza como distante, pero la comunidad se beneficia al explorar defensas desde temprano. La coordinación entre investigadores, equipos de monederos y operadores de nodos será clave. Las pruebas en el mundo real en sidechains brindan confianza de que las herramientas post-cuánticas pueden integrarse sin sacrificar el rendimiento.

El lado humano de asegurar la riqueza generacional

Surgen historias de los primeros mineros que reservaron monedas y continuaron con sus vidas. Algunos perdieron dispositivos o olvidaron semillas, convirtiendo sus tenencias en cápsulas temporales digitales. Otros las cuidan cuidadosamente como legados familiares. La migración obliga a la reflexión. Un titular que enciende una laptop antigua para transferir fondos puede sentir el peso de la historia. Los custodios que ayudan a las instituciones a proteger los activos de empleados o clientes añaden capas de responsabilidad.

La propuesta toca a personas reales: un desarrollador que pasa noches perfeccionando código, un operador que audita sus monederos personales o una familia que debate cómo manejar claves heredadas, todos se convierten en parte de una historia más grande. La fortaleza del bitcoin siempre ha venido de participantes que se preocupan lo suficiente como para involucrarse profundamente. Pasos proactivos hoy preservan opciones para mañana, asegurando que la red siga siendo un almacén confiable de valor a través de generaciones.

Desafíos técnicos en la implementación de cambios post-cuánticos

Integrar nueva criptografía requiere un equilibrio cuidadoso entre seguridad, tamaño y velocidad. Las firmas post-cuánticas suelen producir claves o pruebas más grandes, lo que podría afectar el espacio de bloque y las tarifas. Los enfoques híbridos podrían combinar métodos clásicos y resistentes a la computación cuántica durante la transición. El software de nodo debe validar nuevas reglas sin romper el consenso antiguo. Los mecanismos de soft fork ayudan al hacer cambios retrocompatibles inicialmente. La prueba en testnets y sidechains detecta casos límite antes de la activación en mainnet.

Los tiempos de validación de firmas son importantes para los mineros y los nodos completos. Los algoritmos eficientes mantienen la red receptiva incluso cuando la seguridad se fortalece. La comunidad continúa investigando candidatos para encontrar el mejor ajuste para las restricciones únicas de bitcoin.

Perspectiva a largo plazo para una red de bitcoin resistente a la computación cuántica

BIP-361 representa un componente dentro de un esfuerzo más amplio para preparar al bitcoin para el futuro. El éxito significaría una red donde los nuevos fondos permanezcan protegidos por diseño y los riesgos antiguos desaparezcan gradualmente. Refuerza la idea de que el bitcoin evoluciona a través de mejoras cuidadosas impulsadas por la comunidad.

A medida que la tecnología cuántica avanza en laboratorios de todo el mundo, la comunidad de cadena de bloques gana tiempo para probar, debatir y perfeccionar soluciones. El enfoque se mantiene en preservar los principios fundamentales mientras se adapta a nuevas realidades. Los titulares que actúan temprano obtienen tranquilidad. La red en su conjunto gana resiliencia que respalda su papel como oro digital durante décadas por venir.

Cómo los desarrolladores de monederos y los exchanges se preparan para el cambio

Los equipos ya han actualizado las interfaces para marcar direcciones vulnerables y sugerir alternativas más seguras. Los recursos educativos explican los riesgos en términos sencillos. Las exchanges planean admitir nuevos tipos de salida y podrían ofrecer servicios de migración.

Los proveedores de custodia invierten en soluciones de almacenamiento resistentes a la computación cuántica, probando los flujos de recuperación con anticipación. La respuesta del ecosistema determinará qué tan fluida será la transición.

La coordinación garantiza que no exista un único punto de fallo durante la ventana de varios años.

Por qué iniciar la conversación ahora fortalece el bitcoin

La discusión temprana evita sorpresas. Revela preocupaciones, recopila comentarios y mejora la propuesta antes de cualquier activación. Bitcoin prospera con transparencia, y BIP-361 se ajusta a esa tradición al exponer las ideas para su revisión.

El proceso mismo construye conocimiento en toda la comunidad. Los usuarios aprenden más sobre sus propias prácticas de seguridad. Los desarrolladores perfeccionan las herramientas. Los investigadores amplían los límites de la criptografía. Al final, la preparación convierte la debilidad potencial en una fortaleza demostrada.

Preguntas frecuentes

¿Qué propone exactamente BIP-361 para los usuarios de bitcoin que tienen direcciones antiguas?

El borrador sugiere un enfoque por fases en el que, tras la activación, los nuevos depósitos a direcciones heredadas vulnerables se bloquearán después de tres años. Dos años después, el gasto desde esas direcciones utilizando firmas antiguas podría detenerse por completo, congelando efectivamente los fondos a menos que se migren a formatos resistentes a la computación cuántica, como los habilitados por BIP-360. Un posible mecanismo de recuperación posterior que utiliza pruebas de conocimiento cero sigue bajo estudio para ayudar a los propietarios legítimos. La idea proporciona años de aviso para que las personas puedan mover sus monedas de forma segura sin interrupciones repentinas.

¿Cuántos bitcoins actualmente se encuentran en posiciones vulnerables a la computación cuántica?

Se estima que aproximadamente 6,7 millones de BTC, o alrededor del 34% de la oferta total, se encuentran en direcciones con claves públicas expuestas. Esto incluye 1,7 millones de BTC solo en salidas P2PK tempranas. Muchas de estas monedas provienen de los primeros años de Bitcoin y han permanecido inactivas, aunque ocurre algún movimiento de billeteras antiguas a medida que los titulares se preparan. El riesgo exacto depende del futuro hardware cuántico, pero el volumen involucrado hace que el tema sea importante para la salud de la red.

¿Quién creó el BIP-361 y qué dicen sobre él?

Jameson Lopp y cinco coautores del ámbito de la seguridad cuántica publicaron la propuesta a mediados de abril de 2026. Lopp ha expresado inquietud respecto a los mecanismos de congelación, pero argumenta que el riesgo de robo cuántico justifica explorar incentivos fuertes para la migración. El grupo presenta esto como un esquema en evolución, abierto a la entrada de la comunidad, y no como un plan final listo para su adopción inmediata.

¿Requerirá BIP-361 una bifurcación dura o cambiará drásticamente las reglas de bitcoin?

La propuesta busca implementarse mediante una bifurcación suave, manteniendo la compatibilidad para las transacciones no vulnerables. Se basa en las rutas de actualización existentes y se enfoca en eliminar gradualmente el uso específico de firmas heredadas. No ocurrirán cambios inmediatos en la producción de bloques ni en el consenso, y el cronograma distribuye los ajustes a lo largo de varios años.

¿Qué pasos deben tomar los titulares de bitcoin actualmente respecto a los riesgos cuánticos?

Verifique los tipos de monedero y si las claves públicas aparecen en la cadena para sus direcciones. Considere mover fondos a monederos modernos que admitan tipos de salida más recientes y eviten la reutilización de claves. Manténgase informado a través de canales oficiales de Bitcoin y pruebe transferencias pequeñas primero. Usar monederos de hardware con semillas nuevas añade protección. Monitoree las actualizaciones sobre BIP-360 y trabajos relacionados a medida que las herramientas mejoran.

¿Podrían recuperarse las monedas congeladas bajo BIP-361?

La fase C explora la recuperación mediante pruebas de conocimiento cero vinculadas a frases semilla, permitiendo a los propietarios demostrar control sin exponer las claves ampliamente. Los detalles requieren más investigación y consenso, por lo que nada está finalizado. El objetivo equilibra la seguridad contra robos con la equidad para los usuarios que podrían perder las ventanas de migración por razones legítimas.

Descargo de responsabilidad: Este contenido tiene fines informativos únicamente y no constituye asesoramiento de inversión. Las inversiones en criptomonedas conllevan riesgos. Realiza tu propia investigación (DYOR).

Aviso: Esta página fue traducida utilizando tecnología de IA (impulsada por GPT) para tu conveniencia. Para obtener la información más precisa, consulta la versión original en inglés.