¿Qué es un ataque Sybil? Guía completa sobre detección, prevención y soluciones en el mundo real

En el mundo de las redes descentralizadas, la confianza se basa en la idea de que cada participante es exactamente quien dice ser. Pero ¿qué sucede cuando una persona finge ser docenas o incluso miles de personas diferentes al mismo tiempo? Ese es el núcleo de un ataque Sybil, una amenaza astuta y persistente que ha desafiado desde redes enfocadas en la privacidad como Tor hasta importantes proyectos blockchain y distribuciones de airdrop.

Esta guía explica el concepto de forma sencilla. Verás exactamente cómo se desarrollan estos ataques, el daño que pueden causar, ejemplos reales de los últimos años y, lo más importante, cómo los equipos los detectan, los detienen antes de que comiencen y reparan el desastre si alguno se cuela. Ya sea que administres un nodo, participes en votaciones de gobernanza o simplemente tengas cripto, comprender los ataques Sybil ayuda a proteger la integridad de los sistemas en los que todos confiamos.

¿Qué es un ataque Sybil?

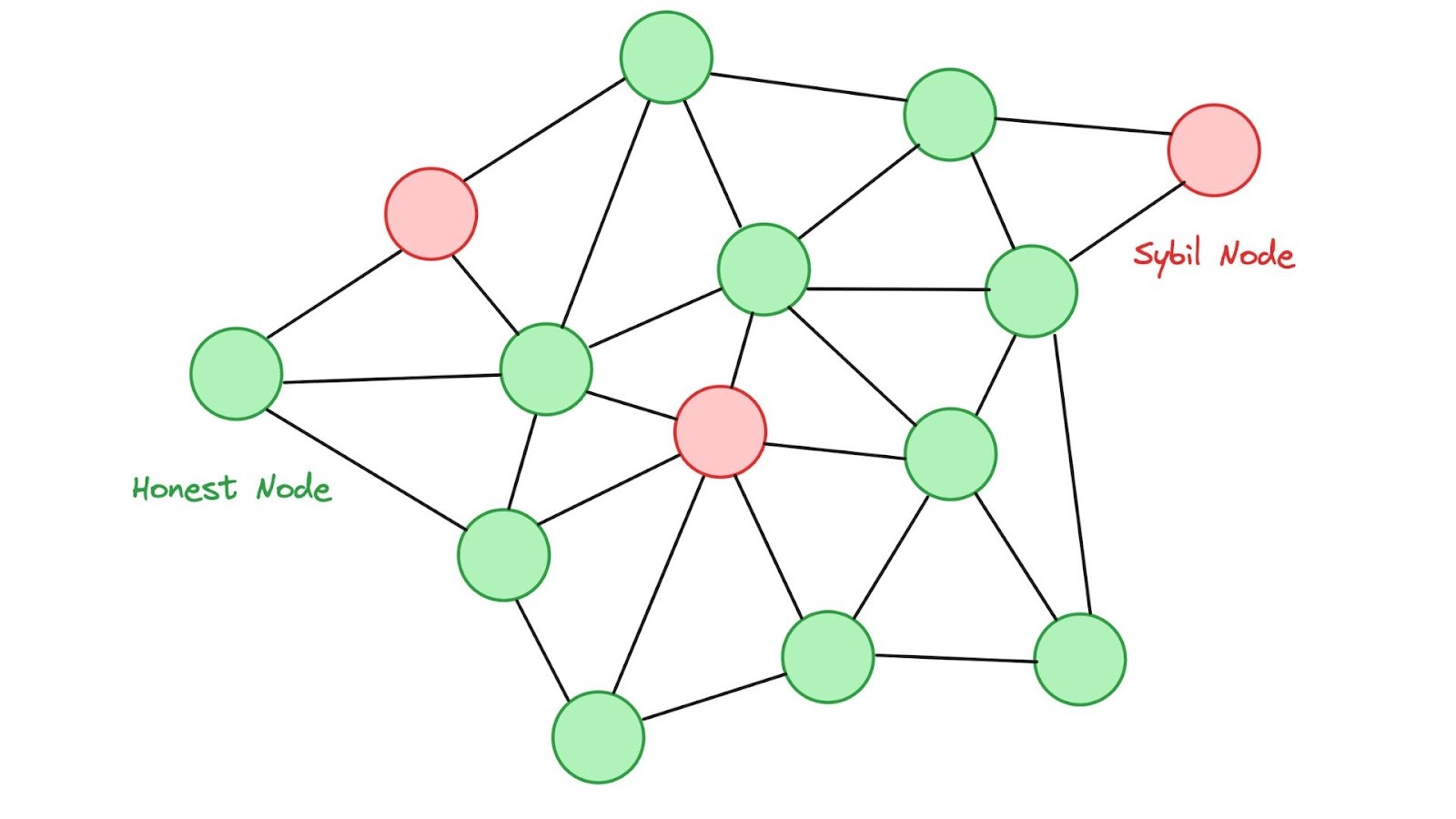

Un ataque Sybil ocurre cuando una sola persona o un pequeño grupo crea múltiples identidades falsas, a menudo llamadas nodos Sybil o cuentas, para obtener una influencia desproporcionada dentro de una red peer-to-peer. El nombre proviene del libro Sybil de 1973, que contaba la historia de una mujer con múltiples personalidades. En círculos tecnológicos, el término se consolidó después de que los investigadores Brian Zill y John R. Douceur destacaran el problema en los primeros sistemas peer-to-peer a principios de los años 2000. El artículo de Douceur señaló una debilidad básica: sin alguna forma de autoridad central o barrera costosa, una red no puede distinguir fácilmente si muchos participantes “separados” son en realidad un solo actor astuto disfrazado con diferentes máscaras.

En términos de cadena de bloques, el atacante inicia cientos o miles de monederos falsos, nodos o cuentas de validador. Estos falsos se comportan normalmente al principio; tal vez transmiten transacciones con honestidad o ganan pequeños puntos de reputación, por lo que la red los trata como miembros legítimos de la comunidad. Una vez que el atacante tiene suficientes identidades falsas en su lugar, cambia la estrategia. Podrían anular a participantes honestos en una propuesta de gobernanza, censurar ciertas transacciones o incluso intentar un ataque del 51% para reescribir la historia reciente en la cadena.

Piénsalo como un pueblo pequeño donde un residente llega a la reunión comunitaria con cien identificaciones falsas y vota sobre cada tema. El sistema parece democrático en el papel, pero el resultado es de cualquier cosa menos justo.

Cómo funcionan realmente los ataques Sybil

Los ataques Sybil vienen en varias formas, pero todos dependen de un truco sencillo: inundar una red con identidades falsas que cuestan casi nada crear. El atacante no necesita habilidades avanzadas de hacking en la mayoría de los casos, solo la capacidad de generar y gestionar múltiples cuentas que parecen ser usuarios o nodos normales.

Ataques directos frente a ataques indirectos

Los ataques directos ocurren cuando los nodos falsos se comunican directamente con los honestos. Los participantes genuinos no tienen una forma sencilla de determinar si el nuevo participante es falso, por lo que aceptan los datos, votos o bloques del nuevo participante tal como se presentan. Estos ataques pueden propagar su influencia rápidamente porque no hay ningún buffer entre el atacante y el resto de la red.

Los ataques indirectos son más sigilosos.

En lugar de conectarse directamente, el atacante canaliza su influencia a través de nodos intermediarios, a veces relés comprometidos, a veces completamente inocentes. Los nodos honestos nunca interactúan con la fuente maliciosa original, lo que hace que el ataque sea mucho más difícil de rastrear y detectar. La información falsa viaja a través de estos proxies, envenenando lentamente decisiones o consensos sin generar alertas inmediatas.

El guion típico del atacante

En la práctica, la mayoría de los ataques Sybil siguen un proceso claro de tres pasos que se siente casi rutinario una vez que se reconoce el patrón.

Primero viene la creación de identidad. El atacante genera docenas, cientos o incluso millones de direcciones del monedero utilizando herramientas automatizadas que hacen que el proceso sea económico y rápido. En muchas cadenas de bloques, crear una nueva dirección requiere casi ningún recurso, lo que es exactamente por qué el ataque funciona tan bien al principio.

Siguiente es la construcción de reputación. Las identidades falsas no actúan de manera maliciosa de inmediato. En su lugar, se comportan como participantes normales, enviando pequeñas transacciones, haciendo staking de cantidades mínimas de tokens o simplemente transmitiendo datos a través de la red. Esta fase puede durar días o semanas, permitiendo que los nodos Sybil ganen puntos de confianza, construyan un historial en la cadena y se mezclen con usuarios legítimos.

Finalmente llega el intento de tomar el control. Una vez que las identidades falsas alcanzan una masa crítica, el atacante activa el interruptor. Utiliza esta mayoría fabricada para influir en los mecanismos de consenso, inclinar las votaciones de gobernanza, censurar transacciones o manipular flujos de datos. En cadenas de prueba de trabajo, el atacante podría intentar controlar suficiente poder de hash simplemente ejecutando un gran número de nodos de baja potencia. En redes de prueba de stake, distribuye stakes mínimos entre muchas cuentas separadas para evitar activar salvaguardias económicas. En el airdrop farming, el objetivo es más simple y directo: reclamar recompensas múltiples veces fingiendo ser muchos usuarios diferentes al mismo tiempo.

Este enfoque por capas explica por qué los ataques Sybil siguen siendo efectivos incluso en redes aparentemente seguras. Las etapas iniciales parecen completamente normales, por lo que las herramientas de detección a menudo no las detectan hasta que el daño ya está en curso. Comprender estos pasos ayuda a los equipos a diseñar defensas más efectivas y brinda a los usuarios cotidianos una imagen más clara de qué observar al participar en nuevos protocolos o programas de incentivos.

El verdadero daño: Impactos en las cadenas de bloques

Las consecuencias van mucho más allá de una simple inconveniencia. Un ataque Sybil exitoso puede socavar los tres pilares que la mayoría de las cadenas de bloques prometen: seguridad, descentralización y privacidad.

Ataques del 51% y doble gasto

Uno de los resultados más temidos es el clásico 51% attack combinado con doble gasto. Si nodos maliciosos logran controlar más de la mitad de los recursos de la red, ya sea mediante poder de cómputo en sistemas de prueba de trabajo o tokens en stake en prueba de participación, el atacante adquiere la capacidad de reordenar o incluso revertir transacciones recientes.

Esto rompe la promesa fundamental de la finalidad de la cadena de bloques. Ethereum Classic experimentó esto dolorosamente en 2020, cuando un atacante aprovechó el poder de hash mayoritario para ejecutar dobles gastos sofisticados, robando finalmente más de $5 millones en ETC. El incidente recordó a todos cuán vulnerables pueden volverse las cadenas más pequeñas o menos seguras cuando se logra un control de tipo Sybil.

Censura y fragmentación de la red

Más allá del robo directo, los ataques Sybil permiten una censura poderosa y la fragmentación de la red. Los atacantes pueden simplemente rechazar reenviar bloques o transacciones de usuarios honestos, silenciando efectivamente partes de la comunidad. En formas más avanzadas, aíslan nodos específicos y les suministran información falsa, una variante del ataque de eclipse.

El nodo objetivo cree que aún está conectado a la red más amplia, pero en realidad opera dentro de una burbuja manipulada. Este tipo de aislamiento puede retrasar las confirmaciones, distorsionar los datos del mercado o impedir que los usuarios vean el estado real de la cadena, socavando silenciosamente la confianza sin desencadenar alarmas inmediatas.

Violaciones de privacidad

Las redes enfocadas en la privacidad sienten el dolor especialmente agudamente. En sistemas como Tor o monedas orientadas a la privacidad como Monero, un atacante que controla muchos nodos de entrada y salida puede comenzar a vincular direcciones IP con transacciones específicas. Esto ataca directamente la anonimidad que los usuarios esperan. Monero enfrentó exactamente este tipo de ataque de 10 días en noviembre de 2020. El objetivo era sencillo: desanonimizar a los usuarios observando patrones de tráfico a través de los nodos maliciosos.

Aunque el protocolo Dandelion++ de la red ayudó a limitar el daño, el intento en sí resaltó cómo las tácticas Sybil pueden convertir una fortaleza, el enrutamiento descentralizado, en una debilidad seria cuando suficientes participantes falsos se unen a la mezcla.

Manipulación de gobernanza

Las Organizaciones Autónomas Descentralizadas (DAOs) están particularmente expuestas porque a menudo dependen de sistemas de votación ponderada por tokens o uno-persona-un-voto. Cuando un atacante inunda el ecosistema con monederos Sybil, pueden inclinar las propuestas a su favor.

Las actualizaciones dañinas podrían aprobarse, los fondos del tesoro podrían redirigirse o las voces legítimas de la comunidad podrían ahogarse. El resultado no es solo una mala decisión hoy, sino una erosión a largo plazo de la confianza en el proceso de gobernanza en sí. Los usuarios comienzan a preguntarse si su voto o el de cualquier otra persona realmente cuenta.

Airdrop y abuso de incentivos

Los proyectos que intentan recompensar a usuarios genuinos ven sus distribuciones de tokens secuestradas. En 2025, la empresa de análisis de blockchain Bubblemaps detectó aproximadamente 100 monederos vinculados en el airdrop de MYX Finance que reclamaron alrededor de 9.8 millones de tokens valorados en aproximadamente $170 millones en ese momento, supuestamente provenientes de una sola entidad.

El airdrop de LayerZero en 2024 proporcionó otro caso de alto perfil. El equipo, trabajando con Nansen y Chaos Labs, identificó más de 800.000 direcciones como Sybils, aproximadamente el 13% de los monederos elegibles. Incluso implementaron un programa de autoinforme y un sistema de recompensas para fomentar la honestidad, convirtiendo la lucha en un juego continuo de gato y ratón.

Estos incidentes muestran cómo los ataques Sybil no solo roban fondos; también erosionan la confianza en todo el ecosistema.

Ejemplos del mundo real que cambiaron el juego

La historia ofrece lecciones claras. El ataque a la red Tor en 2014 vio a un operador ejecutar 115 relés desde una sola dirección IP, otorgándoles un control inusual sobre el enrutamiento del tráfico y la desanonymización de usuarios. Un ataque similar pero más dirigido volvió a golpear a Tor en 2020, enfocándose en usuarios de bitcoin que enrutan a través de la red.

En la cadena de bloques, el ataque del 51% de Verge en 2021 borró aproximadamente 200 días de historial de transacciones, pero el equipo se recuperó en cuestión de días. Las dificultades repetidas de Ethereum Classic en 2020 pusieron de manifiesto cómo las cadenas más pequeñas con tasas de hash más bajas siguen siendo objetivos atractivos.

La recolección de airdrops se ha convertido en el campo de batalla moderno más visible. Los proyectos ahora publican regularmente informes de Sybil, colaboran con empresas de análisis y experimentan con programas de recompensas. El caso de MYX Finance en 2025 llamó la atención porque la escala de casi 170 millones de dólares supuestamente canalizados a través de un pequeño grupo sugirió ya sea automatización sofisticada o, como algunos especularon, un trabajo interno.

El equipo rechazó la crítica, enfatizando que la mayoría de las recompensas fueron para operadores y proveedores de liquidez legítimos, mientras reconocía la necesidad de filtros más robustos en futuros programas de incentivos.

Estas historias demuestran una cosa: ninguna red es inmune, pero los mejores equipos tratan la resistencia a Sybil como un proceso continuo en lugar de una solución única.

Detección de ataques Sybil antes de que causen daño

La detección es la mitad de la batalla. Los equipos buscan patrones que ningún usuario legítimo mostraría:

-

Correlación de IP y dirección: Muchos nodos o monederos que comparten el mismo rango de IP o que reciben fondos del mismo monedero de exchange en sucesión rápida.

-

Análisis conductual: Agrupaciones de cuentas que interactúan únicamente entre sí, realizan transacciones idénticas de bajo valor o se activan exactamente al mismo tiempo.

-

Gráficos de confianza social: Algoritmos como SybilRank, SybilGuard o redes neuronales de grafos más recientes mapean cómo se conectan los nodos. Las comunidades honestas tienden a formar redes densas e interconectadas; los clústeres Sybil parecen islas aisladas con pocos enlaces genuinos.

-

Aprendizaje automático y forense en la cadena: Herramientas de empresas como Nansen o Bubblemaps escanean gráficos de transacciones en busca de clusters sospechosos. En el análisis del airdrop de Linea, Nansen marcó casi el 40% de las direcciones como Sybils después de ajustar los umbrales para proteger a los usuarios legítimos con múltiples monederos más pequeños.

La investigación avanzada incluso explora el aprendizaje federado descentralizado, donde los nodos entrenan modelos de detección juntos sin compartir datos crudos para detectar anomalías en tiempo real mientras se preserva la privacidad.

Estrategias de prevención que realmente funcionan

Las defensas más sólidas hacen que sea costoso o imposible crear identidades falsas.

Mecanismos de consenso como la primera línea de defensa

Los mecanismos de consenso forman la protección fundamental para la mayoría de las cadenas de bloques. La Prueba de Trabajo, como la utilizada por bitcoin, exige poder de cómputo real para crear y mantener nodos. Un atacante no puede simplemente iniciar miles de identidades de bajo esfuerzo porque cada una requiere hardware y electricidad reales. Esta realidad económica ha mantenido raros los ataques Sybil a gran escala en redes PoW maduras.

Proof-of-Stake, visto prominentemente en ethereum, eleva aún más el nivel al requerir que los participantes bloqueen tokens valiosos. En un momento, convertirse en validador exigía 32 ETH por nodo, una cantidad que hacía financieramente doloroso ejecutar docenas de identidades separadas para la mayoría de los atacantes. El riesgo de perder ese capital stake por comportamiento deshonesto añade otro disuasivo poderoso.

El Prueba de Participación Delegada introduce otra capa. En lugar de permitir nodos ilimitados, las comunidades eligen un grupo más pequeño de delegados confiables para manejar la validación. Estos delegados tienen fuertes incentivos para actuar con honestidad, ya que su posición y recompensas dependen del apoyo de la comunidad, lo que hace mucho más difícil que los nodos Sybil adquieran influencia significativa.

Prueba de humanidad y verificación de identidad

Algunos proyectos van más allá de los costos económicos y abordan directamente el problema de la identidad mediante Proof-of-Personhood. Worldcoin, por ejemplo, utiliza escaneos biométricos de iris para verificar que cada cuenta pertenece a un único ser humano. Este enfoque busca aplicar un sistema verdadero de “una persona, un voto”.

Los requisitos de KYC o la verificación simple por teléfono añaden fricción notable para los usuarios, pero aumentan significativamente el costo de crear cuentas falsas. Aunque estos métodos generan debate sobre la privacidad, siguen siendo altamente efectivos para limitar el volumen absoluto de identidades Sybil que un atacante puede crear.

Sistemas de reputación y controles jerárquicos

La reputación y los sistemas jerárquicos introducen el tiempo y el comportamiento como defensas adicionales. Los nodos nuevos se tratan con sospecha hasta que demuestran su confiabilidad. Los participantes de larga data ganan gradualmente mayor poder de voto, prioridad en la gobernanza o mayor influencia en toda la red.

Esta estructura impide que identidades falsas completamente nuevas causen daño inmediatamente.

Los gráficos de confianza social y los sistemas de recomendación van más allá. Los miembros establecidos deben “recomendar” a los nuevos miembros mediante conexiones visibles en la cadena. Los algoritmos analizan cómo los nodos se relacionan entre sí, facilitando la detección y limitación de grupos aislados de cuentas sospechosas.

Herramientas personalizadas y enfoques multicapa

Los desarrolladores también implementan herramientas personalizadas especializadas adaptadas a redes específicas. Las tablas hash distribuidas como Kademlia, utilizadas por el Proyecto Internet Invisible (I2P), hacen técnicamente difícil inundar la red con nodos falsos coordinados. La puntuación de reputación basada en contratos inteligentes puede reducir automáticamente los stakes o disminuir la influencia cuando se detecta un comportamiento indebido.

En la práctica, los proyectos más resilientes no dependen de ningún método único. Combinan varias capas de costos económicos provenientes de mecanismos de consenso, verificaciones de identidad mediante Proof-of-Personhood o KYC, construcción de reputación con el tiempo y barreras técnicas personalizadas. El principio rector permanece consistente: la participación honesta debe seguir siendo barata y sencilla, mientras que los intentos de escala maliciosa se vuelven prohibitivamente costosos en términos de dinero, tiempo o complejidad técnica.

Esta filosofía multicapa explica por qué las redes maduras se han vuelto cada vez más resistentes a los ataques Sybil con el paso de los años. Cada nueva amenaza impulsa mejoras, convirtiendo la prevención en una práctica evolutiva en lugar de una lista estática.

Cómo solucionar un ataque Sybil una vez que ya ha ocurrido

Incluso las mejores defensas pueden ser puestas a prueba. Cuando un ataque se filtra, la velocidad y la transparencia son fundamentales.

-

Filtrado y exclusión inmediatos: Los equipos analizan datos en la cadena para blacklistejar clústeres relacionados. En airdrops, esto significa eliminar monederos Sybil antes de distribuir tokens. La lista pública de LayerZero y su programa continuo de recompensas demostraron cómo la participación de la comunidad puede acelerar la limpieza.

-

Las pausas de gobernanza de emergencia: si una votación parece manipulada, los proyectos pueden pausar propuestas, revisar evidencias y revertir decisiones. Algunos protocolos devuelven temporalmente el control a un multisig de confianza o al equipo principal mientras se aclara el polvo.

-

Elevar el nivel económico: Después de un incidente, los equipos pueden aumentar los requisitos de staking o añadir nuevas reglas de garantía para hacer más costosos futuros ataques.

-

Restablecimiento de la reputación y recomendaciones: Los nodos nuevos o sospechosos pierden derechos de voto hasta que demuestren su confiabilidad con el tiempo. Los nodos establecidos pueden recomendar indirectamente a otros mediante puntuaciones de confianza basadas en grafos.

-

Actualizaciones del protocolo: Los nodos pueden rechazar conexiones de IPs duplicadas, imponer diversidad geográfica o implementar límites de conexiones entrantes. Las auditorías posteriores al ataque suelen revelar soluciones sencillas, como una mejor selección aleatoria de nodos.

El proceso se siente como un juego del gato y el ratón, pero cada ronda hace que la red sea más inteligente. La recuperación real también implica una comunicación clara, la publicación de hallazgos, la explicación de decisiones y, a veces, la compensación a los usuarios afectados, para reconstruir la confianza.

Desafíos y consideraciones para el camino por delante

No hay una solución perfecta. Las verificaciones de identidad estrictas pueden entrar en conflicto con el ethos de privacidad de las criptomonedas. La prueba biométrica de identidad plantea preguntas sobre accesibilidad y privacidad de datos. Un filtrado demasiado agresivo podría excluir a usuarios legítimos que simplemente gestionan múltiples monederos.

Las cadenas más pequeñas o nuevas siguen siendo más vulnerables porque carecen de la tasa de hash o la profundidad económica del bitcoin o el ethereum. La cultura del airdrop misma crea incentivos para el farming, convirtiendo cada lanzamiento de token en un objetivo potencial.

Las amenazas emergentes incluyen la automatización impulsada por IA que imita el comportamiento humano de manera más convincente. Por otro lado, en 2025 y 2026 se ha logrado un rápido progreso en la detección basada en aprendizaje automático, sistemas descentralizados de reputación y enfoques híbridos que combinan costos económicos con gráficos sociales.

Los inversores y usuarios pueden protegerse apoyando proyectos que publiquen mapas de ruta claros para la defensa contra Sybil, utilicen consensos probados en batalla y contraten auditores de terceros. Mantener los activos en monederos de hardware y evitar enlaces sospechosos sigue siendo una higiene básica pero esencial.

Conclusión

Los ataques Sybil nos recuerdan que la descentralización no es automática; requiere vigilancia constante. Desde los primeros días de Tor hasta las sofisticadas batallas de airdrop de 2024–2025, estos ataques han expuesto debilidades pero también han impulsado la innovación. Los proyectos que tratan la resistencia a Sybil como un sistema vivo que combina participación costosa, detección inteligente, herramientas comunitarias y planes de recuperación rápidos tienen la mejor oportunidad de mantenerse resilientes.

A medida que la cadena de bloques se profundiza en las finanzas cotidianas, la gobernanza e incluso aplicaciones del mundo real como el IoT industrial, la capacidad de separar a los participantes genuinos de los impostores hábiles definirá qué redes prosperarán. ¿La buena noticia? Las herramientas existen, las lecciones son públicas y la comunidad sigue aprendiendo. Mantenerse informado es el primer paso para mantener la red honesta.

Si encontraste útil esta guía, explora más sobre seguridad en la cadena de bloques o comparte tus propias experiencias con la filtración de Sybil en los comentarios. Para una protección práctica, considera monederos hardware y sigue proyectos que prioricen la transparencia en cuanto a incentivos y gobernanza. Mantén la curiosidad, mantente seguro y sigue construyendo sobre cimientos sólidos.

Preguntas frecuentes

1. ¿Son todas las cadenas de bloques vulnerables a ataques Sybil?

Cada red punto a punto enfrenta el riesgo en teoría, pero las cadenas maduras que utilizan prueba de trabajo o prueba de stake hacen que los ataques a gran escala sean extremadamente costosos. Las redes más pequeñas o de baja seguridad siguen siendo más expuestas.

2. ¿Cómo se detecta un ataque Sybil?

Busque grupos de monederos o nodos que compartan fuentes de financiamiento, exhiban comportamientos idénticos o carezcan de conexiones de confianza social genuinas en gráficos de confianza social. Las empresas de análisis y los algoritmos de grafos realizan el trabajo pesado.

3. ¿Cuál es la diferencia entre los ataques Sybil directos e indirectos?

Los ataques directos implican nodos falsos que se comunican directamente con nodos honestos. Los ataques indirectos canalizan la influencia a través de nodos intermedios, dificultando rastrear al atacante original.

4. ¿Puede el proof-of-stake prevenir completamente los ataques Sybil?

Aumenta significativamente el costo porque cada identidad requiere un stake real en riesgo, pero los atacantes inteligentes aún pueden distribuir stakes pequeños en muchas cuentas a menos que se añadan capas adicionales como verificaciones de reputación o identidad.

5. ¿Qué ocurrió en el caso de Sybil del airdrop de LayerZero?

El equipo identificó más de 800,000 direcciones sospechosas utilizando socios de análisis e informes de la comunidad, y luego ajustó las distribuciones para recompensar a usuarios auténticos.

6. ¿Cómo se recuperan los proyectos tras un ataque exitoso?

Bloquean nodos maliciosos, pausan la gobernanza, revierten decisiones erróneas si es posible y aplican parches al protocolo. Una comunicación clara ayuda a restaurar la confianza de la comunidad.

7. ¿Es el KYC la única forma de detener los ataques Sybil?

No. Aunque es efectivo, sacrifica la privacidad. Muchos proyectos prefieren enfoques híbridos que equilibran seguridad y descentralización mediante costos económicos, sistemas de reputación y análisis de grafos.

8. ¿Qué deben vigilar los usuarios para evitar formar parte de un esquema Sybil?

Ten cuidado con las “guías de farming” que prometen recompensas fáciles a través de docenas de monederos. La participación legítima generalmente se parece a una actividad normal y variada, no a una repetición programada.

Descargo de responsabilidad: Este contenido tiene fines informativos únicamente y no constituye asesoría financiera, de inversión ni legal. Las inversiones en criptomonedas conllevan riesgos significativos y volatilidad. Siempre realice su propia investigación y consulte a un profesional calificado antes de tomar cualquier decisión financiera. El rendimiento pasado no garantiza resultados o rendimientos futuros.

Aviso: Esta página fue traducida utilizando tecnología de IA (impulsada por GPT) para tu conveniencia. Para obtener la información más precisa, consulta la versión original en inglés.