Explotación de KelpDAO rsETH: Cómo el ataque de $292M a la puente LayerZero generó $177M en deuda morosa en Aave

2026/04/20 18:30:03

Introducción

¿Qué sucede cuando un punto único de falla en un puente entre cadenas se convierte en un problema de $292 millones?

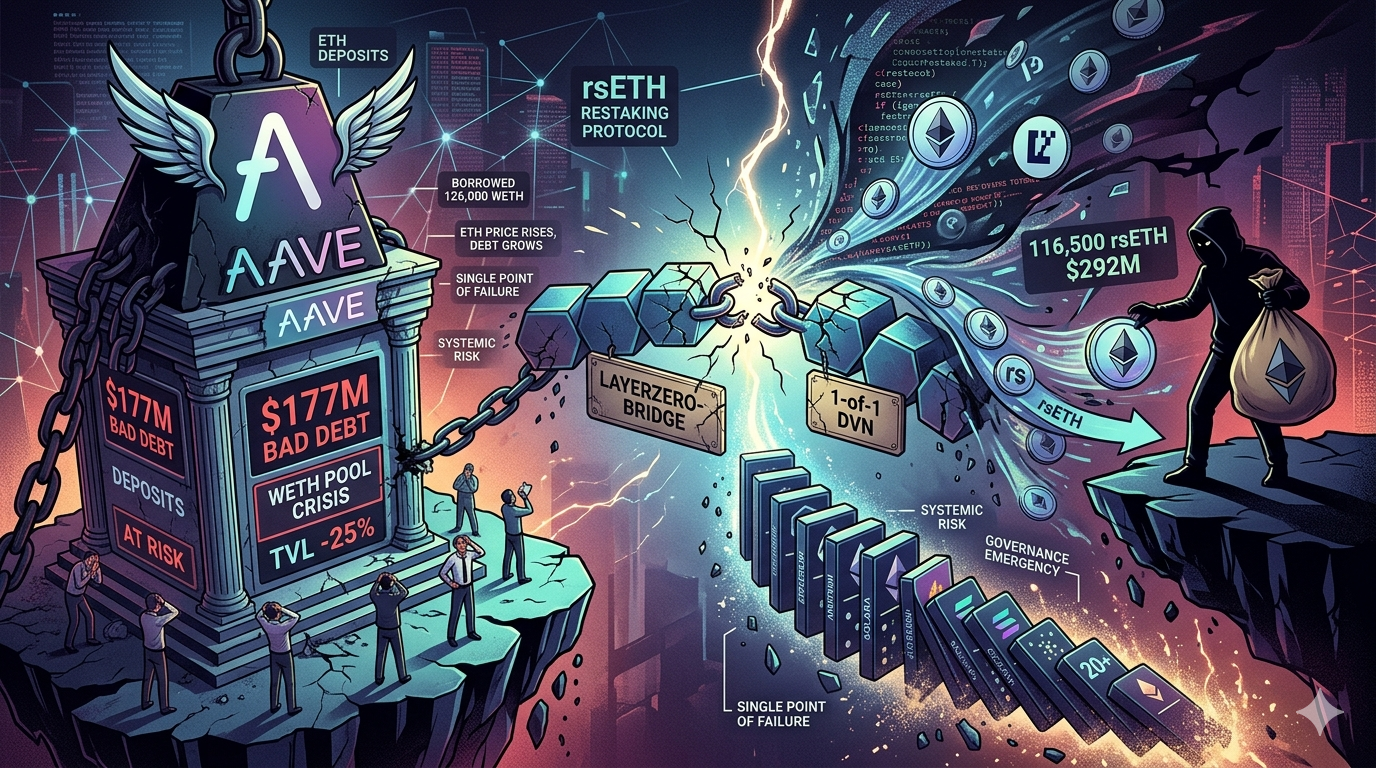

El 18 de abril de 2026, la industria de las criptomonedas obtuvo su respuesta en tiempo real. KelpDAO, un protocolo de restaking líquido, fue saqueado de 116.500 rsETH, valorados en aproximadamente $292 millones, mediante una vulnerabilidad en su puente impulsado por LayerZero. El ataque no solo robó tokens, sino que generó una deuda morosa estimada de $177 millones que ahora reposa en los libros de Aave, dejando a los depositantes en pánico y a la comunidad DeFi preguntándose si la era de las finanzas entre cadenas tiene un problema fundamental de confianza.

¿Qué es KelpDAO y rsETH? Comprensión del espacio de restaking líquido

KelpDAO es un protocolo de restaking líquido construido sobre EigenLayer, que permite a los usuarios stakear su ETH a través del protocolo y recibir rsETH (ETH restaked) como un token líquido que representa su posición stakeada. Este concepto —restaking líquido— permite a los usuarios mantener liquidez mientras aún ganan recompensas por stake, combinando el rendimiento del stake nativo con la flexibilidad de un token negociable.

El token rsETH se volvió popular porque se podía utilizar como garantía en protocolos DeFi. Los usuarios stakean ETH a través de KelpDAO, reciben rsETH y luego usan ese rsETH para tomar prestados otros activos en múltiples cadenas. ¿El problema? Esta funcionalidad entre cadenas dependía de la tecnología de puente de LayerZero, específicamente una configuración 1-of-1 DVN (Data Verification Network) que resultó ser un punto único de fallo.

Para los nuevos en DeFi, el concepto es sencillo. KelpDAO prometió a los usuarios que podrían ganar recompensas por staking mientras su ETH seguía siendo utilizable en otros protocolos. La ejecución dependía de la confianza en la infraestructura de puente: confianza que colapsó el 18 de abril cuando un validador comprometido permitió al atacante acuñar rsETH sin respaldo. El atacante no hackeó la cadena de bloques en sí, sino que manipuló el sistema de verificación de mensajes que le dice a una cadena que el token existe en otra.

El Exploit del 18 de abril de 2026: Cómo se desarrolló el ataque

La explotación se desarrolló en fases durante aproximadamente 46 minutos, según los informes del incidente. A partir de las 18:52 UTC del 18 de abril de 2026, el atacante aprovechó una vulnerabilidad en la configuración del puente LayerZero de KelpDAO —específicamente, la verificación DVN 1/1 (verificación con firmante único) que validaba los mensajes entre cadenas.

Aquí está lo que sucedió técnicamente:

| Fase | Acción | Impacto |

| 1 | El atacante identifica una vulnerabilidad 1-de-1 DVN | Punto único de fallo expuesto |

| 2 | Acuña 116.500 rsETH no respaldados | ~18% de la oferta circulante |

| 3 | Conecta rsETH en más de 20 cadenas | Activos varados a nivel global |

| 4 | Deposita rsETH como garantía en Aave V3 | Toma prestados 126,000 WETH |

| 5 | Ejecuta la salida antes de la pausa de emergencia | $292 millones robados |

El atacante proporcionó el rsETH robado como garantía en Aave V3 y solicitó prestados aproximadamente 126.000 WETH (valorados en aproximadamente $236 millones en ese momento). Esto generó una deuda morosa inmediata: Aave ahora posee rsETH con un valor mucho menor que el WETH que prestó.

Los investigadores de seguridad señalaron que existió una ventana de 46 minutos entre el inicio de la actividad sospechosa y la pausa del protocolo. Si la pausa hubiera ocurrido antes, se habrían evitado otros $200 millones en activos puente potenciales. El retraso resultó costoso.

La crisis de deuda morosa de Aave: $177 millones y aumentando

Las consecuencias del exploit generaron una crisis mucho mayor que el robo inicial. El pool de WETH de Aave ahora tiene aproximadamente $177 millones en deuda morosa: el atacante tomó prestados 126.000 ETH utilizando rsETH robado como garantía, y esta deuda ahora está fijada en términos de ETH, mientras que la garantía ha colapsado en valor.

Las matemáticas son claras. Cuando el atacante proporcionó rsETH como garantía, sabía que no estaba respaldado. Aave lo consideró como garantía válida con un valor aproximado de $2,500 por rsETH. El atacante se llevó WETH real. Aave se queda con rsETH que ahora es esencialmente inútil como garantía.

La gobernanza de Aave respondió rápidamente:

-

Se pausaron todos los nuevos depósitos de rsETH en los mercados V3

-

Activó los poderes de emergencia de Aave Guardian

-

Se iniciaron discusiones de gobernanza sobre la recuperación de deudas malas

-

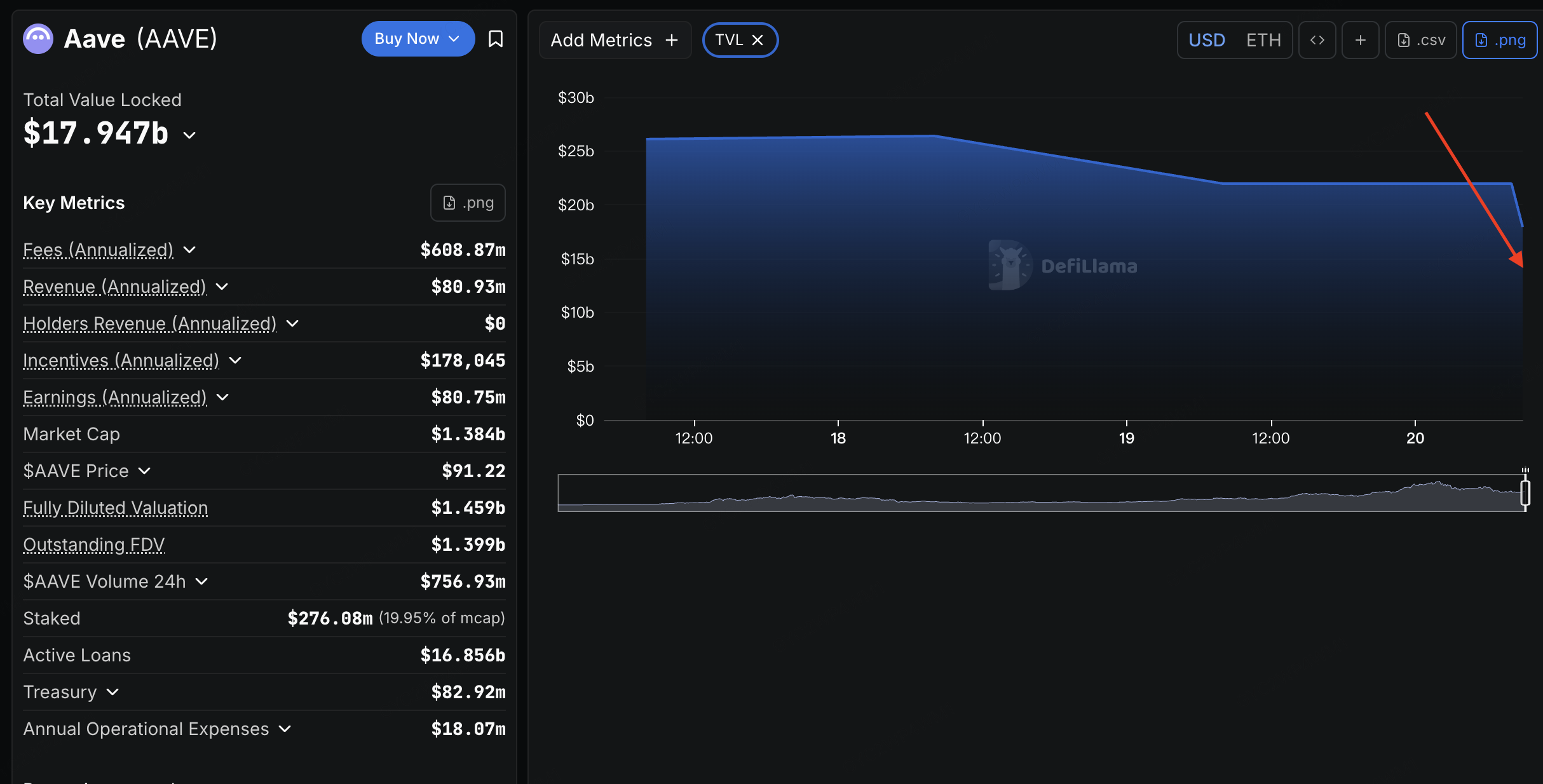

El TVL de Aave bajó de $26.4 mil millones a $20.7 mil millones: una caída del 25% en el valor total bloqueado

Para los depositantes de WETH en Aave, la situación es precaria. La deuda morosa significa que los fondos de los depositantes están en riesgo si no se produce una recuperación. La gobernanza de Aave está explorando opciones de recuperación a través del protocolo Umbrella y el tesoro de Aave, pero hasta la fecha de redacción de este texto no ha surgido una solución clara.

El atacante tomó prestados más de 82,600 ETH (aproximadamente $195 millones) de Aave utilizando el rsETH robado, generando una deuda morosa que sigue aumentando ya que la apreciación del precio del ETH hace más difícil cubrir la deuda mediante reservas del tesoro.

Vulnerabilidades en puentes entre cadenas: un problema sistémico

La explotación de KelpDAO no es un incidente aislado: es el mayor hack DeFi de 2026 hasta la fecha, siguiendo un patrón de vulnerabilidades en puentes que han afectado a la industria. Desde el puente Ronin de 2022 ($625M) hasta Multichain de 2023, los puentes entre cadenas han demostrado consistentemente ser el eslabón más débil en la infraestructura DeFi.

El problema fundamental es arquitectónico. Los puentes entre cadenas requieren confiar en sistemas de verificación de mensajes. Cuando un puente le dice a la Cadena B que un token existe en la Cadena A, ese mensaje es tan confiable como el mecanismo de verificación. El ataque a KelpDAO explotó una configuración DVN de 1 de 1: un único punto de fallo que nunca debería haberse implementado en un protocolo que gestiona cientos de millones en fondos de usuarios.

Las respuestas de la industria han sido mixtas, pero el patrón es claro:

| Año | Incidente | Pérdida | Causa raíz |

| 2022 | Puente Ronin | $625M | Compromiso de la clave privada |

| 2023 | Multichain | $130M | Fallo de multi-firma |

| 2024 | Varios puentes | Más de $400 millones | Múltiples |

| 2026 | KelpDAO | $292M | Fallo 1 de 1 DVN |

El caso de KelpDAO es particularmente preocupante porque la vulnerabilidad era conocida en la arquitectura de LayerZero, pero no se abordó a nivel de protocolo hasta después de que ocurrieran los daños.

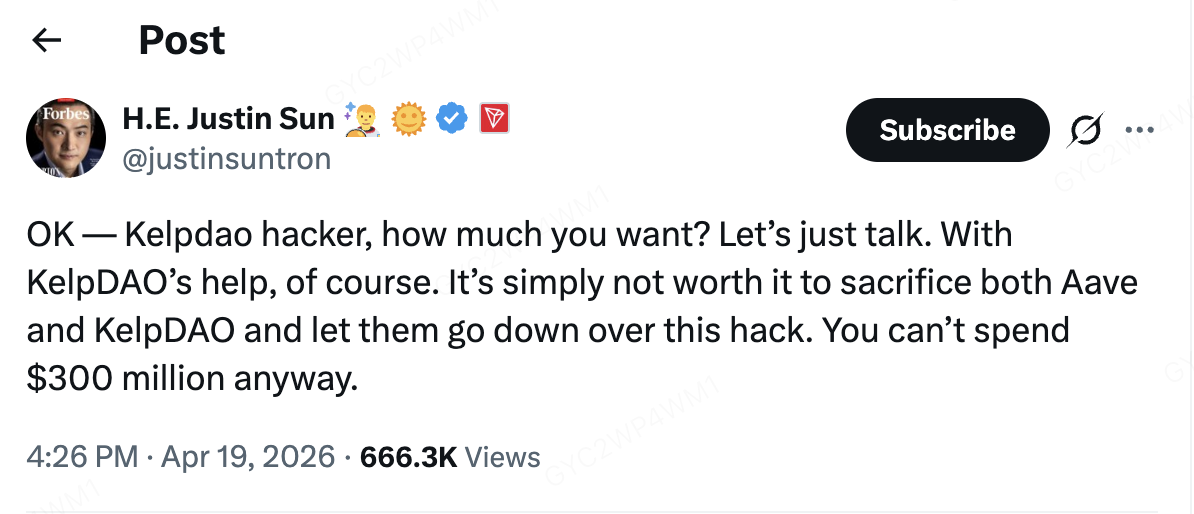

Intervención y esfuerzos de recuperación de Justin Sun

En un movimiento inusual, el fundador de TRON Justin Sun ofreció públicamente negociar con el atacante de KelpDAO. Sun publicó en X (anteriormente Twitter): “Hacker de KelpDAO, ¿cuánto quieres? Hagamos una conversación. Simplemente no vale la pena sacrificar tanto a Aave como a KelpDAO y dejar que caigan por este hack.”

El atacante tomó prestados aproximadamente 126,000 ETH, creando una deuda fijada en términos de ETH. A medida que aumenta el precio de ETH, también aumenta la carga de la deuda sobre la tesorería de Aave y el protocolo Umbrella. La intervención de Sun reflejó la preocupación del ecosistema en general: no se trataba solo de KelpDAO o Aave, sino de prevenir una crisis sistémica que pudiera afectar los mercados de préstamos en todo el DeFi.

El rsETH robado ha sido marcado y congelado en múltiples redes. El atacante controla ETH significativo, pero no puede salir de sus posiciones fácilmente sin activar congelamientos e investigaciones. Esto crea un punto muerto: el atacante tiene valor en papel, pero no puede materializarlo sin cooperación.

¿Debería invertir en AAVE en KuCoin tras el exploit de rsETH?

Esta es la pregunta en la mente de cada inversionista en DeFi tras el incidente de KelpDAO. Aave es el mayor protocolo de préstamos en DeFi, y esta explotación expuso vulnerabilidades que muchos creían resueltas. Aquí está la evaluación honesta.

Razones para tener precaución

-

Incertidumbre sobre deudas malas: $177 millones en deudas malas se encuentran en la piscina WETH de Aave, y el plazo de recuperación es incierto

-

Disminución del TVL: una caída del 25% en el TVL señala una pérdida de confianza

-

Riesgo entre cadenas: Aave utiliza puentes de terceros para activos entre cadenas; cualquier vulnerabilidad en el puente genera exposición

-

Incertidumbre de gobernanza: Las propuestas de recuperación aún se están discutiendo, sin un resultado garantizado

-

Sentimiento del mercado: El precio de AAVE cayó aproximadamente un 10% mientras el mercado incorporaba pérdidas potenciales

Razones para considerar AAVE

-

Posición de líder del mercado: A pesar del exploit, Aave sigue siendo el protocolo de préstamo dominante

-

Potencial de recuperación: La tesorería de Aave y el protocolo Umbrella tienen recursos para cubrir parcialmente las pérdidas si se implementan adecuadamente

-

Necesidad de DeFi: Los protocolos de préstamo son fundamentales; la demanda existe independientemente de los problemas individuales del protocolo

-

Resiliencia histórica: Aave ha sobrevivido a explotaciones anteriores y crisis de mercado

-

Respuesta de gobernanza: La pausa rápida y la activación de la gobernanza demuestran capacidad de respuesta ante crisis

Resumen de la evaluación de riesgos

La explotación de KelpDAO representa una nueva era de riesgos en DeFi: vulnerabilidades entre cadenas que afectan no solo al usuario del puente, sino a cualquiera que proporcione garantía a protocolos expuestos. Para Aave, el impacto directo es de aproximadamente $177 millones en deuda morosa frente a $20,7 mil millones en TVL restante, aproximadamente el 0,85% de los depósitos totales en riesgo.

La pregunta clave: ¿Puedes tolerar este nivel de riesgo del protocolo? Si estás depositando en Aave, entiende que estás expuesto a las elecciones de garantía de otros prestatarios. El atacante explotó el sistema de garantía de Aave, no una vulnerabilidad directa en los depósitos, pero el efecto sobre los depositantes es similar: sus fondos ahora están en riesgo durante las negociaciones de recuperación.

Cómo operar con AAVE en KuCoin

Para quienes decidan operar AAVE en KuCoin tras el exploit, aquí está la guía práctica.

Paso 1: Comprenda el riesgo

AAVE está experimentando una volatilidad significativa tras el exploit. El precio podría moverse entre un 10-20% en cualquiera de las dos direcciones según las noticias sobre la recuperación. Solo opera con capital que te puedas permitir perder o mantén a través de una volatilidad prolongada.

Paso 2: Ejecuta tu operación

En KuCoin, busca “AAVE/USDT” en la interfaz de trading. Los volúmenes de trading son altos durante este período, ofreciendo mercados líquidos para órdenes de mercado y de límite.

Paso 3: Considere el tamaño de la posición

Dada la incertidumbre continua, considere tamaños de posición más pequeños de lo normal. La caída del 10% en el precio ya ocurrió, pero el plazo de recuperación sigue siendo incierto. Promediar el costo en dólares al entrar en posiciones con el tiempo reduce el riesgo de timing.

Conclusión

La explotación de KelpDAO rsETH es el incidente DeFi más grande de 2026, no solo por el robo de $292 millones, sino por lo que revela sobre la infraestructura entre cadenas. Un solo validador permitió al atacante acuñar tokens no respaldados en más de 20 cadenas, y luego usarlos como garantía en Aave.

La deuda morosa de $177M actualmente en Aave resalta las cadenas de riesgo sistémico del DeFi. La composabilidad de los protocolos beneficia a los usuarios, pero también crea modos de fallo que trascienden los límites entre protocolos. Los puentes intercadena siguen siendo el eslabón más débil de la industria hasta que las reformas arquitectónicas aborden las configuraciones de punto único de fallo.

Para los participantes de DeFi, la lección no es abandonar el espacio, sino comprender los riesgos con mayor precisión. El atacante posee $292 millones en activos marcados que no puede liquidar fácilmente. Para Aave específicamente, la recuperación implica mecanismos financiados por la gobernanza sin una fecha límite garantizada. El protocolo ha superado desafíos anteriores, pero este incidente expuso limitaciones que requieren una respuesta estructural continua.

Preguntas frecuentes

¿Está seguro mi ETH en Aave tras la explotación de KelpDAO?

Existen $177 millones en deuda morosa en la piscina WETH de Aave, pero esto representa menos del 1% del TVL total ($20.7 mil millones). La gobernanza está discutiendo activamente opciones de recuperación. Monitorea los anuncios de la gobernanza de Aave para obtener actualizaciones sobre los plazos y mecanismos de recuperación.

¿Qué pasó con el rsETH robado?

A: $292M en rsETH siguen marcados en varias cadenas. El atacante no puede liquidar fácilmente estos activos sin activar congelaciones. Justin Sun ofreció públicamente negociar con el atacante para la devolución de los fondos.

¿Quién es responsable del exploit de KelpDAO?

A: El análisis técnico indica la explotación de la configuración 1-of-1 DVN de LayerZero. Esto permitió al atacante falsificar mensajes entre cadenas y acuñar rsETH sin respaldo. La vulnerabilidad estaba en la configuración del puente de KelpDAO, no en el protocolo principal de LayerZero.

¿Recuperará Aave la deuda morosa de $177 millones?

A: La gobernanza de Aave está explorando la recuperación a través del protocolo Umbrella y las reservas del tesoro. Aún no existe una fecha confirmada. El atacante tomó prestados 126.000 ETH contra garantía no respaldada; la recuperación requiere la cooperación del hacker o una cobertura financiada por la gobernanza.

P: ¿Debería evitar DeFi tras este exploit?

El exploit de KelpDAO revela riesgos entre cadenas, pero no indica que todos los protocolos DeFi sean inseguros. Comprenda su exposición a activos entre cadenas y audite las configuraciones de puente de los protocolos que utiliza. La diversificación entre protocolos y el tamaño cuidadoso de las posiciones siguen siendo estrategias prudentes.

Aviso: Esta página fue traducida utilizando tecnología de IA (impulsada por GPT) para tu conveniencia. Para obtener la información más precisa, consulta la versión original en inglés.