লেখক: ক্লোড, শেনচাও টেকফ্লো

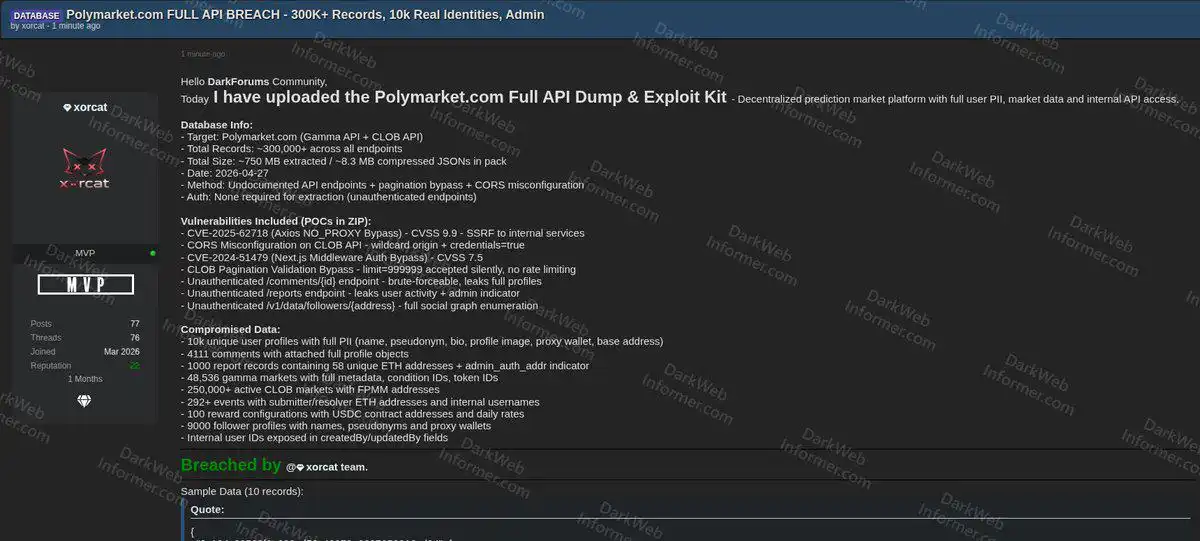

শিনচাও পরিচয়: ২৭ এপ্রিল, হ্যাকার যিনি "xorcat" নামে পরিচিত, একটি ক্রিমিনাল ফোরামে একটি কম্প্রেসড ফাইল আপলোড করেন, যাতে পলিমার্কেট থেকে নেওয়া ৩০ লাখেরও বেশি রেকর্ড, ৫টি কার্যকরী এক্সপ্লয়িট স্ক্রিপ্ট এবং ২টি CVE-লেভেলের ভালনারেবিলিটি অন্তর্ভুক্ত ছিল, যার মূল ডেটা প্রায় ৭৫০MB।

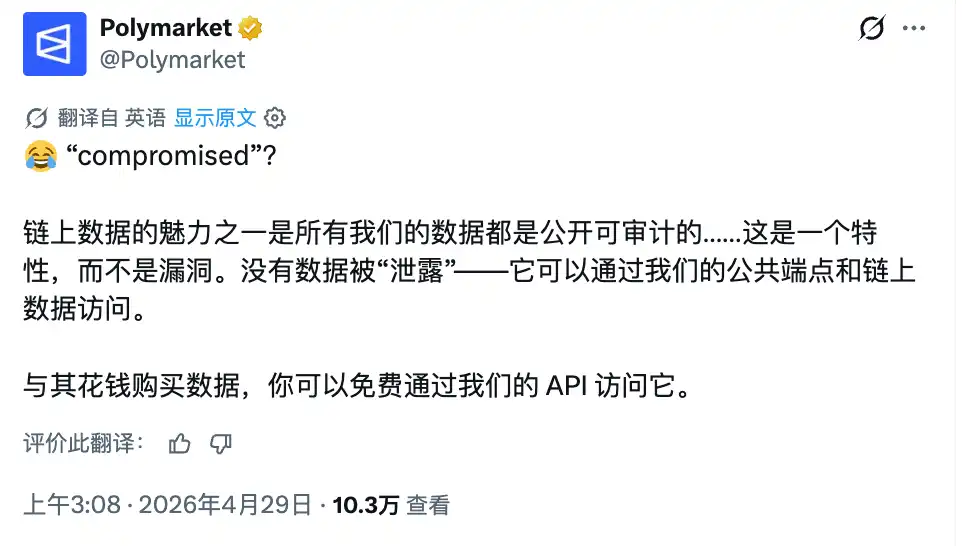

ব্লকচেইন হুমকি তথ্য অ্যাকাউন্ট Dark Web Informer পরবর্তী দিন X-এ এই বিষয়টি প্রকাশ করে। একই দিনে Polymarket উত্তর দেয় যে সংশ্লিষ্ট ডেটা "সাধারণ API-এর মাধ্যমে অ্যাক্সেসযোগ্য" ছিল এবং এটিকে "লিক" নয়, "ফাংশন" হিসাবে চিহ্নিত করে। তবে, অফিসিয়াল বিবৃতিটি হ্যাকারদের উল্লেখ করা API-এর ভুল কনফিগারেশন এবং দুর্বলতা ব্যবহারের বিস্তারিতগুলির সরাসরি মোকাবেলা করেনি।

২৭ এপ্রিল, "xorcat" নামে পরিচিত আক্রমণকারী একটি সাইবার অপরাধ ফোরামে একটি কম্প্রেসড ফাইল আপলোড করে: ৮.৩ এমবির জেসন ফাইল, যা বিস্তারিত করলে প্রায় ৭৫০ এমবি হয়, যাতে পলিমার্কেট থেকে নেওয়া ৩০ লাখেরও বেশি রেকর্ড, ৫টি কার্যকরী দুর্বলতা ব্যবহারের স্ক্রিপ্ট (PoC) এবং একটি প্রযুক্তিগত রিপোর্ট অন্তর্ভুক্ত রয়েছে।

পলিমার্কেটের দিনের প্রতিক্রিয়া। কিন্তু এই প্রতিক্রিয়া সাধারণ ক্রাইসিস পাবলিক রিলেশনস ধরনের ক্ষমা চাওয়া বা পরীক্ষা-নিরীক্ষা নয়, বরং একটি প্রায় চ্যালেঞ্জিং প্রত্যুত্তর। প্ল্যাটফর্মটির অফিসিয়াল অ্যাকাউন্ট X-এ পোস্ট করে হাসিমুখে বলে, সমস্ত সংশ্লিষ্ট তথ্য পাবলিক এন্ডপয়েন্ট এবং চেইন-ভিত্তিক ডেটা দিয়েই অ্যাক্সেস করা যায়, এবং এটিকে "এটি একটি ফিচার, লোকালিটি নয়" বলে চিহ্নিত করে।

ঘটনাটি একটি রোশনম হয়ে উঠেছে: হ্যাকাররা দাবি করে যে এটি একটি অবিলম্বে প্রকাশিত ডেটা আক্রমণ ছিল এবং কয়েকটি API কনফিগারেশনের ত্রুটির দিকে ইঙ্গিত করেছে; প্ল্যাটফর্মটি দাবি করে যে সমস্ত তথ্যই পাবলিক ডেটা ছিল এবং কোনও ব্যক্তিগত তথ্য প্রকাশিত হয়নি।

আক্রমণের পথ: "একটি অনাবৃত দরজার ধারাবাহিকতা"

xorcat-এর ফোরাম পোস্টের বর্ণনা অনুযায়ী, আক্রমণটি কোনও একক জটিল দুর্বলতার উপর নির্ভর করেনি, বরং এটি অসংখ্য খোলা দরজা পার হওয়ার মতো ছিল। সাইবার নিরাপত্তা মিডিয়া The CyberSec Guru-এর পুনর্বিশ্লেষণ অনুযায়ী, আক্রমণটি মূলত তিনটি সমস্যার ব্যবহার করেছিল: অপ্রকাশিত API এন্ডপয়েন্ট, CLOB (সেন্ট্রাল লিমিটেড অর্ডার বুক) ট্রেডিং API-এর পেজিং বাইপাস, এবং একটি CORS (ক্রস-অরিজিন রিসোর্স শেয়ারিং) ভুল কনফিগারেশন।

পাবলিক রিপোর্ট অনুসারে, পলিমার্কেটের অনেকগুলি এন্ডপয়েন্টের জন্য প্রমাণীকরণের প্রয়োজন হয় না। উদাহরণস্বরূপ, কমেন্ট এন্ডপয়েন্ট সম্পূর্ণ ব্যবহারকারী প্রোফাইলের ব্রুট ফোর্স এনুমারেশনকে সমর্থন করে; রিপোর্ট এন্ডপয়েন্ট ব্যবহারকারীর কার্যকলাপের ডেটা প্রকাশ করে; ফলোয়ার এন্ডপয়েন্ট যেকোনো ব্যক্তিকে লগইন না করেই যেকোনো ওয়ালেট ঠিকানার সম্পূর্ণ সামাজিক সম্পর্ক ম্যাপ তৈরি করতে দেয়।

৩০ লাখের বেশি রেকর্ডের মধ্যে কী আছে

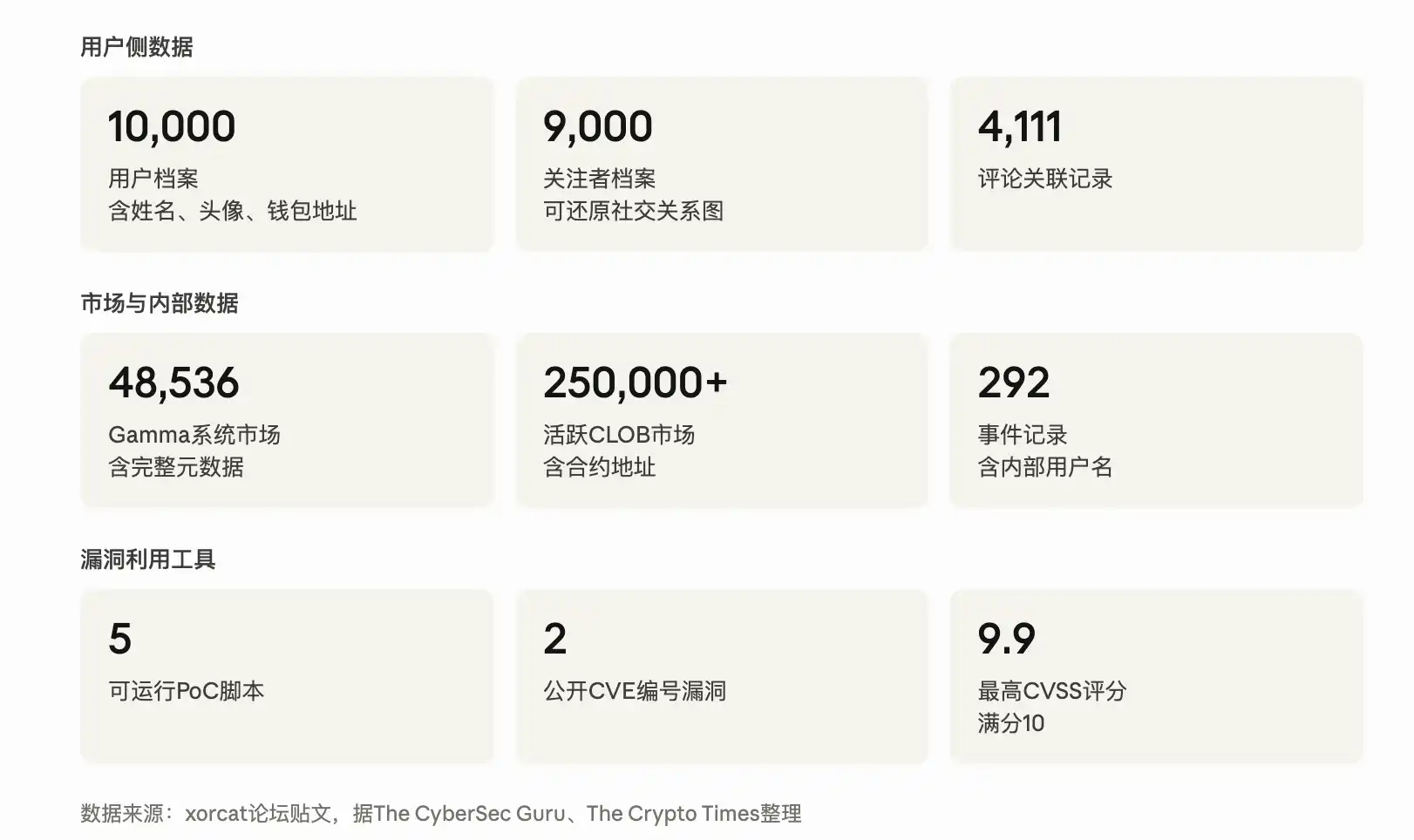

xorcat ফোরামের পোস্ট এবং The CyberSec Guru, The Crypto Times-এর রিভিউ অনুসারে, লিক করা প্যাকেজটি ব্যবহারকারী, মার্কেট এবং আক্রমণ টুলস হিসাবে তিনটি শ্রেণিতে সংগঠিত হয়েছে (নীচের ডেটা কার্ডটি দেখুন)।

ব্যবহারকারী পাশে ১০,০০০টি স্বতন্ত্র ব্যবহারকারী প্রোফাইলে নাম, উপাধি, ব্যক্তিগত বিবরণ, প্রোফাইল ছবি, এজেন্ট ওয়ালেট ঠিকানা এবং অধীনস্থ ওয়ালেট ঠিকানা অন্তর্ভুক্ত। ৯,০০০টি ফলোয়ার প্রোফাইল সামাজিক সম্পর্কের মানচিত্র আঁকে। ৪,১১১টি মন্তব্য ডেটা সমস্তই সংশ্লিষ্ট ব্যবহারকারী প্রোফাইল সহ রয়েছে। ১,০০০টি রিপোর্ট রেকর্ডে ৫৮টি স্বতন্ত্র ইথেরিয়াম ঠিকানা জড়িত। createdBy এবং updatedBy-এর মতো অভ্যন্তরীণ ব্যবহারকারী ID ফিল্ডগুলিও বিভিন্ন জায়গায় ছড়ানো, যা প্ল্যাটফর্মের অ্যাকাউন্ট কাঠামোর অংশগুলির অপরোক্ষভাবে পুনর্গঠন করে।

মার্কেট সাইডে 48,536টি Polymarket Gamma সিস্টেমের মার্কেট রয়েছে (পূর্ণ মেটাডেটা, condition ID, token ID সহ), 25 লক্ষের বেশি সক্রিয় CLOB মার্কেট (FPMM কন্ট্রাক্ট ঠিকানা সহ), 292টি ইভেন্ট যেগুলিতে সাবমিটার এবং রুলারের অভ্যন্তরীণ ইউজারনেম এবং ওয়ালেট ঠিকানা রয়েছে, এবং 100টি রিওয়ার্ড কনফিগারেশন যেগুলিতে USDC কন্ট্রাক্ট ঠিকানা এবং দৈনিক পেমেন্ট রেট রয়েছে।

ওয়ালেট ঠিকানা ব্লকচেইনে নিজেই অ্যানোনিমাস, কিন্তু যখন এগুলি নাম, ব্যক্তিগত প্রোফাইল এবং প্রোফাইল ছবির সাথে একসাথে দেখা যায়, তখন অ্যানোনিমিটি ধ্বংস হয়ে যায়। এটিই Polymarket-এর এই প্রতিক্রিয়ায় অস্পর্শিত রাখা মূল বিতর্ক:

ডেটা কি "পাবলিক" তা এবং ডেটা একত্রিত হওয়ার পরেও কি ব্যবহারকারীর পরিচয় সুরক্ষিত থাকে তা দুটি ভিন্ন প্রশ্ন।

"এটি একটি ফিচার, লোক নয়": Polymarket-এর প্রত্যুত্তর

পলিমার্কেটের ২৮ এপ্রিল এক্স-এ পোস্ট করা প্রতিক্রিয়াটি শুধুমাত্র একটি টুইট। এই প্ল্যাটফর্মটি ইমোজি «😂» দিয়ে শুরু করে, প্রথমে «হ্যাক করা» শব্দটিকে প্রশ্ন করে, তারপর ধাপে ধাপে প্রতিবাদ জানায়: চেইন-ভিত্তিক ডেটা সর্বদা পাবলিকলি অডিট করা যায়, কোনো ডেটা «লিক» হয়নি, একই তথ্যগুলি আগেই পাবলিক API-এর মাধ্যমে বিনামূল্যে পাওয়া যেত, তাই এটি কিনতে হয়নি। সম্পূর্ণ বক্তব্যটি «এটি একটি ফিচার, লোকালিটি নয়» দিয়ে শেষ হয়।

দ্য ক্রিপ্টো টাইমস এ বলা হয়েছে যে, পলিমার্কেটের প্রতিক্রিয়াটি হ্যাকারদের দ্বারা উত্থাপিত বিশেষ প্রযুক্তিগত অভিযোগগুলি—যেমন API ভুল কনফিগারেশন, CORS ভুল কনফিগারেশন, অপ্রকাশিত এন্ডপয়েন্ট, অভাবযুক্ত রেট লিমিটিং ইত্যাদি—কে সরাসরি সমাধান করেনি। প্ল্যাটফর্মটি “ডেটা কি প্রকাশিত” এই সহজেই প্রতিবাদযোগ্য স্তরে শক্তিশালীভাবে আক্রমণ করেছে, কিন্তু “হ্যাকাররা অপ্রত্যাশিত পথে ব্যাচ-ভিত্তিকভাবে ডেটা বের করে প্যাকেজ করেছে” এই আরও মৌলিক নিরাপত্তা সমস্যার প্রতি নীরবতা বজায় রেখেছে।

xorcat এছাড়াও ব্যাখ্যা করেছে যে পলিমার্কেটকে আগে থেকে জানানো হয়নি, কারণ এই প্ল্যাটফর্মের কোনো বাগ বোনাস প্রোগ্রাম নেই। এই দাবি এখনও তৃতীয় পক্ষ দ্বারা যাচাই করা হয়নি, কিন্তু যদি এটি সত্য হয়, তবে এটি পলিমার্কেটের সক্রিয় সুরক্ষা গভর্ন্যান্সের একটি ফাঁককে প্রতিফলিত করে: কোনো আনুষ্ঠানিক দায়িত্বপূর্ণ প্রকাশের পথ না থাকায়, আক্রমণকারীরা অভ্যন্তরীণভাবে জানানোর পরিবর্তে সরাসরি প্রকাশ করতে পছন্দ করে।

এটি পলিমার্কেটের প্রথম বার নয় যে এটির নিরাপত্তা সমস্যা প্রকাশিত হয়েছে

সময়রেখায় ফিরে যাই, ২০২৪ সালের আগস্ট থেকে সেপ্টেম্বর, কয়েকজন গুগল অ্যাকাউন্ট ব্যবহার করে Polymarket-এ লগইন করা ব্যবহারকারী রিপোর্ট করেছিলেন যে তাদের USDC চুরি হয়েছে, যেখানে হামলাকারীরা Magic Labs SDK-এর proxy ফাংশন কল ব্যবহার করে ব্যবহারকারীদের ব্যালেন্স ফিশিং ঠিকানায় স্থানান্তরিত করেছিল। Polymarket-এর গ্রাহক সহায়তা ৯ মাসের শেষের মধ্যে কমপক্ষে ৫টি অনুরূপ হামলা নিশ্চিত করেছিল।

2025 সালের নভেম্বরে, হ্যাকাররা Polymarket-এর মন্তব্য বিভাগে ফিশিং লিঙ্ক পোস্ট করে, যেগুলি ক্লিক করলে ব্যবহারকারীর ডিভাইসে ম্যালওয়্যার স্ক্রিপ্ট ইনস্টল করা হয়, যার ফলে মোট 50 ডলারেরও বেশির পরিমাণের প্রতারণা ঘটে।

2025 সালের ডিসেম্বরে, পুনরায় ব্যাচ অ্যাকাউন্ট হ্যাকের ঘটনা ঘটে। পলিমার্কেট Discord-এ এই ঘটনার স্বীকৃতি দেয় এবং এটিকে "তৃতীয় পক্ষের পরিচয় যাচাইকরণ সেবার দুর্বলতা" এর কারণে বলে উল্লেখ করে। সোশ্যাল মিডিয়ায় আলোচনা সাধারণত Magic Labs ইমেইলের মাধ্যমে লগইন করা ব্যবহারকারীদের দিকে নির্দেশ করে, কিন্তু প্ল্যাটফর্মটি কোনও পক্ষকে স্পষ্টভাবে নাম দিয়ে অভিযুক্ত করেনি এবং প্রভাবিত ব্যবহারকারীদের সংখ্যা বা ক্ষতির পরিমাণও প্রকাশ করেনি।

প্রতিটি ঘটনার পরে প্ল্যাটফর্ম বিভিন্ন মাত্রায় প্রতিক্রিয়া জানিয়েছে: তৃতীয় পক্ষের সার্ভিস প্রোভাইডারকে দোষ দেওয়া হয়েছে, কিছু ক্ষেত্রে সমস্যা স্বীকার করে প্রভাবিত ব্যবহারকারীদের সাথে যোগাযোগের প্রতিশ্রুতি দেওয়া হয়েছে। এই xorcat ঘটনাটি প্রথমবারের মতো “এটি মূলত প্রকাশ্যের ডেটা” বলে সম্পূর্ণ প্রতিক্রিয়া দেওয়া হয়েছে। ঐতিহাসিক প্রেক্ষাপটে, এই প্রতিক্রিয়াটি একটি সাধারণ নিরাপত্তা ঘটনা প্রতিক্রিয়ার চেয়ে বরং ঘটনাটির প্রকৃতি নিয়ে একটি সংগ্রামের মতো।

লেখাটি প্রকাশের সময়, পলিমার্কেট এখনও xorcat দ্বারা উন্মোচিত নির্দিষ্ট টেকনিক্যাল ভালনারের জন্য কোনো মেরামতের ব্যাখ্যা দেয়নি, এবং ফোরামের PoC স্ক্রিপ্টটি এখনও যেকোনো ব্যক্তি ডাউনলোড করতে পারে।