শূন্য ঘন্টা টেকনোলজির মাসিক সুরক্ষা ঘটনা পর্যালোচনা শুরু হয়েছে! বিভিন্ন ব্লকচেইন সুরক্ষা মনিটরিং প্ল্যাটফর্মের পরিসংখ্যান অনুযায়ী, ২০২৬ সালের ফেব্রুয়ারি মাসে ক্রিপ্টোকারেন্সি ক্ষেত্রের সামগ্রিক সুরক্ষা পরিস্থিতি স্থিতিশীল ছিল কিন্তু ঝুঁকি উল্লেখযোগ্য: মাসটির মধ্যে সুরক্ষা ঘটনার কারণে মোট ক্ষতি প্রায় ২২৮ মিলিয়ন ডলার, যার মধ্যে হ্যাকিং এবং চুক্তির দুর্বলতার কারণে ১২৬ মিলিয়ন ডলারের ক্ষতি হয়েছে, ফিশিং এবং রাগ পুলের কারণে ১০২ মিলিয়ন ডলারের ক্ষতি হয়েছে। প্রোটোকল হ্যাকিং ১৮টি ঘটেছে, যা গত মাসের তুলনায় ৯.২% কমেছে; ফিশিং এবং অনুমতি অপহরণভিত্তিক প্রতারণা ১৩টি ঘটেছে, যা মাসটির মোট ঘটনার ৪১.৯% গঠন করে, যার মধ্যে অনেকগুলি AI-প্রতারণামূলক ফিশিং ঘটনা বড় পরিমাণের ক্ষতির কারণ হয়েছে, যা প্রতারণা-সংক্রান্ত ক্ষতির বৃদ্ধির প্রধান কারণ। হ্যাকারদের আক্রমণের কেন্দ্রবিন্দু এখনও কমখরচ, বেশি 수াবধানের সামাজিক প্রকল্পভিত্তিক আক্রমণের দিকেই সরেছে, AI-দ্বারা তৈরি পেজের সঙ্গে মিলিতভাবে精准ফিশিংয়ের পদ্ধতিরও ব্যবহার越来越普遍,এবংব্যক্তিগত 투자자দেরএবংসাইজ-ছোটপ্রজেক্টগুলি is the main target of attack.

হ্যাকিং আক্রমণ সম্পর্কে

সাধারণ নিরাপত্তা ঘটনা 6টি

• ক্রসকার্ভ ক্রস-চেইন ব্রিজ স্মার্ট কন্ট্রাক্ট যাচাইকরণ দুর্বলতা আক্রমণ

ক্ষতির পরিমাণ: প্রায় 3 মিলিয়ন মার্কিন ডলার

ঘটনার বিস্তারিত: ফেব্রুয়ারি 1 থেকে ফেব্রুয়ারি 2 পর্যন্ত, ডিসেন্ট্রালাইজড ক্রস-চেইন প্রোটোকল CrossCurve-এর উপর হ্যাকারদের আক্রমণ হয়, যেখানে হ্যাকাররা ReceiverAxelar কন্ট্রাক্টের expressExecute ফাংশনের গেটওয়ে যাচাই বাইপাস ভুলটি ব্যবহার করে মিথ্যা ক্রস-চেইন বার্তা তৈরি করে, অননুমোদিতভাবে PortalV2 কন্ট্রাক্ট থেকে টোকেন আনলক করে চুরি করে। এই আক্রমণে একাধিক চেইন জড়িত, মোট ক্ষতি প্রায় 3 মিলিয়ন ডলার। ঘটনার পর, CrossCurve দল দ্রুত ক্রস-চেইন সেবা স্থগিত করে, ভুলটি ঠিক করে, এবং 10টি চুরি করা টোকেনের গ্রহণকারী ঠিকানা প্রকাশ করে, 72 ঘণ্টার মধ্যে অর্থ ফেরত দিলে 10% পুরস্কারের প্রস্তাব দেয়। বর্তমানে, পরিস্থিতি নিয়ন্ত্রণের মধ্যে, কিছু চুরি করা EYWA টোকেন এক্সচেঞ্জের জমা হওয়ার কারণে বাজারে চলাচলযোগ্য নয়।

• ভাইব কোডিং স্মার্ট কন্ট্রাক্ট এআই কোড ভাঙ্গন আক্রমণ (মুনওয়েল প্রোটোকল)

ক্ষতির পরিমাণ: প্রায় 1.78 মিলিয়ন ডলার

ঘটনার বিস্তারিত: ১৮ ফেব্রুয়ারি, ডিফি প্রোটোকল মুনওয়েল হ্যাক হয়, যার মূল কারণ হল এটির Claude Opus 4.6 দ্বারা তৈরি স্মার্ট কন্ট্রাক্ট কোডে একটি মারাত্মক ভুল ছিল, যা cbETH সম্পদের দামকে 1.12 ডলার হিসাবে ভুলভাবে সেট করেছিল (বাস্তবে প্রায় 2200 ডলার), হ্যাকাররা এই দামের ব্যবধানের সুযোগ নিয়ে অতিরিক্ত ঋণ নিয়েছিল, যার ফলে প্রায় 1.78 মিলিয়ন ডলারের ক্ষতি হয়। সুরক্ষা গবেষকরা এই ঘটনাকে ইতিহাসের প্রথম Vibe Coding-এর কারণে ঘটা চেইন-অন-সিকিউরিটি ঘটনা হিসাবে প্রকাশ করেছেন। ঘটনার পর, প্রজেক্টটি সংশ্লিষ্ট কন্ট্রাক্টগুলি অফলাইন করে, ভুলগুলি ঠিক করতে শুরু করে, এবং AI-দ্বারা তৈরি কোডের জন্য মানব-সমীক্ষা প্রক্রিয়াটি শক্তিশালী করে।

ইয়েল্ডব্লক্সডিএও প্রেডিক্টর ম্যানিপুলেশন আক্রমণ

ক্ষতির পরিমাণ: প্রায় 1000 মিলিয়ন মার্কিন ডলার

ঘটনার বিস্তারিত: ২১ ফেব্রুয়ারি, স্টেলার চেইনের লিন্ডিং প্রোটোকল YieldBloxDAO-এ হ্যাক হয়, যেখানে হ্যাকাররা ভিত্তি তরলতা টোকেনের দাম পরিবর্তন করে অরাক্ষিত মূল্য প্রদানের মাধ্যমে অতিরিক্ত ঋণ নেওয়ার দুর্নীতি করে, যার ফলে প্রায় ১০ মিলিয়ন ডলারের সম্পদ ক্ষতি হয়। ঘটনার পর, প্রকল্পটি প্রোটোকলের সেবা স্থগিত করে এবং সুরক্ষা সংস্থাগুলির সাথে মিলে সম্পদের উৎস খুঁজে বের করতে এবং ভাঙনগুলি মেরামত করতে শুরু করে।

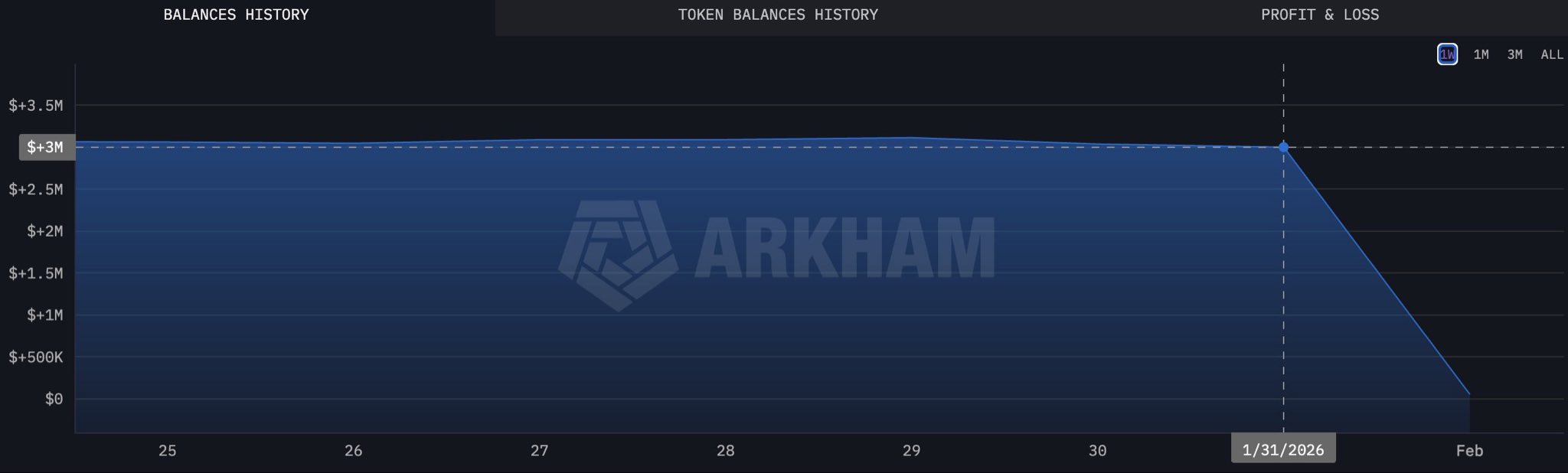

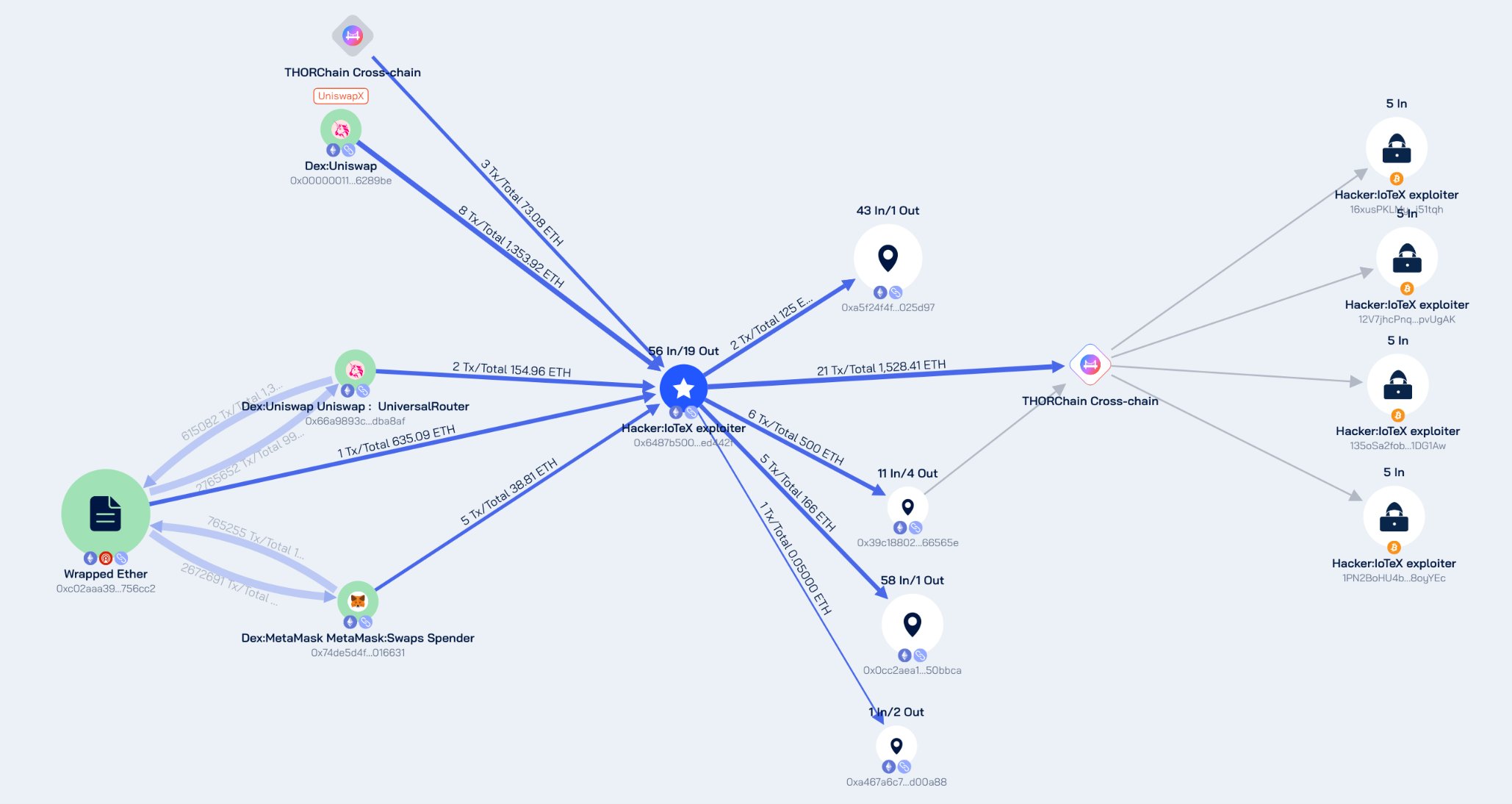

• আইওটেক্স টোকেন সেফ প্রাইভেট কী লিক আক্রমণ

ক্ষতির পরিমাণ: প্রায় 440 মিলিয়ন মার্কিন ডলার

ঘটনার বিস্তারিত: ২১ ফেব্রুয়ারি, আইওটেক্স ইকোসিস্টেমের ioTube ক্রস-চেইন ব্রিজে হ্যাকার আক্রমণ ঘটে, যেখানে হ্যাকার এথেরিয়াম সাইড ভেরিফায়ারের মালিকানাধীন ব্যক্তিগত চাবি অর্জন করে ক্রস-চেইন ব্রিজের সংশ্লিষ্ট চুক্তিগুলির সফলভাবে অনুপ্রবেশ করে পুলের সমস্ত ক্রিপ্টো সম্পদ চুরি করে। আইওটেক্স অফিসিয়াল কয়েকবার আপডেট জারি করে যে এই আক্রমণের প্রকৃত ক্ষতি প্রায় 440 মিলিয়ন ডলার, যার 99.5% অস্বাভাবিকভাবে মুদ্রিত মুদ্রা বন্ধ বা স্থায়ীভাবে জমা রাখা হয়েছে। ঘটনার পর, প্রকল্পটি ক্রস-চেইন ব্রিজ এবং সংশ্লিষ্ট ট্রেডিং ফাংশনগুলি তাৎক্ষণিকভাবে বন্ধ করে, মেইননেটের ভার্সন আপগ্রেড শুরু করে, 29টি দুষ্টুমির ঠিকানা ব্লক করে, FBIএবং বহুদেশীয় আইনশৃঙ্খলা সংস্থাগুলির সাথে মিলে Global Asset Tracking-এর জন্য সহযোগিতা করে,এবং 100%ক্ষতিপূরণের承诺করে।এখনও,সমস্তকিছুপুনরায়সক্রিয়হয়েছে।

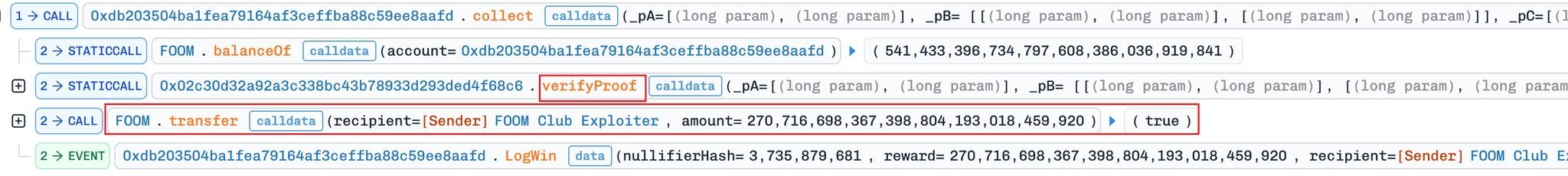

• FOOMCASH এর অনুকরণ আক্রমণ ঘটনা

ক্ষতির পরিমাণ: প্রায় 226 ডলার মিলিয়ন

ঘটনার বিস্তারিত: ২৬ ফেব্রুয়ারি, FOOMCASH প্রকল্পটি Base চেইন এবং ইথেরিয়াম চেইনে একটি কপিক্যাট আক্রমণের শিকার হয়, যেখানে আক্রমণকারীরা আগের Veil Cash ঘটনার মতো zkSNARK যাচাইকরণ কী কনফিগারেশন ত্রুটি (Groth16 ভেরিফায়ার প্যারামিটারের ভুল সেটিং) ব্যবহার করে প্রমাণ প্রতারণামূলকভাবে তৈরি করে বহু টোকেন চুরি করে। Base চেইনে প্রায় 427,000 ডলার এবং ইথেরিয়াম চেইনে প্রায় 1,833,000 ডলারের (কিছু অর্থ সম্ভবত হোয়াইট-হ্যাট বাঁচানো হয়েছে) ক্ষতি হয়, মোট ক্ষতি প্রায় 2,260,000 ডলার। ঘটনার পর, প্রকল্পটি সম্পর্কিত সেবা জরুরি ভাবে বন্ধ করে তদন্ত শুরু করে।

• সেনেকা ডিফি প্রোটোকলের যেকোনো কল ভালনা আক্রমণ

ক্ষতির পরিমাণ: প্রায় 650 মিলিয়ন মার্কিন ডলার

ঘটনার বিবরণ: ২৮ ফেব্রুয়ারি, DeFi প্রোটোকল Seneca-এ যে যেকোনো কল ভালনাটা ছিল তার কারণে হ্যাকারদের আক্রমণ হয়, যার প্রাথমিক হারানোর পরিমাণ 1900 টি ETH এর বেশি, যা প্রায় 650 মিলিয়ন মার্কিন ডলারের সমমূল্য। আক্রমণের পর, SenecaUSD হ্যাকারের ঠিকানা থেকে 1537 টি ETH (প্রায় 530 মিলিয়ন মার্কিন ডলার) Seneca-এর ডিপ্লয়মেন্ট ঠিকানায় ফেরত পাঠানো হয়, এবং বাকি 300 টি ETH (প্রায় 104 মিলিয়ন মার্কিন ডলার) একটি নতুন ঠিকানায় স্থানান্তরিত হয়। বর্তমানে, প্রকল্পটির দল ভালনা সংশোধন এবং সম্পদের যাচাইয়ের কাজে ব্যস্ত।

রাগ পুল / ফিশিং প্রতারণা

সাধারণ সুরক্ষা ঘটনা 8টি

(1) 10 ফেব্রুয়ারি, 0x6825 দিয়ে শুরু হওয়া ঠিকানার বিষয়গুলি BSC-এ একটি ক্ষতিকারক "increaseAllowance" লেনদেন সই করে, যার ফলে 118,785 ডলারের বিএসডি ক্ষতি হয়। অধিকাংশ মানুষ অনুমতি সই এবং অনুমোদনের অনুরোধগুলি লক্ষ্য করে, কিন্তু "increaseAllowance" আসলে একই ধরনের ফাঁদ, শুধু এর নামটি কমই পরিচিত।

(2) 17 ফেব্রুয়ারি, ঠিকানা বিষাক্ত/সাদৃশ্যপূর্ণ প্রাপক আবার আক্রমণ করেছে। এথারিয়ামে, 0xce31…b89b প্রায় 599,714 ডলার ভুল সাদৃশ্যপূর্ণ ঠিকানায় পাঠিয়েছে।

প্রত্যাশিত: 0x77f6ca8E…a346

ত্রুটি: 0x77f6A6F6…A346

(3) 18 ফেব্রুয়ারি, 0x308a দিয়ে শুরু হওয়া ঠিকানার প্রতিটি পীড়িত ব্যক্তি দুর্নীতিগ্রস্ত USDT অনুমতি (approve(address,uint256)) সই করেন, যার ফলে প্রায় 337,069 ডলারের USDT প্রতারকের ওয়ালেটে স্থানান্তরিত হয়।

(4) 18 ফেব্রুয়ারি, একজন বিপদগ্রস্ত ব্যক্তি দূষিত ট্রান্সফার হিস্ট্রি কপি করার পরে 157,000 ডলার একটি সদৃশ ঠিকানায় পাঠিয়েছিলেন।

প্রত্যাশিত: 0xa7a9c35a…03F0 → প্রেরিত: 0xa7A00BD2…03F0

(5) ২৫ ফেব্রুয়ারি, এথেরিয়ামে ০xb30 দিয়ে শুরু হওয়া ঠিকানার বিষয়গুলি ফিশিং টোকেন অনুমতি স্বাক্ষর করার পরে ৩৮৮,০৫১ ডলার হারিয়েছে।

(6) হার্ডওয়্যার ওয়ালেট কপি প্রমাণীকরণ ফিশিং প্রতারণা

সময়: ফেব্রুয়ারি 12

ঘটনার প্রকৃতি: একজন হ্যাকার একটি প্রধান হার্ডওয়্যার ওয়ালেটের অফিসিয়াল যাচাইকরণ পৃষ্ঠা প্রতারণামূলকভাবে তৈরি করেছে, ইমেইল এবং এসএমএসের মাধ্যমে “ওয়ালেট নিরাপত্তা ঝুঁকির সতর্কবার্তা” পাঠিয়ে ব্যবহারকারীদের মন্ত্রশব্দ এবং ব্যক্তিগত চাবি “নিরাপত্তা যাচাই” করার জন্য প্রবেশ করতে উত্সাহিত করেছে, যার ফলে কয়েকজন ব্যবহারকারীর মন্ত্রশব্দ সফলভাবে অর্জন করা হয়েছে এবং তাদের অ্যাকাউন্টের সম্পদ চুরি করা হয়েছে, যার মোট ক্ষতি প্রায় 95 লক্ষ মার্কিন ডলার।

(7) মিথ্যা DEX ঠিকানা দ্বারা রাগ পুল হামলা

সময়: ফেব্রুয়ারি 17

ঘটনার প্রকৃতি: হ্যাকাররা ব্যবহারকারীদের ট্রান্সফার ঠিকানা পরিবর্তন করে এবং DEX ট্রেডিং ইন্টারফেস প্রতারণামূলকভাবে তৈরি করে ব্যবহারকারীদের মিথ্যা ঠিকানায় ট্রান্সফার করতে প্ররোচিত করেছে। ব্যবহারকারীদের ট্রান্সফার সম্পন্ন হওয়ার পর, তারা অর্থগুলিকে একাধিক অজ্ঞাত ঠিকানায় সংগ্রহ করেছে, যার মোট ক্ষতি প্রায় 60 লক্ষ ডলার USDT, 200-এরও বেশি ব্যক্তি প্রভাবিত হয়েছে। মনিটরিংয়ের তথ্য অনুযায়ী, এই আক্রমণে একজন ব্যক্তির সর্বোচ্চ ক্ষতি প্রায় 60 লক্ষ ডলার।

(8) প্রতিকৃতি ইউনিসৱ্যাপ অফিসিয়াল ফিশিং ওয়েবসাইটের প্রতারণা

সময়: ফেব্রুয়ারি 19 – ফেব্রুয়ারি 26

ঘটনার প্রকৃতি: হ্যাকাররা গুগল সার্চ বিজ্ঞাপন কিনে ইউনিসোয়াপের অফিসিয়াল ইন্টারফেসের সাথে অত্যন্ত মিল রাখে এমন ফিশিং ওয়েবসাইট তৈরি করে, সোশ্যাল মিডিয়া বিজ্ঞাপন এবং ব্যক্তিগত বার্তার মাধ্যমে ব্যবহারকারীদের লিঙ্কে ক্লিক করতে এবং অনুমতি দিতে উৎসাহিত করে, এরপর AngelFerno ওয়ালেট ব্যবহার করে ব্যবহারকারীদের অ্যাকাউন্টের ক্রিপ্টো সম্পদ ব্যাপকভাবে চুরি করে। কিছু বিকটভোগীদের মূল ওয়েবসাইটের সাথে মিথ্যা ডোমেইনের দৃশ্যমান পার্থক্য খুবই কম, তাই তারা বিভ্রান্ত হয়েছে। একমাসে 1000-এরও বেশি বিকটভোগী, এবং মোট 1.8 মিলিয়ন ডলারেরও বেশিরও ক্ষতি।

সারাংশ

2026 সালের ফেব্রুয়ারিতে ব্লকচেইন নিরাপত্তা ঝুঁকির প্রধান বৈশিষ্ট্য হল চুক্তি আক্রমণের উচ্চ হার এবং প্রতারণার পদ্ধতির ক্রমাগত উন্নতি। হ্যাকারদের আক্রমণ মূলত প্রবক্তা হস্তক্ষেপ, ক্রস-চেইন ব্রিজ নিরাপত্তা, চুক্তির অনুমতির দুর্বলতা এবং কোডের ত্রুটির দিকে কেন্দ্রীভূত হয়েছে, যেখানে দুর্বলতা পুনরায় ব্যবহার এবং অনুকরণ আক্রমণের পরিমাণ বৃদ্ধি পাচ্ছে, যা মাঝারি ও ছোট প্রোটোকলগুলির জন্য উল্লেখযোগ্যভাবে বেড়েছে।

ঠকামির পক্ষ এখনও ফিশিং অনুমতি, মিথ্যা ওয়েবসাইট এবং ফান্ডিং স্কিমের মাধ্যমে পালানোকে প্রধান পদ্ধতি হিসাবে ব্যবহার করছে, এবং AI-দ্বারা তৈরি পেজ এবং বিজ্ঞাপন হ্যাকিংয়ের মাধ্যমে ঠকামির গোপনীয়তা বৃদ্ধি পেয়েছে, যার ফলে সাধারণ ব্যবহারকারীদের শনাক্ত করা ক্রমাগত কঠিন হয়ে পড়ছে।

শূন্য ঘন্টা টেকনোলজি সিকিউরিটি টিমের পরামর্শ: ব্যক্তিগত ব্যবহারকারীরা অনুমতি দেওয়ার সময় সতর্ক থাকুন, অফিসিয়াল ঠিকানা যাচাই করুন, অজ্ঞাত লিঙ্ক এবং উচ্চ-ঝুঁকিপূর্ণ প্রকল্পগুলি এড়িয়ে চলুন; প্রকল্প প্রতিষ্ঠানগুলিকে স্মার্ট কনট্রাক্ট অডিট, প্রাইভেট কী ম্যানেজমেন্ট এবং অনুমতি বিচ্ছিন্নতা শক্তিশালী করা উচিত, অরেকল এবং ক্রস-চেইন সিনেরিওর নিরাপত্তা গুরুত্বপূর্ণভাবে বিবেচনা করা উচিত; শিল্পপর্যায়ে হুমকির তথ্য শেয়ারিং বাড়ানো উচিত, সম্পূর্ণ চেইনের প্রতিরক্ষা ক্ষমতা বৃদ্ধি করা উচিত, এবং একসাথে ইকোসিস্টেমের নিরাপত্তা রক্ষা করা উচিত।