প্রধান পর্যবেক্ষণ

- ড্রিফ্ট প্রোটোকল পরিষ্কার করে দিয়েছে যে সাম্প্রতিক আক্রমণে আক্রমণকারী একটি স্থায়ী নন্স ব্যবহার করেছিল।

- হ্যাকারটি প্রিসাইন্ড অনুমোদন ব্যবহার করে প্রোটোকল থেকে $280 মিলিয়নের বেশি ক্রিপ্টো চুরি করেছে।

- আক্রমণটি ভালোভাবে পরিকল্পিত ছিল, হ্যাকার প্রথমে 23 মার্চ অ্যাক্সেস লাভ করে।

ড্রিফ্ট প্রোটোকল সাম্প্রতিক $280 মিলিয়নের এক্সপ্লয়িটটিকে স্থায়ী নন্সের সাহায্যে হামলার ফলে ঘটেছে বলে উল্লেখ করেছে। ঘটনাটি নিশ্চিত করে একটি পোস্টে, সোলানা-ভিত্তিক ডিফি প্ল্যাটফর্মটি এই হামলাকে একটি ‘নতুন’ পদ্ধতি হিসাবে বর্ণনা করেছে, যা হ্যাকারকে ড্রিফ্ট সিকিউরিটি কাউন্সিলের প্রশাসনিক ক্ষমতা দখল করতে সক্ষম করেছে।

ঘটনাটির সময়, যা এপ্রিল 1 তারিখে ঘটেছিল, ডিসেন্ট্রালাইজড এক্সচেঞ্জ জমা এবং উত্তোলন বন্ধ করে দেয়। এটিকে পরে একটি জটিল এবং উন্নত আক্রমণ হিসাবে বর্ণনা করা হয়। এই ঘটনার পরে সমালোচনা শুরু হয়, যা 2026 সালের সবচেয়ে বড় crypto hack।

আক্রমণকারী স্থায়ী নন্স ব্যবহার করে প্রিসাইন অনুমোদন করেছে

এপ্রিল 1-এর প্রারম্ভে ডেক্স ওয়ালেট ভল্ট থেকে সোলানা ঠিকানায় ফান্ড স্থানান্তরিত হওয়ার সময় হ্যাকের লক্ষণগুলি প্রথম শনাক্ত করা হয়। এটি 41 মিলিয়ন JLP টোকেন দিয়ে শুরু হয়, এরপর অন্যান্য টোকেনগুলি।

ঘটনাটির ফলে আক্রমণকারীর ড্রিফট প্রোটোকল ভল্টে প্রবেশাধিকার লাভের উপায় নিয়ে অনুমান জন্মায়, যেখানে অনেকেই এটি প্রাইভেট কী সংক্রান্ত সমস্যা হতে পারে বলে মনে করেন। ডিফি প্ল্যাটফর্মটি এখন পরিষ্কার করেছে, যা স্থায়ী নন্সগুলির সাথে সম্পর্কিত বলে উল্লেখ করেছে।

এটি বলেছিল:

এটি একটি অত্যন্ত উন্নত অপারেশন ছিল যা মনে হয় বহু সপ্তাহের প্রস্তুতি এবং পর্যায়ক্রমে বাস্তবায়ন জড়িত ছিল, যার মধ্যে কার্যক্রমের বিলম্ব ঘটানোর জন্য টেকসই নন্স অ্যাকাউন্টের ব্যবহার অন্তর্ভুক্ত ছিল।

স্থায়ী নন্সগুলি একটি সোলানা ফিচার যা লেনদেনগুলিকে মেয়াদ শেষ হওয়ার বিনা টিকে থাকতে দেয়। এটি ব্যবহারকারীদের বিলম্বিত লেনদেন তৈরি করতে, অফলাইন স্বাক্ষর করতে এবং পরে পূর্ব-স্বাক্ষরিত লেনদেনগুলি জমা দিতে সক্ষম করে।

প্রোটোকলের প্রাথমিক রিপোর্ট অনুযায়ী, আক্রমণটি এর স্মার্ট চুক্তিতে কোনো বাগ বা সিড বাক্যাংশের সুরক্ষা ভাঙার কারণে ঘটেনি। বরং, আক্রমণকারী টেকসই নন্স এবং সামাজিক প্রভাব ব্যবহার করে অননুমোদিত বা ভুলভাবে উপস্থাপিত লেনদেনের অনুমতি পেয়েছিল।

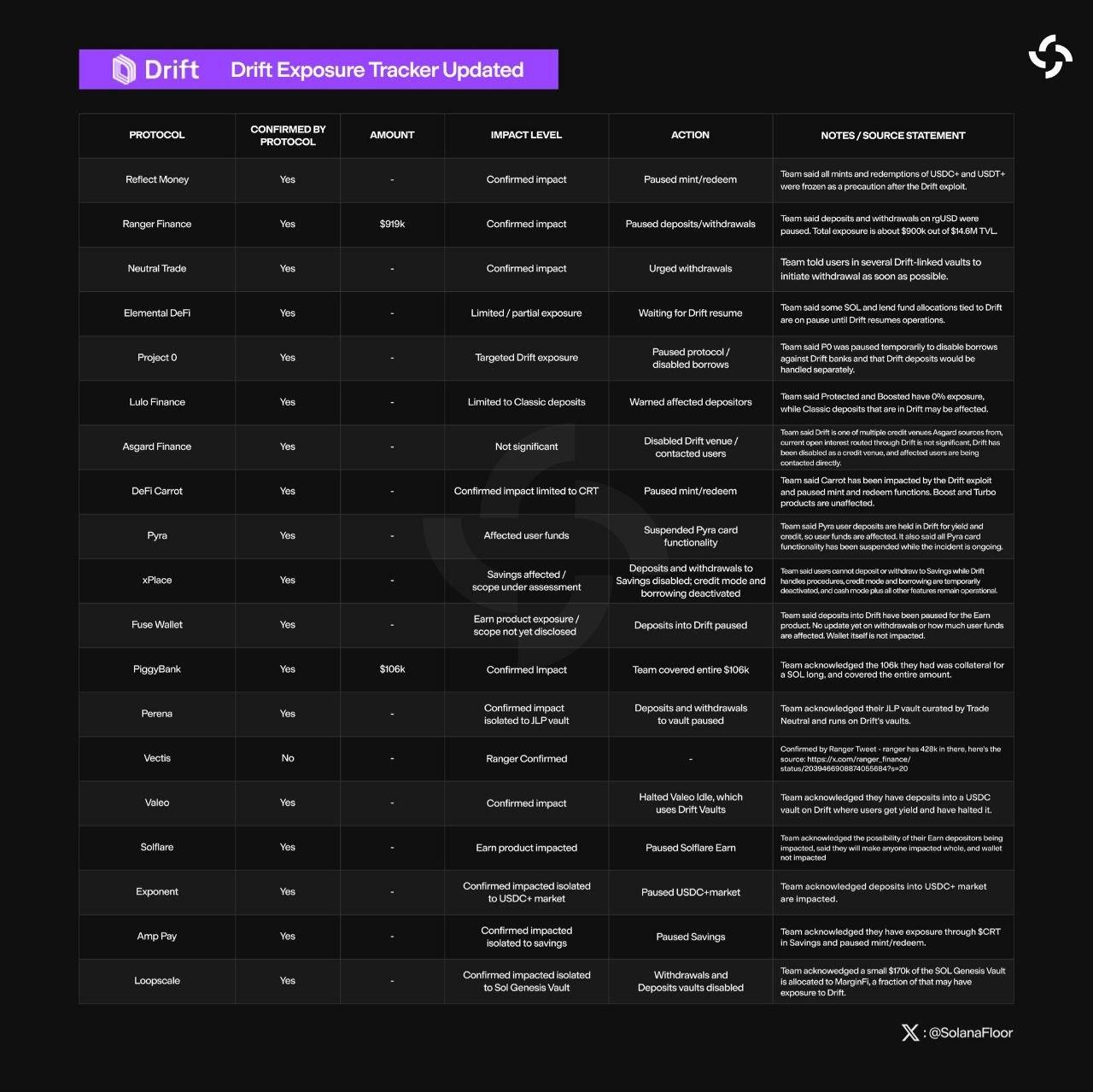

এই অনুমতিগুলি পরে সোলানা বাস্তুতন্ত্রের কয়েকটি প্রোটোকলকে প্রভাবিত করার জন্য ব্যবহার করা হয়েছিল। Piggybank_fi, Ranger Finance, TradeNeutral, Elemental DeFi, Reflect Money এবং অন্যান্যরা কম প্রভাবিত হওয়ার কথা নিশ্চিত করেছে বা জমা থামিয়ে দিয়েছে।

এর মধ্যে, ঘটনাটি Solana-এর মূল্য 5% কমিয়ে দেয়, আজ সকালে টোকেনটি $78-এ নেমে যায়। এই পতনটি SOL-এর জন্য আরও চাপ তৈরি করে, যা এই বছরে ইতিমধ্যে 37% কমেছে, যখন DRIFT টোকেনও 25% কমেছে।

মার্চ থেকে আক্রমণের পরিকল্পনা করা হয়েছে

আকর্ষণীয়ভাবে, আক্রমণটি ভালোভাবে পরিকল্পিত বলে মনে হচ্ছে। হ্যাকারটি মার্চ ২৩-এর মধ্যেই Drift মাল্টিসিগে প্রবেশ করেছিল, যখন প্রাথমিক নন্স সেট করা হয়েছিল। রিপোর্টটিতে উল্লেখ করা হয়েছে যে আক্রমণকারী সেই সময় তৈরি চারটি নন্স অ্যাকাউন্টের মধ্যে দুটি নিয়ন্ত্রণ করছিল, যখন Drift সিকিউরিটি কাউন্সিলের সদস্যরা অন্য দুটি নিয়ন্ত্রণ করছিলেন।

এটি প্রভাবক্রমে 威胁行为者কে মাল্টিসিগ সাইনারদের মধ্যে ২/৫ এর নিয়ন্ত্রণ দিয়েছিল, যা তারা টিকে থাকা নন্স অ্যাকাউন্টগুলির সাথে যুক্ত লেনদেনগুলি সই করতে ব্যবহার করেছিল, যার ফলে বিলম্বিত কার্যক্রম সম্ভব হয়েছিল। মার্চ ২৭-এ পরিষদের সদস্যপদের পরিবর্তনের কারণে অন্য একটি মাল্টিসিগ মাইগ্রেশন ঘটলেও তারা এই মাল্টিসিগটি বজায় রাখতে থাকে।

দুর্ঘটনার আগে, আক্রমণকারী বীমা ফান্ড থেকে একটি পরীক্ষামূলক উত্তোলন করেছিল। তারপর তারা একটি অ্যাডমিন টেকওভার সম্পন্ন করে, যে সময়ে তারা পূর্ব-সইকৃত ট্রানজেকশনগুলি সম্পাদন করে।

প্রোটোকল বলেছিল:

এই আক্রমণটি প্রি-সাইনড ডিউরেবল নন্স ট্রানজেকশনগুলির সংমিশ্রণ দ্বারা সক্ষম করা হয়েছিল, যা বিলম্বিত কার্যক্রমকে সক্ষম করে (এবং) একাধিক মাল্টিসিগ সাইনারদের অনুমোদনের কমপ্রোমাইজ, যা সম্ভবত লক্ষ্যযুক্ত সোশ্যাল ইঞ্জিনিয়ারিং বা ট্রানজেকশনের ভুল প্রতিনিধিত্বের মাধ্যমে।

যদিও এটি চুরি করা সম্পদ খুঁজে বার করতে এবং জমা রাখতে সিকিউরিটি কোম্পানি, আইন প্রয়োগকারী এবং অন্যান্য স্টেকহোল্ডারদের সাথে সমন্বয় করছে বলে উল্লেখ করা হয়েছে, তবুও এটি সমালোচনার শিকার হচ্ছে। অনেক ব্যবহারকারী উল্লেখ করেছেন যে একটি লেনদেন অনুমোদনের জন্য 2/5 প্রয়োজন এটি খুবই অবিবেচকতাপূর্ণ এবং আক্রমণকে সক্ষম করেছে।

সলানা-ভিত্তিক ড্রিফ্ট প্রোটোকল মোট $270 মিলিয়ন হ্যাকের জন্য ‘ডুরাবল নন্স’-কে দায়ী করেছে প্রথম প্রকাশিত হয় The Market Periodical-এ।