লেখক: এরিক, ফোরসাইট নিউজ

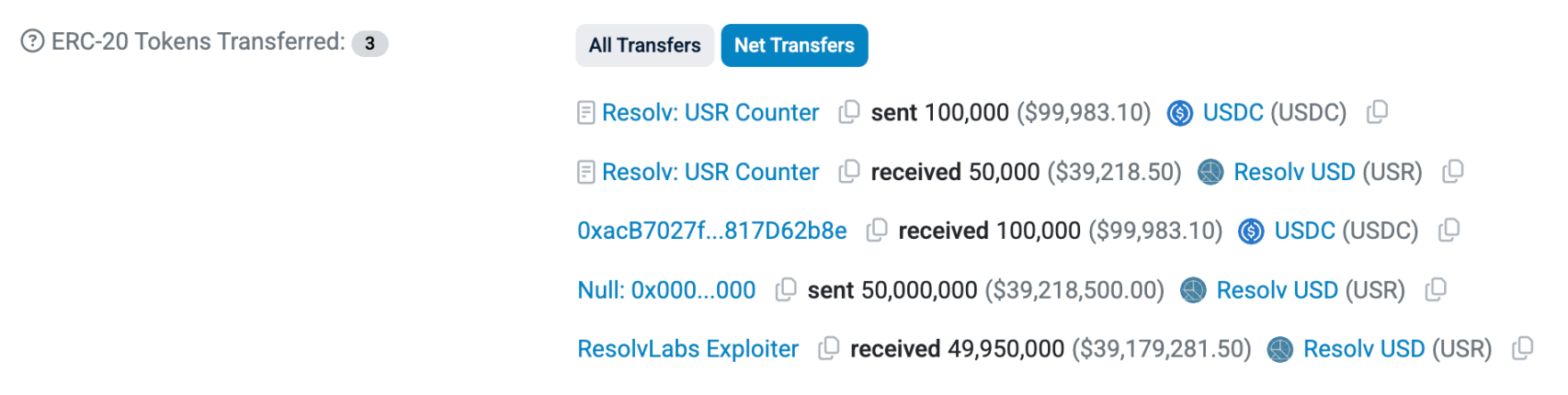

চীনা সময় আজ 10:21 এর কাছাকাছি, ডেল্টা নিউট্রাল কৌশল ব্যবহার করে স্থিতিশীল মুদ্রা USR প্রকাশ করা Resolv Labs-এর উপর হ্যাকারদের আক্রমণ হয়। 0x04A2 দিয়ে শুরু হওয়া ঠিকানা Resolv Labs প্রোটোকল থেকে 10 লক্ষ USDC ব্যবহার করে 5 কোটি USR মিন্ট করে।

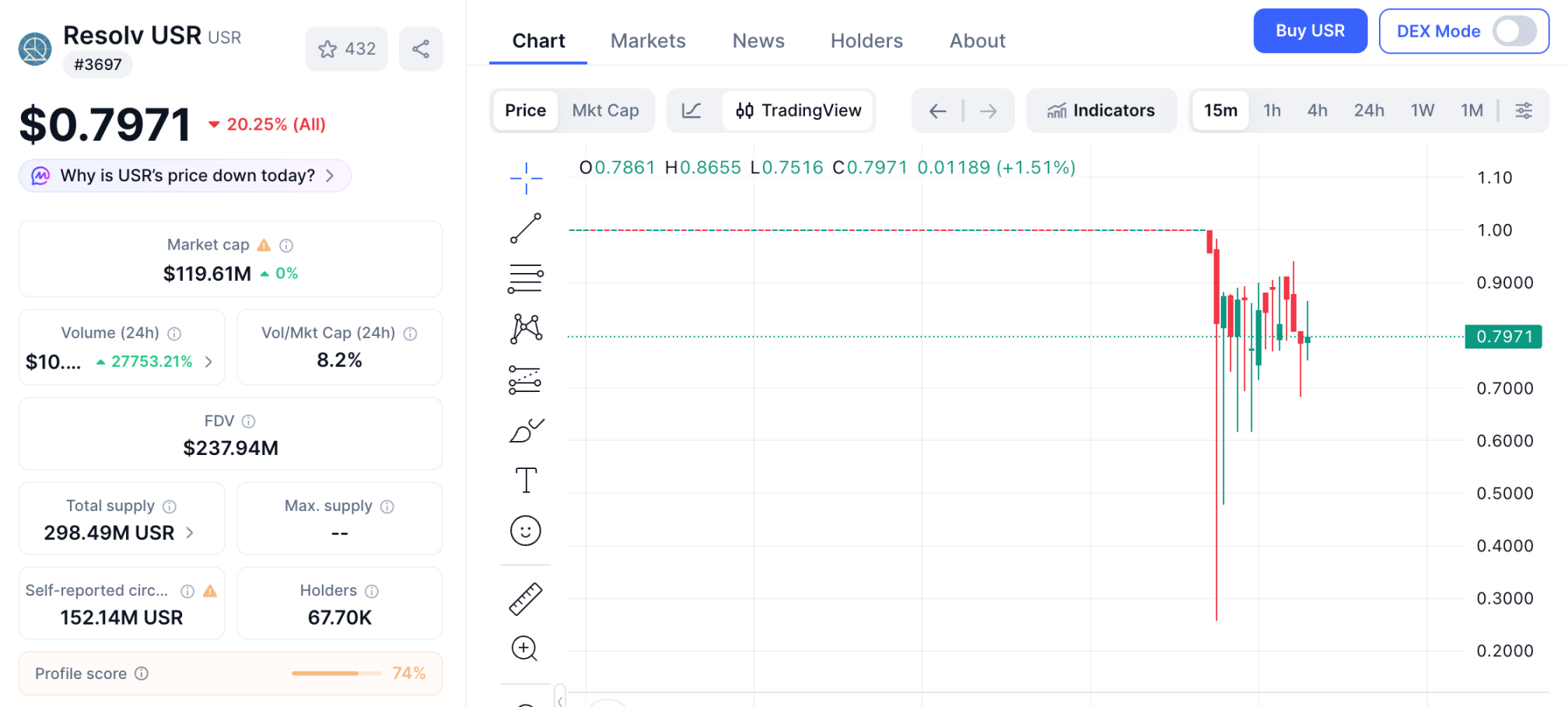

ঘটনাটি প্রকাশের পর, USR 0.25 ডলারের কাছাকাছি পতন করে, যা লেখার সময় 0.8 ডলারের কাছাকাছি ফিরে আসে। RESOLV টোকেনের মূল্য সংক্ষিপ্ত সময়ের জন্য প্রায় 10% পর্যন্ত পতন করে।

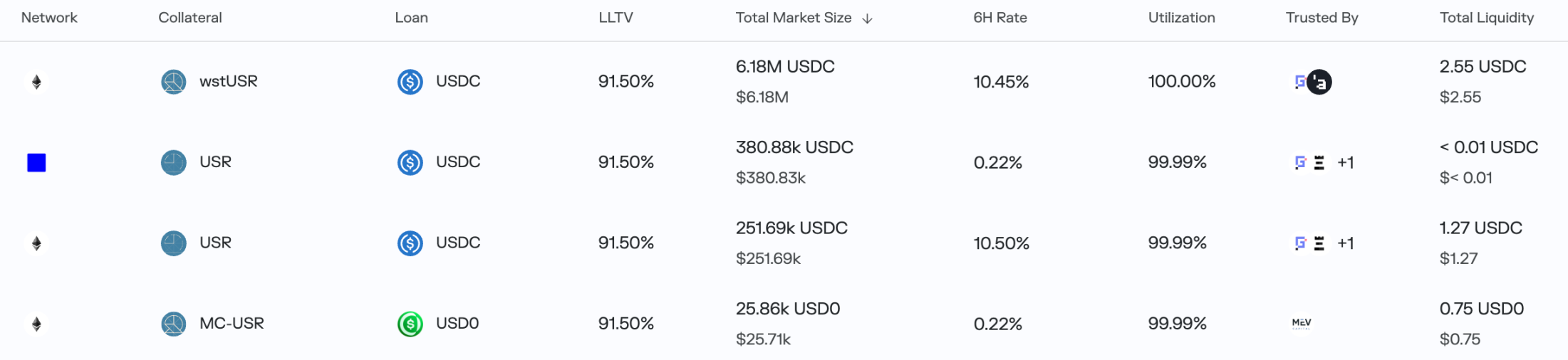

এরপর হ্যাকাররা আবার ১০ লক্ষ USDC দিয়ে ৩০ মিলিয়ন USR মিন্ট করে। USR-এর ব্যাপক ডিকাপ্লিংয়ের সাথে সাথে আর্বিট্রেজাররা দ্রুত কার্যক্রম শুরু করে, Morpho-তে USR, wstUSR ইত্যাদি কে প্রতিজামি হিসেবে ব্যবহার করা অনেক ধার বাজার প্রায় খালি হয়ে গেছে, এবং BNB Chain-এর Lista DAO-ও নতুন ঋণের অনুরোধ বন্ধ করে দিয়েছে।

এই ধার চুক্তিগুলির বাইরেও প্রভাবিত হয়েছে। রেসলভ ল্যাবসের প্রোটোকল ডিজাইনে, ব্যবহারকারীরা আরও বেশি মূল্য পরিবর্তনশীল এবং আরও বেশি আয় সহ RLP টোকেন মিন্ট করতে পারেন, যা প্রোটোকলের ক্ষতির সময় ক্ষতিপূরণের দায়িত্ব বহন করে। বর্তমানে RLP টোকেনের সঞ্চালনের পরিমাণ প্রায় 30 মিলিয়ন, এবং সর্বাধিক ধারক Stream Finance 13 মিলিয়নেরও বেশি RLP ধারণ করছে, যার পরিষ্কার ঝুঁকির পরিমাণ প্রায় 17 মিলিয়ন ডলার।

হ্যাঁ, আগে xUSD-এর কারণে আঘাতপ্রাপ্ত Stream Finance আবার আঘাতের মুখোমুখি হতে পারে।

লেখার সময়, হ্যাকার USR কে USDC এবং USDT-এ রূপান্তরিত করেছে এবং ইথেরিয়াম ক্রয় করতে থাকছে, এখন পর্যন্ত 10,000 টিরও বেশি কিনেছে। 200,000 টি USDC ব্যবহার করে হ্যাকার 20 মিলিয়ন ডলারেরও বেশি সম্পদ বের করেছে, এবং বিষণ্ণ বাজারের মধ্যে TA-এর জন্য “শতগুণ কোইন” খুঁজে পেয়েছে।

আবারও «অনিয়মিত» কারণে ফাঁক ব্যবহার করা হয়েছে

গত বছর 11 অক্টোবরের পতনের কারণে, অনেক ডেল্টা নিউট্রাল কৌশল ব্যবহার করে চালু স্থিতিশীল মুদ্রা ADL (অটোমেটিক লিভারেজ ডাউনগ্রেড) এর কারণে প্রতিজামি ক্ষতির শিকার হয়েছিল। কিছু প্রকল্প, যেগুলির কৌশল বাস্তবায়নের জন্য অন্যান্য মুদ্রা ব্যবহার করা হয়েছিল, তারা আরও বেশি ক্ষতির শিকার হয়েছিল এবং কিছু ক্ষেত্রে সরাসরি পালিয়েছিল।

এই আক্রমণে লক্ষ্য হওয়া Resolv Labs এও একই ধরনের মেকানিজম ব্যবহার করে USR প্রকাশ করা হয়েছিল, যে প্রকল্পটি ২০২৫ সালের এপ্রিলে Cyber.Fund এবং Maven11-এর নেতৃত্বে এবং Coinbase Ventures-এর অংশগ্রহণে ১০ মিলিয়ন ডলারের সিড ফান্ডিং সম্পন্ন করেছিল এবং মে শেষের দিকে জুনের শুরুতে RESOLV টোকেন লঞ্চ করেছিল।

কিন্তু রেজলভ ল্যাবস আক্রান্ত হওয়ার কারণ ছিল চরম বাজার পরিস্থিতি নয়, বরং USR মিন্ট করার মেকানিজমের ডিজাইন "অপর্যাপ্ত কঠোর" হওয়া।

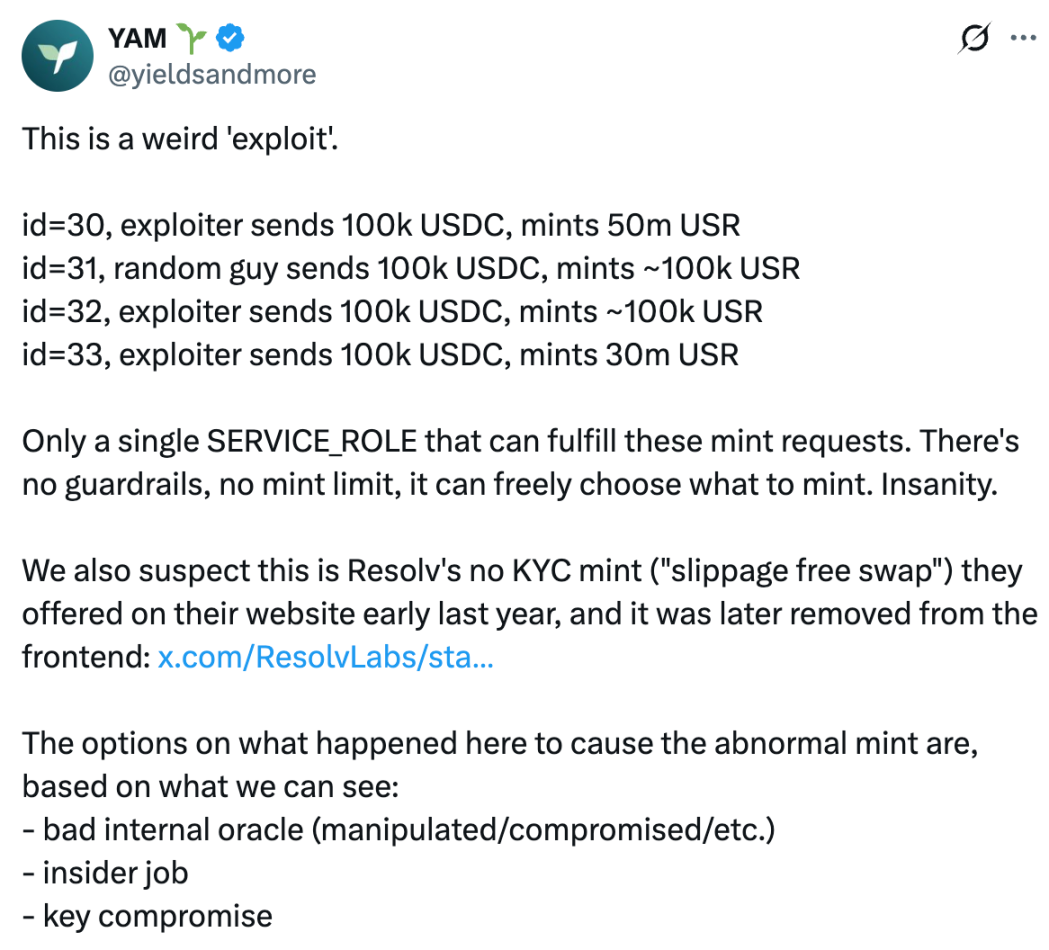

এখনও কোনো সুরক্ষা কোম্পানি বা অফিসিয়াল পক্ষ এই হ্যাকিং ঘটনার কারণ বিশ্লেষণ করেনি। DeFi সম্প্রদায় YAM বিশ্লেষণের মাধ্যমে প্রাথমিকভাবে এই সিদ্ধান্তে পৌঁছেছে: হ্যাকারদের দ্বারা মিন্টিং চুক্তির জন্য প্যারামিটার প্রদানের জন্য ব্যবহৃত SERVICE_ROLE নিয়ন্ত্রণের ফলে আক্রমণটি ঘটেছে।

গ্রকের বিশ্লেষণ অনুযায়ী, ব্যবহারকারী যখন USR মিন্ট করে, তখন চেইনে একটি অনুরোধ শুরু করে এবং requestMint ফাংশনটি কল করে, যার প্যারামিটারগুলি হল:

_depositTokenAddress: জমা দেওয়া টোকেনের ঠিকানা;

_amount: জমা পরিমাণ;

_minMintAmount: সর্বনিম্ন প্রত্যাশিত প্রাপ্ত USR পরিমাণ (স্লিপেজ প্রতিরোধের জন্য)।

এরপর, ব্যবহারকারী USDC বা USDT কন্ট্রাক্টে জমা দেয়, প্রকল্পের ব্যাকএন্ড SERVICE_ROLE অনুরোধটি মনিটর করে, Pyth প্রবক্তার মাধ্যমে জমা দেওয়া সম্পদের মূল্য পরীক্ষা করে, এবং তারপর completeMint বা completeSwap ফাংশনটি কল করে বাস্তবে তৈরি করা USR-এর পরিমাণ নির্ধারণ করে।

সমস্যাটি হলো, মিন্ট কন্ট্রাক্টটি SERVICE_ROLE দ্বারা প্রদানকৃত _mintAmount-এর উপর সম্পূর্ণভাবে নির্ভর করে, যা ধরে নেওয়া হয়েছে যে Pyth দ্বারা অফ-চেইনে যাচাইকৃত, তাই এটির জন্য কোনো সীমা নির্ধারণ করা হয়নি এবং চেইনের উপর কোনো অরাকল যাচাইকরণও করা হয়নি, সরাসরি mint(_mintAmount) কার্যকর করা হয়েছে।

এর ভিত্তিতে, ইয়াম সন্দেহ করে যে হ্যাকাররা SERVICE_ROLE-এর নিয়ন্ত্রণ হারিয়েছে, যা প্রকল্প দলের কাছে থাকা উচিত (সম্ভবত অভ্যন্তরীণ অরাকল ব্যর্থতা, অভ্যন্তরীণ চুরি বা চাবি চুরির কারণে), এবং _mintAmount-কে সরাসরি 50 মিলিয়ন হিসাবে সেট করে 10 লক্ষ USDC দিয়ে 50 মিলিয়ন USR মিন্ট করার আক্রমণটি সম্পন্ন করেছে।

শেষ পর্যন্ত, গ্রক এই সিদ্ধান্তে পৌঁছায় যে, রেসলভ প্রোটোকল ডিজাইন করার সময় ব্যবহারকারীদের মিন্ট অনুরোধ গ্রহণের জন্য ব্যবহৃত ঠিকানা (বা কনট্রাক্ট) হ্যাকারদের দ্বারা নিয়ন্ত্রিত হওয়ার সম্ভাবনাকে বিবেচনা করেনি, এবং USR মিন্টের অনুরোধ শেষ USR মিন্ট কনট্রাক্টে জমা দেওয়ার সময়, সর্বোচ্চ মিন্ট পরিমাণ সেট করা হয়নি, এবং মিন্ট কনট্রাক্টটি চেইন-অন-অরাকলের মাধ্যমে দ্বিতীয়বার যাচাই করার পরিবর্তে SERVICE_ROLE দ্বারা প্রদত্ত সমস্ত পরামিতির উপর সরাসরি বিশ্বাস করেছে।

প্রতিরোধও যথেষ্ট নয়

হ্যাকের কারণ অনুমান করার পাশাপাশি, ইয়াম সংকটের প্রতিক্রিয়ায় প্রকল্প দলের অপর্যাপ্ত প্রস্তুতিরও ইঙ্গিত করেছে।

YAM এক্স-এ বলেছেন যে, হ্যাকারদের প্রথম আক্রমণ শেষের ৩ ঘন্টা পরেই Resolv Labs প্রোটোকলটি স্থগিত করেছিল, যার মধ্যে প্রায় ১ ঘন্টা বিলম্ব হয়েছিল মাল্টি-সিগ ট্রানজেকশনের জন্য ৪টি স্বাক্ষর সংগ্রহ করার কারণে। YAM-এর মতে, জরুরি স্থগিতকরণের জন্য শুধুমাত্র একটি স্বাক্ষরই পর্যাপ্ত হওয়া উচিত, এবং এই অধিকারগুলি যতটা সম্ভব দলের সদস্যদের বা বিশ্বস্ত বাইরের অপারেটরদের মধ্যে বণ্টন করা উচিত, যাতে চেইন-অন অসাধারণ অবস্থাগুলির প্রতি বেশি মনোযোগ দেওয়া যায়, দ্রুত স্থগিতকরণের সম্ভাবনা বাড়ানো যায়, এবং বিভিন্ন সময়zone-এর কভারেজও উন্নত হয়।

একটি একক স্বাক্ষর দিয়ে প্রোটোকল স্থগিত করার প্রস্তাবটি যদিও কিছুটা আক্রমণাত্মক বলে মনে হতে পারে, তবে বিভিন্ন সময় অঞ্চলের একাধিক স্বাক্ষর প্রয়োজন হওয়ায় আপাতদৃষ্টিতে জরুরি পরিস্থিতিতে প্রোটোকল স্থগিত করতে বিলম্ব হতে পারে। এই ঘটনাটির থেকে শেখা পাঠ হলো—বিশ্বস্ত, চলমানভাবে চেইন-অন-অ্যাকশন মনিটরিং করা একটি তৃতীয় পক্ষকে চালু করা, অথবা জরুরি প্রোটোকল-পজ অধিকারসহ মনিটরিং টুলস ব্যবহার করা।

DeFi প্রোটোকলের উপর হ্যাকারদের আক্রমণ এখন শুধুমাত্র স্মার্ট কনট্রাক্টের ভেদ্যতার সীমানা পার করেছে; রেসলভ ল্যাবসের ঘটনাটি প্রকল্প প্রতিষ্ঠাতাদের জন্য একটি সতর্কবার্তা: প্রোটোকল নিরাপত্তার ক্ষেত্রে আপনার ধারণা হওয়া উচিত যে কোনও একটি ধাপকেই বিশ্বাস করা যাবে না, প্যারামিটারের সমস্ত সংশ্লিষ্ট ধাপের জন্য অন্তত দ্বিতীয় যাচাইকরণ প্রয়োজন, যদিও এটি প্রকল্প প্রতিষ্ঠাতাদের নিজস্ব অপারেশনের ব্যাকএন্ডও হোক।